Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

As auditorias de segurança e de DNS do Microsoft Entra Domain Services permitem que o Azure transmita eventos para os recursos de destino. Esses recursos incluem o Armazenamento do Azure, workspaces do Log Analytics do Azure ou Hubs de Eventos do Azure. Depois que você habilitar os eventos de auditoria de segurança, o Domain Services envia todos os eventos auditados da categoria selecionada ao recurso de destino.

Você pode arquivar eventos no armazenamento do Azure e transmitir eventos para o software SIEM (gerenciamento de eventos e informações de segurança) ou equivalente, usando os Hubs de Eventos do Azure ou fazer sua própria análise e usar os workspaces do Log Analytics a partir do Centro de administração do Microsoft Entra.

Destinos de auditoria de segurança

Você pode usar o Armazenamento do Azure, os Hubs de Eventos do Azure ou os workspaces do Azure Log Analytics como um recurso de destino para as auditorias de segurança do Domain Services. Esses destinos podem ser combinados. Por exemplo, você pode usar o Armazenamento do Azure para arquivar eventos de auditoria de segurança, mas um workspace do Azure Log Analytics para analisar e relatar as informações a curto prazo.

A tabela a seguir descreve cenários para cada tipo de recurso de destino.

Importante

Você precisa criar o recurso de destino antes de habilitar as auditorias de segurança do Domain Services. Você pode criar esses recursos usando o Centro de administração do Microsoft Entra, o Azure PowerShell ou a CLI do Azure.

| Recurso de Destino | Cenário |

|---|---|

| Armazenamento do Azure | Esse destino deve ser usado quando sua principal necessidade for armazenar eventos de auditoria de segurança para fins de arquivamento. Outros destinos podem ser usados para fins de arquivamento, no entanto, esses destinos fornecem funcionalidades além da necessidade principal de arquivamento. Antes de habilitar os eventos de auditoria de segurança do Domain Services, primeiro crie uma conta do Armazenamento do Azure. |

| Hubs de eventos do Azure | Esse destino deve ser usado quando o principal requisito é o compartilhamento de eventos de auditoria de segurança com softwares adicionais, como um software de análise de dados ou de SIEM (Gerenciamento de Eventos & Informações de Segurança). Antes de habilitar os eventos de auditoria de segurança do Domain Services, crie um hub de eventos usando o centro de administração do Microsoft Entra |

| Workspace do Azure Log Analytics | Esse destino deve ser usado quando sua necessidade principal for analisar e revisar auditorias seguras diretamente no centro de administração do Microsoft Entra. Antes de habilitar os eventos de auditoria de segurança do Domain Services, Crie um workspace do Log Analytics no centro de administração do Microsoft Entra. |

Habilitar eventos de auditoria de segurança usando o Centro de administração do Microsoft Entra

Para habilitar os eventos de auditoria de segurança do Domain Services usando o centro de administração do Microsoft Entra, conclua as etapas a seguir.

Importante

As auditorias de segurança do Domain Services não são retroativas. Você não pode recuperar ou repetir eventos do passado. O Domain Services só pode enviar eventos que ocorrem após a habilitação das auditorias de segurança.

Entre no centro de administração do Microsoft Entra como Administrador global.

Pesquise e selecione Microsoft Entra Domain Services. Escolha o domínio gerenciado, como aaddscontoso.com.

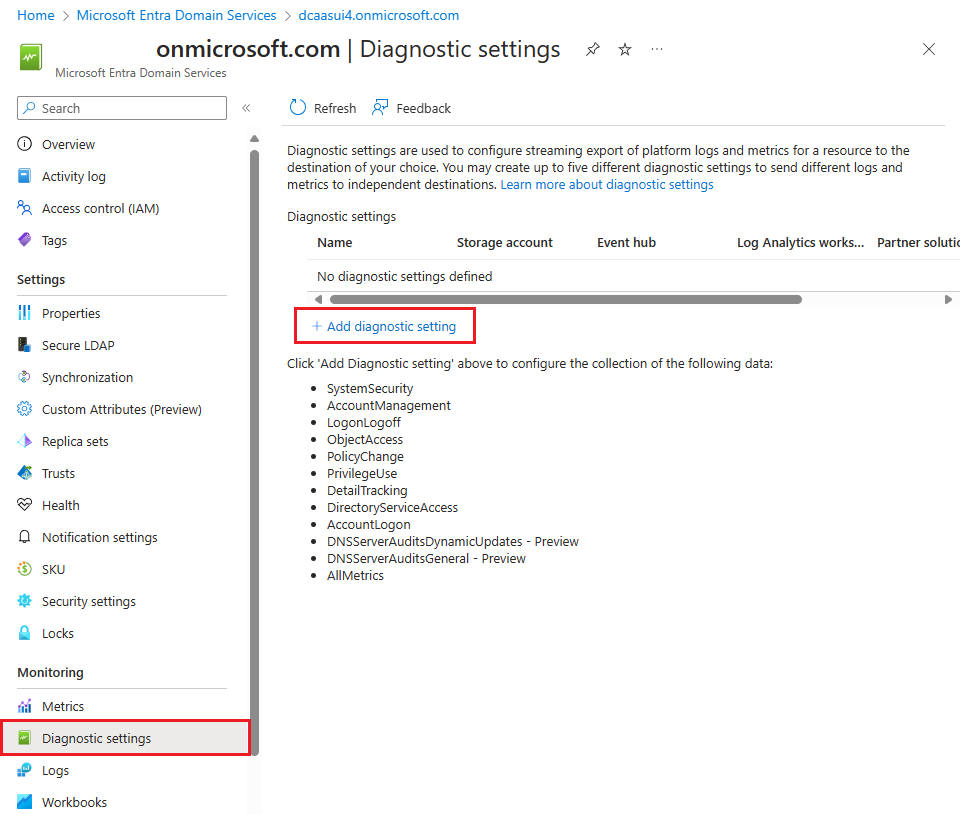

Na janela do Domain Services, selecione Configurações de diagnóstico no lado esquerdo.

Nenhum diagnóstico é configurado por padrão. Para começar, selecione Adicionar configuração de diagnóstico.

Insira um nome para a configuração de diagnóstico, como aadds-auditing.

Marque a caixa para o destino de auditoria de segurança ou DNS desejado. Você pode escolher entre um Workspace do Log Analytics, uma conta do Armazenamento do Microsoft Azure, um hub de eventos do Azure ou uma solução de parceiro. Esses recursos de destino já devem existir em sua assinatura do Azure. Você não pode criar os recursos de destino nesse assistente.

- Espaços de trabalho do Log Analytics do Azure

- Selecione Enviar para o Log Analytics e escolha a Assinatura e o Workspace do Log Analytics que você deseja usar para armazenar os eventos de auditoria.

- Armazenamento do Azure

- Selecione Arquivar em uma conta de armazenamento e, em seguida, escolha Configurar.

- Selecione a Assinatura e a Conta de armazenamento que você deseja usar para arquivar os eventos de auditoria.

- Quando estiver pronto, escolha OK.

- Hubs de eventos do Azure

- Selecione Transmitir para um hub de eventos e, em seguida, escolha Configurar.

- Selecione a Assinatura e o Namespace do hub de eventos. Se necessário, escolha também um Nome do hub de eventos e, em seguida, Nome da política do hub de eventos.

- Quando estiver pronto, escolha OK.

- Solução de parceiro

- Selecione Enviar para a solução de parceiro e escolha a Assinatura e o Destino que você deseja usar para armazenar os eventos de auditoria.

- Espaços de trabalho do Log Analytics do Azure

Selecione as categorias de log que você deseja incluir para o recurso de destino específico. Se você enviar os eventos de auditoria para uma conta de Armazenamento do Azure, você também poderá configurar uma política de retenção que define o número de dias para reter os dados. Uma configuração padrão de 0 retém todos os dados e não gira eventos após um período de tempo.

Você pode selecionar categorias de log diferentes para cada recurso de destino em uma única configuração. Essa capacidade permite que você escolha quais categorias de logs deseja manter para o Log Analytics e quais categorias de logs você deseja arquivar, por exemplo.

Ao concluir, selecione Salvar para confirmar as alterações. Os recursos de destino começam a receber os eventos de auditoria do Domain Services logo após a configuração ser salva.

Habilitar os eventos de auditoria de segurança e DNS usando o Azure PowerShell

Para habilitar os eventos de auditoria de DNS e de segurança do Domain Services usando o Azure PowerShell, conclua as etapas a seguir. Se necessário, primeiramente instale o módulo do Azure PowerShell e conectar-se à sua assinatura do Azure.

Importante

As auditorias do Domain Services não são retroativas. Você não pode recuperar ou repetir eventos do passado. O Domain Services só pode enviar eventos que ocorrem após a habilitação das auditorias.

Autentique a sua assinatura do Azure usando o cmdlet Connect-AzAccount. Quando solicitado, insira as credenciais da sua conta.

Connect-AzAccountCrie o recurso de destino para os eventos de auditoria.

Espaços de trabalho do Log Analytics do Azure - Crie um espaço de trabalho do Log Analytics com o Azure PowerShell.

Armazenamento do Azure - Criar uma conta de armazenamento usando o Azure PowerShell

Hubs de eventos do Azure - Crie um hub de eventos usando o PowerShell. Talvez você também precise usar o cmdlet New-AzEventHubAuthorizationRule para criar uma regra de autorização que conceda permissões ao Domain Services no namespace do hub de eventos. A regra de autorização deve incluir os direitos de Gerenciar, Escutar e Enviar.

Importante

Verifique se você definiu a regra de autorização no namespace do hub de eventos e não no próprio hub de eventos.

Obtenha a ID do recurso para seu domínio gerenciado do Domain Services usando o cmdlet Get-AzResource. Crie uma variável chamada $aadds.ResourceId para manter o valor:

$aadds = Get-AzResource -name aaddsDomainNameDefina as configurações do Diagnóstico do Azure usando o cmdlet Set-AzDiagnosticSetting para utilizar o recurso de destino para eventos de auditoria dos Microsoft Entra Domain Services. Nos exemplos a seguir, a variável $aadds.ResourceId é usada na etapa anterior.

Armazenamento do Azure – substitua storageAccountId pelo nome da sua conta de armazenamento:

Set-AzDiagnosticSetting ` -ResourceId $aadds.ResourceId ` -StorageAccountId storageAccountId ` -Enabled $trueHubs de eventos do Azure – substitua eventHubName pelo nome do hub de eventos e eventHubRuleId pelo ID da regra de autorização:

Set-AzDiagnosticSetting -ResourceId $aadds.ResourceId ` -EventHubName eventHubName ` -EventHubAuthorizationRuleId eventHubRuleId ` -Enabled $trueEspaços de trabalho do Log Analytics do Azure – substitua workspaceId pelo ID do espaço de trabalho do Log Analytics:

Set-AzureRmDiagnosticSetting -ResourceId $aadds.ResourceId ` -WorkspaceID workspaceId ` -Enabled $true

Consultar e exibir eventos de auditoria de segurança e DNS usando o Azure Monitor

Os espaços de trabalho do Log Analytic permitem exibir e analisar os eventos de auditoria de segurança e DNS usando o Azure Monitor e a linguagem de consulta Kusto. Esse idioma de consulta é projetado para uso somente leitura que apresenta recursos de análise de energia com uma sintaxe de fácil leitura. Para obter mais informações sobre como começar a usar os idiomas de consulta do Kusto, consulte os seguintes artigos:

- Documentação do Azure Monitor

- Introdução ao Log Analytics no Azure Monitor

- Introdução às consultas de log no Azure Monitor

- Criar e compartilhar painéis de dados do Log Analytics

Os exemplos de consultas a seguir podem ser usados para começar a analisar os eventos de auditoria do Domain Services.

Exemplo de consulta 1

Exibir todos os eventos de bloqueio de conta dos últimos sete dias:

AADDomainServicesAccountManagement

| where TimeGenerated >= ago(7d)

| where OperationName has "4740"

Exemplo de consulta 2

Exiba todos os eventos de bloqueio de conta (4740) entre 3 de junho de 2020 às 9h e 10 de junho de 2020 a meia-noite, com classificação crescente de acordo com data e hora:

AADDomainServicesAccountManagement

| where TimeGenerated >= datetime(2020-06-03 09:00) and TimeGenerated <= datetime(2020-06-10)

| where OperationName has "4740"

| sort by TimeGenerated asc

Exemplo de consulta 3

Exibir eventos de entrada da conta de sete dias atrás (a partir de agora) para o usuário nomeado da conta:

AADDomainServicesAccountLogon

| where TimeGenerated >= ago(7d)

| where "user" == tolower(extract("Logon Account:\t(.+[0-9A-Za-z])",1,tostring(ResultDescription)))

Consulta de exemplo 4

Veja eventos de entrada da conta de sete dias atrás a partir de agora para o usuário nomeado da conta que tentou entrar usando uma senha incorreta (0xC0000006a):

AADDomainServicesAccountLogon

| where TimeGenerated >= ago(7d)

| where "user" == tolower(extract("Logon Account:\t(.+[0-9A-Za-z])",1,tostring(ResultDescription)))

| where "0xc000006a" == tolower(extract("Error Code:\t(.+[0-9A-Fa-f])",1,tostring(ResultDescription)))

Consulta de exemplo 5

Veja eventos de entrada da conta de sete dias atrás a partir de agora para o usuário nomeado da conta que tentou entrar enquanto a conta estava bloqueada (0xC0000234):

AADDomainServicesAccountLogon

| where TimeGenerated >= ago(7d)

| where "user" == tolower(extract("Logon Account:\t(.+[0-9A-Za-z])",1,tostring(ResultDescription)))

| where "0xc0000234" == tolower(extract("Error Code:\t(.+[0-9A-Fa-f])",1,tostring(ResultDescription)))

Exemplo de consulta 6

Veja o número de eventos de entrada da conta sete dias atrás a partir de agora para todas as tentativas de login que ocorreram para todos os usuários bloqueados:

AADDomainServicesAccountLogon

| where TimeGenerated >= ago(7d)

| where "0xc0000234" == tolower(extract("Error Code:\t(.+[0-9A-Fa-f])",1,tostring(ResultDescription)))

| summarize count()

Segurança de auditoria e categorias de eventos DNS

As auditorias de segurança e de DNS do Domain Services estão alinhadas com a auditoria tradicional para os controladores de domínio tradicionais do AD DS. Em ambientes híbridos, você pode reutilizar padrões de auditoria existentes para que a mesma lógica possa ser usada ao analisar os eventos. Dependendo do cenário que você precisa solucionar ou analisar, as diferentes categorias de evento de auditoria precisam ser direcionadas.

As seguintes categorias de evento de auditoria estão disponíveis:

| Nome da Categoria de Auditoria | Descrição |

|---|---|

| Logon da conta | As auditorias tentam autenticar os dados de conta em um controlador de domínio ou em um SAM (Gerenciador de Contas de Segurança) local. As configurações e eventos da política de Logon e Logoff rastreiam as tentativas de acesso a um computador específico. As configurações e os eventos nesta categoria se concentram no banco de dados da conta usado. Essa categoria inclui as seguintes subcategorias: - Auditoria de validação de credenciais - Auditoria do serviço de autenticação Kerberos - Auditoria das operações do tíquete de serviço Kerberos - Auditoria de outros eventos de logon/logoff |

| Gerenciamento de Conta | Audita alterações em contas de usuário e de computador e em grupos. Essa categoria inclui as seguintes subcategorias: - Auditoria do gerenciamento de grupo de aplicativos - Auditoria do gerenciamento da conta de computador - Auditoria do gerenciamento do grupo de distribuição - Auditoria do gerenciamento de outras contas - Auditoria do gerenciamento de grupo de segurança - Auditoria do gerenciamento de contas de usuário |

| Servidor DNS | Auditoria da mudanças nos ambientes de DNS. Essa categoria inclui as seguintes subcategorias: - DNSServerAuditsDynamicUpdates (versão prévia) - DNSServerAuditsGeneral (versão prévia) |

| Acompanhamento Detalhado | Audita atividades de aplicativos individuais e usuários nesse computador e para entender como um computador está sendo usado. Essa categoria inclui as seguintes subcategorias: - Auditoria da atividade DPAPI - Auditoria das atividades PNP - Auditoria do processo de criação - Auditoria do encerramento do processo - Auditoria de eventos de RPC |

| Acesso dos Serviços de Diretório | As auditorias tentam acessar e modificar objetos no AD DS (Active Directory Domain Services). Esses eventos de auditoria são registrados somente em controladores de domínio. Essa categoria inclui as seguintes subcategorias: - Auditoria de replicação detalhada do serviço de diretório - Auditoria do acesso ao serviço de diretório - Auditoria de alterações no serviço de diretório - Auditoria de replicação do serviço de diretório |

| Logon-Logoff | Audita tentativas de fazer logon em um computador interativamente ou pela rede. Esses eventos são úteis para acompanhar a atividade do usuário e identificar possíveis ataques em recursos de rede. Essa categoria inclui as seguintes subcategorias: - Auditoria do bloqueio de conta - Auditoria das declarações de dispositivo/usuário - Auditoria do modo IPsec estendido - Auditoria da associação a um grupo - Auditoria do modo IPsec principal - Auditoria do modo IPsec rápido - Auditoria de logoff - Auditoria de logon - Auditoria do servidor de políticas de rede - Auditoria de outros eventos de logon/logoff - Auditoria de logon especial |

| Acesso a objetos | As tentativas da auditoria de acessar objetos específicos ou tipos de objetos em uma rede ou computador. Essa categoria inclui as seguintes subcategorias: - Auditoria do aplicativo gerado - Auditoria do serviços de certificação - Auditoria do compartilhamento de arquivos detalhado - Auditoria do compartilhamento de arquivos - Auditoria do sistema de arquivos - Auditoria da conexão de plataforma de filtragem - Auditoria do descarte de pacote de plataforma de filtragem - Auditoria da manipulação de identificador - Auditoria de objetos Kernel - Auditoria de outros eventos de acesso ao objeto - Auditoria de registro - Auditoria do armazenamento removível - Auditoria de SAM - Auditoria do preparo da política de acesso central |

| Alteração da Política | Audita alterações em políticas de segurança importantes em um sistema ou rede local. As políticas normalmente são estabelecidas por administradores para ajudar a proteger os recursos de rede. O monitoramento de alterações ou tentativas de alterar essas políticas pode ser um aspecto importante do gerenciamento de segurança para uma rede. Essa categoria inclui as seguintes subcategorias: - Auditoria de alterações na política de auditoria - Auditoria de alterações na política de autenticação - Auditoria de alterações na política de autorização - Auditoria de alterações na política de plataforma de filtragem - Auditoria de alterações na política de nível de regra MPSSVC - Auditoria de outras alterações na política |

| Uso de Privilégios | Audita o uso de determinadas permissões em um ou mais sistemas. Essa categoria inclui as seguintes subcategorias: - Auditoria do uso de privilégios não confidenciais - Auditoria do uso de privilégios confidenciais - Auditoria de outros eventos de uso de privilégios |

| Sistema | Audita alterações no nível do sistema em um computador não incluído em outras categorias e que têm possíveis implicações de segurança. Essa categoria inclui as seguintes subcategorias: - Auditoria do driver IPsec - Auditoria de outros eventos do sistema - Auditoria de alterações no estado de segurança - Auditoria de extensão de sistema de segurança - Auditoria da integridade do sistema |

IDs de eventos por categoria

As auditorias de segurança e de DNS do Domain Services registram as seguintes IDs de eventos quando a ação específica dispara um evento auditável:

| Nome da Categoria do Evento | IDs de eventos |

|---|---|

| Segurança de Logon da Conta | 4767, 4774, 4775, 4776, 4777 |

| Segurança do Gerenciamento de Conta | 4720, 4722, 4723, 4724, 4725, 4726, 4727, 4728, 4729, 4730, 4731, 4732, 4733, 4734, 4735, 4737, 4738, 4740, 4741, 4742, 4743, 4754, 4755, 4756, 4757, 4758, 4764, 4765, 4766, 4780, 4781, 4782, 4793, 4798, 4799, 5376, 5377 |

| Segurança de Acompanhamento Detalhado | Nenhum |

| Servidor DNS | 513-523, 525-531, 533-537, 540-582 |

| Segurança de Acesso DS | 5136, 5137, 5138, 5139, 5141 |

| Segurança de Logon-Logoff | 4624, 4625, 4634, 4647, 4648, 4672, 4675, 4964 |

| Segurança de Acesso a Objetos | Nenhum |

| Segurança de Alteração de Política | 4670, 4703, 4704, 4705, 4706, 4707, 4713, 4715, 4716, 4717, 4718, 4719, 4739, 4864, 4865, 4866, 4867, 4904, 4906, 4911, 4912 |

| Segurança de Uso de Privilégio | 4985 |

| Segurança do sistema | 4612, 4621 |

Próximas etapas

Para obter informações específicas sobre o Kusto, confira os seguintes artigos:

- Visão geral da linguagem de consulta do Kusto.

- Tutorial do Kusto para você conhecer as noções básicas de consulta.

- Exemplos de consultas que ajudam você a aprender novas maneiras de ver seus dados.

- Práticas recomendadas do Kusto para otimizar suas consultas para êxito.