Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

Neste artigo, você aprenderá a integrar o Check Point Remote Secure Access VPN à ID do Microsoft Entra. Ao integrar o Check Point Remote Secure Access VPN ao Microsoft Entra ID, será possível:

- Controlar no Microsoft Entra ID quem tem acesso ao Check Point Remote Secure Access VPN.

- Permitir que os usuários entrem automaticamente no Check Point Remote Secure Access VPN com as respectivas contas do Microsoft Entra.

- Gerencie suas contas em um local central.

Pré-requisitos

O cenário descrito neste artigo pressupõe que você já tenha os seguintes pré-requisitos:

- Uma conta de usuário do Microsoft Entra com uma assinatura ativa. Se você ainda não tem uma conta, é possível criar uma conta gratuita.

- Uma das seguintes funções:

- Assinatura do Check Point Remote Secure Access VPN habilitada para SSO (logon único).

Descrição do cenário

Neste artigo, você configurará e testará o SSO do Microsoft Entra em um ambiente de teste.

- O Check Point Remote Secure Access VPN dá suporte ao SSO iniciado por SP.

Como adicionar o Check Point Remote Secure Access VPN por meio da galeria

Para configurar a integração do Check Point Remote Secure Access VPN ao Microsoft Entra ID, é necessário adicionar o Check Point Remote Secure Access VPN por meio da galeria à lista de aplicativos SaaS gerenciados.

- Entre no Centro de administração do Microsoft Entra como pelo menos Administrador de Aplicativo de nuvem.

- Navegue até Entrar ID>Aplicativos empresariais>Novo aplicativo.

- Na seção Adicionar por meio da galeria, digite Check Point Remote Secure Access VPN na caixa de pesquisa.

- Selecione Check Point Remote Secure Access VPN no painel de resultados e adicione o aplicativo. Aguarde alguns segundos enquanto o aplicativo é adicionado ao seu locatário.

Opcionalmente, você também pode usar o Assistente de Configuração de Aplicativos do Enterprise. Neste assistente, você pode adicionar um aplicativo ao seu locatário, adicionar usuários/grupos ao aplicativo, atribuir funções e também percorrer a configuração de SSO. Saiba mais sobre os assistentes do Microsoft 365.

Configurar e testar o SSO do Microsoft Entra para o Check Point Remote Secure Access VPN

Configure e teste o SSO do Microsoft Entra com o Check Point Remote Secure Access VPN por meio de um usuário de teste chamado B.Fernandes. Para que o SSO funcione, é necessário estabelecer uma relação de vínculo entre um usuário do Microsoft Entra e o usuário relacionado do Check Point Remote Secure Access VPN.

Para configurar e testar o SSO do Microsoft Entra com o Check Point Remote Secure Access VPN, execute as seguintes etapas:

Configurar o SSO do Microsoft Entra – Para permitir que os usuários usem esse recurso.

- Crie um usuário de teste do Microsoft Entra, para testar o login único do Microsoft Entra com B.Simon.

- Designar o usuário de teste do Microsoft Entra para permitir que B.Simon use o login único do Microsoft Entra.

Configurar o SSO do Check Point Remote Secure Access VPN : para permitir que os usuários usem esse recurso.

- Criar um usuário de teste de VPN do Check Point Remote Secure Access – para ter um equivalente de B.Simon no Check Point Remote Secure Access VPN que esteja vinculado à representação de usuário do Microsoft Entra.

Testar o SSO – para verificar se a configuração funciona.

Configurar o SSO do Microsoft Entra

Siga estas etapas para habilitar o SSO do Microsoft Entra.

Entre no Centro de administração do Microsoft Entra como pelo menos Administrador de Aplicativo de nuvem.

Navegue até Entra ID>Aplicativos empresariais>Check Point Remote Secure Access VPN>Entrada única.

Na página Selecionar um método de logon único, escolha SAML.

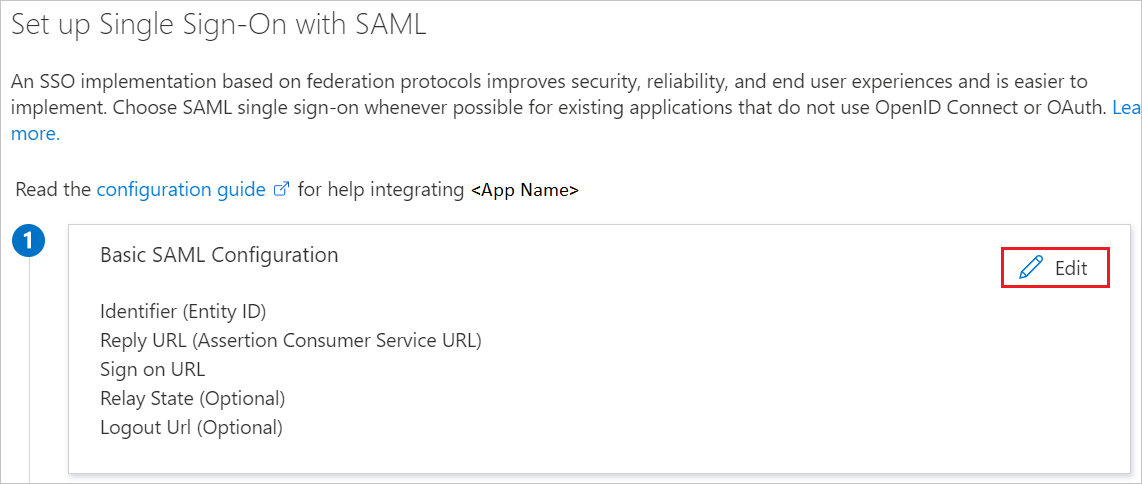

Na página Configurar login único com SAML, selecione o ícone de lápis da Configuração Básica do SAML e edite as configurações.

Na seção Configuração Básica do SAML, insira os valores para os seguintes campos:

Na caixa de texto Identificador (ID da Entidade) , digite uma URL usando o seguinte padrão:

https://<GATEWAY_IP>/saml-vpn/spPortal/ACS/ID/<IDENTIFIER_UID>No URL de resposta caixa de texto, digite uma URL usando o seguinte padrão:

https://<GATEWAY_IP>/saml-vpn/spPortal/ACS/Login/<IDENTIFIER_UID>Na caixa de texto URL de Logon, digite uma URL usando o seguinte padrão:

https://<GATEWAY_IP>/saml-vpn/

Observação

Esses valores não são reais. Atualize esses valores com o Identificador, a URL de Resposta e a URL de Logon reais. Entre em contato com a equipe de suporte ao cliente do Check Point Remote Secure Access VPN para obter esses valores. Você também pode consultar os padrões mostrados na seção Configuração Básica do SAML.

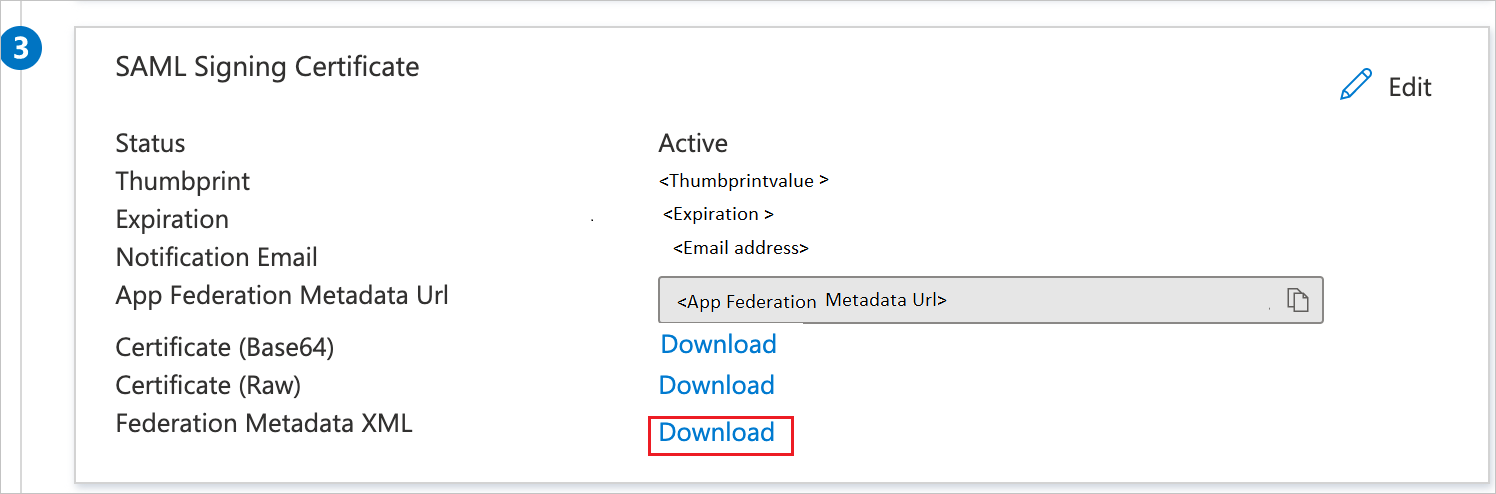

Na página Configurar o logon único com o SAML, na seção Certificado de Autenticação SAML, localize XML de Metadados de Federação e selecione Baixar para baixar o certificado e salvá-lo no computador.

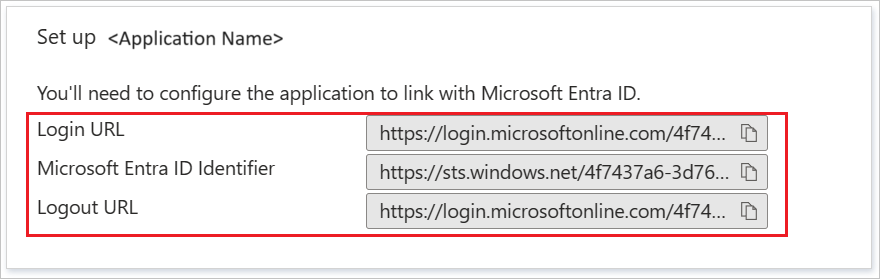

Na seção Configurar o Check Point Remote Secure Access VPN, copie as URLs apropriadas de acordo com suas necessidades.

Criar e atribuir um usuário de teste do Microsoft Entra

Siga as diretrizes no início rápido de criação e atribuição de uma conta de usuário para criar uma conta de usuário de teste chamada B.Simon.

Configurar o SSO do Check Point Remote Secure Access VPN

Configurar um objeto de Perfil de Usuário Externo

Observação

Esta seção só será necessária se você não quiser usar um LDAP (Active Directory local).

Configure um perfil de usuário genérico no SmartDashboard herdado:

No SmartConsole, acesse Gerenciar e Configurações > Folhas.

Na seção Acesso Móvel , selecione Configurar no SmartDashboard. O SmartDashboard herdado será aberto.

No painel Objetos de Rede e selecione Usuários.

Clique com o botão direito do mouse em um espaço vazio e selecione Novo > Perfil de > Usuário Externo Corresponder a todos os usuários.

Configure as propriedades de Perfil de Usuário Externo:

Na página Propriedades Gerais:

- No campo do nome do Perfil de Usuário Externo, mantenha o nome padrão

generic* - No campo Data de Validade, defina a data aplicável

- No campo do nome do Perfil de Usuário Externo, mantenha o nome padrão

Na página Autenticação:

- Na lista suspensa Esquema de Autenticação, selecione

undefined

- Na lista suspensa Esquema de Autenticação, selecione

Nas páginas Localização, Hora e Criptografia:

- Defina outras configurações aplicáveis

Selecione OK.

Na barra de ferramentas superior, selecione Atualizar (ou pressione Ctrl + S).

Feche o SmartDashboard.

No SmartConsole, instale a Política de Controle de Acesso.

Configurar o VPN de acesso remoto

Abra o objeto do Gateway de Segurança aplicável.

Na página Propriedades Gerais, habilite a folha de software VPN IPSec.

Na árvore esquerda, selecione a página VPN IPSec .

Na seção Este Gateway de Segurança participa das seguintes comunidades VPN, selecione Adicionar e selecionar Comunidade de Acesso Remoto.

Na árvore esquerda, selecione Acesso Remoto de clientes > VPN.

Habilite o Suporte ao Modo Visitante.

Na árvore esquerda, selecione o > Modo Office dos clientes VPN.

Selecione Permitir Modo Escritório e escolha o Método do Modo Escritório aplicável.

Na árvore à esquerda, selecione Clientes VPN Configurações do Portal SAML>.

Verifique se a URL principal contém o nome de domínio totalmente qualificado do gateway. Esse nome de domínio deve terminar com um sufixo DNS registrado pela sua organização. Por exemplo:

https://gateway1.company.com/saml-vpnVerifique se o certificado é confiável pelo navegador dos usuários finais.

Selecione OK.

Configurar um objeto de Provedor de Identidade

Execute as etapas a seguir para cada gateway de segurança que participa da VPN de Acesso Remoto.

No SmartConsole, na exibição Gateways & Servers, selecione Novo > Mais > Usuário/Identidade > Provedor de Identidade.

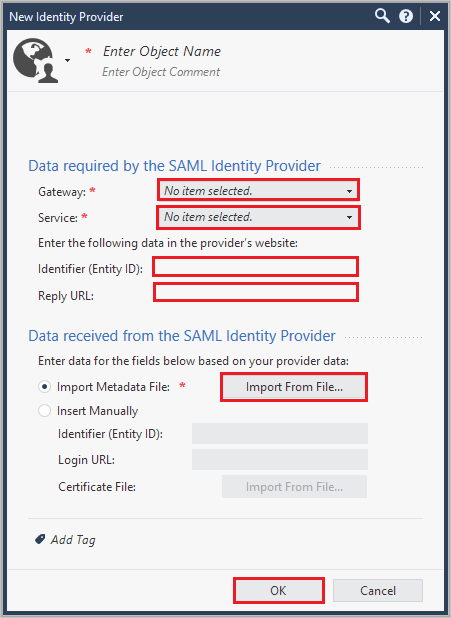

Execute as etapas a seguir na janela Novo Provedor de Identidade.

um. No campo Gateway, selecione o Gateway de Segurança, que precisa executar a autenticação SAML.

b. No campo Serviço, selecione VPN de Acesso Remoto na lista suspensa.

c. Copie o valor do Identificador (ID da Entidade) e cole-o na caixa de texto Identificador na seção Configuração Básica do SAML.

d. Copie o valor da URL de Resposta e cole-o na caixa de texto URL de Resposta na seção Configuração Básica do SAML.

e. Selecione Importar Arquivo de Metadados para carregar o XML de Metadados de Federação baixado.

Observação

Como alternativa, você também pode selecionar Inserir Manualmente para colar manualmente os valores da ID da Entidade e da URL de Logon nos campos correspondentes e carregar o Arquivo de Certificado.

f. Selecione OK.

Configurar o provedor de identidade como um método de autenticação

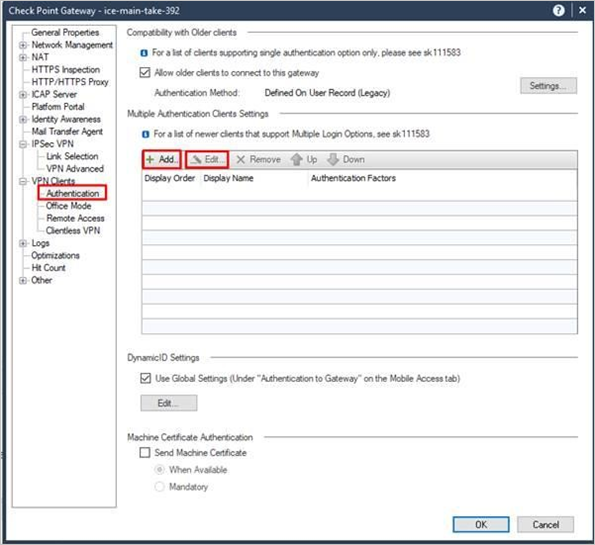

Abra o objeto do Gateway de Segurança aplicável.

Na página Clientes VPN > Autenticação:

um. Desmarque a caixa de seleção Permitir que os clientes mais antigos se conectem a esse gateway.

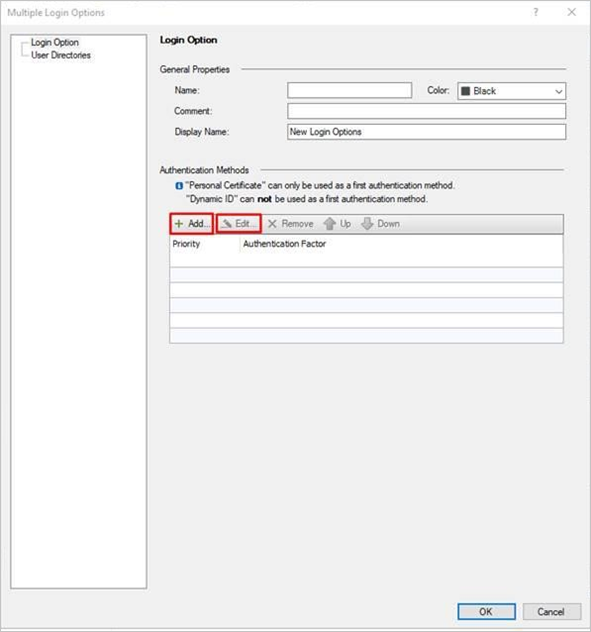

b. Adicione um novo objeto ou edite um realm existente.

Insira um nome e um nome de exibição e adicione/edite um método de autenticação: caso a opção de logon seja usada em GWs que participam do MEP, a fim de permitir uma experiência do usuário sem interrupções, o nome deve começar com o prefixo

SAMLVPN_.

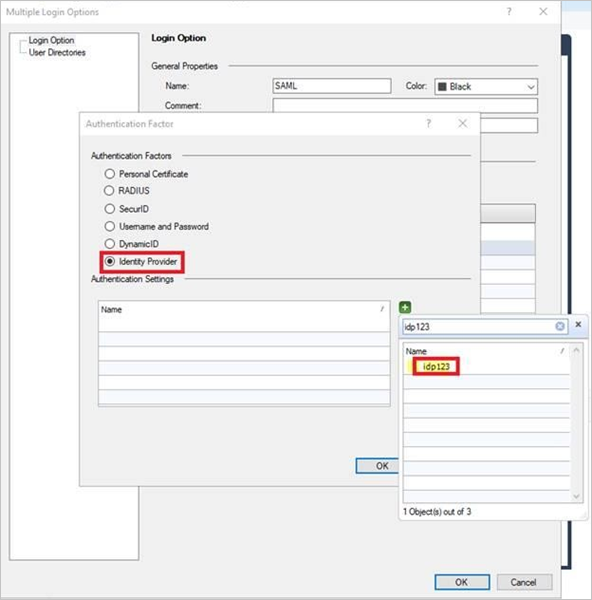

Selecione a opção Provedor de Identidade, selecione o botão verde

+e selecione o objeto provedor de identidade aplicável.

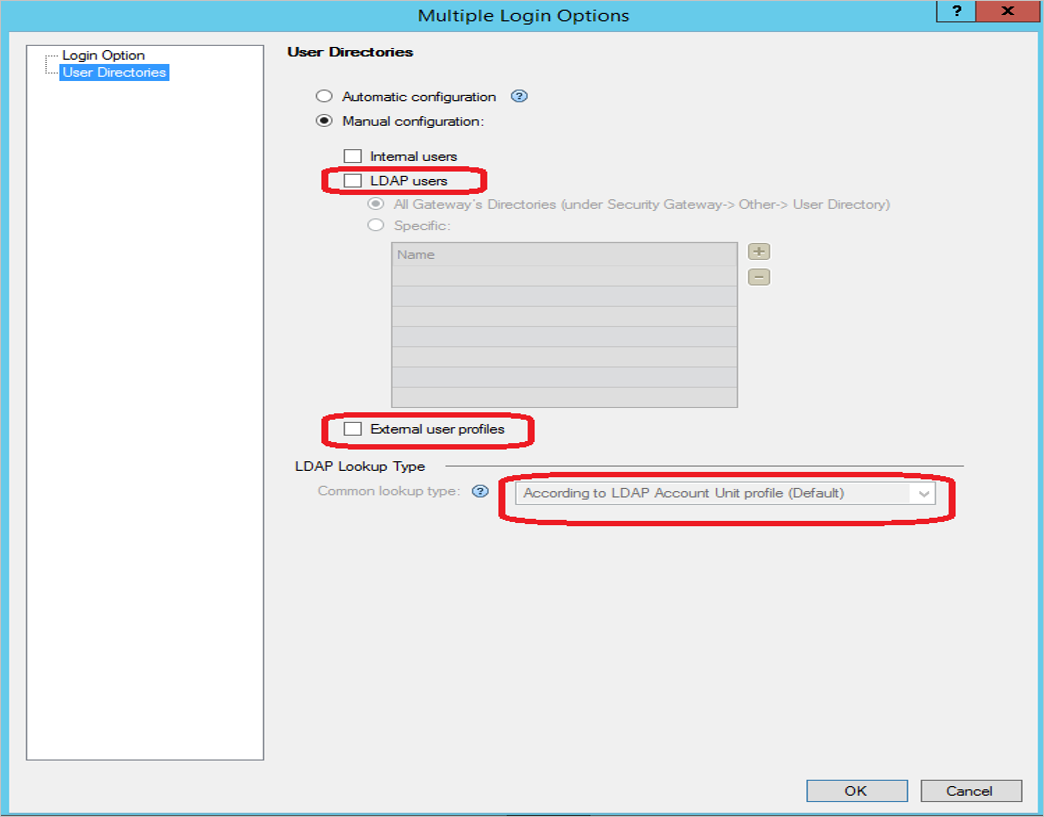

Na janela Várias Opções de Logon: no painel esquerdo, selecione Diretórios de Usuário e, em seguida, selecione Configuração manual. Há duas opções:

- Se você não quiser usar um LDAP (Active Directory local), selecione apenas Perfis de Usuário Externo e selecione OK.

- Caso deseje usar um Active Directory local (LDAP), selecione somente usuários LDAP e, em Tipo de Pesquisa LDAP, selecione email. Em seguida, selecione OK.

Defina as configurações necessárias no banco de dados de gerenciamento:

Feche o SmartConsole.

Conecte-se com a Ferramenta GuiDBEdit ao Servidor de Gerenciamento (confira sk13009).

No painel superior esquerdo, acesse Editar > Objetos de Rede.

No painel superior direito, selecione o objeto Gateway de Segurança.

No painel inferior, vá para realms_for_blades>vpn.

Se você não quiser usar um LDAP (Active Directory local), defina do_ldap_fetch como false e do_generic_fetch como true. Em seguida, selecione OK. Caso deseje usar um Active Directory local (LDAP), defina do_ldap_fetch como true e do_generic_fetch como false. Em seguida, selecione OK.

Repita as etapas 4 a 6 para todos os Gateways de Segurança aplicáveis.

Salve todas as alterações selecionando Arquivo>Salvar Tudo.

Feche a ferramenta GuiDBEdit.

Cada gateway de segurança e cada folha de software têm configurações separadas. Examine as configurações de cada gateway de segurança e de cada folha de software que usa a autenticação (VPN, acesso móvel e reconhecimento de identidade).

Selecione a opção Usuários LDAP somente para as folhas de software que usam o LDAP.

Certifique-se de selecionar a opção Perfis de usuário externos somente para Blades de Software que não usam LDAP.

Instale a Política de Controle de Acesso em cada gateway de segurança.

Instalação e configuração do cliente de RA de VPN

Instale o cliente VPN.

Defina o modo de navegador do Provedor de Identidade (opcional).

Por padrão, o cliente do Windows usa o navegador inserido, e o cliente do macOS usa o Safari para autenticação no portal do provedor de identidade. Para os clientes do Windows, altere esse comportamento e usar o Internet Explorer:

No computador cliente, abra um editor de texto sem formatação como Administrador.

Abra o arquivo

trac.defaultsem um editor de texto.No Windows de 32 bits:

%ProgramFiles%\CheckPoint\Endpoint Connect\trac.defaultsNo Windows de 64 bits:

%ProgramFiles(x86)%\CheckPoint\Endpoint Connect\trac.defaults

Altere o valor do atributo

idp_browser_modedeembeddedparaIE.Salve o arquivo.

Reinicie o serviço de cliente VPN do Check Point Endpoint Security.

Abra o prompt de comando do Windows como administrador e execute estes comandos:

# net stop TracSrvWrapper# net start TracSrvWrapperInicie a autenticação com o navegador em execução em segundo plano:

No computador cliente, abra um editor de texto sem formatação como Administrador.

Abra o arquivo

trac.defaultsem um editor de texto.No Windows de 32 bits:

%ProgramFiles%\CheckPoint\Endpoint Connect\trac.defaultsNo Windows de 64 bits:

%ProgramFiles(x86)%\CheckPoint\Endpoint Connect\trac.defaultsNo macOS:

/Library/Application Support/Checkpoint/Endpoint Security/Endpoint Connect/trac.defaults

Altere o valor de

idp_show_browser_primary_auth_flowparafalse.Salve o arquivo.

Reinicie o serviço de cliente VPN do Check Point Endpoint Security.

Em clientes do Windows, abra o prompt de comando do Windows como administrador e execute estes comandos:

# net stop TracSrvWrapper# net start TracSrvWrapperEm clientes do macOS, execute:

sudo launchctl stop com.checkpoint.epc.servicesudo launchctl start com.checkpoint.epc.service

Criar um usuário de teste do Check Point Remote Secure Access VPN

Nesta seção, você criará um usuário chamado Brenda Fernandes no Check Point Remote Secure Access VPN. Trabalhe com a equipe de suporte do Check Point Remote Access VPN para adicionar os usuários à plataforma do Check Point Remote Secure Access VPN. Os usuários devem ser criados e ativados antes de usar o logon único.

Testar o SSO

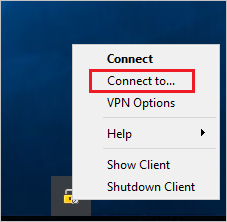

Abra o cliente VPN e selecione Conectar a....

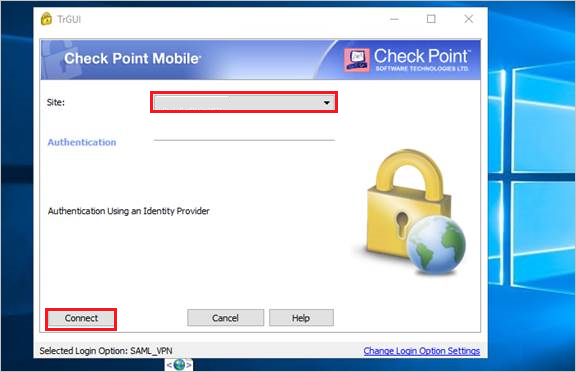

Selecione Site na lista suspensa e selecione Conectar.

No pop-up de logon do Microsoft Entra, entre usando as credenciais do Microsoft Entra que você criou na seção Criar um usuário de teste Microsoft Entra.

Conteúdo relacionado

Depois de configurar o Check Point Remote Secure Access VPN, você poderá impor o controle de sessão, que fornece proteção contra exfiltração e infiltração dos dados confidenciais da sua organização em tempo real. O controle da sessão é estendido do acesso condicional. Saiba como impor o controle de sessão com o Microsoft Defender for Cloud Apps.