Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

Neste artigo, você aprenderá a integrar o Cisco Secure Firewall – Secure Client à ID do Microsoft Entra. Quando você integra o Cisco Secure Firewall – Secure Client ao Microsoft Entra ID, é possível:

- Controlar no Microsoft Entra ID quem tem acesso ao Cisco Secure Firewall – Secure Client.

- Permitir que seus usuários entrem automaticamente no Cisco Secure Firewall – Secure Client com as respectivas contas do Microsoft Entra.

- Gerencie suas contas em um local central.

Pré-requisitos

O cenário descrito neste artigo pressupõe que você já tenha os seguintes pré-requisitos:

- Uma conta de usuário do Microsoft Entra com uma assinatura ativa. Se você ainda não tem uma conta, é possível criar uma conta gratuita.

- Uma das seguintes funções:

- Assinatura habilitada para SSO (logon único) do Cisco Secure Firewall – Secure Client.

Descrição do cenário

Neste artigo, você configurará e testará o SSO do Microsoft Entra em um ambiente de teste.

- O Cisco Secure Firewall – Secure Client dá suporte apenas SSO iniciado por IDP.

Adicionar o Cisco Secure Firewall – Secure Client da galeria

Para configurar a integração entre o Cisco Secure Firewall – Secure Client e o Microsoft Entra ID, é necessário adicionar o Cisco Secure Firewall – Secure Client da galeria à sua lista de aplicativos SaaS gerenciados.

- Entre no Centro de administração do Microsoft Entra como pelo menos Administrador de Aplicativo de nuvem.

- Navegue até Entrar ID>Aplicativos empresariais>Novo aplicativo.

- Na seção Adicionar da galeria, digite Cisco Secure Firewall – Secure Client na caixa de pesquisa.

- Selecione Cisco Secure Firewall – Secure Client no painel de resultados e adicione o aplicativo. Aguarde alguns segundos enquanto o aplicativo é adicionado ao seu locatário.

Opcionalmente, você também pode usar o Assistente de Configuração de Aplicativos do Enterprise. Neste assistente, você pode adicionar um aplicativo ao seu locatário, adicionar usuários/grupos ao aplicativo, atribuir funções e também percorrer a configuração de SSO. Saiba mais sobre os assistentes do Microsoft 365.

Configurar e testar o SSO do Microsoft Entra no Cisco Secure Firewall – Secure Client

Configure e teste o SSO do Microsoft Entra com o Cisco Secure Firewall – Secure Client usando um usuário de teste chamado B.Fernandes. Para que o SSO funcione, é necessário estabelecer uma relação de vínculo entre um usuário do Microsoft Entra e o usuário relacionado no Cisco Secure Firewall – Secure Client.

Para configurar e testar o SSO do Microsoft Entra com o Cisco Secure Firewall – Secure Client, execute as seguintes etapas:

-

Configurar o SSO do Microsoft Entra – para permitir que os usuários usem esse recurso.

- Crie um usuário de teste do Microsoft Entra, para testar o login único do Microsoft Entra com B.Simon.

- Designar o usuário de teste do Microsoft Entra para permitir que B.Simon use o login único do Microsoft Entra.

-

Configure o SSO do Cisco Secure Firewall – Secure Client – para definir as configurações de logon único no lado do aplicativo.

- Crie um usuário de teste do Cisco Secure Firewall – Secure Client – para ter um equivalente de B.Simon no Cisco Secure Firewall – Secure Client que esteja vinculado à representação do usuário no Microsoft Entra.

- Testar o SSO – para verificar se a configuração funciona.

Configurar o SSO do Microsoft Entra

Siga estas etapas para habilitar o SSO do Microsoft Entra.

Entre no Centro de administração do Microsoft Entra como pelo menos Administrador de Aplicativo de nuvem.

Navegue até Entra ID>aplicativos empresariais>Cisco Secure Firewall - Cliente Seguro>Logon único.

Na página Selecionar um método de logon único, escolha SAML.

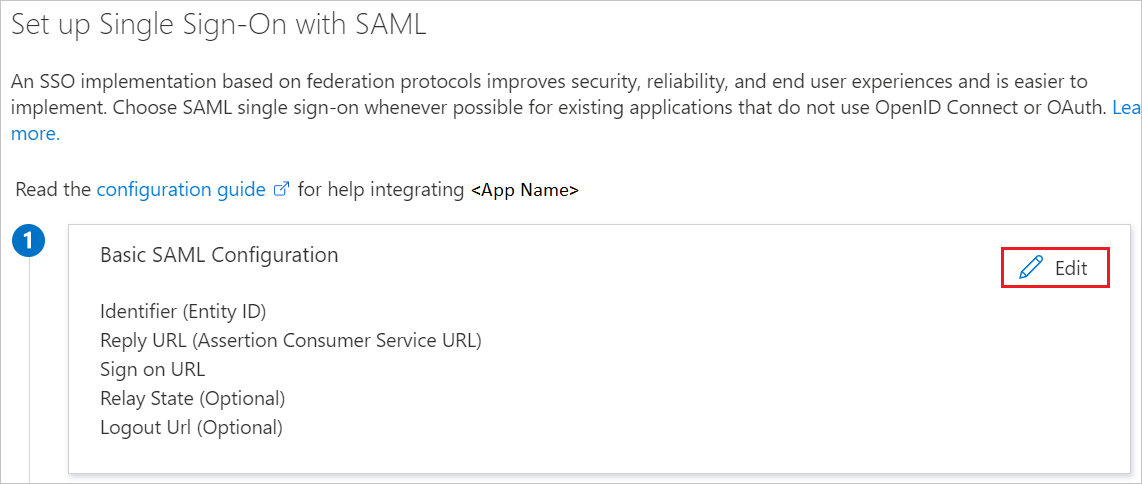

Na página Configurar login único com SAML, selecione o ícone de edição/lápis na Configuração Básica de SAML para editar as configurações.

Na página Configurar logon único com SAML, insira os valores para os seguintes campos:

Na caixa de texto Identificador, digite uma URL usando o seguinte padrão:

https://<SUBDOMAIN>.YourCiscoServer.com/saml/sp/metadata/<Tunnel_Group_Name>Na caixa de texto URL de Resposta, digite uma URL usando o seguinte padrão:

https://<YOUR_CISCO_ANYCONNECT_FQDN>/+CSCOE+/saml/sp/acs?tgname=<Tunnel_Group_Name>

Observação

<Tunnel_Group_Name>diferencia maiúsculas de minúsculas e o valor não deve conter pontos "." e barras "/".Observação

Para esclarecimentos sobre esses valores, entre em contato com o suporte do Cisco TAC. Atualize esses valores com o Identificador e a URL de Resposta reais fornecidos pelo Cisco TAC. Entre em contato com a equipe de suporte do Cisco Secure Firewall – Secure Client para obter esses valores. Você também pode consultar os padrões mostrados na seção Configuração Básica do SAML.

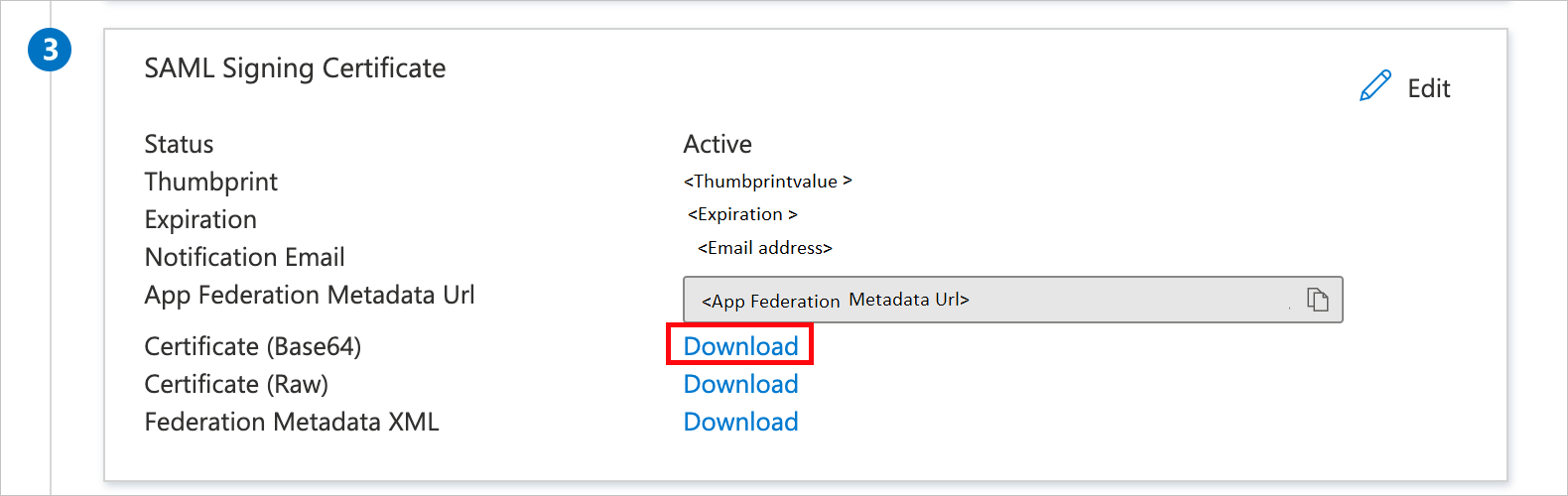

Na página Configurar logon único com SAML, na seção Certificado de Autenticação SAML, localize Certificado (Base64) e selecione Baixar para baixar o arquivo de certificado e salvá-lo no computador.

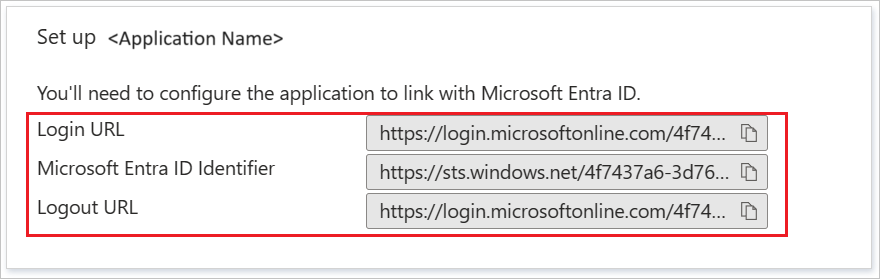

Na seção Configurar o Cisco Secure Firewall – Secure Client, copie as URLs apropriadas de acordo com suas necessidades.

Observação

Se você quiser integrar vários TGTs do servidor, precisará adicionar várias instâncias do aplicativo Cisco Secure Firewall – Secure Client por meio da galeria. Além disso, você pode optar por carregar seu certificado na ID do Microsoft Entra para todas essas instâncias de aplicativo. Dessa forma, você pode ter o mesmo certificado para os aplicativos, mas pode configurar Identificador e URL de Resposta diferentes para cada aplicativo.

Criar e atribuir um usuário de teste do Microsoft Entra

Siga as diretrizes no início rápido de criação e atribuição de uma conta de usuário para criar uma conta de usuário de teste chamada B.Simon.

Configurar o SSO do Cisco Secure Firewall – Secure Client

Você vai fazer isso na CLI primeiro, você pode voltar e fazer um tutorial do ASDM em outro momento.

Conecte-se ao dispositivo VPN; você irá usar um ASA rodando a versão de código 9.8, e seus clientes VPN estão na versão 4.6+.

Primeiro, crie um Trustpoint e importe nosso certificado SAML.

config t crypto ca trustpoint AzureAD-AC-SAML revocation-check none no id-usage enrollment terminal no ca-check crypto ca authenticate AzureAD-AC-SAML -----BEGIN CERTIFICATE----- … PEM Certificate Text from download goes here … -----END CERTIFICATE----- quitOs comandos a seguir provisionarão o IdP do SAML.

webvpn saml idp https://sts.windows.net/xxxxxxxxxxxxx/ (This is your Azure AD Identifier from the Set up Cisco Secure Firewall - Secure Client section in the Azure portal) url sign-in https://login.microsoftonline.com/xxxxxxxxxxxxxxxxxxxxxx/saml2 (This is your Login URL from the Set up Cisco Secure Firewall - Secure Client section in the Azure portal) url sign-out https://login.microsoftonline.com/common/wsfederation?wa=wsignout1.0 (This is Logout URL from the Set up Cisco Secure Firewall - Secure Client section in the Azure portal) trustpoint idp AzureAD-AC-SAML trustpoint sp (Trustpoint for SAML Requests - you can use your existing external cert here) no force re-authentication no signature base-url https://my.asa.comAgora você pode aplicar a autenticação SAML a uma configuração de túnel VPN.

tunnel-group AC-SAML webvpn-attributes saml identity-provider https://sts.windows.net/xxxxxxxxxxxxx/ authentication saml end write memObservação

Existe uma solução alternativa com a configuração SAML do IdP. Se você fizer alterações à configuração do IdP, será necessário remover a configuração do provedor de identidade SAML do seu grupo de túnel e reaplicá-la para que as alterações entrem em vigor.

Criar o usuário de teste do Cisco Secure Firewall – Secure Client

Nesta seção, você criará um usuário chamado Brenda Fernandes no Cisco Secure Firewall – Secure Client. Trabalhe com a equipe de suporte do Cisco Secure Firewall – Secure Client para adicionar os usuários na plataforma Cisco Secure Firewall – Secure Client. Os usuários devem ser criados e ativados antes de usar o logon único.

Testar o SSO

Nesta seção, você vai testar a configuração de logon único do Microsoft Entra com as opções a seguir.

- Selecione Testar este aplicativo e você deverá ser conectado automaticamente ao Cisco Secure Firewall – Secure Client para o qual você configurou o SSO

- Use o Painel de Acesso da Microsoft. Ao selecionar o bloco Cisco Secure Firewall – Secure Client no Painel de Acesso, você deverá ser conectado automaticamente ao Cisco Secure Firewall – Secure Client, para o qual configurou o SSO. Para saber mais sobre o Painel de Acesso, veja Introdução ao Painel de Acesso.

Conteúdo relacionado

Depois de configurar o Cisco Secure Firewall – Secure Client, você poderá impor o controle de sessão, que fornece proteção contra exfiltração e infiltração dos dados confidenciais da sua organização em tempo real. O controle da sessão é estendido do acesso condicional. Saiba como impor o controle de sessão com o Microsoft Defender for Cloud Apps.