Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

Neste artigo, você aprenderá a configurar uma integração SAML para uma empresa do GitHub com usuários gerenciados corporativos com a ID do Microsoft Entra. A configuração de uma integração de autenticação SAML ou OIDC, além de configurar o provisionamento SCIM, é necessária para um GitHub Enterprise com Usuários Gerenciados pela Empresa. Configurar a autenticação e o provisionamento SCIM para uma Empresa do GitHub com Usuários Gerenciados da Empresa permite que um administrador:

- Controlar no Microsoft Entra ID quem tem acesso a uma GitHub Enterprise com Usuários Gerenciados da Empresa.

- Permitir que os usuários façam logon em uma conta de Usuário Gerenciado do GitHub Enterprise por meio do SSO.

- Provisione usuários e grupos para a empresa (após as integrações de autenticação e provisionamento SCIM terem sido configuradas). As equipes do GitHub podem ser mapeadas para grupos provisionados por SCIM.

- Gerencie suas contas e grupos em um local central, a ID do Entra.

Observação

Uma conta corporativa GitHub.com com Usuários Gerenciados da Empresa é um tipo específico de empresa. Isso é determinado quando você solicita ou cria uma nova conta empresarial no GitHub no GitHub.com. Você pode ler mais sobre os diferentes tipos de empresas do GitHub neste artigo do GitHub. Se você não tiver uma empresa configurada para Usuários Gerenciados da Empresa, consulte este artigo do GitHub para obter mais detalhes e links.

Pré-requisitos

O cenário descrito neste artigo pressupõe que você já tenha os seguintes pré-requisitos:

- Uma conta de usuário do Microsoft Entra com uma assinatura ativa. Se você ainda não tiver uma, poderá criar uma conta gratuitamente.

- Uma das seguintes funções:

- Assinatura do GitHub Enterprise Managed User habilitada para SSO (logon único).

- Uma empresa do GitHub que está configurada para Usuários Gerenciados da Empresa.

Descrição do cenário

Neste artigo, você configurará e testará o SSO do Microsoft Entra em um ambiente de teste.

- O GitHub Enterprise Managed User dá suporte ao SP e ao SSO iniciado por IDP .

- O Usuário Gerenciado do GitHub Enterprise requer provisionamento automatizado de usuário.

Observação

Atualmente, o aplicativo GitHub Enterprise Managed User não dá suporte a nenhuma das plataformas de nuvem do governo.

Como adicionar o GitHub Enterprise Managed User por meio da galeria

Para configurar a integração do GitHub Enterprise Managed User no Microsoft Entra ID, você precisará adicioná-lo da galeria à lista de aplicativos SaaS gerenciados.

- Entre no Centro de administração do Microsoft Entra como pelo menos um Administrador de Aplicativos na Nuvem.

- Navegue até Entrar ID>Aplicativos empresariais>Novo aplicativo.

- Digite o Usuário Gerenciado do GitHub Enterprise na caixa de pesquisa.

- Selecione o Usuário Gerenciado do GitHub Enterprise no painel de resultados e, em seguida, selecione o botão Criar . Aguarde alguns segundos enquanto o aplicativo é adicionado ao seu locatário.

Como alternativa, você também pode usar o Assistente de Configuração de Aplicativos Empresariais. Neste assistente, você pode adicionar um aplicativo ao seu locatário, adicionar usuários/grupos ao aplicativo, atribuir funções e também percorrer a configuração de SSO. Saiba mais sobre os assistentes do Microsoft 365.

Configurar e testar o SSO do Microsoft Entra SAML para uma empresa do GitHub com usuários gerenciados por empresas

Para configurar e testar o SSO do Microsoft Entra com o GitHub Enterprise Managed User, siga as etapas a seguir:

- Configure o SSO do Microsoft Entra – para habilitar o Logon Único do SAML em seu locatário do Microsoft Entra.

- Configure o SSO do GitHub Enterprise Managed User – para definir as configurações de logon único no GitHub Enterprise.

Configurar o SSO do Microsoft Entra SAML

Siga estas etapas para habilitar o SSO do Microsoft Entra SAML.

Entre no Centro de administração do Microsoft Entra como pelo menos um Administrador de Aplicativos na Nuvem.

Navegue até Entra ID>aplicativos empresariais>GitHub Enterprise Managed User>logon único.

Na página Selecionar um método de logon único , selecione SAML.

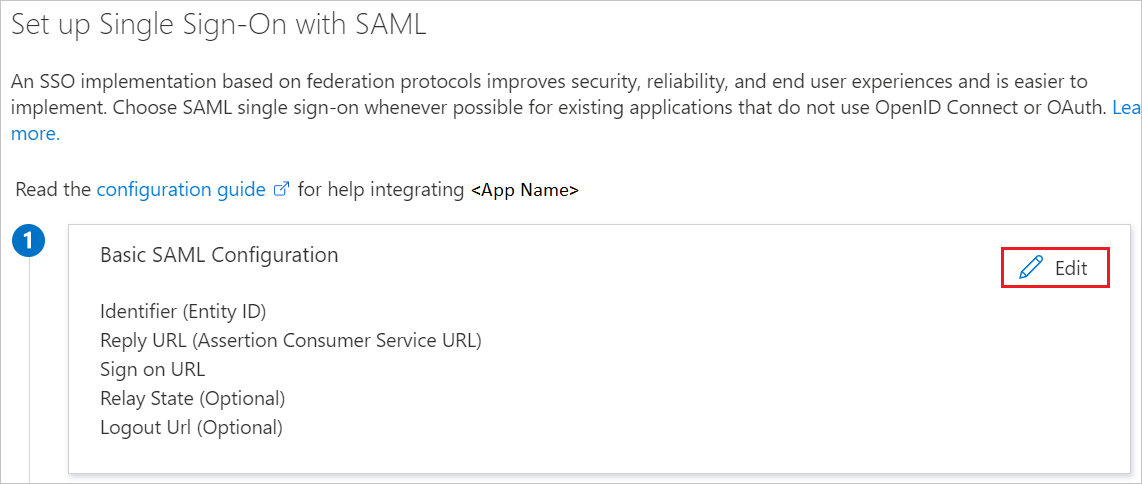

Na página Configurar logon único com SAML , selecione o ícone de lápis da Configuração Básica do SAML para editar as configurações.

Verifique se você tem a URL Corporativa antes de começar. O campo ENTITY mencionado abaixo é o nome da empresa em sua URL Corporativa habilitada para EMU. Por exemplo, https://github.com/enterprises/contoso - contoso é a ENTIDADE. Na seção Configuração Básica do SAML , se você quiser configurar o aplicativo no modo iniciado por IDP , insira os valores para os seguintes campos:

um. Na caixa de texto Identificador , digite uma URL usando o seguinte padrão:

https://github.com/enterprises/{enterprise}Observação

Observe que o formato do identificador é diferente do formato sugerido do aplicativo – siga o formato acima. Além disso, verifique se o **Identificador não contém uma barra final.

b. Na caixa de texto URL de Resposta , digite uma URL usando o seguinte padrão:

https://github.com/enterprises/{enterprise}/saml/consumeSelecione Definir URLs adicionais e execute a seguinte etapa se desejar configurar o aplicativo no modo iniciado por SP :

Na caixa de texto URL de Logon , digite uma URL usando o seguinte padrão:

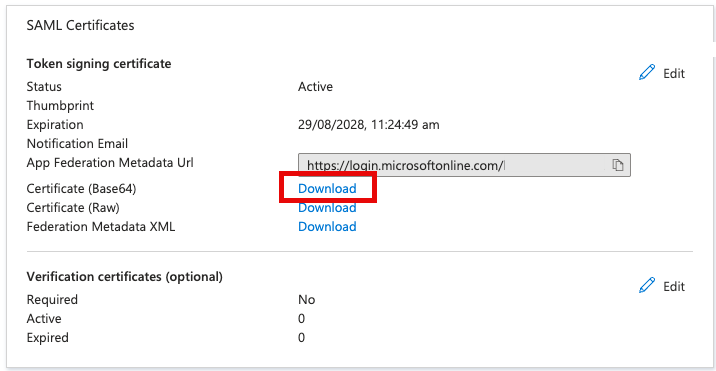

https://github.com/enterprises/{enterprise}/ssoNa página Configurar logon único com SAML , na seção Certificados SAML , baixe o certificado Base64 e salve-o em seu computador.

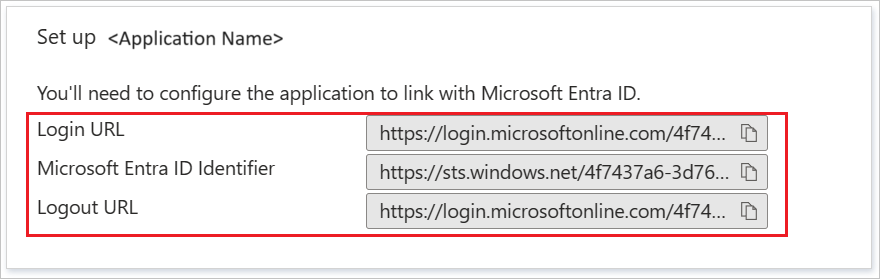

Na seção Configurar o GitHub Enterprise Managed User , copie as URLs abaixo e salve-as para configurar o GitHub abaixo.

Atribuir o usuário de teste do Microsoft Entra

Nesta seção, você atribuirá sua conta ao Usuário Gerenciado do GitHub Enterprise para concluir a instalação do SSO.

- Entre no Centro de administração do Microsoft Entra como pelo menos um Administrador de Aplicativos na Nuvem.

- Navegue até Entra ID>aplicativos Enterprise>GitHub Enterprise Managed User.

- Na página de visão geral do aplicativo, localize a seção Gerenciar e selecione Usuários e grupos.

- Selecione Adicionar usuário e selecione Usuários e grupos na caixa de diálogo Adicionar Atribuição .

- Na caixa de diálogo Usuários e grupos , selecione sua conta na lista Usuários e, em seguida, selecione o botão Selecionar na parte inferior da tela.

- Na caixa de diálogo Selecionar uma função , selecione a função Proprietário da Empresa e, em seguida, selecione o botão Selecionar na parte inferior da tela. Sua conta é atribuída como proprietário da empresa para sua instância do GitHub quando você provisiona sua conta no próximo artigo.

- Na caixa de diálogo Adicionar Atribuição , selecione o botão Atribuir .

Configurar o SSO do GitHub Enterprise Managed User

Para configurar o logon único no lado do Usuário Gerenciado do GitHub Enterprise, você precisa dos seguintes itens do aplicativo Entra ID:

- As URLs de seu Aplicativo de Usuário Gerenciado do Microsoft Entra Enterprise acima: o

Login URLe oMicrosoft Entra Identifier. - O certificado base64 baixado.

- O nome de usuário e a senha da conta de usuário de configuração para sua empresa no GitHub.

Habilitar o SSO de SAML do GitHub Enterprise Managed User

Nesta seção, você pega as informações fornecidas da ID do Microsoft Entra acima e as insere nas configurações da Empresa para habilitar o suporte ao SSO.

- Siga as etapas nesta documentação do GitHub para configurar a autenticação SAML para sua empresa.

- Ao inserir o

Sign-on URL, observe que esta é a URL de login que você copiou do Microsoft Entra ID acima. - Ao inserir o

Issuer, observe que isso é oMicrosoft Entra Identifierque você copiou do Microsoft Entra ID acima. - Ao inserir o Certificado Público, abra o certificado base64 baixado acima e cole o conteúdo de texto desse arquivo nessa caixa de diálogo.

- Depois de concluir as etapas na documentação do GitHub para configurar a autenticação SAML para sua empresa, somente usuários gerenciados corporativos provisionados por SCIM poderão acessar a empresa (com exceção de fazer logon com a conta de usuário de instalação e usar um código de recuperação empresarial). Conclua as etapas no tutorial de Provisionamento abaixo para configurar o provisionamento SCIM para o GitHub Enterprise, de forma que você possa provisionar usuários e grupos gerenciados da empresa. Os usuários não poderão fazer logon e acessar a empresa até que essas etapas sejam concluídas e suas contas de usuário tenham sido provisionadas no SCIM na empresa.

Conteúdo relacionado

O Usuário Gerenciado do GitHub Enterprise exige que todas as contas sejam criadas por meio do provisionamento automático de usuário (SCIM), você pode encontrar mais detalhes aqui sobre como configurar o provisionamento automático de usuário.