Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

O objetivo deste artigo é demonstrar as etapas a serem executadas no Workgrid e Microsoft Entra ID para configurar Microsoft Entra ID para provisionar e desprovisionar automaticamente usuários e/ou grupos no Workgrid.

Observação

Este artigo descreve um conector construído sobre o serviço de provisionamento de usuários do Microsoft Entra. Para obter detalhes importantes sobre o que este serviço faz, como ele funciona e perguntas frequentes, consulte Automatize o aprovisionamento e desaprovisionamento de usuários para aplicativos SaaS com Microsoft Entra ID.

Pré-requisitos

O cenário descrito neste artigo pressupõe que você já tenha os seguintes pré-requisitos:

- - Uma conta de usuário Microsoft Entra com uma assinatura ativa. Se você ainda não tem uma conta, é possível criar uma conta gratuita. - Uma das seguintes funções: – Administrador de Aplicativos – Administrador de Aplicativos na Nuvem – Proprietário do Aplicativo ..

- Um locatário do Workgrid

- Uma conta de usuário no Workgrid com permissões de Administrador.

Etapa 1: Atribuir usuários ao Workgrid

Microsoft Entra ID usa um conceito chamado assignments para determinar quais usuários devem receber acesso a aplicativos selecionados. No contexto do provisionamento automático de usuário, somente os usuários e/ou grupos atribuídos a um aplicativo em Microsoft Entra ID são sincronizados.

Antes de configurar e habilitar o provisionamento automático de usuário, você deve decidir quais usuários e/ou grupos no Microsoft Entra ID precisam de acesso ao Workgrid. Depois de decidir isso, você poderá atribuir esses usuários e/ou grupos ao Workgrid seguindo estas instruções:

Dicas importantes para atribuir usuários ao Workgrid

É recomendável que um único usuário Microsoft Entra seja atribuído ao Workgrid para testar a configuração de provisionamento automático de usuário. Outros usuários e/ou grupos podem ser atribuídos mais tarde.

Ao atribuir um usuário ao Workgrid, você precisará selecionar qualquer função válida específica do aplicativo (se disponível) na caixa de diálogo de atribuição. Usuários com a função Acesso padrão são excluídos do provisionamento.

Etapa 2: Configurar o Workgrid para provisionamento

Antes de configurar o Workgrid para provisionamento automático de usuário com o Microsoft Entra ID, é necessário habilitar o provisionamento SCIM no Workgrid.

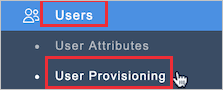

Faça logon no Workgrid. Acesse Usuários > Provisionamento de usuários.

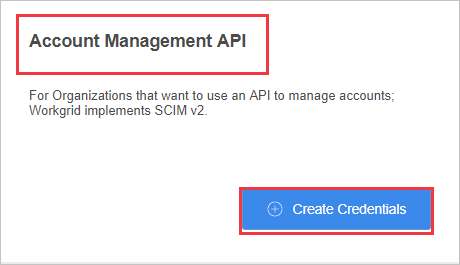

Na API de Gerenciamento de Contas, selecione Criar Credenciais.

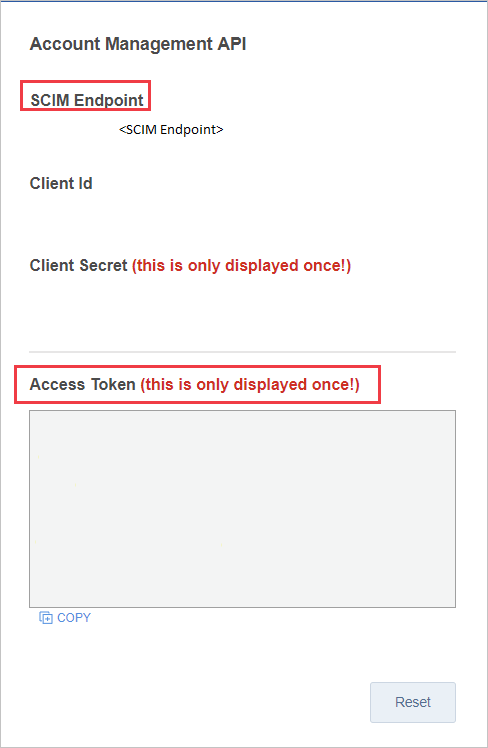

Copie os valores de Ponto de Extremidade do SCIM e Token de Acesso. Elas são inseridas no campo URL do Locatário e Token Secreto na guia Provisionamento do aplicativo Workgrid.

Etapa 3: Adicionar o Workgrid por meio da galeria

Para configurar o Workgrid para provisionamento automático de usuário com Microsoft Entra ID, você precisa adicionar o Workgrid da galeria de aplicativos Microsoft Entra à sua lista de aplicativos SaaS gerenciados.

Para adicionar o Workgrid por meio da galeria de aplicativos Microsoft Entra, execute as seguintes etapas:

- Entre no centro de administração do Microsoft Entra como pelo menos um Administrador de Aplicativos em Nuvem.

- Navegue até Entra ID>Aplicativos Empresariais>Novo aplicativo.

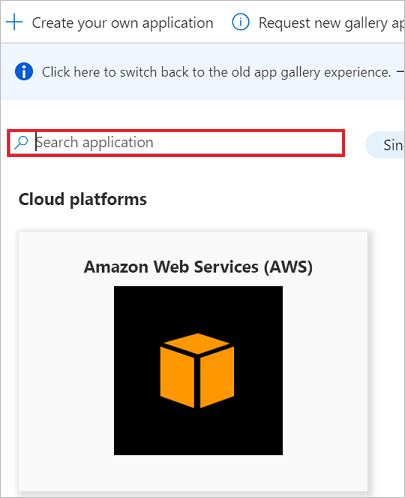

- Na seção Adicionar da galeria, digite Workgrid, selecione Workgrid na caixa de pesquisa.

- Selecione Workgrid no painel de resultados e adicione o aplicativo. Aguarde alguns segundos enquanto o aplicativo é adicionado ao seu locatário.

Etapa 4: Configurar o provisionamento automático de usuário para o Workgrid

Esta seção orienta você pelas etapas para configurar o serviço de provisionamento Microsoft Entra para criar, atualizar e desabilitar usuários e/ou grupos no Workgrid com base em atribuições de usuário e/ou grupo em Microsoft Entra ID.

Dica

Você também pode optar por habilitar o logon único baseado em SAML para o Workgrid, seguindo as instruções fornecidas no artigo de logon único do Workgrid. O logon único pode ser configurado independentemente do provisionamento automático de usuário, embora esses dois recursos sejam complementares.

Configurar o provisionamento automático de usuário para o Workgrid no Microsoft Entra ID

Entre no centro de administração do Microsoft Entra como pelo menos um Administrador de Aplicativos em Nuvem.

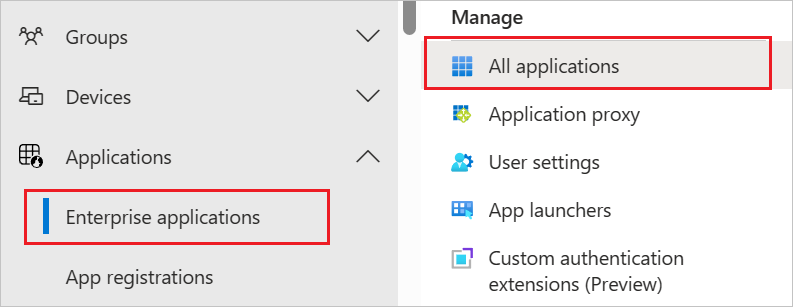

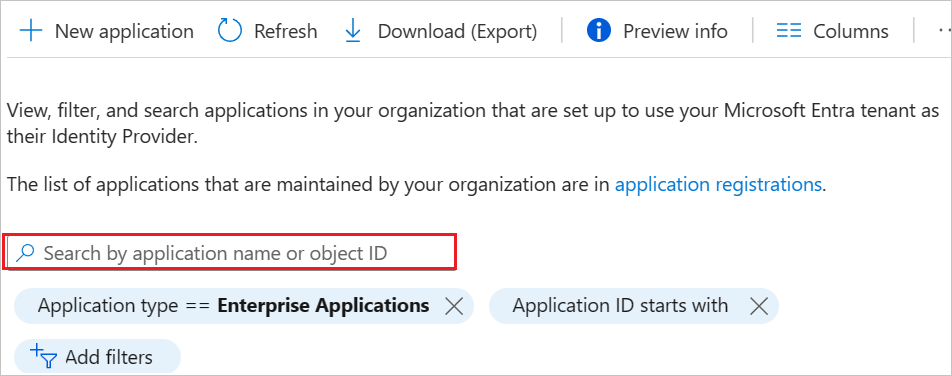

Navegue até Entra ID>Enterprise apps

Na lista de aplicativos, selecione Workgrid.

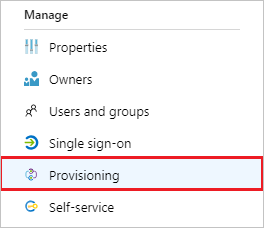

Selecione a guia Provisionamento.

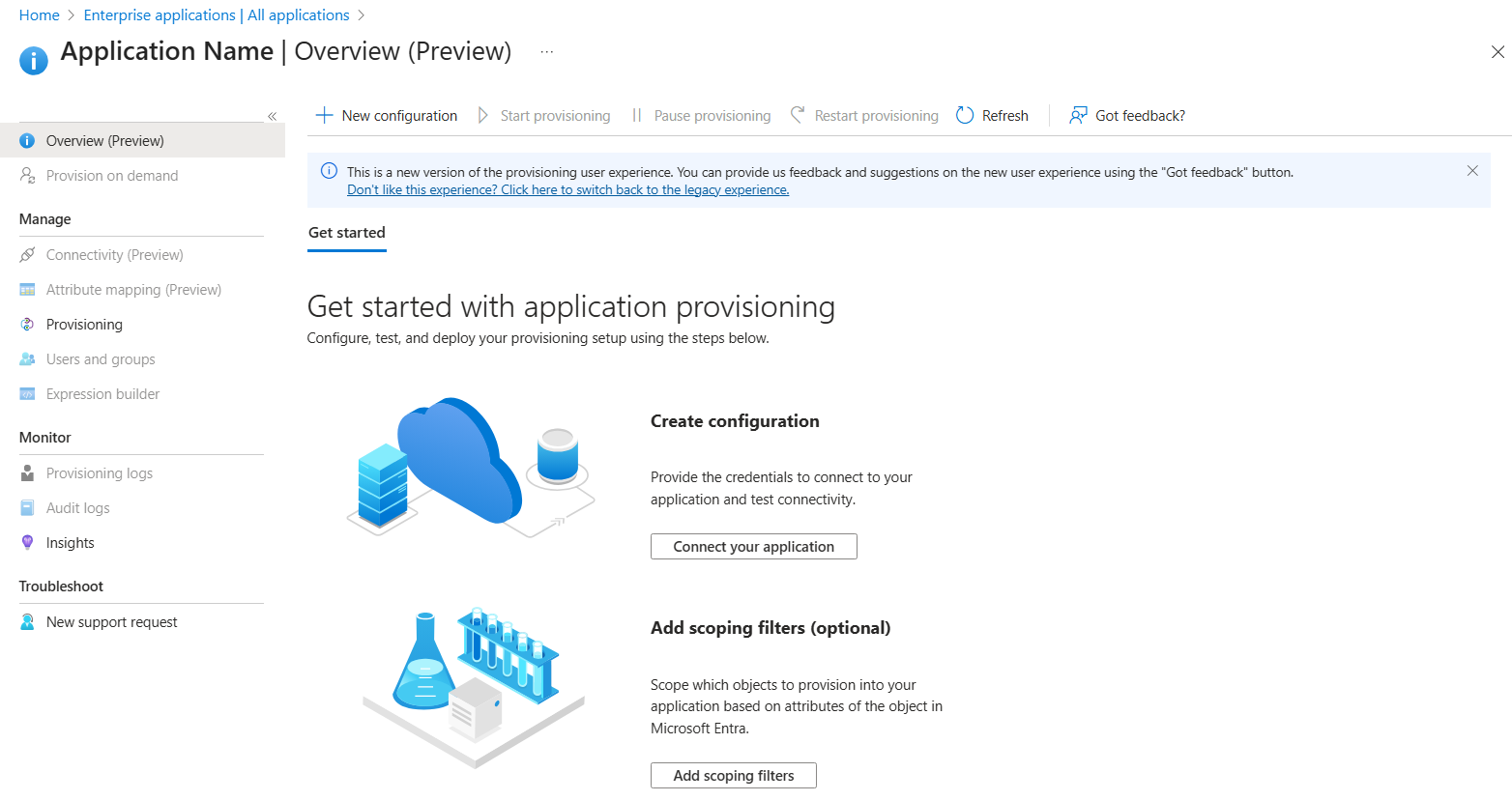

Selecione + Nova configuração.

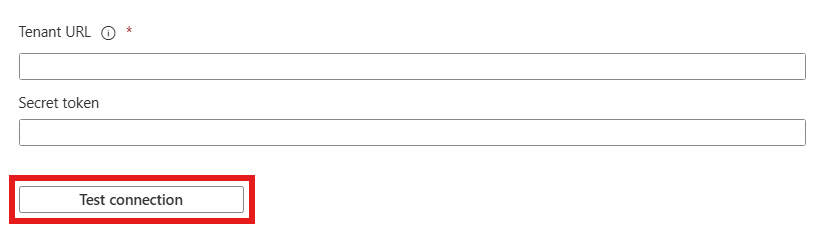

No campo URL do Locatário , insira a URL do Locatário do Workgrid e o Token Secreto. Selecione Test Connection para garantir que Microsoft Entra ID possa se conectar ao Workgrid. Se a conexão falhar, verifique se sua conta do Workgrid tem as permissões de administrador necessárias e tente novamente.

Selecione Criar para criar sua configuração.

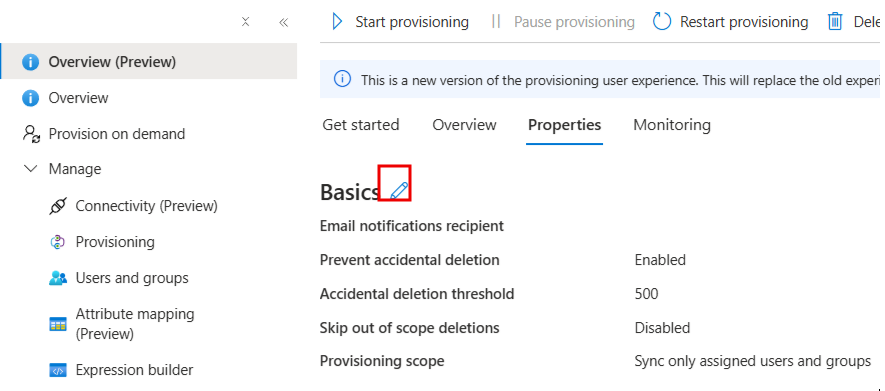

Selecione Propriedades na página Visão Geral .

Selecione o ícone Editar para editar as propriedades. Habilite emails de notificação e forneça um email para receber notificações de quarentena. Habilitar prevenção de exclusões acidentais. Escolha Aplicar para salvar as alterações.

Selecione Mapeamento de Atributos no painel esquerdo e selecione usuários.

Examine os atributos de usuário sincronizados de Microsoft Entra ID com o Workgrid na seção Attribute Mapping. Os atributos selecionados como propriedades Correspondentes são usados para fazer a correspondência das contas de usuário no Workgrid em operações de atualização. Selecione o botão Salvar para confirmar as alterações.

Atributo Tipo Com suporte para filtragem Exigido pelo Workgrid userName fio ✓ ✓ ativo booleano displayName fio título fio emails[type eq "work"].value fio idiomaPreferido fio name.givenName fio name.familyName fio phoneNumbers[type eq "work"].value fio phoneNumbers[type eq "mobile"].value fio phoneNumbers[type eq "fax"].value fio externalId fio urn:ietf:params:scim:schemas:extension:enterprise:2.0:User:manager fio addresses[type eq "work"].locality fio addresses[type eq "work"].postalCode fio addresses[type eq "work"].formatted fio addresses[type eq "work"].region fio addresses[type eq "work"].streetAddress fio Selecione Grupos.

Examine os atributos de grupo sincronizados de Microsoft Entra ID com o Workgrid na seção Attribute-Mapping. Os atributos selecionados como propriedades Correspondentes são usados para fazer a correspondência das contas de usuário no Workgrid em operações de atualização. Selecione o botão Salvar para confirmar as alterações.

Atributo Tipo Com suporte para filtragem Exigido pelo Workgrid displayName fio ✓ ✓ externalId fio ✓ membros Referência Para configurar filtros de escopo, consulte as instruções fornecidas no artigo de filtro de escopo.

Use o provisionamento sob demanda para validar a sincronização com um pequeno número de usuários antes de implantar de forma mais ampla em sua organização.

Quando estiver pronto para provisionar, selecione Iniciar Provisionamento na página Visão Geral .

Etapa 5: monitorar a implantação

Depois de configurar o provisionamento, use os seguintes recursos para monitorar sua implantação:

- Utilize os logs de provisionamento para determinar quais usuários foram provisionados com sucesso ou sem sucesso.

- Verifique a barra de progresso para ver o status do ciclo de provisionamento e o quão perto está da conclusão

- Se a configuração de provisionamento parecer estar em um estado não íntegro, o aplicativo entrará em quarentena. Saiba mais sobre os estados de quarentena no artigo estado de quarentena de provisionamento de aplicativos.

Recursos adicionais

- Gerenciamento do provisionamento de conta de usuário para Aplicativos Empresariais

- O que é acesso ao aplicativo e logon único com Microsoft Entra ID?