Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

Visão geral

A integração com as APIs de ID Verificada do Microsoft Entra permite que as organizações forneçam experiências de verificação de identidade seguras e que respeitam a privacidade em escala. Esse padrão de integração técnica fornece um blueprint claro para parceiros e desenvolvedores conectarem seus fluxos de trabalho de verificação de identidade com a ID verificada, garantindo interoperabilidade, conformidade e um percurso contínuo do usuário. Este documento orienta você pelas etapas essenciais, considerações arquitetônicas e práticas recomendadas para implementar a ID Verificada em suas soluções, ajudando você a criar integrações robustas, escalonáveis e prontas para o futuro.

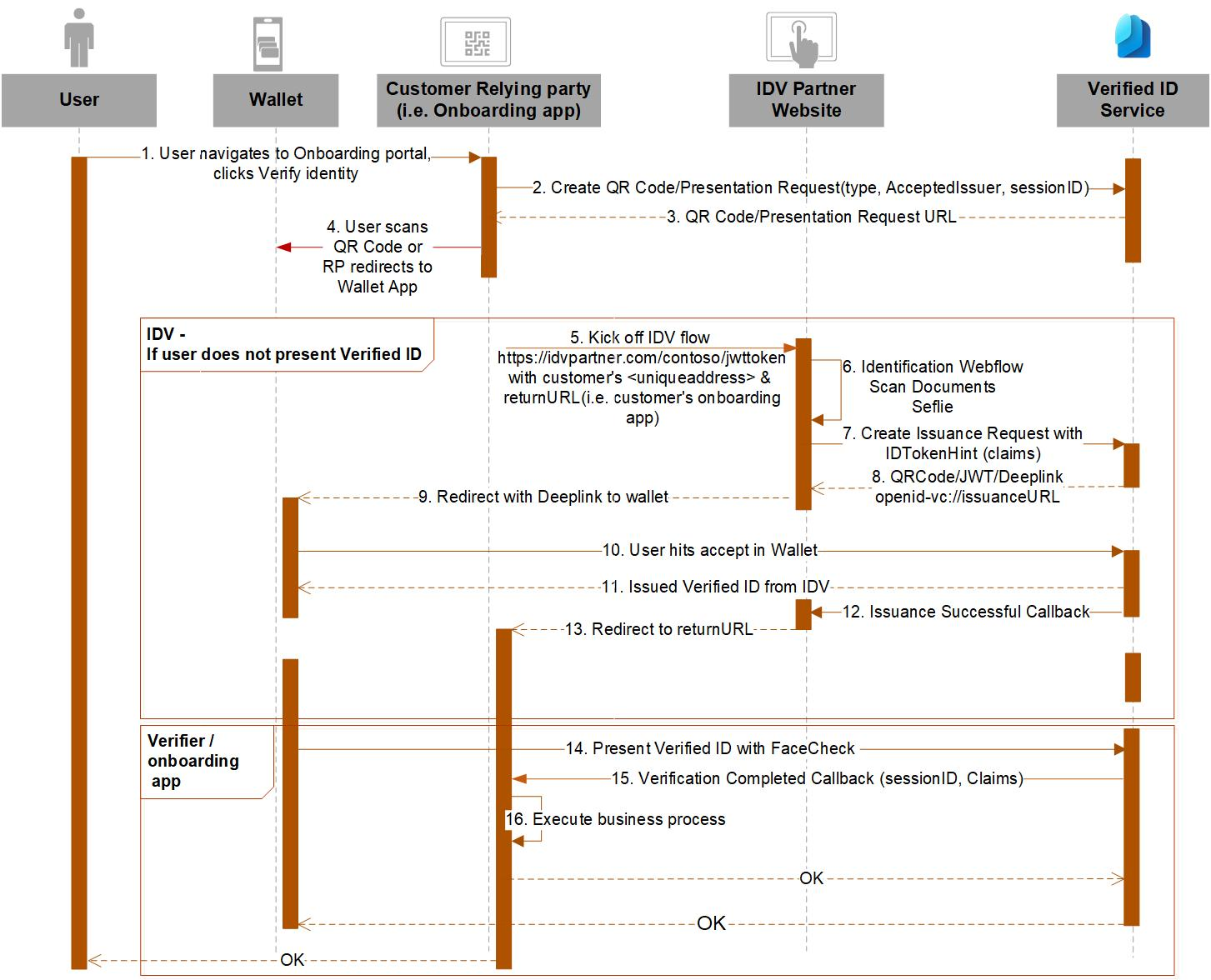

O diagrama mostra um fluxo de trabalho de baixo nível de como todas as partes interagem entre si em um cenário de integração remota. Esse padrão de integração pode ser usado como referência.

A seção a seguir aborda um conjunto de etapas que as instituições de Verificação de Identidade (IDVs) podem usar para configurar fluxos de emissão e que os clientes podem usar para verificar as Identidades Verificadas por IDVs.

Fluxo do emissor

Os parceiros de IDV (Verificação de Identidade) são ISVs (fornecedores independentes de software) que podem usar a API REST do Serviço de Solicitação de ID Verificada para emitir IDs verificadas. As etapas exigidas por um IDV para funcionar como um emissor são as seguintes:

Configurar o Serviço de ID Verificado do Microsoft Entra: usando a configuração rápida ou instruções de instalação avançadas.

Observação

Para um modelo multi-inquilino, o IDV deve avaliar a criação de autoridades dedicadas se houver uma relação de 1:1 necessária com o cliente. Consulte a seção API de Administração dos documentos para criar autoridades.

Configure uma definição de credencial que define que tipo de credenciais você emitirá do serviço – Credencial Personalizada. Com base no cenário, selecione entre token de ID (para atestados de provedores de conexão de ID aberta) ou dica de token de ID (para ISVs usarem APIs REST e obterem os atestados necessários), autoemitido (informação fornecida pelo usuário), apresentação ou vários atestados.

Certifique-se de publicar a credencial na rede de ID verificada se essa credencial for para consumo de uso geral. Se essa credencial foi criada para um cliente específico, ignore esta etapa. Para publicar a credencial na rede ID Verificada, selecione Emitir uma opção de credencial em Gerenciar e, em seguida, selecione Publicar credencial na caixa de seleção de rede ID Verificada . Você também pode usar APIs de administrador para definir "availableInVcDirectory" como true para a credencial.

O IDV deve configurar uma URL de início de oferta ou cliente para o percurso do usuário e integrá-la no aplicativo de terceira parte confiável do cliente. Consulte a etapa 5 no diagrama como um exemplo.

O usuário final inicia o percurso no aplicativo de terceira parte confiável – no exemplo acima, o portal de integração da Contoso solicita que o usuário prove sua identidade. Se o usuário já tiver a ID verificada necessária para integração, ele seguirá as etapas de 1 a 4 no diagrama. Se o usuário não tiver a Identidade Verificada necessária, ele precisará acessar a URL da oferta IDV a partir do aplicativo de integração para iniciar o processo de verificação de identidade. O IDV e a parte confiável do cliente precisam construir este modelo de redirecionamento. O IDV precisa identificar que o usuário está chegando ao portal IDV de uma organização registrada e não é uma solicitação de SPAM. A parte confiável precisa gerar uma URL de uso único com um token JWT, por exemplo:

https://idvpartner.com/contoso/?token=jwt_tokenObserve que o token JWT é assinado com a chave privada da parte confiável do cliente e a chave pública é compartilhada com o IDV por meio de um endpoint ou por meio de um processo agendado. O IDV precisa garantir que, para o percurso de início inicial, ele use atributos do JWT, como ID da organização, ID da solicitação, ID de mscv e expiração. Observe que o mscv é preferencial para solução de problemas de ponta a ponta. Um exemplo do JWT pode ser o seguinte:

Cabeçalho: algoritmo e tipo de token

{ "alg": "RS256", "typ": "JWT" }PAYLOAD: DADOS

{ "OrgId": "", "RequestId": "", "exp": 1684986555, "redirectUrl": "https://customerRPurl" }Após a conclusão bem-sucedida, o IDV inicia o fluxo de emissão de ID verificado e emite uma ID verificada. Neste ponto, o usuário é apresentado com um link profundo ou código QR para Adicionar Cartão no aplicativo Microsoft Authenticator. O site do IDV recebe um retorno de chamada de emissão bem-sucedido do serviço de ID verificado.

Observação

O parceiro IDV deve fornecer ou criar a experiência da Web necessária em que a identidade do usuário possa ser provada de qualquer forma necessária, conforme acordado entre o aplicativo de terceira parte confiável e o parceiro IDV. Quando o processo é concluído, uma lista de valores é coletada de acordo com o Tipo de Credencial de ID Verificado. Esses valores (como parâmetro "declarações") são passados como parte da chamada à API de solicitação de emissão de ID verificada. Se o IDV estiver criando esse percurso em um aplicativo Web, o IDV precisará renderizá-lo como um código QR ou um link profundo. Para obter mais detalhes, consulte Especificar a solicitação de emissão da API REST do Serviço de Solicitação.

O IDV redireciona o usuário de volta para o aplicativo de terceira parte confiável do cliente.

Para o restante das etapas no diagrama (ou seja, das etapas 14 a 16), o usuário é solicitado a apresentar a ID Verificada com o FaceCheck. Na apresentação bem-sucedida, o usuário é integrado ao sistema.

Observação

O cliente deve trabalhar com o parceiro IDV para configurar as etapas de integração de IDV necessárias, que incluem integração da organização, contratos de cobrança e outros pré-requisitos.

Fluxo do verificador

Os desenvolvedores de aplicativos podem usar a ID verificada emitida por IDVs para os fluxos de verificação em seus aplicativos. Consulte o documento planejando uma solução de verificação para obter detalhes de planejamento. As etapas necessárias para configurar a verificação são as seguintes:

- Configurar o Serviço de ID Verificado do Microsoft Entra: usando a configuração rápida ou instruções de instalação avançadas.

- Se você tiver detalhes como VCType e did do parceiro IDV, poderá usar a referência de carga útil da seção API de Solicitação de Apresentação para verificar IDs Verificados emitidas por parceiros de verificação de identidade (IDVs).

- Os clientes também podem gerar o conteúdo da API de solicitação de apresentação usando as seguintes etapas:

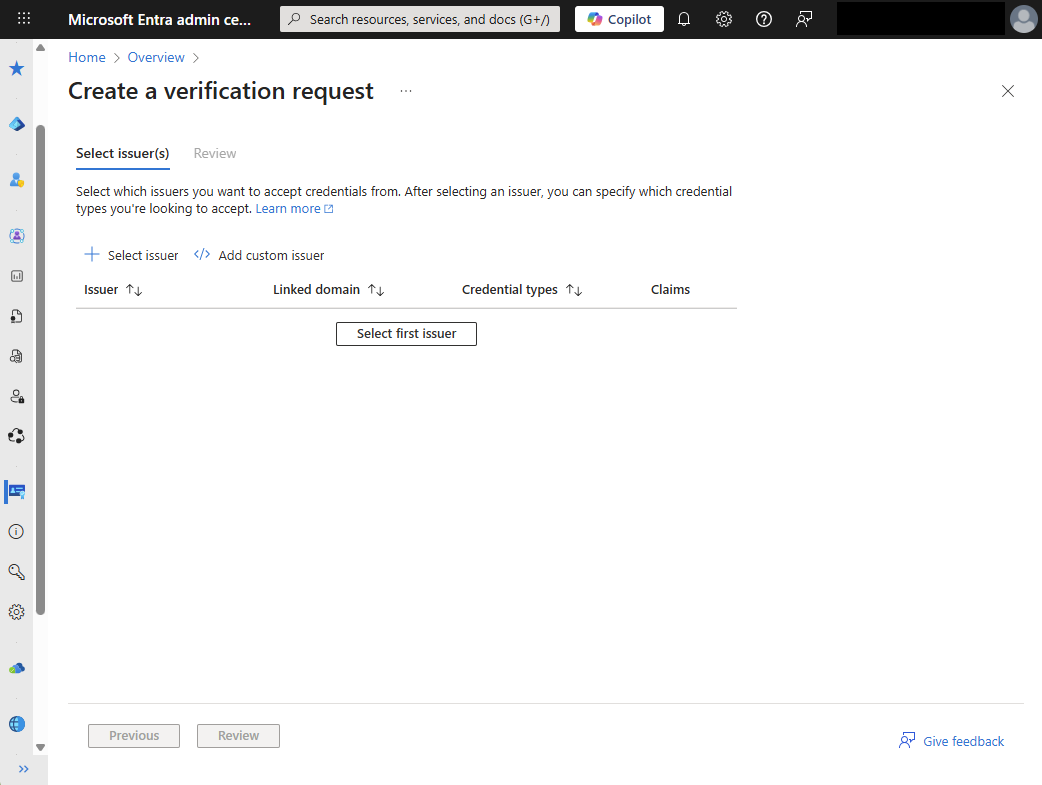

- Vá para o Centro de administração do Microsoft Entra ->ID Verificado.

- Selecione a guia Criar Solicitação de Verificação .

- Escolha Selecionar primeiro usuário.

- Procure o respectivo IDV no menu suspenso Pesquisar/selecionar emissores digitando seu nome, por exemplo woodgrove.com.

- Selecione o tipo de credencial que seu aplicativo requer do IDV para verificação. Isso também é conhecido como VCType no conteúdo da API de Solicitação de Apresentação.

- Selecione Adicionar e, em seguida, selecione Examinar.

- Baixe o corpo da solicitação e copie/cole a URL da solicitação da API POST.

- Agora você tem a URL de solicitação e o corpo da solicitação fornecidos pelo administrador do tenant e pode seguir estas etapas para atualizar seu aplicativo ou site. Para solicitar IDs verificadas de seus usuários, inclua a URL e o corpo da solicitação em seu aplicativo ou site.

Observação

Consulte o repositório GitHub da ID Verificada do Microsoft Entra para obter aplicativos de exemplo https://aka.ms/vcsample.

- Substitua os valores da URL, do estado e da chave de api pelos respectivos valores.

- Conceda permissões ao seu aplicativo para obter o token de acesso para o principal de serviço da solicitação do serviço Verified ID.

Para testar o fluxo do usuário, você sempre pode implantar um dos aplicativos de exemplo em seu ambiente de serviço de aplicativo do Azure usando a documentação de aplicativos de exemplo .

Próximas etapas

Saiba mais sobre como integrar soluções de parceiros ao seu aplicativo:

- Site de demonstração de ID verificada do Microsoft Entra

- Exemplos do GitHub

- Demonstração do Desafio de Identidade com o FaceCheck

- Especificação para o mscv de vetor de correlação da Microsoft: este é um protocolo para rastreamento e correlação de eventos por meio de um sistema distribuído com base em um relógio de vetor leve.