Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

Sobre auditorias de segurança

Uma auditoria de segurança para gerenciadores de pacotes como o NuGet é um processo que envolve a análise da segurança dos pacotes incluídos em um projeto de software. Isso envolve identificar vulnerabilidades, avaliar riscos e fazer recomendações para melhorar a segurança. A auditoria pode incluir uma revisão dos próprios pacotes, bem como quaisquer dependências e seus riscos associados. O objetivo da auditoria é identificar e mitigar quaisquer vulnerabilidades de segurança que possam ser exploradas por invasores, como injeção de código ou ataques de cross-site scripting.

Disponibilidade de recursos

| NuGet | SDK .NET | Visual Studio | Recurso |

|---|---|---|---|

| 5.9 | SDK do .NET 5 (5.0.200) | N/D | dotnet list package --vulnerable |

| 6.8 | SDK do .NET 8 (8.0.100) | Visual Studio 2022 17.8 | NuGetAudit para PackageReference |

| 6.10 | N/D | Visual Studio 2022 17.10 | NuGetAudit para packages.config |

| 6.11 | .NET 8 SDK versão 8.0.400 | Visual Studio 2022 17.11 | NuGetAuditSuppress para PackageReference |

| 6.12 | .NET 9 SDK versão 9.0.100 | Visual Studio 2022 17.12 | Fontes de auditoria. NuGetAuditSuppress para packages.config. |

| 7.0 | SDK do .NET 10 (10.0.100) | Visual Studio 2026 |

Alterações padrão do NuGetAuditMode para .NET 10. dotnet package update --vulnerable |

Executando uma auditoria de segurança com restore

O comando restore é executado automaticamente quando você executa uma operação de pacote comum, como carregar um projeto pela primeira vez, adicionar um novo pacote, atualizar uma versão do pacote ou remover um pacote do seu projeto em seu IDE favorito.

Suas dependências são verificadas em relação a uma lista de vulnerabilidades conhecidas fornecida por suas fontes de auditoria.

- Na linha de comando, navegue para o diretório do projeto ou solução.

- Execute

restoreusando suas ferramentas preferidas (ou seja, dotnet, MSBuild, NuGet.exe, VisualStudio etc). - Revise os avisos e resolva as vulnerabilidades de segurança conhecidas.

Configurando a auditoria do NuGet

A auditoria pode ser configurada por meio das propriedades do MSBuild em um arquivo do .csproj ou do MSBuild sendo avaliado como parte do seu projeto.

Recomendamos que a auditoria seja configurada no nível de repositório.

| Propriedade do MSBuild | Padrão | Valores possíveis | Observações |

|---|---|---|---|

| NuGetAuditMode | Veja 1 abaixo |

direct e all |

Se você quiser auditar apenas as dependências de nível superior, poderá definir o valor como direct. NuGetAuditMode não é aplicável a projetos packages.config. |

| NuGetAuditLevel | baixo |

low, moderate, high e critical |

O nível mínimo de gravidade a ser informado. Se você quiser ver os avisos de moderate, high e critical (exceto low), defina o valor como moderate |

| NuGetAudit | verdadeiro |

true e false |

Se não desejar receber relatórios de auditoria de segurança, você pode recusar completamente a experiência definindo o valor como false |

-

NuGetAuditModeassume o valor padrão deallquando um projeto é direcionado paranet10.0ou superior. Caso contrário,NuGetAuditModeserádirectpor padrão. Quando um projeto tiver vários destinos, se qualquer framework de destino selecionarall, a auditoria usará esse valor específico para todos os frameworks de destino.

Fontes de auditoria

A restauração baixa o recurso VulnerabilityInfo de um servidor para verificar a lista de pacotes que cada projeto está usando.

A lista de fontes é definida pelo elemento auditSources em NuGet.Config e o aviso NU1905 é gerado se qualquer uma das fontes de auditoria não fornecer nenhuma informação de vulnerabilidade.

Se auditSources não estiver definido ou for apagado sem a adição de nenhuma fonte, o sistema usará packageSources e o aviso NU1905 será suprimido.

Como uma mitigação comum para os ataques de substituição de pacote é o uso de uma única fonte de pacote que faz upstream do nuget.org, de modo que o NuGet não esteja configurado para usar nuget.org como uma fonte de pacote, é possível definir as fontes de auditoria para usar nuget.org (ou qualquer outra fonte que forneça informações de vulnerabilidade) sem também usá-lo como uma fonte de pacote.

A fonte de dados para o banco de dados de vulnerabilidades do nuget.org é o GitHub Advisory Database. Observe que o protocolo V2 foi preterido, portanto, se o nuget.config ainda estiver usando o ponto de extremidade V2, você deverá migrar para o ponto de extremidade V3.

<configuration>

<auditSources>

<clear />

<add key="nuget.org" value="https://api.nuget.org/v3/index.json" />

</auditSources>

</configuration>

Observação: a tabela a seguir lista os recursos que dão suporte a Fontes de Auditoria.

| Introduzido em | Recursos que dão suporte a fontes de auditoria |

|---|---|

| NuGet 6.12, .NET 9.0.100 SDK e Visual Studio 2022 17.12 | Restore |

| NuGet 6.14, .NET 9.0.300 SDK | dotnet package list --vulnerable |

| NuGet 7.0 e Visual Studio 2026 | Suporte ao NuGet AuditSources na interface do usuário do Gerenciador de Pacotes do Visual Studio |

Códigos de avisos

| Código do aviso | Motivo |

|---|---|

| NU1900 | Erro ao se comunicar com a origem do pacote ao obter informações sobre vulnerabilidade. |

| NU1901 | Pacote com baixa gravidade detectado |

| NU1902 | Pacote com gravidade moderada detectado |

| NU1903 | Pacote com alta gravidade detectado |

| NU1904 | Pacote com gravidade crítica detectado |

| NU1905 | Uma fonte de auditoria não fornece um banco de dados de vulnerabilidades |

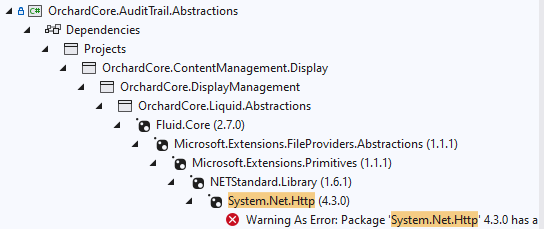

Você pode personalizar sua compilação para tratar esses avisos como erros para tratar avisos como erros ou tratar avisos como não erros.

Por exemplo, se você já estiver usando <TreatWarningsAsErrors> para tratar todos os avisos (C#, NuGet, MSBuild, etc) como erros, poderá usar <WarningsNotAsErrors>$(WarningsNotAsErrors);NU1901;NU1902;NU1903;NU1904</WarningsNotAsErrors> para evitar que vulnerabilidades descobertas no futuro interrompam sua compilação.

Como alternativa, se você quiser manter vulnerabilidades baixas e moderadas como avisos, mas tratar vulnerabilidades altas e críticas como erros, e você não estiver usando o TreatWarningsAsErrors, você poderá usar o <WarningsAsErrors>$(WarningsAsErrors);NU1903;NU1904</WarningsAsErrors>.

Observação

As propriedades do MSBuild para gravidade da mensagem, como NoWarn e TreatWarningsAsErrors, não são compatíveis com projetos packages.config.

Excluindo avisos

Você pode excluir avisos adicionando um novo NuGetAuditSuppress item do MSBuild para cada consultoria.

Defina um item NuGetAuditSuppress com os metadados de Include= definidos para a URL de consultoria que você deseja suprimir.

<ItemGroup>

<NuGetAuditSuppress Include="https://github.com/advisories/XXXX" />

</ItemGroup>

De forma semelhante às outras propriedades de configuração de auditoria do NuGet, os itens NuGetAuditSuppress podem ser definidos no nível do projeto ou do repositório.

O NuGetAuditSuppress está disponível para projetos PackageReference a partir do NuGet 6.11, do Visual Studio 17.11 e do SDK do .NET 8.0.400.

Ele está disponível para packages.config com o Visual Studio 17.12 e NuGet 6.12.

Quando excluir avisos

Em cenários em que você analisou uma consultoria específica e determinou que ela não se aplica ao seu cenário ou se sente confortável com os riscos que ele impõe, você pode optar por excluir avisos específicos do relatório de auditoria.

Observe que isso suprimiria completamente os avisos de segurança, mesmo para pacotes que compartilham o mesmo aviso, que talvez não faça parte do seu projeto.

NuGetAuditSuppress deve ser considerado um último recurso para gerenciar avisos.

Ações quando pacotes com vulnerabilidades conhecidas são relatados

Receber um aviso sobre pacotes com vulnerabilidades conhecidas é apenas parte do processo. Depois de descoberto, é necessário tomar medidas para remover a vulnerabilidade potencial da sua solução.

O caso mais fácil é quando um pacote referenciado diretamente tem a vulnerabilidade conhecida. Nessa situação, atualize a versão do pacote para uma que corrija a vulnerabilidade.

As vulnerabilidades do pacote podem ser relatadas em referências de pacote diretas e transitivas. A ação que você toma para resolver pode ser diferente por causa disso.

Vulnerabilidades de segurança encontradas com atualizações

Se forem encontradas vulnerabilidades de segurança e as atualizações estiverem disponíveis para o pacote, você poderá fazer um dos seguintes procedimentos:

- Editar o

.csprojou outro local de versão do pacote (Directory.Packages.props) com uma versão mais recente contendo uma correção de segurança. - Use a interface do usuário do Gerenciador de Pacotes NuGet no Visual Studio para atualizar o pacote individual.

- Execute o

dotnet package update --vulnerablecomando para atualizar todos os pacotes vulneráveis em um projeto para a primeira versão sem vulnerabilidades conhecidas. - Execute os

dotnet package updatecomandos oudotnet package addcom a respectiva ID do pacote para atualizar para a versão mais recente. Usedotnet add packageao usar o .NET 9 ou anterior. - Use o servidor MCP (Protocolo de Contexto de Modelo NuGet) que tem a capacidade de atualizar pacotes em seu projeto para versões que resolvem vulnerabilidades conhecidas. Consulte Correção de vulnerabilidades de pacote para obter mais informações.

Pacotes transitivos

Muitas vezes, uma vulnerabilidade estará em uma dependência transitiva. Nossa recomendação é preferir atualizações para pacotes mais próximos às suas referências diretas. No entanto, também não há nada de errado em apenas atualizar o pacote com vulnerabilidade conhecida.

Por exemplo, digamos que seu projeto faça referência ao pacote A. O pacote A tem uma dependência do pacote B, que, por sua vez, tem uma dependência do pacote C. Neste exemplo, consideraremos que o pacote C versão 1.0.0 tem uma vulnerabilidade conhecida, corrigida na versão 2.0.0. Nossa recomendação é primeiro tentar atualizar o pacote A. Se isso não resolver o aviso de auditoria, tente atualizar o pacote B. Se isso não resolver o aviso de auditoria, atualize C diretamente. Para ajudar com isso, você precisará encontrar o caminho do pacote transitivo.

Em resumo, se houver uma vulnerabilidade conhecida nas dependências transitivas de um pacote de nível superior, você terá estas opções:

- Verifique se o pacote de nível superior contém uma atualização que não tem uma vulnerabilidade transitiva e atualize-a.

- Atualize o pacote mais próximo para suas referências diretas que não fazem referência a uma vulnerabilidade.

- Adicione a versão do pacote fixo como uma referência direta do pacote. Observação: certifique-se de remover essa referência quando uma nova atualização de versão do pacote estiver disponível e certifique-se de manter os atributos definidos para o comportamento esperado.

- Use o Gerenciamento Central de Pacotes com a funcionalidade de fixação transitiva. Observe que, se você empacotar seu projeto em seu próprio pacote para compartilhar com outras pessoas, o CPM com fixação transitiva fará com que os pacotes se tornem dependências, mesmo que seu projeto não chame diretamente APIs nesse pacote.

- Suprima o aviso até que ele possa ser resolvido.

- Registre um problema no rastreador do pacote de nível superior para solicitar uma atualização.

Localizando o caminho do pacote transitivo

Há várias maneiras de encontrar o caminho do pacote. Qual método você prefere depende de quais ferramentas você normalmente usa durante o desenvolvimento.

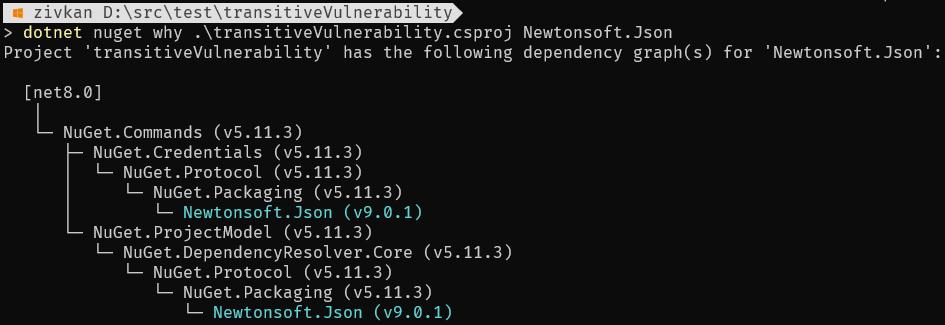

dotnet nuget why - Comando usado para determinar por que um pacote foi instalado.

Na linha de comando, você pode usar o dotnet nuget why comando para entender por que pacotes transitivos estão sendo incluídos no grafo de pacote do projeto.

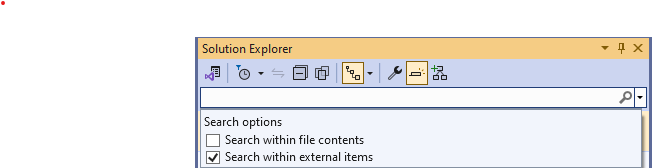

Gerenciador de Soluções do Visual Studio

Projetos no estilo SDK também fornecem o grafo completo de pacotes no nó de dependência do projeto. Também é pesquisável! Expanda as opções de pesquisa e habilite "pesquisar arquivos externos".

Pesquise "nome do pacote" e ele mostrará todas as ocorrências na seção 'Dependências' de cada projeto.

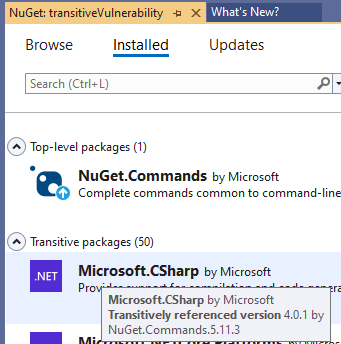

Interface do usuário do Gerenciador de Pacotes NuGet do Visual Studio

Quando você examinar a guia Instalada na interface do usuário do gerenciador de pacotes do Visual Studio, quando o projeto usar PackageReference para o gerenciamento de pacotes, ele mostrará pacotes diretos e transitivos. Atualmente, isso só acontece quando você gerencia pacotes para um projeto, não para a solução.

Se você passar o mouse sobre um pacote na lista de pacotes, a dica de ferramenta incluirá o nome de um pacote direto que fez com que esse pacote transitivo fosse incluído no projeto.

Vulnerabilidades de segurança encontradas sem atualizações

Caso exista uma vulnerabilidade conhecida em um pacote sem uma correção de segurança, você poderá fazer o seguinte.

- Verifique se há fatores atenuantes descritos no relatório de avisos.

- Use um pacote sugerido se o pacote estiver marcado como preterido ou for abandonado.

- Se o pacote for de código aberto, considere contribuir com uma correção.

- Abra um problema no rastreador de problemas do pacote.

Verifique se há fatores atenuantes

Revise o consultor de segurança para obter quaisquer fatores atenuantes que possam permitir que você continue usando o pacote com a vulnerabilidade. A vulnerabilidade pode existir somente quando o código é usado em uma estrutura específica, sistema operacional ou uma função especial é chamada.

Use um pacote sugerido

Caso um comunicado de segurança seja relatado para o pacote que você está usando e o pacote esteja marcado como preterido ou pareça abandonado, considere usar qualquer pacote alternativo sugerido que o autor do pacote tenha declarado ou um pacote composto por funcionalidade semelhante que seja mantido.

Contribuir com uma correção

Se não existir uma correção para o comunicado de segurança, você poderá sugerir alterações que resolvam a vulnerabilidade em uma solicitação pull no repositório de código aberto do pacote ou entrar em contato com o autor por meio da seção Contact owners na página de detalhes do pacote NuGet.org.

Abrir um problema

Se você não quiser corrigir a vulnerabilidade ou não conseguir atualizar ou substituir o pacote, abra um problema no rastreador de problemas do pacote ou no método de contato preferido.

No NuGet.org, você pode navegar até a página de detalhes do pacote e clicar em Report package, o que orientará você para entrar em contato com o autor.

Nenhuma vulnerabilidade de segurança encontrada

Se nenhuma vulnerabilidade de segurança for encontrada, isso significa que pacotes com vulnerabilidades conhecidas não foram encontrados no gráfico de pacotes no momento em que você verificou.

Como o banco de dados de consultoria pode ser atualizado a qualquer momento, recomendamos verificar regularmente sua saída dotnet restore e garantir o mesmo em seu processo de integração contínua.

Executando a auditoria do NuGet no CI

Separando erros de avisos com um pipeline de auditoria dedicado

Você pode usar as instruções condicionais do MSBuild para configurar um pipeline de CI dedicado para executar auditorias, sem que os avisos de auditoria sejam tratados como erros em outros pipelines ou em builds locais. Dependendo do seu sistema de CI e dos processos da equipe, você pode configurar para que execuções falhas do pipeline de auditoria enviem um email à equipe, ou pode ter um painel onde é possível mostrar um emblema da execução mais recente do pipeline.

Como muitas coisas na programação, há várias maneiras de alcançar o resultado. Uma opção é tratar os avisos de auditoria do NuGet como erros apenas em um pipeline de auditoria.

<PropertyGroup>

<NuGetAuditCodes>NU1900;NU1901;NU1902;NU1903;NU1904;NU1905</NuGetAuditCodes>

<WarningsAsErrors Condition=" '$(AuditPipeline)' == 'true' ">$(WarningsAsErrors);$(NuGetAuditCodes)</WarningsAsErrors>

<WarningsNotAsErrors Condition=" '$(AuditPipeline)' != 'true' ">$(WarningsNotAsErrors);$(NuGetAuditCodes)</WarningsNotAsErrors>

</PropertyGroup>

Em seguida, no pipeline, você executa a restauração especificando a propriedade usada pela condição. Por exemplo, usando a sintaxe do GitHub Actions:

- name: Restore with NuGet Auditing

run: dotnet restore -p:AuditPipeline=true

O nome AuditPipeline da propriedade é apenas um exemplo e você pode personalizá-lo conforme desejar, desde que o nome seja o mesmo na condição MSBuild e na linha de comando.

O MSBuild também usa variáveis de ambiente ao ler uma propriedade que ainda não foi definida, portanto, uma variável de ambiente é uma alternativa ao parâmetro de linha de comando.

Usando condições para, seletivamente, fazer com que os avisos da Auditoria do NuGet causem falhas em uma restauração, você pode ter um pipeline dedicado para verificar pacotes quanto a vulnerabilidades conhecidas, ao mesmo tempo em que impede que novos avisos de segurança bloqueiem suas correções de falhas em momentos inconvenientes. Manter os avisos de Auditoria do NuGet habilitados para builds locais permite que os desenvolvedores obtenham uma notificação não bloqueante sobre novos avisos de segurança, podendo incentivar a atualização de versões do pacote para corrigir as vulnerabilidades mais rapidamente do que esperar que alguém verifique o status do pipeline de auditoria.

Garantir a restauração de projetos auditados

No MSBuild 17.13 e no .NET 9.0.200, o NuGet adicionou as propriedades de saída RestoreProjectCount, RestoreSkippedCount e RestoreProjectsAuditedCount na tarefa de restauração.

Isso pode ser usado para garantir que a auditoria seja executada durante uma restauração.

Observe que essas propriedades de saída não estão disponíveis com restauração de grafo estático.

Como o MSBuild é uma linguagem de script, isso pode ser alcançado de várias maneiras diferentes, mas também tem as mesmas restrições que o MSBuild. Um exemplo é criar um arquivo Directory.Solution.targets no mesmo diretório que o arquivo de solução, cujo conteúdo tem um destino semelhante ao seguinte. Observe que Directory.Build.props é comumente usado, mas é importado por projetos. No entanto, o destino e a tarefa de restauração do NuGet são executados no nível da solução, portanto, precisa estar no arquivo de extensibilidade da solução do MSBuild, não no arquivo de projeto/build.

<Project>

<Target Name="AssertRestoreTaskOutputProperties"

AfterTargets="Restore"

Condition="'$(CI)' == 'true'">

<Error

Condition="'$(RestoreProjectsAuditedCount)' != '$(RestoreProjectCount)'"

Text=""Restore did not audit every project in the solution. Expected: $(RestoreProjectCount) Found: $(RestoreProjectsAuditedCount)"" />

</Target>

</Project>

Dependendo do seu caso de uso, você pode querer usar a condição '$(RestoreProjectCount)' != '$([MSBuild::Add($(RestoreProjectsAuditedCount), $(RestoreSkippedCount))' na mensagem de erro, para considerar projetos cuja restauração foi ignorada por já estarem atualizados.

Da mesma forma, pense se você deseja que este erro ocorra em qualquer lugar ou apenas nos pipelines de CI, quais variáveis de ambiente são definidas em seu ambiente de CI e considere isso na definição da condição do alvo.

Novamente, como o MSBuild é uma linguagem de script, você pode usar qualquer uma de suas funcionalidades para personalizar seu repositório como desejar.

Exibir o metaproj do MSBuild e os binlogs é útil para desenvolver e solucionar problemas de destinos em nível de solução.

dotnet list package --vulnerable

dotnet list package tem um --vulnerable argumento para filtrar os pacotes com base em quais pacotes têm vulnerabilidades conhecidas.

Observe que --include-transitive não é padrão, portanto, deve ser incluído.