Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

Utilize a funcionalidade Mapeamento de Identidade da Ferramenta de Avaliação de Migração do SharePoint para ajudar na migração de identidades.

Observação

Para transferir a Ferramenta de Migração do SharePoint, selecione: Transferir a Ferramenta de Avaliação de Migração do SharePoint

Introdução

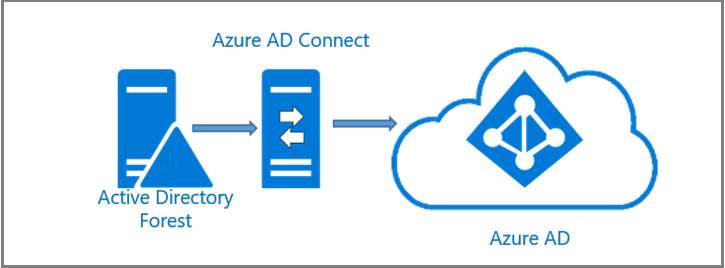

A Migração de Identidade é o processo de mapeamento de identidades do ambiente no local do SharePoint para o estado de destino Microsoft Entra ID.

Uma vez que a sincronização de utilizadores e grupos do AD para o Microsoft Entra ID é nova para muitos clientes, é essencial atribuir recursos adequados. Execute todo o planeamento interno e execute todas as tarefas relacionadas com a migração de identidades em uníssono com o seu plano de migração no local geral.

O objetivo mais importante do projeto de identidade é a verificação de que todos os utilizadores e grupos necessários são sincronizados com Microsoft Entra ID. Se migrar sem fazer esta análise primeiro, os utilizadores poderão perder o acesso ao conteúdo.

Veja este documento para obter informações sobre o processo, funções e responsabilidades, artefactos e controlos associados ao processo de Migração de Identidade única.

Visão Geral

O objetivo da migração de identidade é sincronizar todos os utilizadores possíveis e eliminar quaisquer registos não mapeados restantes com justificação para que não sejam sincronizados. Este processo de sincronização e eliminação tem de estar concluído antes da preparação do teste de aceitação do utilizador, que é a Execução Seca 1. Todos os registos não mapeados têm de ter uma justificação válida e ser aprovados pela equipa do projeto da Microsoft.

Execute três análises diferentes para efetuar o mapeamento de identidades:

Processo

Utilize este processo para Utilizadores e Grupos que tenham acesso ao SharePoint encontrado no relatório FullIdentityReport.csv.

Deve ter cuidado para garantir que todos os utilizadores e grupos necessários estão incluídos na sincronização de Microsoft Entra. Se o conteúdo do SharePoint for propriedade de utilizadores que não foram migrados, as respetivas permissões de utilizador não serão migradas.

O objetivo é sincronizar 100% das identidades que têm acesso ao ambiente do SharePoint de origem ou fornecer razões para quaisquer identidades que não estejam sincronizadas.

A preparação inicial de todos os utilizadores e grupos é necessária para determinar quais os utilizadores e grupos a migrar.

Idealmente, todos os utilizadores e grupos têm TypeOfMatch definido como ExactMatch ou PartialMatch.

Se existirem exceções, tome notas no campo MappingRationale do ficheiro FullIdentityReport.csv para fins de controlo.

Passos:

Transfira a ferramenta de avaliação para um computador no seu farm do SharePoint. Para transferir, aceda aqui: Ferramenta de Avaliação de Migração do SharePoint

Dê consentimento para permitir que a ferramenta aceda ao seu Microsoft Entra ID.

Executar: SMAT.exe -GenerateIdentityMapping

Abra FullIdentityReport.csv no Excel.

Filtre por TypeOfMatch = NoMatch. Estes utilizadores e grupos não terão acesso ao conteúdo após a migração. Por exemplo, contoso\johndoe está listado como NoMatch. AclExists é Verdadeiro. Após a migração, qualquer conteúdo a que contoso\johndoe tenha acesso na origem não funcionará para essa conta após a migração. Um proprietário do site tem de adicionar novamente a conta Microsoft Entra de contoso\johndoe às permissões para resolve o problema.

Filtre por TypeOfMatch = PartialMatch. Certifique-se de que as correspondências que encontrámos estão corretas. É possível que as correspondências parciais estejam incorretas se várias pessoas tiverem os mesmos Nomes a Apresentar ou os Nomes Principais de Utilizador alterados da origem para o destino.

Crie um plano para remediar as lacunas. Por exemplo, se estiver a utilizar identidades do Windows e existirem utilizadores e grupos com TypeOfMatch definido como NoMatch ou PartialMatch, normalmente irá querer sincronizar esses outros utilizadores e grupos para Microsoft Entra ID e executar novamente o processo de mapeamento de identidades.

Sincronize outros utilizadores e grupos para Microsoft Entra ID.

Repita até obter uma FullIdentityReport.csv que represente corretamente as suas expetativas após a migração.

Verificações de validação de verificação prévia

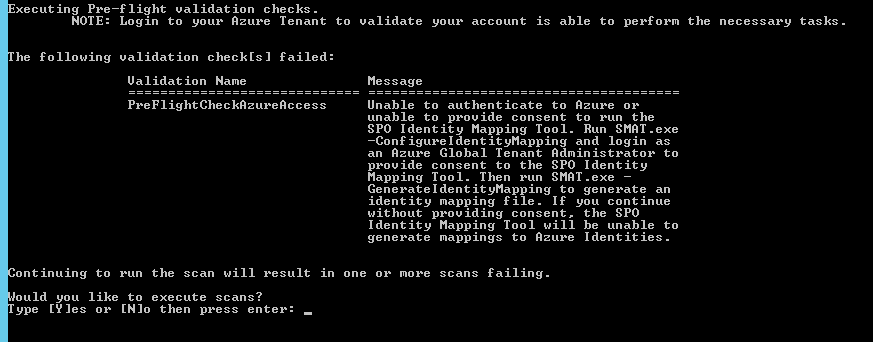

A ferramenta executa uma validação de verificação prévia marcar para garantir que o operador tem acesso a Microsoft Entra ID. O acesso ao Microsoft Entra ID é necessário para executar o processo de mapeamento de identidades.

Quando lhe for pedido, introduza Microsoft Entra credenciais. Se necessário, o pedido de início de sessão pede consentimento. O consentimento do administrador de inquilinos do Azure é necessário para que esta aplicação leia Microsoft Entra ID.

Se o início de sessão falhar ou não conseguir dar consentimento, verá a seguinte falha:

Se disser não na linha de comandos, a ferramenta sai sem efetuar análises de mapeamento de identidade.

Se optar por continuar com o processo de Mapeamento de Identidade, receberá mais uma mensagem quando a análise de Microsoft Entra ID for executada. Se não conseguir autenticar ou dar consentimento nessa altura, a análise de Microsoft Entra ID falha. Continuará a receber os relatórios, mas o mapeamento não será efetuado. O resultado é representativo de todas as identidades que têm acesso ao ambiente do SharePoint de origem.

Ficheiro de Configuração

As análises de mapeamento de identidades podem ser configuradas no ficheiro ScanDef.json . Este ficheiro está localizado no mesmo diretório que SMAT.exe.

Consentimento para ler dados de diretório

Para gerar os Relatórios de Mapeamento de Identidade, tem de consentir que a ferramenta de avaliação leia o seu diretório Microsoft Entra. Existem dois métodos disponíveis.

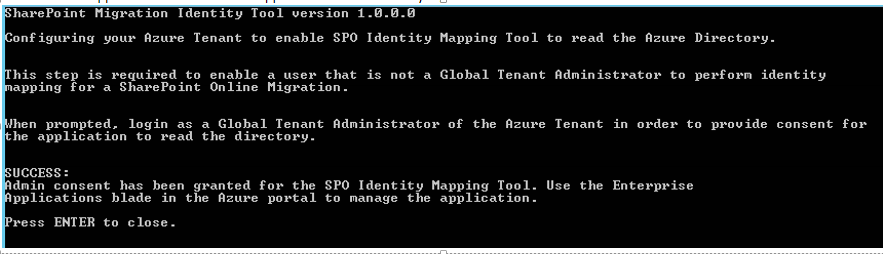

Opção 1: Execute a ferramenta de avaliação com o comutador -ConfigureIdentityMapping.

Esta opção dá à ferramenta de avaliação acesso à secção Aplicações Empresariais do seu inquilino. Permite que qualquer pessoa no seu inquilino execute a ferramenta para efetuar o mapeamento de identidades para migração no Microsoft 365.

Transfira a ferramenta de avaliação a partir daqui: Ferramenta de Avaliação de Migração do SharePoint

Executar: SMAT.exe -ConfigureIdentityMapping

Observação

Não é necessário executar este passo no ambiente do SharePoint. Pode executar o comando acima em qualquer computador que tenha acesso ao inquilino do Azure.

Quando lhe for pedido com a caixa de diálogo de início de sessão do Azure, introduza as suas credenciais de administrador de inquilinos do Azure.

Quando lhe for pedido consentimento, selecione Aceitar.

A aplicação SMAT.exe indica que a aplicação foi registada com êxito. Um administrador do SharePoint pode agora executar o processo de mapeamento de identidades.

Opção 2: Execute a ferramenta de avaliação como um utilizador com direitos de Administração do Inquilino do Azure.

É possível que um utilizador com direitos de administrador de inquilinos do Azure execute a ferramenta e forneça apenas consentimento para si próprio.

Transfira a ferramenta de avaliação a partir daqui: Ferramenta de Avaliação de Migração do SharePoint

Na linha de comandos, escreva

Run SMAT.exe -GenerateIdentityMappingQuando lhe for pedido com a caixa de diálogo de início de sessão do Azure, introduza as suas credenciais do Azure Tenant Administração.

Quando lhe for pedido consentimento, selecione OK. Isto só irá consentir a aplicação para o início de sessão fornecido.

O mapeamento de identidades será executado e gerará os relatórios necessários.

Remover Consentimento

Siga os passos abaixo para remover o consentimento da Aplicação de Mapeamento de Identidades do SharePoint do inquilino do Azure. Assim que estes passos tiverem sido executados, será necessário dar consentimento da próxima vez que executar o processo de mapeamento de identidades.

Procurar https://portal.azure.com

Inicie sessão como administrador da organização.

Localize Aplicações empresariais.

Selecione Todas as aplicações.

Na lista de aplicações, selecione Ferramenta de Mapeamento de Identidades do SharePoint e, em seguida, selecione Eliminar.

Relatórios gerados

Existem dois relatórios gerados pelo comutador -GenerateIdentityMapping. Cada relatório é utilizado como parte do processo de mapeamento de identidades.

Ambos os relatórios indicam que os utilizadores concederam permissões ao conteúdo do SharePoint.

FullIdentityReport.csv

O FullIdentityReport.csv contém uma cópia de segurança de todos os dados de identidade que detetámos sobre os utilizadores e grupos listados como ativos no ambiente do SharePoint. O objetivo deste relatório é compreender todos os utilizadores e grupos que têm acesso ao SharePoint e se essas identidades têm uma identidade Microsoft Entra associada.

Se a identidade não for encontrada no Active Directory, os campos do Active Directory estarão vazios. O campo FoundInAD é falso e ReasonNotFoundInAD irá conter um código de motivo.

Se a identidade não tiver sido encontrada no Microsoft Entra ID, os campos Microsoft Entra ID estarão vazios. O campo FoundInAzureAD será falso e ReasonNotFoundInAzureAD irá conter um código de motivo.

| Nome da coluna | Fonte | Descrição |

|---|---|---|

| UniqueID |

SharePoint |

Para contas Windows, este será um Identificador de Segurança (SID). Para contas que não sejam do Windows, esta será a afirmação utilizada para o SharePoint da ACL. |

| TypeOfMatch |

Ferramenta de Avaliação |

ExactMatch - A identidade de origem é uma conta do Windows e conseguimos corresponder o SID no SharePoint ao OnPremisesSecurityIdentifier no Microsoft Entra ID. PartialMatch - A correspondência foi baseada em UserPrincipalName, Email ou Nome a Apresentar. Para grupos, só temos correspondência parcial no Nome a Apresentar. NoMatch – não é possível corresponder a identidade a quaisquer informações. |

| IsGroup |

SharePoint |

Verdadeiro se a identidade for um grupo. |

| ACLExists |

SharePoint |

Verdadeiro se a identidade estiver associada a permissões no SharePoint. Isto indica que a identidade tem acesso a algum conteúdo. |

| MySiteExists |

SharePoint |

Verdadeiro se a identidade for um utilizador e esse utilizador tiver um O Meu Site/OneDrive associado ao respetivo perfil. |

| ClaimType |

SharePoint |

Tipo de modo de autenticação de afirmação associado à identidade. Este será um dos seguintes valores Clássico – estas são contas Clássicas do Windows. Não existem afirmações envolvidas e o utilizador foi ACL'ed com um Identificador de Segurança do Windows [SID]. Windows - Afirmações do Windows. TrustedSTS – fornecedor de afirmações SAML. Forms - é utilizada Forms autenticação. ASPNetMembership – Fornecedor de Associação .NET. ASPNetRole – Fornecedor de funções .NET. ClaimProvider - Fornecedor baseado em afirmações. LocalSTS – Serviço de tokens do SharePoint local. https://social.technet.microsoft.com/wiki/contents/articles/13921.sharepoint-20102013-claims-encoding.aspx |

| SharePointLoginName |

SharePoint |

Nome de início de sessão associado à identidade encontrada no SharePoint. |

| SharePointDisplayName |

SharePoint |

Nome a apresentar associado à identidade encontrada no SharePoint. |

| SharePointProfileEmail |

SharePoint |

Email endereço associado ao utilizador. Isto só é preenchido se a identidade for um utilizador, o utilizador tiver um perfil do SharePoint e esse perfil tiver um conjunto de e-mail. |

| ActiveDirectoryDisplayName |

Active Directory |

Nome a apresentar encontrado no Active Directory. |

| ActiveDirectoryDomain |

Active Directory |

Nome de domínio no qual a identidade foi localizada. |

| SamAccountName |

Active Directory |

Nome da conta da identidade. Este valor estará vazio para grupos. |

| GroupType |

Active Directory |

Tipo de grupo. Isto está vazio para os utilizadores. |

| GroupMemberCount |

Active Directory |

Número de membros no grupo. Isto não refletirá as contagens de grupos aninhadas. Por exemplo, se existir um grupo que contenha outros três grupos, será apresentado como 3. Este valor está vazio para os utilizadores. |

| DistinguishedName |

Active Directory |

O nome único associado à identidade no Active Directory. Exemplo: CN=Bob Smith,UO=UserAccounts,DC=contoso,DC=com |

| AccountEnabled |

Active Directory |

Verdadeiro se a conta estiver ativada no Active Directory. Isto está vazio para grupos. |

| LastLoginTimeInAD |

Active Directory |

Data e hora em que a conta de utilizador iniciou sessão pela última vez no Active Directory. Isto não indica que o início de sessão foi associado ao SharePoint, mas pode ser utilizado para determinar se se trata de uma conta de utilizador ativa. Isto está vazio para grupos. |

| FoundInAD |

Active Directory |

Verdadeiro se a identidade tiver sido encontrada no Active Directory. |

| ReasonNotFoundInAD |

Active Directory |

Motivo pelo qual não encontrámos a conta no Active Directory. Este é um dos seguintes: BadCredentials – o nome de utilizador/palavra-passe fornecido era inválido para o domínio. DomainSidMatchNotFound – o SID encontrado no SharePoint tem um SID de domínio que não corresponde a nenhum dos domínios localizados. InvalidSecurityIdentifier – o SID encontrado no SharePoint é inválido. OnPremisesSidTranslationFailed - O SID parecia ser inválido, tentámos forçar uma tradução e isso falhou. UnableToConnect - Não é possível ligar aos domínios. UnableToDetermine – Não conseguimos determinar as propriedades do AD devolvidas do domínio. UnknownException - Ocorreu um erro inesperado. Os detalhes são registados no ficheiro SMAT.log. UserNotFoundInRemoteAd - Encontrámos um domínio válido, mas não conseguimos localizar a identidade com o SID. Se FoundInAD for verdadeiro, significa que está vazio. |

| AzureObjectID |

Active Directory |

ID do objeto da identidade no Microsoft Entra ID. |

| AzureUserPrincipalName |

Active Directory |

Nome principal de utilizador da identidade. Isto só é preenchido para os utilizadores. |

| AzureDisplayName |

Active Directory |

Nome a apresentar associado à identidade no Microsoft Entra ID. |

| FoundInAzureAD |

Active Directory |

Verdadeiro se a identidade estiver localizada em Microsoft Entra ID. |

| ReasonNotFoundInAzureAD |

Active Directory |

O motivo pelo qual não encontrámos a conta no Microsoft Entra ID. O motivo pode ser: PrincipalNotFound – Não é possível localizar a identidade no Microsoft Entra ID. AdalExceptionFound - Falha de autenticação ao Microsoft Entra ID. UnknownException – Ocorreu um erro inesperado. Os detalhes estão no ficheiro SMAT.log. Isto está vazio se FoundInAzureAd for verdadeiro. |

| MappingRationale |

Active Directory |

Utilize este campo de notas abertas para controlar utilizadores não mapeados. |

| SanID |

Ferramenta de Avaliação |

Identificador exclusivo de uma execução específica do processo de mapeamento de identidades. Sempre que executar a ferramenta, esta gera um ID distinto. |

IdentityMapping.csv

IdentityMapping.csv é um ficheiro de mapeamento de identidade pré-gerado. Todas as identidades são representadas no ficheiro. As identidades não mapeadas têm valores em branco para TargetIdentity.

| Nome da coluna | Descrição |

|---|---|

| UniqueIdentity |

Valor exclusivo para identificar o objeto no ambiente de origem. Para identidades do Windows, este é o Identificador de Segurança (SID). Para todos os outros tipos de identidade, esta é a afirmação encontrada no SharePoint. |

| TargetIdentity |

Identidade para onde mapear a identidade de origem. Para os utilizadores, este valor é o Nome Principal de Utilizador do utilizador no Microsoft Entra ID. Para grupos, este valor é o ID de Objeto do grupo no Microsoft Entra ID. |

| IsGroup |

Verdadeiro se a linha representar um grupo. |

Confira também

Outros recursos

Transferir a Ferramenta de Avaliação de Migração do SharePoint