Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

Este artigo descreve como se conectar ao Mecanismo de Banco de Dados do SQL Server com o SQL Server Management Studio 20 e versões posteriores para os seguintes produtos e serviços:

- SQL Server

- Banco de Dados SQL do Azure

- Instância Gerenciada de SQL do Azure

- Azure Synapse Analytics

Alterações de criptografia

O SQL Server Management Studio (SSMS) 20 inclui uma melhoria de segurança importante relacionada à criptografia de conexão e inclui muitas alterações.

- A propriedade de conexão Encrypt foi renomeada para Criptografia.

- O valor de True (opção criptografar conexão marcada ou habilitada) agora é mapeado para Obrigatório para Criptografia.

- O valor de False (opção 'Criptografar conexão' desmarcada ou desabilitada) agora corresponde a Opcional para Criptografia.

- A propriedade Encryption agora está definida como Obrigatória por padrão.

- A propriedade Encryption inclui uma nova opção, Strict (SQL Server 2022 e SQL do Azure), que não está disponível nas versões anteriores do SSMS.

Além disso, as propriedades de Criptografia e Confiança no certificado do servidor foram movidas para a página Login em Segurança de Conexão. Uma nova opção, nome do host no certificado, também foi adicionada. A melhor prática é dar suporte a uma conexão criptografada confiável com o servidor.

Para criptografar conexões, o Mecanismo de Banco de Dados do SQL Server deve ser configurado com um certificado TLS assinado por uma autoridade de certificação raiz confiável.

Para os usuários que se conectam ao Banco de Dados SQL do Azure e à Instância Gerenciada de SQL do Azure, as conexões existentes na lista MRU (Mais Recentemente Usada) devem ser atualizadas para usar criptografia Estrita (SQL Server 2022 e SQL do Azure). Qualquer nova conexão com o Banco de Dados SQL do Azure e a Instância Gerenciada de SQL do Azure deve usar criptografia estrita (SQL Server 2022 e SQL do Azure). O Banco de Dados SQL do Azure e a Instância Gerenciada de SQL do Azure dão suporte a conexões criptografadas e são configurados com certificados confiáveis.

Com a criptografia Estrita (SQL Server 2022 e SQL do Azure) selecionada, a opção certificado do servidor confiável não está disponível.

Com a criptografia obrigatória selecionada e o certificado do servidor de confiança habilitado (verificado), o nome do host na opção de certificado não está disponível.

Para usuários que se conectam a um SQL Server local ou a um SQL Server em uma máquina virtual, o Mecanismo de Banco de Dados deve ser configurado para oferecer suporte a conexões criptografadas. Para obter instruções completas, veja Configurar o mecanismo de banco de dados do SQL Server para criptografar conexões.

Se o Mecanismo de Banco de Dados tiver a Criptografia forçada ou a Criptografia Estrita habilitada, verifique se você tem um certificado de uma autoridade de certificação confiável. Para obter mais informações, consulte Requisitos de certificado do SQL Server. Se você não tiver um certificado de uma autoridade de certificação confiável e tentar se conectar, verá o erro:

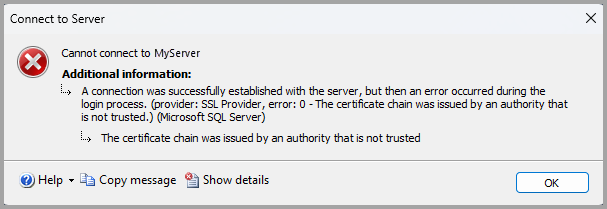

O texto da captura de tela mostra um erro semelhante ao seguinte exemplo:

Não é possível se conectar ao MyServer

Uma conexão com o servidor foi estabelecida com êxito, mas ocorreu um erro durante o processo de logon. (provedor: Provedor SSL, erro: 0 – > A cadeia de certificados foi emitida por uma autoridade que não é confiável.) (Microsoft SQL Server, Erro: -2146893019) Para obter ajuda, clique em:

https://docs.microsoft.com/sql/relational-databases/errors-events/mssqlserver--2146893019-database-engine-errorA cadeia de certificados foi emitida por uma autoridade que não é confiável

Para obter mais informações, consulte o erro "O certificado recebido do servidor remoto foi emitido por uma autoridade de certificação não confiável" ao se conectar ao SQL Server.

Novas conexões no SQL Server Management Studio 20 e versões posteriores

Para estações de trabalho com uma nova instalação do SSMS ou ao adicionar uma nova conexão:

- Selecione Conectar no Pesquisador de Objetos ou Arquivo > Novo >Consulta com Conexão Atual.

- Na caixa de diálogo Conectar ao Servidor , defina os detalhes da conexão para o servidor.

Descrição dos detalhes da conexão

A tabela a seguir descreve os detalhes da conexão.

| Configurações | Descrição |

|---|---|

| Nome do servidor | Insira o nome do servidor. Por exemplo, MyServer ou MyServer\MyInstance ou localhost. |

| Autenticação | Selecione o tipo de autenticação a ser usado. |

| Nome de usuário | Insira o nome de usuário com o qual autenticar. O nome de usuário será preenchido automaticamente se a Autenticação do Windows estiver selecionada para o tipo de Autenticação . Quando você usa o Microsoft Entra MFA, o nome de usuário pode ficar em branco. |

| Senha | Insira a senha do usuário (se disponível). O campo senha não está disponível para tipos de Autenticação específicos. |

| * Criptografia1 | Selecione o nível de criptografia para a conexão. O valor padrão é obrigatório. |

| Certificado de servidor confiável | Verifique esta opção para ignorar a validação do certificado do servidor. O valor padrão é False (desmarcado), o que promove uma melhor segurança usando certificados confiáveis. |

| Nome do host no certificado | O valor fornecido nesta opção é usado para especificar um nome comum ou nome alternativo da entidade diferente, mas esperado, no certificado do servidor para o servidor ao qual o SSMS está se conectando. Essa opção pode ser deixada em branco, de modo que a validação do certificado garanta que o Nome Comum (CN) ou o Nome Alternativo da Entidade (SAN) no certificado corresponda ao nome do servidor ao qual você está se conectando. Esse parâmetro pode ser preenchido quando o nome do servidor não corresponde ao nome comum ou nome alternativo da entidade, por exemplo, ao usar aliases DNS. Para obter mais informações, consulte Criptografia e validação de certificado no Microsoft.Data.SqlClient. |

1 O valor selecionado pelo usuário representa o nível de criptografia desejado e mínimo. O SSMS negocia com o mecanismo SQL (por meio do driver) para determinar a criptografia usada e a conexão pode ser estabelecida com um nível diferente (ainda mais seguro) de criptografia. Por exemplo, se você selecionar Opcional para a opção Criptografia e o servidor tiver o Force Encryption habilitado e um certificado confiável, a conexão será criptografada.

Conexões após a atualização para o SQL Server Management Studio 20

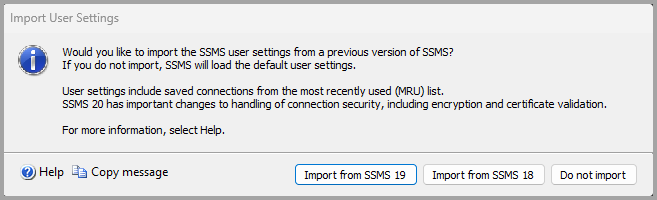

Durante o início inicial do SQL Server Management Studio 20, você será solicitado a importar configurações de uma versão anterior do SSMS. Se você selecionar Importar do SSMS 19 ou Importar do SSMS 18, a lista de conexões usadas mais recentemente será importada da versão selecionada do SSMS.

Para estações de trabalho que importaram configurações do SSMS 18 ou SSMS 19:

- Selecione Conectar no Pesquisador de Objetos ou Arquivo > Novo >Consulta com Conexão Atual.

- Na caixa de diálogo Conectar ao Servidor , selecione o servidor ao qual você deseja se conectar.

- Examine as opções selecionadas para o certificado do servidor de Criptografia e Confiança para a conexão existente. Em alguns cenários, pode ser necessário configurar um certificado assinado ou alterar o valor de uma ou ambas as propriedades.

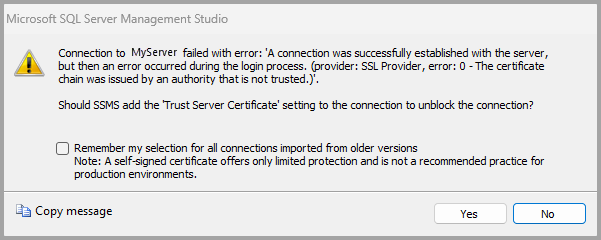

- Se você se conectou anteriormente com a Criptografia configurada como Obrigatória, e o SQL Server não tiver conexões criptografadas habilitadas ou não tiver um certificado assinado, será solicitado que você habilite a opção Confiar no certificado do servidor:

- Se você selecionar sim, o Certificado do Servidor confiável estará habilitado para a conexão. Você também pode habilitar o Certificado do Servidor confiável para todas as conexões importadas de versões mais antigas do SSMS.

- Se você selecionar não, o Certificado do Servidor confiável não estará habilitado e você não poderá se conectar. Examine a configuração para verificar se um certificado de servidor válido está instalado.

Para obter mais informações, confira Configurar o Mecanismo de Banco de Dados do SQL Server para criptografia de conexões.

Observações

Essas alterações são o resultado das atualizações no driver em Microsoft.Data.SqlClient. Versões recentes do Microsoft.Data.SqlClient oferecem maior segurança nas opções de conexão. Para obter mais informações, consulte Introdução ao namespace Microsoft.Data.SqlClient.

Conteúdo relacionado

- Início Rápido: Conectar e consultar uma instância do SQL Server usando o SSMS (SQL Server Management Studio)

- Início Rápido: Conectar e consultar uma instância do SQL Server em uma Máquina Virtual do Azure usando o SSMS (SQL Server Management Studio)

- Início Rápido: Conectar e consultar um Banco de Dados SQL do Azure ou uma Instância Gerenciada de SQL do Azure usando o SSMS (SQL Server Management Studio)

- Início Rápido: Conectar e consultar um pool de SQL dedicado (antigo SQL DW) no Azure Synapse Analytics com o SSMS (SQL Server Management Studio)