Autenticação de usuário

Ao pensar em autenticação de usuário, a segurança deve ser a primeira coisa a ser considerada. A segurança forte é essencial. Todo mês alguma empresa divulga uma violação de dados. Credenciais são roubadas devido a processos de segurança ineficientes ou simplesmente devido à falta de recursos de segurança atualizados dentro da empresa. Estabelecer uma autenticação segura pode ser difícil quando a adoção dos usuários exige etapas longas e frustrantes para a autenticação.

O GitHub Enterprise dá suporte a dois métodos recomendados para autenticação segura do usuário:

- SSO (logon único) do SAML

- AutenticaçãoTwo-Factor(2FA)

Autenticação SAML SSO

O SSO do SAML(Security Assertion Markup Language) integra o GitHub ao IdP (provedor de identidade) da sua organização, permitindo o controle de acesso centralizado e a conformidade aprimorada. Quando habilitado, o GitHub redireciona os usuários para o IdP para autenticação antes de conceder acesso aos recursos da organização.

Habilitar e aplicar o SSO do SAML

Você pode configurar o SSO do SAML no nível da organização ou da empresa , dependendo do escopo de imposição necessário.

SAML SSO em nível de organização

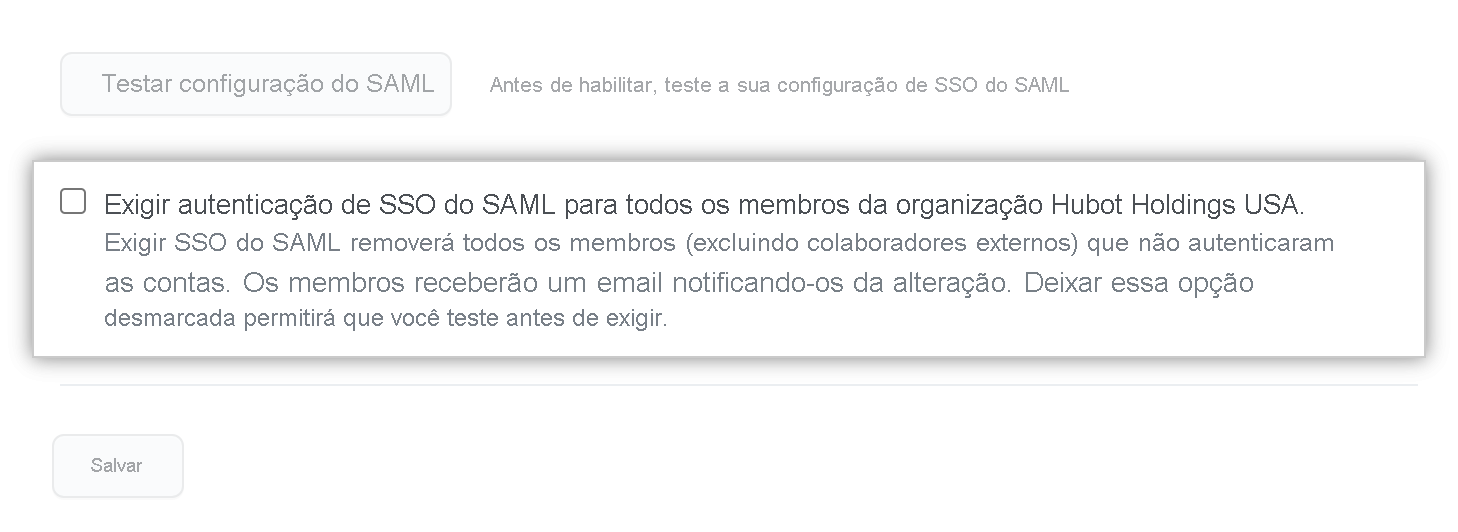

- Configuração: nas configurações da organização em Segurança, insira a URL de SSO do SAML do IdP e o certificado público. Teste e salve a configuração.

- Imposição: selecione Exigir autenticação SSO do SAML para remover membros não compatíveis automaticamente.

- Caso de Uso: ideal para distribuições em fases ou testes com impacto limitado.

Observação

O GitHub remove apenas os membros da organização que não conseguem autenticar. Os membros da empresa permanecem até acessarem o recurso na próxima vez.

SSO SAML de nível empresarial

- Configuração: em suas configurações de conta corporativa, habilite o SSO do SAML de forma semelhante ao nível da organização.

- Imposição: Aplique o SSO em todas as organizações da sua empresa.

- Benefícios: garante políticas unificadas e reduz o risco de configurações fragmentadas.

- Observação: o GitHub não remove imediatamente membros corporativos não compatíveis. Eles são solicitados a se autenticar ao acessar.

Escolhendo o escopo SSO correto

| Critérios | Nível organizacional | Nível Empresarial |

|---|---|---|

| Âmbito | Organização individual | Toda a empresa |

| Remoção do usuário | Imediatamente após a imposição | Adiado até o próximo acesso |

| Consistência da política | Varia de acordo com a organização | Unificado em toda a empresa |

| Complexidade da instalação | Mais baixo | Mais alto |

| Caso de uso | Piloto/teste | Conformidade ampla |

Passo a passo: Habilitando e aplicando o SSO SAML

| Scope | Etapas |

|---|---|

| Organização | 1. Navegue até suas organizações → Configurações → Segurança. 2. Habilite o SAML com os detalhes do seu IdP. 3. Testar a configuração e salvar. 4. Selecione Exigir SSO do SAML e remova usuários não compatíveis. |

| Empresa | 1. Navegue até suas empresas → Configurações → Segurança. 2. Habilite o SAML com os detalhes do seu IdP. 3. Testar a configuração e salvar. 4. Impor o SSO em todas as organizações e examinar usuários não compatíveis. |

Autenticação de dois fatores (2FA)

A 2FA adiciona uma segunda etapa de verificação além do nome de usuário e senha. Você pode exigir 2FA para membros da organização, colaboradores externos e gerentes de cobrança.

Aviso

Quando você requer o uso da autenticação de dois fatores para sua organização, todas as contas que não usam 2FA são removidas da organização e perdem o acesso aos repositórios. As contas afetadas incluem contas de bot.

Para obter informações mais detalhadas sobre o 2FA, confira Proteger sua conta com a autenticação de dois fatores (2FA).

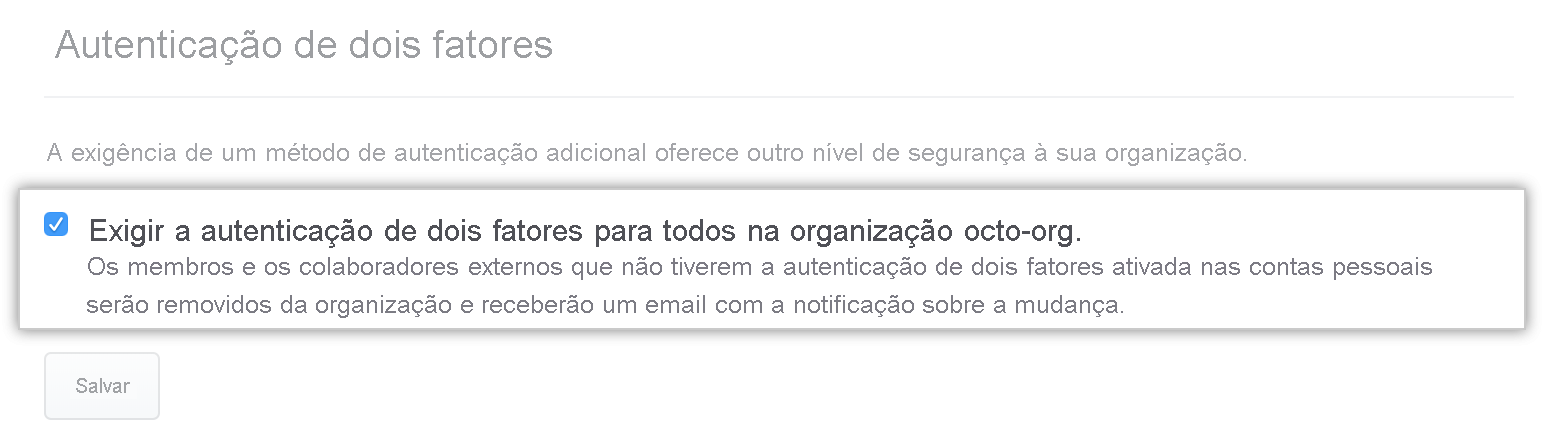

Aplicando 2FA

- Navegue até as configurações de Segurança da sua organização.

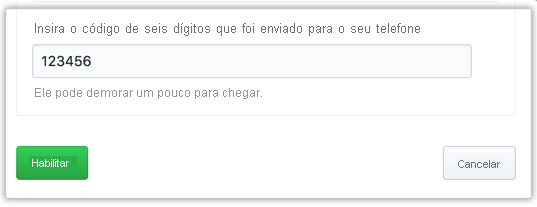

- Habilite a caixa de seleção rotulada Exigir autenticação de dois fatores.

- Comunique o requisito com antecedência para evitar a perda de acesso.

Métodos 2FA no GitHub

| Método | Descrição |

|---|---|

| Chaves de segurança | Método mais seguro. Dispositivos USB ou NFC físicos que impedem phishing. Requer configuração prévia com o TOTP (senhas temporárias únicas) ou o SMS (Serviço de mensagens curtas). |

| Aplicativos TOTP | Recomendado. Gera senhas pontuais baseadas em tempo, dá suporte ao backup e funciona offline. |

| SMS | Menos seguro. Só deve ser usado onde o TOTP não é viável. O suporte a SMS do GitHub varia de acordo com a região. |

Senhas únicas baseadas em tempo

Suporte a SMS do GitHub

Observação

As chaves de segurança armazenam credenciais localmente e nunca expõem segredos. O GitHub recomenda chaves FIDO2/U2F.

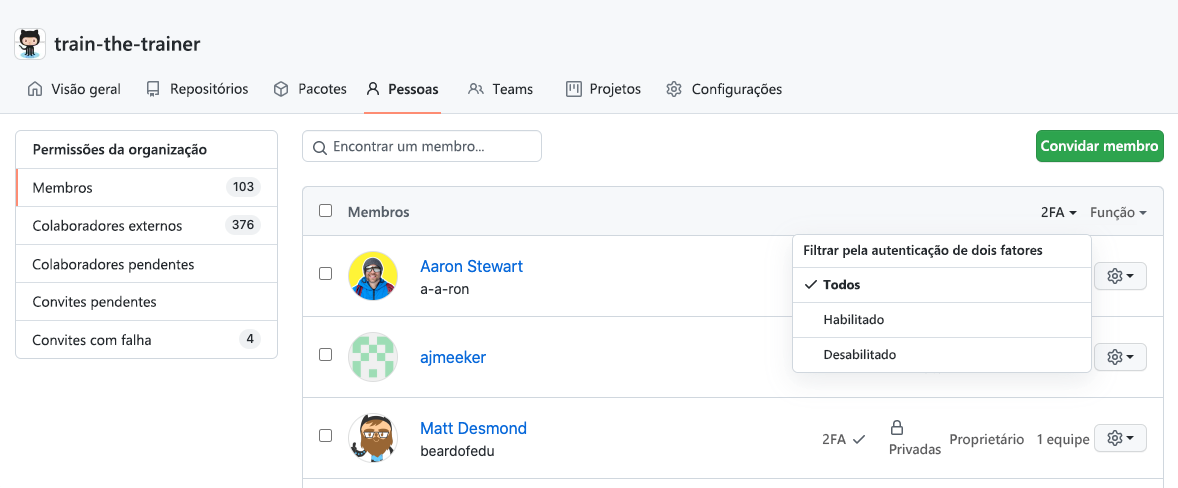

Auditando a conformidade da 2FA

Para examinar quem habilitou a 2FA:

- Acesse suas organizações → selecione a guia org → Pessoas .

- Selecione o filtro 2FA .

A partir daqui, você pode identificar usuários não compatíveis e acompanhar fora do GitHub, normalmente por email.