Descrever o modelo de responsabilidade compartilhada

Em organizações que executam apenas hardware e software locais, a organização é responsável por toda a pilha de tecnologia: a edificação, os servidores físicos, a rede, os sistemas operacionais, os aplicativos e os dados. Quando você muda para serviços de nuvem, algumas dessas responsabilidades mudam para o provedor de nuvem. O modelo de responsabilidade compartilhada ajuda você a entender exatamente quem é responsável por quais partes de segurança, para que você possa planejar sua estratégia de segurança adequadamente.

Responsabilidade compartilhada na nuvem

Em um ambiente local tradicional, a sua organização controla cada camada da pilha de tecnologia. Sua equipe é responsável pela segurança física do edifício, manutenção e aplicação de patch de hardware, configuração de dispositivos de rede, proteção de sistemas operacionais, implantação e atualização de aplicativos, proteção de identidades e acesso e proteção de seus dados. Essa propriedade total significa controle total, mas também coloca toda a carga de segurança em sua equipe.

A computação em nuvem altera esse modelo. Quando você usa serviços de nuvem, algumas das responsabilidades de segurança diárias são transferidas para o provedor de nuvem. A divisão exata depende de qual modelo de serviço de nuvem você está usando:

- No local: a sua organização gerencia e protege toda a pilha, do edifício físico e do hardware ao sistema operacional, aplicativos e dados.

- IaaS (Infraestrutura como Serviço): o provedor de nuvem protege o datacenter físico, o hardware de rede e os computadores host. Você é responsável pelos sistemas operacionais, aplicativos, controles de rede configurados e seus dados.

- PaaS (plataforma como serviço):: o provedor de nuvem também assume a responsabilidade pelo sistema operacional e pelo ambiente de runtime. Você é responsável pelo código do aplicativo, sua configuração, controles de acesso e seus dados.

- SaaS (Software como Serviço): o provedor de nuvem gerencia toda a pilha de aplicativos e sua infraestrutura subjacente. Você é responsável pelo gerenciamento de acesso, controlando quem usa o serviço, seus dados e como você define as configurações no nível do locatário.

À medida que você passa do local para IaaS para PaaS para SaaS, o provedor de nuvem assume mais das responsabilidades de segurança subjacentes. No entanto, mudar para a nuvem não significa que a segurança se torne um problema totalmente de outra pessoa. Algumas responsabilidades sempre permanecem com você, independentemente do modelo de serviço usado.

O diagrama a seguir ilustra a divisão típica de responsabilidade entre o cliente e o provedor de nuvem.

Responsabilidades que você sempre mantém

Independentemente de qual modelo de serviço de nuvem você usa, as seguintes responsabilidades sempre ficam com você:

Dados: você é responsável por seus dados, incluindo classificar sua confidencialidade, escolher como protegê-los, tomar decisões de criptografia e garantir a conformidade com os requisitos de governança de dados. O provedor de nuvem protege a infraestrutura que armazena seus dados, mas você decide quais dados você coleta, quem pode acessá-los, quanto tempo mantê-los e como protegê-los.

Identidades e acesso: Gerenciar contas de usuário, métodos de autenticação e permissões de acesso é sempre sua responsabilidade. Uma identidade comprometida pode dar a um invasor acesso aos recursos de nuvem mesmo quando todo o resto está bloqueado. Implementar práticas de identidade fortes, como exigir MFA (autenticação multifator) e aplicar acesso de privilégios mínimos, é uma das suas obrigações de segurança mais importantes.

Endpoints: os dispositivos que se conectam aos seus serviços de nuvem — laptops, tablets, telefones e desktops — são de sua responsabilidade proteger. Um invasor que compromete um endpoint pode usá-lo para acessar serviços em nuvem como se fosse o usuário legítimo. A proteção de pontos de extremidade por meio do gerenciamento de dispositivos, atualizações de segurança e detecção de ameaças faz parte de sua responsabilidade compartilhada.

Opções de configuração: as configurações e as configurações de segurança em seu locatário de nuvem — como você configura serviços, permissões de recurso e políticas de rede — são de sua responsabilidade. Uma conta de armazenamento configurada incorretamente ou uma política de acesso excessivamente permissiva podem expor seus dados mesmo quando a plataforma subjacente está protegida corretamente.

Vantagens da segurança na nuvem

O uso de serviços de nuvem não apenas transfere algumas responsabilidades, mas também fornece acesso a recursos de segurança que a maioria das organizações individuais não poderia criar ou sustentar por conta própria.

Provedores de nuvem como a Microsoft investem continuamente em segurança física, confiabilidade de hardware, certificações de conformidade, inteligência contra ameaças e monitoramento de segurança em larga escala. Ao usar serviços de infraestrutura de nuvem, você se beneficia automaticamente desses investimentos nas áreas pelas quais o provedor é responsável. Isso permite que sua equipe concentre os recursos de segurança nas responsabilidades que você retém: seus dados, suas identidades e suas configurações.

Em ambientes no local, as lacunas de segurança geralmente se desenvolvem porque as equipes estão sobrecarregadas. Patches são adiados, o hardware ultrapassa o período de suporte do fornecedor, e ferramentas de monitoramento não estão disponíveis para todos os sistemas. Quando você se move para a nuvem, o provedor lida com a aplicação de patch de infraestrutura e a segurança física para sua parte da pilha. Essa mudança não remove suas obrigações de segurança, mas permite que você concentre sua experiência onde ela tem mais impacto.

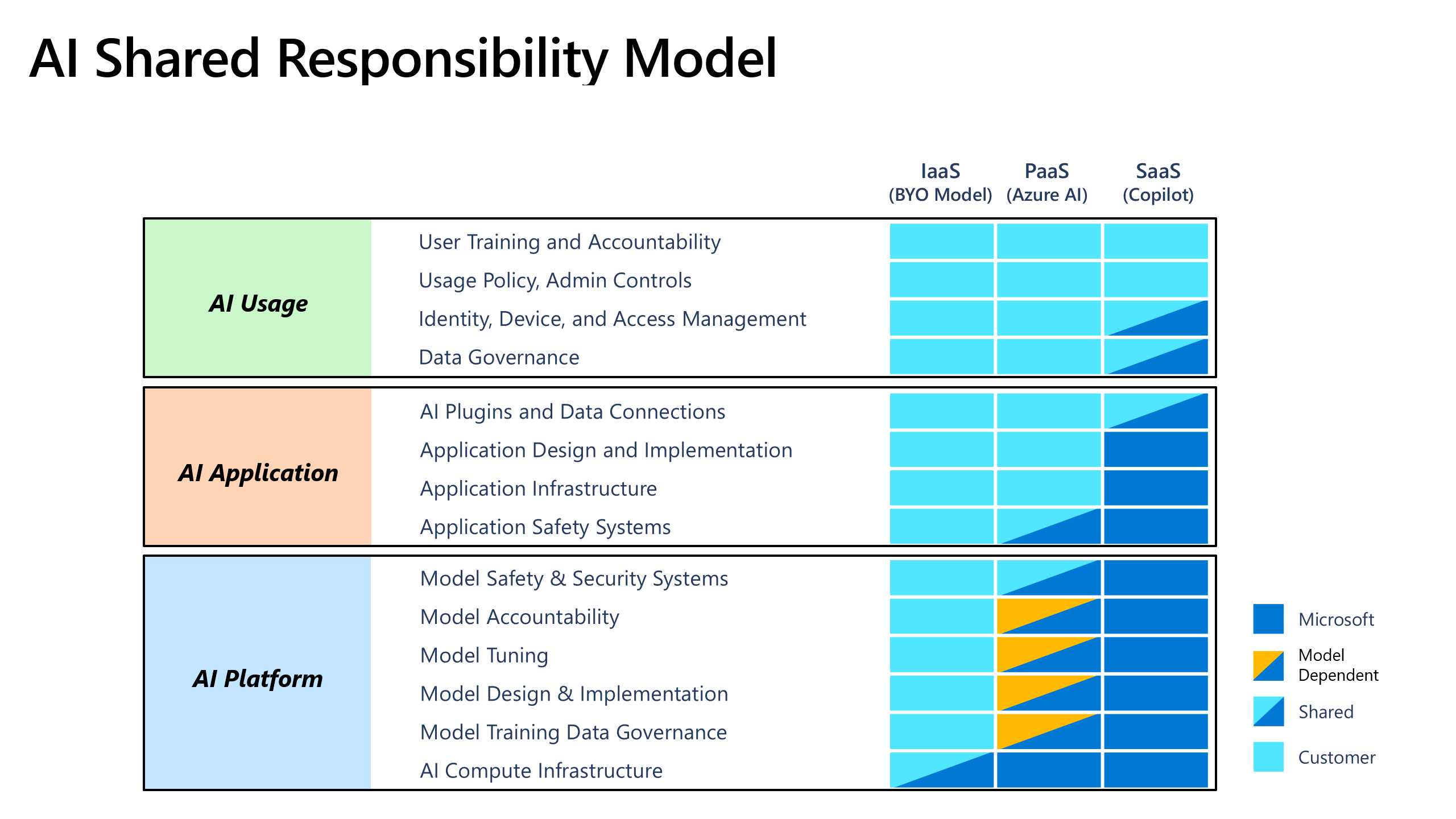

Modelo de responsabilidade compartilhada de IA

À medida que as organizações adotam soluções movidas a IA, o modelo de responsabilidade compartilhada se estende para abranger cargas de trabalho de IA. Os sistemas de IA introduzem considerações exclusivas: eles podem ser influenciados pelos dados e instruções que os usuários fornecem e geram saídas que podem gerar decisões importantes. Essas características criam responsabilidades de segurança e supervisão que vão além dos serviços de nuvem tradicionais.

Um aplicativo habilitado para IA pode ser pensado em três camadas:

- Plataforma de IA: a infraestrutura subjacente, o modelo de IA e os controles de segurança no nível da plataforma, incluindo qualquer filtragem de conteúdo interna, sistemas de segurança ou controles de acesso fornecidos pelo serviço.

- Aplicativo de IA: o aplicativo que você cria ou implanta que se conecta à plataforma de IA, incluindo como o aplicativo é configurado, quais fontes de dados ou conectores ele usa e quais plug-ins ele habilita.

- Uso de IA: como as pessoas em sua organização usam o sistema de IA, incluindo as entradas fornecidas, as políticas de uso aceitáveis definidas e a supervisão que você colocou em prática.

O que o provedor normalmente manipula (IA)

Dependendo se a funcionalidade de IA é entregue como um serviço SaaS (por exemplo, Microsoft 365 Copilot) ou um serviço de PaaS (por exemplo, Azure AI Foundry), o provedor normalmente manipula:

- Protegendo a infraestrutura física e o ambiente de hospedagem do modelo de IA

- Fornecendo controles de segurança no nível da plataforma, como filtragem de conteúdo e proteções internas, dependendo da camada de serviço

- Gerenciando a infraestrutura de computação subjacente e a segurança operacional do serviço de IA

O que você normalmente manipula (IA)

Mesmo quando o provedor protege a plataforma de IA, você é responsável por como a IA é usada em toda a sua organização:

- Protegendo seus dados: você controla com quais dados confidenciais você compartilha ou permite que o sistema de IA acesse. Se um sistema de IA se conectar a dados comercialmente críticos, você deverá configurar controles de acesso apropriados e políticas de governança de dados.

- Gerenciamento de identidade e acesso: você determina quem em sua organização pode acessar aplicativos de IA e o que eles têm permissão para fazer.

- Configuração segura: você é responsável por configurar a solução de IA adequadamente , restringindo quais usuários têm acesso, quais conectores externos ou fontes de dados estão habilitadas, como as saídas são registradas e por quanto tempo os dados são retidos.

- Atenuar riscos específicos de IA: a injeção de prompt — em que um invasor insere instruções na entrada do usuário ou dados externos para manipular o comportamento ou as saídas da IA — é um risco fundamental que você precisa resolver por meio de validação de entrada, controles de acesso e monitoramento.

- Treinamento do usuário e políticas de uso aceitáveis: como os usuários influenciam diretamente o que um sistema de IA faz por meio de suas entradas e prompts, a educação do usuário e as políticas claras são uma parte significativa de sua responsabilidade de segurança.

Conclusão principal

O modelo de responsabilidade compartilhada, seja para serviços de nuvem tradicionais ou cargas de trabalho de IA, cria clareza sobre quem é responsável pelo quê. Ao escolher serviços de nível superior, você pode delegar mais do trabalho de segurança subjacente ao provedor de nuvem. Mas você nunca delega a responsabilidade por seus dados, suas identidades, sua segurança de ponto de extremidade e como a tecnologia é usada. Entender onde sua responsabilidade começa e termina é fundamental para proteger sua organização.