Implementar a autenticação multifator

O treinamento anterior que examinava as opções de autenticação do usuário também introduziu Microsoft Entra MFA (autenticação multifator). Esta unidade examina mais detalhadamente como as organizações habilitam a MFA e como ela funciona.

O processo de autenticação multifator

As senhas são o método mais comum para autenticar uma entrada em um computador ou em um serviço online, mas também são as mais vulneráveis. As pessoas podem escolher senhas fáceis e usar as mesmas senhas para várias entradas em diferentes computadores e serviços.

Para fornecer um nível extra de segurança para entradas, você deve usar a MFA (autenticação multifator), que usa uma senha, que deve ser forte e um segundo método de verificação com base em:

- Algo que você tem com você, que não é facilmente duplicado, como um smartphone.

- Algo que você tem de forma exclusiva e biológica, como suas impressões digitais, face ou outros atributos biométricos.

O segundo método de verificação não é usado até que o sistema verifique a senha do usuário. Com a MFA, mesmo que um invasor comprometa uma senha de usuário forte, ele não tem seu smartphone ou sua impressão digital para concluir a entrada.

A autenticação multifator do Microsoft Entra ajuda a aumentar a segurança solicitando dois métodos de autenticação. Os usuários devem entrar com um nome de usuário e uma senha e usar um segundo método de autenticação. O segundo método pode ser confirmar uma chamada telefônica, uma mensagem de texto ou uma notificação de aplicativo em seu telefone celular. Se o sistema verificar o nome de usuário, a senha e o segundo método de autenticação, o usuário poderá entrar Microsoft 365. O sistema também pode permitir que os usuários que se autentiquem de um diretório federado local para autenticação multifator.

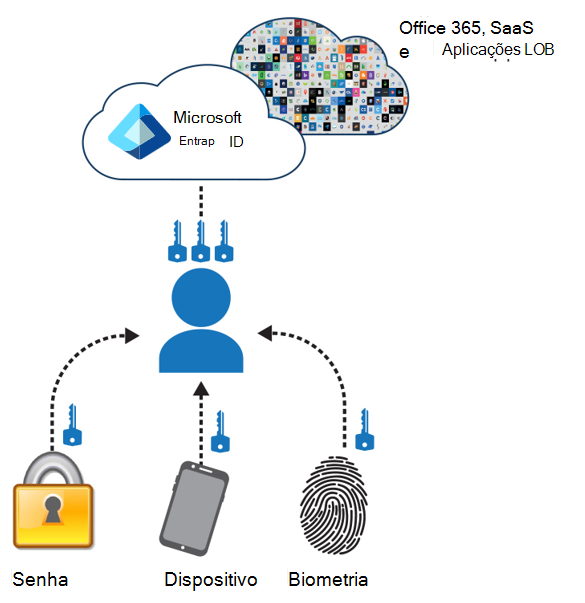

O gráfico a seguir mostra a diferença entre os diferentes fatores de autenticação:

- Algo que o usuário sabe (Senha)

- Algo que o usuário possui (Dispositivo)

- Algo que o usuário é (Biometria)

Métodos de autenticação multifator

A autenticação multifator do Microsoft Entra dá suporte a vários métodos de autenticação, incluindo:

- Chamada telefônica ou verificação de mensagem de texto. O método padrão do MFA no Microsoft 365. Esse método envia um código de verificação para o número de telefone registrado do usuário por meio de uma chamada telefônica ou mensagem de texto.

- Aplicativo Microsoft Authenticator. O aplicativo fornece notificações por push ou códigos únicos para verificar a identidade do usuário. A próxima unidade de treinamento examina essa opção MFA.

- Tokens de hardware OATH. Tokens físicos que geram uma OTP (senha única) para autenticação.

- Chaves de segurança FIDO2. Chaves de segurança física que dão suporte à autenticação sem senha. Para obter mais informações, consulte ID Rápido Online (FIDO) v2.0.

- Outros aplicativos autenticadores de terceiros. O Microsoft 365 também dá suporte a outros aplicativos autenticadores que aderem ao protocolo TOTP (senha de One-Time baseada no tempo), como Google Authenticator e Authy.

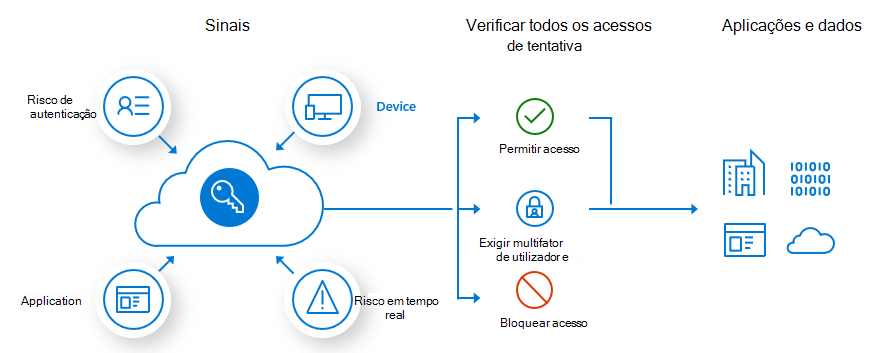

O Microsoft 365 também oferece políticas de Acesso Condicional que permitem que os administradores configurem o MFA com base em condições específicas, como localização, conformidade do dispositivo ou risco de usuário. Esse recurso fornece segurança extra, exigindo MFA somente quando os usuários atendem a determinadas condições.

Observação

As políticas de acesso condicional foram examinadas em uma unidade de treinamento anterior.

Habilitar autenticação multifator

A MFA garante que Microsoft 365 solicite que os usuários forneçam verificação extra ao acessar dados confidenciais ou executar determinadas ações. Essa verificação extra pode ajudar a proteger a organização do usuário contra acesso não autorizado e violações de dados.

O Microsoft 365 fornece três maneiras de as organizações habilitarem o MFA:

- Com políticas de Acesso Condicional

- Com padrões de segurança

- MFA herdada por usuário (não recomendada para organizações maiores)

Esses métodos são baseados no seu Microsoft 365, conforme descrito na tabela a seguir.

| Planejar | Recomendação | Tipo de cliente |

|---|---|---|

| Todos os planos do Microsoft 365 | Use padrões de segurança, que exigem MFA para todas as contas de usuário. Você também pode configurar a MFA por usuário em contas de usuário individuais, mas esse método não é recomendado. | Pequena empresa |

| Microsoft 365 Business Premium Microsoft 365 E3 - Licenças do Microsoft Entra ID P1 |

Use padrões de segurança ou políticas de acesso condicional para exigir MFA para contas de usuário com base em associação de grupo, aplicativos ou outros critérios. | Pequenas empresas para empresas |

| Microsoft 365 E5 - Licenças do Microsoft Entra ID P2 |

Use as políticas da Microsoft Entra ID Protection e acesso condicional para exigir MFA com base em critérios de risco de entrada. | Empresa |

As seções a seguir descrevem cada um desses métodos.

Usar políticas de Acesso Condicional para habilitar a MFA

A Microsoft recomenda que as organizações usem o recurso de Acesso Condicional para habilitar a MFA. O Acesso Condicional permite que uma organização aplique políticas que controlam o acesso a seus aplicativos de nuvem com base em condições específicas, como local do usuário ou estado do dispositivo.

As políticas de acesso condicional são um conjunto de regras que especificam as condições sob as quais as entradas são avaliadas e permitidas. Por exemplo, você pode criar uma política de acesso condicional que declare:Se o nome da conta de usuário for membro de um grupo para usuários a quem são atribuídas as funções de administrador do Exchange, de usuário, de senha, de segurança, do SharePoint ou global, exija a MFA antes de permitir o acesso.

Essa política permite exigir a MFA com base na associação ao grupo, em vez de tentar configurar contas de usuário individuais para a MFA quando elas são atribuídas ou não a essas funções de administrador. Você também pode usar políticas de Acesso Condicional para funcionalidades mais avançadas, como exigir MFA para aplicativos específicos ou quando a entrada é feita em um dispositivo em conformidade, como seu laptop executando o Windows 10 ou 11.

Se uma organização tiver necessidades de segurança de entrada mais granulares, as políticas de Acesso Condicional poderão oferecer mais controle. O Acesso Condicional permite criar e definir políticas que reagem a eventos de entrada e solicitar outras ações antes que um usuário tenha acesso a um aplicativo ou serviço. Essas políticas podem permitir a entrada regular quando o usuário estiver na rede corporativa ou em um dispositivo registrado. Eles também podem solicitar outros fatores de verificação quando o usuário é remoto ou em um dispositivo pessoal.

Aviso

Desative a MFA por usuário e os Padrões de Segurança antes de habilitar as políticas de Acesso Condicional. Padrões de segurança e MFA por usuário são recursos de segurança de linha de base que fornecem um nível básico de proteção para todas as contas de usuário em uma organização. Quando as políticas de Acesso Condicional são habilitadas, elas permitem um controle mais granular e personalização de requisitos de acesso com base em condições e cenários específicos. Se você habilitar políticas de MFA, Padrões de Segurança e Acesso Condicional por usuário simultaneamente, isso pode levar a conflitos e inconsistências no processo de autenticação, potencialmente resultando em problemas de comportamento ou acesso não intencionais.

Uma organização deve ter uma das seguintes licenças para usar políticas de Acesso Condicional:

- Microsoft 365 Business Premium

- Microsoft 365 E3 e E5

- Licenças do Microsoft Entra ID P1 e Microsoft Entra ID P2

Para pequenas empresas com o Microsoft 365 Business Premium, você pode facilmente usar as políticas de acesso condicional usando as seguintes etapas:

Crie um grupo para conter as contas de usuário que exigem MFA.

Habilite o Exigir MFA para administradores globais política.

Criar uma política de acesso condicional baseada em grupo com as seguintes configurações:

- Atribuições > Usuários e grupos: O nome do grupo na etapa 1 acima.

- Atribuições > Aplicativos na nuvem ou ações: Todos os aplicativos de nuvem.

- Controles de acesso > Conceder > Conceder acesso > Exigir autenticação multifator.

Habilitar a política.

Adicione uma conta de usuário ao grupo criado na etapa 1 acima e teste.

Para exigir a MFA de mais contas de usuário, adicione-as ao grupo criado na etapa 1.

Essa política de Acesso Condicional permite implementar o requisito da MFA aos seus usuários no seu próprio ritmo.

As empresas devem usar políticas de Acesso Condicional Comuns para configurar as seguintes políticas:

Com o Microsoft Entra ID Protection, você pode criar outra política de Acesso Condicional para exigir MFA quando o risco de entrada for médio ou alto.

Você pode usar políticas de acesso condicional baseadas em risco e Microsoft Entra ID Protection com:

- Microsoft 365 E5

- Licenças do Microsoft Entra ID P2

Para obter mais informações, confira esta visão geral do Microsoft Entra ID Protection.

Usar padrões de segurança para habilitar o MFA

A maioria das organizações deve começar usando padrões de segurança ou políticas de acesso condicional para exigir MFA para as entradas da conta de usuário. Para a maioria das organizações, os Padrões de Segurança oferecem um bom nível de segurança de entrada extra. Se a sua assinatura for nova, os padrões de segurança já poderão estar habilitados para você automaticamente.

Padrões de segurança é uma opção simples e fácil de usar para habilitar o MFA em sua organização. Isso requer uma configuração mínima e as organizações podem configurá-la rapidamente. Os padrões de segurança fornecem um nível básico de segurança ativando o MFA, bloqueia protocolos de autenticação herdados e exige que os usuários se registrem para Microsoft Entra MFA. Esses recursos podem ajudar a proteger as organizações contra muitas ameaças comuns à segurança.

A principal desvantagem de usar padrões de segurança para ativar a MFA é que você não pode personalizá-la com base em condições ou cenários específicos. É uma proposta de tudo ou nada. Esse requisito significa que cada usuário em uma organização deve usar o MFA quando a empresa habilita padrões de segurança, independentemente da função, do local ou do tipo de dispositivo que eles usam. As organizações podem achar esse requisito problemático se tiverem usuários que não têm acesso a um telefone ou outro dispositivo de segundo fator ou que limitaram a conectividade para receber o código MFA. Além disso, alguns usuários podem achar que a MFA é um inconveniente, o que pode resultar em resistência às novas medidas de segurança ou na diminuição da produtividade.

No geral, usar padrões de segurança para habilitar o MFA é uma opção útil para organizações de pequeno ou médio porte com recursos de TI limitados ou para as organizações que precisam implementar rapidamente medidas básicas de segurança. No entanto, organizações maiores com requisitos de segurança mais complexos podem preferir o maior controle e personalização oferecidos pelas políticas de Acesso Condicional.

Você habilita ou desabilitar padrões de segurança no painel Propriedades para Microsoft Entra ID no centro de administração do Microsoft Entra.

- Entre no centro de administração do Microsoft Entra como um Administrador de segurança, administrador de Acesso Condicional ou Administrador global.

- No centro de administração do Microsoft Entra, no painel de navegação esquerdo, selecione Visão geral.

- Na página Visão geral do locatário da sua organização, o sistema exibe a guia Visão geral por padrão. Selecione a guia Propriedades.

- Na seção Padrões de Segurança, selecione o link Gerenciar padrões de segurança.

- No painel Padrões de segurança exibido, selecione no campo Padrões de segurança. No menu suspenso exibido, selecione Habilitado.

- Na parte inferior do painel, selecione Salvar mudanças.

Usar MFA herdado por usuário (não recomendado para organizações maiores)

A Microsoft recomenda o uso de padrões de segurança ou políticas de Acesso Condicional para solicitar a MFA de suas entradas de conta de usuário. No entanto, se qualquer um desses métodos não puder ser usado, a Microsoft recomendará a MFA das contas de usuários que têm funções de administrador, especialmente a função de administrador global, para qualquer assinatura de tamanho.

Embora as políticas de Padrões de Segurança e Acesso Condicional possam ativar a MFA para todos os usuários em uma organização, o uso do Centro de administração do Microsoft 365 permite ativar a MFA por usuário. A MFA por usuário é uma maneira rápida e fácil de fornecer maior segurança para uma ou mais contas de usuário. Você pode ativar ou desativar a MFA para os usuários selecionados.

Assim como os Padrões de Segurança, usar o Centro de administração do Microsoft 365 para habilitar a MFA por usuário é uma opção útil para:

- Organizações de pequeno ou médio porte com recursos de TI limitados.

- As organizações que precisam implementar rapidamente medidas básicas de segurança.

No entanto, a Microsoft recomenda que organizações maiores com requisitos de segurança mais complexos usem políticas de Acesso Condicional ou Padrões de Segurança para implementar a MFA. Para essas organizações, a Microsoft não recomenda o uso da MFA por usuário pelos seguintes motivos:

- Complexidade e gerenciamento. O MFA por usuário requer configuração individual para cada usuário. Gerenciar configurações de MFA nesse nível granular pode tornar-se complicado, especialmente em grandes organizações. Isso coloca um grande fardo sobre os administradores, que devem lidar com solicitações específicas do usuário, solucionar problemas e manter a consistência em toda a base de usuários.

- Risco de má configuração. Quando você leva em conta o erro humano, configurar o MFA para cada usuário aumenta manualmente o risco de má configuração. Um erro nas configurações pode levar a falhas de segurança ou interrupções desnecessárias. Além disso, a má configuração também pode levar a políticas inconsistentes. Usuários diferentes podem acabar com políticas MFA variadas, levando a inconsistências na postura de segurança.

- Autenticação herdada. O MFA por usuário não impede que a autenticação herdada, como protocolos como SMTP, IMAP e POP3, use apenas uma senha. A autenticação moderna solicita que os usuários registrem métodos MFA, mas os protocolos herdados ignoram esse controle. Com esse tipo de lacuna na segurança de uma organização, os invasores podem explorar a autenticação herdada se comprometerem as credenciais de um usuário.

- Falta de controle contextual. O Acesso Condicional fornece controle contextual com base em fatores como localização, dispositivo e aplicativo. A MFA por usuário não tem essa consciência de contexto. O Acesso Condicional também permite decisões dinâmicas com base em níveis de risco, como bloquear o acesso de locais suspeitos, que não estão disponíveis com o MFA por usuário.

- Escalabilidade e consistência. À medida que sua organização cresce, o gerenciamento de MFA por usuário torna-se cada vez mais desafiador. O acesso condicional ou os padrões de segurança garantem políticas de MFA consistentes em todos os usuários.

Um administrador do Microsoft 365 pode habilitar a autenticação multifator por usuário no Centro de administração do Microsoft 365 concluindo as seguintes etapas:

No Centro de administração do Microsoft 365, no painel de navegação à esquerda, selecione Configurações e, em seguida, selecione Configurações da Organização.

Na página Configurações da organização, na guia Serviços (que é exibida por padrão) selecione Autenticação multifator.

No painel Autenticação multifator exibido, selecione Configurar autenticação multifator.

Na página Autenticação multifator, duas guias estão disponíveis – uma para usuários e outra para configurações de serviço.

Na guia usuários, você pode habilitar (ou desabilitar) a autenticação multifator para um ou mais usuários. Você pode começar filtrando os usuários que são exibidos selecionando uma das opções no menu suspenso Exibir. Depois que o sistema exibir a lista de usuários desejados, você poderá atualizar suas configurações de autenticação multifator.

Para habilitar a autenticação multifator para um ou mais usuários, conclua as seguintes etapas:

Selecione os usuários que você deseja habilitar para autenticação multifator.

No painel de usuário exibido, você pode atualizar as configurações de autenticação multifator para os usuários selecionando Gerenciar configurações de usuário.

Na janela Gerenciar configurações de usuário exibida, você pode selecionar qualquer uma das seguintes opções para os usuários selecionados e, em seguida, selecionar salvar:

- Exigir que os usuários selecionados forneçam métodos de contato novamente.

- Excluir todas as senhas de aplicativo existentes geradas pelos usuários selecionados.

- Restaurar a autenticação multifator em todos os dispositivos gravados.

No painel de usuário exibido, você pode ativar a autenticação multifator para os usuários selecionados selecionando Habilitar.

Na janela Sobre como habilitar o autor multifator que aparece, você pode selecionar os links fornecidos para saber mais sobre a autenticação multifator. Quando estiver pronto, selecione o botão habilitar a autenticação multifator e selecione fechar depois que a atualização for concluída.

O valor na coluna STATUS da autenticação multifator deve ser alterado de Desabilitado para Habilitado para cada usuário selecionado.

Para habilitar (ou desabilitar) a autenticação multifator para todos os usuários em um arquivo CSV usando o recurso de importação em massa, conclua as seguintes etapas:

- Selecione o botão atualização em massa que aparece na parte superior da tela.

- Na janela Selecionar um arquivo CSV que aparece, você pode selecionar Baixar um arquivo de exemplo para ver o formato de arquivo necessário pelo sistema. Ele inclui o alias de cada usuário e a opção de habilitar ou desabilitar a autenticação multifator para o usuário.

- Quando o arquivo estiver pronto, selecione Procurar arquivo e selecione seu arquivo CSV.

- Selecione o ícone de seta no canto inferior direito da janela.

- A janela Verificar arquivo exibida exibe o número de contas de usuário verificadas pelo sistema. Selecione o ícone de seta no canto inferior direito da janela para atualizar os usuários.

- A janela Concluído indica o número de usuários que o sistema atualizou. Feche a janela.

Na guia configuração de serviço, você pode atualizar as configurações globais de autenticação multifator para a organização. Esta guia permite que você atualize as seguintes configurações:

seção senhas do aplicativo

- Permitir que os usuários criem senhas de aplicativo para entrar em aplicativos que não são navegadores.

- Não permitir que os usuários criem senhas de aplicativo para entrar em aplicativos que não são do navegador.

seção ips confiáveis

- Ignorar a autenticação multifator para solicitações de usuários federados na minha intranet.

- Ignorar a autenticação multifator para solicitações de seguintes intervalos de sub-redes de endereço IP (insira as sub-redes de endereço IP no campo fornecido).

seção opções de verificação

Selecione uma ou mais opções de autenticação multifator:

- Ligar para o telefone. Os usuários recebem uma chamada telefônica com instruções. O sistema entra no usuário depois que ele pressiona a tecla libra.

- Mensagem de texto no telefone (selecionada por padrão). Os usuários recebem uma mensagem de texto contendo um código de seis dígitos que devem inserir no portal do Microsoft 365.

- Notificação por meio do aplicativo móvel (selecionado por padrão). Os usuários configuram um aplicativo de smartphone que recebe uma notificação de que os usuários precisam confirmar para entrar no Microsoft 365. Os aplicativos para smartphones estão disponíveis para dispositivos telefone Windows, iPhone e Android.

- Código de verificação do aplicativo móvel ou token de hardware (selecionado por padrão). Os usuários configuram um aplicativo de smartphone e inserem o código de seis dígitos do aplicativo no portal.

lembrar autenticação multifator na seção dispositivo confiável

- Permitir que os usuários se lembrem da autenticação multifator em dispositivos em que confiam (entre um e 365 dias)

- Número de dias em que os usuários podem confiar em dispositivos (o valor padrão é de 90 dias)

Otimizar prompts de reautorização para autenticação multifator do Microsoft Entra

Uma das opções de configurações do sistema é lembrar a autenticação multifator em dispositivos confiáveis. Essa configuração determina com que frequência os usuários devem reauthenticar usando seu método de autenticação multifator. Opcionalmente, você pode selecionar o número de dias em que dispositivos confiáveis podem se lembrar da autenticação multifator de um usuário. As organizações podem configurar essas configurações de reautenticação conforme necessário para seu ambiente e para a experiência de usuário desejada.

A configuração padrão do Microsoft Entra para frequência de entrada do usuário é uma janela sem interrupção de 90 dias. No entanto, para uma experiência ideal, a Microsoft recomenda que você use a frequência de entrada do Acesso Condicional para estender os tempos de vida da sessão em dispositivos confiáveis, locais ou sessões de baixo risco como uma alternativa a essa configuração. Se você decidir implementar essa Lembrar a autenticação multifator em dispositivos confiáveis configuração, certifique-se de estender a duração para 90 ou mais dias.

Pedir credenciais aos usuários com frequência parece ser uma coisa razoável, mas fazer isso pode causar problemas. Se os usuários inserirem suas credenciais com frequência sem pensar, eles poderão fornecer sem querer a eles um prompt de credencial mal-intencionado. Como tal, pode parecer alarmante não pedir que um usuário entre novamente, embora qualquer violação das políticas de TI revogue a sessão. Veja a seguir alguns exemplos:

- uma alteração de senha

- um dispositivo não compatível

- uma operação de desabilitar uma conta.

A Microsoft recomenda as seguintes configurações para dar aos usuários o equilíbrio certo de segurança e facilidade de uso solicitando que eles entrem na frequência certa:

Se você tiver Microsoft Entra Premium:

- Habilite o SSO (logon único) entre aplicativos usando dispositivos gerenciados ou SSO contínuo.

- Se o usuário exigir reautorização, use uma política de frequência de entrada de Acesso Condicional.

- Para usuários que fazem logon de dispositivos não gerenciados ou cenários de dispositivo móvel, as sessões persistentes do navegador podem não ser preferíveis. Nesse cenário, você pode usar o Acesso Condicional para habilitar sessões persistentes do navegador com políticas de frequência de entrada. Limite a duração a um tempo apropriado com base no risco de entrada, em que um usuário com menor risco tem uma duração de sessão mais longa.

Se você tiver licenças de aplicativos do Microsoft 365 ou a camada de Microsoft Entra gratuita:

- Habilite o SSO (logon único) entre aplicativos usando dispositivos gerenciados ou SSO contínuo.

- Mantenha a opção Permanecer conectado habilitada e guie seus usuários a aceitá-la.

Para cenários de dispositivo móvel, verifique se os usuários usam o aplicativo Microsoft Authenticator. Esse aplicativo atua como um agente para outros aplicativos federados Microsoft Entra. Ele reduz os prompts de autenticação no dispositivo.

Observação

A pesquisa da Microsoft mostra que essas configurações são adequadas para a maioria dos locatários. Algumas combinações dessas configurações, como Lembrar autenticação multifator e Permanecer conectado, podem resultar em solicitações para que seus usuários se autentiquem com muita frequência. Os prompts de reautorização regulares são ruins para a produtividade do usuário e podem torná-los mais vulneráveis a ataques.

Leitura adicional. Para obter mais informações, confira Como funciona: Microsoft Entra autenticação multifator.