Planejar padrões de segurança

Pode ser difícil fazer o gerenciamento da segurança quando estão mais populares os ataques comuns relacionados à identidade, como a pulverização de senha, a reprodução e o phishing. Os padrões de segurança proporcionam configurações padrão seguras que a Microsoft gerencia em nome das organizações para manter os clientes seguros até que as organizações estejam prontas para gerenciar sua própria história de segurança de identidade. Os padrões de segurança proporcionam configurações de segurança pré-definidas, como:

Exigir que todos os usuários se registrem para a autenticação multifator.

Exigindo que os administradores executem a autenticação de múltiplos fatores.

Bloquear protocolos de autenticação herdados.

Exigir que os usuários executem a autenticação multifator quando necessário.

Protegem atividades privilegiadas como o acesso ao portal do Azure.

Disponibilidade

Os padrões de segurança da Microsoft estão disponíveis para todos. A meta é garantir que todas as organizações tenham um nível básico de segurança habilitado sem custos adicionais. Caso seu locatário tenha sido criado em 22 de outubro de 2019 ou após essa data, é os padrões de segurança podem já estar habilitados. Para proteger todos os usuários, os padrões de segurança são habilitados em todos os novos locatários na criação.

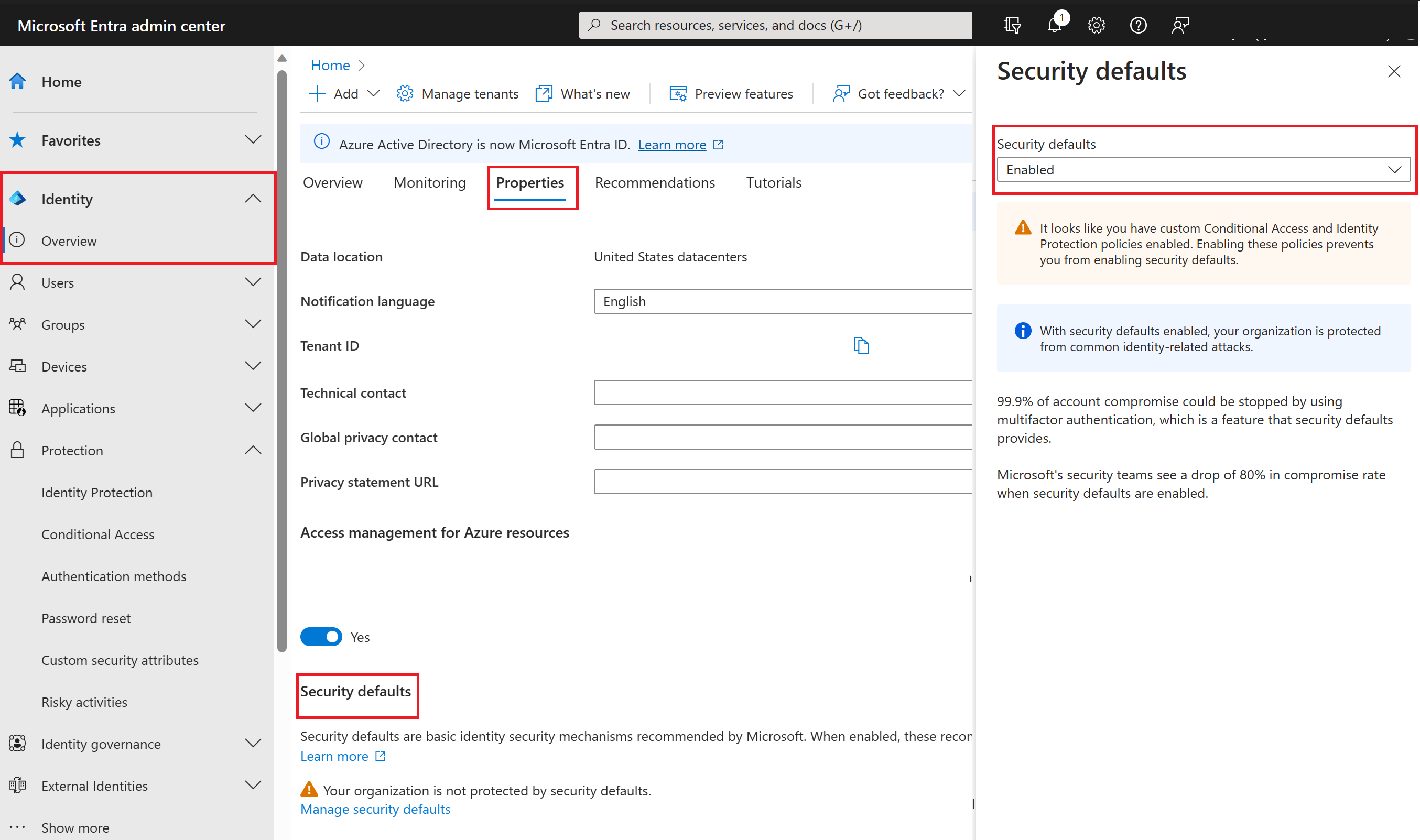

Para habilitar ou desabilitar os padrões de segurança, entre no Centro de administração do Microsoft Entra como pelo menos um Administrador de Acesso Condicional, navegue atéAs Propriedades de> da > do Entra e selecione Gerenciar padrões de segurança.

Para quem é?

| Quem deve usar os padrões de segurança? | Quem não deve usar os padrões de segurança? |

|---|---|

| Organizações que desejam aumentar sua postura de segurança, mas não sabem como ou por onde começar | Organizações que estão utilizando políticas de Acesso condicional para reunir sinais, tomar decisões e impor políticas organizacionais |

| Organizações que utilizam a camada gratuita do Licenciamento do Microsoft Entra ID | Organização com licenças do Microsoft Entra ID Premium |

| Organizações com requisitos de segurança complexos que garantem o uso do Acesso condicional |

Políticas impostas

Registro de Autenticação Multifator Unificado

Todos os usuários em seu locatário devem se registrar para autenticação multifator (MFA) usando o aplicativo Microsoft Authenticator. O registro é necessário imediatamente– não há nenhum período de carência. Ao fazerem login depois que os padrões de segurança são habilitados, os usuários são solicitados a se registrar antes de poderem acessar quaisquer recursos. O prompt de MFA usa a correspondência de números, em que os usuários inserem um número exibido na tela no aplicativo Microsoft Authenticator, o que ajuda a mitigar ataques de fadiga de MFA.

Proteção dos administradores

Os usuários com acesso privilegiado geralmente aumentam o acesso ao seu ambiente. Devido à capacidade que essas contas têm, devem ser tratadas com cuidado especial. Um método comum para melhorar a proteção de contas privilegiadas é exigir uma verificação de conta mais rigorosa para o login. No Microsoft Entra ID, você pode obter uma verificação de conta mais forte exigindo autenticação multifator.

Depois que o registro com autenticação multifator for concluído, as seguintes funções de administrador do Microsoft Entra serão necessárias para executar outra autenticação sempre que entrarem:

- Administrador Global

- Administrador de Aplicativos

- Administrador de Autenticação

- Administrador de Política de Autenticação

- Administrador de cobrança

- Administrador de Aplicativos na Nuvem

- Administrador de Acesso Condicional

- Administrador do Exchange

- Administrador de assistência técnica

- Administrador de gestão de identidade

- Administrador de senha

- Administrador de Autenticação Privilegiada

- Administrador de Função Privilégiada

- Administrador de Segurança

- Administrador do SharePoint

- Administrador de usuários

Proteção a todos os usuários

Tendemos a imaginar que as contas de administrador são as únicas que precisam de camadas extras de autenticação. Os administradores têm amplo acesso a informações confidenciais e podem fazer alterações nas configurações de toda a assinatura. Mas os invasores costumam ter os usuários finais como alvo.

Depois que esses invasores conseguirem acesso, eles poderão solicitar acesso a informações privilegiadas em nome do titular da conta original. Eles conseguem até mesmo baixar o diretório inteiro para executar um ataque de phishing em toda a sua organização.

Um método comum para melhorar a proteção para todos os usuários é exigir uma forma mais forte de verificação da conta para todos, como a autenticação multifator. Depois que os usuários concluirem o registro de Autenticação Multifator, eles serão solicitados a obter autenticação extra sempre que necessário. Essa funcionalidade protege todos os aplicativos registrados com o Microsoft Entra ID, incluindo aplicativos SaaS.

Bloqueio da autenticação herdada

Para facilitar o acesso dos usuários aos seus aplicativos de nuvem, a ID do Microsoft Entra dá suporte a vários protocolos de autenticação, incluindo autenticação herdada. Autenticação herdada é uma solicitação de autenticação feita por:

- Clientes que não usam uma autenticação moderna (por exemplo, um cliente do Office 2010). A autenticação moderna abrange clientes que implementam protocolos (como o OAuth 2.0) para dar suporte a recursos como autenticação multifator e cartões inteligentes. A autenticação herdada normalmente oferece suporte apenas a mecanismos menos seguros, como senhas.

- Clientes que usam protocolos de email como IMAP, SMTP ou POP3.

Hoje, a maioria das tentativas de entrada inseguras vêm da autenticação herdada. A autenticação herdada não dá suporte à autenticação multifator. Assim, mesmo que você tenha uma política de MFA habilitada em seu diretório, um invasor pode ignorá-la ao se autenticar usando um protocolo mais antigo.

Depois que os padrões de segurança forem habilitados em seu locatário, todas as solicitações de autenticação feitas por um protocolo mais antigo serão bloqueadas. Os padrões de segurança bloqueiam a autenticação básica Exchange Active Sync.