Planejar as políticas de acesso condicional

O planejamento da implantação de acesso condicional é essencial para garantir a estratégia de acesso obrigatória da sua organização para aplicativos e recursos.

Em um mundo em que o dispositivo móvel e a nuvem vêm em primeiro lugar, os usuários podem acessar os recursos da organização de qualquer lugar, usando vários dispositivos e aplicativos. Por causa disso, concentrar-se apenas em quem pode acessar um recurso não é mais suficiente. Você também precisa considerar onde o usuário está, o dispositivo que está sendo usado, o recurso que está sendo acessado e muito mais.

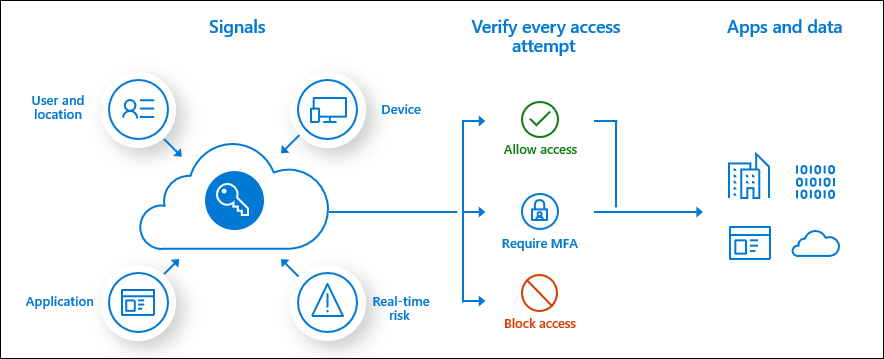

A acesso condicional (AC) do Microsoft Entra analisa sinais, como usuário, dispositivo e localização, para automatizar decisões e impor políticas de acesso organizacional para o recurso. Você pode usar políticas de AC para aplicar controles de acesso como a MFA (autenticação multifator). As políticas de AC permitem que você solicite o uso da MFA aos usuários quando necessário para a segurança e que isso fique fora do caminho do usuário quando não for necessário.

Embora os padrões de segurança garantam um nível básico de segurança, sua organização precisa de mais flexibilidade do que a oferta padrão de segurança. Você pode usar a AC para personalizar os padrões de segurança com mais granularidades e configurar novas políticas que atendam aos seus requisitos.

Benefícios

Os benefícios de implantar o AC são:

- Aumente a produtividade: interrompa os usuários com uma condição de entrada como MFA somente quando um ou mais sinais justificarem essa ação. As políticas de CA permitem controlar quando os usuários são solicitados a MFA, quando o acesso é bloqueado e quando eles devem usar um dispositivo confiável.

- Gerenciar riscos – automatizar a avaliação de risco com condições de política significa que as entradas arriscadas são ao mesmo tempo identificadas e corrigidas ou bloqueadas. O acoplamento do acesso condicional com Proteção de identidade, que detecta anomalias e eventos suspeitos, permite que você direcione quando o acesso aos recursos é bloqueado ou restringido.

- Lidar com conformidade e governança – o acesso condicional permite auditar o acesso a aplicativos, apresentar termos de uso para consentimento e restringir o acesso com base em políticas de conformidade.

- Gerencie os custos: migrar as políticas de acesso para o Microsoft Entra ID reduz a dependência de soluções personalizadas ou locais para AC e seus custos de infraestrutura.

- Confiança Zero – O Acesso Condicional ajuda você a se mover em direção a um ambiente de confiança zero.

Entender componentes de política de Acesso condicional

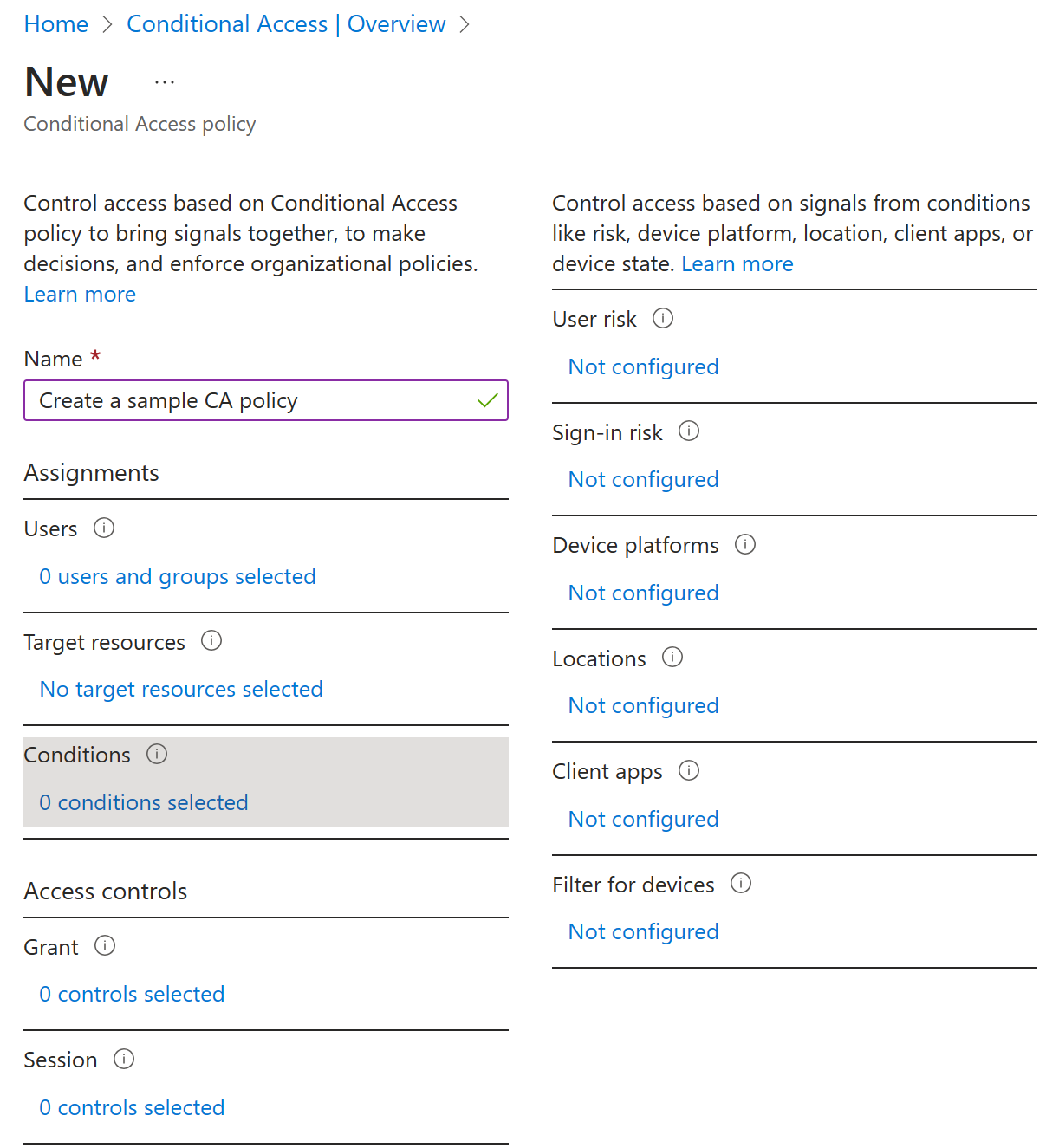

As políticas de AC são instruções do tipo if-then: se uma atribuição for atendida, então aplique esses controles de acesso. Quando o administrador configura políticas de AC, as condições são chamadas de atribuições. As políticas de CA permitem que você imponha controles de acesso aos aplicativos da sua organização de acordo com determinadas condições.

As atribuições definem os usuários e grupos que serão afetados pela política, os aplicativos de nuvem ou as ações em que a política será aplicada e as condições sob as quais a política será aplicada. As configurações do controle de acesso concedem ou bloqueiam o acesso a diferentes aplicativos de nuvem e podem permitir experiências limitadas em aplicativos de nuvem específicos.

Algumas perguntas comuns sobre atribuições, controles de acesso e controles de sessão:

- Usuários e grupos: quais usuários e grupos serão incluídos ou excluídos da política? Essa política inclui todos os usuários, grupo específico de usuários, funções de diretório ou usuários externos?

- Aplicativos de nuvem ou ações: a quais aplicativos a política será aplicada? Quais ações do usuário estarão sujeitas a esta política?

- Condições: quais plataformas de dispositivo serão incluídas ou excluídas da política? Quais são os locais confiáveis da organização?

- Controles de acesso: Deseja conceder acesso aos recursos implementando requisitos como MFA, dispositivos marcados como em conformidade ou dispositivos ingressados no Microsoft Entra híbrido?

- Controles de sessão: deseja controlar o acesso a aplicativos de nuvem por meio da implementação de requisitos como permissões impostas de aplicativo ou Controle de Aplicativos de Acesso Condicional?

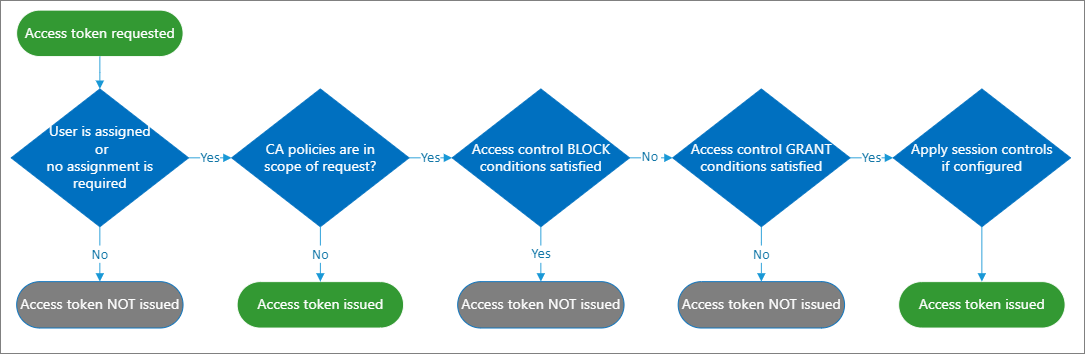

Emissão de token de acesso

Os tokens de acesso permitem que os clientes chamem com segurança as APIs Web protegidas, além de serem usados por APIs Web para executar a autenticação e autorização. De acordo com a especificação OAuth, os tokens de acesso são cadeias de caracteres opacas sem formato definido. Alguns IDPs (provedores de identidade) usam GUIDs; outros usam blobs criptografados. A plataforma de identidade da Microsoft usa vários formatos de token de acesso, dependendo da configuração da API que aceita o token.

É importante entender como os tokens de acesso são emitidos.

Observação

Se nenhuma atribuição for necessária e nenhuma política de AC estiver em vigor, o comportamento padrão é emitir um token de acesso.

Por exemplo, considere uma política em que:

Se o usuário estiver no grupo 1, THEN force a MFA para acessar o aplicativo 1.

Se um usuário não estiver no Grupo 1 tentar acessar o aplicativo, a condição "se" será atendida e um token será emitido. A exclusão de usuários fora do Grupo 1 requer uma política separada para bloquear todos os outros usuários.

Seguir as práticas recomendadas

A estrutura de Acesso condicional fornece uma excelente flexibilidade de configuração. No entanto, uma grande flexibilidade também significa que é necessário examinar cuidadosamente cada política de configuração, antes de liberá-la, para evitar resultados indesejáveis.

Configurar contas de acesso de emergência

Se você configurar uma política incorretamente, ela poderá bloquear as organizações do portal do Azure. Reduza a falta acidental de acesso administrativo ao armazenar duas ou mais contas de acesso de emergência em sua organização. Você aprenderá mais sobre contas de acesso de emergência mais adiante neste curso.

Configurar o modo somente relatório

Pode ser difícil prever o número e os nomes dos usuários afetados por iniciativas de implantação comuns, como:

- Bloqueio da autenticação herdada.

- Exigência de MFA.

- Implantação de políticas de risco de entrada.

O modo somente relatório permite que os administradores avaliem as políticas de AC antes de habilitá-las em seu ambiente.

Excluir os países dos quais você nunca espera uma entrada

O Microsoft Entra ID permite criar locais nomeados. Crie um local denominado que inclua todos os países dos quais você nunca esperará que uma entrada ocorra. Em seguida, crie uma política para todos os aplicativos que bloqueiam a entrada desse local denominado. Certifique-se de isentar seus administradores dessa política.

Políticas comuns

Ao planejar a solução de política de acesso condicional, avalie se é preciso criar políticas que atinjam os resultados a seguir.

Exigir MFA. Entre os casos de uso comuns, estão a solicitação de MFA por administradores, a aplicativos específicos, a todos os usuários ou de locais de rede nos quais você não confia.

Responder a contas potencialmente comprometidas. Três políticas padrão podem ser habilitadas: exigir que todos os usuários se registrem para MFA, exigir uma alteração de senha para usuários de alto risco e exigir MFA para usuários com risco de entrada médio ou alto.

Exigir dispositivos gerenciados. A proliferação de dispositivos com suporte para acessar os recursos de nuvem ajuda a melhorar a produtividade dos usuários. Não convém certos recursos em seu ambiente para ser acessado por dispositivos com um nível de proteção desconhecido. Para os recursos afetados, exija que os usuários possam acessá-los somente usando um dispositivo gerenciado.

Exigir aplicativos cliente aprovados. Os funcionários usam dispositivos móveis para tarefas pessoais e corporativas. Para cenários de BYOD, você deve decidir se deseja gerenciar todo o dispositivo ou apenas os dados nele. Se estiver gerenciando apenas dados e acesso, você poderá exigir aplicativos de nuvem aprovados que possam proteger seus dados corporativos.

Bloquear o acesso. O bloqueio do acesso substitui todas as outras atribuições de um usuário e tem o poder de impedir que toda a sua organização se conecte ao seu locatário. Ele pode ser usado, por exemplo, quando você está migrando um aplicativo para o Microsoft Entra ID, mas ainda não está pronto para que alguém faça login nele. Você também pode impedir que determinados locais de rede acessem seus aplicativos de nuvem ou bloquear aplicativos usando a autenticação herdada por acessar seus recursos de locatário.

Importante

Se você criar uma política para bloquear o acesso para todos os usuários, exclua as contas de acesso de emergência e considere a exclusão de todos os administradores da política.

Compilar e testar políticas

Em cada estágio de sua implantação, confirme se os resultados são os esperados.

Quando novas políticas estiverem prontas, implante-as em fases no ambiente de produção:

- Comunique essa mudança interna aos usuários finais.

- Comece com um pequeno conjunto de usuários e verifique se a política se comporta conforme esperado.

- Ao expandir uma política para incluir mais usuários, continue a excluir todos os administradores. A exclusão de administradores garante que alguém ainda tenha acesso a uma política se for necessária uma alteração.

- Aplique uma política a todos os usuários somente depois que ele for totalmente testado. Verifique se você tem pelo menos uma conta de administrador à qual uma política não se aplica.

Criar usuários de teste

Crie um conjunto de usuários de teste que representem os usuários em seu ambiente de produção. A criação de usuários de teste permite verificar se as políticas funcionam conforme esperado antes de ser aplicada aos usuários reais e potencialmente interromper o acesso deles aos aplicativos e recursos.

Algumas organizações têm locatários de teste para essa finalidade. No entanto, pode ser difícil recriar todas as condições e os aplicativos em um locatário de teste para testar totalmente o resultado de uma política.

Criar um plano de deste

O plano de teste é importante para que se tenha uma comparação entre os resultados esperados e os resultados reais. Você sempre deve ter uma expectativa antes de testar algo. A tabela a seguir descreve exemplos de casos de teste. Ajuste os cenários e os resultados esperados com base na configuração de suas políticas de autoridade de certificação.

| Nome da política | Cenário | Resultado esperado |

|---|---|---|

| Exigir MFA ao trabalhar | Um usuário autorizado entra no aplicativo quando está no trabalho/em um local confiável | O usuário não é solicitado a fazer a autenticação de múltiplos fatores (MFA). O usuário está autorizado para acesso. O usuário está se conectando de um local confiável. Nesse caso, você poderia optar por exigir a MFA. |

| Exigir MFA ao trabalhar | Um usuário autorizado entra no aplicativo quando não está no trabalho/em um local confiável | É solicitado que o usuário use a MFA para se conectar com êxito |

| Exigir MFA (para administradores) | Um administrador global entra no aplicativo | É solicitado que o administrador use MFA |

| Entradas suspeitas | Um usuário entra no aplicativo usando um navegador não aprovado | O usuário é solicitado a usar a MFA |

| Gerenciamento de dispositivo | O usuário autorizado tenta se conectar usando um dispositivo autorizado | Acesso concedido |

| Gerenciamento de dispositivo | O usuário autorizado tenta se conectar usando um dispositivo não autorizado | Acesso bloqueado |

| Alteração de senha para usuários arriscados | Um usuário autorizado tenta entrar com credenciais comprometidas (entrada de alto risco) | O usuário é solicitado a alterar a senha ou o acesso é bloqueado com base na sua política |

Requisitos de licença

- Microsoft Entra ID Gratuito – sem acesso condicional

- Assinatura do Office 365 gratuito – Sem Acesso Condicional

- Microsoft Entra ID Premium 1 (ou Microsoft 365 E3 e mais) – o acesso condicional funciona com base em regras padrão

- Microsoft Entra ID Premium 2 – acesso condicional, e você também pode usar opções de entrada suspeita, usuários suspeitos e entrada baseada em risco (do Identity Protection)