Implementar controles de aplicativo

O Controle de Aplicativo de Acesso Condicional permite o monitoramento e controle em tempo real do acesso e das sessões do aplicativo com base nas políticas de acesso e de sessão. As políticas de acesso e sessão são usadas no portal do Microsoft Defender for Cloud Apps para refinar ainda mais os filtros e definir ações a serem tomadas em um usuário.

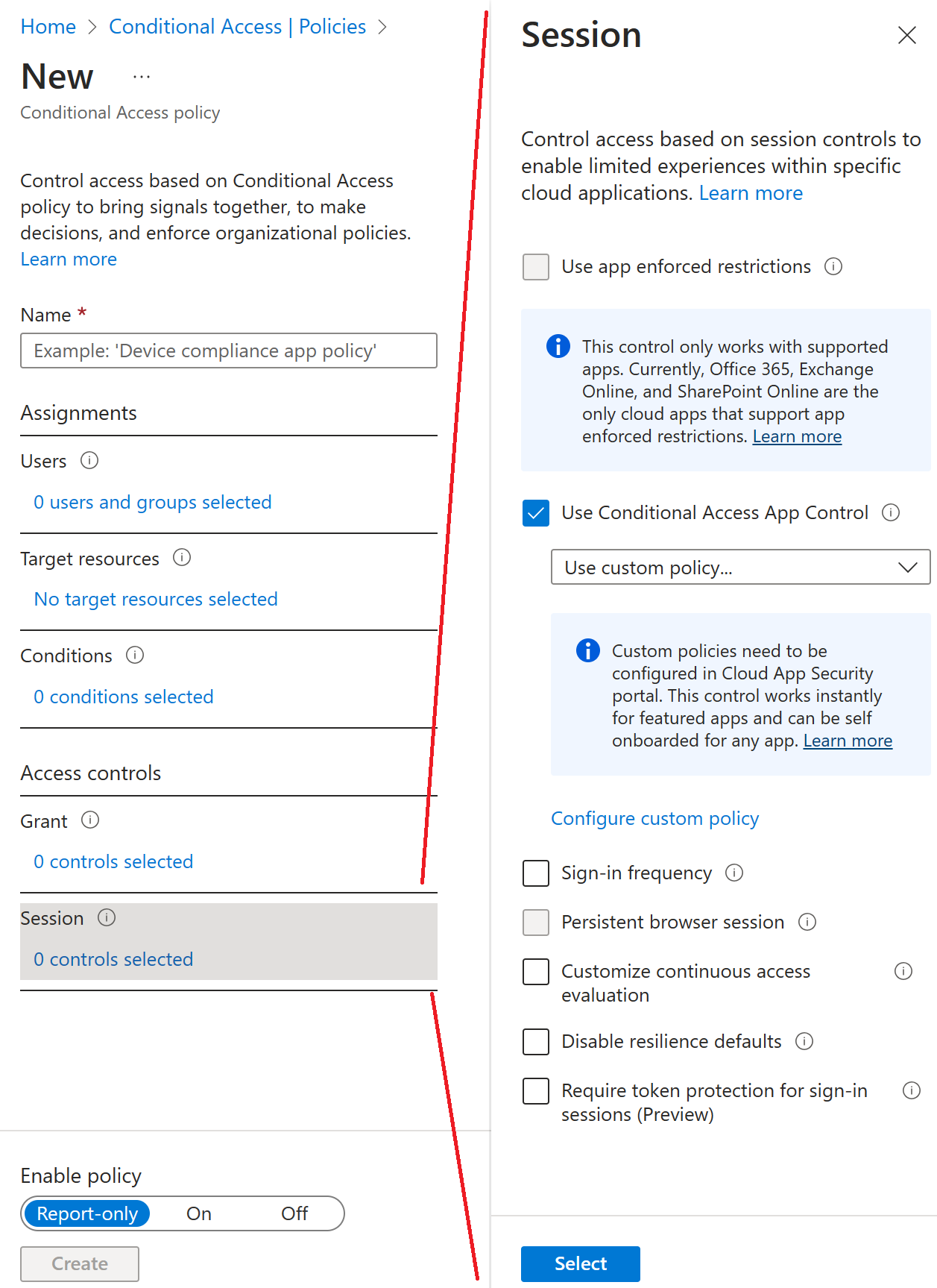

Controle de Aplicativos de Acesso Condicional

O Controle de Aplicativo de Acesso condicional usa uma arquitetura de proxy reverso e é integrado exclusivamente ao Acesso condicional do Microsoft Entra. O acesso condicional do Microsoft Entra permite que você imponha controles de acesso aos aplicativos da sua organização de acordo com determinadas condições. As condições definem a quem (usuário ou grupo de usuários), ao que (quais aplicativos de nuvem) e a que local (quais localizações e redes) uma política de acesso condicional é aplicável. Depois de determinar as condições, é possível encaminhar os usuários ao Microsoft Defender para Aplicativos de Nuvem para proteger dados com o Controle de Aplicativos de Acesso Condicional, aplicando controles de acesso e de sessão.

Com as políticas de acesso e de sessão, é possível:

- Impedir a exfiltração dos dados: é possível bloquear o download, o recorte, a cópia e a impressão de documentos confidenciais em dispositivos não gerenciados, por exemplo.

- Proteger no download: em vez de bloquear o download de documentos confidenciais, você pode exigir que os documentos sejam rotulados e protegidos com a Proteção de Informações do Azure. Essa ação garante que o documento esteja protegido e o acesso do usuário seja restrito em uma sessão potencialmente arriscada.

- Impedir o carregamento de arquivos sem rótulo: antes de um arquivo confidencial ser carregado, distribuído e usado por outros, é importante se certificar de que o arquivo tem o rótulo e a proteção corretos. Você pode garantir que arquivos sem rótulo com conteúdo confidencial sejam impedidos de serem carregados até que o usuário classifique o conteúdo.

- Monitorar a conformidade das sessões de usuário: usuários suspeitos são monitorados quando entram em aplicativos e suas ações são registradas dentro da sessão. É possível investigar e analisar o comportamento do usuário para compreender onde e sob quais condições as políticas de sessão deverão ser aplicadas no futuro.

- Bloquear o acesso: você pode bloquear o acesso de maneira granular para aplicativos e usuários específicos, dependendo de vários fatores de risco. Por exemplo, você poderá bloqueá-los se eles estiverem usando os certificados do cliente como uma forma de gerenciamento de dispositivo.

- Bloquear atividades personalizadas: alguns aplicativos têm cenários exclusivos que trazem risco, por exemplo, enviar mensagens com conteúdo confidencial em aplicativos como o Microsoft Teams ou o Slack. Nesses cenários, você pode examinar o conteúdo confidencial das mensagens e bloqueá-los em tempo real.

Como fazer: Exigir políticas de proteção de aplicativo e um aplicativo cliente aprovado para acesso ao aplicativo em nuvem com acesso condicional

As pessoas usam regularmente seus dispositivos móveis para tarefas pessoais e de trabalho. Enquanto garantem a produtividade de suas equipes, as organizações também desejam evitar a perda de dados por parte de aplicativos potencialmente não seguros. Com o Acesso condicional, as organizações podem restringir o acesso a aplicativos cliente aprovados (com capacidade de autenticação moderna).

Esta seção apresenta dois cenários para configurar políticas de acesso condicional para recursos como o Microsoft 365, o Exchange Online e o SharePoint Online.

Observação

Para exigir os aplicativos cliente aprovados para os dispositivos iOS e Android, esses dispositivos devem, primeiro, ser registrados na ID do Microsoft Entra.

Cenário 1: aplicativos Microsoft 365 exigem um aplicativo cliente aprovado

Nesse cenário, a Contoso decidiu que os usuários que usam dispositivos móveis podem acessar todos os serviços do Microsoft 365, desde que usem aplicativos cliente aprovados, como o Outlook Mobile, o OneDrive e o Microsoft Teams. Todos os usuários já entraram com as credenciais do Microsoft Entra e têm licenças atribuídas a eles que incluem o Microsoft Entra ID Premium P1 ou P2 e o Microsoft Intune.

As organizações devem concluir as três etapas a seguir para exigir o uso de um aplicativo cliente aprovado em dispositivos móveis.

Etapa 1: política para clientes de autenticação moderna baseados em Android e iOS que exigem o uso de um aplicativo cliente aprovado ao acessar o Exchange Online.

Entre no Centro de administração do Microsoft Entra como Administrador de Segurança ou Administrador de Acesso Condicional.

Navegue até Identidade, Proteção e, em seguida, Acesso condicional.

Selecione +Criar nova política.

Dê um nome à sua política. Recomendamos que as organizações criem um padrão significativo para os nomes de suas políticas.

Em Atribuições, selecione Usuários e grupos.

- Em Incluir, selecione Todos os usuários ou os usuários e grupos específicos aos quais você deseja aplicar essa política.

- Selecione Concluído.

Em Aplicativos de nuvem ou ações, Incluir, selecione Office 365.

Em Condições, selecione Plataformas de dispositivo.

- Defina Configurar como Sim.

- Inclua Android e iOS.

Em Condições, selecione Aplicativos cliente (versão preliminar) .

Defina Configurar como Sim.

Selecione Aplicativos móveis e clientes da área de trabalho e Clientes de autenticação moderna.

Em Controles de acesso, Conceder, selecione Conceder acesso, Exigir aplicativo cliente aprovado e Selecionar.

Confirme suas configurações e defina Habilitar política como Ativado.

Selecione Criar para criar e habilitar sua política.

Etapa 2: Configure uma política de Acesso Condicional do Microsoft Entra para o Exchange Online com o ActiveSync (EAS).

Navegue até Identidade, Proteção e, em seguida, Acesso condicional.

Selecione +Criar nova política.

Dê um nome à sua política. Recomendamos que as organizações criem um padrão significativo para os nomes de suas políticas.

Em Atribuições, selecione Usuários e grupos.

- Em Incluir, selecione Todos os usuários ou os usuários e grupos específicos aos quais você deseja aplicar essa política.

- Selecione Concluído.

Em Aplicativos de nuvem ou ações, Incluir, selecione Office 365 Exchange Online.

Em Condições:

Aplicativos cliente (versão preliminar) :

- Defina Configurar como Sim.

- Selecione Aplicativos móveis e clientes da área de trabalho e Clientes do Exchange ActiveSync.

Em Controles de acesso, Conceder, selecione Conceder acesso, Exigir aplicativo cliente aprovado e Selecionar.

Confirme suas configurações e defina Habilitar política como Ativado.

Selecione Criar para criar e habilitar sua política.

Etapa 3: Configurar a política de proteção de aplicativo do Intune para aplicativos cliente Android e iOS.

Confira o artigo Como criar e atribuir políticas de proteção de aplicativo para obter as etapas necessárias para criar políticas de proteção de aplicativo para Android e iOS.

Cenário 2: o Exchange Online e o SharePoint Online exigem um aplicativo cliente aprovado

Nesse cenário, a Contoso decidiu que os usuários só podem acessar dados de email e do SharePoint em dispositivos móveis desde que usem um aplicativo cliente aprovado, como o Outlook Mobile. Todos os usuários já entraram com as credenciais do Microsoft Entra e têm licenças atribuídas a eles que incluem o Microsoft Entra ID Premium P1 ou P2 e o Microsoft Intune.

As organizações devem concluir as seguintes três etapas para exigir o uso de um aplicativo cliente aprovado em dispositivos móveis e em cliente do Exchange ActiveSync.

Etapa 1: política para clientes de autenticação moderna baseados em Android e iOS que exigem o uso de um aplicativo cliente aprovado ao acessar o Exchange Online e o SharePoint Online.

Entre no Centro de administração do Microsoft Entra como Administrador de Segurança ou Administrador de Acesso Condicional.

Navegue até Identidade, Proteção e, em seguida, Acesso condicional.

Selecione Nova política.

Dê um nome à sua política. Recomendamos que as organizações criem um padrão significativo para os nomes de suas políticas.

Em Atribuições, selecione Usuários e grupos.

- Em Incluir, selecione Todos os usuários ou os usuários e grupos específicos aos quais você deseja aplicar essa política.

- Selecione Concluído.

Em Aplicativos ou ações de nuvem, Incluir, selecione Office 365 Exchange Online e Office 365 SharePoint Online.

Em Condições, selecione Plataformas de dispositivo.

- Defina Configurar como Sim.

- Inclua Android e iOS.

Em Condições, selecione Aplicativos cliente (versão preliminar) .

- Defina Configurar como Sim.

- Selecione Aplicativos móveis e clientes da área de trabalho e Clientes de autenticação moderna.

Em Controles de acesso, Conceder, selecione Conceder acesso, Exigir aplicativo cliente aprovado e Selecionar.

Confirme suas configurações e defina Habilitar política como Ativado.

Selecione Criar para criar e habilitar sua política.

Etapa 2: Política para clientes do Exchange ActiveSync que exigem o uso de um aplicativo cliente aprovado.

Navegue até Identidade, Proteção e, em seguida, Acesso condicional.

Selecione Nova política.

Dê um nome à sua política. Recomendamos que as organizações criem um padrão significativo para os nomes de suas políticas.

Em Atribuições, selecione Usuários e grupos.

- Em Incluir, selecione Todos os usuários ou os usuários e grupos específicos aos quais você deseja aplicar essa política.

- Selecione Concluído.

Em Aplicativos de nuvem ou ações, Incluir, selecione Office 365 Exchange Online.

Em Condições:

Aplicativos cliente (versão preliminar) :

- Defina Configurar como Sim.

- Selecione Aplicativos móveis e clientes da área de trabalho e Clientes do Exchange ActiveSync.

Em Controles de acesso, Conceder, selecione Conceder acesso, Exigir aplicativo cliente aprovado e Selecionar.

Confirme suas configurações e defina Habilitar política como Ativado.

Selecione Criar para criar e habilitar sua política.

Etapa 3: Configurar a política de proteção de aplicativo do Intune para aplicativos cliente Android e iOS.

Confira o artigo Como criar e atribuir políticas de proteção de aplicativo para obter as etapas necessárias para criar políticas de proteção de aplicativo para Android e iOS.

Visão geral das políticas de proteção de aplicativos

As políticas de proteção do aplicativo são regras que garantem que os dados de uma organização permaneçam seguros ou armazenados em um aplicativo gerenciado. Uma política pode ser uma regra imposta quando o usuário tenta acessar ou mover dados “corporativos” ou um conjunto de ações proibidas ou monitoradas quando o usuário está no aplicativo. Um aplicativo gerenciado tem políticas de proteção de aplicativo aplicadas e pode ser gerenciado pelo Intune.

As políticas de proteção de aplicativo do MAM (Gerenciamento de aplicativo móvel) permitem gerenciar e proteger os dados de sua organização em um aplicativo. Com MAM sem registro (MAM-WE), um aplicativo relacionado ao trabalho ou aos estudos que contenha dados confidenciais pode ser gerenciado em quase todos os dispositivos, incluindo dispositivos pessoais em cenários de BYOD (Traga Seu Próprio Dispositivo). Vários aplicativos de produtividade, como os aplicativos do Microsoft Office, podem ser gerenciados pelo Intune MAM.

Como proteger os dados do aplicativo

Os funcionários usam dispositivos móveis para tarefas de pessoais e corporativas. Embora seja necessário certificar-se que seus funcionários sejam produtivos, você deseja evitar a perda de dados, tanto intencional quanto acidental. Você também vai querer proteger os dados da empresa que são acessados de dispositivos que você não gerencia.

Você pode usar políticas de proteção de aplicativo do Intune independentemente de qualquer solução de MDM (gerenciamento de dispositivo móvel) . Essa independência ajuda a proteger os dados da sua empresa com ou sem o registro de dispositivos em uma solução de gerenciamento de dispositivo. Implementando as políticas de nível de aplicativo, você pode restringir o acesso aos recursos da empresa e manter os dados dentro do alcance do seu departamento de TI.

Políticas de proteção do aplicativo em dispositivos

As políticas de proteção de aplicativo podem ser configuradas para aplicativos em execução em dispositivos que são:

Registrados no Microsoft Intune: Esses dispositivos normalmente são corporativos.

Registrados em uma solução de MDM de terceiros: esses dispositivos normalmente são corporativos.

Observação

Políticas de gerenciamento de aplicativo móvel não devem ser usadas com o gerenciamento de aplicativos móveis de terceiros ou com soluções seguras de contêiner.

Não registrados em nenhuma solução de gerenciamento de dispositivo móvel: esses dispositivos normalmente são dispositivos de funcionários, que não são gerenciados nem registrados no Microsoft Intune nem em outras soluções de MDM.

Importante

Você pode criar políticas de gerenciamento para aplicativos móveis do Office que se conectam aos serviços do Microsoft 365. Você também pode proteger o acesso às caixas de correio locais do Exchange criando políticas de proteção de aplicativo do Intune para o Outlook para iOS/iPadOS e Android habilitado com Autenticação Moderna híbrida. Antes de usar esse recurso, verifique se você atende aos requisitos do Outlook para iOS/iPadOS e Android. As políticas de proteção de aplicativos não são compatíveis com outros aplicativos que se conectam a serviços locais do Exchange ou do SharePoint.

Benefícios do uso de políticas de proteção de aplicativo

As principais vantagens de usar as políticas de proteção do aplicativo são as seguintes:

Proteger os dados da empresa no nível do aplicativo. Como o gerenciamento de aplicativo móvel não requer gerenciamento de dispositivos, é possível proteger os dados da empresa em dispositivos gerenciados e não gerenciados. O gerenciamento concentra-se na identidade do usuário, o que elimina a necessidade de gerenciar dispositivos.

A produtividade do usuário final não é afetada, e as políticas não são aplicadas ao usar o aplicativo em um contexto pessoal. As políticas são aplicadas somente em um contexto corporativo, que proporciona a capacidade de proteger dados da empresa sem tocar em dados pessoais.

As políticas de proteção do aplicativo garantem a aplicação de proteções por camada do aplicativo. Por exemplo, você pode:

- Exigir um PIN para abrir um aplicativo em um contexto de trabalho.

- Controlar o compartilhamento de dados entre aplicativos.

- Impedir o salvamento de dados de aplicativos da empresa em um local de armazenamento pessoal.

O MDM, juntamente com o MAM, garante que o aplicativo esteja protegido. Por exemplo, você pode exigir um PIN acessar o dispositivo ou pode implantar aplicativos gerenciados para o dispositivo. Você também pode implantar aplicativos em dispositivos por meio da solução MDM, para conferir mais controle sobre o gerenciamento de aplicativo.

Há benefícios adicionais ao usar MDM com políticas de proteção de aplicativo, e as empresas podem usar as políticas de proteção de aplicativo com e sem MDM ao mesmo tempo. Por exemplo, pense em um funcionário que usa um telefone da empresa e um tablet pessoal. O telefone da empresa é registrado no MDM e protegido pelas políticas de proteção de aplicativo, e o dispositivo pessoal é protegido somente pelas políticas de proteção de aplicativo.

Se você aplicar uma política de MAM ao usuário sem definir o estado do dispositivo, o usuário receberá a política de MAM em seu próprio dispositivo e no dispositivo gerenciado pelo Intune. Você também pode aplicar uma política de MAM com base no estado gerenciado. Portanto, ao criar uma política de proteção do aplicativo, ao lado de Destino para todos os tipos de aplicativo, selecione Não. Depois, siga um destes procedimentos:

- Aplique uma política de MAM menos rígida a dispositivos gerenciados pelo Intune e uma política de MAM mais restritiva a dispositivos não registrados no MDM.

- Aplique uma política de MAM apenas a dispositivos não registrados.