Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

Este artigo descreve como solucionar um problema em que a replicação do Active Directory falha e gera o erro 8453: o acesso à replicação foi negado.

Número original do KB: 2022387

Observação

Usuários domésticos: este artigo destina-se apenas a agentes de suporte técnico e profissionais de TI. Se você estiver procurando ajuda com um problema, pergunte à Comunidade da Microsoft.

Resumo

O erro 8453 possui as seguintes causas primárias:

O controlador de domínio de destino não tem as permissões necessárias para replicar o contexto/partição de nomenclatura.

O administrador que iniciou manualmente a replicação não tem permissões para fazer isso.

Observação

Essa condição não afeta a replicação periódica ou agendada.

Causa principal

Para replicação por período ou agendada, se o controlador de domínio de destino for um RODC (Controlador de Domínio Somente Leitura):

O grupo de segurança Enterprise Read-Only Domain Controllers não tem permissões de Replicação de Alterações de Diretório na raiz do contexto de nomenclatura (NC) para a partição que não replica e retorna o erro 8453.

Solução superior

Em cada NC que os RODCs não replicam e que retorna o erro 8453, conceda permissões de Replicação de Alterações de Diretório ao grupo de segurança Enterprise Read-only Domain Controllers do domínio raiz da floresta.

Exemplo:

Um RODC childdc2.child.contoso.com não replica a partição e retorna o contoso.com erro 8453. Para solucionar essa situação, siga estas etapas:

Abra ADSIEDIT.msc em um controlador de

contoso.comdomínio.Abra uma conexão com o

contoso.comNC de domínio (contexto de nomenclatura padrão).Abra as propriedades do NC dc=contoso,dc=com e selecione a guia Segurança .

Selecione Adicionar e insira a seguinte entrada na caixa de texto:

Contoso\Enterprise Controladores de Domínio Somente LeituraObservação

Esse grupo existe apenas no domínio raiz da floresta.

Selecione Verificar Nomes e, em seguida, OK.

Na caixa de diálogo Permissões para Controladores de Domínio Somente Leitura Corporativos, desmarque as caixas de seleção Permitir que são selecionadas automaticamente:

- Ler

- Leia a senha do domínio e as políticas de bloqueio

- Leia Outros parâmetros de domínio

Marque a caixa Permitir ao lado de Replicando Alterações de Diretório e selecione OK.

Se essas etapas não resolverem o problema, consulte o restante deste artigo.

Sintomas

Quando esse problema ocorre, você experimenta um ou mais dos seguintes sintomas:

O teste de replicação DCDIAG (

DCDIAG /TEST:Replications) relata que o controlador de domínio testado falhou nas replicações de teste e tem um status de 8453: O acesso à replicação foi negado:Starting test: Replications [Replications Check,<destination domain controller] A recent replication attempt failed: From <source DC> to <Destination DC Naming Context: <DN path of failing directory partition> The replication generated an error (8453): Replication access was denied. The failure occurred at <date> <time>. The last success occurred at <date> <time>. %#% failures have occurred since the last success. The machine account for the destination <destination DC>. is not configured properly. Check the userAccountControl field. Kerberos Error. The machine account is not present, or does not match on the. destination, source or KDC servers. Verify domain partition of KDC is in sync with rest of enterprise. The tool repadmin/syncall can be used for this purpose. ......................... <DC tested by DCDIAG> failed test ReplicationsO teste NCSecDesc do DCDIAG (

DCDIAG /TEST:NCSecDesc) relata que o controlador de domínio que foi testado pelo DCDIAG falhou no teste NCSecDec e que uma ou mais permissões estão ausentes no cabeçalho NC de uma ou mais partições de diretório no controlador de domínio testado que foi testado pelo DCDIAG:Starting test: NCSecDesc Error NT AUTHORITY\ENTERPRISE DOMAIN CONTROLLERS doesn't have Replicating Directory Changes <- List of missing access Replication Synchronization <- rights required for each Manage Replication Topology <- security group could vary Replicating Directory Changes In Filtered Set <- depending in missing access rights for the naming context: <- right in your environment DC=contoso,DC=com Error CONTOSO\Domain Controllers doesn't have Replicating Directory Changes All access rights for the naming context: DC=contoso,DC=com Error CONTOSO\Enterprise Read-Only Domain Controllers doesn't have Replicating Directory Changes access rights for the naming context: DC=contoso,DC=com ......................... CONTOSO-DC2 failed test NCSecDescO teste DCDIAG MachineAccount (

DCDIAG /TEST:MachineAccount) relata que o controlador de domínio que foi testado pelo DCDIAG falhou no teste MachineAccount porque o atributo UserAccountControl na conta de computador dos controladores de domínio não tem os sinalizadores SERVER_TRUST_ACCOUNT ou TRUSTED_FOR_DELEGATION :Starting test: MachineAccount The account CONTOSO-DC2 is not trusted for delegation . It cannot replicate. The account CONTOSO-DC2 is not a DC account. It cannot replicate. Warning: Attribute userAccountControl of CONTOSO-DC2 is: 0x288 = ( HOMEDIR_REQUIRED | ENCRYPTED_TEXT_PASSWORD_ALLOWED | NORMAL_ACCOUNT ) Typical setting for a DC is 0x82000 = ( SERVER_TRUST_ACCOUNT | TRUSTED_FOR_DELEGATION ) This may be affecting replication? ......................... CONTOSO-DC2 failed test MachineAccountO teste de log de eventos DCDIAG KCC indica o equivalente hexadecimal do evento 2896 do Microsoft-Windows-ActiveDirectory_DomainService:

B50 hexadecimal = 2896 decimal. Esse erro pode ser registrado a cada 60 segundos no controlador de domínio mestre de infraestrutura.

Starting test: KccEvent The KCC Event log test An error event occurred. EventID: 0xC0000B50 Time Generated: 06/25/2010 07:45:07 Event String: A client made a DirSync LDAP request for a directory partition. Access was denied due to the following error. Directory partition: <DN path of directory partition> Error value: 8453 Replication access was denied. User Action The client may not have access for this request. If the client requires it, they should be assigned the control access right "Replicating Directory Changes" on the directory partition in question.REPADMIN.EXE relata que uma tentativa de replicação falhou e retornou um status 8453.

Os comandos REPADMIN que normalmente indicam o status 8453 incluem, mas não estão limitados ao seguinte.

REPADMIN /KCCREPADMIN /REHOSTREPADMIN /REPLICATEREPADMIN /REPLSUMREPADMIN /SHOWREPLREPADMIN /SHOWREPSREPADMIN /SHOWUTDVECREPADMIN /SYNCALLA saída de exemplo da exibição da

REPADMIN /SHOWREPSreplicação de entrada de CONTOSO-DC2 para CONTOSO-DC1 que falha e retorna o erro de acesso à replicação foi negado é a seguinte:Default-First-Site-Name\CONTOSO-DC1 DSA Options: IS_GC Site Options: (none) DSA object GUID: DSA invocationID: DC=contoso,DC=com Default-First-Site-Name\CONTOSO-DC2 via RPC DSA object GUID: 74fbe06c-932c-46b5-831b-af9e31f496b2 Last attempt @ <date> <time> failed, result 8453 (0x2105): Replication access was denied. <#> consecutive failure(s). Last success @ <date> <time>.

O comando replicar agora em Sites e Serviços do Active Directory (DSSITE. MSC) retorna um erro de acesso de replicação negado .

Clicar com o botão direito do mouse no objeto de conexão de um controlador de domínio de origem e selecionar replicar agora falha. E um erro de acesso de replicação foi negado é retornado. A seguinte mensagem de erro é exibida:

Dialog title text: Replicate Now Dialog message text: The following error occurred during the attempt to synchronize naming context <%directory partition name%> from Domain Controller <Source DC> to Domain Controller <Destination DC>: Replication access was denied The operation will not continue Buttons in Dialog: OK

Os eventos NTDS KCC, NTDS General ou Microsoft-Windows-ActiveDirectory_DomainService que têm o status 8453 são registrados no log de eventos dos Serviços de Diretiva do Active Directory (AD DS).

Os eventos do Active Directory que geralmente indicam o status 8453 incluem, mas não estão limitados aos seguintes eventos:

| Origem do Evento | ID do evento | Cadeia de Caracteres de Evento |

|---|---|---|

| Microsoft-Windows-ActiveDirectory_DomainService | 1699 | Esse serviço de diretório falhou ao recuperar as alterações solicitadas para a partição de diretório a seguir. Como resultado, não foi possível enviar solicitações de alteração para o serviço de diretório no seguinte endereço de rede. |

| Microsoft-Windows-ActiveDirectory_DomainService | 2,896 | Um cliente fez uma solicitação LDAP do DirSync para uma partição de diretório. O acesso foi negado devido ao seguinte erro. |

| NTDS Geral | 1655 | O Active Directory tentou se comunicar com o catálogo global a seguir e falhou. |

| NTDS KCC | 1265 | A tentativa de estabelecer um link de replicação com parâmetros Partição: <caminho DN da partição> DN de DSA de origem: <DN do objeto de configurações NTDS DC de origem> Endereço DSA de origem: <DCs de origem CNAME totalmente qualificado> Transporte entre sites (se houver): <caminho dn> Falha com o seguinte status: |

| NTDS KCC | 1925 | Falha na tentativa de estabelecer um link de replicação para a partição de diretório gravável a seguir. |

Motivo

O erro 8453 (o acesso à replicação foi negado) tem várias causas raiz, incluindo:

O atributo UserAccountControl na conta de computador do controlador de domínio de destino não tem um dos seguintes sinalizadores:

SERVER_TRUST_ACCOUNT ou TRUSTED_FOR_DELEGATIONAs permissões padrão não existem em uma ou mais partições de diretório para permitir que a replicação agendada ocorra no contexto de segurança do sistema operacional.

As permissões padrão ou personalizadas não existem em uma ou mais partições de diretório para permitir que os usuários disparem a replicação ad hoc ou imediata usando DSSITE. O MSC replica agora,

repadmin /replicate,repadmin /syncall, ou comandos semelhantes.As permissões necessárias para disparar a replicação ad hoc são definidas corretamente nas partições de diretório relevantes. No entanto, o usuário não é membro de nenhum grupo de segurança que tenha recebido a permissão de alterações do diretório de replicação.

O usuário que dispara a replicação ad hoc é membro dos grupos de segurança necessários, e esses grupos de segurança receberam a permissão Replicar Alterações de Diretório . No entanto, a associação ao grupo que está concedendo a permissão de alteração de diretório de replicação é removida do token de segurança do usuário pelo recurso de token de acesso de usuário dividido do Controle de Conta de Usuário. Esse recurso foi introduzido no Windows Vista e no Windows Server 2008.

Observação

Não confunda o recurso de segurança de token de divisão do Controle de Conta de Usuário que foi introduzido no Vista e no Windows Server 2008 com o atributo UserAccountControl definido em contas de computador de função de controlador de domínio armazenadas pelo serviço Active Directory.

Se o controlador de domínio de destino for um RODC, o RODCPREP não foi executado em domínios que estão hospedando controladores de domínio somente leitura no momento ou o grupo Controladores de Domínio Somente Leitura Corporativo não tem permissões Replicar Alterações de Diretório para a partição que não está replicando.

Você tem instâncias do Lightweight Directory Services (LDS). E o objeto Configurações NTDS para as instâncias afetadas está ausente no contêiner de configuração LDS. Por exemplo, você vê a seguinte entrada:

CN=Configurações de NtDs,CN=Servidor1$ADAMINST1,CN=Servidor,CN=Nome-do-Primeiro Site-Padrão,CN=Sites,CN=Configuração,CN={A560B9B8-6B05-4000-9A1F-9A853DB6615A}

Erros e eventos do Active Directory, como os mencionados na seção Sintomas , também podem ocorrer e gerar uma mensagem de erro 5 (Acesso negado).

As etapas para o erro 5 ou o erro 8453 mencionadas na seção Resolução não resolverão falhas de replicação em computadores que estão falhando na replicação e gerando a outra mensagem de erro.

As causas raiz comuns para falhas nas operações do Active Directory que estão gerando mensagens de erro 5 incluem:

- Distorção de tempo excessiva

- A fragmentação de pacotes Kerberos formatados em UDP por dispositivos intermediários na rede

- Falta acesso a este computador a partir de direitos de rede .

- Canais seguros quebrados ou relações de confiança dentro do domínio

- CrashOnAuditFail = 2 entrada no registro

Resolução

Para resolver esse problema, use os métodos a seguir.

Execute uma verificação de integridade usando DCDIAG + DCDIAG /test:CheckSecurityError

- Execute o DCDIAG no controlador de domínio de destino que está relatando o erro ou evento 8453.

- Execute o DCDIAG no controlador de domínio de origem no qual o controlador de domínio de destino está relatando o erro ou evento 8453.

- Execute

DCDIAG /test:CheckSecurityErrorno controlador de domínio de destino. - Execute

DCDIAG /test:CheckSecurityErrorno DC de origem.

Corrigir UserAccountControl inválido

O atributo UserAccountControl inclui uma máscara de bits que define os recursos e o estado de uma conta de usuário ou computador. Para obter mais informações sobre sinalizadores UserAccountControl , consulte Atributo User-Account-Control.

O valor típico do atributo UserAccountControl para uma conta de computador DC gravável (completa) é 532480 decimal ou 82000 hexadecimal. Os valores de UserAccountControl para uma conta de computador DC podem variar, mas devem conter os sinalizadores SERVER_TRUST_ACCOUNT e TRUSTED_FOR_DELEGATION , conforme mostrado na tabela a seguir.

| Sinalizador de propriedade | Valor hexa | Valor decimal |

|---|---|---|

| SERVER_TRUST_ACCOUNT | 0x2000 | 8192 |

| TRUSTED_FOR_DELEGATION | 0x80000 | 524288 |

| Valor UserAccountControl | 0x82000 | 532480 |

O valor típico do atributo UserAccountControl para uma conta de computador do controlador de domínio somente leitura é 83890176 decimal ou 5001000 hexadecimal.

| Sinalizador de propriedade | Valor hexa | Valor decimal |

|---|---|---|

| WORKSTATION_TRUST_ACCOUNT | 0x1000 | 4096 |

| TRUSTED_TO_AUTHENTICATE_FOR_DELEGATION | 0x1000000 | 16777216 |

| PARTIAL_SECRETS_ACCOUNT | 0X4000000 | 67108864 |

| Valor típico de UserAccountControl para RODC | 0x5001000 | 83890176 |

O atributo UserAccountControl no controlador de domínio de destino não tem o sinalizador SERVER_TRUST_ACCOUNT

Se o teste DCDIAG MachineAccount falhar e retornar uma mensagem de erro MachineAcccount de teste com falha e o atributo UserAccountControl no controlador de domínio testado não tiver o sinalizador SERVER_TRUST_ACCOUNT , adicione o sinalizador ausente na cópia do Active Directory do controlador de domínio testado.

- Inicie o ADSIEDIT. MSC no console do controlador de domínio que não tem o SERVER_TRUST_ACCOUNT conforme relatado pelo DCDIAG.

- Clique com o botão direito do mouse em ADSIEDIT no painel superior esquerdo do ADSIEDIT. MSC e, em seguida, selecione conectar-se a.

- Na caixa de diálogo Configurações de Conexão, clique em Selecionar um contexto de nomenclatura conhecido e selecione Contexto de nomenclatura padrão (a partição de domínio da conta do computador).

- Clique em Selecionar ou digite um domínio ou servidor. E selecione o nome do controlador de domínio que está falhando no DCDIAG.

- Clique em OK.

- No contexto de nomenclatura de domínio, localize e clique com o botão direito do mouse na conta de computador do controlador de domínio e selecione Propriedades.

- Clique duas vezes no atributo UserAccountControl e registre seu valor decimal.

- Inicie a Calculadora do Windows no modo de programador (Windows Server 2008 e versões posteriores).

- Insira o valor decimal para UserAccountControl. Converta o valor decimal em seu equivalente hexadecimal, adicione 0x80000 ao valor existente e pressione o sinal de igual (=).

- Converta o valor UserAccountContorl recém-calculado em seu equivalente decimal.

- Insira o novo valor decimal da Calculadora do Windows para o atributo UserAccountControl em ADSIEDIT. MSC.

- Selecione OK duas vezes para salvar.

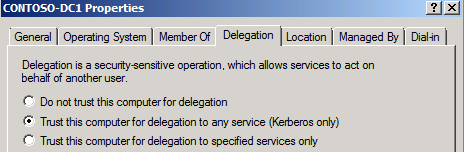

O atributo UserAccountControl no controlador de domínio de destino não tem o sinalizador TRUSTED_FOR_DELEGATION

Se o teste DCDIAG MachineAccount retornar uma mensagem de erro MachineAcccount de teste com falha e o atributo UserAccountControl no controlador de domínio testado não tiver o sinalizador TRUSTED _FOR_DELEGATION , adicione o sinalizador ausente na cópia do Active Directory do controlador de domínio testado.

Inicie o DSA. MSC) no console do controlador de domínio que foi testado pelo DCDIAG.

Clique com o botão direito do mouse na conta de computador do controlador de domínio.

Selecione a guia Delegação.

Na conta do computador do controlador de domínio, selecione a opção Confiar neste computador para delegação a qualquer serviço (somente Kerberos).

Corrigir descritores de segurança padrão inválidos

As operações do Active Directory ocorrem no contexto de segurança da conta que iniciou a operação. As permissões padrão em partições do Active Directory permitem as seguintes operações:

- Os membros do grupo Administradores Corporativos podem iniciar a replicação ad hoc entre qualquer controlador de domínio em qualquer domínio na mesma floresta.

- Os membros do grupo Administradores Internos podem iniciar a replicação ad hoc entre controladores de domínio no mesmo domínio.

- Os controladores de domínio na mesma floresta podem iniciar a replicação usando a notificação de alteração ou o agendamento de replicação.

As permissões padrão em partições do Active Directory não permitem as seguintes operações por padrão:

- Os membros do grupo Administradores Internos em um domínio não podem iniciar a replicação ad hoc para controladores de domínio nesse domínio de controladores de domínio em domínios diferentes.

- Os usuários que não são membros do grupo Administradores Internos não podem iniciar a replicação ad hoc de qualquer outro controlador de domínio no mesmo domínio ou floresta.

Por design, essas operações falham até que as permissões padrão ou associações de grupo sejam modificadas.

As permissões são definidas na parte superior de cada partição de diretório (cabeçalho NC) e são herdadas em toda a árvore de partição. Verifique se os grupos explícitos (grupos dos quais o usuário é membro direto) e os grupos implícitos (grupos dos quais os grupos explícitos têm associação aninhada) têm as permissões necessárias. Verifique também se as permissões de negação atribuídas a grupos implícitos ou explícitos não têm precedência sobre as permissões necessárias. Para obter mais informações sobre partições de diretório padrão, consulte Segurança padrão da partição de diretório de configuração.

Verifique se as permissões padrão existem na parte superior de cada partição de diretório que está falhando e se o acesso de replicação de retorno foi negado

Se a replicação ad hoc estiver falhando entre controladores de domínio em domínios diferentes ou entre controladores de domínio no mesmo domínio para administradores que não são de domínio, consulte a seção Conceder permissões de administradores que não são de domínio.

Se a replicação ad hoc estiver falhando para membros do grupo Administradores Corporativos, concentre-se nas permissões de cabeçalho NC concedidas ao grupo Administradores Corporativos.

Se a replicação ad hoc estiver falhando para membros de um grupo de Administradores de Domínio, concentre-se nas permissões concedidas ao grupo de Segurança de Administradores interno.

Se uma replicação agendada iniciada por controladores de domínio em uma floresta estiver falhando e retornando o erro 8453, concentre-se nas permissões para os seguintes grupos de segurança:

Controladores de Domínio Corporativo

Controladores de domínio somente leitura da empresa

Se uma replicação agendada for iniciada por controladores de domínio em um RODC (controlador de domínio somente leitura) estiver falhando e retornando o erro 8453, verifique se o grupo de segurança Controladores de Domínio Somente Leitura Corporativos recebeu o acesso necessário no cabeçalho NC de cada partição de diretório.

A tabela a seguir mostra a permissão padrão definida no esquema, na configuração, no domínio e nos aplicativos DNS por várias versões do Windows.

DACL necessária em cada partição de diretório Windows Server 2008 e posterior Gerenciar topologia de replicação X Replicar alterações de diretório X Sincronização de replicação X Replicar todas as alterações de diretório X Replicando alterações no conjunto de filtros X Observação

O teste DCDIAG NcSecDesc pode relatar erros falsos positivos quando é executado em ambientes com versões de sistema mistas.

O comando DSACLS pode ser usado para despejar as permissões em uma determinada partição de diretório usando a seguinte sintaxe:

Caminho DN DSACLS <da partição de diretório>Por exemplo, use o seguinte comando:

C:\>dsacls dc=contoso,dc=comO comando pode ser direcionado para um controlador de domínio remoto usando a sintaxe:

c:\>dsacls \\contoso-dc2\dc=contoso,dc=comDesconfie da permissão DENY em cabeçalhos NC removendo as permissões para grupos dos quais o usuário com falha é um membro direto ou aninhado.

Adicionar permissões necessárias que estão ausentes

Use o editor de ACL do Active Directory no ADSIEDIT. MSC para adicionar o DACLS ausente.

Conceder permissões a administradores que não são do domínio

Conceda aos administradores que não são do domínio as seguintes permissões:

- Para replicar entre controladores de domínio no mesmo domínio para administradores não corporativos

- Para replicar entre controladores de domínio em domínios diferentes

As permissões padrão em partições do Active Directory não permitem as seguintes operações:

- Os membros do grupo Administradores Internos em um domínio não podem iniciar a replicação ad hoc de controladores de domínio em domínios diferentes.

- Os usuários que não são membros do grupo de administradores de domínio interno devem iniciar a replicação ad hoc entre controladores de domínio no mesmo domínio ou em um domínio diferente.

Essas operações falham até que as permissões nas partições de diretório sejam modificadas.

Para resolver esse problema, use um dos seguintes métodos:

Adicione usuários a grupos existentes que já receberam as permissões necessárias para replicar partições de diretório. (Adicione os administradores de domínio para replicação no mesmo domínio ou o grupo Administradores corporativos para disparar a replicação ad hoc entre domínios diferentes.)

Crie seu próprio grupo, conceda a esse grupo as permissões necessárias em partições de diretório em toda a floresta e adicione usuários a esses grupos.

Para obter mais informações, consulte KB303972. Conceda ao grupo de segurança em questão as mesmas permissões listadas na tabela na seção Corrigir descritores de segurança padrão inválidos .

Verificar a associação de grupo nos grupos de segurança necessários

Depois que os grupos de segurança corretos tiverem recebido as permissões necessárias nas partições de diretório, verifique se os usuários que iniciam a replicação têm associação efetiva em grupos de segurança diretos ou aninhados que recebem permissões de replicação. Para fazer isso, siga estas etapas:

Faça logon usando a conta de usuário na qual a replicação ad hoc está falhando e o acesso de replicação de retorno foi negado.

No prompt de comando, execute o comando a seguir:

WHOAMI /ALLVerifique se a associação nos grupos de segurança que receberam as permissões de alteração de diretório de replicação nas partições de diretório relevantes.

Se o usuário foi adicionado ao grupo permitido que foi alterado após o último logon do usuário, faça logon uma segunda vez e execute o

WHOAMI /ALLcomando novamente.Se esse comando ainda não mostrar a associação nos grupos de segurança esperados, abra uma janela de Prompt de Comando com privilégios elevados, no computador local, e execute

WHOAMI /ALLno prompt de comando.Se a associação de grupo for diferente entre a

WHOAMI /ALLsaída gerada por prompts de comando com privilégios elevados e não elevados, consulte Ao executar uma consulta LDAP em um controlador de domínio baseado no Windows Server 2008, você obtém uma lista de atributos parcial.Verifique se existem as associações de grupo aninhadas esperadas.

Se um usuário estiver obtendo permissões para executar a replicação ad hoc como membro do grupo aninhado, que é um membro do grupo que recebeu permissões de replicação diretamente, verifique a cadeia de associação do grupo aninhado. Vimos falhas de replicação ad hoc do Active Directory porque os grupos Administradores de Domínio e Administradores Corporativos foram removidos dos grupos internos de Administradores.

Replicação do RODC

Se a replicação iniciada pelo computador estiver falhando em RODCs, verifique se você executou ADPREP /RODCPREP e se o grupo Enterprise Read-Only Domain Controller recebeu o direito Replicar Alterações de Diretório em cada cabeçalho NC.

Objeto Configurações NTDS ausente para o servidor LDS

No Active Directory Lightweight Directory Services (LDS), é possível excluir o objeto sem uma limpeza de metadados no DBDSUTIL. Isso pode causar esse problema. Para restaurar a instância para o conjunto de configurações, você deve desinstalá-la nos servidores afetados e executar o assistente de configuração do ADAM.

Observação

Se você tiver adicionado suporte LDAPS para a instância, deverá configurar o certificado no armazenamento de serviços novamente, pois a desinstalação da instância também remove a instância de serviço.