Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

Este guia mostra como conceder aos usuários vpn acesso aos seus recursos usando Acesso condicional do Microsoft Entra. Usando Acesso condicional do Microsoft Entra para conectividade vpn (rede virtual privada), você pode ajudar a proteger as conexões VPN. O Acesso Condicional é um mecanismo de avaliação baseado em política que você pode usar para criar regras de acesso para qualquer aplicativo conectado Microsoft Entra.

Pré-requisitos

Antes de começar a configurar o Acesso Condicional para sua VPN, conclua os seguintes pré-requisitos:

- Revisar o Acesso Condicional no Microsoft Entra ID.

- Os administradores que interagem com o Acesso Condicional devem ter uma das seguintes atribuições de função, dependendo das tarefas que estão executando. Para seguir o princípio Confiança Zero de privilégios mínimos, considere usar Privileged Identity Management (PIM) para ativação just-in-time de funções privilegiadas.

- Acesso do Leitor de Segurança para ler as configurações e políticas de Acesso Condicional.

- Acesso condicional do Administrador de Acesso para criar ou modificar políticas de Acesso Condicional.

- Os administradores que interagem com o Acesso Condicional devem ter uma das seguintes atribuições de função, dependendo das tarefas que estão executando. Para seguir o princípio Confiança Zero de privilégios mínimos, considere usar Privileged Identity Management (PIM) para ativação just-in-time de funções privilegiadas.

- Configurar VPN e Acesso Condicional.

- Configure a infraestrutura de VPN Always On em seu ambiente ou conclua o Tutorial: Implantar VPN Always On – Infraestrutura de instalação para VPN AlwaysOn.

- Configure seu Windows computador cliente com uma conexão VPN usando o Intune. Para obter detalhes, consulte Implantar o perfil de VPN Always On para clientes Windows com o Microsoft Intune.

Configurar o EAP-TLS para ignorar a verificação de lista de revogação de certificados (CRL)

Um cliente EAP-TLS não pode se conectar, a menos que o NPS (Servidor de Política de Rede) conclua uma verificação de revogação da cadeia de certificados (incluindo o certificado raiz). Os certificados de nuvem emitidos para o usuário por Microsoft Entra ID não têm uma CRL porque são certificados de curta duração com um tempo de vida de uma hora. Você precisa configurar o EAP no NPS para ignorar a ausência de uma CRL. Como o método de autenticação é EAP-TLS, você só precisa adicionar esse valor do Registro em EAP\13. Se você usar outros métodos de autenticação EAP, adicione o valor do registro sob esses métodos também.

Nesta seção, você adicionará IgnoreNoRevocationCheck e NoRevocationCheck. Por padrão, IgnoreNoRevocationCheck e NoRevocationCheck são definidos como 0 (desabilitados).

Para saber mais sobre as configurações do Registro de CRL do NPS, consulte Configurar as configurações de registro de verificação de certificado revogado do servidor de política de rede.

Importante

Se um RRAS (Servidor de Roteamento Windows e Acesso Remoto) usar NPS para proxy de chamadas RADIUS para um segundo NPS, você deverá definir IgnoreNoRevocationCheck=1 em ambos os servidores.

Se você não implementar essa alteração do Registro, as conexões IKEv2 usando certificados de nuvem com PEAP falharão, mas as conexões IKEv2 usando certificados de autenticação de cliente emitidos da AC local continuarão funcionando.

Abra regedit.exe no NPS.

Vá para HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\RasMan\PPP\EAP\13.

Selecione Editar > Novo e selecione Valor DWORD de 32 bits. Insira IgnoreNoRevocationCheck.

Clique duas vezes em IgnoreNoRevocationCheck e defina os dados de Valor como 1.

Selecione Editar > Novo e selecione Valor DWORD (32 bits). Insira NoRevocationCheck.

Clique duas vezes em NoRevocationCheck e defina os dados de Valor como 1.

Selecione OK e reinicie o servidor. Reiniciar os serviços RRAS e NPS não é suficiente.

| Caminho do Registro | Extensão de EAP |

|---|---|

| HKLM\SYSTEM\CurrentControlSet\Services\RasMan\PPP\EAP\13 | EAP-TLS |

| HKLM\SYSTEM\CurrentControlSet\Services\RasMan\PPP\EAP\25 | PEAP |

Criar certificados raiz para autenticação VPN com Microsoft Entra ID

Nesta seção, você configura certificados raiz de acesso condicional para autenticação VPN com o Microsoft Entra ID. Quando você cria o primeiro certificado, Microsoft Entra ID cria automaticamente um aplicativo de nuvem chamado VPN Server no locatário. Um administrador deve conceder consentimento de administrador para esse aplicativo uma vez antes que a conectividade VPN esteja totalmente operacional. Para configurar o acesso condicional para conectividade VPN, conclua as seguintes etapas:

Crie um certificado VPN no portal Azure.

Baixar o certificado VPN.

Implante o certificado em sua VPN e seus servidores NPS.

Importante

Quando você cria um certificado VPN no portal Azure, Microsoft Entra ID imediatamente começa a usá-lo para emitir certificados de curta duração para o cliente VPN. Para evitar problemas com a validação de credenciais para o cliente VPN, é essencial implantar imediatamente o certificado VPN no servidor VPN.

Quando um usuário tenta uma conexão VPN, o cliente VPN faz uma chamada para o WAM (Gerenciador de Contas Web) no cliente Windows. O WAM faz uma chamada para o aplicativo de nuvem do servidor VPN. Quando as condições e controles na política de acesso condicional são atendidos, Microsoft Entra ID emite um token na forma de um certificado de curta duração (uma hora) para o WAM. O WAM coloca o certificado no repositório de certificados do usuário e passa o controle para o cliente VPN.

Em seguida, o cliente VPN envia o certificado emitido por Microsoft Entra ID à VPN para validação de credenciais.

Observação

Microsoft Entra ID usa o certificado criado mais recentemente no painel de conectividade VPN como emissor. Acesso condicional do Microsoft Entra certificados de folha de conexão VPN agora dão suporte a mapeamentos de certificado fortes, um requisito de autenticação baseado em certificado introduzido por KB5014754. Os certificados finais de conexão VPN agora incluem uma extensão SID (1.3.6.1.4.1.311.25.2), que contém uma versão codificada do SID do usuário obtida do atributo onPremisesSecurityIdentifier.

Criar certificados de raiz

No menu à esquerda, selecione Microsoft Entra ID.

Na página Microsoft Entra ID, na seção Manage, selecione Security.

Na página Segurança , na seção Proteger , selecione Acesso Condicional.

No Acesso Condicional | Página Políticas , na seção Gerenciar , selecione Conectividade VPN.

Na página de conectividade VPN , selecione Novo certificado.

Na página Nova :

- Para selecionar a duração, selecione 1, 2 ou 3 anos.

- Selecione Criar.

Para o primeiro certificado VPN criado em seu locatário, uma mensagem de aviso é exibida solicitando consentimento do administrador para o aplicativo VPN Server. Selecione Conceder consentimento do administrador (requer a função de Administrador Global ) e aceite as permissões solicitadas. Você deve executar essa ação apenas uma vez por locatário. As operações de certificado subsequentes não exigem consentimento novamente.

Observação

Se você não vir a faixa de consentimento, o aplicativo do servidor VPN tem as permissões necessárias.

Configurar a política de Acesso Condicional

Nesta seção, você vai configurar a política de acesso condicional para a conectividade VPN. Ao criar o primeiro certificado raiz no painel de conectividade VPN, você cria automaticamente um aplicativo de nuvem do servidor VPN no locatário.

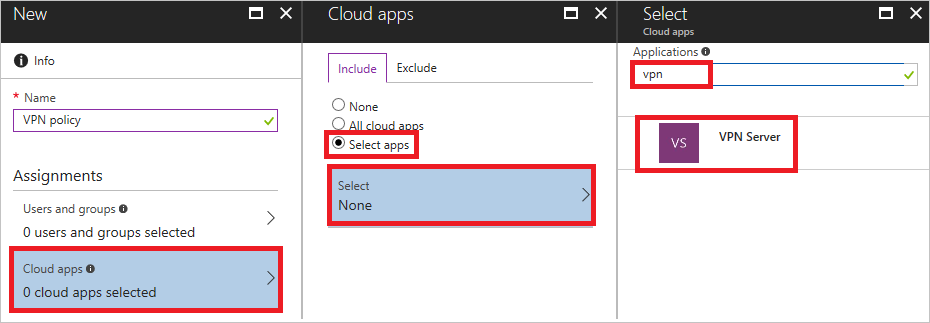

Crie uma política de Acesso Condicional para atribuir ao grupo de usuários vpn e definir o escopo do aplicativo de nuvem para o servidor VPN:

- Usuários: Usuários de VPN

- Aplicativo na Nuvem: Servidor VPN

- Concessão (controle de acesso): exigir autenticação multifator. Você pode usar outros controles, se desejado.

Procedimento: Esta etapa aborda a criação da política de Acesso Condicional mais básica. Se desejar, você pode adicionar mais condições e controles.

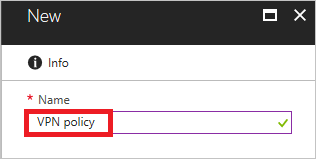

Na página Acesso Condicional , na barra de ferramentas na parte superior, selecione Adicionar.

Na página Novo, na caixa Nome, insira um nome para sua política. Por exemplo, insira Política de VPN.

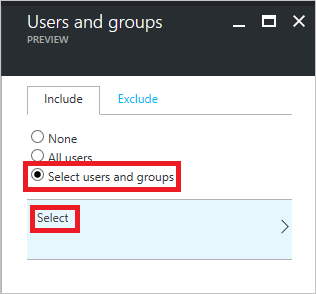

Na seção Atribuição, selecione Usuários e grupos.

Na página Usuários e grupos :

Selecione Selecionar usuários e grupos.

Selecione Selecionar.

Na página Selecionar, selecione o grupo Usuários de VPN e selecione Selecionar.

Na página Usuários e grupos, selecione Concluído.

Na página Nova :

Na seção Atribuições, selecione Aplicativos em nuvem.

Na página Aplicativos de nuvem, selecione Selecionar aplicativos.

Selecione Selecionar.

Na página Selecionar , selecione Servidor VPN.

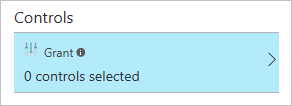

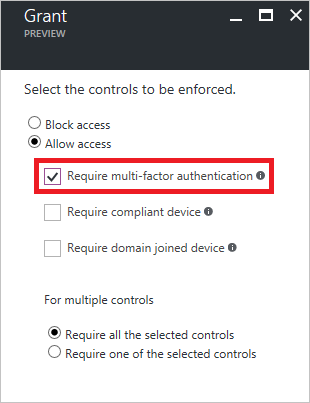

Na página Novo, para abrir a folha Conceder, na seção Controles, selecioneConceder.

Na página Permissões :

Selecione Exigir autenticação multifator.

Selecione Selecionar.

Na página Nova , defina Habilitar política como Ativada.

Na página Novo, selecione Criar.

Implantar certificados raiz de acesso condicional no Active Directory (AD) local

Nesta seção, você implantará um certificado raiz confiável para a autenticação de VPN no AD local.

Na página Conectividade VPN, selecione Baixar certificado.

Observação

A opção Baixar certificado base64 está disponível para algumas configurações que exigem certificados base64 para implantação.

Entre em um computador ingressado no domínio com direitos de Administrador Corporativo e execute estes comandos em um prompt de comando administrador para adicionar os certificados raiz de nuvem ao repositório Enterprise NTauth :

Observação

Para ambientes em que o servidor VPN não está ingressado no domínio Active Directory, você deve adicionar os certificados raiz de nuvem ao repositório Trusted Root Certification Authorities manualmente.

Comando Descrição certutil -dspublish -f VpnCert.cer RootCACria dois contêineres Microsoft VPN raiz CA gen 1 nos contêineres CN=AIA e CN=Certification Authorities, e publica cada certificado raiz como um valor no atributo cACertificate de ambos os contêineres Microsoft VPN raiz CA gen 1. certutil -dspublish -f VpnCert.cer NTAuthCACria um contêiner CN=NTAuthCertificates nos contêineres CN=AIA e CN=Certification Authorities e publica cada certificado raiz como um valor no atributo cACertificate do contêiner CN=NTAuthCertificates. gpupdate /forceAgiliza a adição dos certificados raiz aos computadores cliente e servidor Windows. Verifique se os certificados raiz estão presentes no repositório NTauth Corporativo e mostrados como confiáveis:

Entre em um servidor com direitos de administrador corporativo que tenha as Ferramentas de Gerenciamento da Autoridade de Certificação instaladas .

Observação

Por padrão, as Ferramentas de Gerenciamento da Autoridade de Certificação são instaladas em servidores da Autoridade de Certificação. Você pode instalá-los nos servidores de outros membros como parte do Role Administration Tools em Gerenciador do Servidor.

No menu Iniciar, digite pkiview.msc para abrir a caixa de diálogo Enterprise PKI.

Clique com o botão direito do mouse em PKI Corporativa e selecione Gerenciar Contêineres do AD.

Verifique se cada certificado raiz de CA gen 1 da Microsoft VPN está presente em:

- NTAuthCertificates

- Contêiner AIA

- Contêiner de Autoridades de Certificação

Criar perfis VPNv2 baseados em OMA-DM para dispositivos Windows 10

Nesta seção, você criará perfis VPNv2 baseados em OMA-DM usando o Intune para implantar uma política de Configuração de Dispositivo VPN.

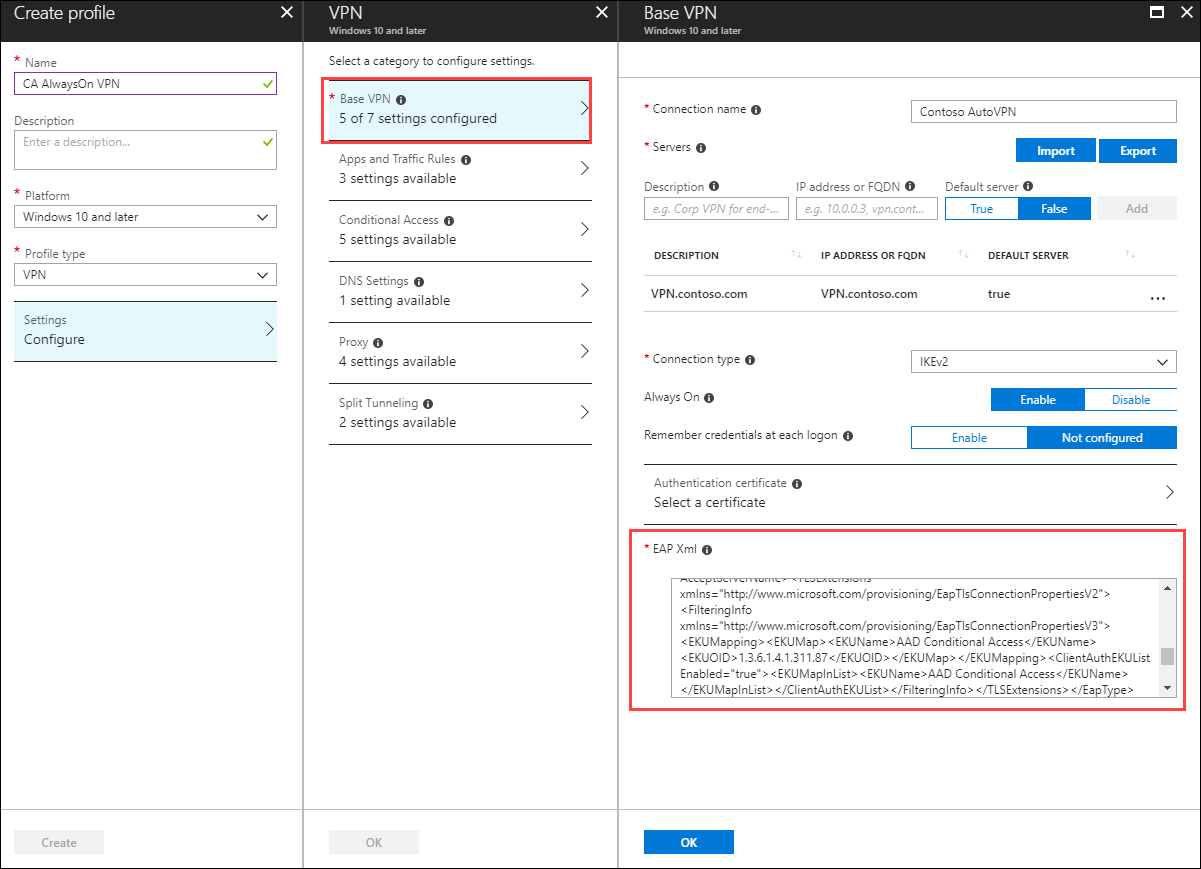

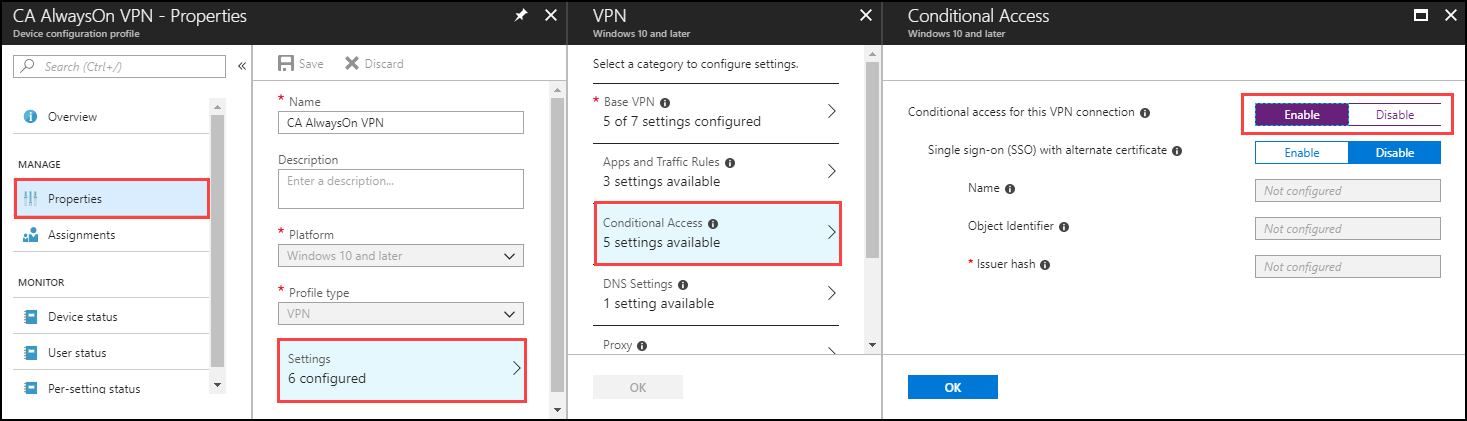

No portal Azure, selecione Intune>Device Configuration> >Profiles e selecione o perfil VPN criado em Configure o cliente VPN usando o Intune.

No editor de políticas, selecione Propriedades >Configurações>VPN Base. Estenda o EAP Xml para incluir um filtro que dê ao cliente VPN a lógica necessária para recuperar o certificado Acesso condicional do Microsoft Entra do repositório de certificados do usuário em vez de usar o primeiro certificado descoberto.

Observação

Sem esse filtro, o cliente VPN pode recuperar o certificado de usuário emitido da autoridade de certificação local, resultando em uma conexão VPN com falha.

Localize a seção que termina com </AcceptServerName></EapType> e insira a seguinte cadeia de caracteres entre esses dois valores para fornecer ao cliente VPN a lógica para selecionar o Certificado Acesso condicional do Microsoft Entra:

<TLSExtensions xmlns="http://www.microsoft.com/provisioning/EapTlsConnectionPropertiesV2"><FilteringInfo xmlns="http://www.microsoft.com/provisioning/EapTlsConnectionPropertiesV3"><EKUMapping><EKUMap><EKUName>AAD Conditional Access</EKUName><EKUOID>1.3.6.1.4.1.311.87</EKUOID></EKUMap></EKUMapping><ClientAuthEKUList Enabled="true"><EKUMapInList><EKUName>AAD Conditional Access</EKUName></EKUMapInList></ClientAuthEKUList></FilteringInfo></TLSExtensions>No painel Acesso Condicional , defina o acesso condicional para essa conexão VPN como Habilitar.

A habilitação dessa configuração altera a configuração <DeviceCompliance><Enabled>true</Enabled> no XML do Perfil VPNv2.

Selecione OK.

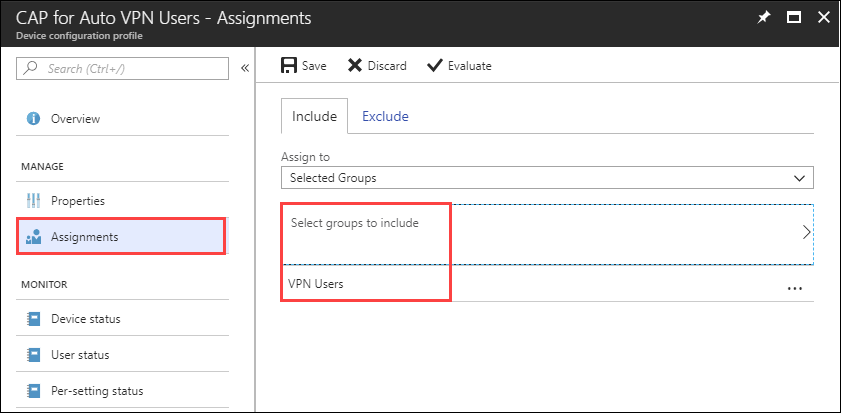

Selecione Atribuições. Na guia Incluir , selecione Selecionar grupos a serem incluídos.

Selecione o grupo correto que recebe essa política e selecione Salvar.

Forçar a sincronização de política de MDM no cliente

Se o perfil VPN não aparecer no dispositivo cliente, em Configurações>rede &internet>VPN, você pode forçar a sincronização da política de MDM.

Entre em um computador cliente ingressado no domínio como membro do grupo Usuários de VPN.

No menu Iniciar , insira a conta e pressione Enter.

No painel de navegação esquerdo, selecione Acessar trabalho ou escola.

Em Acesso ao trabalho ou à escola, selecione Conectado ao <\domínio> MDM e, em seguida, selecione Info.

Selecione Sync e verifique se o perfil VPN aparece em Configurações>Rede e internet>VPN.

Conteúdo relacionado

Para saber mais sobre como o acesso condicional funciona com VPNs, consulte VPN e acesso condicional.

Para saber mais sobre os recursos avançados de VPN, confira Recursos avançados de VPN.

Para ver uma visão geral do CSP VPNv2, consulte VPNv2 CSP.