Configurați un furnizor SAML 2.0 pentru portaluri cu Azure AD

Notă

Începând cu 12 octombrie 2022, portalurile Power Apps sunt Power Pages. Mai multe informații: Microsoft Power Pages este acum disponibil în general (blog)

În curând vom migra și vom îmbina documentația portalurilor Power Apps cu documentația Power Pages.

În acest articol, veți afla despre configurarea unui furnizor SAML 2.0 pentru portaluri cu Azure Active Directory (Azure AD).

Notă

- Portalurile pot fi configurate cu furnizori de identitate care se conformează cu standardul Security Assertion Markup Language (SAML) 2.0. În acest articol, veți afla despre utilizarea Azure AD ca un exemplu de furnizor de identitate care utilizează SAML 2.0. Modificările setărilor de autentificare pot dura câteva minute pentru a se reflecta asupra portalului. Reporniți portalul utilizând acțiuni de portal dacă doriți ca modificările să se reflecte imediat.

Pentru a configura Azure AD drept furnizorul SAML 2.0

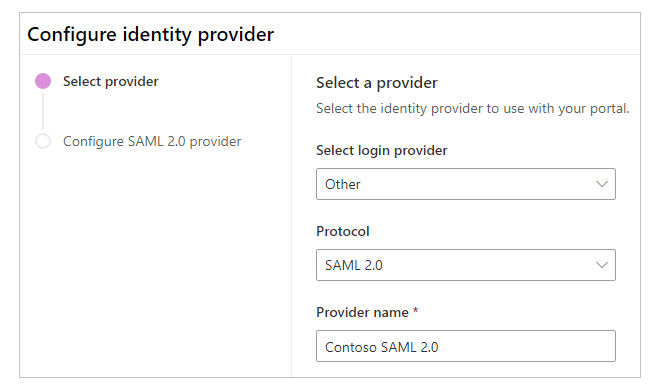

Selectați Adăugați furnizor pentru portalul dvs.

Pentru Furnizor de conectare, selectați Altul.

Pentru Protocol, selectați SAML 2.0.

Introduceți un nume de furnizor.

Selectați Următorul.

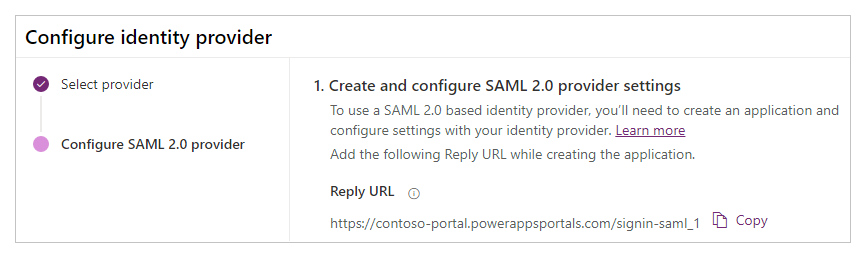

În acest pas, dvs. creați aplicația și configurați setările cu furnizorul dvs. de identitate.

Notă

- Adresa URL de răspuns este utilizată de aplicația pentru a redirecționa utilizatorii către portal după ce autentificarea reușește. Dacă portalul dvs. folosește un nume de domeniu personalizat, este posibil să aveți o adresă URL diferită decât cea furnizată aici.

- Mai multe detalii despre crearea înregistrării aplicației pe portalul Azure sunt disponibile în Pornire rapidă: Înregistrați o aplicație pe platforma de identitate Microsoft.

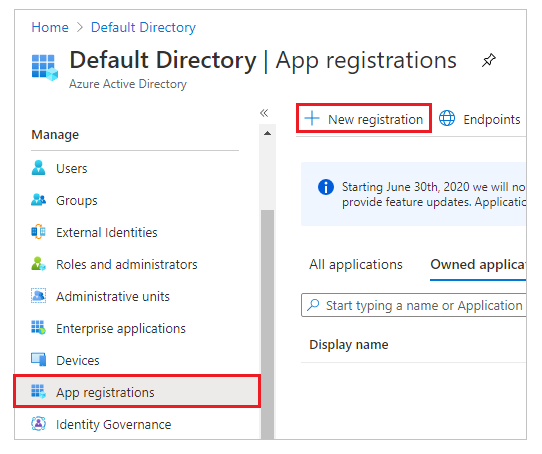

Conectați-vă la portalul Azure.

Căutați și selectați Azure Active Directory.

Sub Administrare, selectați Înregistrări de aplicații.

Selectați Înregistrare nouă.

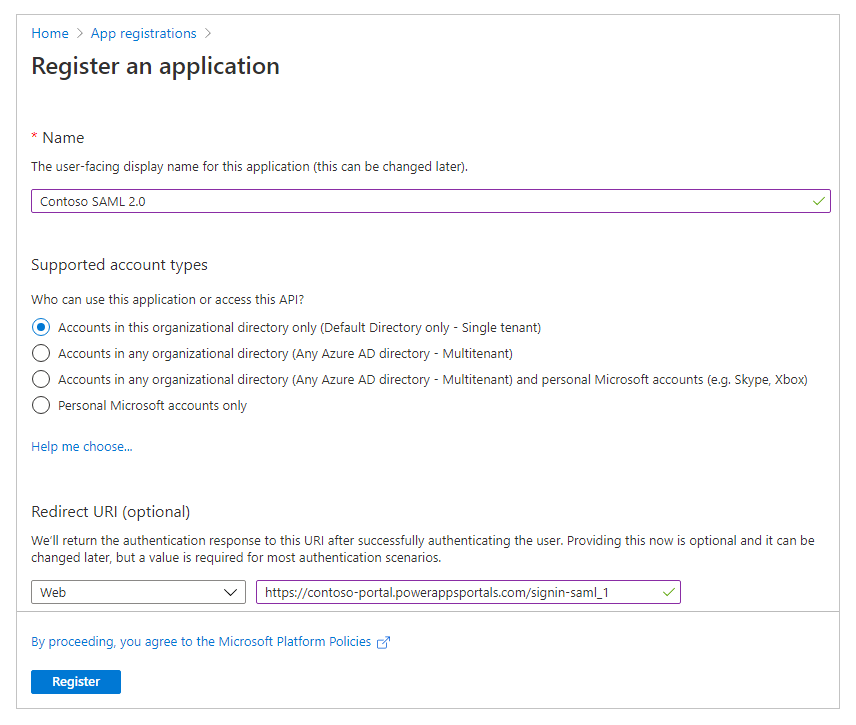

Introduceți un nume.

Dacă este necesar, selectați un Tip de cont acceptat diferit. Mai multe informații: Tipuri de cont acceptate

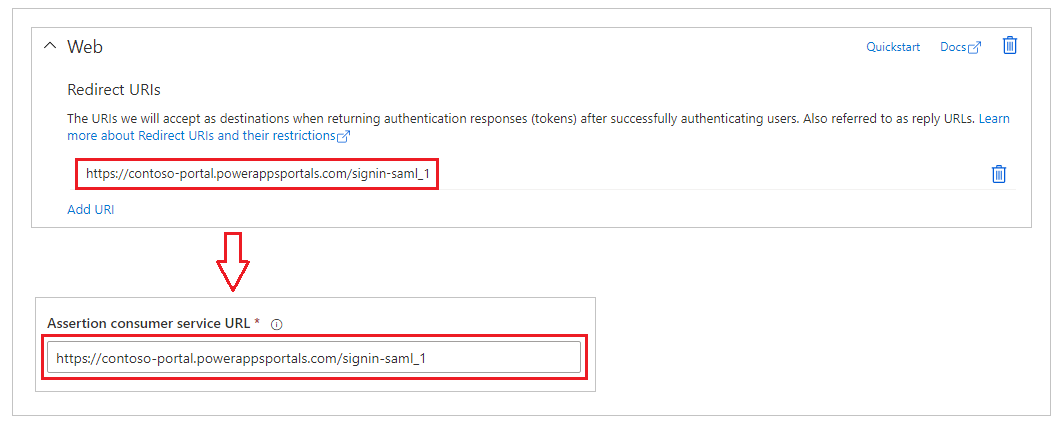

Sub URI redirecționare, selectați Web (dacă nu este deja selectat).

Introduceți fișierul Adresa URL de răspuns pentru portalul dvs. din caseta de text Redirecționează URI.

Exemplu:https://contoso-portal.powerappsportals.com/signin-saml_1Notă

Dacă utilizați adresa URL implicită a portalului, copiați și lipiți URL de răspuns așa cum se arată în secțiunea Creați și configurați setările furnizorului SAML 2.0 de pe ecranul Configurați furnizorul de identitate (pasul 6 de mai sus). Dacă utilizați un nume de domeniu personalizat pentru portal, introduceți adresa URL personalizată. Asigurați-vă că utilizați această valoare atunci când configurați Adresa URL a serviciului pentru clienți în setările portalului dvs. în timp ce configurați furnizorul SAML 2.0.

De exemplu, dacă introduceți URI de redirecționare în portalul Azure drepthttps://contoso-portal.powerappsportals.com/signin-saml_1, trebuie să o utilizați așa cum este pentru configurarea SAML 2.0 în portaluri.

Selectați Înregistrare.

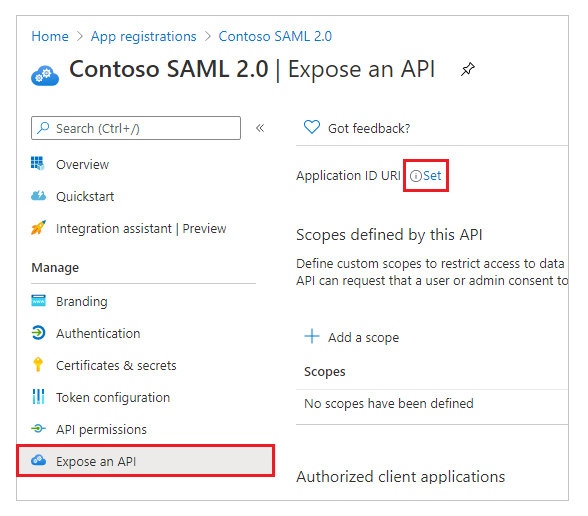

Selectați Expuneți un API.

Pentru ID-ul aplicației URI, selectați Setare.

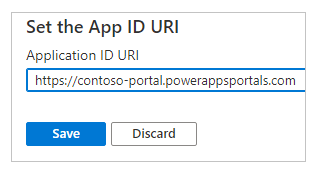

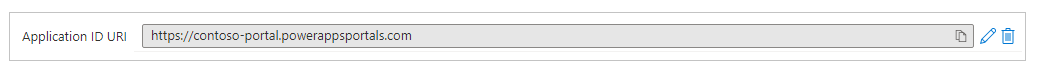

Introduceți adresa URL a portalului ca fișier ID-ul aplicației URI.

Notă

Adresa URL a portalului poate fi diferită dacă utilizați un nume de domeniu personalizat.

Selectați Salvare.

Păstrați portalul Azure deschis și treceți la configurația SAML 2.0 pentru portaluri Power Apps pentru următorii pași.

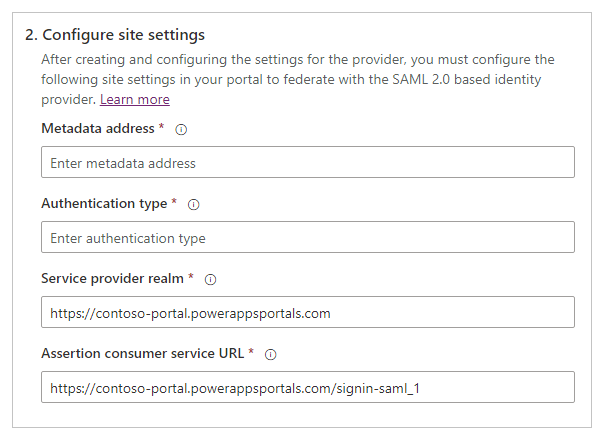

În acest pas, introduceți setările site-ului pentru configurația portalului.

Sfat

Dacă ați închis fereastra browserului după ce ați configurat înregistrarea aplicației în pasul anterior, conectați-vă din nou la portalul Azure și accesați aplicația pe care ați înregistrat-o.

Adresa metadatelor: Pentru a configura adresa metadatelor procedați astfel:

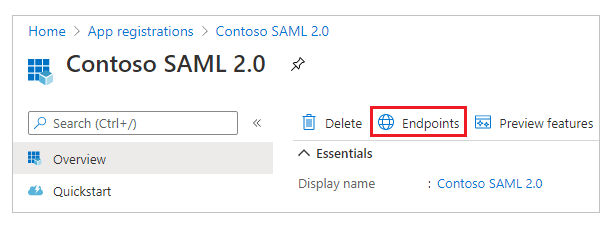

Selectați Prezentare generală în portalul Azure.

Selectați Puncte finale.

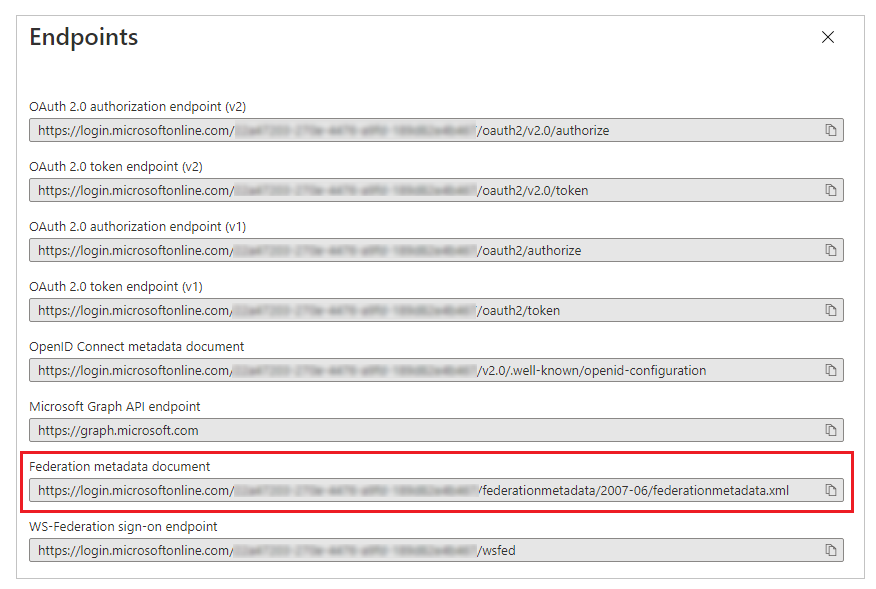

Copiați adresa URL pentru Documentul de metadate Federation.

Lipiți adresa URL a documentului copiat ca fișier Adresa metadatelor pentru portaluri.

Tip de autentificare: Pentru a configura tipul de autentificare, procedați în felul următor::

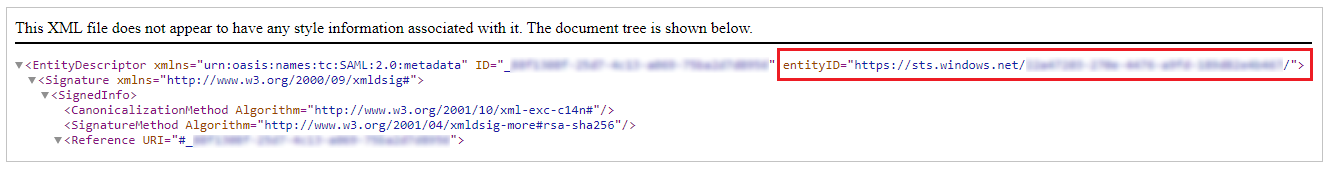

Copiați și lipiți fișierul Adresa metadatelor configurat anterior într-o nouă fereastră de browser.

Copiați valoarea etichetei

entityIDdin documentul URL.

Inserați valoarea copiată a

entityIDdrept Tip de autentificare.

Exemplu:https://sts.windows.net/7e6ea6c7-a751-4b0d-bbb0-8cf17fe85dbb/

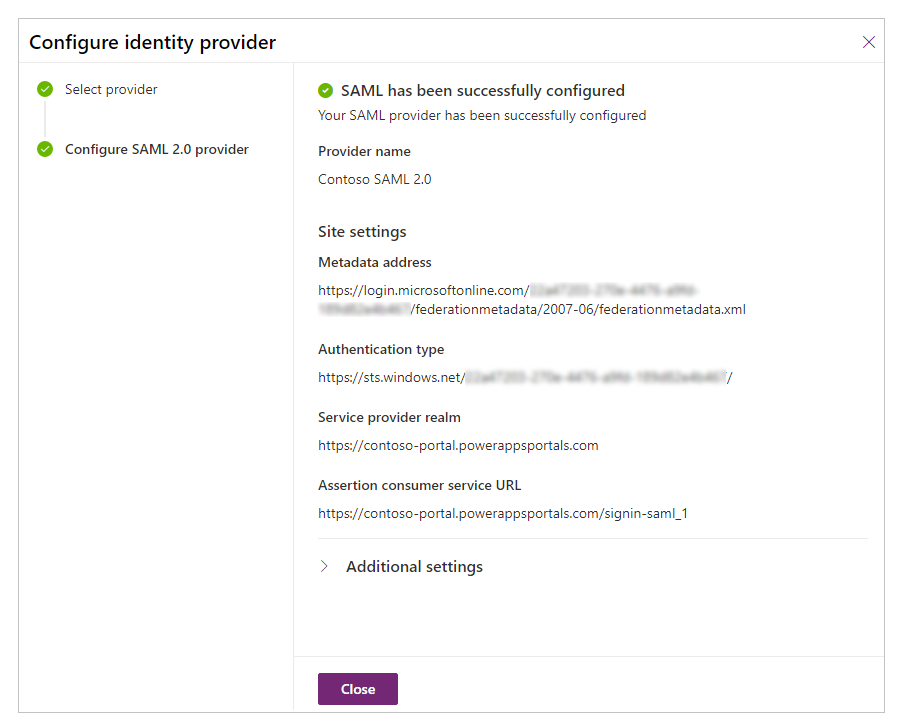

Tărâmul furnizorului de servicii: Introduceți adresa URL a portalului ca tărâm al furnizorului de servicii.

Exemplu:https://contoso-portal.powerappsportals.comNotă

Adresa URL a portalului poate fi diferită dacă utilizați un nume de domeniu personalizat.

Adresa URL a serviciului pentru clienți: Introduceți Adresa URL de răspuns pentru portalul dvs. din caseta de text Adresa URL a serviciului pentru clienți.

Exemplu:https://contoso-portal.powerappsportals.com/signin-saml_1

Notă

Dacă utilizați adresa URL implicită de portal, puteți copia și lipi Adresa URL de răspuns așa cum se arată în pasul Creați și configurați setări de furnizor SAML 2.0. Dacă utilizați un nume de domeniu personalizat, introduceți adresa URL manual. Asigurați-vă că valoarea introdusă aici este exact aceeași cu valoarea pe care ați introdus-o ca URI Redirecționare în portalul Azure anterior.

Selectați Confirmare.

Selectați Închidere.

Consultați și

Configurați un furnizor SAML 2.0 pentru portale cu AD FS

Întrebări frecvente pentru utilizarea SAML 2.0 în portaluri

Configurați un furnizor SAML 2.0 pentru portale

Notă

Ne puteți spune care preferințele dvs. lingvistice pentru documentație? Răspundeți la un chestionar scurt. (rețineți că acest chestionar este în limba engleză)

Chestionarul va dura aproximativ șapte minute. Nu sunt colectate date personale (angajament de respectare a confidențialității).

Feedback

În curând: Pe parcursul anului 2024, vom elimina treptat Probleme legate de GitHub ca mecanism de feedback pentru conținut și îl vom înlocui cu un nou sistem de feedback. Pentru mai multe informații, consultați: https://aka.ms/ContentUserFeedback.

Trimiteți și vizualizați feedback pentru