Înțelegerea regulilor pentru firewall

Firewallurile sunt esențiale pentru blocarea accesului neautorizat la resurse protejate. Fiecărei baze de date SQL Azure i se atribuie o adresă IP publică gestionată de Microsoft. În fiecare regiune Azure, există una sau mai multe adrese IP publice care servesc drept puncte de intrare la gateway-ul bazei de date, care vă direcționează apoi către baza de date.

Cum funcționează firewallul

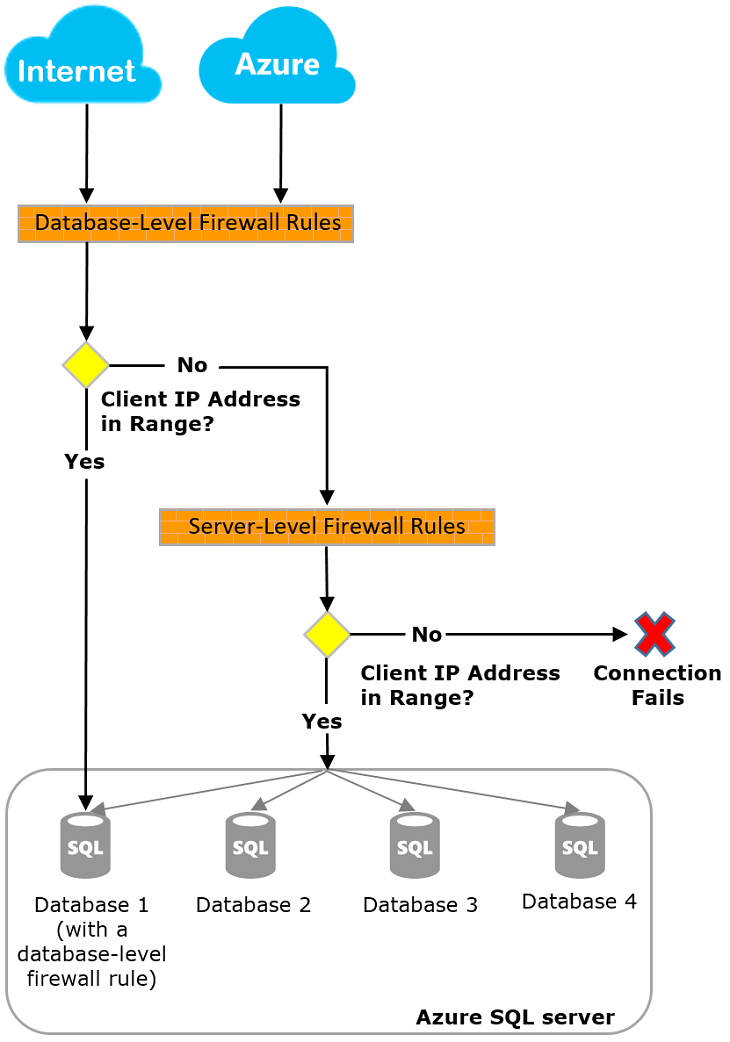

Orice încercare de conexiune de la internet sau Azure trebuie să treacă prin firewall înainte de a ajunge la server sau la baza de date.

Azure oferă firewalluri încorporate pentru a limita accesul și a proteja baza de date și datele. În baza de date Azure SQL, există două tipuri de reguli de firewall: reguli firewall IP la nivel de server și reguli firewall IP la nivel de bază de date.

Reguli de firewall IP la nivel de server

Atât firewallurile la nivel de server, cât și cele la nivel de bază de date din Baza de date SQL Azure utilizează reguli de adresă IP în locul conectărilor SQL Server. Această abordare permite tuturor utilizatorilor de la aceeași adresă IP publică, de obicei adresa IP de ieșire a firmei, să acceseze SQL Server.

Regulile paravanului de protecție la nivel de server permit utilizatorilor să se conecteze la toate bazele de date de pe server, în timp ce regulile de firewall la nivel de bază de date sunt utilizate pentru a acorda sau a bloca accesul anumitor adrese IP la baze de date individuale.

Puteți configura regulile paravanului de protecție la nivel de server utilizând portalul Azure sau executând sp_set_firewall_rule procedura stocată din baza de date coordonatoare. Această flexibilitate asigură că puteți gestiona eficient accesul și în siguranță.

Notă

Permiteți serviciilor și resurselor Azure să acceseze acest server setările serverului numără ca o singură regulă de firewall atunci când este activată.

Reguli de firewall IP la nivel de bază de date

Regulile firewallului IP la nivel de bază de date permit clienților să acceseze anumite baze de date, creând reguli pentru fiecare bază de date, inclusiv baza de date coordonatoare. Aceste reguli sunt gestionate utilizând instrucțiuni Transact-SQL după configurarea primului firewall la nivel de server. Trebuie să utilizați procedura stocată sp_set_database_firewall_rule din cadrul bazei de date.

Atunci când vă conectați la o bază de date cu regulile paravanului de protecție la nivel de bază de date activate, baza de date Azure SQL verifică mai întâi dacă există o regulă de firewall la nivel de bază de date care se potrivește cu numele bazei de date din șirul de conexiune. Dacă nu există o astfel de regulă, aceasta verifică apoi regulile paravanului de protecție IP la nivel de server, care se aplică tuturor bazelor de date de pe server. Dacă se găsește oricare dintre reguli, conexiunea este finalizată.

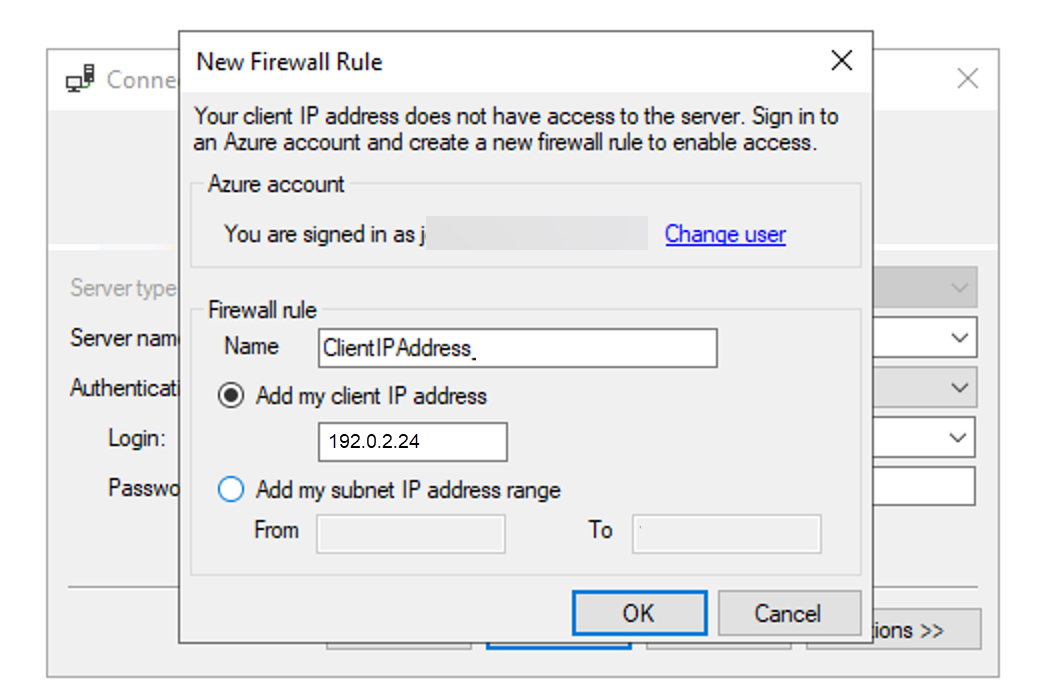

Dacă niciuna nu există și utilizatorul se conectează prin SQL Server Management Studio, i se va cere să creeze o regulă de firewall, așa cum se arată mai jos.

Puncte finale de rețea virtuală

Punctele finale de rețea virtuală permit traficul dintr-o anumită rețea virtuală Azure. Aceste reguli se aplică la nivel de server, nu doar la nivel de bază de date.

În plus, punctul final al serviciului se aplică la o singură regiune, care este regiunea punctului final subiacent.

O preocupare suplimentară este că rețeaua virtuală care se conectează la baza de date SQL Azure trebuie să aibă acces de ieșire la adresa IP publică pentru baza de date SQL Azure, care poate fi configurată utilizând etichete de serviciu pentru baza de date SQL Azure.

Pentru a rezolva această problemă, asigurați-vă că rețeaua virtuală care se conectează la baza de date SQL Azure are acces de ieșire la adresa IP publică pentru baza de date SQL Azure. În plus, puteți utiliza grupuri de securitate de rețea (NSG) pentru a defini și a controla regulile de trafic de ieșire, asigurându-vă că numai traficul necesar este permis să ajungă la baza de date SQL Azure.

Link privat

Caracteristica Link privat vă permite să vă conectați la baza de date Azure SQL și la alte oferte PaaS utilizând un punct final privat.

Un punct final privat permite ca o conexiune la baza dvs. de date AZURE SQL să treacă complet prin rețeaua de coloane vertebrale Azure și nu prin internetul public.

Această caracteristică oferă o adresă IP privată în rețeaua virtuală. O altă caracteristică a legăturii private este faptul că permite conexiuni Azure Express Route prin acel circuit.

Linkul privat oferă mai multe beneficii, inclusiv conectivitate privată și protecție între regiuni împotriva scurgerilor de date, permițându-le doar conexiunilor la anumite resurse.