Gestionarea colaborării externe

Identități externe Microsoft Entra este o caracteristică care vă permite să permiteți persoanelor din afara organizației să vă acceseze aplicațiile și resursele. Partenerii, distribuitorii, furnizorii, vânzătorii și alți utilizatori invitați își pot "aduce propriile identități". Indiferent dacă au o identitate digitală corporativă sau guvernamentală sau o identitate socială negestionată, cum ar fi Google sau Facebook, își pot folosi propriile acreditări pentru a se conecta. Furnizorul de identitate al utilizatorului extern îi gestionează identitatea, iar dvs. gestionați accesul la aplicații cu Microsoft Entra ID pentru a vă proteja resursele.

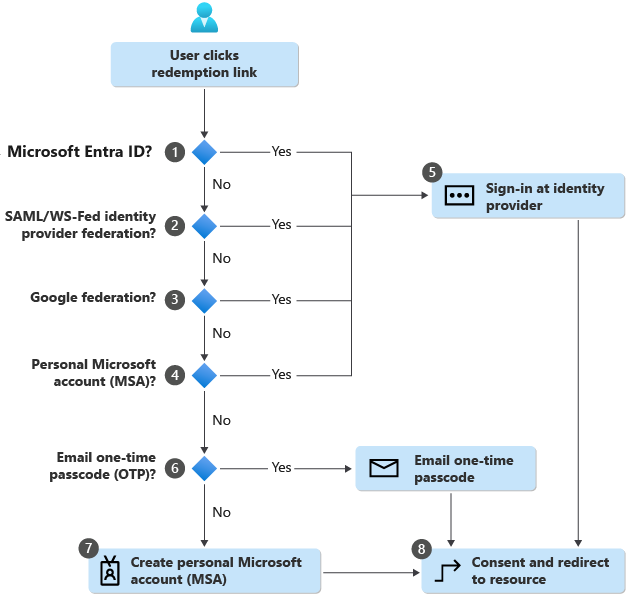

Fluxul de valorificare a invitațiilor

- Microsoft Entra ID efectuează descoperirea bazată pe utilizator pentru a determina dacă utilizatorul există deja într-o entitate găzduită Microsoft Entra gestionată. (Conturile Microsoft Entra negestionate nu mai pot fi utilizate pentru valorificare.) Dacă numele principal de utilizator (UPN) al utilizatorului se potrivește atât cu un cont Microsoft Entra existent, cât și cu un MSA personal, utilizatorului i se solicită să aleagă contul cu care dorește să valorifice.

- Dacă un administrator a activat federația SAML/WS-Fed IdP, Microsoft Entra ID verifică dacă sufixul de domeniu al utilizatorului se potrivește cu domeniul unui furnizor de identitate SAML/WS-Fed configurat și redirecționează utilizatorul către furnizorul de identitate preconfigurat.

- Dacă un administrator a activat federația Google, Microsoft Entra ID verifică dacă sufixul de domeniu al utilizatorului este gmail.com sau googlemail.com și redirecționează utilizatorul către Google.

- Procesul de valorificare verifică dacă utilizatorul are un MSA personal existent. Dacă utilizatorul are deja un MSA existent, se va conecta cu MSA-ul existent.

- Odată identificat directorul principal al utilizatorului, utilizatorul este trimis la furnizorul de identitate corespunzător pentru a se conecta.

- Dacă nu se găsește niciun director principal și funcția de cod de acces unic prin e-mail este activată pentru oaspeți, o parolă este trimisă utilizatorului prin e-mailul invitat. Utilizatorul preia și introduce această parolă în pagina de conectare Microsoft Entra.

- Dacă nu se găsește niciun director de domiciliu și codul de acces unic de e-mail pentru oaspeți este dezactivat, utilizatorului i se solicită să creeze un MSA pentru consumatori cu e-mailul invitat. Acceptăm crearea unui MSA cu e-mailuri de serviciu în domenii care nu sunt verificate în Microsoft Entra ID.

- Utilizatorul, după autentificarea la furnizorul de identitate potrivit, este redirecționat către Microsoft Entra ID pentru a finaliza experiența de consimțământ.

Scenarii de identități externe

Identitățile externe Microsoft Entra se concentrează mai puțin pe relația unui utilizator cu organizația dvs. și mai mult pe modul în care utilizatorul dorește să se conecteze la aplicațiile și resursele dvs. În acest cadru, Microsoft Entra ID acceptă diverse scenarii.

Un scenariu de colaborare B2B vă permite să invitați utilizatori externi în propria entitate găzduită ca utilizatori "invitați" cărora le puteți atribui permisiuni (pentru autorizare), permițându-le în același timp să utilizeze acreditările existente (pentru autentificare). Utilizatorii se conectează la resursele partajate utilizând un proces simplu de invitație și valorificare cu contul lor de serviciu, școală sau alt cont de e-mail. De asemenea, puteți utiliza gestionarea drepturilor Microsoft Entra pentru a configura politici care gestionează accesul pentru utilizatorii externi. Și acum, cu disponibilitatea fluxurilor de utilizatori de înscriere cu autoservire, puteți permite utilizatorilor externi să se înscrie ei înșiși pentru aplicații. Experiența poate fi personalizată pentru a permite înscrierea cu o identitate de la locul de muncă, de la școală sau socială (cum ar fi Google sau Facebook). De asemenea, puteți colecta informații despre utilizator în timpul procesului de înscriere.

Următoarea listă identifică un exemplu de scenariu de colaborare B2B și detaliază câteva dintre capacitățile pe care le oferă:

- Scenariu principal - Colaborare utilizând aplicații Microsoft (Microsoft 365, Teams și așa mai departe) sau propriile aplicații (aplicații SaaS, aplicații dezvoltate particularizate și așa mai departe).

- Destinat - Colaborarea cu parteneri de afaceri din organizații externe, cum ar fi furnizori, parteneri, vânzători. Utilizatorii apar ca utilizatori invitați în directorul dvs.

- Furnizori de identitate acceptați - Utilizatorii externi pot colabora folosind conturi de serviciu, conturi de școală, orice adresă de e-mail, furnizori de identitate SAML și WS-Fed, Gmail și Facebook.

- Gestionarea utilizatorilor externi - Utilizatorii externi sunt gestionați în același director ca și angajații, dar sunt de obicei adnotați ca utilizatori invitați. Utilizatorii invitați pot fi gestionați în același mod ca angajații, adăugați la aceleași grupuri și așa mai departe.

- Single Sign-on (SSO) - este acceptat SSO pentru toate aplicațiile conectate la Microsoft Entra. De exemplu, puteți oferi acces la aplicațiile Microsoft 365 sau locale și la alte aplicații SaaS, cum ar fi Salesforce sau Workday.

- Politica de securitate și conformitate - Gestionat de organizația gazdă/invitantă (de exemplu, cu politici de acces condiționat).

- Branding - Se folosește marca organizației gazdă/invitatoare.

Gestionarea setărilor de colaborare externă în Microsoft Entra ID

Această unitate descrie cum să activați colaborarea Microsoft Entra B2B. Apoi, explorăm capacitatea de a desemna cine poate invita oaspeți și de a determina permisiunile pe care le au oaspeții.

În mod implicit, toți utilizatorii și invitații din director pot invita invitați chiar dacă nu sunt atribuiți unui rol de administrator. Setările de colaborare externă vă permit să activați sau să dezactivați invitațiile de invitați pentru diferite tipuri de utilizatori din organizația dvs. De asemenea, puteți delega invitații utilizatorilor individuali atribuind roluri care să le permită să invite invitați.

Microsoft Entra ID vă permite să restricționați ceea ce utilizatorii invitați externi pot vedea în directorul Microsoft Entra. În mod implicit, utilizatorilor invitați li se acordă un nivel de permisiune limitat. Invitații sunt împiedicați să listeze utilizatori, grupuri sau alte resurse de director, dar pot vedea apartenența la grupuri neascunse. Administratorii pot modifica setarea de permisiuni pentru oaspeți, permițându-vă să restricționați și mai mult accesul oaspeților, astfel încât oaspeții să poată vizualiza doar propriile informații de profil. Pentru detalii, consultați Restricționarea permisiunilor de acces pentru oaspeți.

Configurarea setărilor de colaborare externă business-to-business

Cu colaborarea Microsoft Entra B2B (Business to Business), un administrator de entitate găzduită poate seta următoarele politici de invitație:

- Dezactivați invitațiile (nu pot fi invitați utilizatori externi)

- Numai administratorii și utilizatorii din rolul de invitat pot invita (numai administratorii și utilizatorii din rolul de invitat pot invita)

- Administratorii, rolul de invitat și membrii pot invita (la fel ca setarea de mai sus, dar membrii invitați pot invita și utilizatori externi)

- Toți utilizatorii, inclusiv invitații, pot invita (după cum sugerează și numele, toți utilizatorii din entitatea găzduită pot invita utilizatori externi)

În mod implicit, toți utilizatorii, inclusiv invitații, pot invita utilizatori invitați.