Анализ рисков защиты идентификации

Защита идентификации Microsoft Entra обнаруживает, исправляет и предотвращает скомпрометированные удостоверения. ИТ-администратору необходимо понять тенденции возникновения рисков в организации и определить возможности для улучшения конфигурации политик. С помощью книги анализа рисков защиты идентификации можно ответить на распространенные вопросы о реализации Защиты идентификации.

В этой статье представлен обзор книги анализа рисков защиты идентификации.

Необходимые компоненты

Чтобы использовать книги Azure для идентификатора Microsoft Entra, вам потребуется:

- Клиент Microsoft Entra с лицензией Premium P1

- Рабочая область Log Analytics и доступ к этой рабочей области

- Соответствующие роли для Azure Monitor и идентификатора Microsoft Entra

Рабочая область Log Analytics

Прежде чем использовать книги Microsoft Entra, необходимо создать рабочую областьLog Analytics. несколько факторов определяют доступ к рабочим областям Log Analytics. Нужные роли для рабочей области и ресурсов, отправляя данные.

Дополнительные сведения см. в статье "Управление доступом к рабочим областям Log Analytics".

Роли Azure Monitor

Azure Monitor предоставляет две встроенные роли для просмотра данных мониторинга и редактирования параметров мониторинга. Управление доступом на основе ролей Azure (RBAC) также предоставляет две встроенные роли Log Analytics, предоставляющие аналогичный доступ.

Просмотр.

- Monitoring Reader (Читатель данных мониторинга)

- Читатель Log Analytics

Просмотр и изменение параметров:

- Monitoring Contributor (Участник мониторинга)

- Участник Log Analytics

Роли Microsoft Entra

Доступ только для чтения позволяет просматривать данные журнала идентификатора Microsoft Entra внутри книги, запрашивать данные из Log Analytics или читать журналы в Центре администрирования Microsoft Entra. Обновление доступа добавляет возможность создавать и изменять параметры диагностики для отправки данных Microsoft Entra в рабочую область Log Analytics.

Чтение:

- Читатель отчетов

- Читатель сведений о безопасности

- Глобальный читатель

Обновление.

- Администратор безопасности

Дополнительные сведения о встроенных ролях Microsoft Entra см. в статье о встроенных ролях Microsoft Entra.

Дополнительные сведения о ролях RBAC Log Analytics см . в статье о встроенных ролях Azure.

Description

Ит-администратор должен понимать тенденции рисков идентификации и пробелы в реализации политики, чтобы обеспечить оптимальную защиту организаций от компрометации удостоверений. Книга анализа риска защиты идентификации помогает анализировать состояние риска в организации.

В этой книге:

- приводятся визуализации расположений в мире, где обнаруживаются риски;

- содержатся сведения о тенденциях обнаружения рисков в реальном времени и автономном режиме;

- содержатся сведения о том, насколько эффективно вы реагируете на пользователей, выполняющих рискованные действия.

Как получить доступ к книге

Войдите в Центр администрирования Microsoft Entra с помощью соответствующего сочетания ролей.

Перейдите к книгам мониторинга и работоспособности>удостоверений>.

В разделе "Использование" выберите книгу "Анализ рисков защиты идентификации".

Разделы книги

Книга состоит из четырех разделов:

- Тепловая карта обнаружения рисков

- Обнаружения рисков в автономном режиме и в реальном времени

- Тенденции обнаружения рисков

- Пользователи, выполняющие рискованные действия

- Итоги

Фильтры

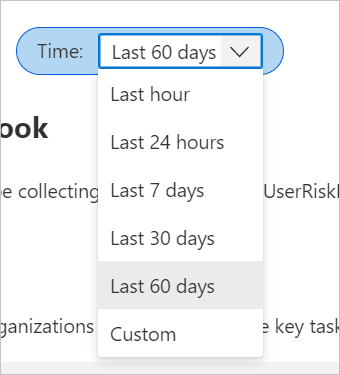

Эта книга поддерживает установку фильтра диапазона времени.

В разделах "Тенденции обнаружения рисков" и "Пользователи, выполняющие рискованные действия" есть дополнительные фильтры.

Тенденции обнаружения рисков:

- Тип времени обнаружения (в режиме реального времени или в автономном режиме)

- Уровень риска (низкий, средний, высокий или отсутствует)

Пользователи, выполняющие рискованные действия:

- Сведения о риске (которые указывают, что изменило уровень риска пользователя)

- Уровень риска (низкий, средний, высокий или отсутствует)

Рекомендации

Включите политики рискованного входа. Чтобы запрашивать многофакторную проверку подлинности (MFA) на средний риск или более высокий уровень. При включении политики сокращается доля активных обнаружений рисков в реальном времени, что позволяет допустимым пользователям самостоятельно устранять обнаруженные риски с помощью MFA.

Включение политики рискованных пользователей. Чтобы пользователи могли безопасно исправить свои учетные записи при рассмотрении высокого риска. При включении политики число активных пользователей, подверженных риску, в организации сокращается за счет возврата их учетных данных в безопасное состояние.

Дополнительные сведения о защите идентификации см. в этой статье.

Дополнительные сведения о книгах Microsoft Entra см. в статье "Использование книг Microsoft Entra".