Ознакомьтесь с рекомендациями по обеспечению защиты

Внимание

Эта статья ссылается на CentOS, дистрибутив Linux, который приближается к состоянию конца жизни (EOL). Пожалуйста, рассмотрите возможность использования и планирования соответствующим образом. Дополнительные сведения см. в руководстве centOS End Of Life.

Примечание.

Так как агент Log Analytics (также известный как MMA) установлен на пенсию в августе 2024 года, все функции Defender для серверов, которые в настоящее время зависят от него, включая описанные на этой странице, будут доступны через Microsoft Defender для конечной точки интеграцию или проверку без агента до даты выхода на пенсию. Дополнительные сведения о схеме развития для каждой из функций, которые в настоящее время зависят от агента Log Analytics, см . в этом объявлении.

Чтобы сократить направления атак на компьютер и избежать известных рисков, важно настроить операционную систему (ОС) как можно более безопасным образом.

Microsoft Cloud Security Benchmark содержит рекомендации по защите ОС, что привело к базовым документам безопасности для Windows и Linux.

Используйте рекомендации по безопасности, описанные в этой статье, чтобы оценить компьютеры в своей среде, а также:

- выявить недочеты в конфигурациях безопасности;

- узнать, как исправить эти недочеты.

Availability

| Аспект | Сведения |

|---|---|

| Состояние выпуска: | Предварительная версия Предварительная версия дополнительных условий использования Azure включают дополнительные юридические условия, применимые к функциям Azure, которые находятся в бета-версии, предварительной версии или еще не общедоступны по другим причинам. |

| Цены. | Бесплатно |

| Необходимые условия: | Компьютеры должны (1) быть членами рабочей группы, (2) иметь расширение "Гостевая конфигурация", (3) иметь управляемое удостоверение, назначаемое системой, и (4) работать под управлением поддерживаемой ОС: • Windows Server 2012, 2012r2, 2016 или 2019 • Ubuntu 14.04, 16.04, 17.04, 18.04 или 20.04 • Debian 7, 8, 9 или 10 • CentOS 7 или 8 • Red Hat Enterprise Linux (RHEL) 7 или 8 • Oracle Linux 7 или 8 • SUSE Linux Enterprise Server 12 |

| Требуемые роли и разрешения | Чтобы установить расширение "Гостевая конфигурация" и необходимые компоненты, на соответствующих компьютерах требуется разрешение на запись. Чтобы просмотреть рекомендации и изучить базовые данные ОС, необходимо разрешение на чтение на уровне подписки. |

| Облако. |

Каковы рекомендации по усилению безопасности?

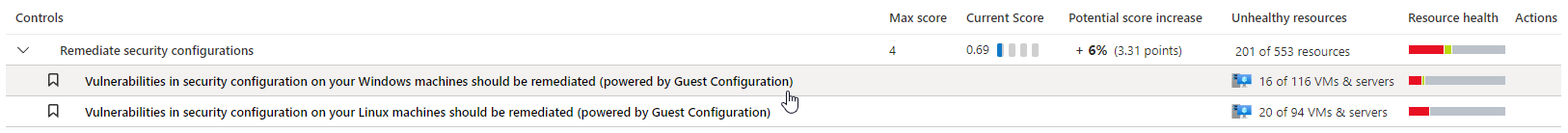

Microsoft Defender для облака включает в себя две рекомендации, которые проверяют, соответствует ли конфигурация компьютеров Windows и Linux в вашей среде базовым конфигурациям безопасности Azure:

- Для компьютеров c Windows: рекомендация Необходимо устранить уязвимости в конфигурации безопасности на ваших компьютерах Windows (на базе гостевой конфигурации) сравнивает конфигурацию с базовыми показателями системы безопасности Windows.

- Для компьютеров c Linux: рекомендация Необходимо устранить уязвимости в конфигурации безопасности на ваших компьютерах Linux (на базе гостевой конфигурации) сравнивает конфигурацию с базовыми показателями системы безопасности Linux.

Эти рекомендации используют функцию гостевой конфигурации Политика Azure для сравнения конфигурации ОС компьютера с базовыми показателями, определенными в тесте безопасности microsoft cloud security.

Сравнение компьютеров в подписках с базовыми показателями системы безопасности ОС

Чтобы сравнить компьютеры с базовыми показателями системы безопасности ОС, сделайте следующее:

На портале Defender для облака откройте страницу Рекомендации.

Выберите соответствующую рекомендацию:

На странице сведений о рекомендациях можно просмотреть следующее:

- Затронутые ресурсы.

- Определенные проверки безопасности, завершившиеся сбоем.

Чтобы узнать больше о конкретном результате, выберите его.

Другие возможности исследования:

- Чтобы просмотреть список компьютеров, которые были оценены, откройте Затронутые ресурсы.

- Чтобы просмотреть список результатов для одного компьютера, выберите компьютер на вкладке Неработоспособные ресурсы. Откроется страница со списком результатов только для этого компьютера.

Следующие шаги

В этом документе вы узнали, как использовать рекомендации по гостевой конфигурации Defender для облака, чтобы сравнить усиление защиты ОС с использованием базовых показателей системы безопасности Azure.

Дополнительные сведения об этих параметрах конфигурации см. в следующих статьях:

- Базовые показатели безопасности Windows

- Базовые показатели безопасности Linux

- Управление безопасностью в облаке Майкрософт

- Ознакомьтесь с общими вопросами о Defender для серверов.