Помощь с динамическим устранением рисков посредством Адаптивной защиты

Важно!

Управление внутренними рисками Microsoft Purview сопоставляет различные сигналы для выявления потенциальных вредоносных или непреднамеренных внутренних рисков, таких как кража IP-адресов, утечка данных и нарушения безопасности. Управление внутренними рисками позволяет клиентам создавать политики для управления безопасностью и соответствием требованиям. Созданные с учетом конфиденциальности по умолчанию, пользователи по умолчанию псевдонимизированы, а элементы управления доступом на основе ролей и журналы аудита позволяют обеспечить конфиденциальность на уровне пользователя.

Адаптивная защита в Microsoft Purview использует машинное обучение для выявления наиболее критических рисков и упреждающего и динамического применения элементов управления защитой из:

- Защита от потери данных Microsoft Purview (DLP)

- Управление жизненным циклом данных Microsoft Purview (предварительная версия)

- условный доступ Microsoft Entra (предварительная версия)

Интеграция с предотвращением потери данных, управлением жизненным циклом данных и условным доступом помогает организациям автоматизировать реагирование на внутренние риски и сократить время, необходимое для выявления и устранения потенциальных угроз. Используя возможности всех четырех решений, организации могут создать более комплексную платформу безопасности, которая будет устранять как внутренние, так и внешние угрозы.

Важно!

Сведения о требованиях к лицензированию для использования адаптивной защиты с защитой от потери данных, управлением жизненным циклом данных и условным доступом см. в статье Подписки Microsoft 365, Office 365, Enterprise Mobility + Security и Windows 11.

Адаптивная защита помогает снизить потенциальные риски с помощью:

- Обнаружение с учетом контекста. Помогает определить наиболее критические риски с помощью анализа содержимого и действий пользователей на основе машинного обучения.

- Динамические элементы управления. Помогает применять эффективные элементы управления для пользователей с высоким риском, в то время как другие поддерживают производительность.

- Автоматическое устранение рисков. Помогает свести к минимуму влияние потенциальных инцидентов безопасности данных и сократить расходы администратора.

Адаптивная защита динамически назначает пользователям соответствующие политики защиты от потери данных, управления жизненным циклом данных и условного доступа для пользователей на основе уровней внутренних рисков, определенных и проанализированных моделями машинного обучения в управлении внутренними рисками. Политики становятся адаптивными в зависимости от контекста пользователей, гарантируя, что наиболее эффективная политика, например блокировка общего доступа к данным путем предотвращения потери данных или блокировка доступа к приложениям через условный доступ, применяется только к пользователям с высоким риском, в то время как пользователи с низким риском поддерживают производительность. Элементы управления для защиты от потери данных и политики условного доступа постоянно изменяются, поэтому при изменении уровня внутренних рисков пользователя динамически применяется соответствующая политика, соответствующая политика соответствует новому уровню риска для внутренней оценки. В случае управления жизненным циклом данных управление внутренними рисками обнаруживает пользователей повышенного уровня риска и сохраняет их удаленные данные в течение 120 дней с помощью автоматически созданной политики хранения меток управления жизненным циклом данных.

Важно!

Управление внутренними рисками в настоящее время доступно в клиентах, размещенных в географических регионах и странах, поддерживаемых зависимостями служб Azure. Чтобы убедиться, что решение для управления внутренними рисками поддерживается для вашей организации, см. статью Доступность зависимостей Azure по странам или регионам. Управление внутренними рисками доступно для коммерческих облаков, но в настоящее время недоступно для облачных программ для государственных организаций США.

Просмотрите следующее видео, чтобы получить сводку о том, как адаптивная защита может помочь выявить и снизить самые критические риски в вашей организации:

Совет

Начните работу с Microsoft Copilot для безопасности, чтобы изучить новые способы интеллектуальной и быстрой работы с использованием возможностей ИИ. Дополнительные сведения о Microsoft Copilot для безопасности в Microsoft Purview.

Уровни внутренних рисков и профилактические средства контроля

С помощью адаптивной защиты администраторы могут настраивать факторы риска или действия для настраиваемых уровней внутренних рисков в зависимости от потребностей вашей организации. Уровни внутренних рисков для адаптивной защиты постоянно и автоматически обновляются на основе факторов риска и аналитических сведений пользователей, поэтому при увеличении или уменьшении рисков безопасности данных пользователей уровни внутренних рисков корректируются соответствующим образом. В зависимости от уровней внутренних рисков политики защиты от потери данных и политики условного доступа автоматически применяют правильный уровень профилактических элементов управления, настроенных администраторами (например, блокировка, блокировка с переопределением или предупреждение).

Совет

Уровни внутренних рисков в адаптивной защите отличаются от уровней серьезности оповещений, назначенных пользователям управления внутренними рисками на основе действий, обнаруженных в политиках управления внутренними рисками.

- Уровни внутренних рисков (повышенный, средний или незначительный), как описано в этой статье, представляют собой меру риска, определяемую определенными администратором условиями, такими как количество действий кражи, выполняемых пользователями в день, или наличие в их действиях оповещений о риске с высоким уровнем серьезности.

- Уровни серьезности оповещений (низкий, средний или высокий) назначаются пользователям на основе действий, обнаруженных в политиках управления внутренними рисками. Эти уровни вычисляются на основе оценок риска оповещений, назначенных всем активным оповещениям, связанным с пользователем. Эти уровни помогают аналитикам внутренних рисков и следователям определять приоритеты и реагировать на действия пользователей соответствующим образом.

Для управления жизненным циклом данных политика управления жизненным циклом данных отслеживает пользователей, которым адаптивная защита управления внутренними рисками назначает повышенный уровень риска . Когда пользователь, подверженный риску, удаляет любое содержимое из SharePoint, OneDrive или Exchange Online, содержимое автоматически сохраняется в течение 120 дней. Администраторы могут обратиться в службу поддержки Майкрософт для восстановления любого сохраненного содержимого.

В зависимости от политики управления внутренними рисками, назначенной в адаптивной защите, для определения применимых уровней внутренних рисков используются различные критерии (пользователи, группы, индикаторы, пороговые значения и т. д.). Уровни внутренних рисков основаны на аналитике пользователей, а не только на количестве экземпляров конкретных действий пользователя. Аналитика — это вычисление совокупного количества действий и уровня серьезности этих действий.

Например, уровни внутренних рисков для пользователя A не будут определяться пользователем A, выполняющим потенциально рискованное действие более трех раз. Уровни инсайдерского риска для пользователя А определяются на основе анализа совокупного количества действий, а оценка риска будет назначена действию на основе пороговых значений, настроенных в выбранной политике.

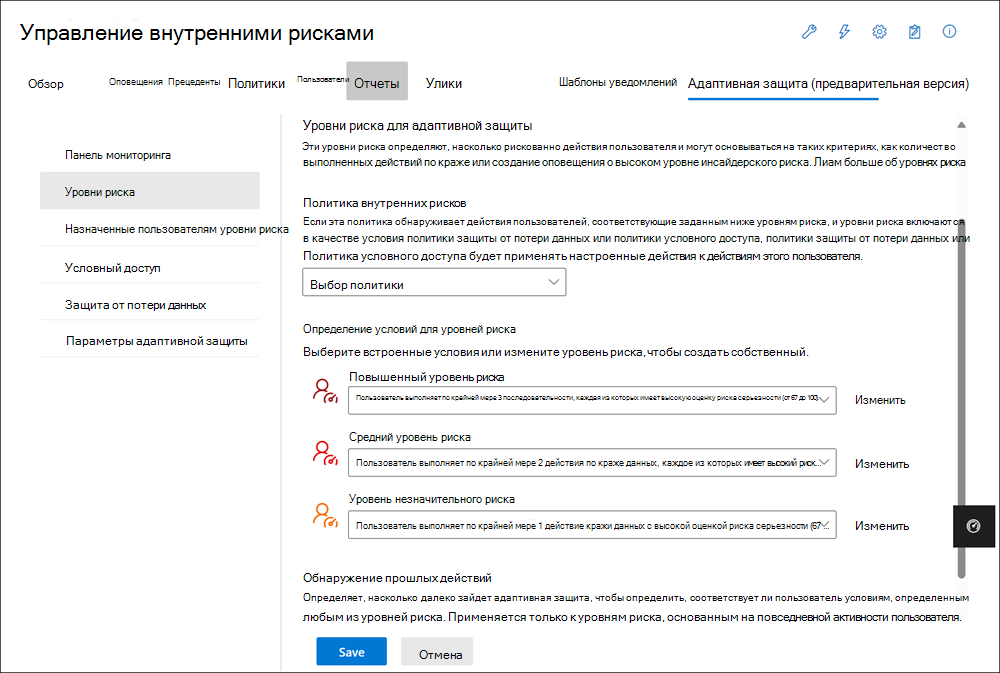

Уровни внутренних рисков

Уровни внутренних рисков в Адаптивной защите определяют, насколько рискованной является активность пользователя и может быть основана на таких критериях, как количество выполненных им действий по краже или создание в их действиях оповещения о риске с высоким уровнем серьезности. Эти уровни внутренних рисков имеют встроенные определения уровней внутренних рисков, но эти определения можно настроить по мере необходимости:

- Повышенный уровень риска. Это самый высокий уровень внутренних рисков. Он включает встроенные определения для пользователей с оповещениями с высоким уровнем серьезности, пользователей с по крайней мере тремя аналитическими сведениями о последовательности, каждое из которых имеет оповещение с высоким уровнем серьезности для конкретных действий риска, или одно или несколько подтвержденных оповещений с высоким уровнем серьезности.

- Средний уровень риска. Средний уровень инсайдерского риска включает встроенные определения для пользователей со средним уровнем серьезности или пользователей с по крайней мере двумя действиями кражи данных с высокими оценками серьезности.

- Незначительный уровень риска. Самый низкий уровень инсайдерского риска включает встроенные определения для пользователей с оповещениями с низкой серьезностью или пользователей с по крайней мере одним действием кражи данных с высокой оценкой серьезности.

Чтобы уровень инсайдерского риска был назначен пользователю, количество аналитических сведений и серьезность, назначенные действию, должны соответствовать определению уровня внутренних рисков. Количество действий для аналитики может быть одним действием или несколькими действиями, которые накапливаются в одной аналитике. Количество аналитических сведений оценивается для определения уровня внутренних рисков, а не количества действий, содержащихся в аналитических сведениях.

Например, предположим, что условия в политике управления внутренними рисками, назначенной адаптивной защите, ограничены для идентификации скачиваний с сайтов SharePoint в вашей организации. Если политика обнаруживает, что пользователь загрузил 10 файлов с сайта SharePoint за один день с высоким уровнем серьезности, это будет считаться одним аналитическим представлением, состоящим из 10 событий действий. Чтобы это действие соответствовало назначению пользователю повышенного уровня риска , пользователю потребуется две дополнительные аналитические сведения (с высоким уровнем серьезности). Дополнительные аналитические сведения могут содержать или не содержать одно или несколько действий.

Настройка уровней внутренних рисков

Пользовательские уровни внутренних рисков позволяют создавать уровни внутренних рисков в зависимости от потребностей вашей организации. Вы можете настроить критерии, на которых основан уровень внутренних рисков, а затем определить условия для контроля, когда уровень внутренних рисков назначается пользователям.

Рассмотрим следующие примеры использования адаптивной защиты вместе с защитой от потери данных, управлением жизненным циклом данных и политиками условного доступа.

-

Политики защиты от потери данных:

- Разрешите пользователям с уровнем риска "Незначительный " или "Средний риск" получать советы по политикам и обучать их рекомендациям по обработке конфиденциальных данных. Таким образом, вы можете влиять на позитивные изменения поведения с течением времени и снизить риски для данных организации.

- Запретите пользователям с повышенным уровнем риска сохранять конфиденциальные данные или предоставлять общий доступ к ним, чтобы свести к минимуму влияние потенциальных инцидентов с данными.

-

Политика управления жизненным циклом данных:

- Сохраните любое содержимое SharePoint, OneDrive или Exchange Online, удаленное пользователем, который рискует, в течение 120 дней. В этом случае рискованным пользователем является пользователь, которому адаптивная защита назначила повышенный уровень риска .

-

Политики условного доступа:

- Требовать от пользователей уровня незначительного риска подтвердить условия использования перед использованием приложения.

- Запретить пользователям уровня среднего риска доступ к определенным приложениям.

- Полностью запретить пользователям уровня повышенного риска использовать любые приложения. Дополнительные сведения о часто применяемых политиках условного доступа

Критерии и условия уровня внутренних рисков

Настройка критериев и условий уровня внутренних рисков может основываться на следующих областях:

- Оповещения, созданные или подтвержденные для пользователя. Этот параметр позволяет выбирать условия в зависимости от уровня серьезности оповещений, созданных или подтвержденных для пользователя для выбранной политики управления внутренними рисками. Условия для оповещений не являются добавительными, и уровень внутренних рисков назначается пользователю, если выполняется одно из условий.

- Конкретные действия пользователя. Этот параметр позволяет выбрать условия для обнаружения действий, его серьезность и количество ежедневных вхождений в течение периода обнаружения прошлых действий (необязательно). Условия для действий пользователей являются аддитивным, а уровень внутренних рисков назначается пользователю только при соблюдении всех условий.

Обнаружение прошлых действий

Этот параметр уровня внутреннего риска определяет, сколько дней назад адаптивная защита проверяет, чтобы определить, соответствует ли пользователь условиям, определенным любым из уровней внутренних рисков. Значение по умолчанию — 7 дней, но вы можете выбрать от 5 до 30 дней предыдущей активности, чтобы применить условия уровня внутренних рисков. Этот параметр применяется только к уровням внутренних рисков, основанным на ежедневной активности пользователя, и исключает уровни внутренних рисков на основе оповещений.

В следующем примере показано, как взаимодействуют параметры обнаружения прошлых действий и уровни внутренних рисков, чтобы определить, является ли прошлое действие пользователя область.

- Параметр повышенного уровня риска: пользователь выполняет по крайней мере три последовательности, каждая из которых имеет высокую оценку риска серьезности (от 67 до 100).

- Параметр обнаружения прошлых действий : 3 дня

| Действия пользователей | Активность в область для уровня внутренних рисков |

|---|---|

| Пользователь имеет 1 последовательность с высоким уровнем серьезности каждый день в день T-3, T-2, T-1 | Да |

| Пользователь имеет 3 последовательности с высоким уровнем серьезности в день T-3 | Да |

| Пользователь имеет 1 последовательность с высоким уровнем серьезности в день T-4 и 2 последовательности с высоким уровнем серьезности в день T-3 | Нет |

Сроки уровня внутренних рисков

Этот параметр уровня инсайдерского риска определяет, как долго уровень внутренних рисков остается назначенным пользователю, прежде чем он будет автоматически сброшен. Значение по умолчанию — 7 дней, но вы можете выбрать от 5 до 30 дней, прежде чем сбрасывать уровень внутренних рисков для пользователя.

Уровни внутренних рисков также сбрасываются для пользователя, когда:

- Связанное оповещение для пользователя отклоняется.

- Связанный случай для пользователя разрешен.

- Дата окончания уровня внутренних рисков истекает вручную.

Примечание.

Если пользователю в настоящее время назначен уровень инсайдерского риска и этот пользователь снова соответствует критериям для этого уровня внутренних рисков, период времени уровня внутренних рисков продлевается на определенное количество дней для пользователя.

Варианты истечения срока действия уровня риска

Если этот параметр включен (он включен по умолчанию), уровни риска адаптивной защиты для пользователя автоматически истекают, когда соответствующее оповещение для пользователя будет отклонено или связанное с ним дело для пользователя будет закрыто. Если вы хотите сохранить уровень риска адаптивной защиты для пользователя, даже если оповещение было отклонено или дело закрыто, отключите параметр .

Разрешения для адаптивной защиты

Важно!

Сведения о требованиях к лицензированию для использования адаптивной защиты с защитой от потери данных, управлением жизненным циклом данных и условным доступом см. в статье Подписки Microsoft 365, Office 365, Enterprise Mobility + Security и Windows 11.

В зависимости от того, как вы используете встроенные группы ролей и группы ролей управления внутренними рисками для защиты от потери данных или условного доступа, может потребоваться обновить разрешения для администраторов, аналитиков и следователей в вашей организации.

В следующей таблице описаны разрешения, необходимые для конкретных задач адаптивной защиты.

Важно!

Microsoft рекомендует использовать роли с наименьшим количеством разрешений. Минимизация числа пользователей с ролью глобального администратора помогает повысить безопасность организации. Дополнительные сведения о ролях и разрешениях Microsoft Purview.

| Задача | Требуемая группа ролей |

|---|---|

| Настройка адаптивной защиты и обновления параметров | Управление внутренними рисками или администраторы управления внутренними рисками |

| Создание политик защиты от потери данных и управление ими с помощью условия адаптивной защиты | Один из следующих: администратор соответствия требованиям, администратор данных соответствия требованиям, управление соответствием требованиям DLP, глобальный администратор |

| Создание политик условного доступа и управление ими с помощью условия адаптивной защиты | Одно из следующих действий: глобальный администратор, администратор условного доступа, администратор безопасности |

| Просмотр сведений о назначенных пользователям уровнях внутренних рисков | Управление внутренними рисками, аналитики управления внутренними рисками или следователи по управлению внутренними рисками |

Важно!

Четыре категории групп ролей соответствуют следующим вкладкам на странице Адаптивная защита: уровни риска предварительной оценки, Уровни риска, назначенные пользователями, Защита от потери данных, Условный доступ. Если вам не назначена соответствующая группа ролей, вкладка не будет отображаться на странице Адаптивная защита .

Настройка адаптивной защиты

В зависимости от потребностей вашей организации или того, где в настоящее время настроено управление внутренними рисками, защита от потери данных, управление жизненным циклом данных и условный доступ, вы можете приступить к работе с адаптивной защитой двумя способами:

- Быстрая настройка

- Настраиваемая настройка

Быстрая настройка

Вариант быстрой настройки — это самый быстрый способ приступить к работе с адаптивной защитой. При использовании этого параметра вам не требуется уже существующее управление внутренними рисками, защита от потери данных, управление жизненным циклом данных или политики условного доступа, а также не требуется предварительно настраивать какие-либо параметры или функции. Если у вашей организации нет текущей подписки или лицензии, которые поддерживают управление внутренними рисками, защиту от потери данных или управление жизненным циклом данных, зарегистрируйтесь для получения пробной версии решений microsoft Purview по рискам и соответствию требованиям , прежде чем начать процесс быстрой настройки. Вы также можете зарегистрироваться для получения Microsoft Entra пробной версии условного доступа.

Для начала работы выберите Включить адаптивную защиту на карточках адаптивной защиты на домашней странице портала Microsoft Purview или на странице Обзор защиты от потери данных. Вы также можете приступить к быстрой настройке, перейдя в разделе Управление внутренними рисками>Адаптивнаяпанель защиты>>Быстрая настройка.

Примечание.

Если вы уже являетесь администратором Microsoft Purview с ограниченной областью , вы не можете включить быструю настройку.

Вот что настраивается при использовании процесса быстрой настройки адаптивной защиты:

| Область | Конфигурация |

|---|---|

| Параметры внутренних рисков (если еще не настроены) | — Конфиденциальность: отображение анонимных версий имен пользователей.

Заметка: Имена пользователей не анонимизированы при условном доступе или защите от потери данных. — Сроки политики: значения по умолчанию — Индикаторы политики: подмножество индикаторов Office (можно просмотреть в параметрах управления внутренними рисками). — Усилители оценки риска: Все — Интеллектуальные обнаружения: том оповещений = том по умолчанию — Аналитика: включено — уведомления Администратор: отправка уведомления по электронной почте при создании первого оповещения для всех |

| Параметры внутренних рисков (если они уже настроены) | — Индикаторы политики: индикаторы Office еще не настроены (можно просмотреть в параметрах управления внутренними рисками). — Все остальные параметры, настроенные ранее, не обновляются и не изменяются. — Аналитика: включено (пороговые значения для активации событий в политиках являются параметрами по умолчанию, определенными рекомендациями аналитики). |

| Новая политика внутренних рисков | — Шаблон политики: утечки данных — Имя политики: политика адаптивной защиты для управления внутренними рисками — политика область для пользователей и групп: все пользователи и группы — Содержимое приоритета: Нет — Активация событий: выбранные события кражи (вы можете просмотреть в параметрах управления внутренними рисками) — Индикаторы политики: подмножество индикаторов Office (можно просмотреть в параметрах управления внутренними рисками). - Бустеры оценки риска: активность выше обычной активности пользователя в этот день |

| Уровни внутренних рисков адаптивной защиты |

-

Повышенный уровень риска: пользователи должны иметь по крайней мере три последовательности кражи с высоким уровнем серьезности - Средний уровень риска: пользователи должны иметь по крайней мере два действия с высоким уровнем серьезности (за исключением некоторых типов загрузок). - Незначительный уровень риска: у пользователей должно быть по крайней мере одно действие с высоким уровнем серьезности (за исключением некоторых типов загрузок). |

| Две новые политики защиты от потери данных |

Политика адаптивной защиты для конечной точки защиты от потери данных - Правило повышенного уровня риска: Заблокировано - Умеренный/Правило уровня незначительного риска : аудит — политика запускается в тестовом режиме (только аудит) Политика адаптивной защиты для Teams и Exchange DLP - Правило повышенного уровня риска: Заблокировано - Умеренный/Правила уровня незначительного риска : аудит — политика запускается в тестовом режиме (только аудит) |

| Новая политика управления жизненным циклом данных | Политика автоматического применения меток в масштабах всей организации, которая отслеживает пользователей, назначаемых повышенным уровнем риска. Любое содержимое SharePoint, OneDrive или Exchange Online, удаленное рискованным пользователем, сохраняется в течение 120 дней. Если адаптивная защита еще не включена, политика автоматически создается и применяется при включении адаптивной защиты. Если адаптивная защита уже включена, необходимо явно согласиться на автоматически созданную политику управления жизненным циклом данных . |

| Новая политика условного доступа (создается в режиме только для отчетов, чтобы пользователи не блокировались) |

1-блочный доступ для пользователей с риском предварительной оценки (предварительная версия) — Включенные пользователи: все пользователи — исключены гостевые или внешние пользователи: B2bDirectConnect User; OtherExternalUser; ServiceProvider — Облачные приложения: приложения Office 365 — Уровни внутренних рисков: повышенные — Блокировать доступ: выбрано |

После запуска процесса быстрой настройки может потребоваться до 72 часов, прежде чем аналитика будет завершена, будут созданы связанные внутренние риски, защита от потери данных, управление жизненным циклом данных и политики условного доступа, и вы можете увидеть уровни внутренних рисков Adaptive Protection, защиту от потери данных, управление жизненным циклом данных и действия условного доступа, применяемые к применимым действиям пользователей. Администраторы получают уведомление по электронной почте после завершения процесса быстрой настройки.

Настраиваемая настройка

Параметр настраиваемой настройки позволяет настроить политику управления внутренними рисками, уровни внутренних рисков, а также политики защиты от потери данных и условного доступа, настроенные для адаптивной защиты.

Примечание.

Если вы еще не включили адаптивную защиту для управления жизненным циклом данных, политика автоматически создается и применяется при включении адаптивной защиты. Если вы уже включили адаптивную защиту для своей организации, необходимо явно согласиться на применение политики управления жизненным циклом данных , созданной автоматически.

Этот параметр также позволяет настроить эти элементы перед фактическим включением подключений адаптивной защиты между управлением внутренними рисками и предотвращением потери данных. В большинстве случаев этот параметр следует использовать организациям, у которых уже есть политики управления внутренними рисками и (или) защиты от потери данных.

Выполните следующие действия, чтобы настроить адаптивную защиту с помощью пользовательской настройки.

Шаг 1. Создание политики управления внутренними рисками

Уровни внутренних рисков назначаются пользователям, когда политика, назначенная в адаптивной защите, обнаруживает действия пользователей или создает оповещения, соответствующие условиям уровня внутренних рисков, заданным на следующем шаге. Если вы не хотите использовать существующую политику управления внутренними рисками (выбранную на шаге 2), необходимо создать новую политику управления внутренними рисками. Политика управления внутренними рисками для адаптивной защиты должна включать:

- Пользователи, действия которых вы хотите обнаружить. Это могут быть все пользователи и группы в вашей организации или только подмножество для конкретных сценариев снижения рисков или тестирования.

- Действия, которые считаются рискованными и настраиваемыми порогами, которые влияют на оценку риска действия. Рискованные действия могут включать отправку электронной почты людям за пределами организации или копирование файлов на USB-устройства.

Выберите Создать политику внутренних рисков , чтобы запустить мастер создания политик. Шаблон политики утечки данных автоматически выбирается в мастере, но вы можете выбрать любой шаблон политики.

Важно!

В зависимости от выбранного шаблона политики может потребоваться настроить дополнительные параметры политики, чтобы правильно обнаруживать потенциально опасные действия и создавать применимые оповещения.

Шаг 2. Настройка параметров уровня внутренних рисков

Перейдите на вкладку Уровни риска предварительной оценки . Начните с выбора политики управления внутренними рисками, которую вы хотите использовать для адаптивной защиты. Это может быть новая политика, созданная на шаге 1, или существующая политика или политики, которые вы уже настроили.

Затем примите применимые встроенные условия уровня внутренних рисков или создайте собственные. В зависимости от выбранного типа политики условия уровня внутренних рисков будут отражать применимые условия, связанные с индикаторами и действиями, настроенными в политике.

Например, если вы выбрали политику на основе шаблона политики утечки данных , встроенные параметры условий уровня внутренних рисков применяются к индикаторам и действиям, доступным в этой политике. Если вы выбрали политику на основе шаблона политики нарушений политики безопасности , встроенные условия уровня внутренних рисков автоматически определяются индикаторами и действиями, доступными в этой политике.

Настройка уровня внутренних рисков для политики

Выберите соответствующую вкладку для используемого портала. Дополнительные сведения о портале Microsoft Purview см. на портале Microsoft Purview. Дополнительные сведения о портале соответствия требованиям см. в разделе Портал соответствия требованиям Microsoft Purview.

Войдите на портал Microsoft Purview , используя учетные данные учетной записи администратора в организации Microsoft 365.

Перейдите к решению для управления внутренними рисками .

Выберите Адаптивная защита в области навигации слева, а затем выберите Уровни риска для предварительной оценки.

На странице Уровни риска для участников программы предварительной оценки выберите Изменить для уровня внутренних рисков, который вы хотите настроить (повышенные, средние или незначительные).

На панели Настраиваемый уровень внутренних рисков выберите параметр в разделе Уровень риска предварительной оценки на основе :

- Оповещение, созданное или подтвержденное для пользователя

- Конкретные действия пользователей

Если вы выбрали параметр Оповещение, созданное или подтвержденное для пользователя , выберите уровни серьезности для создаваемых или подтвержденных оповещений для пользователя, который должен использовать этот уровень внутренних рисков. Вы можете сохранить уровень серьезности для созданных оповещений и серьезность для условий подтвержденных оповещений или удалить одно из этих условий, если вы хотите использовать только одно из них. Если вам нужно добавить одно из этих условий обратно, выберите Добавить условие, а затем выберите условие. Для каждого условия выберите уровень серьезности, который должен применяться к условию (высокий, средний или низкий). Если выполняется какое-либо из условий, пользователю назначается уровень инсайдерского риска.

Если выбран параметр Конкретное действие пользователя , выберите действие для обнаружения, его серьезность и количество ежедневных вхождений в период обнаружения прошлых действий. Необходимо настроить действия, серьезность действий и вхождений действий во время условий окна обнаружения для этого уровня риска для внутренней оценки.

Для условия Действия параметры, которые можно выбрать, автоматически обновляются для типов действий, определенных с помощью индикаторов, настроенных в связанной политике. При необходимости установите флажок Назначить этот уровень внутренних рисков любому пользователю, у которого будет подтверждено будущее оповещение, даже если условия выше не выполнены . Если выполнены все условия, пользователю назначается уровень внутренних рисков.

Для условия серьезности действия укажите уровень серьезности для действий, включенных в аналитические сведения о ежедневных действиях. Параметры: Высокий, Средний и Низкий и основаны на диапазонах оценки риска.

Для условия окна "События во время обнаружения " укажите количество раз, когда выбранные действия должны быть обнаружены в течение указанного периода обнаружения прошлых действий . Это число не связано с количеством событий, которые могут произойти для действия. Например, если политика обнаруживает, что пользователь загрузил 20 файлов из SharePoint за один день, это считается одной ежедневной аналитикой действий, состоящей из 20 событий.

Выберите Подтвердить , чтобы применить настраиваемые условия уровня риска для внутренней оценки.

Назначение уровня внутренних рисков, если пользователь находится в область для нескольких политик

Если пользователь находится в область для нескольких политик, если пользователь получает оповещения разных уровней серьезности, по умолчанию ему назначается наивысший уровень серьезности. Например, рассмотрим политику, которая назначает повышенный уровень риска , если пользователи получают оповещение с высоким уровнем серьезности. Если пользователь получает оповещение с низким уровнем серьезности из политики 1, оповещение со средним уровнем серьезности из политики 2 и оповещение с высоким уровнем серьезности из политики 3, ему назначается повышенный уровень риска — уровень для наибольшего уровня серьезности полученного оповещения.

Обратите внимание, что условия уровня внутренних рисков должны присутствовать в выбранных политиках для обнаружения. Например, если выбрать действие Копировать на USB , чтобы назначить средний уровень риска, но действие выбрано только в одной из трех выбранных политик, то только действие из этой политики назначит средний уровень риска для этого действия.

Шаг 3. Создание или изменение политики защиты от потери данных

Затем создайте новую политику защиты от потери данных (или измените существующую политику), чтобы ограничить действия пользователей, которые соответствуют условиям уровня внутренних рисков в адаптивной защите. Используйте следующие рекомендации для настройки политики защиты от потери данных.

- В политику защиты от потери данных необходимо включить уровень внутренних рисков пользователя для адаптивной защиты . Эта политика защиты от потери данных может включать другие условия при необходимости.

- Хотя в политику защиты от потери данных можно включить другие расположения, в настоящее время адаптивная защита поддерживает только Exchange, Microsoft Teams и устройства.

Выберите Создать политику , чтобы запустить мастер политики защиты от потери данных и создать новую политику защиты от потери данных. Если у вас есть политика защиты от потери данных, которую вы хотите настроить для адаптивной защиты, перейдите враздел Политики защиты > от потери данныхна портале соответствия требованиям и выберите политику защиты от потери данных, которую вы хотите обновить для адаптивной защиты. Инструкции по настройке новой политики защиты от потери данных или обновлению существующей политики защиты от потери данных для адаптивной защиты см . в статье Сведения об адаптивной защите в защите от потери данных: настройка вручную.

Совет

Мы рекомендуем протестировать политику защиты от потери данных (с советами по политике), чтобы вы могли просмотреть оповещения защиты от потери данных, чтобы убедиться, что политика работает должным образом, прежде чем включать адаптивную защиту.

Шаг 4. Создание или изменение политики условного доступа

Затем создайте новую политику условного доступа (или измените существующую политику), чтобы ограничить действия для пользователей, которые соответствуют условиям уровня внутренних рисков в адаптивной защите. Используйте следующие рекомендации для конфигурации политики условного доступа.

- На странице Условный доступ, где вы управляете доступом на основе сигналов от условий, задайте для условия риск для программы предварительной оценки значение Да, а затем выберите уровень риска для инсайдерской оценки (повышенный, средний или дополнительный). Это уровень внутренних рисков, который должен быть у пользователей для принудительного применения политики.

Выберите Создать политику , чтобы запустить мастер политики условного доступа и создать новую политику условного доступа. Если у вас есть политика условного доступа, которую вы хотите настроить для адаптивной защиты, перейдите в раздел Защита>условного доступа в Центр администрирования Microsoft Entra и выберите политику условного доступа, которую вы хотите обновить для адаптивной защиты. Инструкции по настройке новой политики условного доступа или обновлению существующей политики условного доступа для адаптивной защиты см. в статье Общая политика условного доступа: политика на основе внутренних рисков.

Шаг 5. Включение адаптивной защиты

После выполнения всех предыдущих шагов вы можете включить адаптивную защиту. При включении адаптивной защиты:

- Политика управления внутренними рисками начинает искать действия пользователей, соответствующие условиям уровня внутренних рисков. При обнаружении уровни внутренних рисков назначаются пользователям.

- Пользователи, которым назначены уровни внутренних рисков, отображаются на вкладке Уровни риска, назначенные пользователями в адаптивной защите.

- Политика защиты от потери данных применяет действия защиты для любого пользователя, назначаемого уровням внутренних рисков, включенным в политику защиты от потери данных. Политика защиты от потери данных добавляется на вкладку Защита от потери данных в адаптивной защите. На панели мониторинга можно просмотреть сведения о политике защиты от потери данных и изменить условия политики.

- Политика управления жизненным циклом данных, которая создается автоматически, применяет действия защиты для любого пользователя, назначаемого на повышенный уровень риска. На вкладке Адаптивная защита отображается следующее сообщение с зеленым фоном, чтобы сообщить пользователям, что применяется упреждающее сохранение данных: "Ваша организация также динамически защищена от пользователей, которые могут потенциально удалить критически важные данные". В сообщении также содержится ссылка на параметр управления жизненным циклом данных, где при необходимости можно отключить функцию упреждающего сохранения данных.

- Политика условного доступа применяет действия защиты для любого пользователя, назначаемого уровням внутренних рисков, включенным в политику условного доступа. Политика условного доступа добавляется на вкладку Политики условного доступа в адаптивной защите. На панели мониторинга можно просмотреть сведения о политике условного доступа и изменить условия политики.

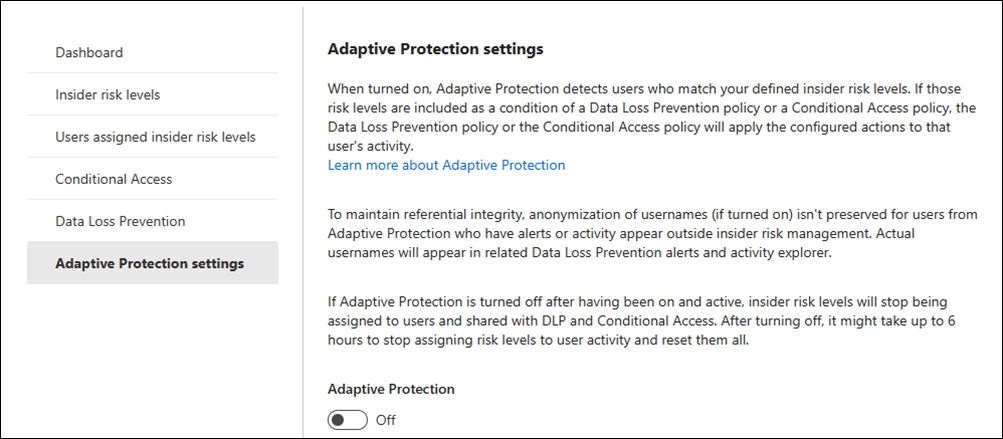

Чтобы включить адаптивную защиту, перейдите на вкладку Параметры адаптивной защиты и установите переключатель Адаптивная защита в значение Включено. Может потребоваться до 36 часов, прежде чем вы сможете увидеть уровни внутренних рисков адаптивной защиты и защиту от потери данных, управление жизненным циклом данных и действия условного доступа, применяемые к соответствующим действиям пользователей.

Просмотрите следующее видео на канале Microsoft Mechanics, чтобы узнать, как адаптивная защита может автоматически настраивать надежность защиты данных на основе вычисляемых уровней внутренних рисков безопасности данных пользователей.

Управление адаптивной защитой

После включения адаптивной защиты и настройки управления внутренними рисками, защиты от потери данных и политик условного доступа вы получите доступ к сведениям о метриках политики, текущих область пользователей и уровнях внутренних рисков, которые в настоящее время область.

Примечание.

В настоящее время метрики управления жизненным циклом данных не отображаются на панели мониторинга. Но вы узнаете, включено ли упреждающее сохранение данных, если на вкладке Адаптивная защита появится следующее сообщение: "Ваша организация также динамически защищена от пользователей, которые могут потенциально удалить критически важные данные".

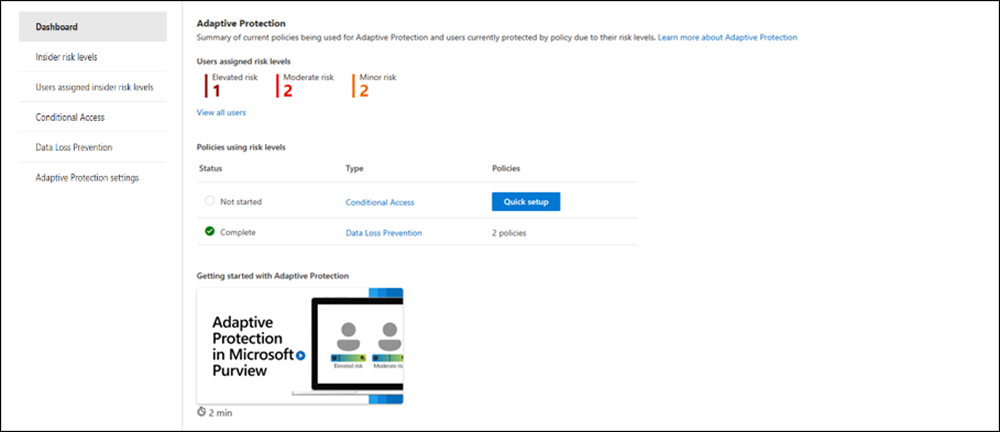

Панель мониторинга

После завершения процесса быстрой или настраиваемой настройки на вкладке Панель мониторинга в адаптивной защите отображаются мини-приложения для получения сводных сведений об уровнях внутренних рисков пользователей, политиках условного доступа и политиках защиты от потери данных.

- Уровни риска, назначенные пользователям: отображается количество пользователей для каждого уровня риска предварительной оценки (повышенный, средний и дополнительный).

- Политики, использующие уровни внутренних рисков. Отображает состояние политик (не запущено или завершено), тип политики (условный доступ или защита от потери данных) и количество настроенных политик для каждого типа политики. Если тип политики не настроен, выберите Быстрая настройка , чтобы настроить политику.

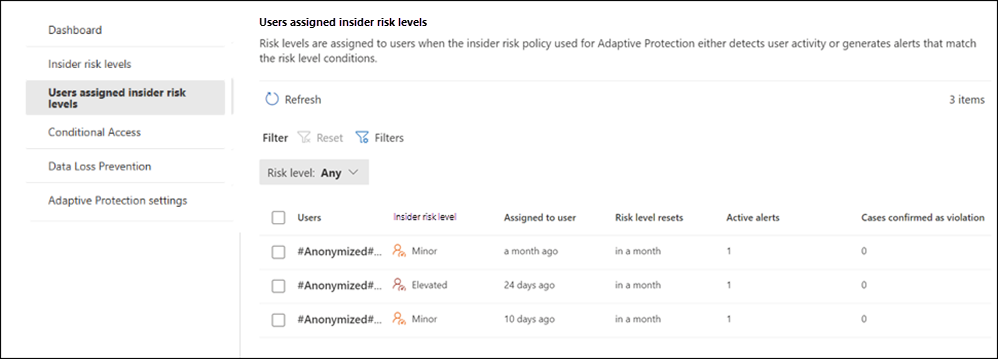

Пользователям назначены уровни внутренних рисков

Пользователи, которым назначен уровень внутренних рисков в адаптивной защите, отображаются на вкладке Уровни внутренних рисков пользователями . Для каждого пользователя можно просмотреть следующие сведения:

Пользователи: Списки имя пользователя. Для политик защиты от потери данных, если в параметрах управления внутренними рисками выбран параметр Показывать анонимные версии имен пользователей , вы увидите анонимные имена пользователей. Для политик условного доступа имена пользователей не являются анонимными, даже если выбран параметр Показать анонимные версии имен пользователей .

Важно!

Для обеспечения целостности ссылок анонимизация имен пользователей (если они включена) не сохраняется для пользователей адаптивной защиты, у которых оповещения или действия отображаются вне управления внутренними рисками. Фактические имена пользователей будут отображаться в связанных предупреждениях защиты от потери данных и в обозревателе действий.

Уровень риска для предварительной оценки: текущий уровень внутренних рисков, назначенный пользователю.

Назначено пользователю: количество дней или месяцев, прошедших с момента назначения пользователю уровня внутренних рисков.

Сбросы уровня внутренних рисков. Количество дней до автоматического сброса уровня внутренних рисков для пользователя.

Чтобы вручную сбросить уровень внутренних рисков для пользователя, выберите пользователя и нажмите кнопку Срок действия. Этому пользователю больше не будет назначен уровень риска для внутренней оценки. Существующие оповещения или случаи для этого пользователя не будут удалены. Если этот пользователь включен в выбранную политику управления внутренними рисками, при обнаружении события активации будет снова назначен уровень внутренних рисков.

Активные оповещения: количество текущих оповещений об управлении внутренними рисками для пользователя.

Случаи, подтвержденные как нарушения: количество подтвержденных случаев для пользователя.

Вариант: имя дела.

При необходимости можно отфильтровать пользователей по уровню риска программы предварительной оценки.

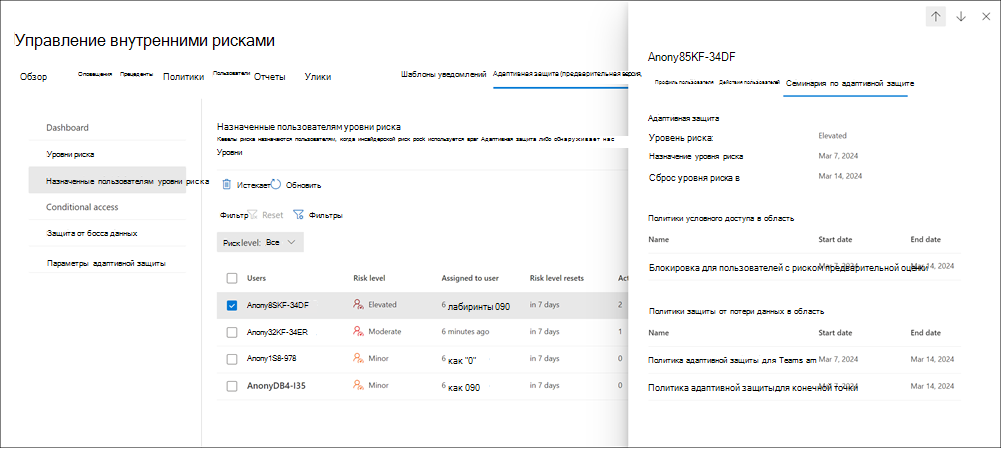

Чтобы просмотреть подробные сведения о внутренних рисках и адаптивной защите для конкретного пользователя, выберите пользователя, чтобы открыть область сведений о пользователе. Область сведений содержит три вкладки, профиль пользователя, действия пользователя и сводку адаптивной защиты. Сведения о вкладках "Профиль пользователя" и "Действия пользователя " см. в разделе Просмотр сведений о пользователе.

На вкладке Сводка адаптивной защиты сведения объединяются в четыре раздела:

- Адаптивная защита. В этом разделе отображаются сведения о текущем уровне риска, назначенном уровне риска и сбросе уровня риска для пользователя.

- Политики защиты от потери данных в область (динамической) . В этом разделе отображаются все политики защиты от потери данных, которые в настоящее время находятся в область для пользователя, а также дату начала и окончания политики. Это основано на уровне внутренних рисков для пользователя и конфигурации политики защиты от потери данных для уровней внутренних рисков. Например, если у пользователя есть действия, определенные как повышенный уровень риска для политик управления внутренними рисками, и две политики защиты от потери данных настроены с условием повышенного уровня риска , эти две политики защиты от потери данных будут отображаться здесь для пользователя.

- Политики условного доступа в область (динамические). В этом разделе отображаются все политики условного доступа, которые сейчас находятся в область для пользователя, а также дата начала и окончания политики. Это зависит от уровня внутренних рисков для пользователя и конфигурации политики условного доступа для уровней внутренних рисков. Например, если у пользователя есть действия, определенные как повышенный уровень риска для политик управления внутренними рисками, и политика условного доступа настроена с условием повышенного уровня риска , политика условного доступа будет отображаться здесь для пользователя.

- Политика внутренних рисков для адаптивной защиты. В этом разделе отображается любая политика управления внутренними рисками, в которой пользователь в настоящее время находится в область.

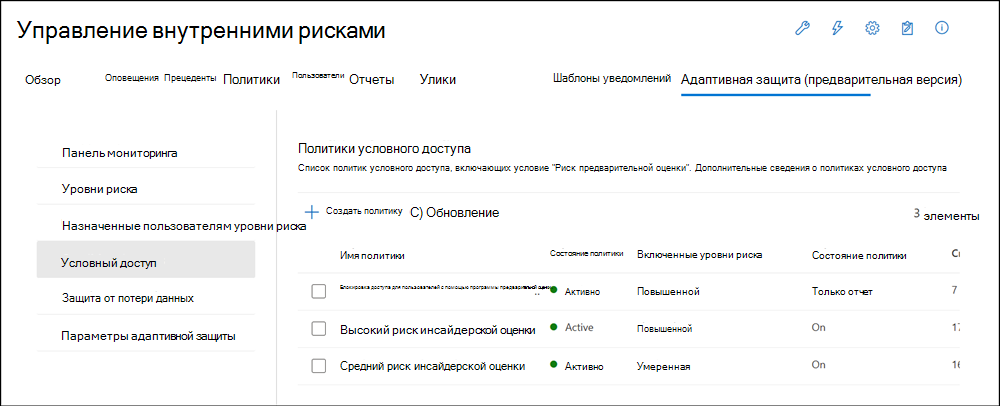

Политики условного доступа

На странице Политики условного доступа отображаются все политики условного доступа, использующие условие риска для предварительной оценки . Для каждой политики можно просмотреть следующие сведения:

- Имя политики: имя политики условного доступа.

- Состояние политики: текущее состояние политики. Значения: Активный или Неактивный.

- Уровни риска для предварительной оценки. Уровни внутренних рисков, включенные в политику условного доступа с помощью условия "Внутренний риск ". Параметры: Повышенные, Средние или Незначительные.

- Состояние политики: текущее состояние политики условного доступа. Параметры: Включено или Проверить с уведомлениями.

- Создано: дата создания политики условного доступа.

- Последнее изменение: дата последнего изменения условной политики.

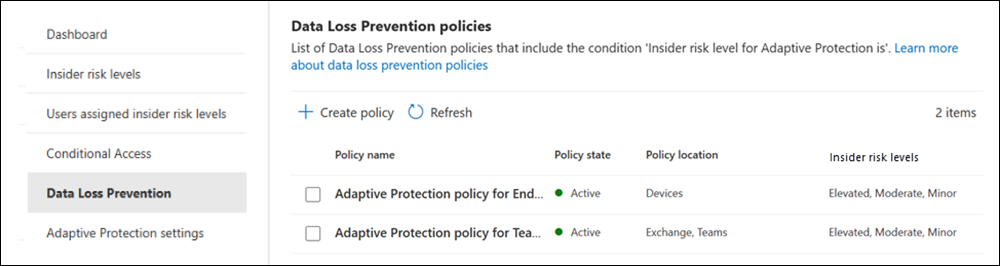

Политики защиты от потери данных

На странице Политики защиты от потери данных отображаются все политики защиты от потери данных, использующие уровень внутренних рисков пользователя для адаптивной защиты — условие . Для каждой политики можно просмотреть следующие сведения:

- Имя политики: имя политики защиты от потери данных.

- Состояние политики: текущее состояние политики. Значения: Активный или Неактивный.

- Расположение политики: расположения , включенные в политику защиты от потери данных. В настоящее время адаптивная защита поддерживает Exchange, Teams и устройства.

- Уровни внутренних рисков. Уровни внутренних рисков, включенные в политику защиты от потери данных с использованием уровня риска предварительной оценки для адаптивной защиты, являются условием. Параметры: Повышенные, Средние или Незначительные.

- Состояние политики: текущее состояние политики защиты от потери данных. Параметры: Включено или Проверить с уведомлениями.

- Создано: дата создания политики защиты от потери данных.

- Последнее изменение: дата последнего изменения политики защиты от потери данных.

Настройка параметров уровня внутренних рисков

После просмотра пользователей с уровнями инсайдерского риска вы можете обнаружить, что у вас слишком много или слишком мало пользователей, которым назначен уровень инсайдерского риска. Для настройки конфигураций политик можно использовать два метода, чтобы уменьшить или увеличить число пользователей, которым назначены уровни риска для внутренней оценки:

-

Изменение параметров уровня внутренних рисков. Вы можете настроить пороговые значения, чтобы назначить пользователю уровень инсайдерского риска:

- Увеличение или уменьшение серьезности действий, необходимых для назначения уровня риска для инсайдерской оценки. Например, если вы видите слишком мало пользователей с уровнями инсайдерского риска, можно уменьшить серьезность действий или оповещений.

- Если уровень инсайдерского риска основан на определенной активности пользователя, увеличьте или уменьшите количество действий во время периода обнаружения. Например, если вы видите слишком мало пользователей с уровнями внутренних рисков, вы можете уменьшить количество действий.

- Измените, на чем основан уровень внутренних рисков. Например, если вы видите слишком много пользователей с уровнями внутренних рисков, чтобы уменьшить количество пользователей, вы можете назначить уровень риска, только если оповещение подтверждено.

- Изменение пороговых значений политики. Так как уровни внутренних рисков назначаются на основе обнаружения политик, вы также можете изменить политику, что, в свою очередь, изменит требования к назначению уровня внутренних рисков. Политику можно изменить, увеличив или уменьшая пороговые значения политики, которые приводят к действиям и оповещениям с высоким, средним или низким уровнем серьезности.

Отключение адаптивной защиты

В некоторых случаях может потребоваться временно отключить адаптивную защиту. Чтобы отключить адаптивную защиту, перейдите на вкладку Параметры адаптивной защиты и установите для параметра Адаптивная защита значение Выкл.

Если адаптивная защита отключена после включения и активности, уровни внутренних рисков перестают назначаться пользователям и предоставлять общий доступ с помощью защиты от потери данных, управления жизненным циклом данных и условного доступа, а все существующие уровни внутренних рисков для пользователей будут сброшены. После отключения адаптивной защиты может потребоваться до 6 часов, чтобы прекратить назначение уровней внутренних рисков действиям пользователей и сбросить их все. Политики управления внутренними рисками, защиты от потери данных, управления жизненным циклом данных и условного доступа не удаляются автоматически.

Примечание.

Вы можете отказаться от защиты жизненного цикла данных, не отключая адаптивную защиту управления внутренними рисками, отключив параметр Адаптивная защита в управлении жизненным циклом данных в управлении жизненным циклом данных. Если этот параметр отключен, политика управления жизненным циклом данных удаляется. Параметр не будет включен снова, если вы не включите его снова. Дополнительные сведения о настройке адаптивной защиты в управлении жизненным циклом данных