Обмен информацией и общий доступ к ней

Задача программы безопасности государственных организаций Майкрософт (GSP) заключается в создании доверия с помощью прозрачности. С момента создания программы в 2003 году Корпорация Майкрософт предоставила представление о наших технологических артефактах и артефактах безопасности, которые правительства и международные организации могут использовать для защиты себя и своих граждан. Предложение по совместному использованию информации и Обмен данными позволяет корпорации Майкрософт предоставлять и обмениваться материалами о угрозах безопасности, уязвимостях, аномальном поведении, вредоносных программах и проблемах безопасности, связанных с продуктами и службами Майкрософт.

Это предложение объединяет группы и ресурсы в среде Майкрософт для защиты граждан, инфраструктуры и организаций.

Предложение по совместному использованию информации и exchange (ISE) предоставляет

| Имя. | Подробности |

|---|---|

| Расширенное уведомление об уязвимостях системы безопасности | |

| Вредоносные URL-адреса | |

| Каналы Botnet CTIP | |

| Очистка метаданных файлов | |

| Партнерства |

Доставка веб-каналов данных

Веб-каналы, предлагаемые в рамках авторизации ISE, находятся в нескольких группах, включая Центр реагирования майкрософт (MSRC), подразделение цифровых преступлений (DCU), Bing и выпуск продукта и службы безопасности (PRSS).

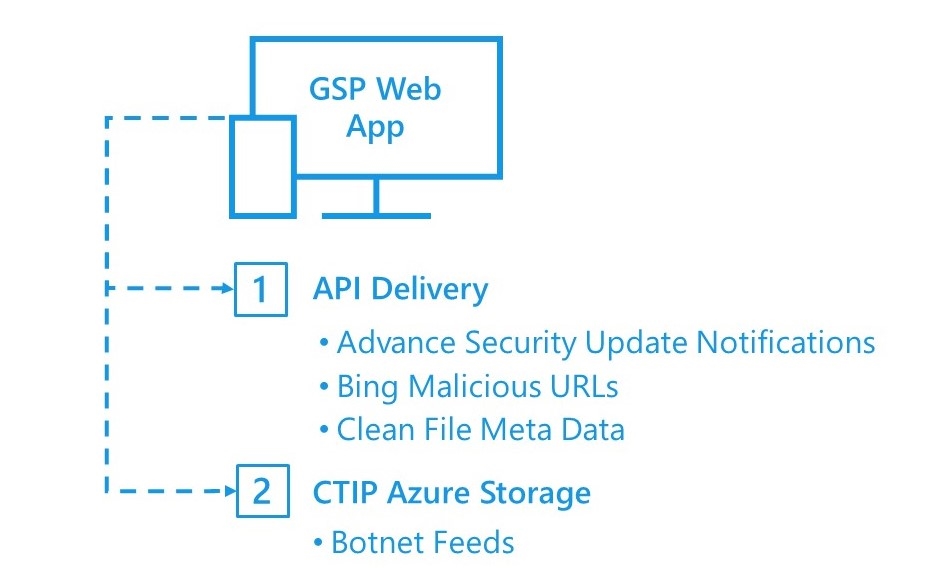

Команда GSP предоставляет веб-приложение , которое позволяет агентствам GSP получать доступ к веб-каналам данных ISE из одного интерфейса. Все сообщения, содержащие конфиденциальные данные, шифруются.

Описания использования данных

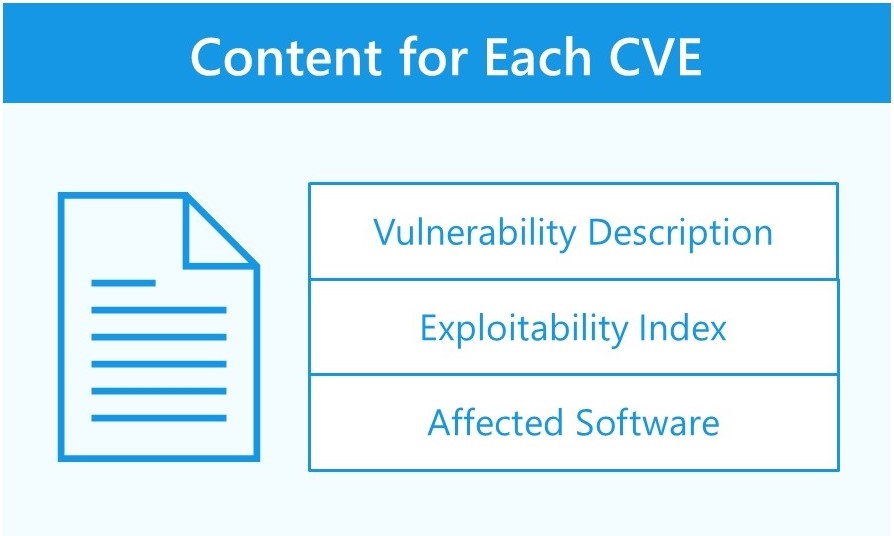

Уведомление о расширенном обновлении системы безопасности В пакете уведомлений перечислены все cvEs (распространенные уязвимости и уязвимости), которые рассматриваются в выпуске. Каждый CVE содержит набор сведений, включая описание уязвимостей (включая метрики), индекс эксплойтации и затронутое программное обеспечение.

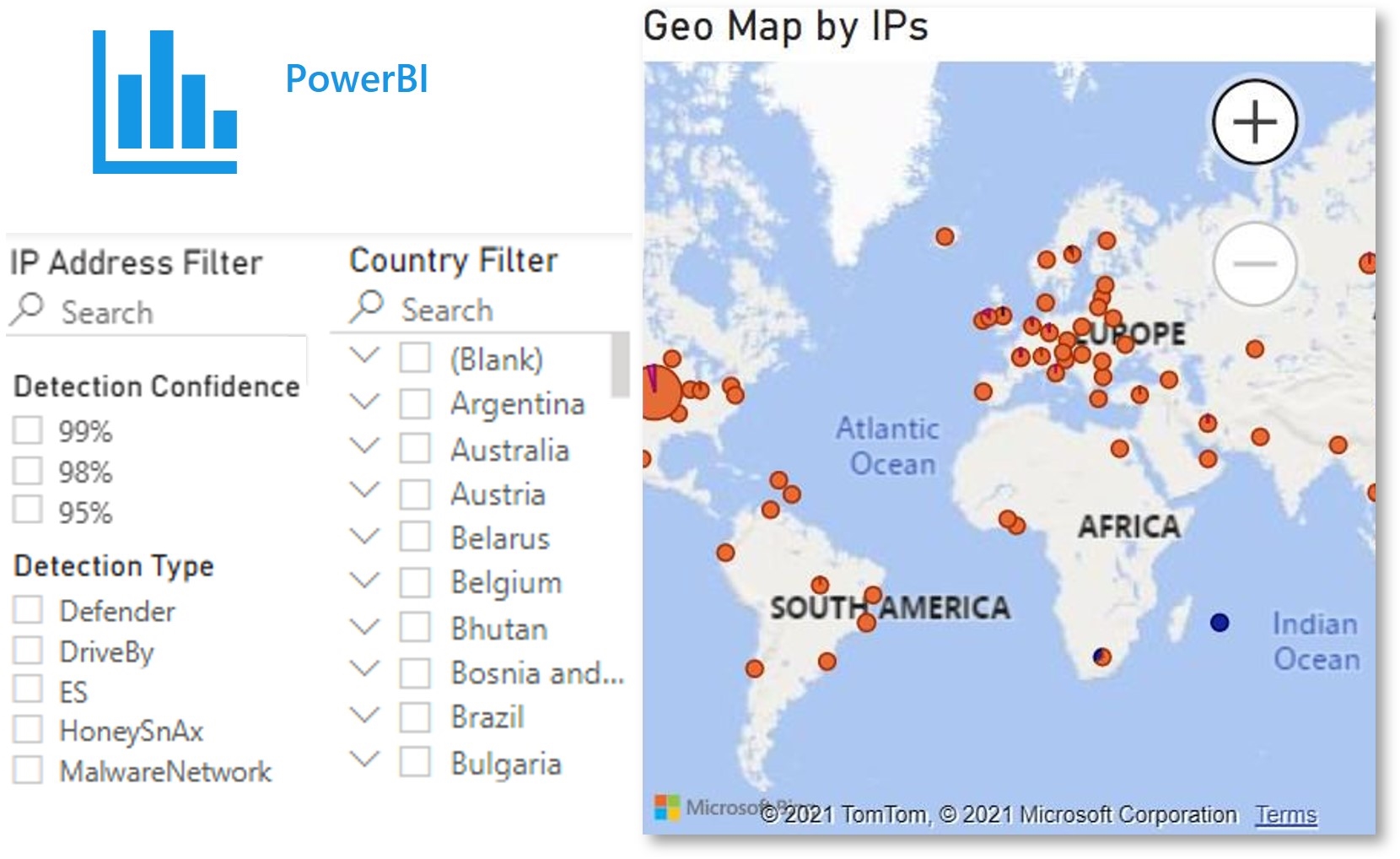

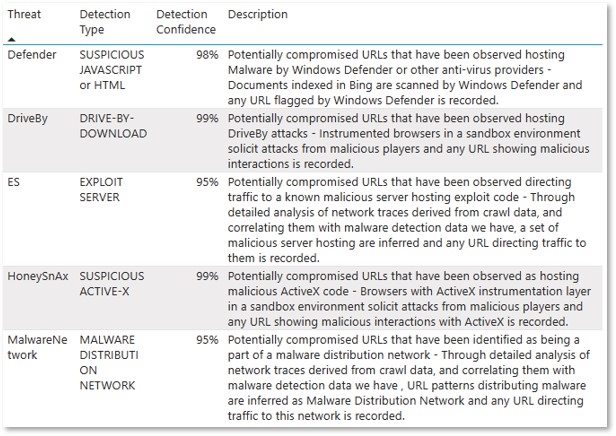

Вредоносные URL-адреса Bing, веб-канал вредоносных URL-адресов Bing содержит общедоступные серверы или службы, которые были идентифицированы как потенциально вредоносные. Новые файлы отправляются каждые три часа; полные наборы данных создаются в 5 дней. Многие учреждения импортируют ФАЙЛЫ JSON непосредственно в существующие средства анализа аналитики угроз.

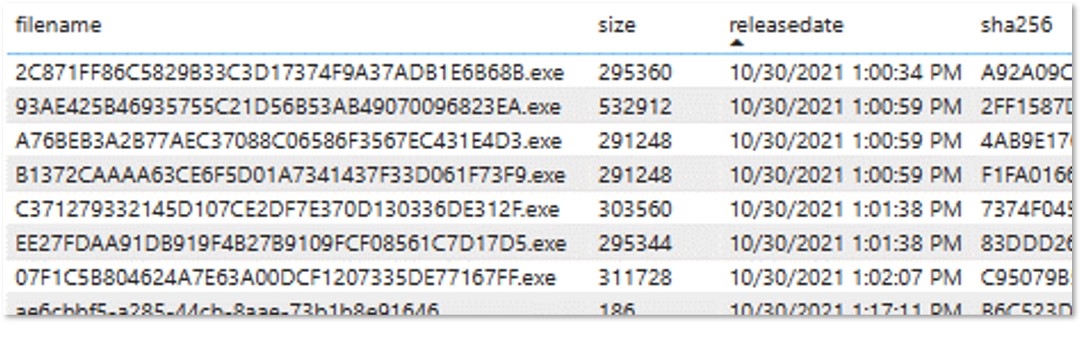

Очистка метаданных файлов (CFMD)

Веб-канал метаданных чистых файлов (CFMD) содержит криптографические подписи (хэши SHA256) для файлов, содержащихся в продуктах Майкрософт. Они часто используются в судебно-медицинских экспертизах потенциально скомпрометированных устройств и для разрешения или запрета выполнения файлов в критически важных системах.

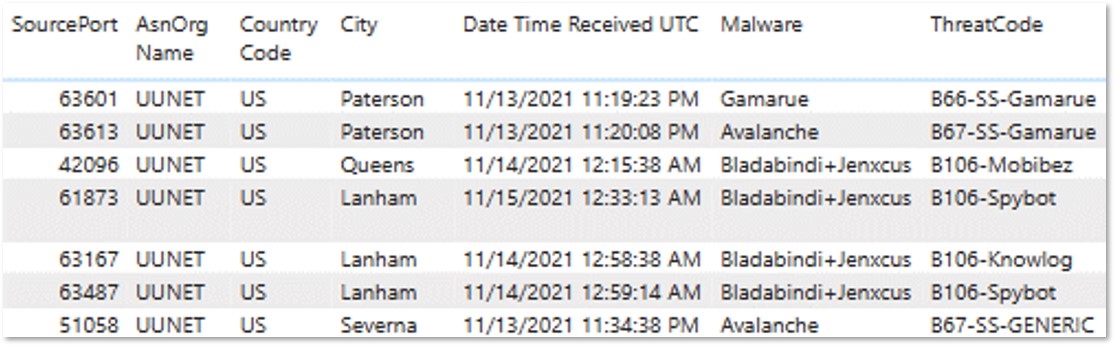

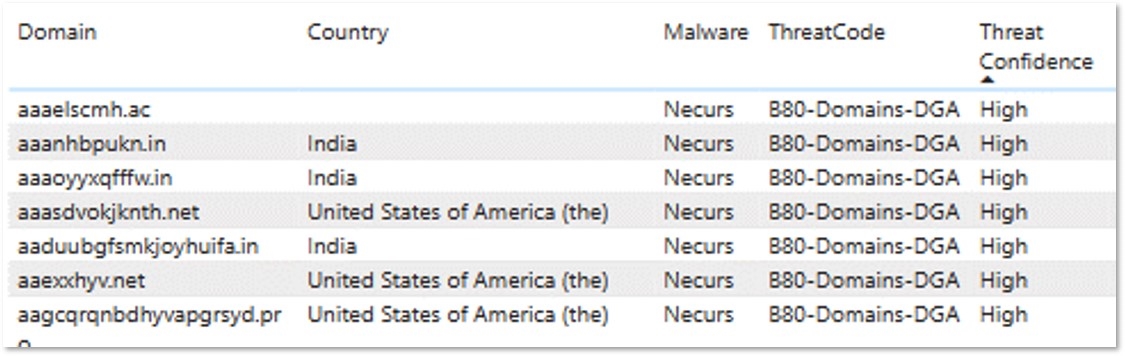

Каналы Botnet CTIP: инфицированный веб-канал данных

DCU предоставляет скомпрометированные данные ботнета жертв с помощью службы аналитики угроз CTCU, зараженной веб-каналом данных устройства, для включения сценариев защиты сети для подписчиков CTIP, а также для упрощения исправления скомпрометированных систем с целью уменьшения числа инфицированных систем в Интернете. Другие веб-каналы включают списки команд и управления (C2), Интернета вещей и доменов, которые часто используются для ограничения потока трафика известными вредоносными сетями через брандмауэры и защитные DNS.

Связаться с нами

Обратитесь к своему местному представителю Майкрософт, чтобы узнать больше о программе безопасности для государственных организаций.