Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Это важно

Начиная с 1 мая 2025 г. Azure AD B2C больше не будет доступен для приобретения для новых клиентов. Дополнительные сведения см. в разделе "Вопросы и ответы".

Microsoft Graph позволяет управлять ресурсами в каталоге Azure AD B2C. Следующие операции API Microsoft Graph поддерживаются для управления ресурсами Azure AD B2C, включая пользователей, поставщиков удостоверений, потоки пользователей, пользовательские политики и ключи политик. Каждая ссылка в следующих разделах ведет на соответствующую страницу в справочнике API Microsoft Graph для этой операции.

Примечание.

Вы также можете программно создать сам каталог Azure AD B2C, а также соответствующий ресурс Azure, связанный с подпиской Azure. Эта функция не предоставляется через API Microsoft Graph, а через REST API Azure. Дополнительные сведения см. в разделе "Клиенты B2C — Создание".

Предпосылки

- Чтобы использовать API MS Graph и взаимодействовать с ресурсами в клиенте Azure AD B2C, необходимо зарегистрировать приложение, которое предоставляет разрешения для этого. Выполните действия, описанные в статье "Регистрация приложения Microsoft Graph" , чтобы создать регистрацию приложения, которую может использовать ваше приложение управления.

Управление пользователями

Примечание.

В настоящее время Azure AD B2C не поддерживает расширенные возможности запросов для объектов каталогов. Это означает, что в параметре запроса $count нет поддержки параметров запроса $search, not и операторов Не (ne), Не равно (endsWith) и Заканчивается на ($filter). Дополнительные сведения см. в параметрах запроса в Microsoft Graph и расширенных возможностях запросов в Microsoft Graph.

- Список пользователей

- Создание пользователя-потребителя

- Получить пользователя

- Обновление пользователя

- Удаление пользователя

Миграция пользователей

Просмотрите это видео, чтобы узнать, как можно управлять миграцией пользователей в Azure AD B2C с помощью API Microsoft Graph.

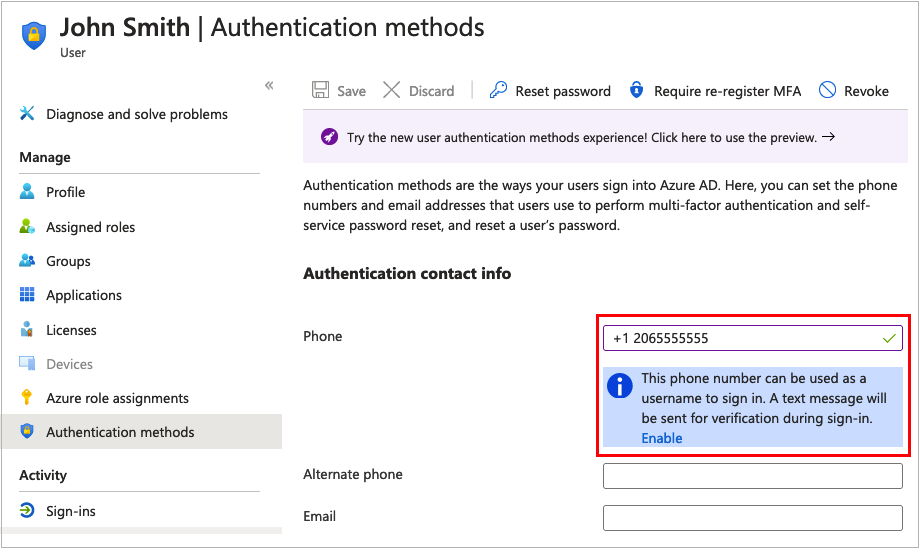

Управление номерами телефонов пользователей

Номер телефона, который может использоваться пользователем для входа с помощью SMS или голосовых звонков или многофакторной проверки подлинности. Дополнительные сведения см. в API методов проверки подлинности Microsoft Entra.

Обратите внимание, что операция списка возвращает только включенные номера телефонов. Для использования со операциями списка необходимо включить следующий номер телефона.

Примечание.

Правильно представленный номер телефона хранится с пробелом между кодом страны и номером телефона. Служба Azure AD B2C в настоящее время не добавляет это пространство по умолчанию.

Адрес электронной почты для самостоятельного сброса пароля

Адрес электронной почты, который может быть использован учетной записью пользователя для входа, чтобы сбросить пароль. Дополнительные сведения см. в API методов проверки подлинности Microsoft Entra.

Метод проверки подлинности токена программным средством OATH

Программный токен OATH — это программный генератор чисел, который использует стандарт одноразового пароля на основе времени (TOTP) для многофакторной аутентификации с помощью приложения-аутентификатора. Используйте API Microsoft Graph для управления маркером OATH программного обеспечения, зарегистрированным для пользователя:

Поставщики идентификационных услуг

Управление поставщиками удостоверений , доступными для потоков пользователей в клиенте Azure AD B2C.

- Перечислите поставщиков удостоверений, доступных в клиенте Azure AD B2C

- Список поставщиков удостоверений, настроенных в клиенте Azure AD B2C

- Создайте поставщика удостоверений

- Получите поставщика удостоверений

- Обновление поставщика удостоверений

- Удалить поставщика удостоверений

Поток пользователя (бета-версия)

Настройте предварительно созданные политики для регистрации, входа, объединенной регистрации и входа, сброса пароля и обновления профиля.

- Список потоков пользователей

- Создание потока пользователя

- Получить сценарий взаимодействия с пользователем

- Удаление потока пользователя

Методы проверки подлинности потока пользователей (бета-версия)

Выберите механизм для регистрации пользователей через локальные учетные записи. Локальная учетная запись — это учетная запись, в которой Azure AD B2C завершает утверждение удостоверения. Для получения дополнительной информации см. тип ресурса b2cAuthenticationMethodsPolicy.

Пользовательские политики (бета-версия)

Следующие операции позволяют управлять политиками Azure AD B2C Trust Framework, известными как пользовательские политики.

- Вывод списка всех политик платформы доверия, настроенных в клиенте

- Создание политики платформы доверия

- Чтение свойств существующей политики платформы доверия

- Обновление или создание политики платформы доверия.

- Удаление существующей политики платформы доверия

Ключи политики (бета-версия)

Фреймворк работы с идентичностью хранит секреты, на которые ссылается пользовательская политика, чтобы установить доверие между компонентами. Эти секреты могут быть симметричными или асимметричными ключами и значениями. На портале Azure эти сущности отображаются как ключи политики.

Ресурс верхнего уровня для ключей политики в API Microsoft Graph — это набор ключей доверенной платформы. Каждый набор ключей содержит по крайней мере один ключ. Чтобы создать ключ, сначала создайте пустой набор ключей, а затем создайте ключ в наборе ключей. Вы можете создать секрет вручную, отправить сертификат или ключ PKCS12. Ключ может быть созданным секретом, строкой (например, секретом приложения Facebook) или отправленным сертификатом. Если набор ключей имеет несколько ключей, то активен только один из ключей.

Набор ключей политики Trust Framework

- Перечисление наборов ключей платформы доверия

- Создание наборов ключей платформы доверия

- Получите набор ключей

- Обновление наборов ключей платформы доверия

- Удаление наборов ключей платформы доверия

Ключ политики Trust Framework

- Получить текущий активный ключ в наборе ключей

- Создание ключа в наборе ключей

- Загрузка секретного ключа на основе строки

- Отправка сертификата X.509

- Отправка сертификата формата PKCS12

Приложения

- Перечисление приложений

- Создание приложения

- Обновление приложения

- Создание servicePrincipal

- Создание гранта oauth2Permission

- Удаление приложения

Свойства расширения приложения (расширение каталога)

Свойства расширения приложения также называются расширениями каталога или Microsoft Entra. Чтобы управлять ими в Azure AD B2C, используйте тип ресурса IdentityUserFlowAttribute и связанные с ним методы.

- Создание атрибута потока пользователя

- Перечисление атрибутов потока пользователя

- Получение атрибута потока пользователя

- Обновление атрибута потока пользователя

- Удаление атрибута потока пользователя

Можно хранить до 100 значений расширения каталога на пользователя. Чтобы управлять свойствами расширения каталога для пользователя, используйте следующие API-интерфейсы пользователей в Microsoft Graph.

- Обновление пользователя: для записи или удаления значения свойства расширения каталога из объекта пользователя.

-

Получение пользователя. Чтобы получить значение расширения каталога для пользователя. Свойство возвращается по умолчанию через конечную точку

beta, но только на$selectчерез конечную точкуv1.0.

Для потоков пользователей эти свойства расширения управляются с помощью портала Azure. Для пользовательских политик Azure AD B2C создает свойство автоматически при первом случае записи политики в расширенное свойство.

Примечание.

В идентификаторе Microsoft Entra расширения каталогов управляются с помощью типа ресурса extensionProperty и связанных с ним методов. Тем не менее, так как они используются в B2C через b2c-extensions-app приложение, которое не должно быть обновлено, они управляются в Azure AD B2C с помощью типа ресурса IdentityUserFlowAttribute и связанных с ним методов.

Использование арендатора

Используйте API получения сведений о организации , чтобы получить квоту размера каталога. Необходимо добавить $select параметр запроса, как показано в следующем HTTP-запросе:

GET https://graph.microsoft.com/v1.0/organization/organization-id?$select=directorySizeQuota

Замените organization-id идентификатором организации или клиента.

Ответ на приведенный выше запрос выглядит примерно так, как показано в следующем фрагменте КОДА JSON:

{

"directorySizeQuota": {

"used": 156,

"total": 1250000

}

}

Журналы аудита

Дополнительные сведения о доступе к журналам аудита Azure AD B2C см. в статье "Доступ к журналам аудита Azure AD B2C".

Условный доступ

- Вывод списка встроенных шаблонов для сценариев политики условного доступа

- Список всех политик условного доступа

- Получение сведений о свойствах и отношениях политики условного доступа

- Создание новой политики условного доступа

- Обновление политики условного доступа

- Удаление политики условного доступа

Извлечение или восстановление удаленных пользователей и приложений

Удаленных пользователей и приложения можно восстановить, если они были удалены в течение последних 30 дней.

- Перечисление удаленных элементов

- Получить удаленный элемент

- Восстановление удаленного элемента

- Окончательное удаление удаленного элемента

Программное управление Microsoft Graph

Microsoft Graph можно управлять двумя способами:

- Делегированные разрешения — это когда пользователь или администратор соглашается с разрешениями, которые запрашивает приложение. Приложению предоставлено разрешение действовать от имени вошедшего в систему пользователя при обращении к целевому ресурсу.

- Разрешения приложения используются приложениями, для которых не требуется вошедший пользователь. Из-за этого только администраторы могут согласиться на разрешения приложения.

Примечание.

Делегированные разрешения для пользователей, которые проходят аутентификацию через потоки пользователей или пользовательские политики, нельзя использовать в отношении делегированных разрешений для API Microsoft Graph.

Связанный контент

- Изучите Microsoft Graph API

- Изучите обозреватель Graph , который позволяет попробовать API Microsoft Graph и узнать о них.