Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

В этой статье показано, как просматривать метрики наблюдаемости и улучшать наблюдаемость кластеров AKS с шифрованием KMS и т. д.

Предпосылки

- Кластер AKS с включенным шифрованием KMS etcd. Дополнительные сведения см. в Добавление службы управления ключами (KMS) и шифрования etcd в кластер Службы Azure Kubernetes (AKS).

- Чтобы проверить журналы шифрования, необходимо включить параметры диагностики для хранилища ключей.

Проверка конфигурации KMS

Получите конфигурацию KMS с помощью

az aks showкоманды.az aks show --name $CLUSTER_NAME --resource-group $RESOURCE_GROUP --query "securityProfile.azureKeyVaultKms"Выходные данные выглядят примерно так, как показано в следующем примере выходных данных:

... "securityProfile": { "azureKeyVaultKms": { "enabled": true, "keyId": "https://<key-vault-name>.vault.azure.net/keys/<key-name>/<key-id>", "keyVaultNetworkAccess": "Public", "keyVaultResourceId": <key-vault-resource-id> ...

Диагностика и решение проблем

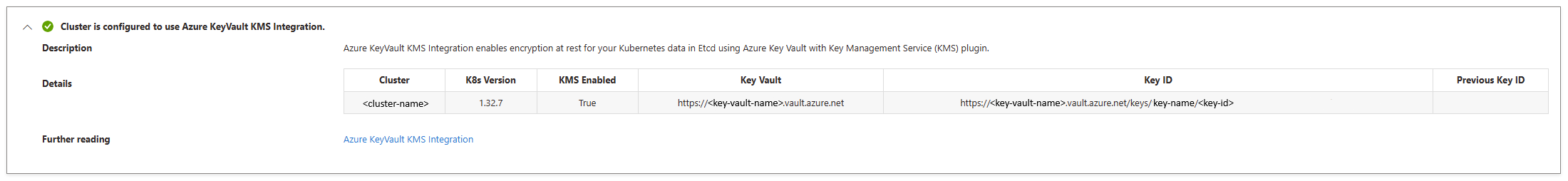

Так как подключаемый модуль KMS является боковикой kube-apiserver pod, вы не можете получить к нему доступ напрямую. Чтобы улучшить наблюдаемость KMS, можно проверить состояние KMS с помощью портала Azure.

- В портал Azure перейдите к кластеру AKS.

- В меню службы выберите "Диагностика и решение проблем".

- В строке поиска найдите KMS и выберите Azure KeyVault KMS Integration Issues.

Пример проблемы

Предположим, что вы видите следующую проблему: KeyExpired: Operation encrypt isn't allowed on an expired key

Так как подключаемый модуль KMS AKS в настоящее время поддерживает только пользовательское хранилище ключей (BYO) и пользовательский ключ, вы несете ответственность за управление жизненным циклом ключей. Если срок действия ключа истек, подключаемый модуль KMS не расшифровывает существующие секреты. Чтобы устранить эту проблему, необходимо продлить срок действия ключа, чтобы сделать KMS работоспособным, и сменить версию ключа.

Дальнейшие шаги

Дополнительные сведения об использовании KMS с AKS см. в следующих статьях: