Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Брандмауэр Azure Premium — это брандмауэр следующего поколения с возможностями, необходимыми для высокочувствительных и регулируемых сред. Он включает следующие компоненты.

- Проверка TLS — расшифровывает исходящий трафик, обрабатывает данные, затем шифрует эти данные и отправляет их в пункт назначения.

- IDPS — система обнаружения и предотвращения сетевых вторжений (IDPS), которую можно использовать для мониторинга сетевых действий на наличие вредоносной активности, регистрации информации об этой активности, сообщать об этом и при необходимости пытаться блокировать её.

-

Фильтрация URL-адресов — расширяет возможности Брандмауэра Azure по фильтрации FQDN для учета полной версии URL-адреса. Например,

www.contoso.com/a/cвместоwww.contoso.com. - Веб-категории — администраторы могут разрешать или запрещать доступ пользователей к веб-сайтам определенных категорий, таким как веб-сайты азартных игр, социальных сетей и др.

Дополнительные сведения см. на странице Функции Брандмауэра Azure уровня "Премиум".

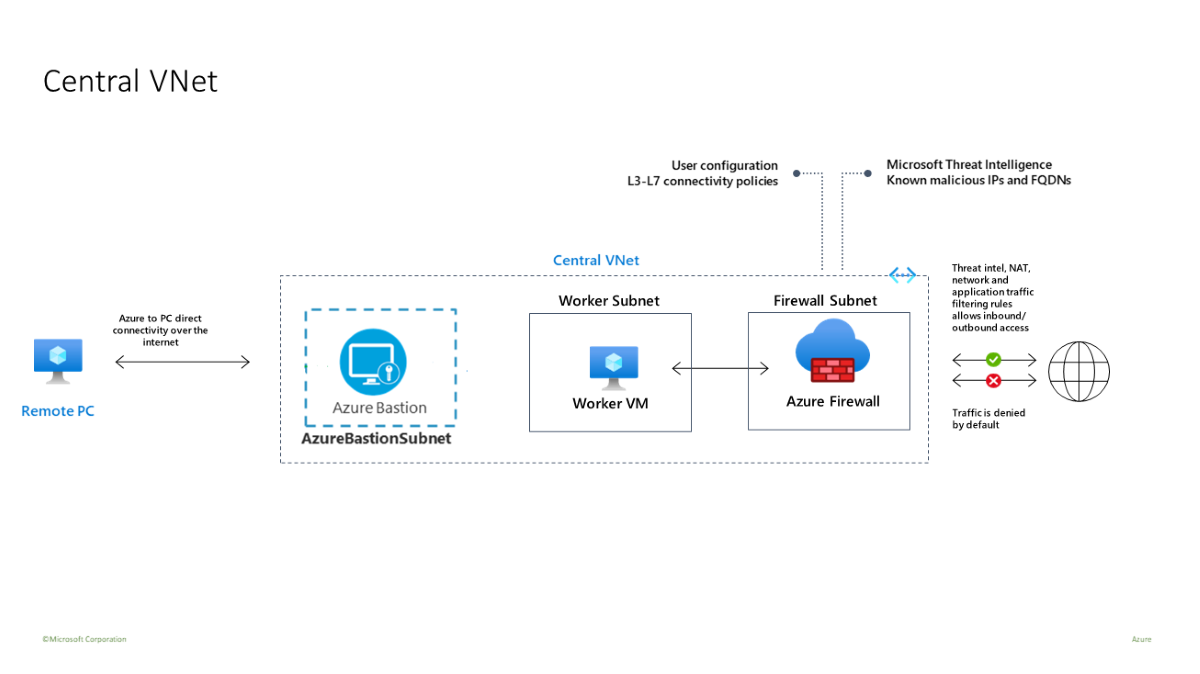

Используйте шаблон для развертывания тестовой среды с центральной виртуальной сетью (10.0.0.0/16) с тремя подсетями:

- Рабочая подсеть (10.0.10.0/24)

- Подсеть Azure Bastion (10.0.20.0/24)

- Подсеть брандмауэра (10.0.100.0/24)

Внимание

Почасовая тарификация начинается с момента развертывания Бастиона, независимо от использования исходящих данных. Дополнительные сведения см. в разделе "Цены и номера SKU". Если вы развертываете Бастион в рамках руководства или теста, рекомендуется удалить этот ресурс после завершения работы с ним.

Одна центральная виртуальная сеть используется в этой тестовой среде для простоты. Для производственных целей топология «звезда» с одноранговыми виртуальными сетями встречается чаще.

Рабочая виртуальная машина — это клиент, направляющий запросы HTTP/S через брандмауэр.

Требования

Если у вас нет подписки Azure, создайте бесплатную учетную запись, прежде чем приступить к работе.

Развертывание инфраструктуры

Шаблон развертывает полную тестовую среду для брандмауэра Azure Firewall Premium, включающую систему предотвращения вторжений и их обнаружения (IDPS), проверку TLS, фильтрацию URL-адресов и веб-категории.

- Новая брандмауэрная служба Azure Firewall Premium с политикой брандмауэра и предопределёнными параметрами, которые облегчают проверку её основных возможностей (IDPS, проверка TLS, фильтрация URL-адресов и веб-категории).

- Все зависимости, включая Key Vault и управляемую идентичность. В рабочей среде, возможно, у вас уже есть эти ресурсы и они не нужны в одном шаблоне.

- Самозаверяющий корневой ЦС, развернутый и созданный в созданном Хранилище ключей.

- Производная промежуточная ЦС, созданная и развернутая на тестовой виртуальной машине Windows (WorkerVM).

- Бастионный хост (BastionHost) также развертывается, и его можно использовать для подключения к тестовой машине Windows (WorkerVM).

тестирование брандмауэра.

Теперь вы можете протестировать IDPS, проверку TLS, веб-фильтрацию и веб-категории.

Добавление параметров диагностики брандмауэра

Чтобы собирать журналы брандмауэра, добавьте параметры диагностики для сбора журналов брандмауэра.

- Выберите DemoFirewall. В разделе Мониторинг выберите Параметры диагностики.

- Выберите Добавить параметр диагностики.

- Для параметра диагностики введите fw-diag.

- В разделе журнала выберите AzureFirewallApplicationRule и AzureFirewallNetworkRule.

- В области Сведения о месте назначения выберите Send to Log Analytics workspace (Отправить в рабочую область Log Analytics).

- Выберите Сохранить.

Тесты IDPS

Чтобы протестировать систему обнаружения и предотвращения вторжений (IDPS), разверните собственный внутренний веб-сервер с действительным серверным сертификатом. Этот тест включает отправку вредоносного трафика на веб-сервер, поэтому не выполняйте этот тест на общедоступном веб-сервере. Дополнительные сведения о требованиях в отношении сертификатов, используемых в Брандмауэре Azure уровня "Премиум", см. в статье Сертификаты Брандмауэра Azure уровня "Премиум".

Используется curl для управления различными заголовками HTTP и имитацией вредоносного трафика.

Для тестирования системы обнаружения и предотвращения вторжений (IDPS) для HTTP-трафика

На виртуальной машине WorkerVM откройте окно командной строки от имени администратора.

Введите следующую команду в командной строке:

curl -A "HaxerMen" <your web server address>Вы увидите ответ веб-сервера.

Перейдите к журналам сетевых правил Брандмауэра на портале Azure, чтобы найти предупреждение, похожее на следующее сообщение:

{ “msg” : “TCP request from 10.0.100.5:16036 to 10.0.20.10:80. Action: Alert. Rule: 2032081. IDS: USER_AGENTS Suspicious User Agent (HaxerMen). Priority: 1. Classification: A Network Trojan was detected”}Примечание.

Для отображения данных в журналах может потребоваться некоторое время. Выждите не менее нескольких минут, чтобы данные отобразились в журналах.

Добавьте правило подписи для подписи 2032081:

- Выберите DemoFirewallPolicy и в разделе Параметры щелкните IDPS.

- Перейдите на вкладку Правила подписи.

- В разделе Идентификатор подписи в открытом текстовом поле введите 2032081.

- В разделе Режим выберите Запретить.

- Выберите Сохранить.

- Дождитесь завершения развертывания, прежде чем продолжить.

В WorkerVM выполните команду

curlеще раз:curl -A "HaxerMen" <your web server address>Так как HTTP-запрос теперь блокируется брандмауэром, вы увидите следующие выходные данные после истечения срока ожидания подключения:

read tcp 10.0.100.5:55734->10.0.20.10:80: read: connection reset by peerПерейдите к журналам мониторинга на портале Azure и найдите сообщение для заблокированного запроса.

Тестирование IDPS для HTTPS-трафика

Повторите эти тесты curl, используя протокол HTTPS вместо HTTP. Например:

curl --ssl-no-revoke -A "HaxerMen" <your web server address>

Вы увидите те же результаты, что и тесты HTTP.

Проверка TLS с фильтрацией URL-адресов

Чтобы выполнить проверку TLS с помощью фильтрации URL-адресов, следуйте инструкциям ниже.

Измените правила приложения политики брандмауэра и добавьте новое правило с именем

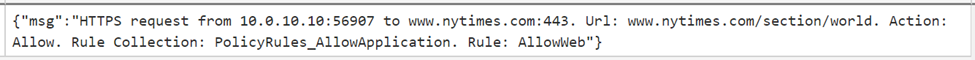

AllowURLв коллекциюAllowWebправил. Настройте целевой URL-адрес, исходный IP-адрес,www.nytimes.com/section/world* типа назначения, выбор проверки TLS и протоколы http, https.После завершения развертывания откройте браузер на WorkerVM и перейдите на

https://www.nytimes.com/section/world. Убедитесь, что HTML-ответ отображается должным образом в браузере.На портале Azure в журналах мониторинга правил приложений можно просмотреть URL-адрес полностью:

Некоторые HTML-страницы могут выглядеть неполными, так как они ссылаются на другие URL-адреса, которые запрещены. Чтобы решить эту проблему, используйте следующие подходы:

Если HTML-страница содержит ссылки на другие домены, добавьте эти домены в новое правило приложения, которое предоставляет доступ к этим полным доменным именам.

Если HTML-страница содержит ссылки на вложенные URL-адреса, измените правило и добавьте звездочку в URL-адрес. Например:

targetURLs=www.nytimes.com/section/world*Кроме того, добавьте новый URL-адрес в правило. Например:

www.nytimes.com/section/world, www.nytimes.com/section/world/*

Тестирование веб-категорий

Создайте правило приложения, чтобы разрешить доступ к спортивным веб-сайтам.

На портале откройте группу ресурсов и выберите DemoFirewallPolicy.

Выберите "Правила приложения" и нажмите кнопку "Добавить коллекцию правил".

В поле "Имя" введите GeneralWeb. Введите 103 для приоритета. Для группы коллекций правил выберите DefaultApplicationRuleCollectionGroup.

В разделе "Правила" введите AllowSports для Name. Введите * для источника. Введите http, https for Protocol. Выберите проверку TLS. Для типа назначения выберите веб-категории. Для назначения выберите "Спорт".

Выберите Добавить.

По завершении развертывания перейдите в WorkerVM, откройте веб-браузер и перейдите по адресу

https://www.nfl.com.Вы видите веб-страницу NFL, а журнал правил приложения показывает, что правило 'Веб-категория: Спорт' было сопоставлено, и запрос был разрешен.