Общие сведения о портах с высоким уровнем доступности

Azure Load Balancer (цен. категория "Стандартный") помогает балансировать нагрузку всех потоков протоколов на всех портах одновременно, когда используется внутренняя подсистема балансировки нагрузки через порты высокой доступности.

Порты высокой доступности (HA) — это тип правила балансировки нагрузки, обеспечивающий простой способ балансировки нагрузки всех потоков, поступающих на все порты внутренней подсистемы балансировки нагрузки (цен. категория "Стандартный"). Решение о распределении нагрузки принимается отдельно для каждого потока. Оно основано на соединении пяти кортежей: исходного IP-адреса, исходного порта, целевого IP-адреса, целевого порта и протокола.

Правила балансировки нагрузки портов с высоким уровнем доступности помогают в критически важных сценариях. Например, они обеспечивают высокий уровень доступности и масштабирование для виртуальных сетевых модулей в виртуальных сетях. Они также позволяют распределять нагрузку между большим количеством портов.

Правила балансировки нагрузки портов высокого уровня доступности настраиваются при настройке интерфейсных и внутренних портов равным 0 и протоколу All. После этого внутренний ресурс подсистемы балансировки нагрузки будет равномерно распределять все потоки TCP и UDP независимо от номера порта.

Зачем использовать порты с высоким уровнем доступности

Сетевые виртуальные модули

Виртуальные сетевые модули можно использовать для защиты рабочей нагрузки Azure от различных угроз безопасности. Виртуальные сетевые модули, используемые в таких сценариях, должны быть надежными, высокодоступными и горизонтально увеличивать масштаб по требованию. Добавьте экземпляры NVA в серверный пул внутренней подсистемы балансировки нагрузки и настройте правило портов HA.

Для виртуальных сетевых модулей с высоким уровнем доступности порты с высоким уровнем доступности предоставляют следующие преимущества:

быстрая отработка отказа в работоспособные экземпляры с проверками работоспособности для каждого экземпляра;

более высокая производительность с масштабированием до N активных экземпляров;

сценарии "N активных" и "активный — пассивный";

устранение необходимости в сложных решениях, например в использовании узлов Apache ZooKeeper для мониторинга модулей.

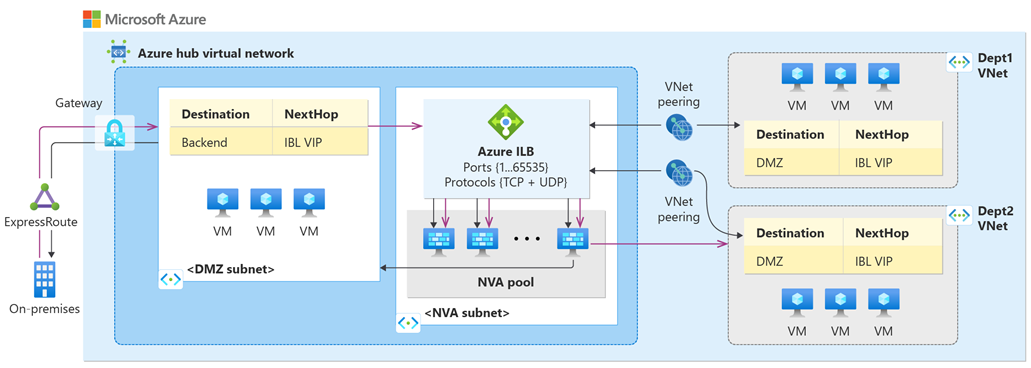

На следующей схеме представлено развертывание виртуальной сети со звездообразным подключением. "Лучи" принудительно туннелируют свой трафик в центральную виртуальную сеть и через виртуальный сетевой модуль перед выходом из доверенного пространства. Виртуальные сетевые модули находятся за внутренней подсистемой Load Balancer уровня "Стандартный" в конфигурации с портами высокого уровня доступности. Весь трафик может обрабатываться и перенаправляться соответствующим образом. Если настроить правило балансировки нагрузки портов с высоким уровнем доступности соответственно следующей схеме, оно дополнительно обеспечивает симметрию потока для входящего и исходящего трафика.

Примечание.

Если вы используете виртуальные сетевые модули, узнайте у поставщика этих модулей, как лучше всего использовать порты высокого уровня доступности и какие сценарии поддерживаются.

Балансировка нагрузки большого количества портов

Можно также использовать порты с высоким уровнем доступности для приложений, требующих распределения нагрузки между большим количеством портов. Эти сценарии можно упростить, применив внутреннюю подсистема балансировки нагрузки уровня "Стандартный" с портами высокого HA. Единое правило распределения нагрузки заменяет несколько отдельных правил для каждого порта балансировки нагрузки.

Поддерживаемые конфигурации

Отдельная неразрывная конфигурация IP-адресов (не direct-Server Return) с высоким уровнем доступности для внутренней подсистемы балансировки нагрузки уровня "Стандартный"

Это самая простая конфигурация для портов высокого уровня доступности. Чтобы настроить правило балансировки нагрузки для портов HA на базе единого интерфейсного IP-адреса:

При настройке подсистемы балансировки нагрузки уровня "Стандартный" установите флажок Порты высокой доступности в конфигурации правила подсистемы балансировки нагрузки.

Для параметра Плавающий IP-адрес установите значение Отключено.

Эта конфигурация не позволяет использовать любые другие конфигурации правил балансировки нагрузки для текущего ресурса подсистемы балансировки нагрузки. Кроме того, он не позволяет настраивать другие внутренние ресурсы подсистемы балансировки нагрузки для заданного набора внутренних экземпляров.

Однако вы можете настроить общедоступный Load Balancer (цен. категория для внутренних экземпляров в дополнение к этому правилу портов высокого уровня доступности.

Конфигурация с портами HA на базе единого плавающего IP-адреса (с прямым ответом от сервера) для внутренней подсистемы балансировки нагрузки уровня "Стандартный"

Вы можете точно так же настроить для подсистемы балансировки нагрузки правило балансировки нагрузки с портом высокого уровня доступности и единой внешней частью, установив параметр Плавающий IP-адрес.

Такая конфигурация позволяет использовать дополнительные правила балансировки нагрузки с плавающим IP-адресом и (или) общедоступную подсистему балансировки нагрузки. Однако вы не можете использовать неразрывную конфигурацию балансировки нагрузки с портами высокого уровня доступности поверх этой конфигурации.

Несколько конфигураций с портами HA во внутренней подсистеме балансировки нагрузки уровня "Стандартный"

Чтобы настроить несколько интерфейсов портов HA для одного серверного пула:

Настройте несколько внешних частных IP-адресов для одного внутреннего ресурса подсистемы балансировки нагрузки уровня "Стандартный".

Настройте несколько правил балансировки нагрузки, где каждое правило имеет один уникальный внешний IP-адрес.

Выбрать вариант Порты высокой доступности, а для параметра Плавающий IP-адрес выбрать значение Включено для всех правил балансировки нагрузки.

Внутренняя подсистема балансировки нагрузки с портами HA и общедоступная подсистема балансировки нагрузки для одного и того же серверного экземпляра

Вы можете настроить один ресурс общедоступной подсистемы балансировки нагрузки (цен. категория "Стандартный") для серверных ресурсов, а также одну внутреннюю подсистему балансировки нагрузки уровня "Стандартный" для портов HA.

Симметрия потока

Симметрия потока поддерживается только в архитектуре, описанной на приведенной выше схеме, для следующих конфигураций:

Если серверный пул подсистемы балансировки нагрузки содержит экземпляры, имеющие только одну сетевой адаптер и одну IP-конфигурацию.

Если серверный пул подсистемы балансировки нагрузки содержит экземпляры с несколькими сетевыми адаптерами с одной конфигурацией IP-адресов для каждой сетевой карты.

Сценарии с двумя стеками, где каждый внутренний экземпляр имеет только одну сетевой адаптер и только одну конфигурацию IPv4 и IPv6 для каждой сетевой карты. Обратите внимание, что симметрия потока гарантируется только для потоков IPv4 и IPv6 независимо, так как эти IP-конфигурации будут настроены с двумя отдельными внутренними пулами и интерфейсными IP-конфигурациями соответственно.

Симметрия потока не гарантируется в любых сценариях, которые включают два или более компонентов подсистемы балансировки нагрузки, например между двумя различными подсистемами балансировки нагрузки, несколькими внутренними пулами или несколькими интерфейсными IP-конфигурациями. Так как трафик распределяется на основе правил балансировки нагрузки, которые принимаются независимые решения и не координируются, симметрия потоков не может быть гарантирована в таких сценариях. В результате симметрия потока не поддерживается при размещении NVA между общедоступным и внутренним подсистемой балансировки нагрузки. Если в таких сценариях требуется симметрия потоков, рекомендуется использовать подсистему балансировки нагрузки шлюза.

Ограничения

Правила балансировки нагрузки портов HA доступны только для внутренней подсистемы балансировки нагрузки (цен. категория "Стандартный").

Объединение правила балансировки нагрузки портов высокого уровня доступности и правила балансировки нагрузки портов, отличных от высокого уровня доступности, указывающее на одни и те же серверные ipconfiguration(s) не поддерживается в одной конфигурации IP-адресов переднего плана, если оба не включены с плавающей IP-адресной точкой.

Фрагментация IP-пакетов не поддерживается.