Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Организации все чаще переходят на многооблачные архитектуры, будь то по проектированию или из-за текущих требований. Растущее число этих организаций использует приложения и хранит данные в нескольких общедоступных облаках, включая Google Cloud Platform (GCP).

В этой статье рассматривается, как интегрировать данные GCP в Microsoft Sentinel для обеспечения полной безопасности и анализа и обнаружения атак в многооблачной среде.

С помощью соединителей GCP Pub/Sub, созданных на основе нашей платформы Codeless Connector Framework (CCF), вы можете получать журналы из вашей среды GCP, используя функцию Pub/Sub.

Соединитель Google Cloud Platform (GCP) Pub/Sub Audit Logs собирает следы аудита доступа к ресурсам GCP. Аналитики могут отслеживать эти журналы, чтобы контролировать попытки доступа к ресурсам и обнаруживать потенциальные угрозы в среде GCP.

Соединитель Центра управления безопасностью Google Cloud Platform (GCP) собирает результаты из Центра управления безопасностью Google, надежной платформы управления безопасностью и рисками для Google Cloud. Аналитики могут просмотреть эти выводы, чтобы получить аналитические сведения о состоянии безопасности организации, включая инвентаризацию активов и их обнаружение, выявление уязвимостей и угроз, а также смягчение и устранение рисков.

Соединитель модуля Google Kubernetes собирает журналы Google Kubernetes Engine (GKE). Аналитики могут отслеживать эти журналы для отслеживания активности кластера, поведения рабочей нагрузки и событий безопасности, позволяя аналитикам отслеживать рабочие нагрузки Kubernetes, анализировать производительность и обнаруживать потенциальные угрозы в кластерах GKE.

Необходимые компоненты

Прежде чем начать, убедитесь в наличии следующего:

- Решение Microsoft Sentinel включено.

- Определенная рабочая область Microsoft Sentinel существует.

- Среда GCP существует и содержит ресурсы, создающие один из следующих типов журналов, которые необходимо собрать:

- Журналы аудита GCP

- Выводы Центра управления безопасностью Google

- У пользователя Azure есть роль участника Microsoft Sentinel.

- Пользователь GCP имеет доступ для создания и изменения ресурсов в проекте GCP.

- API GCP Identity and Access Management (IAM) и API GCP Cloud Resource Manager включены.

Настройка среды GCP

В среде GCP необходимо настроить два способа.

Настройте проверку подлинности Microsoft Sentinel в GCP, создав следующие ресурсы в службе GCP IAM:

- Пул идентификаций рабочей нагрузки

- Поставщик удостоверений рабочей нагрузки

- учетная запись службы

- Роль

Настройте сбор журналов в GCP и их прием в Microsoft Sentinel создав следующие ресурсы в службе GCP Pub/Sub:

- Тема

- Подписка на раздел

Вы можете настроить среду одним из двух способов:

Создание ресурсов GCP через API Terraform: Terraform предоставляет API для создания ресурсов и управления доступом и удостоверениями (см. Требования). Microsoft Sentinel предоставляет скрипты Terraform, которые выдают необходимые команды API.

Настройте среду GCP вручную, создав ресурсы самостоятельно в консоли GCP.

Примечание.

Скрипт Terraform недоступен для создания ресурсов GCP Pub/Sub для сбора журналов из Центра командования безопасностью. Эти ресурсы необходимо создать вручную. Скрипт Terraform по-прежнему можно использовать для создания ресурсов GCP IAM для проверки подлинности.

Внимание

Если вы создаёте ресурсы вручную, необходимо создать все ресурсы проверки подлинности (IAM) в том же проекте GCP, в противном случае это не будет работать. (Ресурсы Pub/Sub могут находиться в другом проекте.)

Настройка проверки подлинности GCP

Требуется для всех соединителей GCP.

Откройте GCP Cloud Shell.

Выберите project, с которыми вы хотите работать, введя следующую команду в редакторе:

gcloud config set project {projectId}Скопируйте скрипт проверки подлинности Terraform, предоставленный Microsoft Sentinel из репозитория Sentinel GitHub в среду GCP Cloud Shell.

Откройте скрипт Terraform GCPInitialAuthenticationSetup и скопируйте его содержимое.

Примечание.

Для приема данных GCP в облако Azure Government, вместо этого используйте скрипт настройки аутентификации.

Создайте каталог в среде Cloud Shell, введите его и создайте пустой файл.

mkdir {directory-name} && cd {directory-name} && touch initauth.tfОткройте initauth.tf в редакторе Cloud Shell и вставьте в него содержимое файла скрипта.

Инициализируйте Terraform в созданном вами каталоге, введя следующую команду в терминале:

terraform initПри получении сообщения подтверждения о инициализации Terraform запустите скрипт, введя следующую команду в терминале:

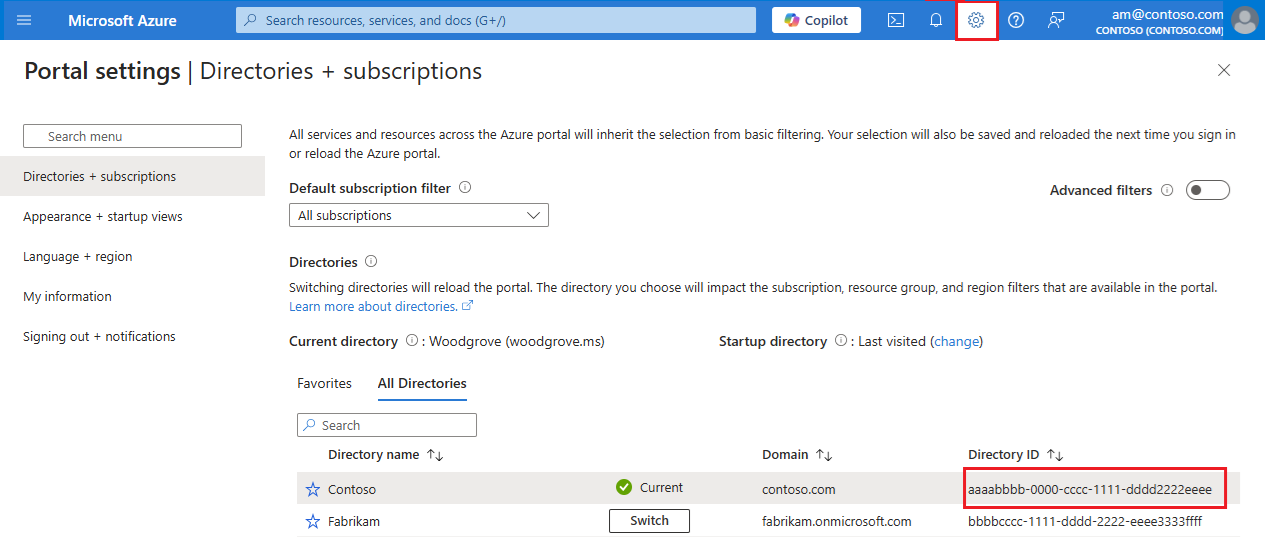

terraform applyКогда скрипт запрашивает идентификатор клиента Майкрософт, скопируйте и вставьте его в терминал.

Если для Azure уже создан пул идентификации рабочей нагрузки, ответьте да или нет соответственно.

Если вы хотите создать перечисленные ресурсы, введите "да".

При отображении выходных данных из скрипта сохраните параметры ресурсов для последующего использования.

Настройка журналов аудита GCP

Инструкции, описанные в этом разделе, предназначены для использования соединителя журналов аудита GCP Pub/Sub в Microsoft Sentinel GCP Pub/Sub Audit Logs .

См. настройку Центра управления безопасностью GCP для использования соединителя Microsoft Sentinel GCP Pub/Sub Security Command Center.

См. настройку журналов GKE для использования соединителя Microsoft Sentinel Google Kubernetes Engine.

Скопируйте скрипт установки журнала аудита Terraform, предоставленный Microsoft Sentinel из репозитория Sentinel GitHub в другую папку в среде GCP Cloud Shell.

Откройте скрипт Terraform GCPAuditLogsSetup и скопируйте его содержимое.

Примечание.

Для приема данных GCP в облако Azure Government используйте этот скрипт настройки журнала аудита вместо этого.

Создайте другой каталог в среде Cloud Shell, введите его и создайте пустой файл.

mkdir {other-directory-name} && cd {other-directory-name} && touch auditlog.tfОткройте auditlog.tf в редакторе Cloud Shell и вставьте в него содержимое файла скрипта.

Инициализировать Terraform в новом каталоге, введя следующую команду в терминале:

terraform initПри получении сообщения подтверждения о инициализации Terraform запустите скрипт, введя следующую команду в терминале:

terraform applyЧтобы собирать журналы из всей организации с помощью одного Pub/Sub, введите следующее:

terraform apply -var="organization-id= {organizationId} "Если вы хотите создать перечисленные ресурсы, введите "да".

При отображении выходных данных из скрипта сохраните параметры ресурсов для последующего использования.

Подождите пять минут, прежде чем перейти к следующему шагу.

Если вы также настраиваете соединитель GCP Pub/Sub Security Command Center , перейдите к следующему разделу.

В противном случае перейдите к настройке соединителя GCP Pub/Sub в Microsoft Sentinel.

Настройка центра управления безопасностью GCP

Инструкции в этом разделе предназначены для использования соединителя Microsoft Sentinel GCP Pub/Sub Security Command Center .

См. инструкции в предыдущем разделе по использованию соединителя Microsoft Sentinel для журналов аудита GCP Pub/Sub.

См. настройку журналов GKE для использования соединителя Microsoft Sentinel Google Kubernetes Engine.

Настройка непрерывного экспорта результатов

Следуйте инструкциям в документации Google Cloud, чтобы настроить экспорт pub/Sub будущих результатов SCC в службу GCP Pub/Sub.

Когда будет предложено выбрать project для экспорта, выберите project, созданную для этой цели, или создайте новый project.

При запросе выбрать раздел Pub/Sub, где вы хотите экспортировать результаты, следуйте приведенным выше инструкциям, чтобы создать новый раздел.

Настройка соединителя подсистемы Google Kubernetes

Инструкции в этом разделе предназначены для использования соединителя microsoft Sentinel Google Kubernetes Engine .

См. настройку Центра управления безопасностью GCP для использования соединителя Microsoft Sentinel GCP Pub/Sub Security Command Center.

См. настройку журналов аудита GCP для использования соединителя журналов аудита Microsoft Sentinel GCP Pub/Sub Audit Logs.

Скопируйте скрипт установки журнала аудита Terraform, предоставленный Microsoft Sentinel из репозитория Sentinel GitHub в другую папку в среде GCP Cloud Shell.

Откройте скрипт Terraform GoogleKubernetesEngineLogSetup и скопируйте его содержимое.

Создайте другой каталог в среде Cloud Shell, введите его и создайте пустой файл.

mkdir {other-directory-name} && cd {other-directory-name} && touch gkelog.tfОткройте gkelog.tf в редакторе Cloud Shell и вставьте в него содержимое файла скрипта.

Инициализировать Terraform в новом каталоге, введя следующую команду в терминале:

terraform initПри получении сообщения подтверждения о инициализации Terraform запустите скрипт, введя следующую команду в терминале:

terraform applyЧтобы собирать журналы из всей организации с помощью одного Pub/Sub, введите следующее:

terraform apply -var="organization-id= {organizationId} "Если вы хотите создать перечисленные ресурсы, введите "да".

При отображении выходных данных из скрипта сохраните параметры ресурсов для последующего использования.

Подождите пять минут, прежде чем перейти к следующему шагу.

Настройка соединителя GCP Pub/Sub в Microsoft Sentinel

Откройте Azure portal и перейдите к службе Microsoft Sentinel.

В центре контента в строке поиска введите Журналы аудита Google Cloud Platform.

Установите решение журналов аудита Google Cloud Platform.

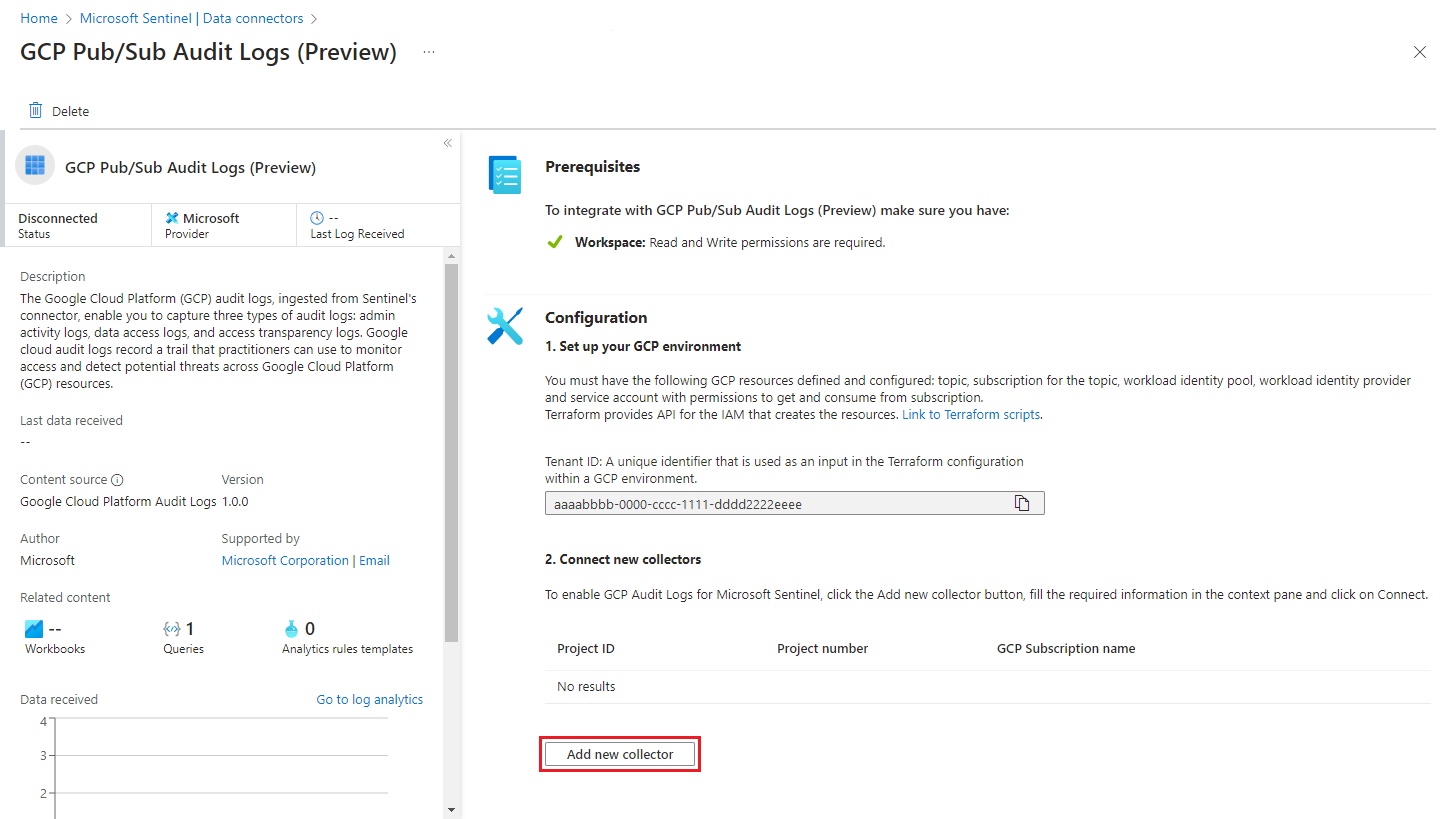

Выберите соединители данных и в строке поиска введите журналы аудита GCP Pub/Sub.

Выберите соединитель журналов аудита GCP Pub/Sub.

В области сведений выберите Открыть страницу соединителя.

В области конфигурации выберите "Добавить новый сборщик".

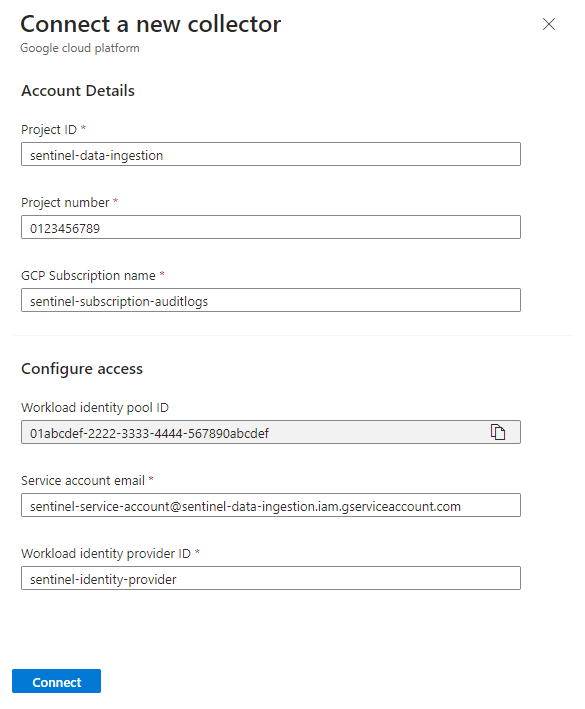

На панели "Подключение нового сборщика" введите параметры ресурса, созданные при создании ресурсов GCP.

Убедитесь, что значения во всех полях соответствуют их аналогам в project GCP (значения на снимке экрана являются примерами, а не литералами) и выберите Connect.

Убедитесь, что данные GCP в среде Microsoft Sentinel

Чтобы обеспечить успешное прием журналов GCP в Microsoft Sentinel, выполните следующий запрос через 30 минут после завершения настройки соединителя.

GCPAuditLogs | take 10Включите функцию проверки состояния для соединителей данных.

Устранение неполадок

- "Ошибка 409: запрошенная сущность уже существует" При выполнении скриптов terraform: импортируйте существующие ресурсы GCP в состояние Terraform, чтобы Terraform управлял ими, а не пытаясь повторно создать их. Например, с сообщением об ошибке: "Ошибка создания WorkloadIdentityPool: googleapi: Error 409: Запрошенная сущность уже существует", найдите идентификатор пула и идентификатор проекта, выполните команду:

terraform import google_iam_workload_identity_pool.<POOL_RESOURCE_NAME> projects/<PROJECT_ID>/locations/global/workloadIdentityPools/<POOL_ID>

Следующие шаги

В этой статье вы узнали, как импортировать данные GCP в Microsoft Sentinel, используя коннекторы GCP Pub/Sub. Ознакомьтесь с дополнительными сведениями о Microsoft Sentinel в следующих статьях:

- Узнайте, как отслеживать свои данные и потенциальные угрозы.

- Начните обнаруживать угрозы с помощью Microsoft Sentinel.

- Используйте рабочие тетради чтобы отслеживать данные.