Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

В этой статье приводятся пошаговые инструкции по включению сетевой безопасности ресурсов хранилища, интегрированных с соединителем службы хранилища Azure. Периметр безопасности сети Azure (NSP) — это встроенная функция Azure, которая создает границу логической изоляции для ресурсов PaaS. Связывание ресурсов, таких как учетные записи хранения или базы данных с NSP, позволяет централизованно управлять доступом к сети с помощью упрощенного набора правил. Дополнительные сведения см. в разделе Концепции периметра сетевой безопасности.

Необходимые условия

Перед включением сетевой безопасности создайте ресурсы соединителя. См. статью "Настройка соединителя службы хранения Azure" для передачи журналов в Microsoft Sentinel, включая системную тему Event Grid, используемую для передачи событий создания BLOB-объектов в очередь Azure Storage.

Чтобы завершить эту настройку, убедитесь, что у вас есть следующие разрешения:

- Владелец подписки или Участник может создавать ресурсы периметра безопасности сети.

- Участник учетной записи хранения для связывания учетной записи хранения с NSP.

- Администратор доступа к учетной записи хранения или владелец должны назначить роли RBAC управляемой идентичности в Event Grid.

- Участник Event Grid для включения управляемой идентификации и управления подписками на события.

Включение сетевой безопасности

Чтобы включить сетевую безопасность ресурсов хранилища, интегрированных с соединителем службы хранилища Azure, создайте периметр безопасности сети (NSP), свяжите с ней учетную запись хранения и настройте правила, чтобы разрешить трафик из сетки событий и других необходимых источников, блокируя несанкционированный доступ. Чтобы завершить настройку, выполните следующие действия.

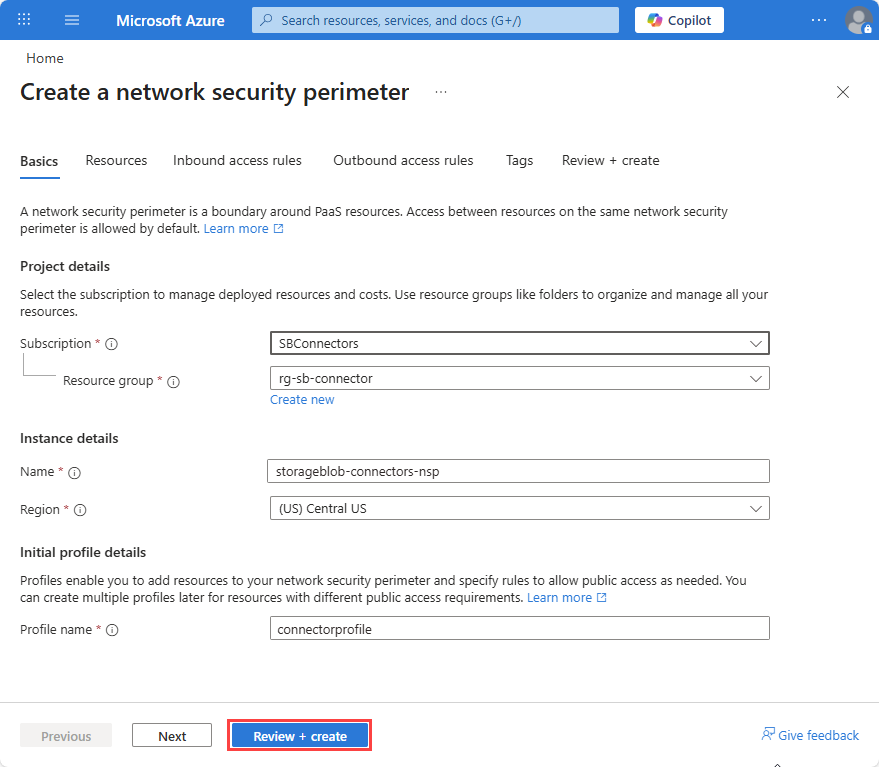

Создание периметра безопасности сети

На портале Azure найдите периметры безопасности сети

Нажмите кнопку "Создать".

Выберите подписку и группу ресурсов.

Введите имя, например

storageblob-connectors-nspВыберите Регион. Регион должен быть тем же регионом, что и учетная запись хранения.

Введите имя профиля или примите значение по умолчанию. Профиль определяет набор правил, применяемых к связанным ресурсам. Вы можете использовать несколько профилей в одном NSP, чтобы применить разные правила к разным ресурсам, если это необходимо.

Выберите Проверить и создать, а затем Создать.

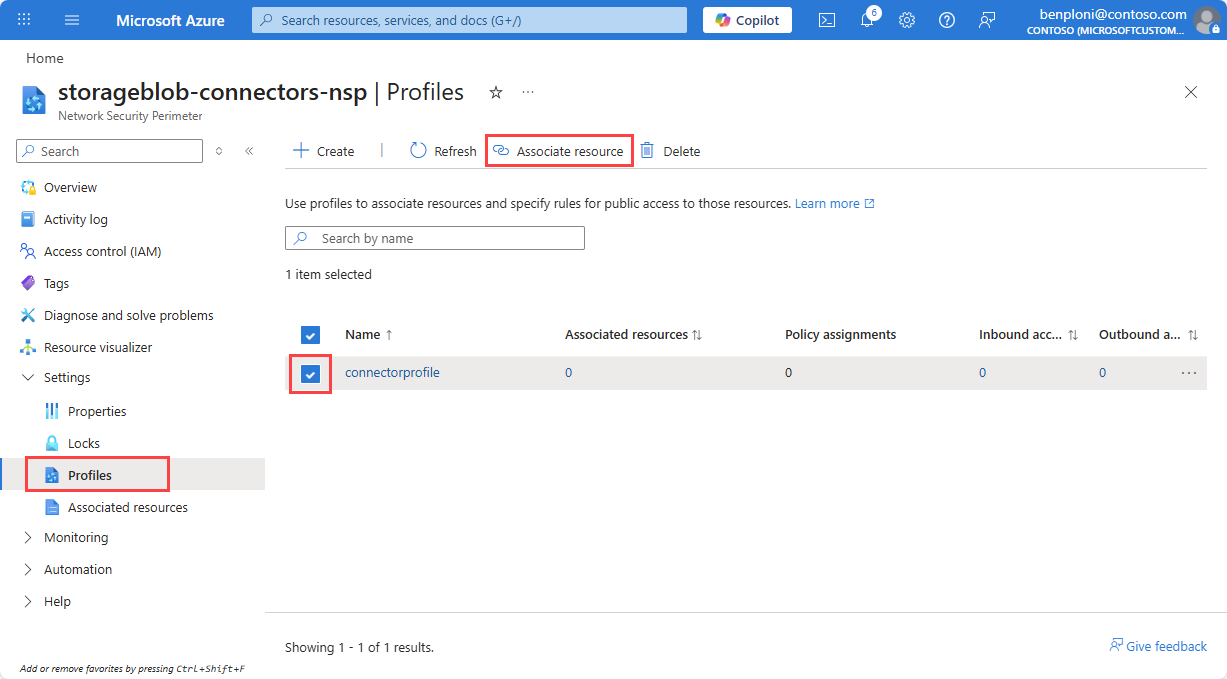

Связывание учетной записи хранения с периметром безопасности сети

Откройте созданный ресурс периметра безопасности сети на портале Azure.

Выберите профили, а затем выберите имя профиля, которое вы использовали при создании ресурса NSP.

Выберите связанные ресурсы.

Нажмите кнопку "Добавить".

Найдите и добавьте учетную запись хранения, а затем нажмите кнопку "Выбрать".

Выберите Связать.

По умолчанию для режима доступа задано значение "Переход ", что позволяет проверить конфигурацию перед применением ограничений.

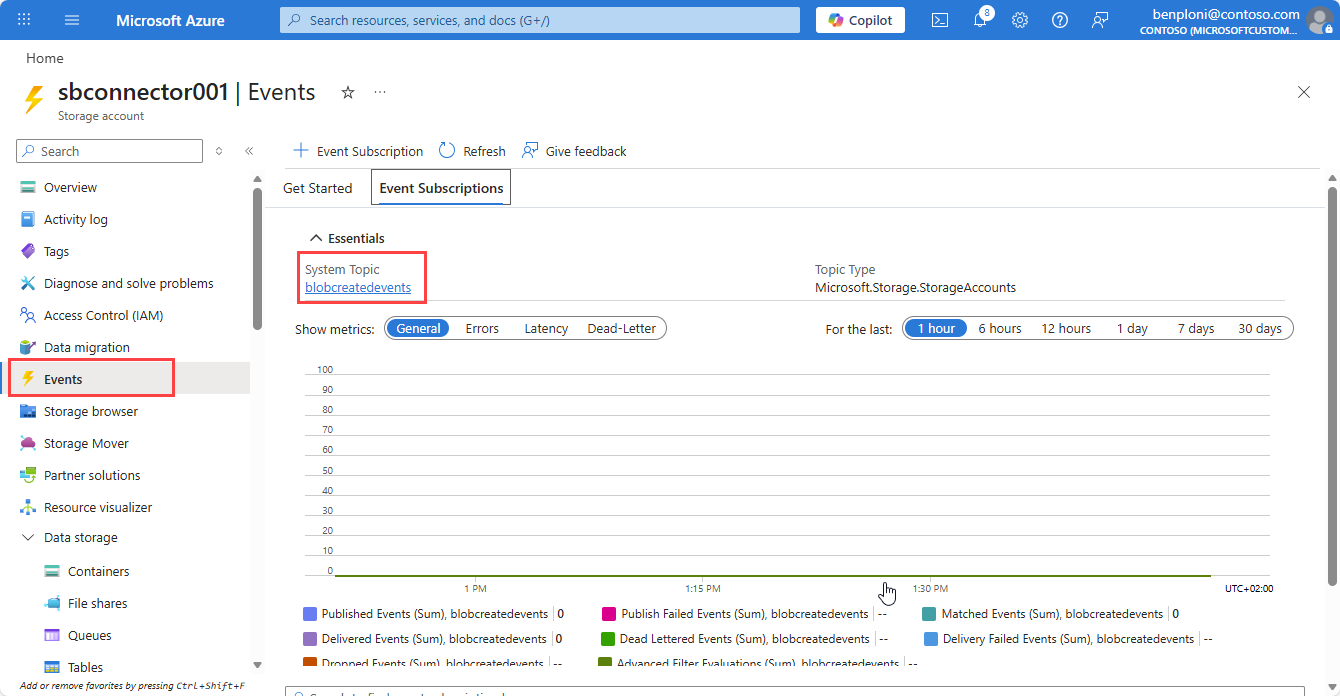

Включение System-Assigned Identity в системную тему Event Grid

В учетной записи хранения перейдите на вкладку "События ".

Выберите системный раздел , используемый для потоковой передачи событий создания BLOB-объектов в очередь хранилища.

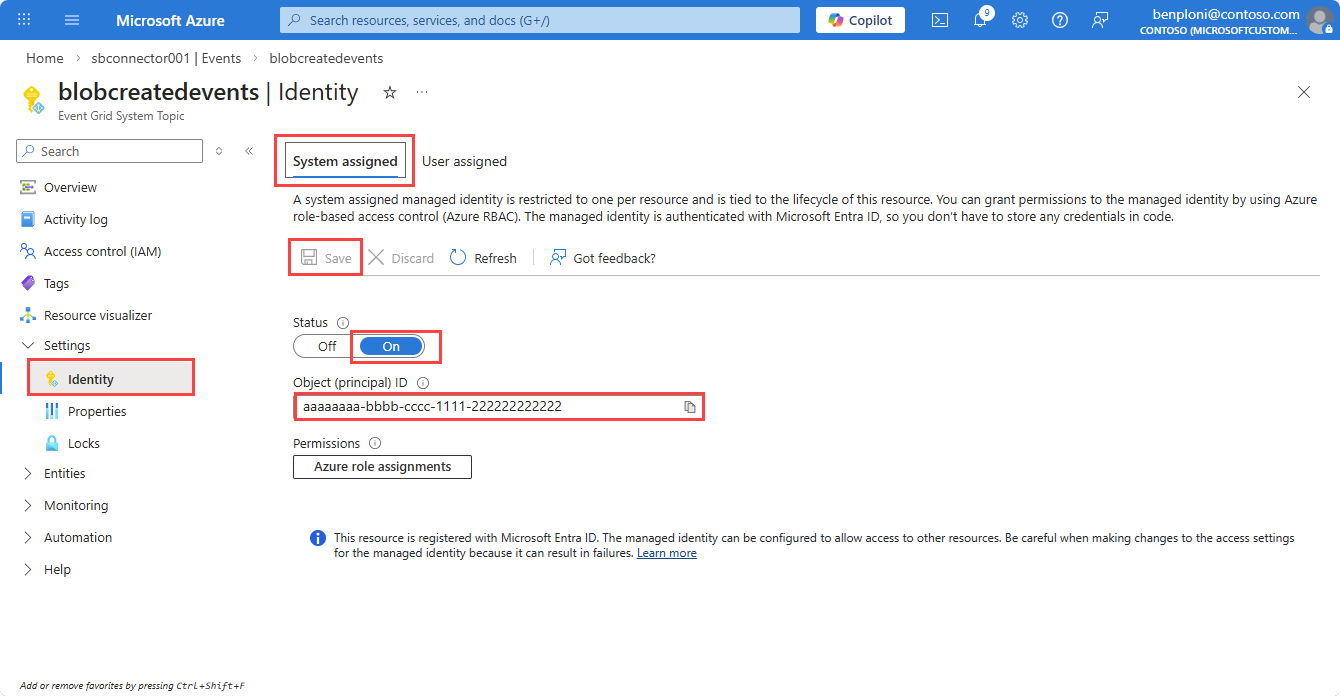

Выберите Идентификатор.

На вкладке "Назначаемая системой" установите "Состояние" в "Включено".

Нажмите кнопку "Сохранить", а затем скопируйте идентификатор объекта управляемого удостоверения для последующего использования.

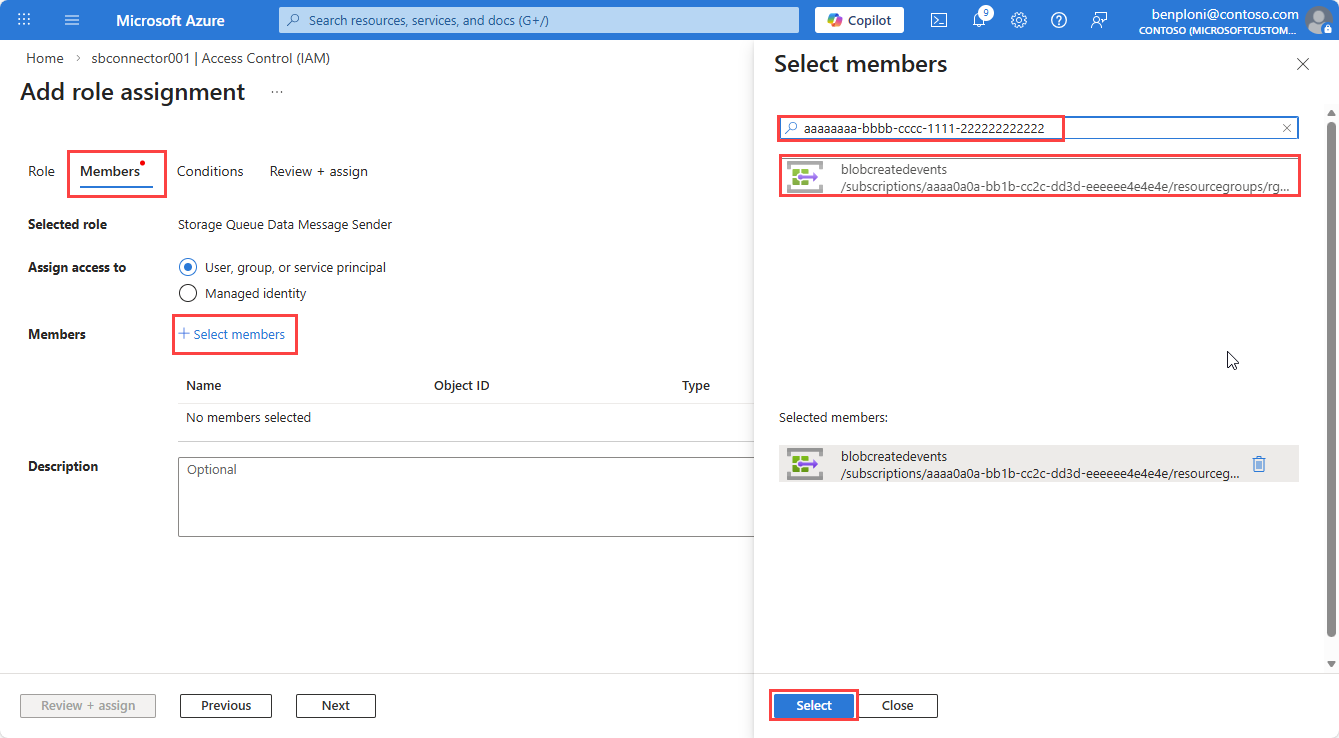

Предоставление разрешений RBAC в компоненте 'Очередь хранилища'

Перейдите к учетной записи хранения.

Выберите Управление доступом (IAM).

Нажмите кнопку "Добавить".

Найдите и выберите роль Отправитель сообщений в очереди данных хранилища (контекст: учетная запись хранилища).

Перейдите на вкладку "Члены" и выберите участников.

В панели "Выбор элементов" вставьте идентификатор объекта для управляемого удостоверения системной темы Event Grid, созданного на предыдущем шаге.

Выберите управляемое удостоверение и нажмите кнопку "Выбрать".

Выберите Проверить + Назначить, чтобы завершить назначение роли.

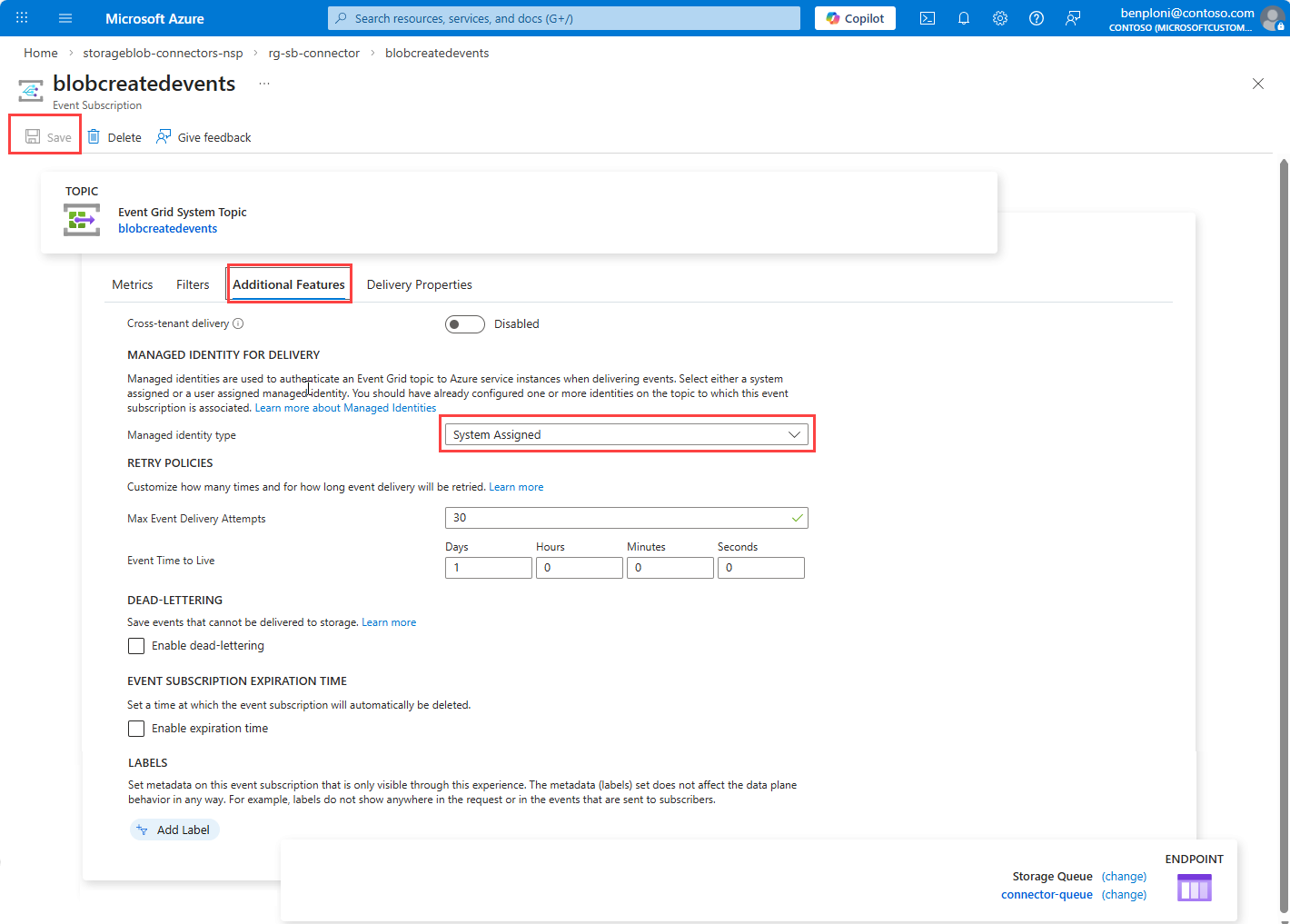

Включение управляемой идентичности для подписки на события

Откройте системный раздел сетки событий.

Выберите подписку на события, предназначенную для очереди.

Перейдите на вкладку Дополнительные параметры.

Задайте тип управляемого удостоверенияназначаемого системой.

Нажмите Сохранить.

Просмотрите метрики подписки Event Grid, чтобы подтвердить успешную публикацию сообщений в очередь хранилища после обновления.

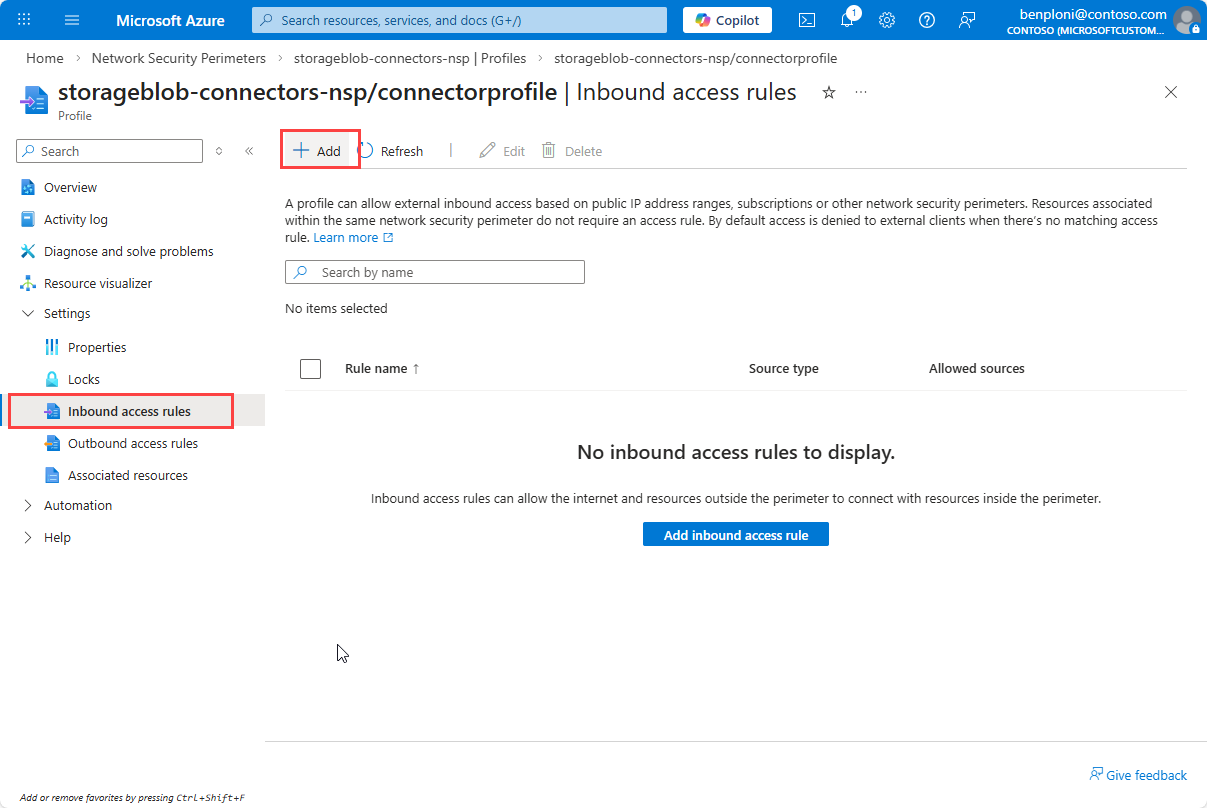

Настройка правил входящего доступа в профиле периметра безопасности сети

Для того чтобы разрешить сетке событий доставку сообщений в учетную запись хранения и одновременно блокировать несанкционированный доступ, необходимы следующие правила. В зависимости от системы отправки данных в учетную запись хранения или доступа к ресурсам хранилища может потребоваться добавить дополнительные правила для входящего трафика. Просмотрите ваш сценарий и шаблоны трафика, чтобы безопасно применить необходимые правила и учтите время на распространение правил.

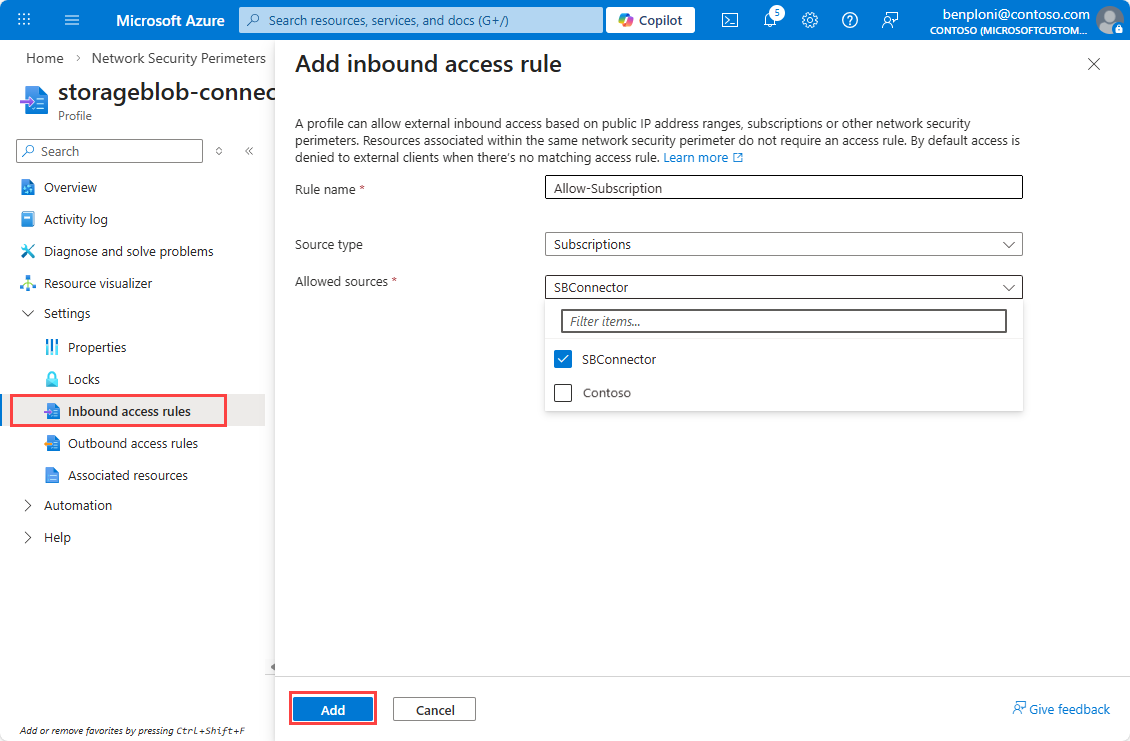

Правило 1. Разрешить подписку (доставка сетки событий)

Доставка в службе Event Grid не исходит от фиксированных общедоступных IP-адресов. NSP проверяет доставку с помощью удостоверения подписки.

Перейдите к периметру безопасности сети и выберите NSP.

Выберите профили и выберите профиль, связанный с учетной записью хранения.

Выберите правила для входящего доступа и нажмите кнопку "Добавить".

Введите имя правила, например

Allow-Subscription.Выберите подписку из раскрывающегося списка "Исходный тип".

Выберите подписку из раскрывающегося списка "Разрешенные источники ".

Чтобы создать правило, выберите Добавить.

Замечание

Правила могут появиться в списке через несколько минут после создания.

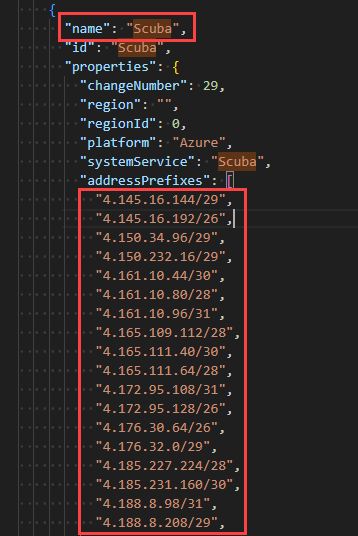

Правило 2. Разрешить диапазоны IP-адресов службы scuba

Создайте второе правило доступа для входящего трафика.

Введите имя правила, например

Allow-Scuba.Выберите диапазоны IP-адресов в раскрывающемся списке "Исходный тип ".

Откройте страницу загрузки идентификатора сервиса.

Выберите облако, например Общедоступную службу Azure.

Нажмите кнопку "Скачать " и откройте скачанный файл, чтобы получить список диапазонов IP-адресов.

ScubaНайдите тег службы и скопируйте связанные диапазоны IPv4.Вставьте диапазоны IPv4 в поле "Разрешенные источники" после удаления всех кавычки и конечных запятых.

Чтобы создать правило, выберите Добавить.

Это важно

Удалите кавычки из диапазонов IP-адресов и убедитесь, что на последней записи нет конечных запятых, прежде чем вставить их в поле "Разрешенные источники". Диапазоны тегов службы обновляются со временем; обновляйте их регулярно, чтобы правила оставались актуальными.

Проверка и применение

После настройки правил отслеживайте журналы диагностики для периметра безопасности сети, чтобы убедиться, что допустимый трафик разрешен и нет сбоев. Убедившись, что правила правильно разрешают необходимый трафик, можно переключиться с режима перехода на режим принудительного доступа, чтобы заблокировать несанкционированный доступ.

Режим перехода

Включите журналы диагностики периметра безопасности сети и просмотрите собранные данные телеметрии для проверки шаблонов связи перед применением. Дополнительные сведения см. в журналах диагностики периметра безопасности сети.

Режим принудительного выполнения

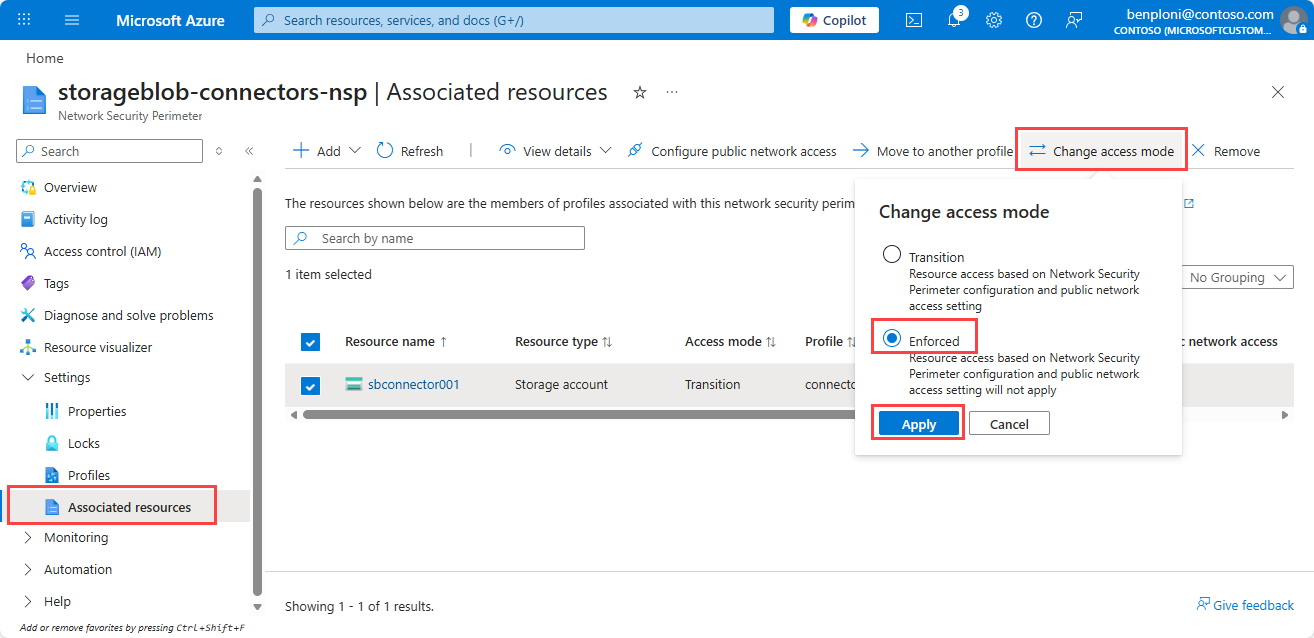

После успешной проверки задайте для режима доступа значение "Принудительно ", как показано ниже.

На странице периметра безопасности сети в разделе "Параметры" выберите "Связанные ресурсы".

Выберите учетную запись хранилища.

Выберите "Изменить режим доступа".

Выберите Принудительно и Сохранить.

Проверка после принудительного применения

После применения внимательно отслеживайте среду на предмет заблокированного трафика, который может указывать на ошибочные настройки. Проверьте, что конфигурация сетки событий не подверглась влиянию, просмотрев метрики подписки системной темы сетки событий.

Используйте журналы диагностики для изучения и устранения возникающих проблем. Просмотрите метрики учетной записи хранилища (входящий трафик очереди и ошибки) и Event Grid (успешность доставки), чтобы проверить наличие ошибок. Возврат к режиму перехода при любых сбоях и повторное исследование с помощью журналов диагностики.

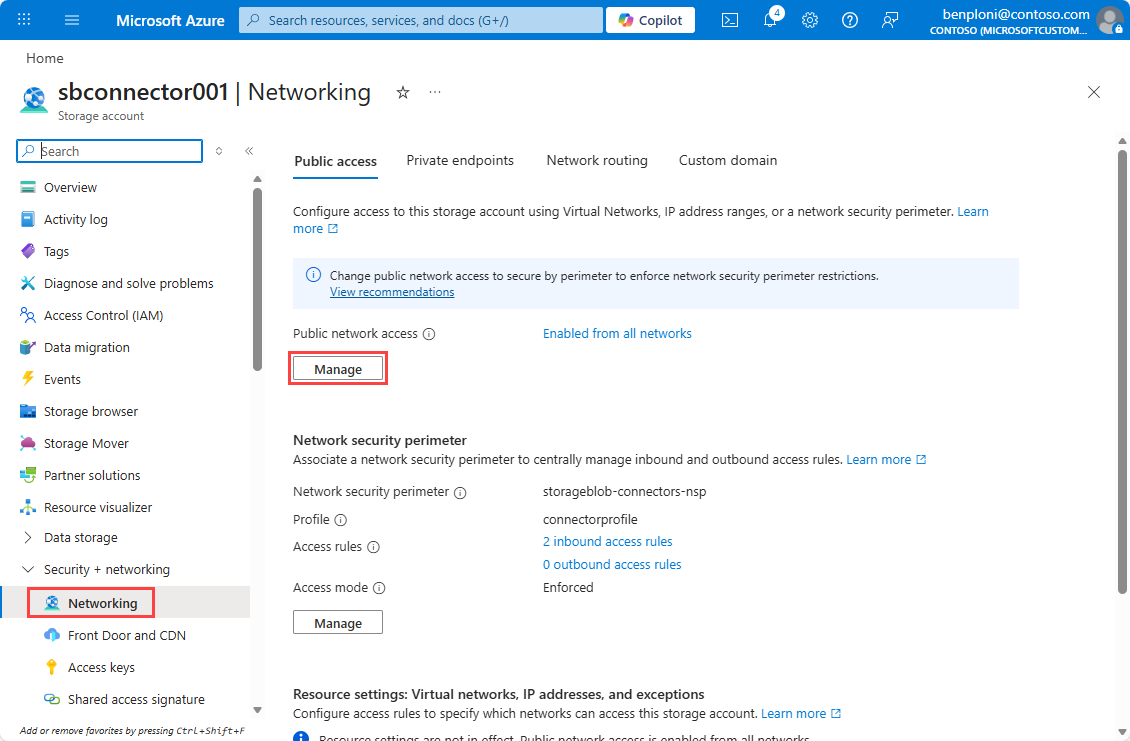

Установка защищенного периметра в учетной записи хранения (необязательно)

Настройка учетной записи хранения на защиту периметром гарантирует, что весь трафик в учетную запись хранения оценивается по правилам периметра сетевой безопасности и блокируется доступ с общедоступной сети.

Перейдите к учетной записи хранения.

В разделе "Безопасность и сеть" выберите "Сеть".

В разделе "Доступ к общедоступной сети" выберите "Управление".

Установите Защищено периметром (максимально ограничено)

Нажмите Сохранить.

Дальнейшие действия

Из этой статьи вы узнали, как включить сетевую безопасность ресурсов хранилища, интегрированных с соединителем службы хранилища Azure. Дополнительные сведения см. в статьях по периметру безопасности сети .

- Просмотрите правила подключения к данным в

data-connection-rules-reference-azure-storage.md. - Устранение неполадок с сетью соединителей в

azure-storage-blob-connector-troubleshoot.md.