Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Уровень анализа поведения пользователей и сущностей (UEBA) в Microsoft Sentinel агрегирует и суммирует большие объемные необработанные журналы в четкие и простые описания действий безопасности, объясняя "кто сделал что и кому" в систематизированной форме.

В отличие от оповещений или аномалий, поведение не обязательно указывает на риск. Они создают слой абстракции, который оптимизирует данные для исследований, охоты и обнаружения путем повышения:

- Эффективность: сокращение времени исследования путем стежки связанных событий в сплоченные истории.

- Ясность: Перевод шумных, низкоуровневых журналов в простые, понятные языковые сводки.

- Контекст. Добавление сопоставления MITRE ATT&CK и ролей сущностей для мгновенной релевантности безопасности.

- Согласованность: Предоставление единой схемы для различных источников журналов.

Этот уровень абстракции позволяет ускорить обнаружение угроз, исследование и реагирование в операциях безопасности, не требуя глубокого знакомства с каждым источником журнала.

В этой статье объясняется, как работает уровень поведения UEBA, как включить уровень поведения и как использовать поведение для улучшения операций безопасности.

Просмотрите вебинар поведения UEBA для полного обзора и демонстрации уровня поведения UEBA.

Как работает уровень поведения UEBA

Поведение является частью возможностей Аналитики поведения пользователей и сущностей (UEBA) Microsoft Sentinel, предоставляя нормализованные, контекстуализированные сводки действий, которые дополняют обнаружение аномалий и обогащение исследований.

Сравнение поведения, аномалий и оповещений

В этой таблице показано, как поведение отличается от аномалий и оповещений:

| Способность | Что он представляет | Purpose |

|---|---|---|

| Anomalies | Шаблоны, которые отклоняются от установленных базовых показателей | Выделение необычных или подозрительных действий |

| Оповещения | Сигнал о потенциальной проблеме безопасности, требующей внимания | Активация рабочих процессов реагирования на инциденты |

| Поведение | Нейтральные структурированные сводки действия — обычные или аномальные действия, основанные на временных окнах или триггерах, обогащенные сопоставлениями MITRE ATT&CK и ролями сущностей | Обеспечение контекста и ясности для расследований, охоты и обнаружения |

Типы и записи поведения

Когда вы включаете уровень поведения UEBA, Microsoft Sentinel обрабатывает поддерживаемые журналы безопасности, собираемые в рабочую область Sentinel в режиме, близком к реальному времени, и суммирует два типа шаблонов поведения.

| Тип поведения | Описание | Examples | Сценарий использования |

|---|---|---|---|

| Агрегированное поведение | Обнаружение шаблонов на базе объёма путем сбора связанных событий в течение временных окон |

|

Преобразуйте журналы больших объемов в полезные аналитические сведения о безопасности. Этот тип поведения превосходно выявляет необычные уровни активности. |

| Последовательность поведения | Определение многофакторных шаблонов или сложных цепочек атак, которые не очевидны при просмотре отдельных событий | Ключ доступа, созданный > из новых вызовов API с привилегированным IP-адресом > | Обнаружение сложных последовательностей атак и многоэтапных угроз. |

Уровень поведения UEBA суммирует поведение в определенных интервалах времени, относящихся к логике каждого поведения, создавая записи поведения немедленно при определении шаблонов или при закрытии окон времени.

Каждая запись поведения включает:

- Простое, контекстное описание: объяснение естественного языка о том, что произошло в условиях безопасности , например, кто сделал чтокому, и почему это важно.

- Единая схема и ссылки на базовые необработанные журналы: все поведение использует согласованную структуру данных в разных продуктах и типах журналов, поэтому аналитики не должны переводить различные форматы журналов или присоединять таблицы с большим объемом.

- Сопоставление MITRE ATT&CK: каждое поведение помечено соответствующими тактиками и методами MITRE, предоставляя стандартный для отрасли контекст на первый взгляд. Вы не просто видите , что произошло, но и как он вписывается в платформу атак или временную шкалу.

- Сопоставление связей сущностей: каждое поведение определяет участвующие сущности (пользователи, узлы, IP-адреса) и их роли (субъект, целевой объект или другое).

Уровень абстракции поведения

На этой схеме показано, как уровень поведения UEBA преобразует необработанные журналы в структурированные записи поведения, которые улучшают операции безопасности:

Хранилище данных о поведении и таблицы

Уровень поведения UEBA хранит записи о поведении в двух типах таблиц:

- Таблица сведений о поведении , содержащая заголовок поведения, описание, сопоставления MITRE, категории и ссылки на необработанные журналы и

- Таблица сущностей, связанных с поведением, которая перечисляет все сущности, участвующие в поведении и их ролях.

Эти таблицы легко интегрируются с существующими рабочими процессами для правил обнаружения, расследований и анализа инцидентов. Они обрабатывают все типы действий безопасности , а не только подозрительные события, и обеспечивают исчерпывающую видимость как обычных, так и аномальных шаблонов поведения.

Сведения об использовании таблиц поведения см. в рекомендациях по лучшим методам и советам по устранению неполадок для запросов поведения.

Это важно

Генеративный ИИ усиливает слой поведения UEBA, чтобы создавать и масштабировать инсайты, которые он предоставляет. Корпорация Майкрософт разработала функцию поведения на основе конфиденциальности и принципов ответственного ИИ для обеспечения прозрачности и объяснимости. Поведения не создают новых рисков несоответствия требованиям или непрозрачной "черной ящичной" аналитики в Центре Оперативного Управления Безопасностью. Дополнительные сведения о применении ИИ в этой функции и подходе Корпорации Майкрософт к ответственному ИИ см. в разделе "Вопросы и ответы об ответственном ИИ" для уровня поведения Microsoft UEBA.

Варианты использования и примеры

Вот как аналитики, охотники и инженеры обнаружения могут использовать поведение во время исследований, охоты и создания оповещений.

Расследование и обогащение инцидентов

Действия дают аналитикам SOC немедленное понимание того, что произошло вокруг оповещения, без переключения между несколькими необработанными таблицами журналов.

Рабочий процесс без поведения: Аналитики часто нуждаются в восстановлении временных шкал вручную путем запроса таблиц для конкретных событий и объединения результатов.

Пример: Оповещение срабатывает при подозрительном действии AWS. Аналитик запрашивает таблицу

AWSCloudTrail, а затем переключается к данным брандмауэра, чтобы понять, что сделал пользователь или узел. Для этого требуется знание каждой схемы и замедляет приоритизацию.Рабочий процесс с поведением: Уровень поведения UEBA автоматически объединяет связанные события в записи поведения, которые могут быть присоединены к инциденту или запрашиваются по запросу.

Примере: Оповещение указывает на возможные кражи учетных данных.

BehaviorInfoВ таблице аналитик видит поведение подозрительного массового доступа через AWS IAM от User123, сопоставленного с методом MITRE T1552 (незащищенные учетные данные). Уровень поведения UEBA создал это поведение путем агрегирования 20 записей журнала AWS. Аналитик сразу же понимает, что User123 обращается ко многим секретам ( критически важный контекст для эскалации инцидента), не просматривая все 20 записей журнала вручную.

Поиск угроз

Поведение позволяет охотникам выполнять поиск по TTP (тактикам, техникам и процедурам) и сводкам действий, а не писать сложные соединения или нормализовать необработанные журналы самостоятельно.

Рабочий процесс без бездействия: Поиски требуют сложного KQL, соединения таблиц и знакомства с каждым форматом источника данных. Важное действие может быть похоронено в больших наборах данных с небольшим встроенным контекстом безопасности.

Примере: Поиск признаков рекогносцировки может потребовать проверки

AWSCloudTrailсобытий и определенных шаблонов подключения брандмауэра отдельно. Контекст существует в основном в инцидентах и оповещениях, что затрудняет упреждающий поиск.Рабочий процесс с поведением: Поведение нормализовано, обогащено и сопоставлено с тактикой и методами MITRE. Охотники могут искать значимые шаблоны без зависимости от схемы каждого источника.

Охотник может фильтровать таблицу BehaviorInfo по тактике (

Categories), методу, названию или сущности. Рассмотрим пример.BehaviorInfo | where Categories has "Discovery" | summarize count() by TitleОхотники также могут:

- Выявите редкое поведение, используя

count distinctв полеTitle. - Изучите интересный тип поведения, определите сущности, участвующие в работе, и изучите дополнительные сведения.

- Просмотр необработанных журналов с помощью столбцов

BehaviorIdиAdditionalFields, которые часто ссылаются на базовые необработанные журналы.

Пример: Охотник ищет запросы на скрытый доступ к учетным данным, которые включают поведение с «перечислением учетных данных» в столбце

Title. Результаты показывают несколько случаев "Попытка дампа учетных данных из Хранилища пользователем AdminJoe" (взятые изCyberArkжурналов). Хотя оповещения не сработали, такое поведение необычно для AdminJoe и требует дальнейшего исследования, что трудно обнаружить в подробных журналах аудита Vault.Охотники также могут охотиться следующими способами:

Тактика MITRE:

// Find behaviors by MITRE tactic BehaviorInfo | where Categories == "Lateral Movement"Техника:

// Find behaviors by MITRE technique BehaviorInfo | where AttackTechniques has "T1078" // Valid Accounts | extend AF = parse_json(AdditionalFields) | extend TableName = tostring(AF.TableName) | project TimeGenerated, Title, Description, TableNameКонкретный пользователь:

// Find all behaviors for a specific user over last 7 days BehaviorInfo | join kind=inner BehaviorEntities on BehaviorId | where TimeGenerated >= ago(7d) | where EntityType == "User" and AccountUpn == "user@domain.com" | project TimeGenerated, Title, Description, Categories | order by TimeGenerated descРедкое поведение (потенциальные аномалии):

// Find rare behaviors (potential anomalies) BehaviorInfo | where TimeGenerated >= ago(30d) | summarize Count=count() by Title | where Count < 5 // Behaviors seen less than 5 times | order by Count asc

- Выявите редкое поведение, используя

Оповещения и автоматизация

Поведение упрощает логику правил, предоставляя нормализованные, высококачественные сигналы со встроенным контекстом и обеспечивают новые возможности корреляции.

Рабочий процесс без поведения: Правила корреляции между источниками являются сложными, так как каждый формат журнала отличается. Правила часто требуют:

- Логика нормализации

- Условия для конкретной схемы

- Несколько отдельных правил

- Зависимость от оповещений, а не необработанных действий

Автоматизация также может запускаться слишком часто, если она управляется событиями низкого уровня.

Рабочий процесс с поведением: Поведение уже агрегирует связанные события и включает сопоставления MITRE, роли сущностей и согласованные схемы, поэтому инженеры обнаружения могут создавать более простые, четкие правила обнаружения.

Примере: Чтобы предупредить о потенциальной последовательности компрометации ключей и привилегий, инженер обнаружения записывает правило обнаружения с помощью этой логики: "Предупреждение, если у пользователя есть поведение "Создание нового ключа доступа AWS", за которым следует "Повышение привилегий в AWS" в течение 1 часа".

Без уровня поведения UEBA это правило потребует объединения необработанных

AWSCloudTrailсобытий и интерпретации их в логике правила. С поведением это упрощает работу и делает её устойчивой к изменениям в схеме логирования, поскольку схема унифицирована.Поведение также служит надежными триггерами для автоматизации. Вместо создания оповещений для неопасных действий используйте поведение для активации автоматизации, например для отправки сообщения электронной почты или инициирования проверки.

Поддерживаемые источники данных и поведение

Список поддерживаемых источников данных и поставщиков или служб, отправляющих журналы в эти источники данных, развивается. Уровень поведения UEBA автоматически агрегирует аналитические сведения для всех поддерживаемых поставщиков на основе собранных журналов.

В настоящее время уровень поведения UEBA фокусируется на этих источниках данных, отличных от Майкрософт, которые традиционно не имеют легкого контекста поведения в Microsoft Sentinel:

| Источник данных | Поддерживаемые поставщики, службы и журналы | Connector | Поддерживаемое поведение |

|---|---|---|---|

| CommonSecurityLog1 |

|

||

| AWSCloudTrail |

|

||

| GCPAuditLogs |

|

1CommonSecurityLog может содержать журналы от многих поставщиков. Уровень поведения UEBA создает только поведение для поддерживаемых поставщиков и типов журналов. Если таблица получает журналы от неподдерживаемого поставщика, вы не увидите никаких действий, даже если источник данных подключен.

Это важно

Эти источники необходимо включить отдельно от других возможностей UEBA. Например, если вы включили AWSCloudTrail для аналитики и аномалий UEBA, его по-прежнему необходимо включить отдельно для поведенческого анализа.

Предпосылки

Чтобы использовать уровень поведения UEBA, вам потребуется:

- Рабочая область Microsoft Sentinel, подключенная к порталу Defender.

- Загрузить один или несколько поддерживаемых источников данных в аналитический уровень. Дополнительные сведения о уровнях данных см. в разделе "Управление уровнями данных" и хранением в Microsoft Sentinel.

Требуются разрешения

Чтобы включить и использовать уровень поведения UEBA, вам потребуются следующие разрешения:

| Действие пользователя | Необходимое разрешение |

|---|---|

| Включить функции | По крайней мере роль администратора безопасности в идентификаторе Microsoft Entra и роли участника Microsoft Sentinel в рабочей области Sentinel. |

| Таблицы поведения запросов |

|

Дополнительные сведения об унифицированном RBAC на портале Defender см. в статье Об едином управлении доступом на основе ролей (RBAC) в Microsoft Defender XDR.

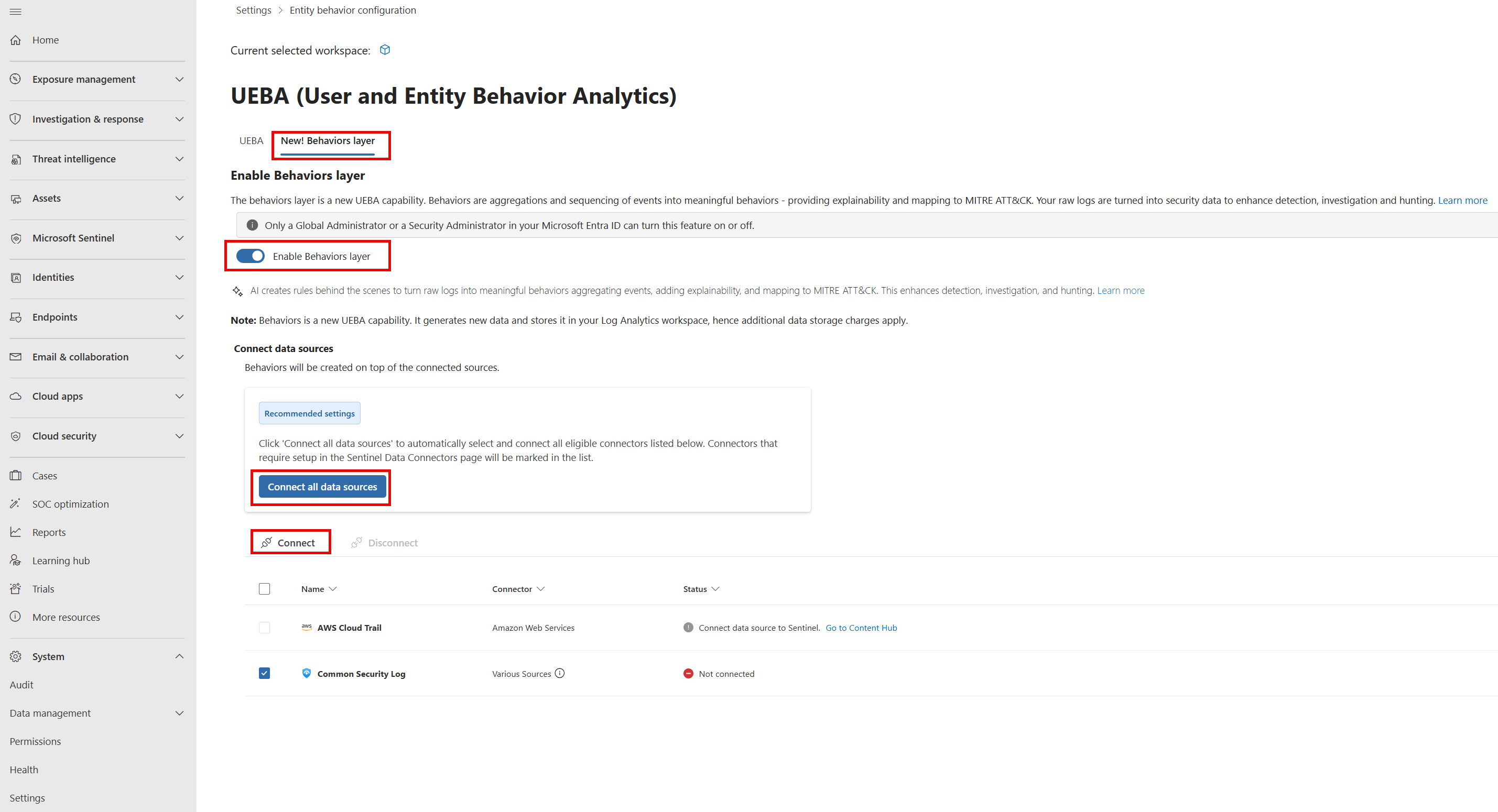

Включите уровень поведения UEBA

Чтобы начать агрегирование поведения UEBA, обязательно подключите хотя бы один поддерживаемый источник данных. Уровень поведения UEBA объединяет только поведение, если поддерживаемые источники данных подключены и активно отправляют журналы на уровень Аналитики.

Чтобы включить уровень поведения UEBA в рабочей области, выполните следующие действия.

На портале Defender выберите

Настройки системы .Microsoft Sentinel рабочие области SIEM Выберите рабочую область Sentinel, в которой необходимо включить уровень поведения UEBA.

Выберите "Включить аналитику > поведения", чтобы настроить UEBA > Новый! Слой поведения.

Переключение на уровень "Включить поведение".

Выберите "Подключить все источники данных " или выберите определенные источники данных из списка.

Если вы еще не подключили поддерживаемые источники данных к рабочей области Sentinel, выберите "Перейти в Центр контента ", чтобы найти и подключить соответствующие соединители.

Нажмите Подключиться.

Это важно

В настоящее время вы можете включить функции в одной рабочей области вашего тенанта.

Модель ценообразования

Использование слоя поведения UEBA приводит к следующим затратам:

Дополнительная плата за лицензию не взимается: Функции поведенческого анализа включены в состав Microsoft Sentinel. Вам не нужен отдельный номер SKU, надстройка UEBA или дополнительное лицензирование. Если ваша рабочая область подключена к Sentinel и интегрирована с порталом Defender, вы можете использовать функции анализа поведения без дополнительных затрат на функции.

Плата за прием данных журнала: Записи поведения хранятся в

SentinelBehaviorInfoрабочей области Sentinel иSentinelBehaviorEntitiesтаблицах. Каждое действие вносит вклад в объем приема данных рабочей области и оплачивается по существующему тарифу на прием данных Log Analytics/Sentinel. Поведения аддитивны — они не заменяют существующие необработанные логи.

Лучшие практики и советы по устранению неполадок при выполнении запросов поведения

В этом разделе объясняется, как запрашивать поведение с портала Defender и рабочей области Sentinel. Хотя схемы идентичны, область данных отличается:

- На портале Defender таблицы поведения включают поведение и поведение UEBA из подключенных служб Defender, таких как Microsoft Defender для облачных приложений и Microsoft Defender для облака.

- В рабочей области Sentinel таблицы поведенческого анализа включают только поведенческие данные UEBA, созданные из журналов, полученных в этой конкретной рабочей области.

В этой таблице показано, какие таблицы поведения следует использовать в каждой среде:

| Окружающая среда | Таблицы для использования | Варианты использования |

|---|---|---|

| Портал Defender — расширенная охота |

BehaviorInfo BehaviorEntities |

Правила обнаружения, расследование инцидентов, поиск угроз на портале Defender |

| Рабочая область Sentinel |

SentinelBehaviorInfo SentinelBehaviorEntities |

Книги Azure Monitor, мониторинг получения данных, запросы KQL в рабочей области Sentinel |

Дополнительные практические примеры использования поведения см. в примерах и вариантах использования.

Дополнительные сведения о языке запросов Kusto (KQL) см. в обзоре языка запросов Kusto.

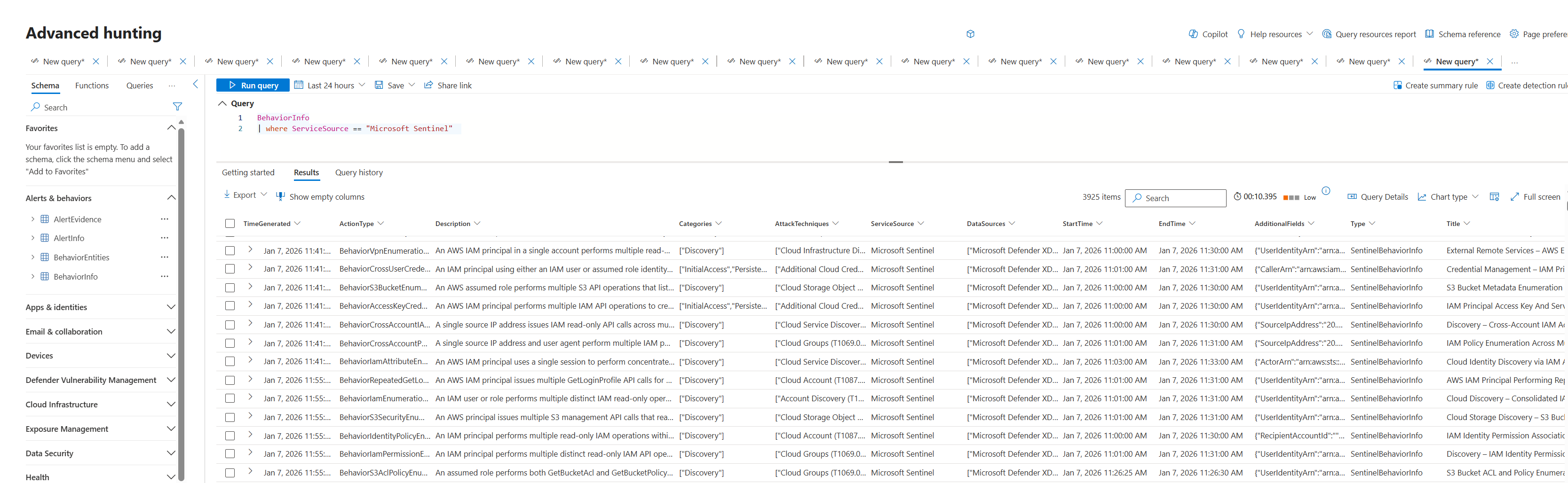

Фильтрация поведения UEBA на портале Defender

BehaviorInfoиBehaviorEntitiesтаблицы включают все поведения UEBA и могут также содержать поведение из служб Microsoft Defender.Чтобы отфильтровать поведение из слоя поведения Microsoft Sentinel UEBA, используйте

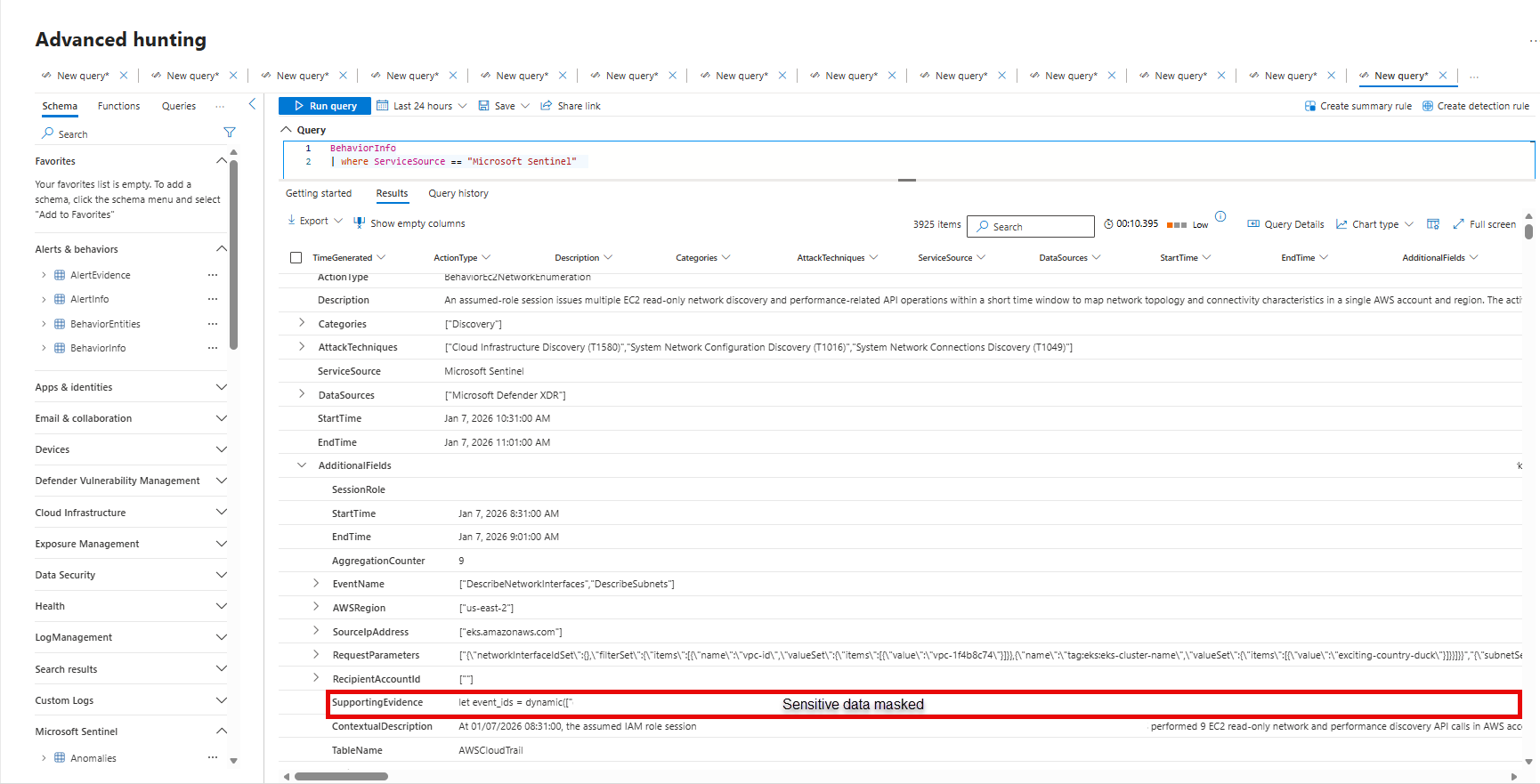

ServiceSourceстолбец. Рассмотрим пример.BehaviorInfo | where ServiceSource == "Microsoft Sentinel"Детализация от поведения до необработанных журналов

Используйте столбец

AdditionalFields, который содержит ссылки на исходные идентификаторы событий в полеBehaviorInfo.Выполните запрос по

SupportingEvidenceзначению поля, чтобы найти необработанные журналы, которые способствовали поведению.Снимок экрана, показывающий запрос по значению поля SupportingEvidence и результаты запроса, которые демонстрируют необработанные журналы, повлиявшие на поведение.

Присоединение BehaviorInfo и BehaviorEntities

Используйте поле

BehaviorIdдля соединенияBehaviorInfoсBehaviorEntities.Рассмотрим пример.

BehaviorInfo | join kind=inner BehaviorEntities on BehaviorId | where TimeGenerated >= ago(1d) | project TimeGenerated, Title, Description, EntityType, EntityRole, AccountUpnЭто дает вам каждое поведение и каждую сущность, связанную с ней. Идентифицирующая информация сущности

AccountUpnсодержитсяBehaviorEntities, в то время какBehaviorInfoв тексте может ссылаться на "Пользователь" или "Хост".Мониторинг загрузки данных о поведении

Чтобы отслеживать прием данных поведения, запросите таблицу

Usageдля записей, связанных сSentinelBehaviorInfoиSentinelBehaviorEntities.Создавайте автоматизацию, рабочие книги и правила обнаружения на основе поведения

- Используйте таблицу

BehaviorInfoв качестве источника данных для правил обнаружения или сборников схем автоматизации на портале Defender. Например, создайте правило запланированного запроса, которое срабатывает при появлении определённого поведения. - Для рабочих книг Azure Monitor и любых артефактов, которые созданы, непосредственно в рабочей области Sentinel, убедитесь, что вы запрашиваете таблицы

SentinelBehaviorInfoиSentinelBehaviorEntitiesв рабочей области Sentinel.

- Используйте таблицу

Устранение неполадок

- Если поведение не создается: убедитесь, что поддерживаемые источники данных активно отправляют журналы на уровень Аналитики, убедитесь, что включен переключатель источника данных и подождите 15–30 минут после включения.

- Я вижу меньше поведения, чем ожидалось: наш охват поддерживаемых типов поведения является частичным и растущим. Дополнительные сведения см. в разделе "Поддерживаемые источники данных" и "Поведение". Уровень поведения UEBA может также не обнаруживать шаблон поведения, если существует очень мало экземпляров определенного типа поведения.

- Количество действий: одно поведение может представлять десятки или сотни необработанных событий. Это предназначено для снижения шума.

Ограничения

Эти ограничения в настоящее время применяются к уровню поведения UEBA:

- Вы можете включить поведение в одной рабочей области Sentinel для каждого клиента.

- Уровень поведения UEBA создает поведение для ограниченного набора поддерживаемых источников данных и поставщиков или служб.

- Уровень поведения UEBA в настоящее время не фиксирует все возможные действия или методы атаки, даже для поддерживаемых источников. Некоторые события могут не создавать соответствующие действия. Не предполагайте, что отсутствие поведения означает, что никаких действий не произошло. Всегда просматривайте сырые логи, если вы подозреваете, что что-то может отсутствовать.

- Механизмы нацелены на уменьшение шума путем агрегирования и последовательности событий, но возможно, вы всё ещё будете видеть слишком много записей о поведении. Мы приветствуем ваши отзывы о конкретных типах поведения, чтобы повысить охват и релевантность.

- Поведение не является оповещениями или аномалиями. Они нейтральные наблюдения, не классифицируются как вредоносные или доброкачественные. Присутствие поведения означает, что "это произошло", а не "это угроза". Обнаружение аномалий в UEBA остается самостоятельным. Используйте своё суждение или объедините поведение с данными аномалий UEBA для выявления заметных шаблонов.