Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

В этой статье объясняется, как настроить параметры подключения в Azure Synapse Analytics, включая выделенные пулы SQL и бессерверные пулы SQL, где это применимо.

Строки подключения к пулам Azure Synapse Analytics см. в статье Connect to Synapse SQL.

Параметры подключения и интерфейс портала Azure для выделенных пулов SQL различаются в зависимости от того, развертывается ли пул в автономных выделенных пулах SQL (ранее — хранилище данных SQL) или в рабочей области Azure Synapse Analytics. Напротив, бессерверные пулы SQL доступны только в рабочих областях Synapse и следуют тем же параметрам подключения, что и выделенные пулы SQL, созданные в рабочей области.

- Выделенные и бессерверные пулы SQL в рабочей области

- Автономные выделенные пулы SQL (ранее — хранилище данных SQL)

Доступ из общедоступной сети

Замечание

Эти параметры применяются к выделенным пулам SQL и бессерверным пулам SQL, созданным в рабочей области Azure Synapse. Эти инструкции не применяются к выделенным пулам SQL, связанным с автономными выделенными пулами SQL (ранее называемыми SQL DW).

Вы можете использовать функцию доступа к общедоступной сети, чтобы разрешить доступ к рабочей области Azure Synapse для входящего подключения из общедоступной сети.

- Если доступ к общедоступной сети отключен, то вы можете подключиться к рабочей области только с помощью частных конечных точек.

- Если доступ к общедоступной сети включен, то вы сможете подключиться к рабочей области из общедоступной сети. Вы можете управлять этой функцией как во время, так и после создания рабочей области.

Внимание

Эта функция доступна только для рабочих областей Azure Synapse, связанных с управляемой виртуальной сетью Azure Synapse Analytics. Тем не менее вы по-прежнему можете открывать рабочие области Synapse в общедоступной сети независимо от их связи с управляемой виртуальной сетью.

Если доступ к общедоступной сети отключен, доступ к режиму GIT в Synapse Studio и фиксации изменений не будет заблокирован, пока у пользователя достаточно разрешений для доступа к встроенному репозиторию Git или соответствующей ветви Git. Однако кнопка публикации не будет работать, так как доступ к режиму live заблокирован параметрами брандмауэра. Если доступ к общедоступной сети отключен, локальная среда выполнения интеграции по-прежнему может взаимодействовать с Synapse. В настоящее время мы не поддерживаем создание частной связи между локальной средой выполнения интеграции и плоскости управления Synapse.

При выборе параметра "Отключить" не будут применяться какие-либо правила брандмауэра, которые можно настроить. Кроме того, правила брандмауэра будут отображаться серым цветом в параметре сети на портале Synapse. Конфигурации брандмауэра повторно применяются при повторном включении доступа к общедоступной сети.

Совет

Когда вы повторно включите функцию, подождите немного, прежде чем менять правила брандмауэра.

Настройка доступа к общедоступной сети при создании рабочей области

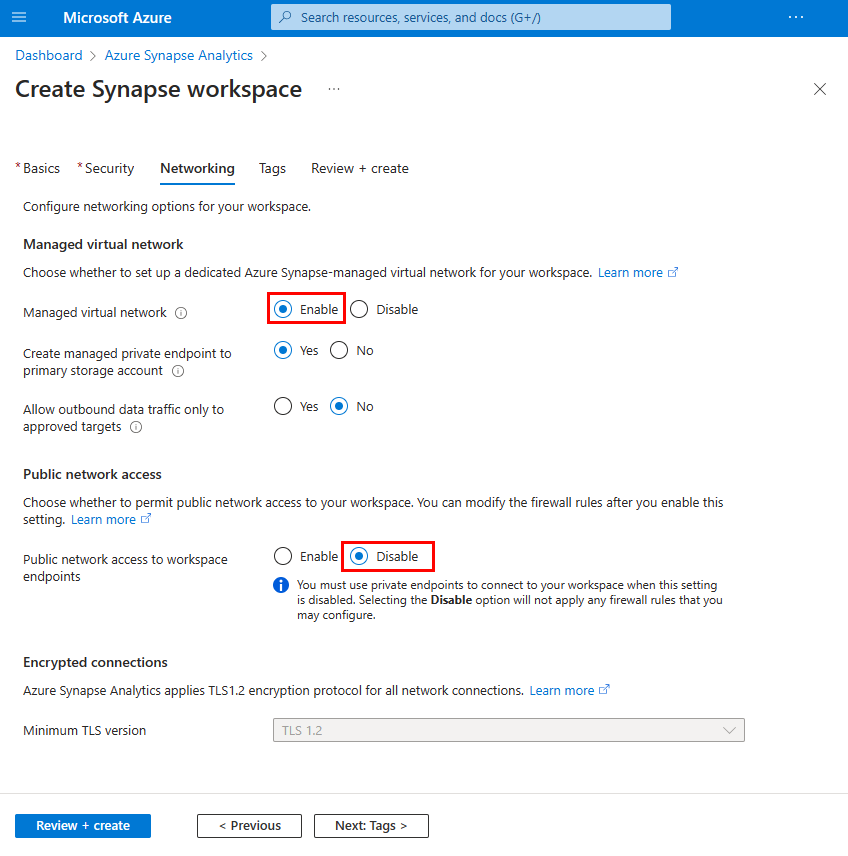

Перейдите на вкладку Сетевые подключения во время создания рабочей области на портале Azure.

В разделе управляемая виртуальная сеть выберите вариант Включено, чтобы связать рабочую область с управляемой виртуальной сетью и разрешить доступ к общедоступной сети.

В разделе Доступ к общедоступной сети, выберите вариант Отключено для запрета доступа к своей рабочей области из общедоступной сети. Выберите Включить, если хотите разрешить доступ к своей рабочей области из общедоступной сети.

Выполните оставшуюся часть действий для создания рабочей области.

Настройка доступа к общедоступной сети после создании рабочей области

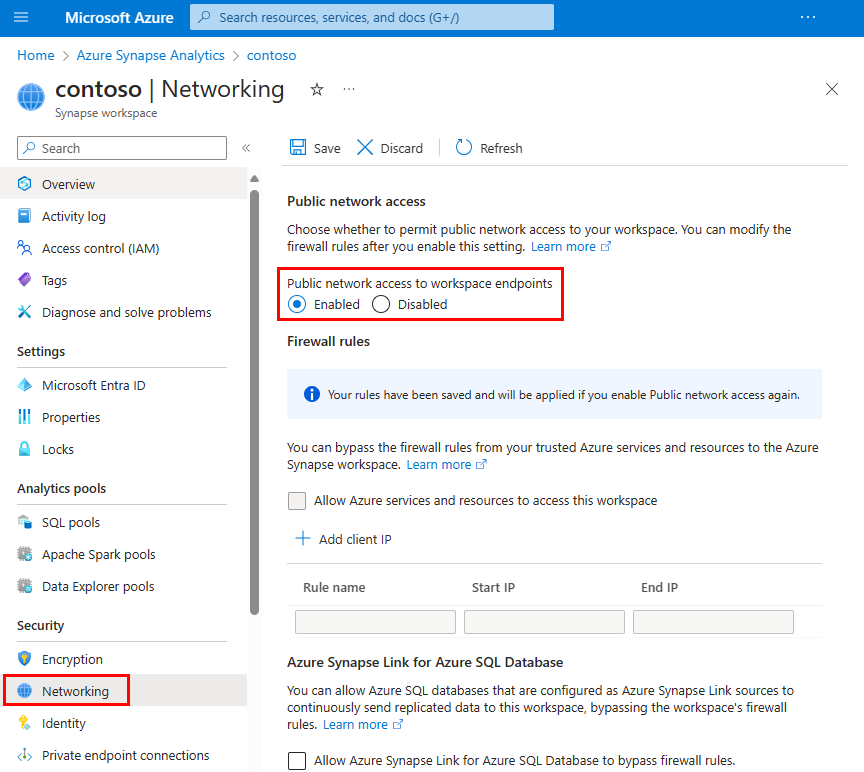

Выберите свою рабочую область Synapse на портале Azure.

В области навигации слева выберите Сетевые подключения.

Выберите Отключено, чтобы запретить доступ к рабочей области из общедоступной сети. Выберите Включить, если хотите разрешить доступ к своей рабочей области из общедоступной сети.

Если доступ отключен, Правила брандмауэра выделяются серым цветом. Это означает, что правила брандмауэра не действуют. Конфигурации правил брандмауэра будут сохранены.

Щелкните Сохранить для сохранения изменений. В уведомлении будет подтверждено, что сетевой параметр успешно сохранен.

Минимальная версия TLS

Бессерверная конечная точка SQL и конечная точка разработки принимают только TLS 1.2 и более поздних версий.

С декабря 2021 года для пулов SQL, управляемых рабочей областью, требуется минимальный уровень TLS 1.2 в новых рабочих областях Synapse. Это требование можно увеличить или уменьшить с помощью минимального REST API TLS для новых рабочих областей Synapse или существующих рабочих областей, поэтому пользователи, которые не могут использовать более высокую версию клиента TLS в рабочих областях, могут подключаться. Клиенты также могут повысить минимальную версию TLS в соответствии с потребностями безопасности.

Внимание

Azure начнет использовать старые версии TLS (TLS 1.0 и 1.1) начиная с ноября 2024 года. Используйте TLS 1.2 или более поздней версии. После 31 марта 2025 г. вы больше не сможете задать минимальную версию TLS для клиентских подключений Azure Synapse Analytics ниже TLS 1.2. После этой даты попытка входа из подключений с использованием версии TLS ниже 1.2 завершится ошибкой. Дополнительные сведения см. в разделе "Объявление": поддержка Azure для TLS 1.0 и TLS 1.1 будут завершены.

Политика Azure

Политика Azure для предотвращения изменений параметров сети в Рабочей области Synapse в настоящее время недоступна.

Политика подключения

Для политики подключения Synapse SQL в Azure Synapse Analytics задано значение По умолчанию. Политику подключения нельзя изменить для выделенных или бессерверных пулов SQL в Azure Synapse Analytics.

Имена входа для пулов SQL в Azure Synapse Analytics могут направляться на любой из отдельных IP-адресов или подсетей шлюза в пределах региона. Для обеспечения согласованного подключения разрешите сетевой трафик из и в всех отдельных IP-адресов шлюза и подсетей IP-адресов шлюза в регионе. Обратитесь к диапазонам IP-адресов Azure и тегам служб — общедоступного облака для получения списка IP-адресов вашего региона, которые необходимо разрешить.

-

По умолчанию: Это политика подключения, действующая на всех серверах после создания, если вы явно не измените политику подключения на

ProxyилиRedirect. Политика по умолчанию:-

Redirectдля всех клиентских подключений, поступающих в Azure (например, из виртуальной машины Azure). -

Proxyдля всех клиентских подключений, исходящих вне (например, подключений с локальной рабочей станции).

-

-

Перенаправить: Клиенты устанавливают подключения непосредственно к узлу, в котором размещена база данных, что приводит к снижению задержки и повышению пропускной способности. Для подключения к этому режиму клиентам необходимо:

- Разрешить исходящее подключение от клиента ко всем IP-адресам SQL Azure в регионе на портах в диапазоне от 11000 до 11999. Используйте теги службы для SQL, чтобы упростить управление. Если вы используете приватный канал, ознакомьтесь с политикой подключения перенаправления с частными конечными точками для разрешенных диапазонов портов.

- Разрешить исходящее подключение от клиента к IP-адресам шлюза базы данных SQL Azure через порт 1433.

- При использовании политики подключения перенаправления обратитесь к разделам Диапазоны IP-адресов Azure и Теги служб – Общественное облако для получения списка разрешенных IP-адресов вашего региона.

-

Прокси: В этом режиме все подключения проходят через шлюзы базы данных Azure SQL, что ведет к увеличенной задержке и снижению пропускной способности. Для подключения в этом режиме клиентам необходимо разрешить исходящее подключение от клиента к IP-адресам шлюза Azure SQL Database через порт 1433.

- При использовании политики подключения прокси-сервера разрешите IP-адреса вашего региона из списка IP-адресов шлюза.