Запросы на вход в обычную проверку подлинности блокируются по умолчанию в Приложения Microsoft 365

Примечание.

Сведения в этой статье относятся к публикациям центра сообщений MC454810, MC499030 и MC649046, опубликованным в Центр администрирования Microsoft 365.

Такие приложения, как Word и Excel, позволяют пользователям использовать обычную проверку подлинности для подключения к ресурсам на веб-серверах, отправляя имена пользователей и пароли с каждым запросом. Эти учетные данные часто хранятся на серверах, что упрощает для злоумышленников их захват и повторное использование в других конечных точках или службах.

Обычная проверка подлинности является устаревшим отраслевым стандартом и не поддерживает более надежные функции безопасности, такие как многофакторная проверка подлинности. Угрозы, связанные с ним, только увеличились, и существуют лучшие и более эффективные альтернативы аутентификации пользователей. Например, современная проверка подлинности, которая поддерживает многофакторную проверку подлинности, смарт-карты и проверку подлинности на основе сертификата.

Поэтому, чтобы повысить безопасность в Приложения Microsoft 365, мы изменяем его поведение по умолчанию, чтобы блокировать запросы на вход из обычной проверки подлинности.

При этом изменении, если пользователи пытаются открыть файлы на серверах, использующих только обычную проверку подлинности, они не увидят никаких запросов на вход в систему с обычной проверкой подлинности. Вместо этого они увидят сообщение о том, что файл заблокирован, так как в нем используется метод входа, который может быть небезопасным. Сообщение содержит ссылку, которая ведет пользователей к статье, содержащей сведения о рисках безопасности при обычной проверке подлинности.

Примечание.

- Это изменение не влияет на общие папки, размещенные в Windows, так как используется метод проверки подлинности NTLM.

- Это изменение не влияет на SharePoint Online, OneDrive и локальный сервер SharePoint Server (настроенный для современной проверки подлинности).

- Это изменение влияет на локальный сервер SharePoint Server, настроенный для обычной проверки подлинности.

Версии Приложения Microsoft 365, затронутые этим изменением

Это изменение затрагивает следующие приложения только на устройствах под управлением Windows:

- Access

- Excel

- OneNote

- Outlook

- PowerPoint

- Project

- Publisher

- Visio

- Word

Примечание.

- Это изменение не влияет на подключение Outlook к локальной Exchange Server с помощью обычной проверки подлинности.

- Это изменение не влияет на подключение Outlook к Exchange Online с помощью обычной проверки подлинности. Существует отдельная попытка устареть обычную проверку подлинности с помощью Exchange Online. Дополнительные сведения см. в статье Прекращение обычной проверки подлинности в Exchange Online.

В рамках развертывания пользователи сначала получают предупреждающее сообщение, если они пытаются получить доступ к файлу с помощью обычной проверки подлинности. По истечении этого периода предупреждения пользователю будет запрещено открывать файл и появится сообщение о том, что источник использует метод входа, который может быть небезопасным.

В следующей таблице показана версия для каждого канала обновления, в которой реализованы предупреждения и блокирующие изменения. Информация курсивом может быть изменена.

| Ветвь обновлений | Версия предупреждения | Блокировка версии |

|---|---|---|

| Актуальный канал (предварительная версия) | Версия 2303 | Версия 2311 (ноябрь 2023 г.) |

| Актуальный канал | Версия 2304 | Версия 2311 (декабрь 2023 г.) |

| Ежемесячный канал (корпоративный) | Версия 2304 | Версия 2311 (9 января 2024 г.) |

| Полугодовой канал (предварительная корпоративная версия) | Версия 2308 | Версия 2402 (12 марта 2024 г.) |

| Полугодовой канал (корпоративный) | Версия 2308 (9 января 2024 г.) |

Версия 2402 (9 июля 2024 г.) |

Примечание.

- Это изменение также повлияет на розничные версии Office 2021, Office 2019 и Office 2016. Они находятся по тому же расписанию, что и Current Channel.

- Это изменение не повлияет на версии Office с корпоративной лицензией, такие как Office LTSC профессиональный плюс 2021 или Office стандартный 2019.

Как Приложения Microsoft 365 определяет, следует ли отображать запросы обычной проверки подлинности

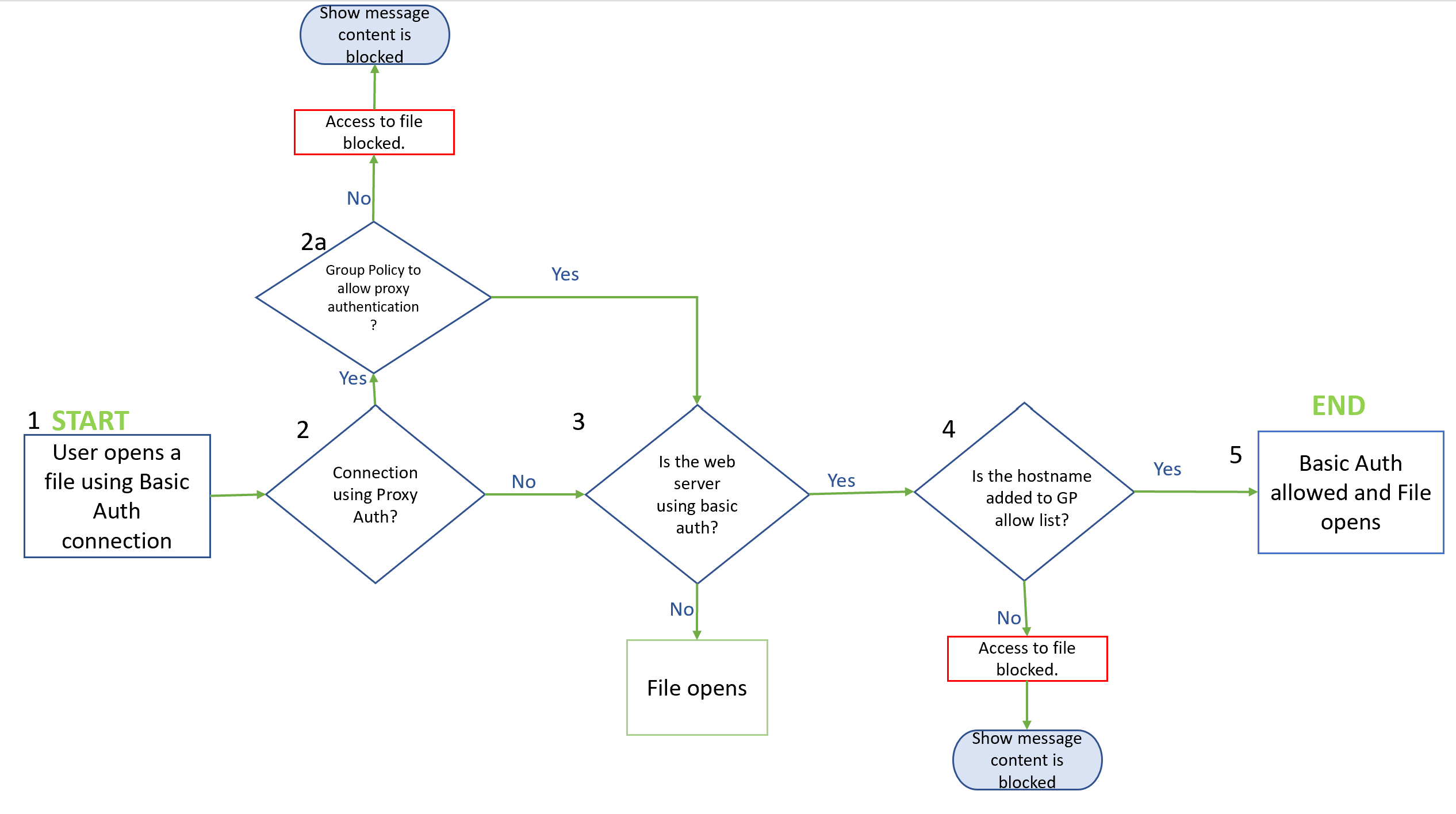

На следующем рисунке блок-схемы показано, как Приложения Microsoft 365 определяет, следует ли открывать файл, если сервер использует обычную проверку подлинности.

Ниже описаны сведения на блок-схеме.

Пользователь пытается открыть файл, хранящийся на веб-сервере.

Если сервер использует проверку подлинности на прокси-сервере обычной проверки подлинности, Приложения Microsoft 365 оценивает состояние политики разрешить обычную проверку подлинности из политики сетевых прокси-серверов.

- Если для политики задано значение Включено, пользователю будет предложено ввести имя пользователя и пароль для открытия файла.

- В противном случае пользователь не увидит запрос на вход, а открытие файла будет заблокировано. Вместо этого пользователь видит сообщение о том, что файл заблокирован, так как в нем используется небезопасный метод входа.

Если сервер не использует обычную проверку подлинности, откроется файл. Если сервер использует обычную проверку подлинности, Приложения Microsoft 365 проверяет, существует ли политика для разрешения запросов на обычную проверку подлинности.

Если сервер выполняет проверку подлинности непосредственно с помощью обычной проверки подлинности, Приложения Microsoft 365 оценивает состояние указанного узла, чтобы отобразить запросы обычной проверки подлинности для приложений Office.

- Если для политики задано значение Включено и указан сервер, пользователю будет предложено ввести имя пользователя и пароль для открытия файла.

- В противном случае пользователь не увидит запрос на вход, а открытие файла будет заблокировано. Вместо этого пользователь видит сообщение о том, что файл заблокирован, так как в нем используется небезопасный метод входа.

Использование политик для управления запросами обычной проверки подлинности

Если необходимо указать запросы обычной проверки подлинности для определенных узлов или из сетевых прокси-серверов, можно настроить следующие политики:

- Разрешить указанным узлам отображать запросы обычной проверки подлинности в приложениях Office

- Разрешить запросы обычной проверки подлинности от сетевых прокси-серверов

Важно!

- Не рекомендуется разрешать запросы обычной проверки подлинности для определенных узлов или от сетевых прокси-серверов, так как использование обычной проверки подлинности не является безопасным.

- Но вы можете использовать эти политики, если вам нужно временно предоставить эти запросы при перемещении этих серверов на более безопасные методы проверки подлинности.

Эти политики можно найти в консоли управления групповая политика в разделе Конфигурация пользователя\Политики\Административные шаблоны\Microsoft Office 2016\Параметры безопасности.

Примечание.

- Чтобы использовать эти политики, скачайте по крайней мере 5359.1000 групповая политика файлы административных шаблонов (ADMX/ADML) для Приложения Microsoft 365 из Центра загрузки Майкрософт. Эта версия была выпущена 11 августа 2022 г.

- Эти политики также можно реализовать с помощью облачной политики. Дополнительные сведения см. в статье Обзор службы облачной политики для Microsoft 365.

Разрешить указанным узлам отображать запросы обычной проверки подлинности в приложениях Office

Эта политика позволяет указать, какие узлы могут отображать запросы на вход в обычную проверку подлинности для таких приложений, как Word и Excel.

В следующей таблице показан уровень защиты, который вы получаете с каждым состоянием политики.

| Значок | Уровень защиты | Состояние политики | Описание |

|---|---|---|---|

| Защищенный | Включено (узлы не указаны) | Пользователям запрещено открывать файлы, расположенные на веб-серверах, использующих обычную проверку подлинности. | |

| Частично защищено | Включено (узлы указаны) | Запросы обычной проверки подлинности разрешены только с указанных узлов. Если указать несколько узлов, разделите их точкой с запятой. | |

| Защищенный | Отключено | Пользователям запрещено открывать файлы, расположенные на веб-серверах, использующих обычную проверку подлинности. | |

| Защищено[рекомендуется] | Not Configured | Пользователям запрещено открывать файлы, расположенные на веб-серверах, использующих обычную проверку подлинности. |

Разрешить запросы обычной проверки подлинности от сетевых прокси-серверов

Эта политика определяет, разрешено ли отображать запросы на обычную проверку подлинности для сетевых прокси-серверов.

В следующей таблице показан уровень защиты, который вы получаете с каждым состоянием политики.

| Значок | Уровень защиты | Состояние политики | Описание |

|---|---|---|---|

| Защищенный | Отключено | Сетевые прокси-серверы не отображают запросы обычной проверки подлинности. | |

| Не защищено | Включено | Для сетевых прокси-серверов отображаются запросы на обычную проверку подлинности. | |

| Защищено [рекомендуется] | Not Configured | Сетевые прокси-серверы не отображают запросы обычной проверки подлинности. |

Обратная связь

Ожидается в ближайшее время: в течение 2024 года мы постепенно откажемся от GitHub Issues как механизма обратной связи для контента и заменим его новой системой обратной связи. Дополнительные сведения см. в разделе https://aka.ms/ContentUserFeedback.

Отправить и просмотреть отзыв по