Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

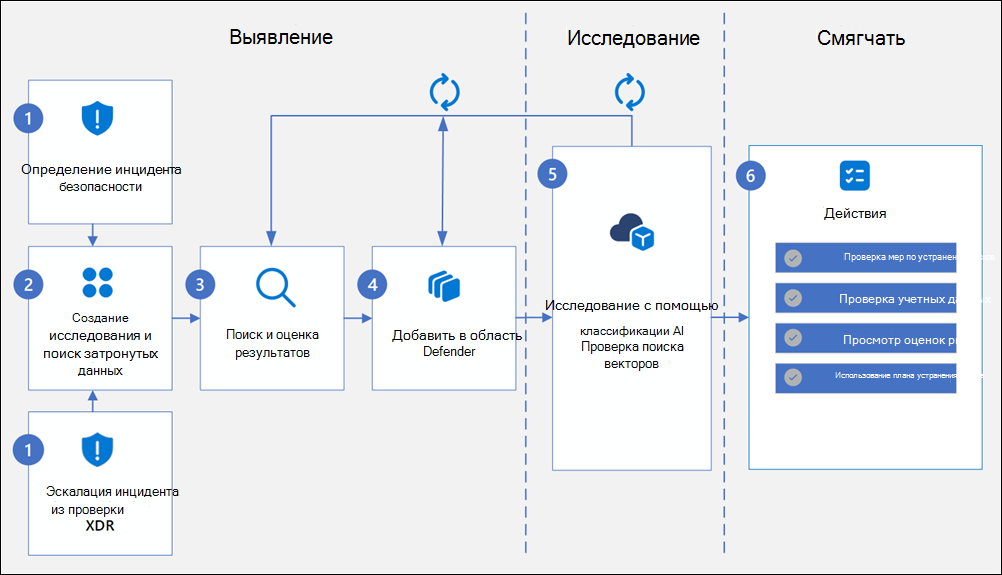

Рабочий процесс Исследования по безопасности данных помогает быстро выявлять, исследовать и принимать меры в отношении данных, связанных с инцидентами безопасности и нарушениями безопасности данных. Этот рабочий процесс не является линейным процессом. Она включает в себя значительные требования к итерации для нескольких шагов по точной настройке поиска, сбора доказательств, классификации и исследования с помощью ИИ и действий.

Для определения и выполнения действий с данными и доступом используется следующий рабочий процесс:

Шаг 1. Выявление и эскалация инцидентов

Определение инцидента с безопасностью данных

Утечка данных и другие инциденты безопасности данных требуют быстрых действий для выявления и сдерживания потенциальных рисков для вашей организации. Необходимо быстро определить эти инциденты и оптимизировать интегрированные меры реагирования. Исследование инцидента с безопасностью данных может быть сложной задачей. Она может включать в себя неэффективные рабочие процессы в нескольких средствах, ручную работу и дополнительную сложность по мере увеличения размера исследования. Вы можете столкнуться с трудоемкими проверками затронутых данных и увеличением затрат.

Исследования по безопасности данных помогает исследовать и устранять инциденты безопасности данных, а также ускоряет их устранение. После выявления инцидента с безопасностью данных создайте новое исследование, чтобы группа безопасности данных могла выявлять данные, связанные с инцидентами, проводить глубокий анализ содержимого и снизить риски в рамках одного единого решения.

Эскалация инцидента с безопасностью данных из Microsoft Defender XDR

Если вы уже используете Microsoft Defender XDR в организации, интеграция с Исследования по безопасности данных позволяет быстро и легко создать новое исследование. Исследование автоматически включает все элементы данных, связанные с инцидентами, из узла Defender XDR инцидента.

Эскалация инцидента безопасности данных из управления внутренними рисками

Если вы уже используете управление внутренними рисками в своей организации, интеграция с Исследования по безопасности данных позволяет быстро создать новое исследование для выявления рискованных действий пользователей.

Эскалация из аналитических сведений в Управление состоянием безопасности данных (предварительная версия)

Если вы уже используете Управление состоянием безопасности данных (предварительная версия) в организации, интеграция с Исследования по безопасности данных позволяет быстро создать новое исследование на основе потенциальных выводов и аналитических сведений о краже данных.

Шаг 2. Создание исследования и поиск затронутых данных

Создание исследования в Исследования по безопасности данных — это быстро и просто. В зависимости от сценария можно создавать исследования на основе:

- Microsoft Defender XDR инцидентов. Создайте расследование на основе инцидента Defender XDR.

- Управление внутренними рисками Microsoft Purview случаях: создайте исследование из раздела Управление внутренними рисками.

- Вручную в режиме полного черновика. Создайте исследование с помощью параметра полного режима черновика для настройки определенных источников данных и условий поиска.

Шаг 3. Поиск, оценка результатов и проверка

После создания исследования можно просматривать и обновлять источники данных. Используйте средства поиска для выявления элементов, связанных с инцидентом безопасности данных. Эта проверка включает элементы из следующих служб Microsoft 365:

| Источник данных | Тип контента для поиска | Примеры рискованного содержимого |

|---|---|---|

| Exchange Online. | Сообщения электронной почты и вложения в почтовых ящиках пользователей | Учетные данные или секреты, отправленные по электронной почте, конфиденциальные файлы, к которым предоставлен общий доступ извне. |

| Microsoft Copilot | Запросы ИИ и ответы | Запросы конфиденциальных данных в Copilot или ИИ. |

| Microsoft Teams | Сообщения чата (1:1 и групповые чаты) и сообщения каналов | Секреты, включенные в чаты, конфиденциальная информация в беседах Teams. |

| OneDrive | Файлы пользователя | Пользовательские файлы с ключами безопасного доступа, экспортом баз данных и т. д. |

| SharePoint | Документы и файлы на сайтах | Документы, содержащие пароли, данные клиента или конфиденциальные планы. |

Вы можете создавать и выполнять различные поисковые запросы , связанные с исследованием. Используйте условия, такие как ключевые слова, типы файлов, инциденты и многое другое, в построителе запросов для создания пользовательских поисковых запросов. Эти запросы возвращают результаты с данными, которые, скорее всего, относятся к инциденту безопасности данных.

Шаг 4. Добавление данных в область исследования

После проверки и уточнения поискового запроса добавьте все соответствующие элементы данных в область исследования. На этом шаге вы отфильтруете и просмотрите определенные элементы данных. Вы также определяете элементы, которые не хотите просматривать, с помощью средств ИИ в Исследования по безопасности данных.

Шаг 5(a). Исследование элементов

После добавления элементов данных в область исследования начните уточнять и сужать данные до наиболее релевантных элементов для исследования. Сужение элементов до наименьшего объема применимых данных помогает увеличить скорость и снизить затраты, связанные с обработкой ИИ.

На этом шаге выполните следующие действия:

- Выберите определенные элементы, которые нужно добавить непосредственно в план устранения рисков , если это применимо.

- Определение или исключение определенных элементов из обработки ИИ.

- Подготовьте данные для обработки ИИ. Векторизация всех элементов, не исключенных, чтобы включить семантический поиск и классификацию данных.

Шаг 5(b). Исследование с помощью ИИ

Подготовив элементы данных для обработки ИИ и завершив обработку, начните использовать средства, связанные с ИИ, чтобы сузить фокус исследования только на наиболее важные и важные элементы.

Используйте следующие средства и действия в проверке для выявления и выполнения действий с определенными элементами данных:

- Используйте векторный поиск запросов на естественном языке, чтобы определить элементы для проверки.

- Используйте поиск с ИИ (предварительная версия) с запросами на естественном языке и ключевыми словами для подведения итогов результатов поиска для проверки.

- Определите и настройте категории на основе ИИ для содержимого.

- Используйте встроенные области проверки для выбранных элементов.

- Выберите элементы для добавления в план устранения рисков.

Важно!

Вопросы, связанные с затратами на емкость хранилища и ИИ, связаны с использованием каждого из средств ИИ в Исследования по безопасности данных. Дополнительные сведения см. в разделах Модели выставления счетов в Исследования по безопасности данных и Использование анализа ИИ в Исследования по безопасности данных.

Шаг 5(c). Исследование с помощью графа риска данных (предварительная версия)

После подготовки элементов данных для обработки ИИ и завершения обработки используйте граф риска данных для визуального исследования, который объединяет данные активов и действий в одном представлении. Это представление помогает определить узлы и связи для пользователей, сайтов и элементов данных, связанных с инцидентом безопасности.

Дополнительные сведения см. в разделе:

- Сведения о Microsoft Sentinel в Microsoft Purview (предварительная версия)

- Граф риска данных в Исследования по безопасности данных

Шаг 6. Выполнение действий по устранению рисков

Определив наиболее важные и важные элементы, связанные с инцидентом безопасности данных, примите конкретные меры для снижения рисков.

- Ознакомьтесь с рекомендациями по устранению рисков. Когда вы выбираете элементы для изучения и выбираете устранение рисков в качестве основной области, решение создает рекомендации по устранению рисков. Автоматизированная обработка ИИ определяет связанные угрозы и рекомендует шаги по их устранению.

- Проверка проверки учетных данных. Когда вы выбираете пункты для проверки и выбираете учетные данные в качестве основной области, решение определяет учетные данные и другие проверки ресурсов доступа. Обработка анализа ИИ автоматически определяет и создает сведения об учетных данных, типе и конкретных рекомендациях.

- Проверка осмотра рисков. При выборе предметов для изучения и выбора рисков в качестве основной области решение автоматически создает оценку риска безопасности и обследование. Оценка риска помогает определить приоритеты действий по устранению рисков для наиболее важных и рискованных элементов данных.

- Используйте план устранения рисков. После изучения экзаменов и рекомендаций добавьте определенные элементы данных из область исследования в план устранения рисков. Этот план помогает управлять состоянием устранения рисков для каждого элемента данных и отслеживать его.

- Очистка элементов при необходимости. Создайте поисковый запрос и сохраните его в качестве запроса на очистку, чтобы помочь вам идентифицировать и окончательно удалить элементы в организации.

Лучшие методики

- Итерации и использование анализа ИИ с умом: исследования редко заканчиваются за один шаг. Используйте предложения ИИ для классификации и поиска векторов , чтобы выявить скрытые проблемы. Всегда проверяйте любые критические выводы, используя человеческое суждение. Решение следователя является ключевым в принятии критических решений.

- Продолжайте исследование область сосредоточиться: вы легко перегружены при обнаружении дополнительных данных. Используйте категоризацию , чтобы исключить неуместную информацию и сосредоточиться в первую очередь на любых рискованных элементах.

- Engage нужные команды в вашей организации на ранних этапах: инциденты безопасности данных часто охватывают несколько областей. Эти области могут включать в себя безопасность, ИТ и соответствие требованиям в вашей организации. Поделитесь с командами партнеров, как только вы определите области, требующие действий.

- Использование интегрированных служб Майкрософт: Исследования по безопасности данных является частью более широкой экосистемы Microsoft Purview и Defender. Если ваше исследование предполагает внутренний риск, откройте дело по управлению внутренними рисками . Если он начался с оповещения Microsoft Defender XDR, обновите этот инцидент с помощью полученных результатов. Цель — комплексное представление инцидента в организации.