Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Настройте соединитель данных для импорта физических данных, таких как необработанные события физического доступа сотрудника или любые оповещения о физическом доступе, созданные системой защиты вашей организации. Примерами физических точек доступа являются вход в здание или в серверную комнату или центр обработки данных. Решение #REF! Insider Risk Management использует физические данные защиты для защиты организации от вредоносных действий или кражи данных внутри организации.

Настройка физического соединителя badging состоит из следующих задач:

- Создайте приложение в Microsoft Entra ID для доступа к конечной точке API, которая принимает полезные данные JSON, содержащие физические данные о вреде.

- Создайте полезные данные JSON со схемой, определенной с помощью соединителя данных физической защиты.

- Создайте физический соединитель данных badging на портале #REF!.

- Запустите скрипт для отправки физических данных о недоброкаче в конечную точку API.

- При необходимости запланируйте автоматический запуск скрипта для импорта текущих физических данных с ошибками.

Перед настройкой соединителя

Назначьте роль Администратор соединителя данных пользователю, который создает соединитель физического недопустимого кода на шаге 3. Эта роль необходима для добавления соединителей на странице Соединители данных на портале #REF!. Несколько групп ролей включают эту роль по умолчанию. Список этих групп ролей см. в разделе Роли в Microsoft Defender для Office 365 и соответствие требованиям #REF!. Кроме того, администратор в вашей организации может создать пользовательскую группу ролей, назначить роль соединителя данных Администратор и добавить соответствующих пользователей в качестве участников. Инструкции см. в следующих статьях:

- Разрешения на портале #REF!

- Роли и группы ролей в Microsoft Defender для соответствия требованиям Office 365 и #REF!

Примечание.

Роль Администратор соединителя данных в настоящее время не поддерживается в средах GCC High и DoD для государственных организаций США. Поэтому назначьте роль экспорта импорта почтовых ящиков в #REF! пользователю, который создает соединитель отдела кадров в средах GCC High и DoD. По умолчанию эта роль не назначена группе ролей в #REF!. Можно добавить роль "Импорт и экспорт почтовых ящиков" в группу ролей "Управление организацией" в #REF!. Кроме того, можно создать новую группу ролей, назначить роль экспорта импорта почтовых ящиков и добавить соответствующих пользователей в качестве участников. Дополнительные сведения см. в разделах Создание групп ролей или Изменение групп ролей статьи "Управление группами ролей в #REF!".

Определите, как извлекать или экспортировать данные из физической системы badging вашей организации (ежедневно) и создавать JSON-файл, как описано в шаге 2. Скрипт, выполняемый на шаге 4, отправляет данные из JSON-файла в конечную точку API.

Поймите, что пример скрипта, выполняемого на шаге 4, отправляет физические данные о нарушениях из JSON-файла в API соединителя, чтобы решение для управления внутренними рисками пользовалось их. Пример сценария не поддерживается стандартными вспомогательными программами и службами Майкрософт. Он предоставляется как есть без каких-либо гарантий. Кроме того, корпорация Microsoft отказывается от всех подразумеваемых гарантий, включая в том числе все подразумеваемые гарантии пригодности для продажи или определенной цели. Вы принимаете на себя все риски, связанные с использованием или производительностью примера скрипта и документации. Ни в коем случае корпорация Майкрософт, ее авторы или кто-либо другой, участвующий в создании, производстве или доставке скриптов, не несет ответственности за какой-либо ущерб, включая убытки, связанные с потерей прибыли, прерыванием работы, потерей деловой информации или другими материальными потерями, возникающими в результате использования или невозможности использования примеров скриптов или документации. даже если корпорация Майкрософт была уведомлена о возможности таких убытков.

Знайте, что этот соединитель доступен в средах GCC в облаке Microsoft 365 для государственных организаций США. Сторонние приложения и службы могут включать хранение, передачу и обработку данных клиентов вашей организации в сторонних системах, которые находятся за пределами инфраструктуры Microsoft 365. Поэтому обязательства по защите данных и #REF! не охватывают эти сторонние системы. Корпорация Майкрософт не делает никаких заявлений о том, что использование этого продукта для подключения к сторонним приложениям подразумевает, что эти сторонние приложения соответствуют требованиям FEDRAMP.

Шаг 1. Создание приложения в Microsoft Entra ID

Сначала создайте и зарегистрируйте новое приложение в Microsoft Entra ID. Приложение соответствует физическому соединителю badging, который вы создали на шаге 3. При создании приложения Microsoft Entra ID может выполнить проверку подлинности push-запроса для полезных данных JSON, содержащих физические данные о вреде. Во время создания этого приложения #REF! сохраните следующие сведения. Эти значения будут использоваться на последующих шагах.

- #REF! идентификатор приложения (также называемый идентификатором приложения или идентификатором клиента)

- #REF! секрет приложения (также называемый секретом клиента)

- Идентификатор клиента (также называемый идентификатором каталога)

Пошаговые инструкции по созданию приложения в Microsoft Entra ID см. в разделе Регистрация приложения с помощью платформа удостоверений Майкрософт.

Шаг 2. Подготовка JSON-файла с физическими данными об устранении неполадок

На этом шаге вы создадите JSON-файл, содержащий сведения о данных физического доступа сотрудников. Как описано в разделе перед началом работы, необходимо определить, как создать этот JSON-файл из физической системы badging вашей организации.

Примечание.

Не добавляйте символы, отличные от английского языка, в файл JSON. Соединитель поддерживает только символы на английском языке. Если JSON содержит символы, отличные от английского языка, прием данных может завершиться ошибкой.

JSON-файл должен соответствовать определению схемы, требуемому соединителем. В следующей таблице описаны необходимые свойства схемы для JSON-файла:

| Свойство | Описание | Тип данных |

|---|---|---|

| UserId | Сотрудник может иметь несколько цифровых удостоверений в системах. Входные данные должны иметь Microsoft Entra ID, уже разрешенные исходной системой. | Имя участника-пользователя или адрес электронной почты |

| AssetId | Идентификатор ссылки физического ресурса или физической точки доступа. | Буквенно-цифровая строка |

| AssetName | Понятное имя физического ресурса или физической точки доступа. | Буквенно-цифровая строка |

| EventTime | Метка времени доступа. | Дата и время в формате UTC |

| AccessStatus |

Success Значение илиFailed |

String |

В следующем примере показан JSON-файл, соответствующий требуемой схеме:

[

{

"UserId":"sarad@contoso.com",

"AssetId":"Mid-Sec-7",

"AssetName":"Main Building 1st Floor Mid Section",

"EventTime":"2019-07-04T01:57:49",

"AccessStatus":"Failed"

},

{

"UserId":"pilarp@contoso.com",

"AssetId":"Mid-Sec-7",

"AssetName":"Main Building 1st Floor Mid Section",

"EventTime":"2019-07-04T02:57:49",

"AccessStatus":"Success"

}

]

Вы также можете скачать определение схемы для JSON-файла из рабочего процесса при создании физического соединителя badging на шаге 3.

{

"title" : "Physical Badging Signals",

"description" : "Access signals from physical badging systems",

"DataType" : {

"description" : "Identify what is the data type for input signal",

"type" : "string",

},

"type" : "object",

"properties": {

"UserId" : {

"description" : "Unique identifier AAD Id resolved by the source system",

"type" : "string",

},

"AssetId": {

"description" : "Unique ID of the physical asset/access point",

"type" : "string",

},

"AssetName": {

"description" : "friendly name of the physical asset/access point",

"type" : "string",

},

"EventTime" : {

"description" : "timestamp of access",

"type" : "string",

},

"AccessStatus" : {

"description" : "what was the status of access attempt - Success/Failed",

"type" : "string",

},

}

"required" : ["UserId", "AssetId", "EventTime" "AccessStatus"]

}

Шаг 3. Создание физического соединителя badging

На этом шаге вы создадите физический соединитель badging на портале #REF!. При запуске скрипта на шаге 4 он обрабатывает JSON-файл, созданный на этом шаге, и отправляет его в конечную точку API, настроенную на шаге 1. Обязательно скопируйте jobId, созданный при создании соединителя. Этот JobId следует использовать при выполнении сценария.

Войдите на портал #REF!.

Выберите Параметры Соединители>данных.

Выберите Мои соединители, а затем — Добавить соединитель.

В списке выберите Физический вред.

На странице Учетные данные проверки подлинности введите следующие сведения, а затем нажмите кнопку Далее:

Введите или вставьте идентификатор приложения #REF! для приложения #REF!, созданного на шаге 1.

Скачайте пример схемы для ссылки, чтобы создать JSON-файл.

Введите уникальное имя физического соединителя badging.

На странице Проверка проверьте параметры и нажмите кнопку Готово , чтобы создать соединитель.

Просмотрите страницу состояния, подтверждающую создание соединителя. Эта страница также содержит идентификатор задания. Идентификатор задания можно скопировать с этой страницы или с всплывающей страницы соединителя. Этот идентификатор задания требуется при выполнении скрипта.

Страница состояния также содержит ссылку на скрипт. См. этот скрипт, чтобы понять, как опубликовать JSON-файл в конечной точке API.

Нажмите кнопку Готово.

Новый соединитель появится в списке на вкладке Соединители .

Выберите только что созданный физический соединитель badging, чтобы отобразить всплывающую страницу, содержащую свойства и другие сведения о соединителе.

Шаг 4. Запустите скрипт, чтобы отправить JSON-файл, содержащий физические данные об ошибках

Чтобы настроить физический соединитель badging, запустите скрипт, который отправляет физические данные защиты в JSON-файле (созданном на шаге 2) в конечную точку API (созданную на шаге 1). Мы предоставляем пример скрипта для справки. Вы можете использовать его или создать собственный скрипт для отправки JSON-файла в конечную точку API.

После выполнения скрипта ФАЙЛ JSON, содержащий физические данные о нарушениях, отправляется в организацию Microsoft 365, где решение для управления внутренними рисками может получить к нему доступ. Рекомендуется ежедневно публиковать данные о физических ошибках. Вы можете автоматизировать процесс создания JSON-файла каждый день из физической системы badging, а затем запланировать отправку данных в скрипт.

Примечание.

API может обработать JSON-файл с до 50 000 записей.

Перейдите на этот сайт #REF! , чтобы получить доступ к примеру скрипта.

Чтобы отобразить сценарий в текстовом представлении, нажмите кнопку Необработанные.

Скопируйте все строки в примере скрипта и сохраните их в текстовый файл.

При необходимости измените пример сценария для организации.

Сохраните текстовый файл как файл скрипта #REF! PowerShell, используя суффикс имени файла .ps1, например PhysicalBadging.ps1.

Откройте командную строку на локальном компьютере и перейдите в каталог, в котором сохранен сценарий.

Выполните следующую команду, чтобы отправить физические данные badging в JSON-файле в облако Майкрософт. Например:

.\PhysicalBadging.ps1 -tenantId "<Tenant Id>" -appId "<Azure AD App Id>" -appSecret "<Azure AD App Secret>" -jobId "Job Id" -jsonFilePath "<records file path>"В следующей таблице описаны параметры, используемые в данном сценарии, и их необходимые значения. Используйте для этих значений сведения, полученные на предыдущих шагах.

Параметр Описание tenantId Это идентификатор организации Microsoft 365, полученный на шаге 1. Вы также можете получить tenantId для своей организации в колонке Обзор в Центр администрирования #REF!. Это значение идентифицирует вашу организацию. appId Это #REF! идентификатор приложения, созданного в Microsoft Entra ID на шаге 1. Microsoft Entra ID использует это значение для проверки подлинности, когда скрипт пытается получить доступ к вашей организации Microsoft 365. appSecret Это #REF! секрет приложения для приложения, созданного в Microsoft Entra ID на шаге 1. Microsoft Entra ID также использует это значение для проверки подлинности. jobId Это идентификатор задания для физического соединителя badging, созданного на шаге 3. Скрипт использует это значение для связывания физических данных badging, которые он отправляет в облако Майкрософт, с соединителем физической защиты. JsonFilePath Это путь к файлу на локальном компьютере (который используется для выполнения скрипта) для JSON-файла, созданного на шаге 2. Этот файл должен соответствовать образцу схемы, описанной в шаге 3. Ниже приведен пример синтаксиса для скрипта физического соединителя badging с использованием фактических значений для каждого параметра:

.\PhysicalBadging.ps1 -tenantId aaaabbbb-0000-cccc-1111-dddd2222eeee -appId 00001111-aaaa-2222-bbbb-3333cccc4444 -appSecret Aa1Bb~2Cc3.-Dd4Ee5Ff6Gg7Hh8Ii9_Jj0Kk1Ll2 -jobId 00001111-aaaa-2222-bbbb-3333cccc4444 -jsonFilePath 'C:\Users\contosoadmin\Desktop\Data\physical_badging_data.json'Если отправка успешно выполнена, сценарий отобразит сообщение Отправка выполнена.

Если у вас несколько JSON-файлов, выполните скрипт для каждого файла.

Шаг 5. Мониторинг физического соединителя badging

После создания физического соединителя badging и отправки физических данных о недоставке можно просмотреть соединитель и отправить его состояние на портале #REF!. Если вы запланируете автоматический запуск скрипта на регулярной основе, вы также можете просмотреть текущее состояние после последнего выполнения скрипта.

Войдите на портал #REF!.

Выберите Параметры Соединители>данных.

Выберите Мои соединители, а затем выберите физический соединитель badging, созданный для отображения всплывающей страницы. Эта страница содержит свойства и сведения о соединителе.

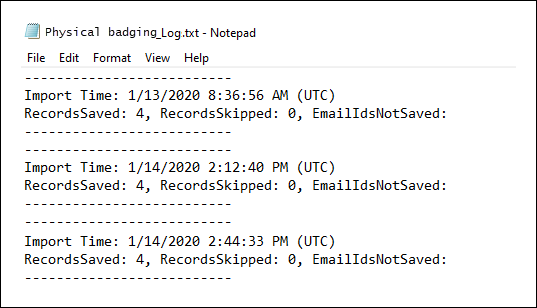

В окне Последний импорт выберите ссылку на журнал загрузки, чтобы открыть (или сохранить) журнал состояния соединителя. Этот журнал содержит сведения о каждом запуске скрипта и отправляет данные из JSON-файла в облако Майкрософт.

В поле RecordsSaved отображается количество записей в JSON-файле, который отправляет скрипт. Например, если JSON-файл содержит четыре записи, значение полей RecordsSaved равно 4, если скрипт успешно отправляет все записи в JSON-файле. В поле RecordsSkipped отображается количество записей в JSON-файле, пропущенное скриптом. Перед отправкой записей в JSON-файле скрипт проверяет идентификаторы Email. Любая запись с недопустимым идентификатором Email пропускается, а соответствующий идентификатор Email отображается в поле EmailIdsNotSaved.

Если вы не выполняли скрипт на шаге 4, в разделе Последний импорт появится ссылка на скачивание скрипта. Можно загрузить сценарий и выполнить действия, которые требуются на шаге 4.

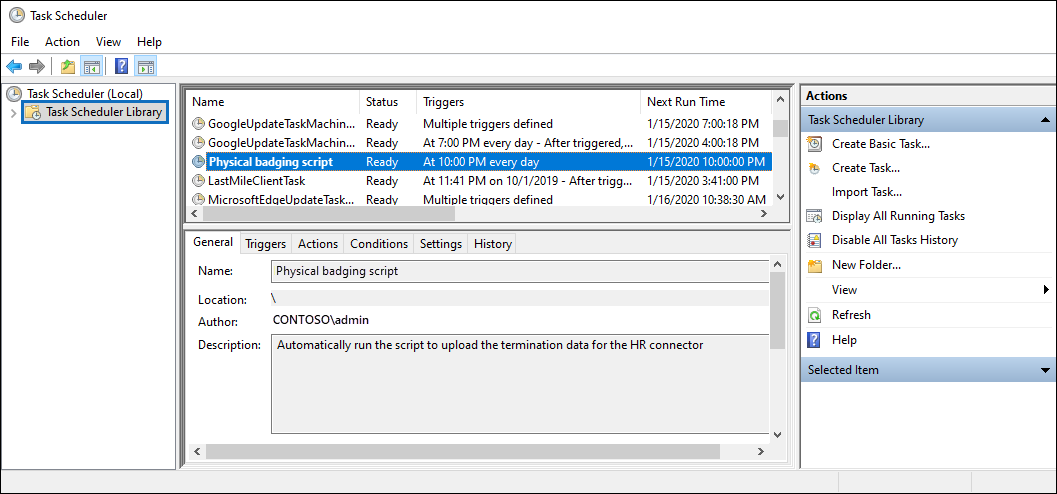

Шаг 6 (необязательно). планирование автоматического запуска сценария

Чтобы средства, такие как решение для управления внутренними рисками, всегда имели последние физические данные о нарушениях из вашей организации, запланируйте автоматический запуск скрипта на регулярной основе, например один раз в день. Для этого расписания требуется обновить физические данные badging до JSON-файла по аналогичному (если не тому же) расписанию, чтобы в нем содержались последние сведения о сотрудниках, которые покидают вашу организацию. Цель состоит в том, чтобы передать самые актуальные физические данные о недопустимом, чтобы физический соединитель badging смог сделать их доступными для решения управления внутренними рисками.

Используйте приложение Планировщик задач в #REF! для автоматического запуска скрипта каждый день.

На локальном компьютере нажмите кнопку Пуск #REF! и введите Планировщик задач.

Выберите приложение Планировщик задач, чтобы открыть его.

В разделе Действия выберите Создать задачу.

На вкладке Общие введите описательное имя запланированной задачи, например скрипт физического соединителя badging. Также можно добавить описание (необязательно).

В разделе Параметры безопасности выполните следующие действия.

Решите, следует ли запускать скрипт только при входе на компьютер, или запускать его при входе в систему.

Убедитесь, что установлен флажок Выполнить с наивысшими правами.

На вкладке Триггеры выберите Создать и выполните следующие действия.

В разделе Параметрывыберите параметр Ежедневно, а затем выберите дату и время первого выполнения сценария. Скрипт выполняется каждый день в одно и то же указанное время.

В разделе Дополнительные параметры убедитесь, что установлен флажок Включено.

Нажмите OK.

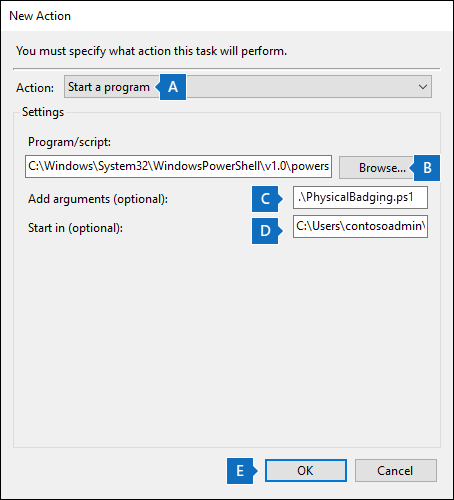

На вкладке Действия выберите Создать и выполните следующие действия.

В раскрывающемся списке Действие убедитесь, что выбран параметр Запуск программы.

В окне Программа/сценарий выберите Обзор, перейдите в следующее расположение и выберите необходимый элемент, чтобы путь отображался в поле:

C:\#REF!\System32\#REF!PowerShell\v1.0\powershell.exe.В поле Добавить аргументы (необязательно) вставьте ту же команду сценария, которая была выполнена на шаге 4. Пример:

.\PhysicalBadging.ps1-tenantId "aaaabbbb-0000-cccc-1111-dddd2222eeee" -appId "00001111-aaaa-2222-bbbb-3333cccc4444" -appSecret "Aa1Bb~2Cc3.-Dd4Ee5Ff6Gg7Hh8Ii9_Jj0Kk1Ll2" -jobId "00001111-aaaa-2222-bbbb-3333cccc4444" -jsonFilePath "C:\Users\contosoadmin\Desktop\Data\physical_badging_data.json"В поле Запуск в (необязательно) вставьте расположение папки со сценарием, выполненным на шаге 4. Например,

C:\Users\contosoadmin\Desktop\Scripts.Чтобы сохранить параметры нового действия, выберите ОК.

В окне Создание задачи выберите ОК, чтобы сохранить запланированную задачу. Возможно, отобразится запрос на ввод данных учетной записи пользователя.

Новая задача отображается в библиотеке планировщика задач.

Отображается время последнего выполнения сценария и время следующего запланированного выполнения. Чтобы изменить задачу, дважды щелкните ее.

Вы также можете проверить время последнего запуска скрипта на всплывающей странице соответствующего физического соединителя badging в центре соответствия требованиям.