Включение поддержки протоколов TLS и SSL в SharePoint 2013

ОБЛАСТЬ ПРИМЕНЕНИЯ: 2013

2013  2016

2016  2019

2019  Subscription Edition

Subscription Edition  SharePoint в Microsoft 365

SharePoint в Microsoft 365

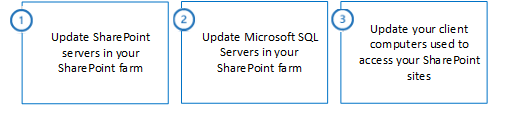

Поддержка протоколов TLS версии 1.1 и 1.2 не включена по умолчанию в SharePoint Server 2013. Чтобы включить поддержку, необходимо установить обновления и изменить параметры конфигурации один раз в каждом из следующих расположений:

Серверы SharePoint в ферме SharePoint.

Серверы Microsoft SQL Server в ферме SharePoint.

Клиентские компьютеры, используемые для доступа к сайтам SharePoint.

Важно!

Если не обновить каждое из этих расположений, вы рискуете, что системы не будут подключаться друг к другу с помощью TLS 1.1 или TLS 1.2. Вместо этого системы вернутся к более старому протоколу безопасности; и если старые протоколы безопасности отключены, системы могут полностью не подключиться. >Примере: Серверы SharePoint могут не подключаться к SQL Server базам данных или клиентские компьютеры могут не подключиться к сайтам SharePoint.

Сведения о шифровании данных в OneDrive и SharePoint в Microsoft 365.

Сводка по обновлению

На указанном ниже изображении показаны три этапа, необходимые для включения поддержки протоколов TLS 1.1 и TLS 1.2 для серверов SharePoint, серверов SQL Server и клиентских компьютеров.

Этап 1. Обновление серверов SharePoint в ферме SharePoint

Выполните указанные ниже действия, чтобы обновить сервер SharePoint.

| Действия для SharePoint Server | Windows Server 2008 R2 | Windows Server 2012 | Windows Server 2012 R2 |

|---|---|---|---|

| 1.1. Включение протоколов TLS 1.1 и TLS 1.2 в Windows Schannel |

Обязательно |

Н/д |

Н/д |

| 1.2. Включение поддержки протоколов TLS 1.1 и TLS 1.2 в WinHTTP |

Обязательно |

Обязательно |

Н/д |

| 1.3. Включение поддержки протоколов TLS 1.1 и TLS 1.2 в Internet Explorer |

Обязательно |

Обязательно |

Н/д |

| 1.4. Установка обновления SQL Server 2008 R2 Native Client для поддержки протокола TLS 1.2 |

Обязательно |

Обязательный |

Обязательно |

| 1.5. Установка .NET Framework 4.6 или более поздней версии |

Обязательно |

Обязательный |

Обязательно |

| 1.6. Включение криптостойкого алгоритма шифрования для .NET Framework 4.6 или более поздней версии |

Обязательно |

Обязательный |

Обязательно |

| Рекомендуется выполнить следующие действия. Хотя SharePoint Server 2013 не требуется напрямую, они могут потребоваться для другого программного обеспечения, которое интегрируется с SharePoint Server 2013. |

|||

| 1.7. Установка обновления .NET Framework 3.5 для поддержки протоколов TLS 1.1 и TLS 1.2 |

Рекомендовано |

Рекомендовано |

Рекомендовано |

| 1.8. Включение криптостойкого алгоритма шифрования для .NET Framework 3.5 |

Рекомендовано |

Рекомендовано |

Рекомендовано |

| Указанное ниже действие необязательно. Вы можете выполнить его, соблюдая требования соответствия вашей организации, в том числе к обеспечению безопасности. |

|||

| 1.9. Отключение более ранних версий протоколов SSL и TLS в Windows Schannel |

Необязательно |

Необязательный |

Необязательно |

1.1. Включение протоколов TLS 1.1 и TLS 1.2 в Windows Schannel

Поддержка протоколов SSL и TLS включается или отключается в Windows Schannel путем изменения реестра Windows. Каждую версию протоколов SSL и TLS можно включить или отключить независимо друг от друга. Вам не нужно включать или отключать одну версию протокола, чтобы включить или отключить другую.

Значение реестра Enabled определяет, можно ли использовать версию протокола. Если задано значение 0, версию протокола использовать невозможно, даже если она включена по умолчанию или приложение явно запрашивает эту версию протокола. Если задано значение 1, версию протокола можно использовать, если она включена по умолчанию или приложение явно запрашивает эту версию протокола. Если значение не определено, будет использоваться значение по умолчанию, определяемое операционной системой.

Значение реестра DisabledByDefault определяет, используется ли по умолчанию версия протокола. Этот параметр применяется, только если приложение не запрашивает явно версии протокола, которые будут использоваться. Если задано значение 0, версия протокола используется по умолчанию. Если задано значение 1, версия протокола не будет использоваться по умолчанию. Если значение не определено, будет использоваться значение по умолчанию, определяемое операционной системой.

Включение поддержки протокола TLS 1.1 в Windows Schannel

Используя Notepad.exe, создайте текстовый файл с именем tls11-enable.reg.

Скопируйте и вставьте указанный ниже текст.

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.1] [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.1\Client] "DisabledByDefault"=dword:00000000 "Enabled"=dword:00000001 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.1\Server] "DisabledByDefault"=dword:00000000 "Enabled"=dword:00000001Сохраните файл tls11-enable.reg.

Дважды щелкните файл tls11-enable.reg.

Выберите Да, чтобы применить изменения в реестре Windows.

Перезагрузите компьютер, чтобы изменения вступили в силу.

Включение поддержки протокола TLS 1.2 в Windows Schannel

Используя Notepad.exe, создайте текстовый файл с именем tls12-enable.reg.

Скопируйте и вставьте указанный ниже текст.

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.2] [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.2\Client] "DisabledByDefault"=dword:00000000 "Enabled"=dword:00000001 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.2\Server] "DisabledByDefault"=dword:00000000 "Enabled"=dword:00000001Сохраните файл tls12-enable.reg.

Дважды щелкните файл tls12-enable.reg.

Выберите Да, чтобы применить изменения в реестре Windows.

Перезагрузите компьютер, чтобы изменения вступили в силу.

1.2. Включение поддержки протоколов TLS 1.1 и TLS 1.2 в WinHTTP

WinHTTP не наследует значения по умолчанию для версий протоколов шифрования SSL и TLS из значения реестра DisabledByDefault в Windows Schannel. WinHTTP использует собственные значения по умолчанию для версий протоколов шифрования SSL и TLS, которые зависят от операционной системы. Чтобы переопределить значения по умолчанию, необходимо установить обновление, указанное в базе знаний, и настроить разделы реестра Windows.

Значение реестра WinHTTP ** DefaultSecureProtocols ** — это битовое поле, которое принимает несколько значений путем их объединения в одно значение. Можно воспользоваться программой "Калькулятор Windows" (Calc.exe) в режиме "Программист", чтобы добавить указанные ниже шестнадцатеричные значения по своему усмотрению.

| Значение DefaultSecureProtocols | Описание |

|---|---|

| 0x00000008 |

Включить протокол SSL 2.0 по умолчанию |

| 0x00000020 |

Включить протокол SSL 3.0 по умолчанию |

| 0x00000080 |

Включить протокол TLS 1.0 по умолчанию |

| 0x00000200 |

Включить протокол TLS 1.1 по умолчанию |

| 0x00000800 |

Включить протокол TLS 1.2 по умолчанию |

Например, можно включить протоколы TLS 1.0, TLS 1.1 и TLS 1.2 по умолчанию, сложив значения 0x00000080, 0x00000200 и 0x00000800, которые в сумме дают значение 0x00000A80.

Чтобы установить для WinHTTP обновление, указанное в базе знаний, следуйте инструкциям в статье Обновление для включения протоколов TLS 1.1 и TLS 1.2 как протоколов безопасности по умолчанию в WinHTTP Windows.

Включение протоколов TLS 1.0, TLS 1.1 и TLS 1.2 по умолчанию в WinHTTP

Используя Notepad.exe, создайте текстовый файл с именем winhttp-tls10-tls12-enable.reg.

Скопируйте и вставьте указанный ниже текст.

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Internet Settings\WinHttp] "DefaultSecureProtocols"=dword:00000A80 [HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Microsoft\Windows\CurrentVersion\Internet Settings\WinHttp] "DefaultSecureProtocols"=dword:00000A80Сохраните файл winhttp-tls10-tls12-enable.reg.

Дважды щелкните файл winhttp-tls10-tls12-enable.reg.

Выберите Да, чтобы применить изменения в реестре Windows.

Перезагрузите компьютер, чтобы изменения вступили в силу.

1.3. Включение поддержки протоколов TLS 1.1 и TLS 1.2 в Internet Explorer

Версии Internet Explorer, предшествующие версии Internet Explorer 11, не предусматривали поддержку протоколов TLS 1.1 или TLS 1.2 по умолчанию. Поддержка этих протоколов включена по умолчанию в Internet Explorer 11 и более поздних версий.

Включение поддержки протоколов TLS 1.1 и TLS 1.2 в Internet Explorer

В Internet Explorer выберите пункт Сервис>,> свойства браузераДополнительно или

Internet Explorer >Internet Explorer Internet Options> (Дополнительно).

Internet Explorer >Internet Explorer Internet Options> (Дополнительно).В разделе Безопасность установите следующие флажки:

"Использовать TLS 1.1";

"Использовать TLS 1.2".

- Если вы хотите отключить поддержку более ранних версий протокола обеспечения безопасности, вы можете снять следующие флажки:

"SSL 2.0";

"SSL 3.0";

"TLS 1.0".

Примечание.

Отключение протокола TLS 1.0 может вызвать проблемы совместимости с сайтами, которые не поддерживают более поздние версии протокола обеспечения безопасности. Клиентам следует испытать это изменение перед выполнением его в рабочей среде.

- Нажмите кнопку ОК.

1.4. Установка обновления SQL Server 2008 R2 Native Client для поддержки протокола TLS 1.2

SQL Server 2008 R2 Native Client не поддерживает протоколы TLS 1.1 и TLS 1.2 по умолчанию. Установите обновление для SQL Server 2008 R2 Native Client, чтобы включить поддержку протокола TLS 1.2.

Сведения об установке обновления SQL Server 2008 R2 Native Client см. в статье Обновления SQL 2008 и 2008 R2 TLS 1.2 SQL Native Client недоступны в каталоге Windows.

1.5. Установка .NET Framework 4.6 или более поздней версии

SharePoint 2013 требует платформа .NET Framework 4.6, платформа .NET Framework 4.6.1 или платформа .NET Framework 4.6.2 для поддержки TLS 1.2. Корпорация Майкрософт рекомендует установить последнюю версию .NET Framework, которая включает новейшие улучшения функциональности и надежности.

Чтобы установить .NET Framework 4.6.2, прочтите статью базы знаний Microsoft .NET Framework 4.6.2 (веб-установщик) для Windows.

Чтобы установить .NET Framework 4.6.1, прочтите статью базы знаний Веб-установщик .NET Framework 4.6.1 для Windows.

Чтобы установить .NET Framework 4.6, прочтите статью базы знаний Microsoft .NET Framework 4.6 (веб-установщик) для Windows.

1.6. Включение криптографической стойкости для .NET Framework 4.6 или более поздней версии

.NET Framework 4.6 и более поздних версий не наследует значения по умолчанию для версий протоколов шифрования SSL и TLS из значения реестра DisabledByDefault в Windows Schannel. Эта платформа использует собственные значения по умолчанию для версий протоколов шифрования SSL и TLS. Чтобы переопределить значения по умолчанию, необходимо настроить разделы реестра Windows.

Значение реестра SchUseStrongCrypto изменяет значение по умолчанию для версий протокола шифрования в .NET Framework 4.6 и более поздних версий с SSL 3.0 или TLS 1.0 на TLS 1.0, TLS 1.1 или TLS 1.2. Кроме того, оно ограничивает использование алгоритмов шифрования для протокола TLS, которые считаются уязвимыми, например RC4.

Поведение приложений, скомпилированных для .NET Framework 4.6 и более поздних версий, будет таким, будто значение раздела реестра SchUseStrongCrypto — 1, даже если это не так. Чтобы обеспечить использование во всех приложениях .NET Framework криптостойкого алгоритма, настройте это значение реестра Windows.

Включение криптографической стойкости для .NET Framework 4.6 или более поздних версий

Используя Notepad.exe, создайте текстовый файл с именем net46-strong-crypto-enable.reg.

Скопируйте и вставьте указанный ниже текст.

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\.NETFramework\v4.0.30319] "SchUseStrongCrypto"=dword:00000001 [HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Microsoft\.NETFramework\v4.0.30319] "SchUseStrongCrypto"=dword:00000001Сохраните файл net46-strong-crypto-enable.reg.

Дважды щелкните файл net46-strong-crypto-enable.reg.

Выберите Да, чтобы применить изменения в реестре Windows.

Перезагрузите компьютер, чтобы изменения вступили в силу.

1.7. Установка обновления .NET Framework 3.5 для поддержки протоколов TLS 1.1 и TLS 1.2

В .NET Framework 3.5 по умолчанию не поддерживаются протоколы TLS 1.1 или TLS 1.2. Чтобы добавить поддержку протоколов TLS 1.1 и TLS 1.2, установите обновление, указанное в базе знаний, и вручную настройте разделы реестра Windows.

SharePoint 2013 основан на платформа .NET Framework 4.x и не использует платформа .NET Framework 3.5. Но некоторые необходимые компоненты и сторонние программы, интегрированные с SharePoint 2013, могут использовать .NET Framework 3.5. Корпорация Майкрософт рекомендует установить и настроить это обновление для улучшения совместимости с протоколом TLS 1.2.

Значение реестра SystemDefaultTlsVersions определяет, какие версии протокола безопасности по умолчанию будут использоваться платформа .NET Framework 3.5. Если задано значение 0, платформа .NET Framework 3.5 по умолчанию будет использовать SSL 3.0 или TLS 1.0. Если задано значение 1, платформа .NET Framework 3.5 унаследует значения по умолчанию от значений реестра Windows Schannel DisabledByDefault. Если значение не определено, оно будет вести себя так, как если бы для него задано значение 0.

**Для Windows Server 2008 R2**

Чтобы установить обновление .NET Framework 3.5.1 для Windows Server 2008 R2, прочтите статью базы знаний Поддержка системных значений по умолчанию, касающихся протокола TLS, в .NET Framework 3.5.1 для Windows 7 с пакетом обновления 1 (SP1) и Windows Server 2008 R2 с пакетом обновления 1 (SP1).

После установки обновления, указанного в базе знаний, вручную настройте разделы реестра.

Для Windows Server 2012

Чтобы установить обновление .NET Framework 3.5 для Windows Server 2012, прочтите статью базы знаний Поддержка системных значений по умолчанию, касающихся протокола TLS, в .NET Framework 3.5 для Windows Server 2012.

После установки обновления, указанного в базе знаний, вручную настройте разделы реестра.

Для Windows Server 2012 R2

Чтобы установить пакет обновления 1 (SP1) .NET Framework 3.5 для Windows Server 2012 R2, прочтите статью базы знаний Поддержка системных значений по умолчанию, касающихся протокола TLS, в .NET Framework 3.5 для Windows 8.1 и Windows Server 2012 R2.

После установки обновления, указанного в базе знаний, вручную настройте разделы реестра.

Чтобы вручную настроить разделы реестра:

Используя Notepad.exe, создайте текстовый файл с именем net35-tls12-enable.reg.

Скопируйте и вставьте указанный ниже текст.

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\.NETFramework\v2.0.50727] "SystemDefaultTlsVersions"=dword:00000001 [HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Microsoft\.NETFramework\v2.0.50727] "SystemDefaultTlsVersions"=dword:00000001Сохраните файл net35-tls12-enable.reg.

Дважды щелкните файл net35-tls12-enable.reg.

Выберите Да, чтобы применить изменения в реестре Windows.

Перезагрузите компьютер, чтобы изменения вступили в силу.

1.8. Включение криптостойкого алгоритма шифрования для .NET Framework 3.5

Значение реестра SchUseStrongCrypto ограничивает использование алгоритмов шифрования для протокола TLS, которые считаются уязвимыми, например RC4.

Корпорация Майкрософт выпустила необязательное обновление для системы безопасности для .NET Framework 3.5, которое автоматически настраивает разделы реестра Windows.

Windows Server 2008 R2

Чтобы включить криптографическую стойкость для .NET Framework 3.5.1 в Windows Server 2008 R2, прочтите статью базы знаний Описание обновления для системы безопасности для .NET Framework 3.5.1 в Windows 7 с пакетом обновления 1 и Windows Server 2008 R2 с пакетом обновления 1 за 13 мая 2014 г.

Windows Server 2012

Чтобы включить криптографическую стойкость для .NET Framework 3.5 в Windows Server 2012, прочтите статью базы знаний Описание обновления для системы безопасности для .NET Framework 3.5 в Windows 8 и Windows Server 2012 за 13 мая 2014 г.

Windows Server 2012 R2

Чтобы включить криптографическую стойкость для .NET Framework 3.5 в Windows Server 2012 R2, прочтите статью базы знаний Описание обновления для системы безопасности для .NET Framework 3.5 в Windows 8.1 и Windows Server 2012 R2 за 13 мая 2014 г.

1.9. Отключение более ранних версий протоколов SSL и TLS в Windows Schannel

Поддержка протоколов SSL и TLS включается или отключается в Windows Schannel путем изменения реестра Windows. Каждую версию протоколов SSL и TLS можно включить или отключить независимо друг от друга. Вам не нужно включать или отключать одну версию протокола, чтобы включить или отключить другую.

Важно!

Корпорация Майкрософт рекомендует отключить протоколы SSL 2.0 и SSL 3.0 из-за серьезных уязвимостей в этих версиях протокола. > Клиенты также могут отключить TLS 1.0 и TLS 1.1, чтобы обеспечить использование только последней версии протокола. Но это может вызвать проблемы совместимости с программным обеспечением, которое не поддерживает самую новую версию протокола TLS. Клиентам следует испытать такое изменение перед выполнением его в рабочей среде.

Значение реестра Enabled определяет, можно ли использовать версию протокола. Если задано значение 0, версию протокола использовать невозможно, даже если она включена по умолчанию или приложение явно запрашивает эту версию протокола. Если задано значение 1, версию протокола можно использовать, если она включена по умолчанию или приложение явно запрашивает эту версию протокола. Если значение не определено, будет использоваться значение по умолчанию, определяемое операционной системой.

Значение реестра DisabledByDefault определяет, используется ли по умолчанию версия протокола. Этот параметр применяется, только если приложение не запрашивает явно версии протокола, которые будут использоваться. Если задано значение 0, версия протокола используется по умолчанию. Если задано значение 1, версия протокола не будет использоваться по умолчанию. Если значение не определено, будет использоваться значение по умолчанию, определяемое операционной системой.

Отключение поддержки протокола SSL 2.0 в Windows Schannel

Используя Notepad.exe, создайте текстовый файл с именем ssl20-disable.reg.

Скопируйте и вставьте указанный ниже текст.

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\SSL 2.0] [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\SSL 2.0\Client] "DisabledByDefault"=dword:00000001 "Enabled"=dword:00000000 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\SSL 2.0\Server] "DisabledByDefault"=dword:00000001 "Enabled"=dword:00000000Сохраните файл ssl20-disable.reg.

Дважды щелкните файл ssl20-disable.reg.

Выберите Да, чтобы применить изменения в реестре Windows.

Перезагрузите компьютер, чтобы изменения вступили в силу.

Отключение поддержки протокола SSL 3.0 в Windows Schannel

Используя Notepad.exe, создайте текстовый файл с именем ssl30-disable.reg.

Скопируйте и вставьте указанный ниже текст.

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\SSL 3.0] [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\SSL 3.0\Client] "DisabledByDefault"=dword:00000001 "Enabled"=dword:00000000 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\SSL 3.0\Server] "DisabledByDefault"=dword:00000001 "Enabled"=dword:00000000Сохраните файл ssl30-disable.reg.

Дважды щелкните файл ssl30-disable.reg.

Выберите Да, чтобы применить изменения в реестре Windows.

Перезагрузите компьютер, чтобы изменения вступили в силу.

Отключение поддержки протокола TLS 1.0 в Windows Schannel

Используя Notepad.exe, создайте текстовый файл с именем tls10-disable.reg.

Скопируйте и вставьте указанный ниже текст.

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.0] [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.0\Client] "DisabledByDefault"=dword:00000001 "Enabled"=dword:00000000 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.0\Server] "DisabledByDefault"=dword:00000001 "Enabled"=dword:00000000Сохраните файл tls10-disable.reg.

Дважды щелкните файл tls10-disable.reg.

Выберите Да, чтобы применить изменения в реестре Windows.

Перезагрузите компьютер, чтобы изменения вступили в силу.

Отключение поддержки протокола TLS 1.1 в Windows Schannel

Используя Notepad.exe, создайте текстовый файл с именем tls11-disable.reg.

Скопируйте и вставьте указанный ниже текст.

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.1] [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.1\Client] "DisabledByDefault"=dword:00000001 "Enabled"=dword:00000000 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.1\Server] "DisabledByDefault"=dword:00000001 "Enabled"=dword:00000000Сохраните файл tls11-disable.reg.

Дважды щелкните файл tls11-disable.reg.

Выберите Да, чтобы применить изменения в реестре Windows.

Перезагрузите компьютер, чтобы изменения вступили в силу.

Этап 2. Обновление серверов Microsoft SQL Server в ферме SharePoint

Выполните указанные ниже действия, чтобы обновить серверы SQL Server в ферме SharePoint.

| Действия для серверов SQL Server | Windows Server 2008 R2 | Windows Server 2012 | Windows Server 2012 R2 |

|---|---|---|---|

| 2.1. Включение протоколов TLS 1.1 и TLS 1.2 в Windows Schannel |

Обязательно |

Н/д |

Н/д |

| 2.2. Включение поддержки протоколов TLS 1.1 и TLS 1.2 в Microsoft SQL Server |

Обязательно |

Обязательный |

Обязательно |

| Указанное ниже действие необязательно. Выполните это действие, соблюдая требования соответствия вашей организации, в том числе к обеспечению безопасности. |

|||

| 2.3. Отключение более ранних версий протоколов SSL и TLS в Windows Schannel |

Необязательно |

Необязательный |

Необязательно |

2.1. Включение протоколов TLS 1.1 и TLS 1.2 в Windows Schannel

Поддержка протоколов SSL и TLS включается или отключается в Windows Schannel путем изменения реестра Windows. Каждую версию протоколов SSL и TLS можно включить или отключить независимо друг от друга. Вам не нужно включать или отключать одну версию протокола, чтобы включить или отключить другую.

Значение реестра Enabled определяет, можно ли использовать версию протокола. Если задано значение 0, версию протокола использовать невозможно, даже если она включена по умолчанию или приложение явно запрашивает эту версию протокола. Если задано значение 1, версию протокола можно использовать, если она включена по умолчанию или приложение явно запрашивает эту версию протокола. Если значение не определено, будет использоваться значение по умолчанию, определяемое операционной системой.

Значение реестра DisabledByDefault определяет, используется ли по умолчанию версия протокола. Этот параметр применяется, только если приложение не запрашивает явно версии протокола, которые будут использоваться. Если задано значение 0, версия протокола используется по умолчанию. Если задано значение 1, версия протокола не будет использоваться по умолчанию. Если значение не определено, будет использоваться значение по умолчанию, определяемое операционной системой.

Включение поддержки протокола TLS 1.1 в Windows Schannel

Используя Notepad.exe, создайте текстовый файл с именем tls11-enable.reg.

Скопируйте и вставьте указанный ниже текст.

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.1] [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.1\Client] "DisabledByDefault"=dword:00000000 "Enabled"=dword:00000001 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.1\Server] "DisabledByDefault"=dword:00000000 "Enabled"=dword:00000001Сохраните файл tls11-enable.reg.

Дважды щелкните файл tls11-enable.reg.

Выберите Да, чтобы применить изменения в реестре Windows.

Перезагрузите компьютер, чтобы изменения вступили в силу.

Включение поддержки протокола TLS 1.2 в Windows Schannel

Используя Notepad.exe, создайте текстовый файл с именем tls12-enable.reg.

Скопируйте и вставьте указанный ниже текст.

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.2] [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.2\Client] "DisabledByDefault"=dword:00000000 "Enabled"=dword:00000001 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.2\Server] "DisabledByDefault"=dword:00000000 "Enabled"=dword:00000001Сохраните файл tls12-enable.reg.

Дважды щелкните файл tls12-enable.reg.

Выберите Да, чтобы применить изменения в реестре Windows.

Перезагрузите компьютер, чтобы изменения вступили в силу.

2.2. Включение поддержки протоколов TLS 1.1 и TLS 1.2 в Microsoft SQL Server

Версии SQL Server, предшествующие SQL Server 2016, не поддерживают протокол TLS 1.1 или TLS 1.2 по умолчанию. Чтобы добавить поддержку протоколов TLS 1.1 и TLS 1.2, необходимо установить обновления для SQL Server.

Чтобы включить поддержку протоколов TLS 1.1 и TLS 1.2 для SQL Server, следуйте инструкциям из статьи базы знаний Поддержка протокола TLS 1.2 для Microsoft SQL Server.

2.3. Отключение более ранних версий протоколов SSL и TLS в Windows Schannel

Поддержка протоколов SSL и TLS включается или отключается в Windows Schannel путем изменения реестра Windows. Каждую версию протоколов SSL и TLS можно включить или отключить независимо друг от друга. Вам не нужно включать или отключать одну версию протокола, чтобы включить или отключить другую.

Важно!

Корпорация Майкрософт рекомендует отключить протоколы SSL 2.0 и SSL 3.0 из-за серьезных уязвимостей в этих версиях протокола. > Клиенты также могут отключить TLS 1.0 и TLS 1.1, чтобы обеспечить использование только последней версии протокола. Но это может вызвать проблемы совместимости с программным обеспечением, которое не поддерживает самую новую версию протокола TLS. Клиентам следует испытать такое изменение перед выполнением его в рабочей среде.

Значение реестра Enabled определяет, можно ли использовать версию протокола. Если задано значение 0, версию протокола использовать невозможно, даже если она включена по умолчанию или приложение явно запрашивает эту версию протокола. Если задано значение 1, версию протокола можно использовать, если она включена по умолчанию или приложение явно запрашивает эту версию протокола. Если значение не определено, будет использоваться значение по умолчанию, определяемое операционной системой.

Значение реестра DisabledByDefault определяет, используется ли по умолчанию версия протокола. Этот параметр применяется, только если приложение не запрашивает явно версии протокола, которые будут использоваться. Если задано значение 0, версия протокола используется по умолчанию. Если задано значение 1, версия протокола не будет использоваться по умолчанию. Если значение не определено, будет использоваться значение по умолчанию, определяемое операционной системой.

Отключение поддержки протокола SSL 2.0 в Windows Schannel

Используя Notepad.exe, создайте текстовый файл с именем ssl20-disable.reg.

Скопируйте и вставьте указанный ниже текст.

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\SSL 2.0] [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\SSL 2.0\Client] "DisabledByDefault"=dword:00000001 "Enabled"=dword:00000000 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\SSL 2.0\Server] "DisabledByDefault"=dword:00000001 "Enabled"=dword:00000000Сохраните файл ssl20-disable.reg.

Дважды щелкните файл ssl20-disable.reg.

Выберите Да, чтобы применить изменения в реестре Windows.

Перезагрузите компьютер, чтобы изменения вступили в силу.

Отключение поддержки протокола SSL 3.0 в Windows Schannel

Используя Notepad.exe, создайте текстовый файл с именем ssl30-disable.reg.

Скопируйте и вставьте указанный ниже текст.

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\SSL 3.0] [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\SSL 3.0\Client] "DisabledByDefault"=dword:00000001 "Enabled"=dword:00000000 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\SSL 3.0\Server] "DisabledByDefault"=dword:00000001 "Enabled"=dword:00000000Сохраните файл ssl30-disable.reg.

Дважды щелкните файл ssl30-disable.reg.

Выберите Да, чтобы применить изменения в реестре Windows.

Перезагрузите компьютер, чтобы изменения вступили в силу.

Отключение поддержки протокола TLS 1.0 в Windows Schannel

Используя Notepad.exe, создайте текстовый файл с именем tls10-disable.reg.

Скопируйте и вставьте указанный ниже текст.

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.0] [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.0\Client] "DisabledByDefault"=dword:00000001 "Enabled"=dword:00000000 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.0\Server] "DisabledByDefault"=dword:00000001 "Enabled"=dword:00000000Сохраните файл tls10-disable.reg.

Дважды щелкните файл tls10-disable.reg.

Выберите Да, чтобы применить изменения в реестре Windows.

Перезагрузите компьютер, чтобы изменения вступили в силу.

Отключение поддержки протокола TLS 1.1 в Windows Schannel

Используя Notepad.exe, создайте текстовый файл с именем tls11-disable.reg.

Скопируйте и вставьте указанный ниже текст.

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.1] [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.1\Client] "DisabledByDefault"=dword:00000001 "Enabled"=dword:00000000 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.1\Server] "DisabledByDefault"=dword:00000001 "Enabled"=dword:00000000Сохраните файл tls11-disable.reg.

Дважды щелкните файл tls11-disable.reg.

Выберите Да, чтобы применить изменения в реестре Windows.

Перезагрузите компьютер, чтобы изменения вступили в силу.

Шаг 3. Обновление клиентских компьютеров, используемых для доступа к сайтам SharePoint

Указанные ниже действия помогут выполнить обновление для клиентских компьютеров, у которых есть доступ к сайту SharePoint.

| Действия для клиентских компьютеров | Windows 7 | Windows 8.1 | Windows 10 |

|---|---|---|---|

| 3.1. Включение протоколов TLS 1.1 и TLS 1.2 в Windows Schannel |

Обязательно |

Н/д |

Н/д |

| 3.2. Включение поддержки протоколов TLS 1.1 и TLS 1.2 в WinHTTP |

Обязательно |

Н/д |

Н/д |

| 3.3. Включение поддержки протоколов TLS 1.1 и TLS 1.2 в Internet Explorer |

Обязательно |

Н/д |

Н/д |

| 3.4. Включение криптостойкого алгоритма шифрования для .NET Framework 4.5 и более поздних версий |

Обязательно |

Обязательный |

Обязательно |

| 3.5. Установка обновления .NET Framework 3.5 для поддержки протоколов TLS 1.1 и TLS 1.2 |

Обязательно |

Обязательный |

Обязательно |

| Рекомендуется выполнить следующий шаг. Хотя sharePoint Server 2013 не требуется напрямую, они обеспечивают более высокий уровень безопасности, ограничивая использование слабых алгоритмов шифрования. |

|||

| 3.6. Включение криптостойкого алгоритма шифрования для .NET Framework 3.5 |

Рекомендовано |

Рекомендовано |

Рекомендовано |

| Указанное ниже действие необязательно. Вы можете выполнить его, соблюдая требования соответствия вашей организации, в том числе к обеспечению безопасности. |

|||

| 3.7. Отключение более ранних версий протоколов SSL и TLS в Windows Schannel |

Необязательно |

Необязательный |

Необязательно |

3.1. Включение протоколов TLS 1.1 и TLS 1.2 в Windows Schannel

Поддержка протоколов SSL и TLS включается или отключается в Windows Schannel путем изменения реестра Windows. Каждую версию протоколов SSL и TLS можно включить или отключить независимо друг от друга. Вам не нужно включать или отключать одну версию протокола, чтобы включить или отключить другую.

Значение реестра Enabled определяет, можно ли использовать версию протокола. Если задано значение 0, версию протокола использовать невозможно, даже если она включена по умолчанию или приложение явно запрашивает эту версию протокола. Если задано значение 1, версию протокола можно использовать, если она включена по умолчанию или приложение явно запрашивает эту версию протокола. Если значение не определено, будет использоваться значение по умолчанию, определяемое операционной системой.

Значение реестра DisabledByDefault определяет, используется ли по умолчанию версия протокола. Этот параметр применяется, только если приложение не запрашивает явно версии протокола, которые будут использоваться. Если задано значение 0, версия протокола используется по умолчанию. Если задано значение 1, версия протокола не будет использоваться по умолчанию. Если значение не определено, будет использоваться значение по умолчанию, определяемое операционной системой.

Включение поддержки протокола TLS 1.1 в Windows Schannel

Используя Notepad.exe, создайте текстовый файл с именем tls11-enable.reg.

Скопируйте и вставьте указанный ниже текст.

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.1] [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.1\Client] "DisabledByDefault"=dword:00000000 "Enabled"=dword:00000001 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.1\Server] "DisabledByDefault"=dword:00000000 "Enabled"=dword:00000001Сохраните файл tls11-enable.reg.

Дважды щелкните файл tls11-enable.reg.

Выберите Да, чтобы применить изменения в реестре Windows.

Перезагрузите компьютер, чтобы изменения вступили в силу.

Включение поддержки протокола TLS 1.2 в Windows Schannel

Используя Notepad.exe, создайте текстовый файл с именем tls12-enable.reg.

Скопируйте и вставьте указанный ниже текст.

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.2] [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.2\Client] "DisabledByDefault"=dword:00000000 "Enabled"=dword:00000001 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.2\Server] "DisabledByDefault"=dword:00000000 "Enabled"=dword:00000001Сохраните файл tls12-enable.reg.

Дважды щелкните файл tls12-enable.reg.

Выберите Да, чтобы применить изменения в реестре Windows.

Перезагрузите компьютер, чтобы изменения вступили в силу.

3.2. Включение поддержки протоколов TLS 1.1 и TLS 1.2 в WinHTTP

WinHTTP не наследует значения по умолчанию для версий протоколов шифрования SSL и TLS из значения реестра DisabledByDefault в Windows Schannel. WinHTTP использует собственные значения по умолчанию для версий протоколов шифрования SSL и TLS, которые зависят от операционной системы. Чтобы переопределить значения по умолчанию, необходимо установить обновление, указанное в базе знаний, и настроить разделы реестра Windows.

Значение реестра WinHTTP ** DefaultSecureProtocols ** — это битовое поле, которое принимает несколько значений путем их объединения в одно значение. Можно воспользоваться программой "Калькулятор Windows" (Calc.exe) в режиме "Программист", чтобы добавить указанные ниже шестнадцатеричные значения по своему усмотрению.

Шестнадцатеричные значения

| Значение DefaultSecureProtocols | Описание |

|---|---|

| 0x00000008 |

Включить протокол SSL 2.0 по умолчанию |

| 0x00000020 |

Включить протокол SSL 3.0 по умолчанию |

| 0x00000080 |

Включить протокол TLS 1.0 по умолчанию |

| 0x00000200 |

Включить протокол TLS 1.1 по умолчанию |

| 0x00000800 |

Включить протокол TLS 1.2 по умолчанию |

Например, можно включить протоколы TLS 1.0, TLS 1.1 и TLS 1.2 по умолчанию, сложив значения 0x00000080, 0x00000200 и 0x00000800, которые в сумме дают значение 0x00000A80.

Чтобы установить для WinHTTP обновление, указанное в базе знаний, следуйте инструкциям в статье Обновление для включения протоколов TLS 1.1 и TLS 1.2 как протоколов безопасности по умолчанию в WinHTTP Windows.

Включение протоколов TLS 1.0, TLS 1.1 и TLS 1.2 по умолчанию в WinHTTP

Используя Notepad.exe, создайте текстовый файл с именем winhttp-tls10-tls12-enable.reg.

Скопируйте и вставьте указанный ниже текст.

Для 64-разрядных операционных систем

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Internet Settings\WinHttp] "DefaultSecureProtocols"=dword:00000A80 [HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Microsoft\Windows\CurrentVersion\Internet Settings\WinHttp] "DefaultSecureProtocols"=dword:00000A80Для 32-разрядных операционных систем

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Internet Settings\WinHttp] "DefaultSecureProtocols"=dword:00000A80Сохраните файл winhttp-tls10-tls12-enable.reg.

Дважды щелкните файл winhttp-tls10-tls12-enable.reg.

Выберите Да, чтобы применить изменения в реестре Windows.

Перезагрузите компьютер, чтобы изменения вступили в силу.

3.3. Включение поддержки протоколов TLS 1.1 и TLS 1.2 в Internet Explorer

Версии Internet Explorer, предшествующие версии Internet Explorer 11, не предусматривали поддержку протоколов TLS 1.1 или TLS 1.2 по умолчанию. Поддержка этих протоколов включена по умолчанию в Internet Explorer 11 и более поздних версий.

Включение поддержки протоколов TLS 1.1 и TLS 1.2 в Internet Explorer

В Internet Explorer выберите пункт Сервис>,> свойства браузераДополнительно или

Internet Explorer >Internet Explorer Internet Options> (Дополнительно).

Internet Explorer >Internet Explorer Internet Options> (Дополнительно).В разделе Безопасность убедитесь, что установлены следующие флажки. Если нет, установите следующие флажки:

"Использовать TLS 1.1";

"Использовать TLS 1.2".

- Если вы хотите отключить поддержку более ранних версий протокола обеспечения безопасности, вы можете снять следующие флажки:

"SSL 2.0";

"SSL 3.0";

"TLS 1.0".

Примечание.

Отключение протокола TLS 1.0 может вызвать проблемы совместимости с сайтами, которые не поддерживают более поздние версии протокола обеспечения безопасности. Клиентам следует испытать это изменение перед выполнением его в рабочей среде.

- Нажмите кнопку ОК.

3.4. Включение криптографической стойкости для .NET Framework 4.5 или более поздних версий

В .NET Framework 4.5 и более поздних версий не наследуются значения по умолчанию для версий протоколов шифрования SSL и TLS из значения реестра DisabledByDefault в Windows Schannel. Эта платформа использует собственные значения по умолчанию для версий протоколов шифрования SSL и TLS. Чтобы переопределить значения по умолчанию, необходимо настроить разделы реестра Windows.

Значение реестра SchUseStrongCrypto изменяет значение по умолчанию для версии протокола, обеспечивающего безопасность, в .NET Framework 4.5 и более поздних версий с SSL 3.0 или TLS 1.0 на TLS 1.0, TLS 1.1 или TLS 1.2. Кроме того, оно ограничивает использование алгоритмов шифрования для протокола TLS, которые считаются уязвимыми, например RC4.

Поведение приложений, скомпилированных для .NET Framework 4.6 и более поздних версий, будет таким, будто значение раздела реестра SchUseStrongCrypto — 1, даже если это не так. Чтобы обеспечить использование во всех приложениях .NET Framework криптостойкого алгоритма, настройте это значение реестра Windows.

Корпорация Майкрософт выпустила необязательное обновление для системы безопасности для .NET Framework 4.5, 4.5.1 и 4.5.2, которое автоматически настраивает разделы реестра Windows. Для .NET Framework 4.6 и более поздних версий обновления недоступны. Для .NET Framework 4.6 и более поздних версий вам необходимо вручную настроить разделы реестра Windows.

Для Windows 7 и Windows Server 2008 R2

Сведения о включении надежного шифрования в платформа .NET Framework 4.5 и 4.5.1 в Windows 7 и Windows Server 2008 R2 см. в статье MS14-026: Уязвимость в платформа .NET Framework может привести к повышению привилегий: 13 мая 2014 г. (ранее опубликовано в статье базы знаний 2938782 " Описание обновления для системы безопасности для платформа .NET Framework 4.5 и платформа .NET Framework 4.5.1 в Windows 7 с пакетом обновления 1 (SP1) и Windows Server 2008 R2 с пакетом обновления 1 (SP1): 13 мая 2014 г.").

Чтобы включить криптографическую стойкость для .NET Framework 4.5.2 в Windows 7 и Windows Server 2008 R2, прочтите статью базы знаний Описание обновления для системы безопасности для .NET Framework 4.5.2 в Windows 7 с пакетом обновления 1 и Windows Server 2008 R2 с пакетом обновления 1 за 13 мая 2014 г.

Для Windows Server 2012

Чтобы включить криптографическую стойкость для .NET Framework 4.5, 4.5.1 и 4.5.2 в Windows Server 2012, прочтите статью базы знаний Описание обновления для системы безопасности для .NET Framework версий 4.5, 4.5.1 и 4.5.2 в Windows 8, Windows RT и Windows Server 2012 за 13 мая 2014 г.

Windows 8.1 и Windows Server 2012 R2

Чтобы включить криптографическую стойкость для .NET Framework 4.5.1 и 4.5.2 в Windows 8.1 и Windows Server 2012 R2, прочтите статью базы знаний Описание обновления для системы безопасности для .NET Framework версий 4.5.1 и 4.5.2 в Windows 8.1, Windows RT 8.1 и Windows Server 2012 R2 за 13 мая 2014 г.

Включение криптографической стойкости для .NET Framework 4.6 или более поздних версий

Используя Notepad.exe, создайте текстовый файл с именем net46-strong-crypto-enable.reg.

Скопируйте и вставьте указанный ниже текст.

Для 64-разрядных операционных систем

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\.NETFramework\v4.0.30319] "SchUseStrongCrypto"=dword:00000001 [HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Microsoft\.NETFramework\v4.0.30319] "SchUseStrongCrypto"=dword:00000001Для 32-разрядных операционных систем

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\.NETFramework\v4.0.30319] "SchUseStrongCrypto"=dword:00000001Сохраните файл net46-strong-crypto-enable.reg.

Дважды щелкните файл net46-strong-crypto-enable.reg.

Выберите Да, чтобы применить изменения в реестре Windows.

Перезагрузите компьютер, чтобы изменения вступили в силу.

3.5. Установка обновления .NET Framework 3.5 для поддержки протоколов TLS 1.1 и TLS 1.2

В .NET Framework 3.5 по умолчанию не поддерживаются протоколы TLS 1.1 или TLS 1.2. Чтобы добавить поддержку протоколов TLS 1.1 и TLS 1.2, установите обновление, указанное в базе данных, и вручную настройте разделы реестра Windows для каждой операционной системы, указанной в этом разделе.

Значение реестра SystemDefaultTlsVersions определяет, какие версии протокола безопасности по умолчанию будут использоваться платформа .NET Framework 3.5. Если задано значение 0, платформа .NET Framework 3.5 по умолчанию будет использовать SSL 3.0 или TLS 1.0. Если задано значение 1, платформа .NET Framework 3.5 унаследует значения по умолчанию от значений реестра Windows Schannel DisabledByDefault. Если значение не определено, оно будет вести себя так, как если бы для него задано значение 0.

Включение в .NET Framework 3.5 наследования значений по умолчанию для протоколов шифрования из Windows

Windows 7 и Windows Server 2008 R2

Чтобы установить обновление .NET Framework 3.5.1 для Windows 7 и Windows Server 2008 R2, прочтите статью базы знаний Поддержка системных значений по умолчанию, касающихся протокола TLS, в .NET Framework 3.5.1 для Windows 7 с пакетом обновления 1 (SP1) и Windows Server 2008 R2 с пакетом обновления 1 (SP1).

После установки обновления, указанного в базе знаний, вручную настройте разделы реестра.

Для Windows Server 2012

Чтобы установить обновление .NET Framework 3.5 для Windows Server 2012, прочтите статью базы знаний Поддержка системных значений по умолчанию, касающихся протокола TLS, в .NET Framework 3.5 для Windows Server 2012.

После установки обновления, указанного в базе знаний, вручную настройте разделы реестра.

Windows 8.1 и Windows Server 2012 R2

Чтобы установить пакет обновления 1 (SP1) .NET Framework 3.5 для Windows 8.1 и Windows Server 2012 R2, прочтите статью базы знаний Поддержка системных значений по умолчанию, касающихся протокола TLS, в .NET Framework 3.5 для Windows 8.1 и Windows Server 2012 R2.

После установки обновления, указанного в базе знаний, вручную настройте разделы реестра.

Windows 10 (версия 1507)

- Эта функция недоступна в Windows 10 версии 1507. Необходимо выполнить обновление до Windows 10 версии 1511, а затем установить накопительное обновление для Windows 10 версии 1511 и Windows Server 2016 Technical Preview 4: 10 мая 2016 г. или до Windows 10 версии 1607 или более поздней.

Windows 10 (версия 1511)

Чтобы установить накопительный пакет обновления для Windows 10 версии 1511 и Windows Server 2016 Technical Preview 4 за 10 мая 2016 г., прочтите статью Накопительный пакет обновления для Windows 10 версии 1511 и Windows Server 2016 Technical Preview 4 за 10 мая 2016 г.

После установки обновления, указанного в базе знаний, вручную настройте разделы реестра.

Windows 10 (версия 1607) и Windows Server 2016

Обновления устанавливать не нужно. Настройте разделы реестра Windows, как описано ниже.

Чтобы вручную настроить разделы реестра:

Используя Notepad.exe, создайте текстовый файл с именем net35-tls12-enable.reg.

Скопируйте и вставьте указанный ниже текст.

Для 64-разрядных операционных систем

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\.NETFramework\v2.0.50727] "SystemDefaultTlsVersions"=dword:00000001 [HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Microsoft\.NETFramework\v2.0.50727] "SystemDefaultTlsVersions"=dword:00000001Для 32-разрядных операционных систем

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\.NETFramework\v2.0.50727] "SystemDefaultTlsVersions"=dword:00000001Сохраните файл net35-tls12-enable.reg.

Дважды щелкните файл net35-tls12-enable.reg.

Выберите Да, чтобы применить изменения в реестре Windows.

Перезагрузите компьютер, чтобы изменения вступили в силу.

3.6. Включение криптостойкого алгоритма шифрования для .NET Framework 3.5

Значение реестра SchUseStrongCrypto ограничивает использование алгоритмов шифрования для протокола TLS, которые считаются уязвимыми, например RC4.

Корпорация Майкрософт выпустила необязательное обновление для системы безопасности для .NET Framework 3.5 в операционных системах, предшествующих Windows 10, которое автоматически настраивает разделы реестра Windows. Обновления для Windows 10 отсутствуют. В Windows 10 вам необходимо вручную настроить разделы реестра Windows.

Windows 7 и Windows Server 2008 R2

Чтобы включить криптографическую стойкость для .NET Framework 3.5.1 в Windows 7 и Windows Server 2008 R2, прочтите статью базы знаний Описание обновления для системы безопасности для .NET Framework 3.5.1 в Windows 7 с пакетом обновления 1 и Windows Server 2008 R2 с пакетом обновления 1 за 13 мая 2014 г.

Для Windows Server 2012

Чтобы включить криптографическую стойкость для .NET Framework 3.5 в Windows Server 2012, прочтите статью базы знаний Описание обновления для системы безопасности для .NET Framework 3.5 в Windows 8 и Windows Server 2012 за 13 мая 2014 г.

Windows 8.1 и Windows Server 2012 R2

Чтобы включить криптографическую стойкость для .NET Framework 3.5 в Windows 8.1 и Windows Server 2012 R2, прочтите статью базы знаний Описание обновления для системы безопасности для .NET Framework 3.5 в Windows 8.1 и Windows Server 2012 R2 за 13 мая 2014 г.

Включение криптографической стойкости для .NET Framework 3.5 в Windows 10 и Windows Server 2016

Используя Notepad.exe, создайте текстовый файл с именем net35-strong-crypto-enable.reg.

Скопируйте и вставьте указанный ниже текст.

Для 64-разрядных операционных систем

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\.NETFramework\v2.0.50727] "SchUseStrongCrypto"=dword:00000001 [HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Microsoft\.NETFramework\v2.0.50727] "SchUseStrongCrypto"=dword:00000001Для 32-разрядных операционных систем

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\.NETFramework\v2.0.50727] "SchUseStrongCrypto"=dword:00000001Сохраните файл net35-strong-crypto-enable.reg.

Дважды щелкните файл net35-strong-crypto-enable.reg.

Выберите Да, чтобы применить изменения в реестре Windows.

Перезагрузите компьютер, чтобы изменения вступили в силу.

3.7. Отключение более ранних версий протоколов SSL и TLS в Windows Schannel

Поддержка протоколов SSL и TLS включается или отключается в Windows Schannel путем изменения реестра Windows. Каждую версию протоколов SSL и TLS можно включить или отключить независимо друг от друга. Вам не нужно включать или отключать одну версию протокола, чтобы включить или отключить другую.

Важно!

Корпорация Майкрософт рекомендует отключить протоколы SSL 2.0 и SSL 3.0 из-за серьезных уязвимостей в этих версиях протокола. > Клиенты также могут отключить TLS 1.0 и TLS 1.1, чтобы обеспечить использование только последней версии протокола. Но это может вызвать проблемы совместимости с программным обеспечением, которое не поддерживает самую новую версию протокола TLS. Клиентам следует испытать такое изменение перед выполнением его в рабочей среде.

Значение реестра Enabled определяет, можно ли использовать версию протокола. Если задано значение 0, версию протокола использовать невозможно, даже если она включена по умолчанию или приложение явно запрашивает эту версию протокола. Если задано значение 1, версию протокола можно использовать, если она включена по умолчанию или приложение явно запрашивает эту версию протокола. Если значение не определено, будет использоваться значение по умолчанию, определяемое операционной системой.

Значение реестра DisabledByDefault определяет, используется ли по умолчанию версия протокола. Этот параметр применяется, только если приложение не запрашивает явно версии протокола, которые будут использоваться. Если задано значение 0, версия протокола используется по умолчанию. Если задано значение 1, версия протокола не будет использоваться по умолчанию. Если значение не определено, будет использоваться значение по умолчанию, определяемое операционной системой.

Отключение поддержки протокола SSL 2.0 в Windows Schannel

Используя Notepad.exe, создайте текстовый файл с именем ssl20-disable.reg.

Скопируйте и вставьте указанный ниже текст.

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\SSL 2.0] [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\SSL 2.0\Client] "DisabledByDefault"=dword:00000001 "Enabled"=dword:00000000 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\SSL 2.0\Server] "DisabledByDefault"=dword:00000001 "Enabled"=dword:00000000Сохраните файл ssl20-disable.reg.

Дважды щелкните файл ssl20-disable.reg.

Выберите Да, чтобы применить изменения в реестре Windows.

Перезагрузите компьютер, чтобы изменения вступили в силу.

Отключение поддержки протокола SSL 3.0 в Windows Schannel

Используя Notepad.exe, создайте текстовый файл с именем ssl30-disable.reg.

Скопируйте и вставьте указанный ниже текст.

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\SSL 3.0] [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\SSL 3.0\Client] "DisabledByDefault"=dword:00000001 "Enabled"=dword:00000000 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\SSL 3.0\Server] "DisabledByDefault"=dword:00000001 "Enabled"=dword:00000000Сохраните файл ssl30-disable.reg.

Дважды щелкните файл ssl30-disable.reg.

Выберите Да, чтобы применить изменения в реестре Windows.

Перезагрузите компьютер, чтобы изменения вступили в силу.

Отключение поддержки протокола TLS 1.0 в Windows Schannel

Используя Notepad.exe, создайте текстовый файл с именем tls10-disable.reg.

Скопируйте и вставьте указанный ниже текст.

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.0] [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.0\Client] "DisabledByDefault"=dword:00000001 "Enabled"=dword:00000000 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.0\Server] "DisabledByDefault"=dword:00000001 "Enabled"=dword:00000000Сохраните файл tls10-disable.reg.

Дважды щелкните файл tls10-disable.reg.

Выберите Да, чтобы применить изменения в реестре Windows.

Перезагрузите компьютер, чтобы изменения вступили в силу.

Отключение поддержки протокола TLS 1.1 в Windows Schannel

Используя Notepad.exe, создайте текстовый файл с именем tls11-disable.reg.

Скопируйте и вставьте указанный ниже текст.

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.1] [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.1\Client] "DisabledByDefault"=dword:00000001 "Enabled"=dword:00000000 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.1\Server] "DisabledByDefault"=dword:00000001 "Enabled"=dword:00000000Сохраните файл tls11-disable.reg.

Дважды щелкните файл tls11-disable.reg.

Выберите Да, чтобы применить изменения в реестре Windows.

Перезагрузите компьютер, чтобы изменения вступили в силу.