Работа с подозрительными действиями

Область применения: Advanced Threat Analytics версии 1.9

В этой статье объясняется, как работать с Advanced Threat Analytics.

Просмотр подозрительных действий в строке времени атаки

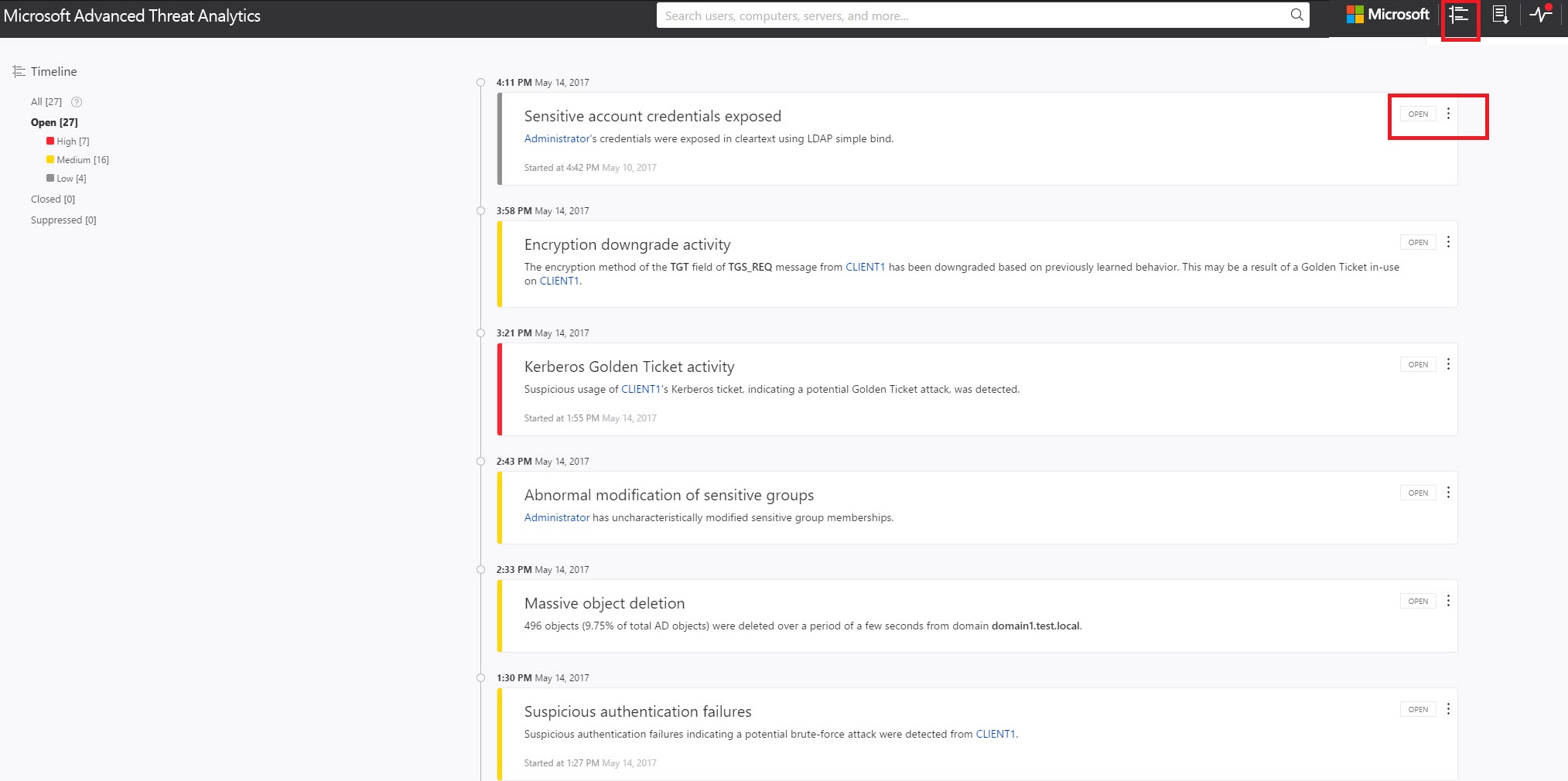

После входа в консоль ATA вы автоматически перейдете к открытой строке времени подозрительных действий. Подозрительные действия перечислены в хронологическом порядке с самыми новыми подозрительными действиями в верхней части временной линии. Каждое подозрительное действие содержит следующие сведения:

Сущности, участвующие, в том числе пользователи, компьютеры, серверы, контроллеры домена и ресурсы.

Временная и временная рамка подозрительных действий.

Серьезность подозрительной активности, высокой, средней или низкой.

Состояние: открытие, закрытие или подавление.

Возможность

Поделитесь подозрительным действием с другими людьми в вашей организации по электронной почте.

Экспорт подозрительного действия в Excel.

Примечание.

- При наведении указателя мыши на пользователя или компьютера отображается мини-профиль сущности, предоставляющий дополнительные сведения об сущности и содержащий количество подозрительных действий, с которыми связана сущность.

- Если щелкнуть сущность, вы перейдете к профилю сущности пользователя или компьютера.

Фильтрация списка подозрительных действий

Чтобы отфильтровать список подозрительных действий, выполните следующие действия.

В области "Фильтр" в левой части экрана выберите один из следующих параметров: все, открыть, закрыть или отключить.

Чтобы дополнительно отфильтровать список, выберите "Высокий", "Средний" или "Низкий".

Серьезность подозрительных действий

Низкая

Указывает подозрительные действия, которые могут привести к атакам, предназначенным для вредоносных пользователей или программного обеспечения для получения доступа к данным организации.

Средний

Указывает на подозрительные действия, которые могут привести к риску определенных удостоверений для более серьезных атак, которые могут привести к краже удостоверений или эскалации привилегий

Высокий уровень

Указывает на подозрительные действия, которые могут привести к краже удостоверений, эскалации привилегий или другим атакам с высоким уровнем влияния

Устранение подозрительных действий

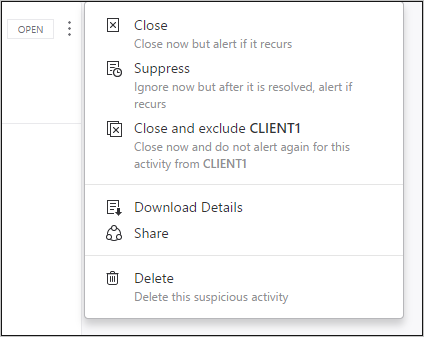

Вы можете изменить состояние подозрительного действия, щелкнув текущее состояние подозрительного действия и выбрав один из следующих вариантов "Открыть", "Отключить", "Закрыто" или "Удалить". Для этого щелкните три точки в правом верхнем углу определенного подозрительного действия, чтобы отобразить список доступных действий.

Состояние подозрительного действия

Открыть: все новые подозрительные действия отображаются в этом списке.

Закрыть: используется для отслеживания подозрительных действий, которые вы определили, изучили и исправили для устранения рисков.

Примечание.

Если одно и то же действие обнаруживается снова в течение короткого периода времени, ATA может повторно открыть закрытое действие.

Подавление. Подавление действия означает, что вы хотите игнорировать его сейчас, и будете оповещены только при наличии нового экземпляра. Это означает, что если в ATA аналогичное оповещение не открывается. Но если оповещение останавливается в течение семи дней, а затем снова отображается, вы снова оповещены.

Удаление. Если вы удалите оповещение, оно удаляется из системы, из базы данных и вы не сможете восстановить его. После нажатия кнопки "Удалить" вы сможете удалить все подозрительные действия одного типа.

Исключить: возможность исключить сущность из создания большего числа оповещений определенного типа. Например, можно настроить ATA, чтобы исключить определенную сущность (пользователя или компьютера) из оповещения для определенного типа подозрительной активности, например определенный администратор, который запускает удаленный код или сканер безопасности, выполняющий разведку DNS. Помимо возможности добавлять исключения непосредственно в подозрительное действие по мере обнаружения в временной строке, можно также перейти на страницу "Конфигурация" в исключения, а для каждого подозрительного действия можно вручную добавлять и удалять исключенные сущности или подсети (например, pass-the-Ticket).

Примечание.

Страницы конфигурации могут изменяться только администраторами ATA.