Регистрация серверов и назначение разрешений для развертывания Azure Stack HCI версии 23H2

Область применения: Azure Stack HCI версии 23H2

В этой статье описывается, как зарегистрировать серверы Azure Stack HCI, а затем настроить необходимые разрешения для развертывания кластера Azure Stack HCI версии 23H2.

Необходимые компоненты

Прежде чем начать, убедитесь, что вы выполнили следующие предварительные требования:

Выполните необходимые условия и полный контрольный список развертывания.

Установите операционную систему Azure Stack HCI версии 23H2 на каждом сервере.

Зарегистрируйте подписку с помощью необходимых поставщиков ресурсов (RPS). Для регистрации можно использовать портал Azure или Azure PowerShell. Чтобы зарегистрировать следующие RPS ресурсов, необходимо быть владельцем или участником подписки:

- Microsoft.HybridCompute

- Microsoft.GuestConfiguration

- Microsoft.HybridConnectivity

- Microsoft.AzureStackHCI

Примечание.

Предполагается, что пользователь, регистрирующий подписку Azure с поставщиками ресурсов, отличается от того, кто регистрирует серверы Azure Stack HCI с помощью Arc.

Если вы регистрируете серверы в качестве ресурсов Arc, убедитесь, что у вас есть следующие разрешения в группе ресурсов, где были подготовлены серверы:

- Подключение Azure Connected Machine

- Администратор ресурсов Azure Connected Machine

Чтобы убедиться, что у вас есть эти роли, выполните следующие действия в портал Azure:

- Перейдите к подписке, используемой для развертывания Azure Stack HCI.

- Перейдите в группу ресурсов, в которой планируется зарегистрировать серверы.

- В левой области перейдите к контроль доступа (IAM).

- В правой области перейдите к назначениям ролей. Убедитесь, что у вас назначены роли "Подключенный компьютер Azure" и "Администратор подключенных компьютеров Azure".

Проверьте политики Azure. Убедитесь, что:

- Политики Azure не блокируют установку расширений.

- Политики Azure не блокируют создание определенных типов ресурсов в группе ресурсов.

- Политики Azure не блокируют развертывание ресурсов в определенных расположениях.

Регистрация серверов с помощью Azure Arc

Внимание

Выполните эти действия на каждом сервере Azure Stack HCI, который планируется кластеровать.

Установите скрипт регистрации Arc из PSGallery.

#Register PSGallery as a trusted repo Register-PSRepository -Default -InstallationPolicy Trusted #Install required PowerShell modules in your node for registration Install-Module Az.Accounts -RequiredVersion 2.13.2 Install-Module Az.Resources -RequiredVersion 6.12.0 Install-Module Az.ConnectedMachine -RequiredVersion 0.5.2 #Install Arc registration script from PSGallery Install-Module AzsHCI.ARCinstallerЗадайте параметры. Скрипт принимает следующие параметры:

Параметры Description SubscriptionIDИдентификатор подписки, используемой для регистрации серверов в Azure Arc. TenantIDИдентификатор клиента, используемый для регистрации серверов в Azure Arc. Перейдите к идентификатору Microsoft Entra и скопируйте свойство идентификатора клиента. ResourceGroupПредварительно созданная группа ресурсов для регистрации серверов Arc. Группа ресурсов создается, если она не существует. RegionРегион Azure, используемый для регистрации. См. поддерживаемые регионы , которые можно использовать. AccountIDПользователь, который регистрирует и развертывает кластер. ProxyServerНеобязательный параметр. Адрес прокси-сервера при необходимости для исходящего подключения. DeviceCodeКод устройства, отображаемый в консоли https://microsoft.com/deviceloginи используется для входа на устройство.#Define the subscription where you want to register your server as Arc device $Subscription = "YourSubscriptionID" #Define the resource group where you want to register your server as Arc device $RG = "YourResourceGroupName" #Define the region you will use to register your server as Arc device $Region = "eastus" #Define the tenant you will use to register your server as Arc device $Tenant = "YourTenantID" #Define the proxy address if your HCI deployment access internet via proxy $ProxyServer = "http://proxyaddress:port"Подключитесь к учетной записи Azure и задайте подписку. Вам потребуется открыть браузер на клиенте, который вы используете для подключения к серверу и открыть эту страницу:

https://microsoft.com/deviceloginи введите предоставленный код в выходных данных Azure CLI для проверки подлинности. Получите маркер доступа и идентификатор учетной записи для регистрации.#Connect to your Azure account and Subscription Connect-AzAccount -SubscriptionId $Subscription -TenantId $Tenant -DeviceCode #Get the Access Token for the registration $ARMtoken = (Get-AzAccessToken).Token #Get the Account ID for the registration $id = (Get-AzContext).Account.IdНаконец, запустите скрипт регистрации Arc. Выполнение сценария занимает несколько минут.

#Invoke the registration script. Use a supported region. Invoke-AzStackHciArcInitialization -SubscriptionID $Subscription -ResourceGroup $RG -TenantID $Tenant -Region $Region -Cloud "AzureCloud" -ArmAccessToken $ARMtoken -AccountID $id -Proxy $ProxyServerЕсли вы обращаетесь к Интернету через прокси-сервер, необходимо передать

-proxyпараметр и указать прокси-сервер, какhttp://<Proxy server FQDN or IP address>:Portпри запуске скрипта.Список поддерживаемых регионов Azure см. в разделе "Требования к Azure".

После успешного завершения скрипта на всех серверах убедитесь, что:

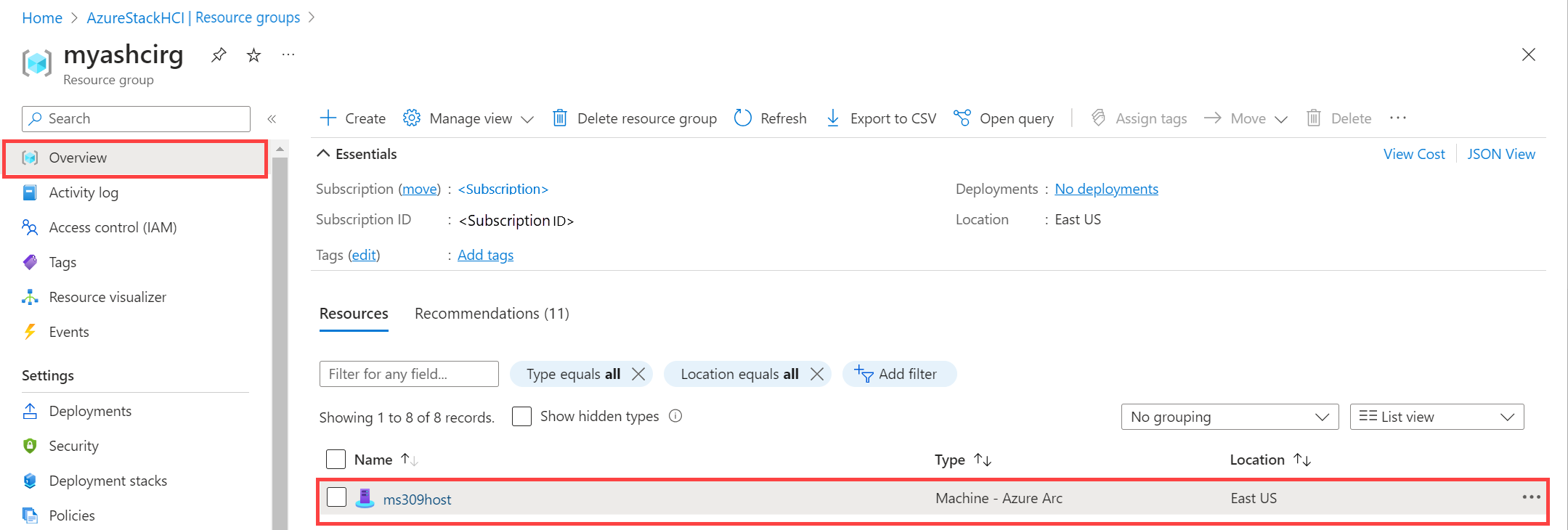

Серверы зарегистрированы в Arc. Перейдите к портал Azure, а затем перейдите в группу ресурсов, связанную с регистрацией. Серверы отображаются в указанной группе ресурсов как ресурсы типа Machine — Azure Arc .

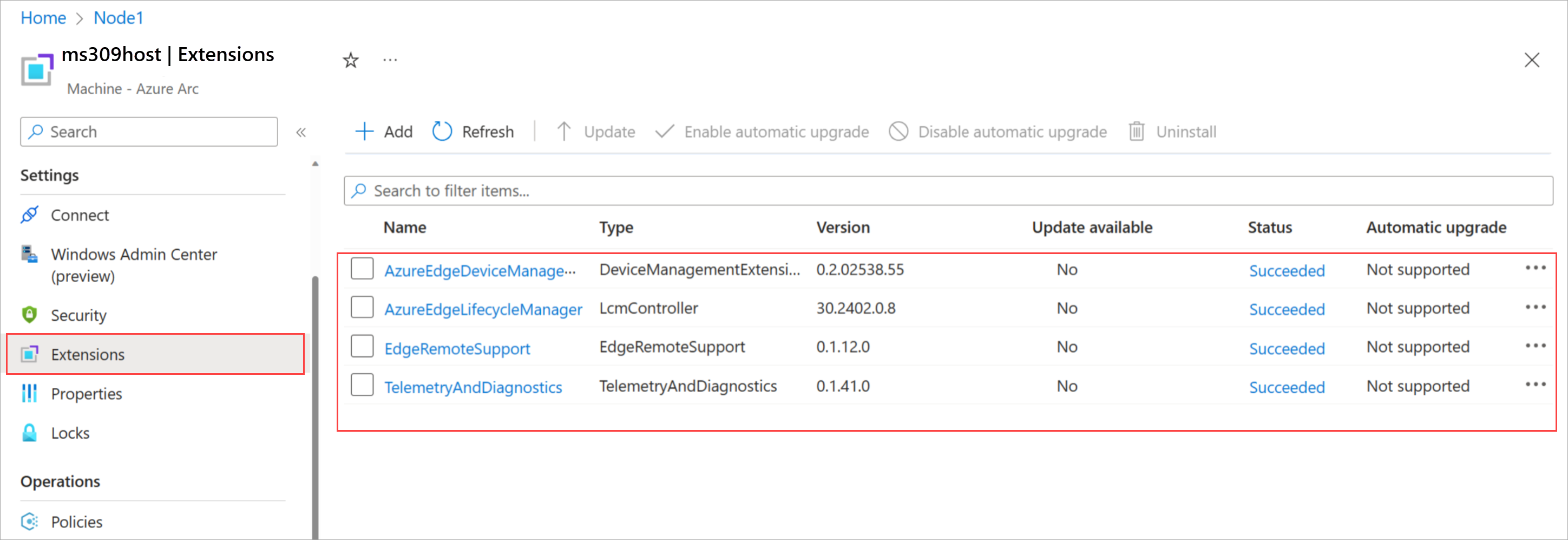

На серверах устанавливаются обязательные расширения Azure Stack HCI. В группе ресурсов выберите зарегистрированный сервер. Перейдите к расширениям. Обязательные расширения отображаются на правой панели.

Назначение необходимых разрешений для развертывания

В этом разделе описывается назначение разрешений Azure для развертывания из портал Azure.

В портал Azure перейдите к подписке, используемой для регистрации серверов. В области слева выберите Управление доступом (IAM). В правой области выберите +Добавить и в раскрывающемся списке выберите "Добавить назначение ролей".

Перейдите на вкладки и назначьте следующие разрешения роли пользователю, который развертывает кластер:

- Администратор Azure Stack HCI

- Читатель

В портал Azure перейдите в группу ресурсов, используемую для регистрации серверов в подписке. В области слева выберите Управление доступом (IAM). В правой области выберите +Добавить и в раскрывающемся списке выберите "Добавить назначение ролей".

Перейдите на вкладки и назначьте пользователю, который развертывает кластер, и назначьте следующие разрешения:

- Администратор доступа к данным Key Vault. Это разрешение необходимо для управления разрешениями плоскости данных в хранилище ключей, используемом для развертывания.

- Сотрудник по секретам Key Vault. Это разрешение требуется для чтения и записи секретов в хранилище ключей, используемом для развертывания.

- Участник Key Vault. Это разрешение необходимо для создания хранилища ключей, используемого для развертывания.

- Участник учетной записи хранения. Это разрешение необходимо для создания учетной записи хранения, используемой для развертывания.

В правой области перейдите к назначениям ролей. Убедитесь, что у пользователя развертывания есть все настроенные роли.

В портал Azure перейдите к ролям и администраторам Microsoft Entra и назначьте разрешение роли администратора облачных приложений на уровне клиента Microsoft Entra.

Примечание.

Разрешение администратора облачных приложений временно необходимо для создания субъекта-службы. После развертывания это разрешение можно удалить.

Следующие шаги

После настройки первого сервера в кластере можно развернуть с помощью портал Azure:

Обратная связь

Ожидается в ближайшее время: в течение 2024 года мы постепенно откажемся от GitHub Issues как механизма обратной связи для контента и заменим его новой системой обратной связи. Дополнительные сведения см. в разделе https://aka.ms/ContentUserFeedback.

Отправить и просмотреть отзыв по