Настройка параметров VPN-шлюза для Azure Stack Hub

VPN-шлюз — это разновидность шлюза виртуальной сети, который передает зашифрованный трафик между виртуальной сетью в Azure Stack Hub и удаленным VPN-шлюзом. Удаленный VPN-шлюз может быть шлюзом Azure, устройством в центре обработки данных или устройством в другом расположении. Если есть возможность сетевого подключения между двумя конечными точками, вы можете установить между двумя сетями VPN-подключение "сеть — сеть".

VPN-шлюз зависит от конфигурации нескольких ресурсов, каждый из которых содержит настраиваемые параметры. В этой статье описываются ресурсы и параметры, относящиеся к VPN-шлюзу для виртуальной сети, созданной на основе модели развертывания с помощью Resource Manager. Описания и схемы топологии для каждого решения подключения см. в статье Создание VPN-шлюзов для Azure Stack Hub.

Параметры VPN-шлюза

Типы шлюзов

Каждая виртуальная сеть Azure Stack Hub поддерживает один шлюз виртуальной сети, который должен относиться к типу VPN, в отличие от Azure, где поддерживаются дополнительные типы.

При создании шлюза виртуальной сети необходимо убедиться, что в конфигурации указан правильный тип шлюза. Для VPN-шлюза требуется отметить -GatewayType Vpn, например:

New-AzVirtualNetworkGateway -Name vnetgw1 -ResourceGroupName testrg `

-Location 'West US' -IpConfigurations $gwipconfig -GatewayType Vpn `

-VpnType RouteBased

Номера SKU шлюза без поддержки VPN Fast Path

При создании шлюза виртуальной сети необходимо указать номер SKU, который вы хотите использовать. Выберите номера SKU, которые соответствуют вашим требованиям, в зависимости от типов рабочих нагрузок, пропускной способности, функций и соглашений об уровне обслуживания.

До достижения максимальной емкости можно использовать 10 высокопроизводительных шлюзов или 20 базовых и стандартных шлюзов.

Azure Stack Hub предлагает номера SKU VPN-шлюзов, показанные в следующей таблице.

| номер SKU | Максимальная пропускная способность VPN-подключения | Максимальное число подключений на активную виртуальную машину GW | Максимальное число VPN-подключений на метку |

|---|---|---|---|

| Основной | 100 Мбит/с Tx/Rx | 10 | 20 |

| Standard Edition | 100 Мбит/с Tx/Rx | 10 | 20 |

| высокопроизводительная | 200 Мбит/с Tx/Rx | 5 | 10 |

Номера SKU шлюза с включенным быстрым путем VPN

В выпуске общедоступной предварительной версии VPN Fast Path Azure Stack Hub поддерживает три новых номера SKU с более высокой пропускной способностью.

Новые ограничения и пропускная способность будут включены после включения VPN Fast Path в метке Azure Stack.

Azure Stack Hub предлагает номера SKU VPN-шлюзов, показанные в следующей таблице.

| номер SKU | Максимальная пропускная способность VPN-подключения | Максимальное число подключений на активную виртуальную машину GW | Максимальное число VPN-подключений на метку |

|---|---|---|---|

| Основной | 100 Мбит/с Tx/Rx | 25 | 50 |

| Standard Edition | 100 Мбит/с Tx/Rx | 25 | 50 |

| высокопроизводительная | 200 Мбит/с Tx/Rx | 12 | 24 |

| VPNGw1 | 650 Мбит/с Tx/Rx | 3 | 6 |

| VPNGw2 | 1000 Мбит/с Tx/Rx | 2 | 4 |

| VPNGw3 | 1250 Мбит/с Tx/Rx | 2 | 4 |

Изменение размера номеров SKU шлюзов виртуальной сети

Azure Stack Hub не поддерживает изменение размера поддерживаемого устаревшего номера SKU ("Базовый", "Стандартный" и "Высокий производительность") до более нового номера SKU, поддерживаемого Azure (VpnGw1, VpnGw2 и VpnGw3).

Для использования новых номеров SKU, включенных VPN Fast Path, необходимо создать новые шлюзы и подключения виртуальной сети.

Настройка номера SKU шлюза виртуальной сети

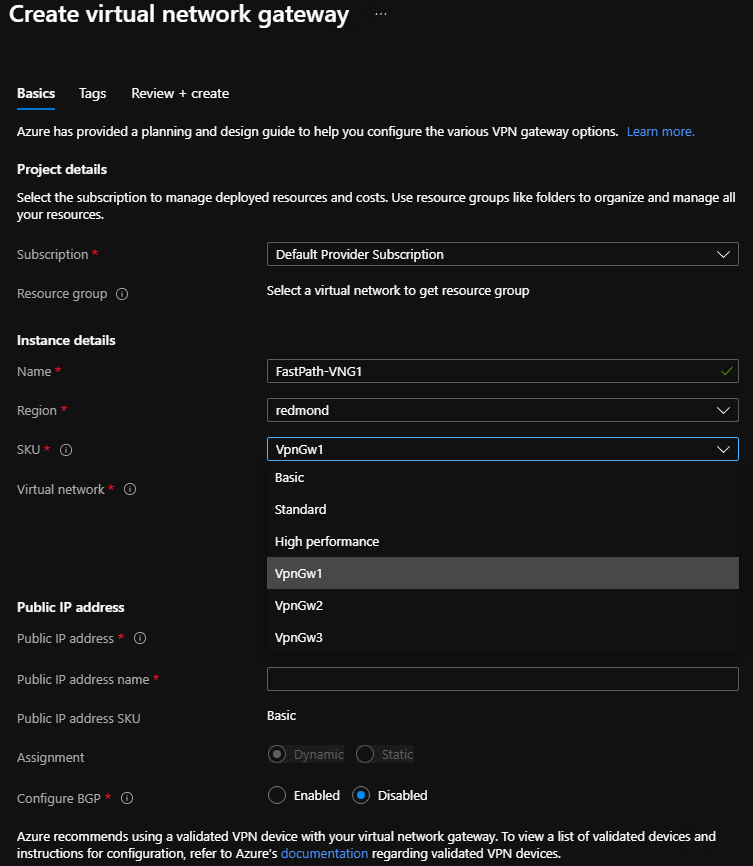

Портал Azure Stack Hub

Если вы используете портал Azure Stack Hub для создания шлюза виртуальной сети, номер SKU можно выбрать в раскрывающемся списке. Новые номера SKU vpn Fast Path (VpnGw1, VpnGw2, VpnGw3) будут видны только после добавления параметра запроса "?azurestacknewvpnskus=true" в URL-адрес и обновления.

В следующем примере URL-адреса новые номера SKU шлюза виртуальной сети отображаются на пользовательском портале Azure Stack Hub:

https://portal.local.azurestack.local/?azurestacknewvpnskus=true

Перед созданием этих ресурсов оператор должен включить VPN Fast Path в метке Azure Stack Hub. Дополнительные сведения см. в статье Vpn Fast Path для операторов.

PowerShell

В следующем примере PowerShell используется параметр -GatewaySku со значением Standard:

New-AzVirtualNetworkGateway -Name vnetgw1 -ResourceGroupName testrg `

-Location 'West US' -IpConfigurations $gwipconfig -GatewaySku Standard `

-GatewayType Vpn -VpnType RouteBased

Типы подключений

В модели развертывания с помощью Resource Manager каждой конфигурации необходим определенный тип подключения шлюза виртуальной сети. При развертывании Resource Manager для -ConnectionType в PowerShell можно указать значения IPsec.

В следующем примере PowerShell создается подключение "сеть — сеть", для которого требуется тип IPsec.

New-AzVirtualNetworkGatewayConnection -Name localtovon -ResourceGroupName testrg `

-Location 'West US' -VirtualNetworkGateway1 $gateway1 -LocalNetworkGateway2 $local `

-ConnectionType IPsec -RoutingWeight 10 -SharedKey 'abc123'

Типы VPN

При создании шлюза виртуальной сети для конфигурации VPN-шлюза необходимо указать тип VPN. Выбор типа VPN зависит от топологии подключений, которую вы хотите создать. Тип VPN может также зависеть от используемого оборудования. Для конфигураций "сеть — сеть" требуется VPN-устройство. Некоторые VPN-устройства поддерживают только определенный тип VPN.

Важно!

Сейчас Azure Stack Hub поддерживает только VPN на основе маршрутов. Если устройство поддерживает только VPN на основе политики, подключения к этим устройствам из Azure Stack Hub не поддерживаются.

Кроме того, Azure Stack Hub в настоящее время не поддерживает использование селекторов трафика на основе политик для шлюзов на основе маршрутов, так как Azure Stack Hub не поддерживает селекторы трафика на основе политик, хотя они поддерживаются в Azure.

PolicyBased. Vpn на основе политик шифруют и направляют пакеты через туннели IPsec на основе политик IPsec, настроенных с помощью сочетаний префиксов адресов между локальной сетью и виртуальной сетью Azure Stack Hub. Политика (или селектор трафика) обычно представляет собой список доступа в конфигурации VPN-устройства.

Примечание

PolicyBased поддерживается в Azure, но не в Azure Stack Hub.

RouteBased. Vpn на основе маршрутов используют маршруты, настроенные в таблице IP-пересылки или маршрутизации, для направления пакетов в соответствующие интерфейсы туннеля. Затем интерфейсы туннелей шифруют пакеты в туннели или расшифровывают их из туннелей. Политика или селектор трафика для VPN на основе маршрутов настраиваются как "любой к любому" (или используются подстановочные знаки). По умолчанию их нельзя изменить. Для типа VPN на основе маршрутов используется значение RouteBased.

В следующем примере PowerShell используется -VpnType со значением RouteBased. При создании шлюза необходимо убедиться, что в конфигурации указано правильное значение -VpnType.

New-AzVirtualNetworkGateway -Name vnetgw1 -ResourceGroupName testrg `

-Location 'West US' -IpConfigurations $gwipconfig `

-GatewayType Vpn -VpnType RouteBased

Поддерживаемые конфигурации шлюзов виртуальной сети, если не включен быстрый vpn-путь

| Тип VPN | Тип соединений | Поддержка активной маршрутизации (BGP) | Поддержка NAT-T удаленной конечной точки | |

|---|---|---|---|---|

| Базовый номер SKU VNG | VPN на основе маршрутов | Общий ключ IPSec | Не поддерживается | Не требуется |

| Номер SKU VNG ценовой категории "Стандартный" | VPN на основе маршрутов | Общий ключ IPSec | Поддерживается до 150 маршрутов | Не требуется |

| SKU High-Performance VNG | VPN на основе маршрутов | Общий ключ IPSec | Поддерживается до 150 маршрутов | Не требуется |

Поддерживаемые конфигурации шлюзов виртуальной сети, если включен быстрый vpn-путь

| Тип VPN | Тип соединений | активная поддержка маршрутизации (BGP) | Поддержка NAT-T удаленной конечной точки | |

|---|---|---|---|---|

| Базовый номер SKU VNG | VPN на основе маршрутов | Общий ключ IPSec | Не поддерживается | Обязательно |

| Номер SKU VNG ценовой категории "Стандартный" | VPN на основе маршрутов | Общий ключ IPSec | Поддерживается до 150 маршрутов | Обязательно |

| SKU High-Performance VNG | VPN на основе маршрутов | Общий ключ IPSec | Поддерживается до 150 маршрутов | Обязательно |

| VPNGw1 VNG SKU | VPN на основе маршрутов | Общий ключ IPSec | Поддерживается до 150 маршрутов | Обязательно |

| VPNGw2 VNG SKU | VPN на основе маршрутов | Общий ключ IPSec | Поддерживается до 150 маршрутов | Обязательно |

| VPNGw2 VNG SKU | VPN на основе маршрутов | Общий ключ IPSec | Поддерживается до 150 маршрутов | Обязательно |

подсеть шлюза.

Прежде чем создать VPN-шлюз, необходимо создать подсеть для него. Подсеть шлюза имеет IP-адреса, которые используют виртуальные машины и службы шлюза виртуальной сети. При создании шлюза виртуальной сети и подключения виртуальная машина шлюза, владеющая подключением, будет связана с подсетью шлюза и настроена с использованием необходимых параметров VPN-шлюза. Не развертывайте в подсети шлюза что-либо еще (например, дополнительные виртуальные машины).

Важно!

Для правильной работы подсеть шлюза должна называться GatewaySubnet . Azure Stack Hub использует это имя, чтобы определить подсеть для развертывания виртуальных машин и служб шлюза виртуальной сети.

При создании подсети шлюза указывается количество IP-адресов, которое содержит подсеть. IP-адреса в подсети шлюза выделяются виртуальным машинам и службам шлюза. Некоторым конфигурациям требуется больше IP-адресов, чем прочим. Просмотрите инструкции к конфигурации, которую требуется создать, и убедитесь, что создаваемая подсеть шлюза соответствует указанным требованиям.

Кроме того, следует убедиться, что подсеть шлюза содержит достаточно IP-адресов для обработки дополнительных конфигураций в будущем. Хотя вы можете создать подсеть шлюза размером до /29, рекомендуется создать подсеть шлюза размером /28 или больше (/28, /27, /26 и т. д.). Таким образом, если вы добавите функциональные возможности в будущем, вам не придется удалять шлюз, а затем удалять и повторно создавать подсеть шлюза, чтобы разрешить больше IP-адресов.

В следующем Resource Manager примере PowerShell показана подсеть шлюза с именем GatewaySubnet. Здесь приведена нотация CIDR, указывающая размер /27, при котором можно использовать достаточно IP-адресов для большинства существующих конфигураций.

Add-AzVirtualNetworkSubnetConfig -Name 'GatewaySubnet' -AddressPrefix 10.0.3.0/27

Важно!

При работе с подсетями шлюза не связывайте группу безопасности сети (NSG) с подсетью шлюза. Связывание группы безопасности сети (NSG) с этой подсетью приведет к тому, что VPN-шлюз перестанет правильно функционировать. Дополнительные сведения о группах безопасности сети см. в статье Фильтрация сетевого трафика с помощью групп безопасности сети.

Локальные сетевые шлюзы

При создании конфигурации VPN-шлюза в Azure шлюз локальной сети нередко представляет ваше локальное расположение. В Azure Stack Hub шлюз представляет любое удаленное VPN-устройство, находящееся за пределами Azure Stack Hub. Это может быть VPN-устройство в вашем или удаленном центре обработки данных либо VPN-шлюз в Azure.

Присвойте шлюзу локальной сети имя, общедоступный IP-адрес удаленного VPN-устройства и укажите префиксы адресов, которые находятся в локальном расположении. Azure Stack Hub проверяет префиксы адресов назначения для сетевого трафика, обращается к конфигурации, указанной для шлюза локальной сети, и маршрутизирует пакеты соответствующим образом.

Этот пример PowerShell создает шлюз локальной сети:

New-AzLocalNetworkGateway -Name LocalSite -ResourceGroupName testrg `

-Location 'West US' -GatewayIpAddress '23.99.221.164' -AddressPrefix '10.5.51.0/24'

Иногда возникает необходимость изменить параметры шлюза локальной сети, например, при добавлении или изменении диапазона адресов либо при изменении IP-адреса VPN-устройства. Дополнительные сведения см. в разделе Изменение параметров шлюза локальной сети с помощью PowerShell.

Параметры IPsec/IKE

При настройке VPN-подключения в Azure Stack Hub оно должно быть настроено на обеих сторонах. Возможно, при настройке VPN-подключения между Azure Stack Hub и устройством, например коммутатором или маршрутизатором, выполняющем функции VPN-шлюза, вам потребуется настроить дополнительные параметры для устройства.

В отличие от Azure, где поддерживается несколько предложений (как инициатора, так и отвечающего устройства), Azure Stack Hub по умолчанию поддерживает только одно предложение. Если вам нужно использовать разные параметры IPSec/IKE для работы с VPN-устройством, доступны дополнительные параметры для настройки подключения вручную. См. сведения о настройке политики IPsec/IKE для VPN-подключений типа "сеть — сеть" или "виртуальная сеть — виртуальная сеть".

Важно!

При использовании туннеля S2S пакеты дополнительно инкапсулируются с дополнительными заголовками, что увеличивает общий размер пакета. В таких случаях необходимо установить для TCP MSS значение 1350. Или, если VPN-устройства не поддерживают зажим MSS, можно также задать для MTU в интерфейсе туннеля значение 1400 байт. Дополнительные сведения см. в статье Настройка производительности виртуальной сети TCPIP.

Параметры этапа 1 IKE (главный режим)

| Свойство | Значение |

|---|---|

| Версия IKE | IKEv2 |

| Группа Диффи-Хелмана* | ECP384 |

| Метод проверки подлинности | Общий ключ |

| Алгоритмы шифрования и хэширования* | AES256, SHA384 |

| Срок действия SA (время) | 28 800 сек |

Параметры этапа 2 IKE (быстрый режим)

| Свойство | Значение |

|---|---|

| Версия IKE | IKEv2 |

| Алгоритмы шифрования и хэширования (шифрование) | GCMAES256 |

| Алгоритмы шифрования и хэширования (аутентификация) | GCMAES256 |

| Срок действия SA (время) | 27 000 секунд |

| Срок действия SA (килобайты) | 33 553 408 |

| Полная безопасность пересылки (PFS)* | ECP384 |

| Обнаружение неиспользуемых одноранговых узлов | Поддерживается |

* Новый или измененный параметр.