Руководство. Создание и настройка управляемого домена доменных служб Microsoft Entra

Доменные службы Microsoft Entra предоставляют управляемые доменные службы, такие как присоединение к домену, групповая политика, LDAP, проверка подлинности Kerberos/NTLM, полностью совместимая с Windows Server Active Directory. Эти доменные службы можно использовать без необходимости развертывать, администрировать и обновлять контроллеры домена. Доменные службы интегрируются с существующим клиентом Microsoft Entra. Такая интеграция позволяет пользователям входить в систему с корпоративными учетными данными. При этом вы можете использовать существующие группы и учетные записи пользователей для защиты доступа к ресурсам.

Вы можете создать управляемый домен, используя параметры конфигурации по умолчанию для сетевых подключений и синхронизации, или вручную определить эти параметры. В этом руководстве показано, как использовать параметры по умолчанию для создания и настройки управляемого домена доменных служб с помощью Центра администрирования Microsoft Entra.

В этом руководстве описано следующее:

- Общие сведения о требованиях к DNS для управляемого домена

- Создание управляемого домена

- Включение синхронизации хэша паролей

Если у вас еще нет подписки Azure, создайте учетную запись, прежде чем начинать работу.

Необходимые компоненты

Для работы с этим учебником требуются следующие ресурсы и разрешения:

- Активная подписка Azure.

- Если у вас еще нет подписки Azure, создайте учетную запись.

- Клиент Microsoft Entra, связанный с подпиской, либо синхронизирован с локальным каталогом или облачным каталогом.

- При необходимости создайте клиент Microsoft Entra или свяжите подписку Azure с вашей учетной записью.

- Для включения доменных служб в клиенте требуются роли Microsoft Entra Администратор istrator и группы Администратор istrator Microsoft.

- Для создания необходимых ресурсов доменных служб требуется роль участника доменных служб Azure.

- Виртуальная сеть с DNS-серверами, которые могут запрашивать необходимую инфраструктуру, например хранилище. DNS-серверы, которые не могут выполнять общие интернет-запросы, могут блокировать возможность создания управляемого домена.

Хотя не требуется для доменных служб, рекомендуется настроить самостоятельный сброс пароля (SSPR) для клиента Microsoft Entra. Пользователи могут менять свой пароль без SSPR. Однако SSPR помогает в случае, если они забыли пароль и им нужно сбросить его.

Внимание

Вы не можете переместить управляемый домен в другую подписку, группу ресурсов или регион после его создания. При развертывании управляемого домена необходимо выбрать наиболее подходящую подписку, группу ресурсов и регион.

Вход в Центр администрирования Microsoft Entra

В этом руководстве описано, как создать управляемый домен и настроить его с помощью Центра администрирования Microsoft Entra. Чтобы приступить к работе, войдите в Центр администрирования Microsoft Entra.

Создание управляемого домена

Чтобы запустить мастер включения доменных служб Microsoft Entra, выполните следующие действия.

В меню Центра администрирования Microsoft Entra или на домашней странице найдите доменные службы, а затем выберите доменные службы Microsoft Entra.

На странице доменных служб Microsoft Entra выберите "Создать доменные службы Microsoft Entra".

Выберите подписку Azure, в которой следует создать управляемый домен.

Выберите группу ресурсов, к которой должен относиться управляемый домен. Щелкните Создать или выберите существующую группу ресурсов.

При создании управляемого домена нужно указать имя DNS. При выборе имени DNS следует учитывать ряд рекомендаций.

- Встроенное доменное имя: по умолчанию используется встроенное доменное имя каталога ( суффикс onmicrosoft.com ). Если вы хотите разрешить для управляемого домена доступ по защищенному протоколу LDAP, вы не сможете создать цифровой сертификат для защиты подключения к домену по умолчанию. Домен onmicrosoft.com принадлежит корпорации Майкрософт, поэтому центр сертификации не будет выдавать для него сертификаты.

- Пользовательские доменные имена: наиболее распространенный подход заключается в указании имени личного домена, как правило, того, который вы уже владеете и является маршрутизируемым. При использовании личного домена с поддержкой маршрутизации трафик можно передавать так, нужно приложениям.

- Неизменяемые суффиксы домена. Обычно рекомендуется избежать суффикса доменного имени, отличного от routable, например contoso.local. Суффикс .local не маршрутизируется и его использование может привести к ошибкам при разрешении имен DNS.

Совет

Если вы создаете личное доменное имя, важно не допускать конфликтов с существующими пространствами имен DNS. Хотя она поддерживается, может потребоваться использовать доменное имя, отдельное от существующего пространства имен Azure или локального dns-пространства.

Например, если у вас есть существующее пространство DNS-имен contoso.com, создайте управляемый домен с именем личного домена dscontoso.com. Если вам нужно использовать защищенный протокол LDAP, необходимо зарегистрировать и присвоить это имя личного домена, чтобы создать необходимые сертификаты.

Возможно, вам потребуется создать дополнительные записи DNS для других служб в среде или условные серверы переадресации DNS между существующими пространствами имен DNS в вашей среде. Например, если корневое имя DNS используется в качестве адреса сайта, размещенного на веб-сервере, могут возникнуть конфликты имен, для устранения которых потребуются дополнительные записи DNS.

В этих руководствах и руководствах в качестве краткого примера используется личный домен dscontoso.com . Используйте во всех командах собственное доменное имя.

Также применимы следующие ограничения в отношении DNS:

- Ограничения префикса домена: невозможно создать управляемый домен с префиксом дольше 15 символов. Префикс указанного доменного имени (например , dscontoso в доменном имени dscontoso.com ) должен содержать 15 или меньше символов.

- Конфликты сетевых имен: DNS-имя домена для управляемого домена не должно существовать в виртуальной сети. В частности, проверка для следующих сценариев, которые привели бы к конфликту имен:

- Если в виртуальной сети уже существует домен Active Directory с таким же доменным именем DNS.

- Если для виртуальной сети, в которой планируется использовать управляемый домен, установлено VPN-подключение к локальной сети. в этом случае необходимо убедиться в том, что в локальной сети нет домена с таким же DNS-именем домена;

- Если в виртуальной сети Azure существует облачная служба Azure с таким же именем.

Заполните поля в окне "Основы" центра администрирования Microsoft Entra, чтобы создать управляемый домен:

Введите доменное имя DNS для управляемого домена, учитывая описанные выше ограничения.

Выберите регион Azure, в котором должен быть создан управляемый домен. Если выбрать регион, поддерживающий Azure Зоны доступности, ресурсы доменных служб распределяются между зонами для дополнительной избыточности.

Совет

Зоны доступности являются уникальными физическими расположениями внутри региона Azure. Каждая зона состоит из одного или нескольких центров обработки данных, оснащенных независимыми системами электроснабжения, охлаждения и сетевого взаимодействия. Чтобы обеспечить отказоустойчивость, во всех включенных регионах используются минимум три отдельные зоны.

Нет ничего, чтобы настроить распределение доменных служб между зонами. Платформа Azure автоматически обрабатывает распределение ресурсов зоны. См. дополнительные сведения о зонах доступности и регионах.

Номер SKU определяет производительность и частоту резервного копирования. Если коммерческие или другие требования изменятся, SKU можно будет изменить после создания управляемого домена. Дополнительные сведения см. в концепциях SKU доменных служб.

Для работы с этим руководством выберите SKU категории Стандартный. Окно "Основы" должно выглядеть следующим образом:

Для быстрого создания управляемого домена можно выбрать Просмотр и создание, чтобы принять дополнительные параметры конфигурации по умолчанию. При выборе этого параметра создания настраиваются следующие значения по умолчанию:

- Создает виртуальную сеть с именем ds-vnet по умолчанию, которая использует диапазон IP-адресов 10.0.1.0/24.

- Создает подсеть с именем ds-subnet с помощью диапазона IP-адресов 10.0.1.0/24.

- Синхронизирует всех пользователей из идентификатора Microsoft Entra в управляемый домен.

Примечание.

Не следует использовать общедоступные IP-адреса для виртуальных сетей и их подсетей из-за следующих проблем:

Нехватка IP-адреса: общедоступные IP-адреса IPv4 ограничены, и их спрос часто превышает доступное предложение. Кроме того, потенциально перекрываются IP-адреса с общедоступными конечными точками.

Риски безопасности. Использование общедоступных IP-адресов для виртуальных сетей предоставляет устройства непосредственно в Интернете, повышая риск несанкционированного доступа и потенциальных атак. Без соответствующих мер безопасности устройства могут стать уязвимыми для различных угроз.

Сложность. Управление виртуальной сетью с общедоступными IP-адресами может быть более сложным, чем использование частных IP-адресов, так как требуется иметь дело с внешними диапазонами IP-адресов и обеспечить правильную сегментацию сети и безопасность.

Настоятельно рекомендуется использовать частные IP-адреса. Если вы используете общедоступный IP-адрес, убедитесь, что вы являетесь владельцем или выделенным пользователем выбранных IP-адресов в выбранном общедоступном диапазоне.

Выберите Просмотр и создание, чтобы принять эти параметры конфигурации по умолчанию.

Развертывание управляемого домена

На странице Сводка в мастере просмотрите параметры конфигурации для своего управляемого домена. Вы всегда можете вернуться к любому шагу мастера и внести изменения. Чтобы повторно развернуть управляемый домен в другом клиенте Microsoft Entra последовательно с помощью этих параметров конфигурации, можно также скачать шаблон для автоматизации.

Чтобы создать управляемый домен, щелкните Создать. Появится примечание о том, что некоторые параметры конфигурации, такие как DNS-имя или виртуальная сеть, не могут быть изменены после создания доменных служб. Чтобы продолжить, нажмите кнопку ОК.

Процесс подготовки управляемого домена может занять до одного часа. На портале отображается уведомление, показывающее ход развертывания доменных служб.

После полной подготовки управляемого домена на вкладке Обзор состояние домена отображается как Выполняется. Сведения о развертывании для ссылок на ресурсы, такие как виртуальная сеть и группа сетевых ресурсов.

Внимание

Управляемый домен связан с каталогом Microsoft Entra. Во время подготовки доменные службы создают два корпоративных приложения с именем доменных контроллеров иAzureActiveDirectoryDomainControllerServices в каталоге Microsoft Entra. Эти корпоративные приложения нужны для обслуживания управляемого домена. Не удаляйте эти приложения.

Обновление настроек DNS для виртуальной сети Azure

После успешного развертывания доменных служб теперь настройте виртуальную сеть, чтобы разрешить другим подключенным виртуальным машинам и приложениям использовать управляемый домен. Чтобы создать такое подключение, измените параметры DNS-сервера для виртуальной сети, указав IP-адреса развертывания управляемого домена.

На вкладке Обзор для управляемого домена отображаются некоторые требуемые шаги конфигурации. Первый из них — обновление параметров DNS-сервера для виртуальной сети. После правильной настройки параметров DNS этот шаг исчезает из списка.

Указанные здесь адреса принадлежат контроллерам домена для использования в виртуальной сети. В нашем примере это адреса 10.0.1.4 и 10.0.1.5. Эти IP-адреса вы можете найти на вкладке Свойства.

Щелкните Настроить, чтобы обновить параметры DNS-сервера для виртуальной сети. Параметры DNS автоматически настраиваются для виртуальной сети.

Совет

Если на предыдущих шагах вы выбрали существующую виртуальную сеть, все виртуальные машины в этой сети получат новые параметры DNS только после перезапуска. Вы можете перезапустить виртуальные машины с помощью Центра администрирования Microsoft Entra, Microsoft Graph PowerShell или Azure CLI.

Включение учетных записей пользователей для доменных служб

Для проверки подлинности пользователей в управляемом домене доменные службы должны иметь хэши паролей в формате, подходящем для проверки подлинности NT LAN Manager (NTLM) и Kerberos. Идентификатор Microsoft Entra не создает хэши паролей и не сохраняет хэши паролей в формате, необходимом для проверки подлинности NTLM или Kerberos, пока не включите доменные службы для вашего клиента. По соображениям безопасности идентификатор Microsoft Entra также не сохраняет учетные данные паролей в виде чистотекстового текста. Таким образом, идентификатор Microsoft Entra не может автоматически создавать эти хэши паролей NTLM или Kerberos на основе существующих учетных данных пользователей.

Примечание.

После настройки хэши паролей в требуемом формате сохраняются в управляемом домене. Если вы удалите управляемый домен, вместе с ним будут удалены все сохраненные хэши паролей.

Синхронизированные учетные данные в идентификаторе Microsoft Entra не могут использоваться повторно, если позже создадите управляемый домен, необходимо повторно настроить синхронизацию хэша паролей для сохранения хэшей паролей. Ранее присоединенные к домену виртуальные машины или пользователи не смогут немедленно пройти проверку подлинности. Идентификатор Microsoft Entra должен создавать и хранить хэши паролей в новом управляемом домене.

Microsoft Entra Подключение облачная синхронизация не поддерживается с доменными службами. Локальные пользователи должны быть синхронизированы с помощью Microsoft Entra Подключение, чтобы иметь доступ к виртуальным машинам, присоединенным к домену. Дополнительные сведения см. в разделе "Процесс синхронизации хэша паролей" для доменных служб и Подключение Microsoft Entra.

Действия по созданию и хранению этих хэшей паролей отличаются для учетных записей пользователей, созданных только для облака, созданных в идентификаторе Microsoft Entra, и учетных записей пользователей, синхронизированных из локального каталога с помощью Microsoft Entra Подключение.

Облачная учетная запись пользователя — это учетная запись, созданная в каталоге Microsoft Entra с помощью Центра администрирования Microsoft Entra или PowerShell. Такие учетные записи пользователей не синхронизируются из локального каталога.

В этом руководстве мы будем использовать простой вариант облачной учетной записи. Дополнительные сведения о дополнительных шагах, необходимых для использования Microsoft Entra Подключение, см. в статье "Синхронизация хэшей паролей для учетных записей пользователей, синхронизированных с локальной AD с управляемым доменом".

Совет

Если в каталоге Microsoft Entra есть сочетание облачных и синхронизированных пользователей, необходимо выполнить оба набора шагов.

Для облачных учетных записей пользователей пользователи должны изменить пароли, прежде чем они смогут использовать доменные службы. Этот процесс изменения пароля приводит к созданию и хранению хэшей паролей для проверки подлинности Kerberos и NTLM в идентификаторе Microsoft Entra. Учетная запись не синхронизируется с идентификатором Microsoft Entra с доменными службами, пока пароль не будет изменен. Либо истекает срок действия паролей для всех облачных пользователей в клиенте, которым требуется использовать доменные службы, которые принудительно изменяют пароль при следующем входе, либо указывают облачным пользователям вручную изменять пароли. В этом руководстве описано, как изменить пароль пользователя вручную.

Прежде чем пользователь сможет сбросить пароль, клиент Microsoft Entra должен быть настроен для самостоятельного сброса пароля.

Чтобы изменить пароль для облачного пользователя, выполните от его имени следующие действия:

Перейдите на страницу https://myapps.microsoft.comПанель доступа идентификатора Microsoft Entra.

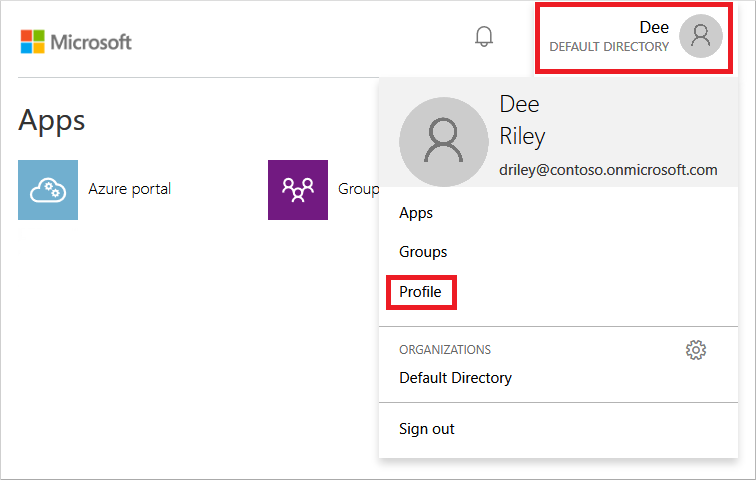

Вверху справа щелкните имя и выберите Профиль в раскрывающемся меню.

На странице Профиль щелкните Изменить пароль.

На странице Изменение пароля введите существующий (старый) пароль, а затем введите и подтвердите новый пароль.

Выберите Отправить.

Через несколько минут после изменения пароля новый пароль будет использоваться в доменных службах и успешно войти на компьютеры, присоединенные к управляемому домену.

Следующие шаги

Из этого руководства вы узнали, как:

- Общие сведения о требованиях к DNS для управляемого домена

- Создание управляемого домена

- Добавление пользователей с правами администратора в службу управления доменами

- Включение учетных записей пользователей для доменных служб и создание хэшей паролей

Прежде чем присоединять к домену виртуальные машины и развертывать приложения, использующие управляемый домен, настройте виртуальную сеть Azure для рабочих нагрузок приложений.

Tutorial: Configure virtual networking for an Azure Active Directory Domain Services instance (Учебник по настройке виртуальных сетей для экземпляра доменных служб Azure Active Directory)