Что такое условный доступ?

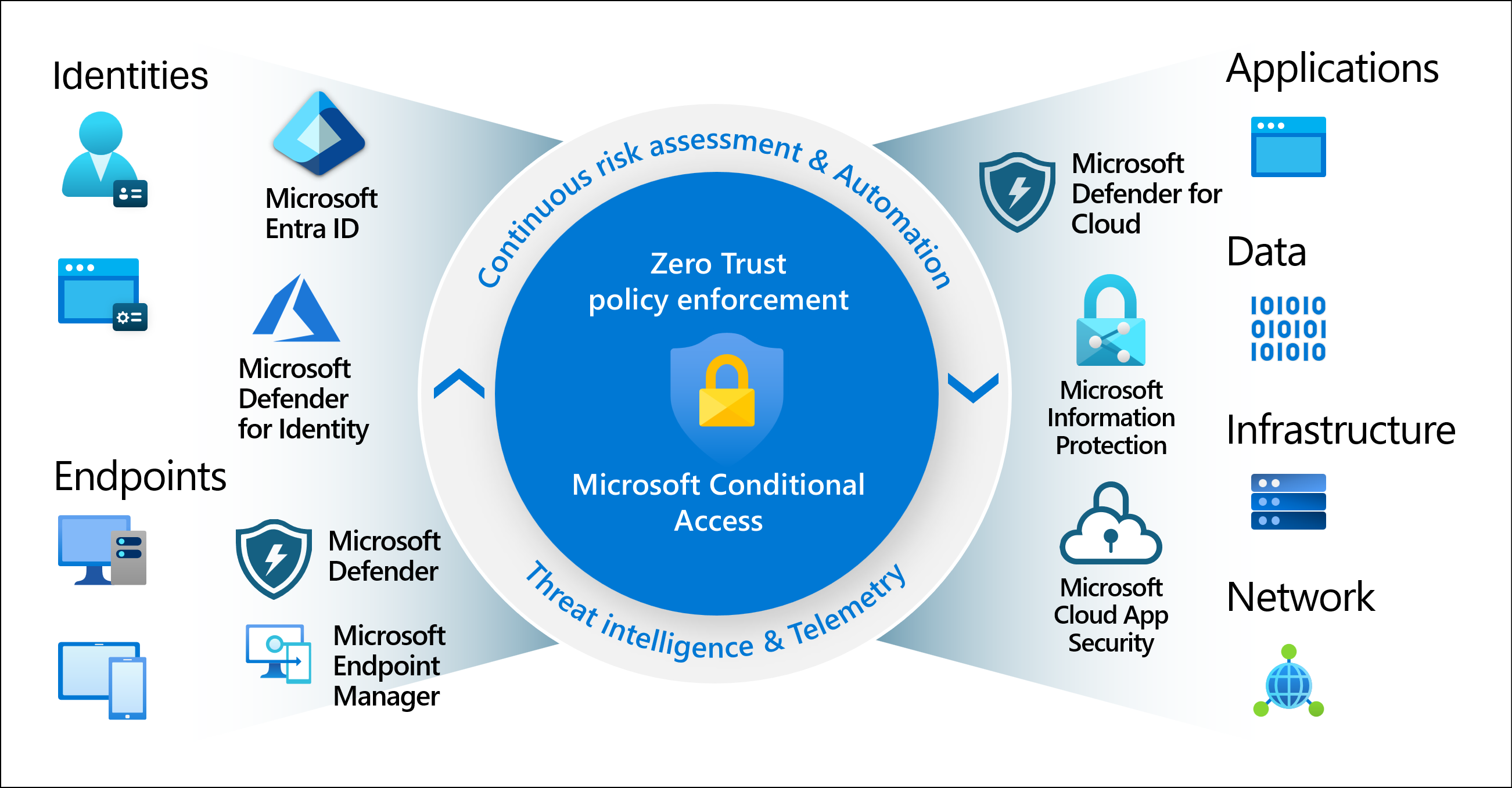

Современная безопасность выходит за рамки периметра сети организации, чтобы включить удостоверение пользователя и устройства. Организации теперь используют сигналы на основе удостоверений в рамках принятия решений по управлению доступом. Условный доступ Microsoft Entra объединяет сигналы, принимать решения и применять политики организации. Условный доступ — это подсистема политики нулевого доверия Майкрософт, принимаюющая сигналы от различных источников, которые учитываются при применении решений политики.

Политики условного доступа на самом простом этапе — это операторы if-then; Если пользователь хочет получить доступ к ресурсу, он должен выполнить действие. Например, если пользователь хочет получить доступ к приложению или службе, например Microsoft 365, он должен выполнить многофакторную проверку подлинности.

Администраторы сталкиваются с двумя основными целями:

- Предоставление пользователям возможности работать в любом месте и всякий раз

- Защита ресурсов организации

Используйте политики условного доступа, чтобы применить правильные элементы управления доступом при необходимости, чтобы обеспечить безопасность организации.

Важный

Политики условного доступа применяются после завершения проверки подлинности первого фактора. Условный доступ не предназначен для первой линии защиты организации для таких сценариев, как атаки типа "отказ в обслуживании" (DoS), но он может использовать сигналы от этих событий для определения доступа.

Распространенные сигналы

Условный доступ принимает сигналы из различных источников в учет при принятии решений о доступе.

К таким сигналам относятся:

- Членство пользователей или групп

- Политики могут быть ориентированы на конкретных пользователей и групп, предоставляя администраторам точный контроль доступа.

- Сведения о расположении IP-адресов

- Организации могут создавать диапазоны доверенных IP-адресов, которые можно использовать при принятии решений политики.

- Администраторы могут указать целые страны или диапазоны IP-адресов регионов, чтобы блокировать или разрешать трафик.

- Устройство

- Пользователи с устройствами определенных платформ или помеченные определенным состоянием можно использовать при применении политик условного доступа.

- Используйте фильтры для устройств для назначения политик определенным устройствам, таким как привилегированный доступ к рабочим станциям.

- Приложение

- Пользователи, пытающиеся получить доступ к определенным приложениям, могут активировать различные политики условного доступа.

- Обнаружение рисков в режиме реального времени и вычисляемого риска

- Интеграция сигналов с Защита идентификации Microsoft Entra позволяет политикам условного доступа выявлять и устранять рискованные пользователи и поведение входа.

- приложения Microsoft Defender для облака

- Позволяет отслеживать и контролировать доступ к приложениям пользователей и сеансы в режиме реального времени. Эта интеграция повышает видимость и контроль доступа к и действиям, выполненным в облачной среде.

Распространенные решения

- Блокировка доступа

- Наиболее строгое решение

- Предоставление доступа

- Менее строгое решение может потребовать одного или нескольких следующих вариантов:

- Требовать многофакторную проверку подлинности

- Требовать надежность проверки подлинности

- Требовать, чтобы устройство было помечено как соответствующее

- Требовать гибридное устройство, присоединенное к Microsoft Entra

- Требовать утвержденное клиентское приложение

- Требовать политику защиты приложений

- Требовать изменение пароля

- Требовать условия использования

- Менее строгое решение может потребовать одного или нескольких следующих вариантов:

Часто применяемые политики

Многие организации имеют распространенные проблемы с доступом, которые политики условного доступа могут помочь в таких проблемах, как:

- Требование многофакторной проверки подлинности для пользователей с административными ролями

- Требование многофакторной проверки подлинности для задач управления Azure

- Блокировка входа для пользователей, пытающихся использовать устаревшие протоколы проверки подлинности

- Требование надежных расположений для регистрации сведений о безопасности

- Блокировка или предоставление доступа из определенных расположений

- Блокировка рискованного входа

- Требование управляемых организацией устройств для конкретных приложений

Администраторы могут создавать политики с нуля или начинать с политики шаблона на портале или с помощью API Microsoft Graph.

Интерфейс администратора

Администраторы с ролью администратора условного доступа могут управлять политиками.

Условный доступ найден в Центре администрирования Microsoft Entra в разделе "Условный доступ защиты>".

- На странице обзора представлена сводка состояния политики, пользователей, устройств и приложений, а также общих и оповещений системы безопасности с предложениями.

- Страница "Покрытие" предоставляет сводку приложений с покрытием политики условного доступа и без нее за последние семь дней.

- Страница мониторинга позволяет администраторам просматривать график входа, который можно отфильтровать, чтобы увидеть потенциальные пробелы в охвате политики.

Политики условного доступа на странице "Политики " можно фильтровать администраторами на основе таких элементов, как субъект, целевой ресурс, условие, элемент управления, примененный, состояние или дата. Эта возможность фильтрации позволяет администраторам быстро находить определенные политики на основе их конфигурации.

Требования к лицензии

Для использования этой функции требуются лицензии Microsoft Entra ID P1. Чтобы найти нужную лицензию для ваших требований, ознакомьтесь с общими доступными функциями идентификатора Microsoft Entra.

Клиенты с лицензиями Microsoft 365 бизнес премиум также имеют доступ к функциям условного доступа.

Политики на основе рисков требуют доступа к Защита идентификации Microsoft Entra, для которых требуются лицензии P2.

Для других продуктов и функций, взаимодействующих с политиками условного доступа, требуется соответствующее лицензирование для этих продуктов и функций.

Если срок действия лицензий, необходимых для условного доступа, политики не будут автоматически отключены или удалены. Это дает клиентам возможность переходить от политик условного доступа без внезапного изменения состояния безопасности. Остальные политики можно просматривать и удалять, но больше не обновлять.

Параметры безопасности по умолчанию помогают защитить от атак, связанных с удостоверениями, и доступны для всех клиентов.

Нулевое доверие

Эта функция помогает организациям выравнивать свои удостоверения с тремя руководящими принципами архитектуры нулевого доверия:

- Проверка явным образом

- Использование наименьших привилегий

- Предположим, нарушение

Дополнительные сведения о нулевом доверии и других способах выравнивания организации с руководящими принципами см. в Центре рекомендаций по нулю доверия.