Пиринг между виртуальными сетями и Бастион Azure

Бастион Azure и виртуальная сеть пиринг можно использовать вместе. При настройке пиринга виртуальная сеть вам не нужно развертывать Бастион Azure в каждой пиринговой виртуальной сети. Это означает, что при наличии узла Бастиона Azure, настроенного в одной виртуальной сети, его можно использовать для подключения к виртуальным машинам, развернутым в одноранговой виртуальной сети, без развертывания дополнительного узла-бастиона. Подробнее о пиринге между виртуальными сетями см. в разделе Пиринг виртуальных сетей.

Бастион Azure работает со следующими типами пиринга.

- Пиринг между виртуальными сетями. Подключите виртуальные сети в одном регионе Azure.

- Глобальный пиринг между виртуальными сетями позволяет подключать виртуальные сети между регионами Azure.

Примечание.

Развертывание Бастиона Azure в центре Виртуальная глобальная сеть не поддерживается. Вы можете развернуть Бастион Azure в периферийной виртуальной сети и использовать функцию подключения на основе IP-адресов для подключения к виртуальным машинам, развернутыми в другой виртуальной сети, через концентратор Виртуальной глобальной сети.

Архитектура

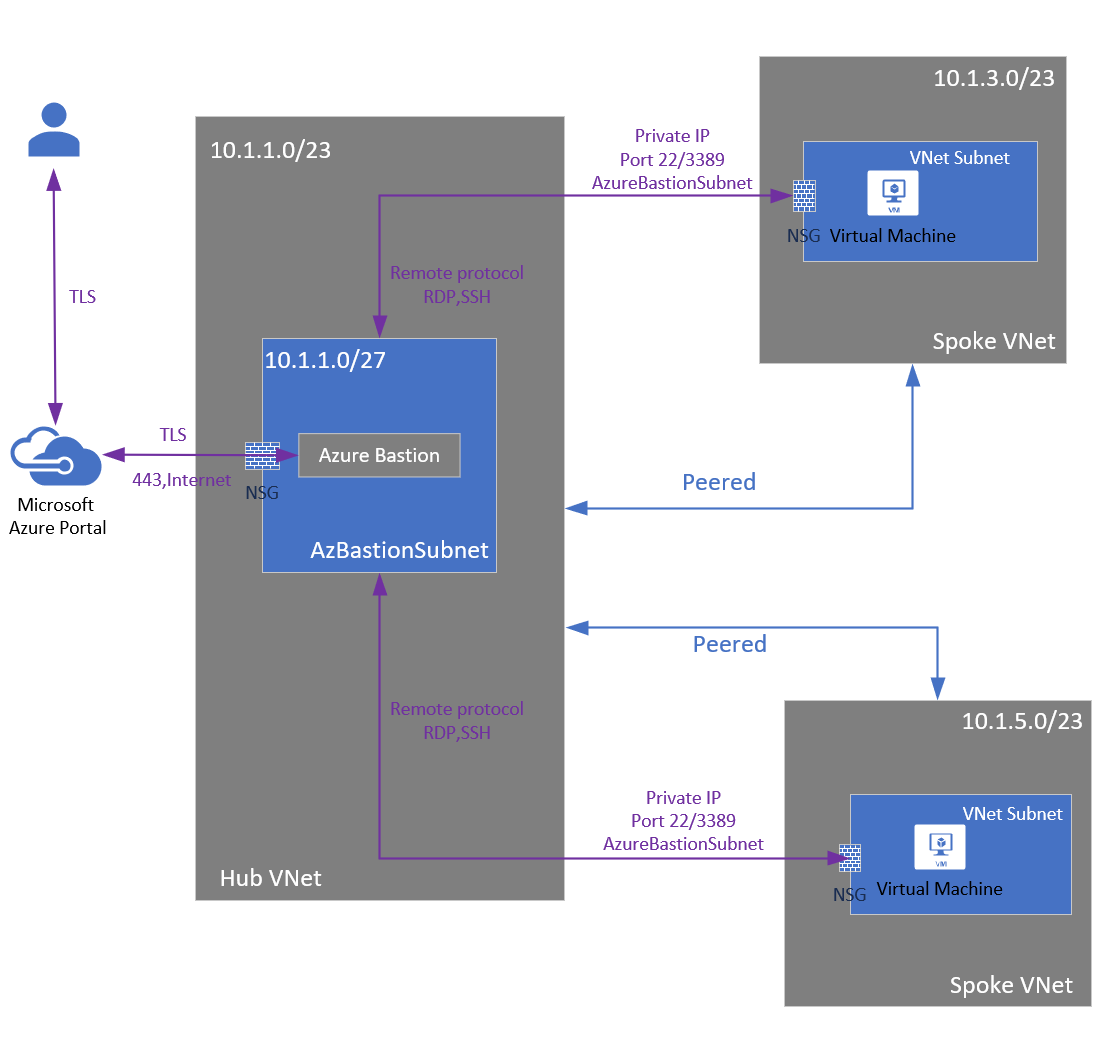

При настройке пиринга между виртуальными сетями Бастион Azure можно развернуть в топологиях "звезда" и "полная сеть". Бастион Azure развертывается на уровне виртуальной сети, а не подписки, учетной записи или виртуальной машины.

Подготовив службу Бастиона Azure в своей виртуальной сети, вы сможете легко установить подключение RDP или SSH ко всем своим виртуальным машинам в одной виртуальной сети, а также в одноранговых виртуальных сетях. Это означает, что вы можете объединить развертывание Бастиона в одну виртуальную сеть и по-прежнему обращаться к виртуальным машинам, развернутым в одноранговой виртуальной сети, путем централизации общего развертывания.

На этой схеме показана архитектура развертывания Бастиона Azure в модели "звезда". На ней можно увидеть следующую конфигурацию:

- Узел-бастион развертывается в централизованной виртуальной сети концентратора.

- Централизованная группа безопасности сети (NSG) развернута.

- На виртуальной машине Azure не требуется общедоступный IP-адрес.

Общие сведения о развертывании

- Убедитесь, что вы настроили виртуальные сети и виртуальные машины в виртуальных сетях.

- Настройте пиринг виртуальных сетей.

- Настройте Бастион в одной из виртуальных сетей.

- Проверьте разрешения.

- Подключитесь к виртуальной машине с помощью Бастиона Azure. Чтобы подключиться через Бастион Azure, необходимо иметь правильные разрешения для подписки, с помощью которой вы вошли в систему.

Проверка разрешений

Проверьте следующие разрешения при работе с этой архитектурой:

- Убедитесь, что у вас есть доступ на чтение как к целевой виртуальной машине, так и к одноранговой виртуальной сети.

- Проверка разрешений в YourSubscription | IAM и убедитесь, что у вас есть доступ на чтение к следующим ресурсам:

- роль читателя на виртуальной машине;

- роль читателя на сетевом адаптере с частным IP-адресом для виртуальной машины;

- роль читателя для ресурса "Бастион Azure".

- Роль читателя в виртуальных сетях целевых виртуальных машин.

Вопросы и ответы о пиринге виртуальных сетей в Бастионе

Часто задаваемые вопросы см. в разделе Вопросы и ответы о пиринге виртуальных сетей в Бастионе.

Следующие шаги

Ознакомьтесь с часто задаваемыми вопросами о Бастионе Azure.