Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

При реализации облачной инфраструктуры и миграции рабочих нагрузок необходимо установить надежные механизмы и практики безопасности. Этот подход гарантирует безопасность рабочих нагрузок с самого начала и предотвращает необходимость устранения пробелов в безопасности после того, как рабочие нагрузки находятся в рабочей среде. Приоритезируйте безопасность на этапе внедрения, чтобы обеспечить постоянство в создании рабочих нагрузок и соответствие лучшим практикам. Установленные методики безопасности также подготавливают ИТ-группы для облачных операций с помощью хорошо разработанных политик и процедур.

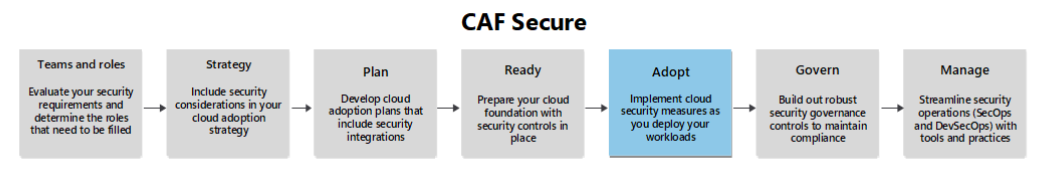

Независимо от того, переносите ли вы рабочие нагрузки в облако или создаете совершенно новое облачное пространство, вы можете применить инструкции в этой статье. Методология Cloud Adoption Framework Adopt включает методологию Migrate, Modernize и Cloud-native. Независимо от того, какой путь вы выбираете на этапе внедрения в вашем облачном путешествии, важно рассмотреть рекомендации, приведенные в этой статье, поскольку вы создаете базовые элементы облачной инфраструктуры и строите или переносите рабочие нагрузки.

Эта статья является вспомогательным руководством по методологии принятия . Он предоставляет области оптимизации безопасности, которые следует учитывать при переходе на этот этап в пути.

Внедрение модернизации системы безопасности

Рассмотрите следующие рекомендации по мере модернизации состояния безопасности в рамках этапа внедрения:

Базовые показатели безопасности. Определите базовые показатели безопасности, включающие требования к доступности для создания четкой и надежной основы для разработки. Чтобы сэкономить время и снизить риск человеческой ошибки в анализе сред, используйте готовое средство анализа базового уровня безопасности.

Примите автоматизацию: используйте средства автоматизации для управления рутинными задачами, чтобы снизить риск человеческой ошибки и повысить согласованность. Воспользуйтесь преимуществами облачных сервисов, которые могут автоматизировать процедуры аварийного переключения и восстановления. К задачам, которые можно рассмотреть при автоматизации, относятся:

- Развертывания инфраструктуры и управление ими

- Действия жизненного цикла разработки программного обеспечения

- Testing

- Мониторинг и оповещения

- Scaling

"Никому не доверяй" управления доступом и авторизацией: Реализуйте строгие средства управления доступом и системы управления удостоверениями, чтобы обеспечить доступ только авторизованным сотрудникам к критически важным системам и данным. Такой подход снижает риск вредоносных действий, которые могут нарушить службы. Стандартизируйте строго примененные элементы управления доступом на основе ролей (RBACs) и требуют многофакторной проверки подлинности, чтобы предотвратить несанкционированный доступ, который может нарушить доступность службы. Дополнительные сведения см. в разделе Securing identity with "Никому не доверяй".

Институционализация управления изменениями

Эффективные методики внедрения и управления изменениями (ACM) важны для обеспечения успешной реализации и институционализации контроля доступа. Ниже приведены некоторые рекомендации и методологии.

Модель Prosci ADKAR: эта модель сосредоточена на пяти ключевых стандартных блоках для успешного изменения. Эти компоненты : "Осведомленность", "Желание", "Знание", "Способность" и "Подкрепление". Обращаясь к каждому элементу, организации могут гарантировать, что сотрудники понимают необходимость контроля доступа, мотивированы для поддержки изменений, обладают необходимыми знаниями и навыками и получают постоянное подкрепление для поддержания изменения.

Модель изменений на 8 шаге Коттера: эта модель описывает восемь шагов для ведущих изменений. Эти шаги включают создание чувства срочности, формирование мощной коалиции, разработка визуального зрения и стратегии, взаимодействие с видением, предоставление сотрудникам возможностей для широких действий, создание краткосрочных побед, консолидация выигрышей и привязка новых подходов к культуре. Следуя этим инструкциям, организации могут эффективно управлять внедрением средств управления доступом.

Модель управления изменениями Левина: эта модель включает три этапа: разморозка, изменение и заморозка. На этапе отмены разморозки организации готовятся к изменению, определяя необходимость контроля доступа и создавая ощущение срочности. На этапе изменения реализуются новые процессы и методики. На этапе повторного разморозки новые методики объединяются и интегрируются в культуру организации.

Майкрософт структура по изменениям и управлению внедрением: Эта структура обеспечивает структурированный подход к внедрению и изменениям путем определения критериев успеха, привлечения заинтересованных лиц и подготовки организации. Эта платформа также измеряет успех, чтобы обеспечить эффективность реализации. Она подчеркивает важность коммуникации, обучения и поддержки, чтобы обеспечить эффективное внедрение и институциональное управление доступом.

Организации могут обеспечить внедрение и принятие контроля доступа сотрудниками, включив эти методологии ACM и рекомендации. Такой подход приводит к более безопасной и соответствующей корпоративной среде.

Обеспечение Azure

Создание базового уровня безопасности:Оценка безопасности (Майкрософт) поможет вам установить исходные показатели с конкретными рекомендациями по улучшению. Он предоставляется как часть набора Microsoft Defender XDR и может анализировать безопасность многих Майкрософт и не Майкрософт продуктов.

Автоматизация развертывания инфраструктуры:шаблоны Azure Resource Manager (ARM) и Bicep являются облачными средствами Azure для развертывания инфраструктуры как кода (IaC) при использовании декларативного синтаксиса. Шаблоны ARM написаны в формате JSON, а Bicep — это язык, зависящий от домена. Вы можете легко интегрировать оба в конвейеры непрерывной интеграции и доставки (CI/CD) Azure Pipelines или GitHub Actions.

Terraform — это еще одно декларативное средство IaC, которое полностью поддерживается в Azure. С помощью Terraform можно развернуть инфраструктуру и управлять ею, а также интегрировать ее в конвейер CI/CD.

Вы можете использовать Microsoft Defender для облака для наружения неправильной настройки в IaC.

среды развертывания Azure:Deployment Environments позволяет группам разработчиков быстро создавать согласованную инфраструктуру приложений с помощью шаблонов на основе проектов. Эти шаблоны минимизируют время настройки и максимизируют безопасность, соответствие требованиям и эффективность затрат. Среда развертывания — это набор ресурсов Azure, развернутых в предопределенных подписках. Администраторы инфраструктуры разработки могут применять корпоративные политики безопасности и предоставлять готовый набор стандартных шаблонов IaC.

Администраторы инфраструктуры разработки определяют среды развертывания как элементы каталога. Элементы каталога размещаются в репозитории GitHub или Azure DevOps с именем catalog. Элемент каталога состоит из шаблона IaC и файла manifest.yml.

Вы можете создать среды развертывания и программно управлять средами. Для получения подробных инструкций, ориентированных на рабочую нагрузку, см. подход IaC в рамках Azure Well-Architected Framework.

Автоматизация рутинных задач:

Функции Azure:Функции Azure — это бессерверное средство, которое можно использовать для автоматизации задач с помощью предпочтительного языка разработки. Функции предоставляют полный набор триггеров, управляемых событиями, и привязок, которые подключают функции к другим службам. Вам не нужно писать дополнительный код.

Cлужба автоматизации Azure: PowerShell и Python являются популярными языками программирования для автоматизации операционных задач. Используйте эти языки для выполнения таких операций, как перезапуск служб, передача журналов между хранилищами данных и масштабирование инфраструктуры для удовлетворения спроса. Вы можете выразить эти операции в коде и запустить их по запросу. По отдельности эти языки не имеют платформы для централизованного управления, контроля версий или отслеживания истории выполнения. Языки также не имеют собственного механизма реагирования на события, такие как оповещения на основе мониторинга. Для предоставления этих возможностей требуется платформа автоматизации. Automation предоставляет размещенную в Azure платформу для размещения и запуска кода PowerShell и Python в облачных и локальных средах, включая Azure и неазурные системы. Код на PowerShell и Python хранится в книге запуска для автоматизации. Использовать автоматизацию для:

Активируйте модули Runbook по запросу, по расписанию или через веб-перехватчик.

История выполнения и ведение протоколов.

Интегрируйте хранилище секретов.

Интегрируйте систему управления версиями.

Диспетчер обновлений Azure:Update Manager — это единая служба, которую можно использовать для управления обновлениями виртуальных машин и управления ими. Вы можете отслеживать соответствие обновлений Windows и Linux в рабочей нагрузке. Вы также можете использовать Диспетчер обновлений, чтобы устанавливать обновления в реальном времени или планировать их в течение определенного периода обслуживания. Используйте диспетчер обновлений для:

Следите за соответствием по всему флоту машин.

Планирование повторяющихся обновлений.

Развертывание критических обновлений.

Azure Logic Apps и Майкрософт Power Automate: При создании пользовательской автоматизации цифровых процессов (DPA) для обработки задач рабочей нагрузки, таких как потоки утверждения или создание интеграции ChatOps, рассмотрите возможность использования Logic Apps или Power Automate. Рабочие процессы можно создавать из встроенных соединителей и шаблонов. Logic Apps и Power Automate основаны на той же базовой технологии и хорошо подходят для задач на основе триггеров или времени.

Automatic scaling: Многие технологии Azure имеют встроенные возможности автоматического масштабирования. Вы также можете программировать другие службы для автоматического масштабирования с помощью API. Дополнительные сведения см. в разделе Автомасштабирование.

Группы действий Azure Monitor: Чтобы автоматически запускать операции самостоятельного восстановления при активации оповещения, используйте группы действий Azure Monitor. Эти операции можно определить с помощью Runbook, функции Azure или веб-хука.

Готовность к инцидентам и принятие ответов

После создания целевой зоны или другой платформы с безопасным сегментированием сети и хорошо разработанной подпиской и организацией ресурсов можно начать реализацию с акцентом на готовность и реагирование на инциденты. На этом этапе разработка механизмов подготовки и реагирования, включая план реагирования на инциденты, гарантирует, что облачные ресурсы и операционные методики соответствуют бизнес-целям. Это согласование имеет решающее значение для поддержания эффективности и достижения стратегических целей. Этап внедрения должен подходить к готовности и реагированию на инциденты с двумя точками зрения. Эти перспективы — готовность к угрозам и устранение рисков, а также инфраструктура и безопасность приложений. Просмотрите требования инициативы Майкрософт's Secure Future Initiative (SFI) и добавьте их в ваши оценки.

Готовность к угрозам и устранение рисков

Обнаружение угроз. Реализуйте расширенные средства мониторинга и методики для обнаружения угроз в режиме реального времени. Эта реализация включает настройку систем оповещений для необычных действий и интеграцию расширенных решений обнаружения и реагирования (XDR) и сведений о безопасности и управления событиями (SIEM). Дополнительные сведения см. в разделе "Никому не доверяй" защита от угроз и XDR.

Управление уязвимостями: регулярно выявляйте и устраняйте уязвимости с помощью управления патчами и обновлений безопасности, чтобы обеспечить защиту систем и приложений от известных угроз.

Реагирование на инциденты: разработка и обслуживание плана реагирования на инциденты, включая действия по обнаружению, анализу и исправлению для быстрого решения и восстановления от инцидентов безопасности. Для рекомендаций, ориентированных на рабочую нагрузку, см. Рекомендации по реагированию на инциденты безопасности. Автоматизируйте действия по устранению рисков как можно больше, чтобы сделать эти действия более эффективными и менее склонными к человеческой ошибке. Например, при обнаружении SQL-инъекции можно создать модуль Runbook или рабочий процесс, который автоматически блокирует все подключения к SQL, чтобы локализовать инцидент.

Инфраструктура и безопасность приложений

Безопасные конвейеры развертывания: создавайте конвейеры CI/CD с интегрированными проверками безопасности, чтобы обеспечить безопасное разработку, тестирование и развертывание приложений. Это решение включает статический анализ кода, сканирование уязвимостей и проверки соответствия требованиям. Дополнительные сведения см. в руководстве разработчика "Никому не доверяй".

Развертывания IaC: разворачивайте всю инфраструктуру через код без исключения. Уменьшите риск неправильно настроенной инфраструктуры и несанкционированных развертываний путем применения этого стандарта. Разместите все ресурсы IaC вместе с кодом приложения и применяйте те же практики безопасного развертывания, что и при развертывании программного обеспечения.

Обеспечение Azure

Обнаружение угроз и автоматизация реагирования: Автоматизируйте обнаружение угроз и реагирование с помощью функции автоматического исследования и реагирования в Microsoft Defender XDR.

Безопасность развертывания IaC: Используйте стеки развертывания для управления ресурсами Azure как единое целое. Запретить пользователям выполнять несанкционированные изменения с помощью параметров запрета.

Принятие принципа конфиденциальности

После того как стратегия и план реализации для принятия принципа конфиденциальности, целостности и доступности (триада ЦРУ) уже разработаны, следующий шаг — сосредоточиться на ACM. Этот шаг включает в себя обеспечение эффективного внедрения и обеспечения безопасности управления доступом в корпоративной облачной среде. На этапе внедрения меры защиты от потери данных (DLP) реализуются для защиты конфиденциальных данных при передаче и хранении данных. Реализация включает развертывание решений шифрования, настройку управления доступом и обучение всех сотрудников по важности конфиденциальности данных и соблюдения политик защиты от потери данных.

Реализация шифрования и безопасных элементов управления доступом

Для защиты конфиденциальной информации от несанкционированного доступа важно реализовать надежное шифрование и безопасные элементы управления доступом. Шифрование гарантирует, что данные недоступны для несанкционированных пользователей, а элементы управления доступом регулируют доступ к определенным данным и ресурсам. Ознакомьтесь с возможностями шифрования облачных служб, которые развертываются, и включите соответствующие механизмы шифрования в соответствии с вашими бизнес-требованиями.

Внедрение и внедрение связанных стандартов

Чтобы обеспечить согласованную реализацию средств управления шифрованием и доступом, необходимо разработать и внедрить соответствующие стандарты. Организации должны установить четкие рекомендации и рекомендации по использованию средств управления шифрованием и доступом, а также обеспечить передачу этих стандартов всем сотрудникам. Например, стандарт может указать, что все конфиденциальные данные должны быть зашифрованы с помощью шифрования AES-256, и доступ к этим данным должен быть ограничен только авторизованным персоналом. Организации могут обеспечить согласованное применение средств управления шифрованием и доступом на предприятии, включив эти стандарты в свои политики и процедуры. Предоставление регулярного обучения и поддержки еще больше усиливает эти методики среди сотрудников. К другим примерам относятся:

Строгое шифрование. Включите шифрование в хранилищах данных, когда это возможно, и рассмотрите возможность управления собственными ключами. Поставщик облачных служб может предложить шифрование неактивных данных для хранилища, в котором размещено хранилище данных, и предоставить возможность включить шифрование базы данных, например транспарентное шифрование данных в База данных SQL Azure. При возможности примените дополнительный уровень шифрования.

Элементы управления доступом: Примените RBAC, управление условным доступом, JIT-доступ и доступ в объеме, достаточном для выполнения задачи ко всем хранилищам данных. Стандартизируйте практику регулярного просмотра разрешений. Ограничить доступ на запись к системам конфигурации, что позволяет изменять только с помощью указанной учетной записи службы автоматизации. Эта учетная запись применяет изменения после тщательной проверки процессов, как правило, в рамках Azure Pipelines.

Standards adoption: Организация может разработать стандарт, требующий шифрования всех сообщений электронной почты, содержащих конфиденциальную информацию, с помощью Защита информации Microsoft Purview. Это требование гарантирует, что конфиденциальные данные защищены во время передачи и доступны только авторизованным получателям.

Обеспечение Azure

SIEM и SOAR решения:Microsoft Sentinel — это масштабируемое облачное решение SIEM, которое предоставляет интеллектуальное и комплексное решение для SIEM и оркестрации безопасности, автоматизации и реагирования (SOAR). Microsoft Sentinel обеспечивает обнаружение угроз, исследование, реагирование и упреждающий поиск, обеспечивая высокоуровневый обзор вашего предприятия.

Azure encryption: Azure предоставляет шифрование для таких служб, как База данных SQL Azure, Azure Cosmos DB и Azure Data Lake. Поддерживаемые модели шифрования включают шифрование на стороне сервера с ключами, управляемыми службой, ключами, управляемыми клиентом в Azure Key Vault, и ключами, управляемыми клиентом, на оборудовании, управляемом клиентом. Модели шифрования на стороне клиента поддерживают шифрование данных приложением перед отправкой в Azure. Дополнительные сведения см. в обзоре шифрования Azure.

Управление доступом:Microsoft Entra ID предоставляет комплексные возможности управления удостоверениями и доступом. Она поддерживает многофакторную проверку подлинности, политики условного доступа и единый вход, чтобы обеспечить доступ только авторизованным пользователям к конфиденциальным данным.

Защита Microsoft Entra ID использует расширенное машинное обучение для выявления рисков входа и необычного поведения пользователя для блокировки, ограничения или предоставления доступа. Это помогает предотвратить компрометацию удостоверений, защитить от кражи учетных данных и получить аналитические сведения о безопасности удостоверений.

Microsoft Defender для удостоверений — это облачное решение для обнаружения угроз идентификации безопасности, которое помогает защитить мониторинг удостоверений в организации. Это поможет вам лучше выявлять, обнаруживать и исследовать расширенные угрозы, направленные на вашу организацию, с помощью автоматизированных механизмов обнаружения угроз и реагирования.

Azure конфиденциальные вычисления: Эта служба защищает данные во время обработки. В нем используются доверенные среды выполнения на основе оборудования для изоляции и защиты используемых данных, что гарантирует, что даже администраторы облака не могут получить доступ к данным.

Принятие принципа целостности

На этапе принятия планирование и проекты превратятся в реальные реализации. Чтобы обеспечить целостность данных и системы, создайте системы в соответствии с стандартами, разработанными на предыдущих этапах. Кроме того, обучение инженеров, администраторов и операторов в соответствующих протоколах и процедурах.

Внедрение целостности данных

Классификация данных. Реализуйте платформу классификации данных с помощью автоматизации, когда это возможно и вручную. Используйте готовые средства для автоматизации классификации данных и идентификации конфиденциальной информации. Вручную наклеивать документы и контейнеры для обеспечения точной классификации. Курировать наборы данных для аналитики, используя экспертизу пользователей для определения чувствительности.

Проверка и валидация данных: Воспользуйтесь встроенными функциями проверки и валидации в развернутых службах. Например, Фабрика данных Azure имеет встроенные функции для верифицировать согласованность данных при перемещении данных из источника в целевое хранилище. Рассмотрите возможность внедрения таких методов:

Использование функций CHECKSUM и BINARY_CHECKSUM в SQL, чтобы гарантировать, что данные не повреждены при передаче.

Хранение хэшей в таблицах и создание подпрограмм, которые изменяют хэши, когда изменяется дата последнего изменения.

Мониторинг и оповещение: Мониторьте хранилища данных на предмет изменений, используя подробные сведения из истории изменений, которые помогают с проверками. Настройте оповещение, чтобы убедиться, что у вас есть соответствующая видимость и может предпринять эффективные действия, если есть какие-либо инциденты, которые могут повлиять на целостность данных.

Политики резервного копирования: применение политик резервного копирования ко всем соответствующим системам. Узнайте о возможностях резервного копирования платформы как службы и программного обеспечения в качестве службы. Например, База данных SQL Azure включает automatic backups и можно настроить политику хранения по мере необходимости.

Совместное использование стандартов проектирования: публикация и совместное использование стандартов проектирования приложений, которые включают механизмы целостности данных в организации. Стандарты проектирования должны охватывать нефункциональные требования, такие как включение собственного отслеживания изменений конфигурации и данных на уровне приложения и запись этой истории в схеме данных. Этот подход предписывает, что схема данных сохраняет сведения об журнале данных и журнале конфигурации в рамках хранилища данных в дополнение к стандартным механизмам ведения журнала для укрепления мониторинга целостности.

Внедрение целостности системы

Мониторинг безопасности. Используйте надежное решение мониторинга для автоматической регистрации всех ресурсов в облачном пространстве и убедитесь, что оповещения включены и настроены для уведомления соответствующих команд при возникновении инцидентов.

Автоматическое управление конфигурацией. Развертывание и настройка системы управления конфигурацией, которая автоматически регистрирует новые системы и постоянно управляет конфигурациями.

Автоматическое управление исправлениями: развертывание и настройка системы управления исправлениями, которая автоматически регистрирует новые системы и управляет исправлениями в соответствии с политиками. Предпочитайте собственные инструменты для облачной платформы.

Обеспечение Azure

Классификация и маркировка данных:Microsoft Purview — это надежный набор решений, которые помогут вашей организации контролировать, защищать и управлять данными, где бы они ни находились. Она предлагает ручную и автоматическую классификацию данных и метку конфиденциальности.

Configuration management:Azure Arc — это централизованная и унифицированная платформа управления инфраструктурой и управления, которую можно использовать для управления конфигурациями для облачных и локальных систем. С помощью Azure Arc можно расширить базовые показатели безопасности с Политика Azure, политики Defender для облака и оценки оценки безопасности, а также ведение журнала и мониторинг всех ресурсов в одном месте.

Patch management:Диспетчер обновлений Azure — это единое решение для управления обновлениями для компьютеров Windows и Linux, которые можно использовать для Azure, локальных и многооблачных сред. Она имеет встроенную поддержку Политика Azure и Azure Arc управляемых компьютеров.

Принятие принципа доступности

После определения устойчивых шаблонов проектирования ваша организация может перейти к этапу внедрения. Подробные рекомендации по доступности рабочей нагрузки можно найти в разделе Надежность структуры Well-Architected Framework и в документации о надежности Azure. В контексте внедрения облака основное внимание уделяется созданию и кодификации операционных методик, поддерживающих доступность.

Создание операционных методик для поддержки доступности

Чтобы поддерживать высокодоступную облачную недвижимость, команды, работающие в облачных системах, должны соответствовать стандартизованным, зрелым методикам. Эти методики должны включать:

Непрерывность операций. Организации должны планировать непрерывные операции даже в условиях атаки. Этот подход включает в себя создание процессов быстрого восстановления и обслуживание критически важных служб на сниженном уровне до тех пор, пока не будет возможно полное восстановление.

Надежная и непрерывная наблюдаемость: способность организации обнаруживать инциденты безопасности по мере их возникновения позволяет им быстро инициировать планы реагирования на инциденты. Эта стратегия помогает максимально свести к минимуму бизнес-эффекты. Обнаружение инцидентов возможно только с помощью хорошо разработанной системы мониторинга и оповещения, которая соответствует рекомендациям по обнаружению угроз. Дополнительные сведения см. в руководстве по мониторингу наблюдаемости и мониторингу безопасности и обнаружению угроз.

Упреждающее обслуживание: стандартизация и применение обновлений системы с помощью политик. Планирование регулярных периодов обслуживания для применения обновлений и исправлений к системам без нарушения служб. Проводите регулярные проверки работоспособности и действия по обслуживанию, чтобы обеспечить оптимальное функционирование всех компонентов.

Стандартизованные политики управления: Обеспечьте соблюдение всех стандартов безопасности с помощью инструментов, поддерживающих политики. Используйте средство управления политиками, чтобы убедиться, что все системы соответствуют вашим бизнес-требованиям по умолчанию, и что политики легко проверяются.

Готовность к аварийному восстановлению. Разработайте и регулярно тестируйте планы аварийного восстановления для рабочих нагрузок, чтобы обеспечить их восстановление в случае аварии. Дополнительные сведения см. в разделе "Аварийное восстановление". Автоматизируйте действия восстановления как можно больше. Например, используйте возможности автоматического переключения при сбое в таких службах, как База данных SQL Azure.

Соглашения об уровне обслуживания: соглашения об уровне обслуживания (SLA), предоставляемые вашей облачной платформой для своих служб, помогают вам понять гарантированное время безотказной работы для компонентов ваших рабочих нагрузок. Используйте эти соглашения об уровне обслуживания в качестве основы для разработки собственных целевых метрик для соглашений об уровне обслуживания, предоставляемых клиентам. Майкрософт публикует SLA для всех облачных служб в SLA для онлайн-сервисов.

Требования к соответствию требованиям. Соблюдайте такие правила, как Общие правила защиты данных (GDPR) и HIPAA, чтобы гарантировать, что системы разработаны и поддерживаются в соответствии с высокими стандартами, включая стандарты, связанные с доступностью. Несоответствие может привести к судебным действиям и штрафам, которые могут нарушить бизнес-операции. Соответствие часто не ограничивается конфигурацией системы. Большинство платформ соответствия требованиям также требуют стандартов управления рисками и реагирования на инциденты. Убедитесь, что операционные стандарты соответствуют требованиям к платформе и что сотрудники регулярно обучаются.

Обеспечение Azure

Управление политиками и соответствием:

Политика Azure — это решение для управления политиками, которое помогает применять стандарты организации и оценивать соответствие в масштабе. Чтобы автоматизировать применение политик для многих служб Azure, воспользуйтесь преимуществами встроенных определений политик.

Defender для облака предоставляет политики безопасности, которые могут автоматизировать соответствие стандартам безопасности.

Непрерывность работы и аварийное восстановление: Многие службы Azure имеют встроенные возможности восстановления, которые можно включить в планы непрерывности операций и аварийного восстановления. Дополнительные сведения см. в руководствах по надежности служб Azure.

Внедрение поддержки безопасности

Ознакомьтесь со следующими рекомендациями, чтобы гарантировать, что механизмы и методики безопасности, которые вы внедряете в рамках внедрения облака, могут быть устойчивы и непрерывно улучшены при продолжении своего пути.

Институт совета по проверке безопасности: создайте совет по проверке безопасности, который постоянно проверяет проекты и предписывает контроль безопасности. Регулярно просматривайте процессы, чтобы найти области улучшения. Разработайте процессы, чтобы безопасность всегда была в центре внимания у всех.

Реализуйте решение управление уязвимостями. Используйте решение управление уязвимостями для отслеживания оценки рисков уязвимостей безопасности и определения процесса, чтобы действовать на самой низкой оценке риска, чтобы свести к минимуму риск. Отслеживайте последние распространенные уязвимости и риски воздействия. Следует создать политику, которая будет регулярно применять эти меры для устранения проблем.

Укрепление производственной инфраструктуры: Защитите вашу облачную среду, укрепляя инфраструктуру. Чтобы ужесточить инфраструктуру в соответствии с отраслевыми рекомендациями, следуйте рекомендациям по эталонным тестам, таким как Центр безопасности Интернета (CIS).

Используйте базу знаний MITRE ATT&CK: используйте базу знаний MITRE ATT&CK для разработки моделей угроз и методологий по распространённым тактикам и методам реальных атак.

Shift влево: используйте разделенные среды с различными уровнями доступа для предпроизводственной и производственной среды. Этот подход помогает перейти влево, что добавляет проблемы безопасности ко всем этапам разработки и обеспечивает гибкость в более низких средах.

Обеспечение Azure

управление Vulnerability:Управление уязвимостями Microsoft Defender — это комплексное решение по управлению уязвимостями на основе рисков, которое можно использовать для выявления, оценки, исправления и отслеживания всех наиболее важных уязвимостей в наиболее важных ресурсах в одном решении.