Архитектура безопасности разработки

В этой статье описаны шаги, которые помогут вам достичь идеального конечного состояния для обеспечения безопасности разработки в организации.

Архитектура безопасности разработки должна интегрировать следующие ключевые компоненты:

- рекомендации по безопасности

- инновации в культуре, средствах, процессах и технологиях DevOps

- Инфраструктура как код (IaC) для обеспечения согласованности развертывания

Согласование рекомендаций и технологий безопасности с процессами и рабочими процессами, которые вводят в эксплуатацию архитектуру DevOps. Увеличьте автоматизацию средств анализа безопасности, процессов моделирования угроз, управления состоянием безопасности и других методов безопасности, а также их интеграции с процессами CI/CD. Определите четкие роли и обязанности для элементов безопасности.

Согласованность развертывания IaC

Автоматизация задач с помощью инфраструктуры как кода (IaC) помогает обеспечить их согласованное и правильное выполнение и достичь целей в области эффективности и безопасности вашей организации. IaC включает повторяемые развертывания инфраструктуры и конфигурации проектирования среды, чтобы вы могли согласованно управлять, управлять и поддерживать несколько рабочих нагрузок. Работайте с разработчиками IaC, чтобы обеспечить интеграцию безопасности во всю автоматизацию и соответствие архитектуры и разработки IaC лучшим методикам обеспечения безопасности.

Целевые зоны Azure содержат уже существующий код и упрощают работу ит-отделов и отделов безопасности вашей организации. Целевые зоны Azure предоставляют повторяемый и предсказуемый метод применения шаблонных реализаций целевых зон с учетом аспектов безопасности, управления, а также автоматизации платформы/DevOps.

Включите средства безопасности в более широкую реализацию архитектуры целевой зоны Azure, которая включает:

- Целевое конечное состояние архитектуры для большинства организаций

- Масштабируемая, зрелая среда

- Широкий спектр рекомендаций Майкрософт по проектированию среды Azure

- Надежные основы, позволяющие организациям постоянно улучшать процессы управления, управления и безопасности.

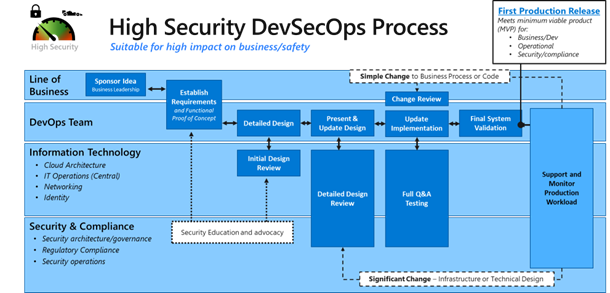

Интегрированный процесс разработки безопасности

Безопасность кода в облаке должна интегрироваться с существующими процессами, чтобы вы успешно ввести в эксплуатацию и поддерживать ее с течением времени. На следующей схеме показан пример метода интеграции методов безопасной разработки и эксплуатации в инновационный процесс.

Пример процесса, показанный на этой схеме, подходит для критически важных для бизнеса функций, требующих наивысшего уровня строгости безопасности (например, API и приложений, обрабатывающих финансовые транзакции или критически важную для бизнеса информацию).

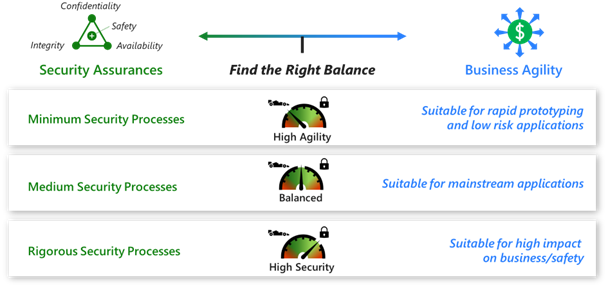

Рассмотрите возможность разработки более простых и упрощенных версий этого процесса для различных вариантов использования, как показано на следующей схеме:

Определите шаги, связанные с рабочими процессами разработки, людьми и технологиями вашей организации, которые необходимы для продвижения от идеи к производству и текущим операциям. Также определите процесс устранения серьезных и незначительных изменений и исправлений ошибок в течение жизненного цикла разработки.

Дальнейшие действия

Обратная связь

Ожидается в ближайшее время: в течение 2024 года мы постепенно откажемся от GitHub Issues как механизма обратной связи для контента и заменим его новой системой обратной связи. Дополнительные сведения см. в разделе https://aka.ms/ContentUserFeedback.

Отправить и просмотреть отзыв по