Конфиденциальные контейнеры в Azure

Конфиденциальные контейнеры предоставляют набор функций и возможностей для дальнейшего обеспечения безопасности стандартных рабочих нагрузок контейнеров, чтобы обеспечить более высокую безопасность данных, конфиденциальность данных и цели целостности кода среды выполнения. Конфиденциальные контейнеры выполняются в аппаратной поддерживаемой доверенной среде выполнения (TEE), которая обеспечивает встроенные возможности, такие как целостность данных, конфиденциальность данных и целостность кода. Azure предлагает портфель возможностей с помощью различных параметров службы конфиденциальных контейнеров, как описано ниже.

Льготы

Конфиденциальные контейнеры в Azure выполняются в средах TEE на основе анклава или виртуальной машины. Обе модели развертывания помогают обеспечить высокую изоляцию и шифрование памяти с помощью аппаратных гарантий. Конфиденциальные вычисления помогут вам с безопасностью развертывания нулевого доверия в облаке Azure, защитив пространство памяти с помощью шифрования.

Ниже приведены качества конфиденциальных контейнеров:

- Позволяет запускать существующие стандартные образы контейнеров без изменений кода (lift-and-shift) в TEE

- Возможность расширения и создания новых приложений с конфиденциальной вычислительной осведомленностью

- Позволяет удаленно оспаривать среду выполнения для криптографического подтверждения, которое указывает, что было инициировано защищенным обработчиком.

- Обеспечивает надежные гарантии конфиденциальности данных, целостности кода и целостности данных в облачной среде с предложениями конфиденциальных вычислений на основе оборудования

- Помогает изолировать контейнеры от других групп контейнеров или модулей pod, а также ядра ОС узла виртуальной машины

Изолированные конфиденциальные контейнеры виртуальной машины в Экземпляры контейнеров Azure (ACI)

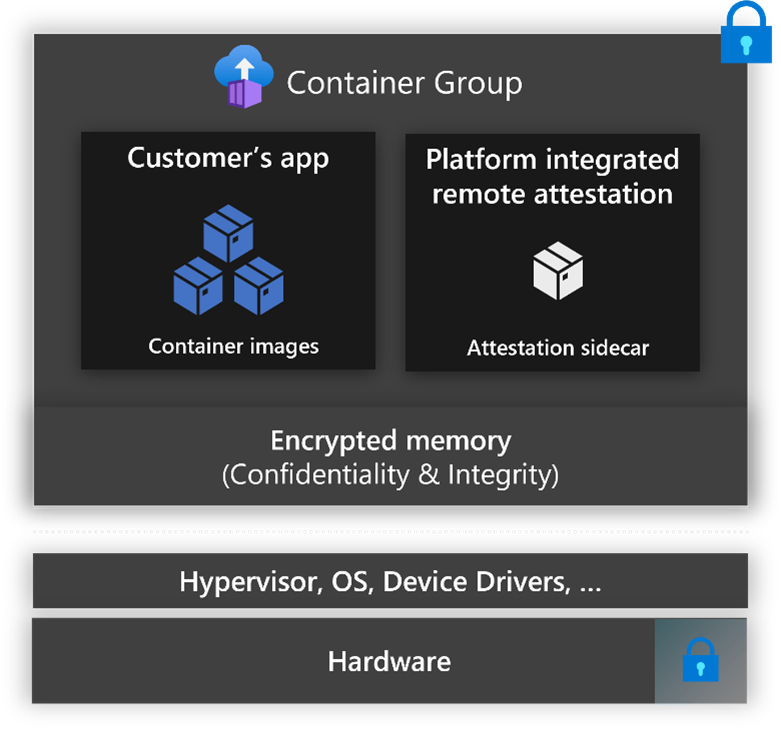

Конфиденциальные контейнеры в ACI позволяют быстро и легко развертывать контейнеры в Azure и с возможностью защиты данных и кода в использовании благодаря процессорам AMD EPYC™ с возможностями конфиденциальных вычислений. Это связано с тем, что контейнеры выполняются в аппаратной и проверенной доверенной среде выполнения (TEE) без необходимости внедрять специализированную модель программирования и без затрат на управление инфраструктурой. С помощью этого запуска вы получите следующее:

- Полная аттестация гостей, которая отражает криптографическое измерение всех аппаратных и программных компонентов, работающих в базе доверенных вычислений (TCB).

- Инструмент для создания политик, которые будут применяться в доверенной среде выполнения.

- Контейнеры на стороне с открытым исходным кодом для безопасного выпуска ключей и зашифрованных файловых систем.

Конфиденциальные контейнеры в анклавах Intel SGX через OSS или партнерское программное обеспечение

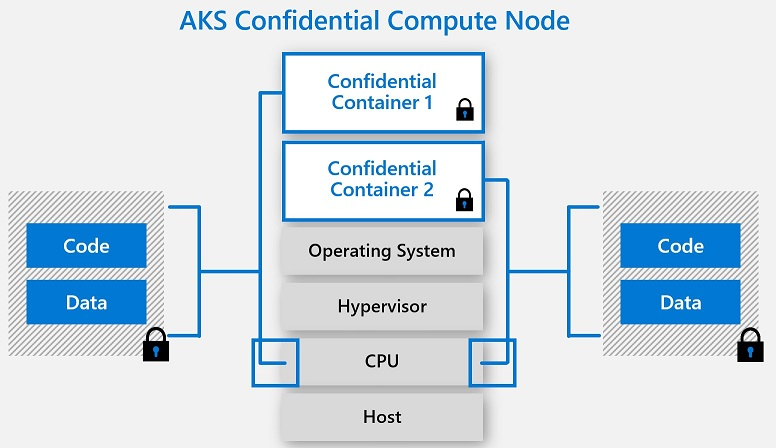

Служба Azure Kubernetes (AKS) поддерживает добавление Узлы виртуальных машин конфиденциальных вычислений Intel SGX в качестве пулов агентов в кластере. Эти узлы позволяют выполнять конфиденциальные рабочие нагрузки в аппаратном TEE. TEEs позволяют выполнять код на уровне пользователя из контейнеров, чтобы выделить частные регионы памяти для выполнения кода напрямую с ЦП. Эти области выделенной памяти, которые выполняются напрямую ЦП, называются анклавами. Анклавы помогают защитить конфиденциальность данных, целостность данных и целостность кода от других процессов, выполняемых на том же узле, а также оператора Azure. Модель выполнения Intel SGX также удаляет промежуточные уровни гостевой ОС, ОС узла и гипервизора, тем самым уменьшая контактную зону для атак. Использование модели выполнения на основе оборудования с изоляцией для каждого контейнера в узле позволяет приложениям напрямую выполнять задачи с использованием ЦП, поддерживая при этом специальный блок памяти зашифрованным для каждого контейнера. Узлы конфиденциальных вычислений с конфиденциальными контейнерами — это отличное дополнение к вашей стратегии без доверия, планированию безопасности и глубокой защите контейнеров. Дополнительные сведения об этой возможности см. здесь

Вопросы?

Если у вас есть вопросы о предложениях контейнеров, обратитесь к acconaks@microsoft.com.