Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

В этой статье показано, как включить Microsoft Defender для контейнеров в кластерах Amazon EKS на портале Azure. Вы можете включить все функции безопасности одновременно для комплексной защиты или выборочно развернуть определенные компоненты на основе ваших требований.

Когда следует использовать это руководство

Используйте это руководство, если вы хотите:

- Первоначальная настройка Defender для контейнеров на AWS

- Включение всех функций безопасности для комплексной защиты

- Выборочное развертывание определенных компонентов

- Исправление или добавление отсутствующих компонентов в существующее развертывание

- Развертывайте с помощью управляемого выборочного подхода

- Исключение определенных кластеров из защиты

Предпосылки

Требования к сети

Убедитесь, что для общедоступных облачных развертываний настроены следующие конечные точки для исходящего доступа. Настройка для исходящего доступа помогает убедиться, что датчик Defender может подключаться к Microsoft Defender для облака для отправки данных и событий безопасности.

Замечание

Домены *.ods.opinsights.azure.com Azure и *.oms.opinsights.azure.com больше не требуются для исходящего доступа. Дополнительные сведения см. в объявлении об устаревании.

| Домен Azure | домен Azure для государственных организаций | Azure, управляемый доменом 21Vianet | Порт |

|---|---|---|---|

| *.cloud.defender.microsoft.com | N/A | N/A | 443 |

Кроме того, необходимо проверить требования к сети Kubernetes с поддержкой Azure Arc.

Требования, относящиеся к AWS:

- Учетная запись AWS с соответствующими разрешениями

- Активные кластеры EKS (версия 1.19+)

- Образы контейнеров в Amazon ECR

- Интерфейс командной строки AWS установлен и настроен

- Исходящее подключение HTTPS из EKS в Azure

Создание соединителя AWS

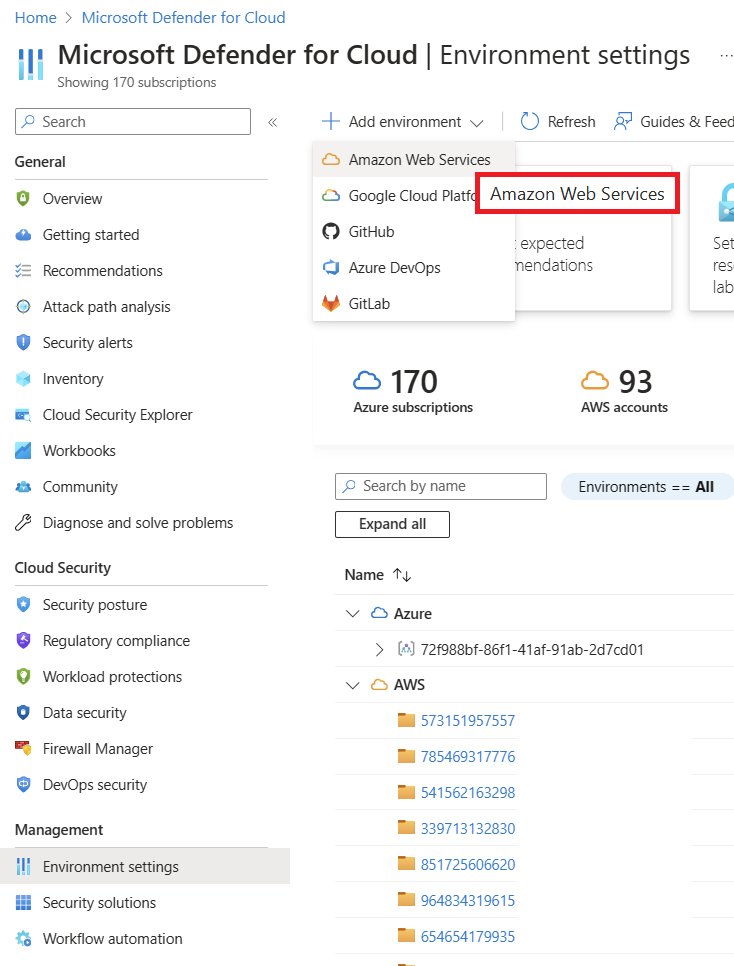

Войдите на портал Azure.

Перейдите к Microsoft Defender для облака.

Выберите параметры среды в меню слева.

Выберите Добавление среды>Amazon Web Services.

Настройка сведений о соединителе

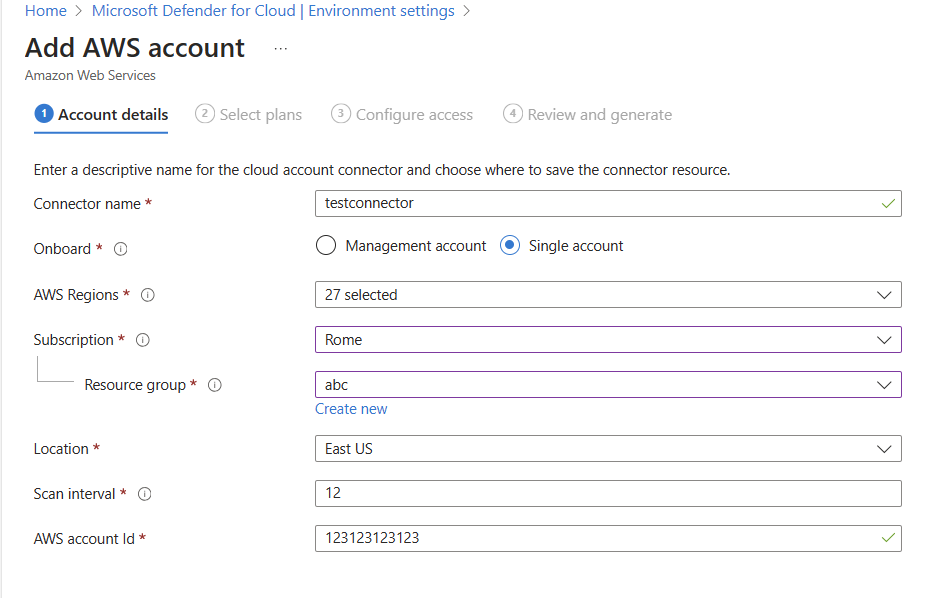

В разделе сведений об учетной записи введите:

- Псевдоним учетной записи: описательное имя учетной записи AWS

- Идентификатор учетной записи AWS: 12-значный идентификатор учетной записи AWS

- Группа ресурсов: выбор или создание группы ресурсов

Выберите элемент Next: Select plans (Далее: выбор планов).

Включение функций Defender для контейнеров

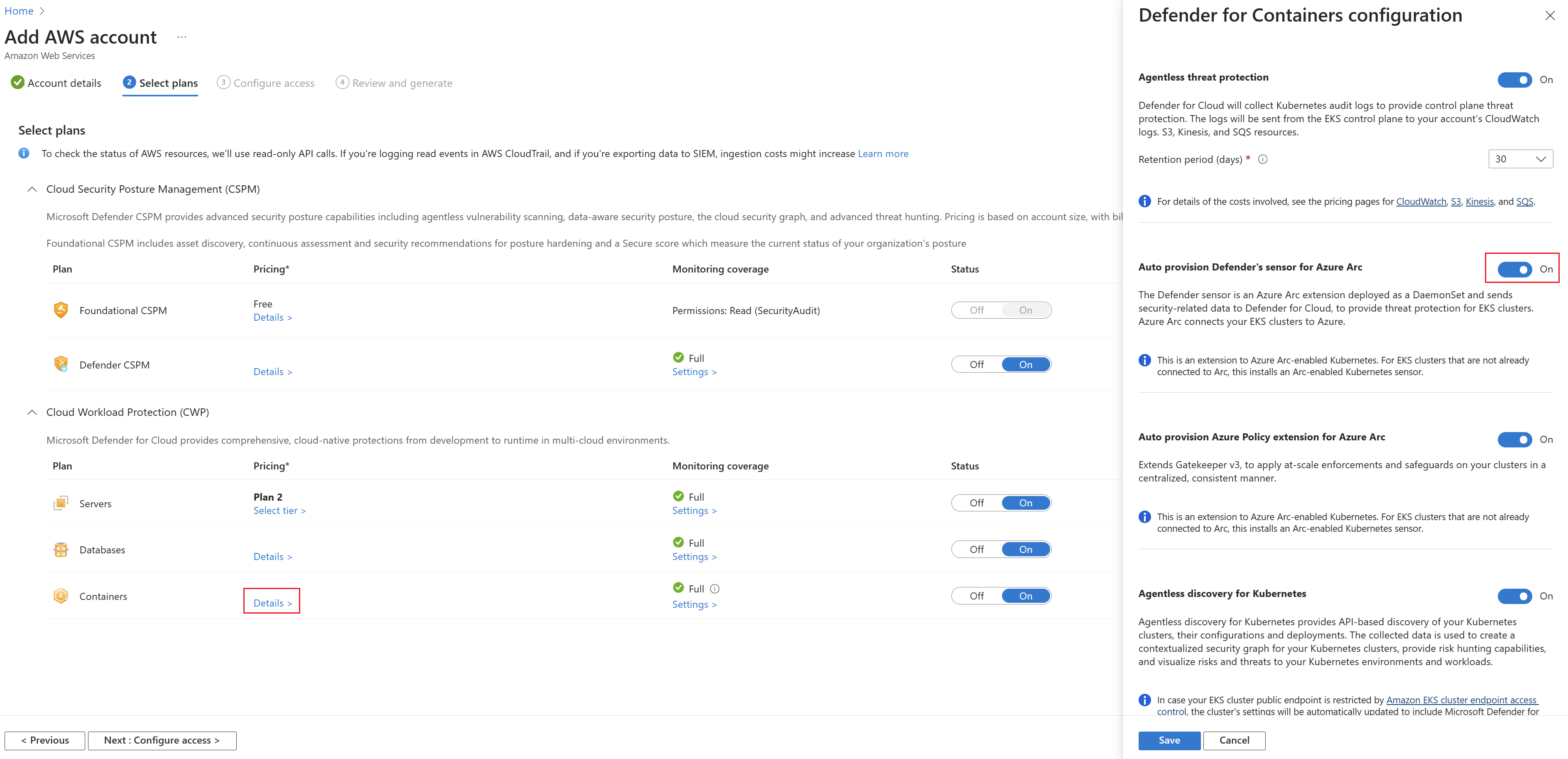

В разделе "Выбор планов" переключите контейнеры на включено.

Выберите "Параметры" , чтобы получить доступ к параметрам конфигурации плана.

Выберите подход к развертыванию:

Вариант A. Включение всех компонентов (рекомендуется)

Для комплексной защиты включите все функции:

- Установите для всех переключателей значение "Вкл."

- Этот параметр обеспечивает полное покрытие безопасности для среды EKS

Вариант B. Включение определенных компонентов

Выберите только необходимые компоненты в зависимости от ваших требований:

Настройте доступные компоненты на основе выбранного подхода:

Защита от угроз без агента: обеспечивает защиту среды выполнения контейнерам кластера, отправляя журналы аудита Kubernetes в Microsoft Defender.

- Установите для включения переключателя значение "Вкл."

- Настройка периода хранения для журналов аудита

- Обнаружение всех кластеров EKS в учетной записи AWS

Замечание

Если отключить эту конфигурацию, обнаружение угроз уровня управления отключено. См. дополнительные сведения о доступности функций.

Доступ к API Kubernetes (обнаружение без агента для Kubernetes): задает разрешения для разрешения обнаружения кластеров Kubernetes на основе API.

- Установите для включения переключателя значение "Вкл."

- Предоставляет оценку состояния инвентаризации и безопасности

Доступ к реестру (оценка уязвимостей без агента): задает разрешения для разрешения оценки уязвимостей образов, хранящихся в ECR.

- Установите для включения переключателя значение "Вкл."

- Сканирует образы контейнеров на известные уязвимости

Автоматическая подготовка датчика Defender для Azure Arc (Defender DaemonSet): автоматически развертывает датчик Defender в кластерах с интеграцией Arc для обнаружения угроз на этапе выполнения.

- Установите для включения переключателя значение "Вкл."

- Предоставляет оповещения системы безопасности в режиме реального времени для защиты рабочих нагрузок

Подсказка

- Для рабочих сред рекомендуется включить все компоненты.

- Для тестирования или постепенного развертывания начните с определенных компонентов и добавьте дополнительные сведения позже.

- Политика Azure для Kubernetes автоматически развертывается с помощью датчика Defender.

Нажмите кнопку "Продолжить " и "Далее": настройка доступа.

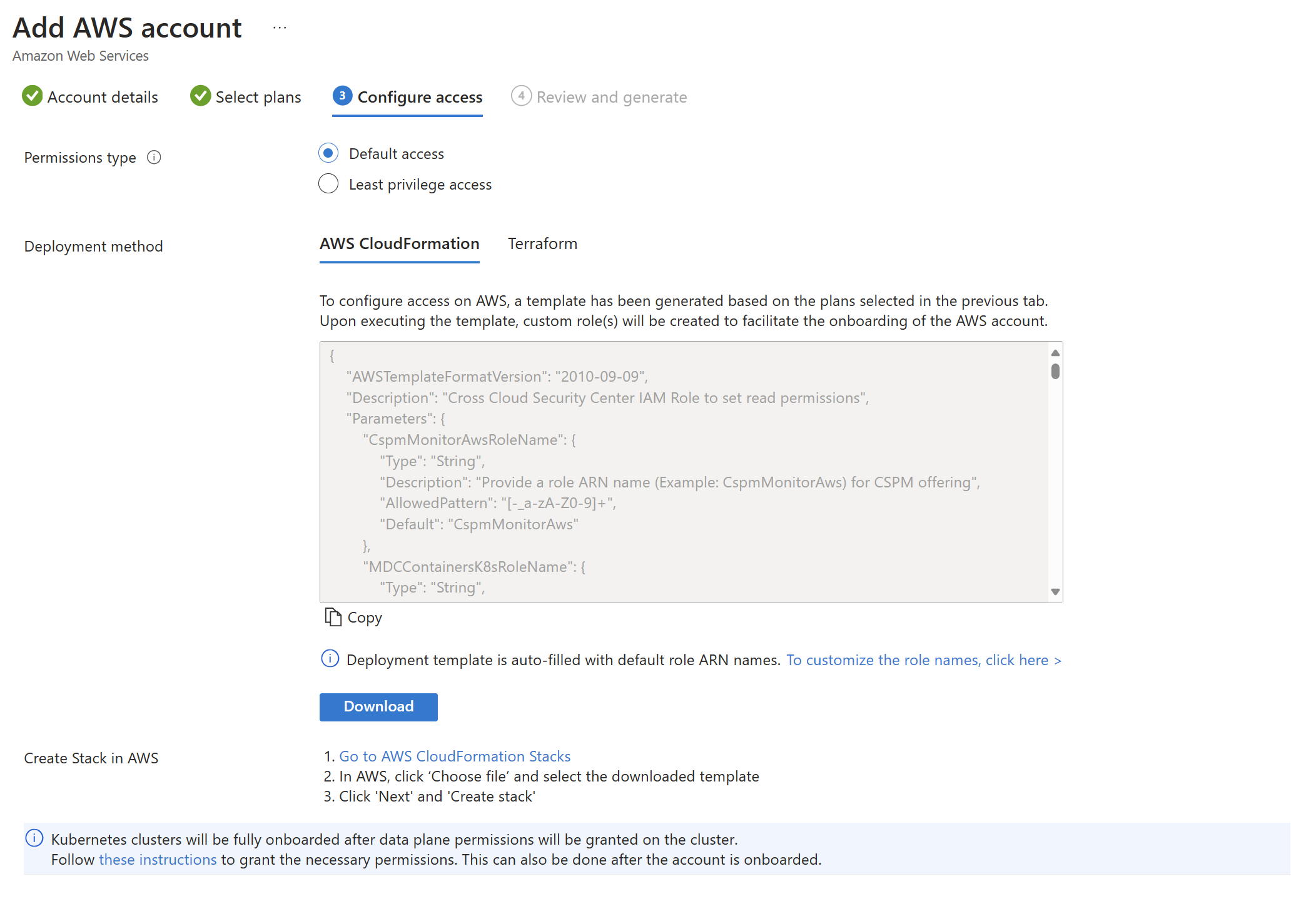

Настройка разрешений AWS

Следуйте инструкциям на странице "Настройка доступа ".

Скачайте шаблон CloudFormation на портале.

Развертывание стека CloudFormation в AWS:

- Открытие консоли AWS CloudFormation

- Создайте новый стек с загруженным шаблоном.

- Проверка и создание стека

После завершения создания стека скопируйте роль ARN из выходных данных стека.

Вернитесь на портал Azure и вставьте роль ARN.

Нажмите кнопку "Далее": проверка и создание.

Просмотрите конфигурацию и нажмите кнопку "Создать".

Развертывание всех компонентов

Замечание

Если вы выбрали включение всех компонентов в предыдущем разделе, выполните все действия, описанные в этом разделе. Если вы выбрали определенные компоненты, выполните действия, относящиеся к выбранным функциям.

Выполните следующие действия, чтобы включить защиту на основе конфигурации:

Предоставление разрешений для плоскости управления

Требуется, если вы включили: защита от угроз без агента или доступ к API Kubernetes

Если вы включили обнаружение без агента для Kubernetes, предоставьте разрешения уровня управления в кластере с помощью одного из следующих методов:

Вариант 1. Использование скрипта Python

Запустите этот скрипт Python, чтобы добавить роль

MDCContainersAgentlessDiscoveryK8sRoleDefender для облачных решенийaws-auth ConfigMapв кластеры EKS, которые вы хотите подключить.Вариант 2. Использование eksctl

Предоставьте роль

MDCContainersAgentlessDiscoveryK8sRoleкаждому кластеру Amazon EKS.eksctl create iamidentitymapping \ --cluster my-cluster \ --region region-code \ --arn arn:aws:iam::account:role/MDCContainersAgentlessDiscoveryK8sRole \ --group system:masters \ --no-duplicate-arnsДополнительные сведения см. в разделе "Предоставление пользователям IAM доступа к Kubernetes" с записями доступа EKS в руководстве пользователя Amazon EKS.

Подключение кластеров EKS к Azure Arc

Требуется, если вы включили: датчик автоматического развертывания Defender для Azure Arc

Необходимо установить и запустить Kubernetes с поддержкой Azure Arc, датчик Defender и политику Azure для Kubernetes в кластерах EKS. Существует специальная рекомендация Defender для облака для установки следующих расширений:

Перейдите к Microsoft Defender для облака> Recommendations.

Найдите рекомендацию: кластеры EKS должны иметь расширение Microsoft Defender, предназначенное для Azure Arc.

Выполните действия по исправлению, предоставленные рекомендацией:

Развертывание датчика Defender

Это важно

Развертывание датчика Defender с помощью Helm: в отличие от других параметров, которые автоматически подготавливаются и обновляются автоматически, Helm позволяет гибко развертывать датчик Defender. Этот подход особенно полезен в сценариях DevOps и инфраструктуры как кода. С помощью Helm вы можете интегрировать развертывание в конвейеры CI/CD и управлять всеми обновлениями датчиков. Вы также можете получать предварительные и общедоступные версии. Инструкции по установке датчика Defender с помощью Helm см. в разделе "Установка датчика Defender для контейнеров" с помощью Helm.

Требуется, если вы включили: датчик Автоматической подготовки Defender для Azure Arc

После подключения кластеров EKS к Azure Arc разверните датчик Defender:

Перейдите к Microsoft Defender для облака> Recommendations.

Найдите рекомендации по установке расширения Defender в кластерах с поддержкой Arc.

Выберите рекомендацию и выполните действия по исправлению.

Датчик предоставляет обнаружение угроз во время выполнения для ваших кластеров.

Замечание

Вы также можете развернуть датчик Defender с помощью Helm для более детального контроля над конфигурацией развертывания. Инструкции по развертыванию Helm см. в разделе "Развертывание датчика Defender с помощью Helm".

Настройка проверки уязвимостей ECR

Требуется, если вы включили: доступ к реестру

Перейдите к параметрам соединителя AWS.

Выберите "Настроить" рядом с планом "Контейнеры".

Убедитесь, что доступ к реестру включен.

Изображения, отправленные в ECR, автоматически сканируются в течение 24 часов.

Включение ведения журнала аудита

Требуется, если включена защита от угроз без агента

Включите ведение журнала аудита для каждого кластера EKS:

# Enable audit logs

aws eks update-cluster-config \

--name <cluster-name> \

--logging '{"clusterLogging":[{"types":["audit","authenticator"],"enabled":true}]}'

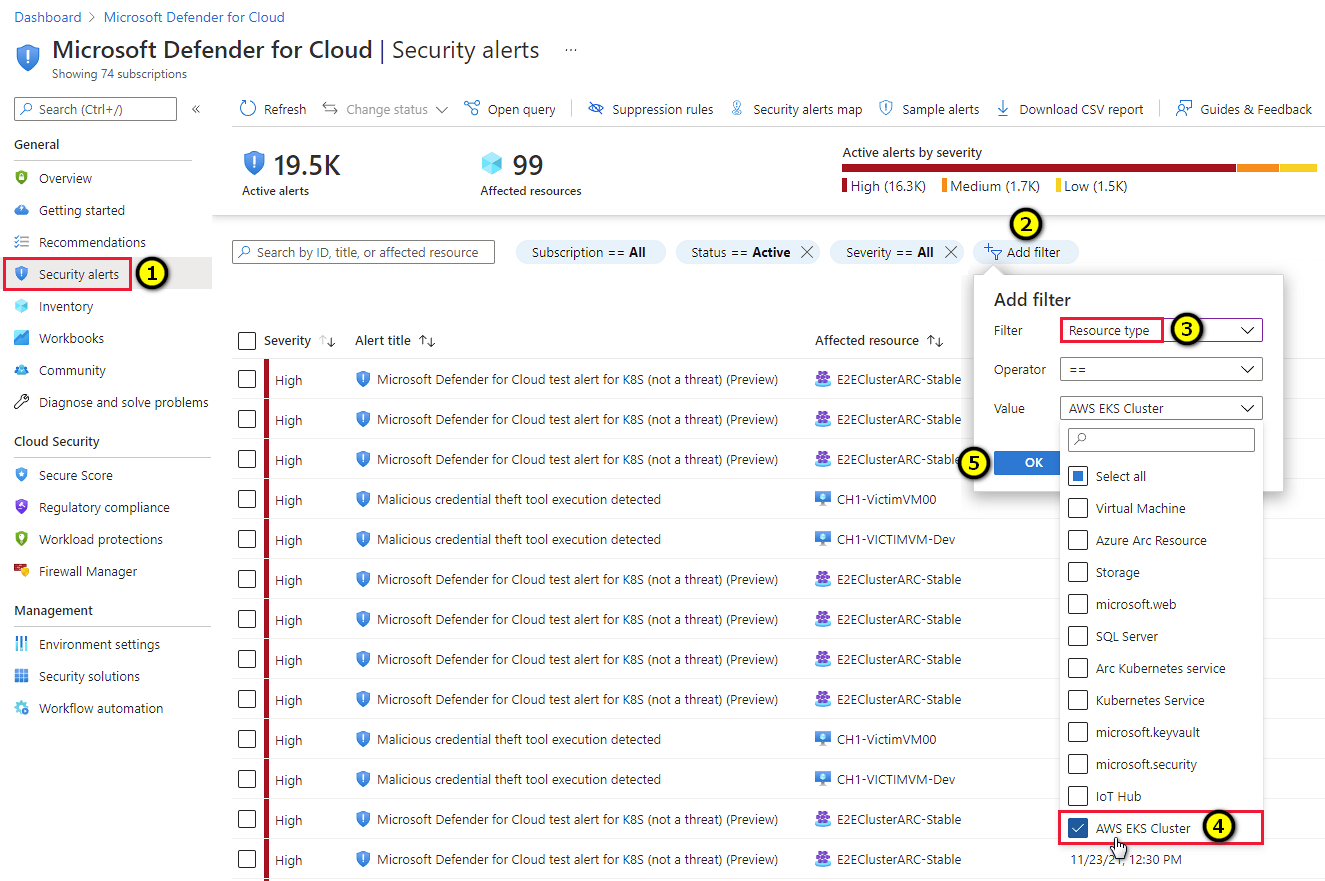

Просмотр рекомендаций и оповещений

Чтобы просмотреть оповещения и рекомендации для кластеров EKS, выполните следующие действия.

Перейдите на страницы оповещений, рекомендаций или инвентаризации.

Используйте фильтры для фильтрации по типу ресурса AWS EKS Cluster.

Подсказка

Вы можете имитировать оповещения для контейнеров, выполнив инструкции в этой записи блога.

Развертывание определенных компонентов (необязательно)

Если вы изначально решили включить только определенные компоненты и теперь хотите добавить дополнительные сведения или устранить проблемы с существующими развертываниями:

Добавление компонентов в существующее развертывание

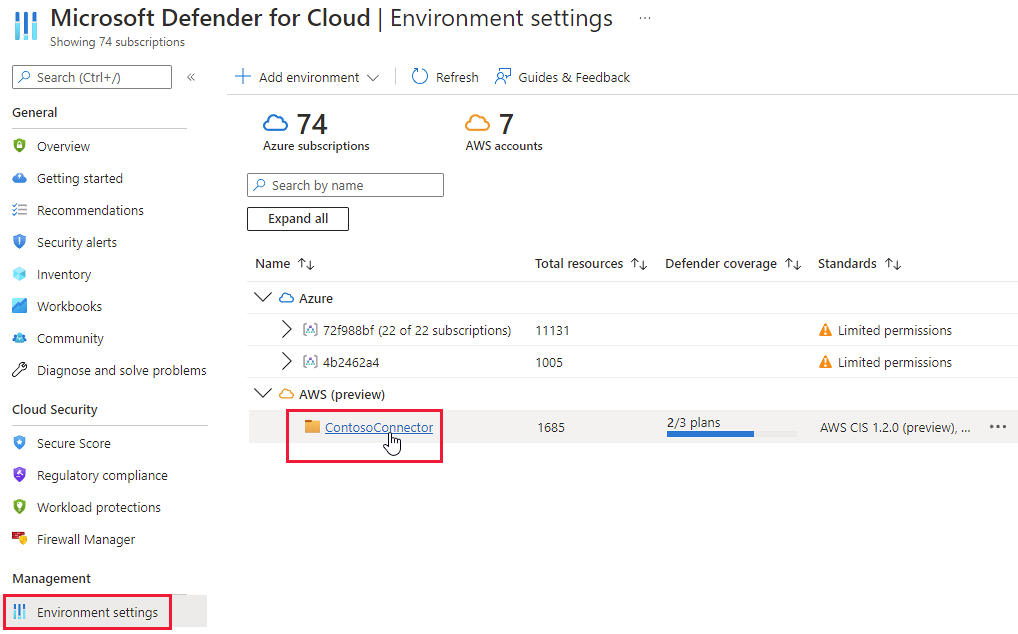

Перейдите к параметрам среды и выберите соединитель AWS.

Выберите планы Defender>Параметры рядом с контейнерами.

Включите дополнительные переключатели для компонентов, которые необходимо добавить:

- Защита от угроз без агента: для защиты среды выполнения

- Доступ к API Kubernetes: для обнаружения кластера

- Доступ к реестру: для проверки уязвимостей ECR

- Датчик автонастройки Defender: для защиты рабочей нагрузки

Сохраните изменения и следуйте инструкциям по развертыванию новых компонентов.

Замечание

Вы можете исключить определенный кластер AWS из автоматической подготовки. Для развертывания датчика примените ms_defender_container_exclude_agents тег к ресурсу со значением true. Для развертывания без агента примените ms_defender_container_exclude_agentless тег к ресурсу со значением true.

Развертывание датчика Defender в определенных кластерах

Чтобы развернуть датчик только для выбранных кластеров EKS, выполните следующие действия.

Подключите определенные кластеры к Azure Arc (не все кластеры).

Перейдите к рекомендациям и найдите " Кластеры Kubernetes с поддержкой Arc должны иметь расширение Defender".

Выберите только кластеры, в которых требуется датчик.

Выполните действия по исправлению только для выбранных кластеров.

Развертывание компонентов для существующих кластеров

Если у вас есть кластеры с отсутствующими или неудачными компонентами, выполните следующие действия.

Проверка состояния компонента

Перейдите к инвентаризации и фильтруйте по ресурсам AWS.

Проверьте каждый кластер EKS для:

- Состояние подключения Arc

- Состояние расширения Defender

- Состояние расширения политики

Устранение проблем с подключением Arc

Для кластеров, которые отображаются как отключенные:

Повторно запустите скрипт подключения Arc.

Проверка сетевого подключения из кластера в Azure.

Проверьте журналы агента Arc:

kubectl logs -n azure-arc -l app.kubernetes.io/component=cluster-agent

Устранение проблем с развертыванием датчика

Для кластеров, в которых отсутствует датчик Defender:

Убедитесь, что подключение Arc исправно.

Проверьте наличие конфликтующих политик или контроллеров допуска.

При необходимости разверните вручную: используйте исправление из рекомендации.

Настройка проверки ECR для определенных реестров

Чтобы проверить только определенные реестры ECR, выполните указанные действия.

В конфигурации соединителя включите безагентную оценку уязвимостей контейнеров.

Используйте политики AWS IAM, чтобы ограничить доступ сканера к определенным реестрам.

Реестры тегов для включения или исключения из сканирования.

Выборочное развертывание расширения политики Azure

Чтобы развернуть оценку политики только в определенных кластерах, выполните следующие действия.

После подключения Arc перейдите кполитикам>.

Выполните поиск по запросу "Настройка расширения политики Azure в Kubernetes с поддержкой Arc".

Создайте назначение, ограниченное определенными группами ресурсов или кластерами.

Проверка развертывания:

kubectl get pods -n kube-system -l app=azure-policy

Настройка ведения журнала аудита для определенных кластеров

Выборочно включить ведение журнала аудита:

# For specific cluster

aws eks update-cluster-config \

--name <specific-cluster> \

--logging '{"clusterLogging":[{"types":["audit"],"enabled":true}]}'

Проверка развертывания

Проверка работоспособности соединителя

Перейдите к параметрам среды.

Выберите соединитель AWS.

Проверять:

- Состояние: подключено

- Последняя синхронизация: последняя метка времени

- Количество обнаруженных ресурсов

Просмотр обнаруженных ресурсов

Перейдите к инвентаризации.

Фильтровать по среде = AWS.

Убедитесь, что вы видите следующее:

- Все кластеры EKS (или только выбранные при выборочном развертывании)

- Реестры ECR

- Образы контейнеров

Тестирование обнаружения безопасности

Создайте тестовое оповещение системы безопасности:

# Connect to an EKS cluster

aws eks update-kubeconfig --name <cluster-name> --region <region>

# Trigger a test alert

kubectl run test-alert --image=nginx --rm -it --restart=Never -- sh -c "echo test > /etc/shadow"

Проверьте оповещение в Defender для облака в течение 5–10 минут.

Устранение неполадок

Проблемы с развертыванием

Если компоненты не могут быть развернуты:

- Проверка подключения Arc: убедитесь, что кластеры отображаются как подключенные

- Проверка роли IAM: убедитесь, что роль имеет все необходимые разрешения

- Проверка сети: проверка исходящего подключения HTTPS

- Проверка квот: Убедитесь, что лимиты по квотам службы AWS не превышены.

Датчики не запускаются

# Check pod status

kubectl describe pods -n kube-system -l app=microsoft-defender

# Common issues:

# - Image pull errors: Check network connectivity

# - Permission denied: Verify RBAC settings

# - Resource constraints: Check node resources

Расширение Arc зависло

# Check extension status

az k8s-extension show \

--cluster-name <cluster-name> \

--resource-group <rg> \

--cluster-type connectedClusters \

--name microsoft.azuredefender.kubernetes

# If stuck, delete and recreate

az k8s-extension delete \

--cluster-name <cluster-name> \

--resource-group <rg> \

--cluster-type connectedClusters \

--name microsoft.azuredefender.kubernetes

Сканирование ECR не работает

Убедитесь, что роль IAM имеет разрешения ECR.

Проверьте, может ли сканер получить доступ к реестрам.

Убедитесь, что изображения находятся в поддерживаемых регионах.

Просмотрите журналы сканера в рабочей области Log Analytics.

Распространенные проблемы с проверкой

- Отсутствующие ресурсы: подождите 15-30 минут для обнаружения.

- Частичное покрытие: проверьте конфигурацию исключенных ресурсов.

- Нет оповещений: убедитесь, что ведение журнала аудита включено.

- Сбои сканирования: проверьте разрешения ECR и сетевой доступ.

Лучшие практики

- Начните с непроизводственных кластеров: сначала протестируйте кластеры разработки и тестирования для выборочного развертывания.

- Регулярные проверки: еженедельная проверка панели мониторинга.

- Ответ на оповещения. Оперативное изучение оповещений с высоким уровнем серьезности.

- Гигиена изображений: регулярно сканировать и обновлять базовые образы.

- Соответствие требованиям. Устранение сбоев тестов CIS.

- Управление доступом: просмотрите роли IAM и разрешения RBAC.

- Исключения документов: Отслеживайте, почему некоторые кластеры исключены в выборочных развертываниях.

- Развертывание постепенно. При использовании выборочного развертывания добавьте один компонент за раз.

- Отслеживайте каждый шаг: проверьте каждый компонент, прежде чем перейти к следующему.

Очистите ресурсы

Чтобы отключить Defender для контейнеров, выполните следующие действия.

Перейдите к соединителю AWS.

Выберите один из следующих вариантов:

- Выключите контейнеры для отключения плана

- Удаление всего соединителя для удаления всех конфигураций

Удаление ресурсов AWS:

- Удаление стека CloudFormation

- Отключение кластеров от Arc