Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

В этой статье показано, как включить Microsoft Defender для контейнеров в кластерах Google Kubernetes Engine (GKE) на портале Azure. Вы можете включить все функции безопасности одновременно для комплексной защиты или выборочно развернуть определенные компоненты на основе ваших требований.

Когда следует использовать это руководство

Используйте это руководство, если вы хотите:

- Настроить "Defender for Containers" в GCP впервые

- Включение всех функций безопасности для комплексной защиты

- Выборочное развертывание определенных компонентов

- Исправление или добавление отсутствующих компонентов в существующее развертывание

- Развертывайте с помощью управляемого выборочного подхода

- Исключение определенных кластеров из защиты

Предпосылки

- Подключенный проект GCP. Дополнительные сведения см. в разделе "Подключение проекта GCP к Microsoft Defender для облака"

Требования к сети

Убедитесь, что для общедоступных облачных развертываний настроены следующие конечные точки для исходящего доступа. Настройка для исходящего доступа помогает убедиться, что датчик Defender может подключаться к Microsoft Defender для облака для отправки данных и событий безопасности.

Замечание

Домены *.ods.opinsights.azure.com Azure и *.oms.opinsights.azure.com больше не требуются для исходящего доступа. Дополнительные сведения см. в объявлении об устаревании.

| Домен Azure | домен Azure для государственных организаций | Azure, управляемый доменом 21Vianet | Порт |

|---|---|---|---|

| *.cloud.defender.microsoft.com | N/A | N/A | 443 |

Кроме того, необходимо проверить требования к сети Kubernetes с поддержкой Azure Arc.

Специфические требования к GCP:

- Проект GCP с соответствующими разрешениями

- Кластеры GKE (версия 1.19+)

- Образы контейнеров в Реестре контейнеров Google или реестре артефактов

- Служебная учетная запись с необходимыми ролями IAM

- Cloud Shell или gcloud CLI настроено

Развертывание всех компонентов

Выполните следующие действия, чтобы включить комплексную защиту для всех кластеров GKE.

Подключение кластеров GKE к Azure Arc

После создания соединителя:

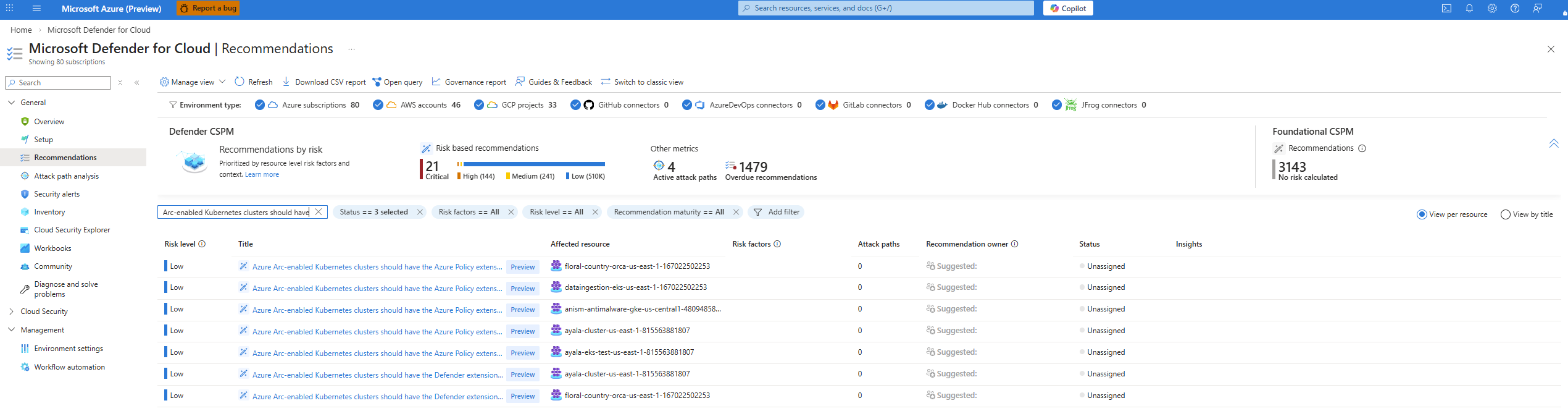

Перейдите к Microsoft Defender для облака> Recommendations.

Найдите рекомендацию "Кластеры GKE должны быть подключены к Azure Arc".

Выберите рекомендацию, чтобы просмотреть затронутые кластеры.

Выполните действия по исправлению для подключения каждого кластера:

# Connect GKE cluster to Arc az connectedk8s connect \ --name <cluster-name> \ --resource-group <resource-group> \ --location <location>

Развертывание датчика Defender

Это важно

Развертывание датчика Defender с помощью Helm: в отличие от других параметров, которые автоматически подготавливаются и обновляются автоматически, Helm позволяет гибко развертывать датчик Defender. Этот подход особенно полезен в сценариях DevOps и инфраструктуры как кода. С помощью Helm вы можете интегрировать развертывание в конвейеры CI/CD и управлять всеми обновлениями датчиков. Вы также можете получать предварительные и общедоступные версии. Инструкции по установке датчика Defender с помощью Helm см. в разделе "Установка датчика Defender для контейнеров" с помощью Helm.

После подключения кластеров GKE к Azure Arc:

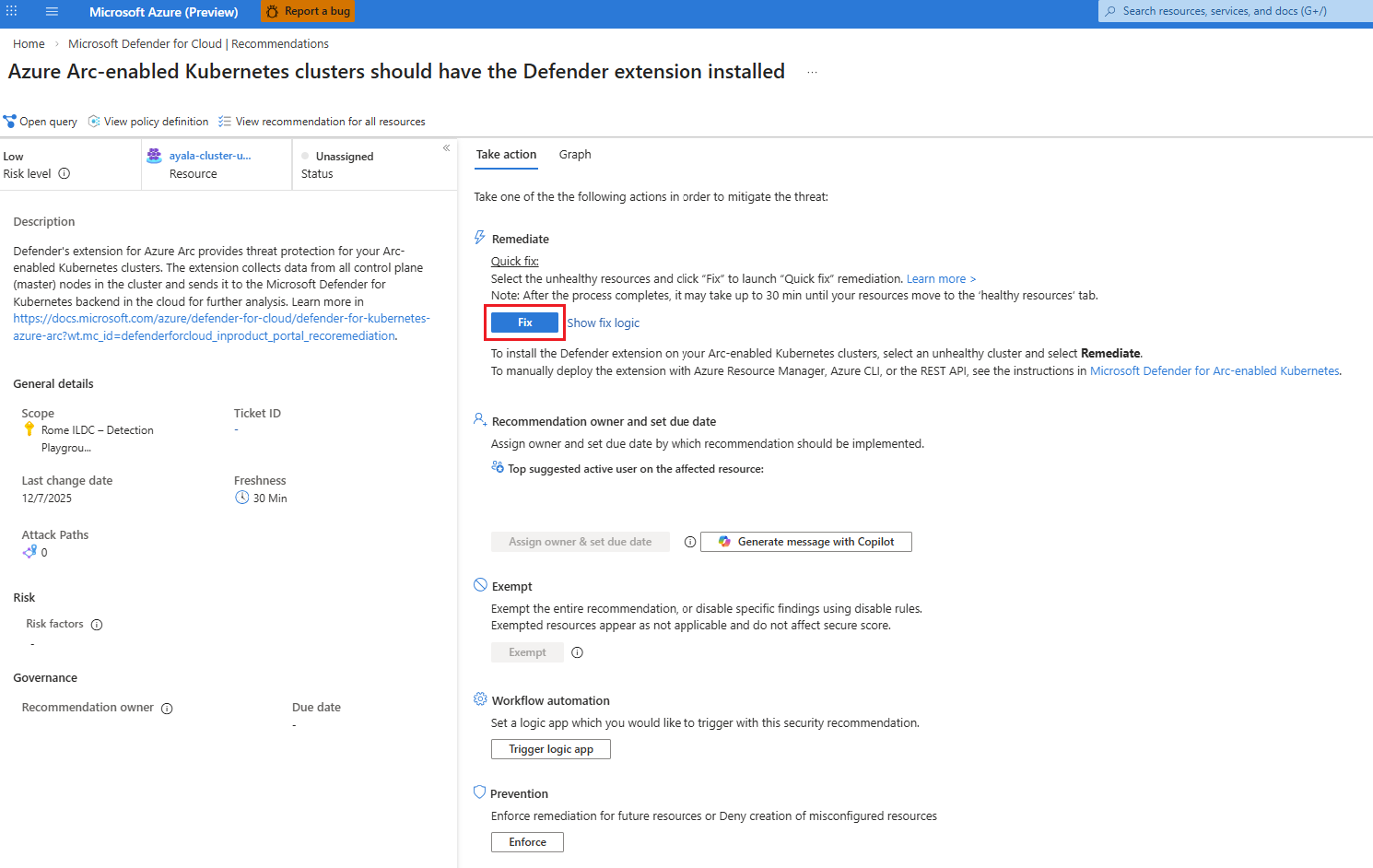

Перейдите к Microsoft Defender для облака> Recommendations.

Найдите информацию о том, что "Кластеры Kubernetes с поддержкой Arc должны иметь установленное расширение Defender".

Выберите только кластеры, в которых требуется датчик.

Выберите «Fix», чтобы развернуть датчик.

Настройка проверки реестра контейнеров

Для реестра контейнеров Google (GCR) и реестра артефактов:

Перейдите к параметрам соединителя GCP.

Выберите "Настроить" рядом с планом "Контейнеры".

Убедитесь, что включена безагентная оценка уязвимостей контейнера.

Образы автоматически сканируются при отправке их в реестр.

Включение ведения журнала аудита

Включите ведение журнала аудита GKE для защиты среды выполнения:

# Enable audit logs for existing cluster

gcloud container clusters update <cluster-name> \

--zone <zone> \

--enable-cloud-logging \

--logging=SYSTEM,WORKLOAD,API_SERVER

Включить только проверку уязвимостей

Чтобы включить проверку только реестра без защиты среды выполнения:

В конфигурации соединителя включите только безагентную оценку уязвимостей контейнера.

Отключите другие компоненты.

Сохраните конфигурацию.

Настройка по типу кластера

Стандартные кластеры GKE

Специальная конфигурация не требуется. Выполните действия по развертыванию по умолчанию.

GKE Autopilot

Для кластеров Автопилот:

Датчик Defender автоматически настраивает запросы ресурсов.

Настройка вручную не требуется для ограничений ресурсов.

Частные кластеры GKE

Для частных кластеров:

Убедитесь, что кластер может получить доступ к конечным точкам Azure.

При необходимости настройте правила брандмауэра:

gcloud compute firewall-rules create allow-azure-defender \ --allow tcp:443 \ --source-ranges <cluster-cidr> \ --target-tags <node-tags>

Настройка исключений

Чтобы исключить определенные кластеры GKE из автоматической подготовки:

Перейдите в кластер GKE в консоли GCP.

Добавьте метки в кластер:

- Для датчика Defender:

ms_defender_container_exclude_agents=true - Для развертывания без агента:

ms_defender_container_exclude_agentless=true

- Для датчика Defender:

Замечание

Для кластеров, подключенных к Arc, можно также использовать теги Azure:

ms_defender_container_exclude_sensors=truems_defender_container_exclude_azurepolicy=true