Создание отчетов о векторах атак

В отчетах о векторах атак показана цепочка уязвимых устройств по указанному пути атаки для устройств, обнаруженных определенным сетевым датчиком OT. Имитация атаки на определенный целевой объект в сети для обнаружения уязвимых устройств и анализа векторов атак в режиме реального времени.

Отчеты о векторах атак также могут помочь оценить действия по устранению рисков, чтобы убедиться, что вы принимаете все необходимые меры для снижения риска для сети. Например, используйте отчет о векторах атаки, чтобы понять, может ли обновление программного обеспечения нарушить путь злоумышленника или по-прежнему остается альтернативный путь атаки.

Предварительные требования

Для создания отчетов о векторах атак необходимо иметь доступ к сетевому датчику OT, для которого вы хотите создать данные, в качестве пользователя Администратор или аналитика безопасности.

Дополнительные сведения см. в статье Локальные пользователи и роли для мониторинга OT с помощью Defender для Интернета вещей.

Создание имитации вектора атаки

Создайте имитацию вектора атаки, чтобы можно было просмотреть итоговый отчет.

Чтобы создать имитацию вектора атаки, выполните следующие действия.

Войдите в консоль датчика и выберите вектор атаки слева.

Выберите Добавить имитацию и введите следующие значения:

Свойство Описание имя; Имя имитации Максимальное число векторов Максимальное количество векторов атак, которые необходимо включить в имитацию. Показать в схеме устройств Выберите , чтобы отобразить вектор атаки в виде группы на карте устройств. Показать все исходные устройства Выберите , чтобы рассматривать все устройства в качестве возможного источника атаки. Источник атаки Отображается только в том случае, если параметр Показать все исходные устройства отключен. Выберите одно или несколько устройств, которые будут рассматриваться в качестве источника атаки. Показать все целевые устройства Выберите , чтобы рассмотреть все устройства в качестве возможных целей атаки. Цель атаки Отображается только и является обязательным, если параметр Показать все целевые устройства отключен. Выберите одно или несколько устройств, которые будут рассматриваться в качестве цели атаки. Исключение устройств Выберите одно или несколько устройств для исключения из имитации вектора атаки. Исключение подсетей Выберите одну или несколько подсетей для исключения из моделирования вектора атаки. Щелкните Сохранить. Симуляция будет добавлена в список с количеством путей атак, указанных в круглых скобках.

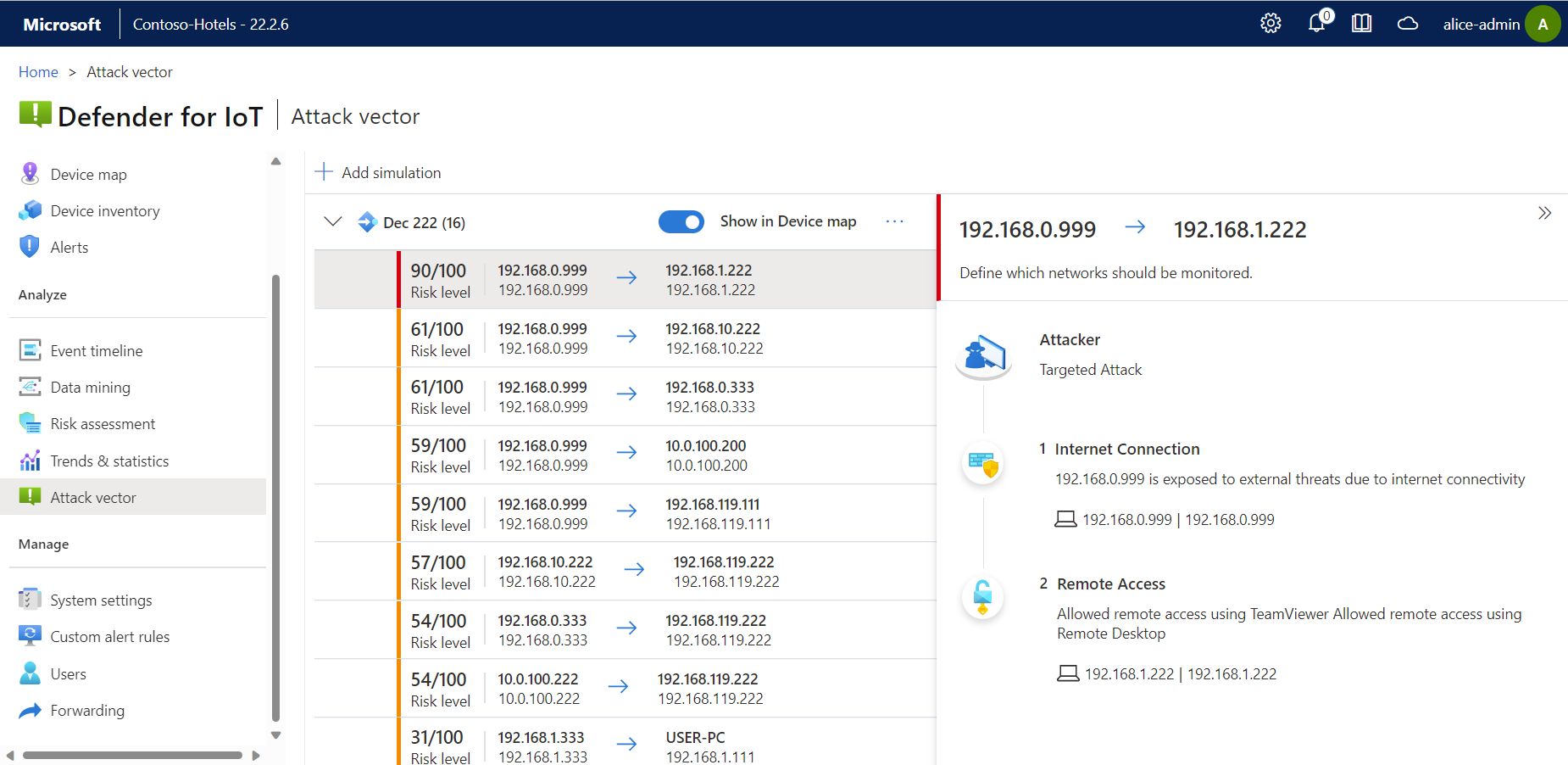

Разверните симуляцию, чтобы просмотреть список возможных векторов атак, и выберите один из них, чтобы просмотреть дополнительные сведения справа.

Пример:

Просмотр вектора атаки в схеме устройств

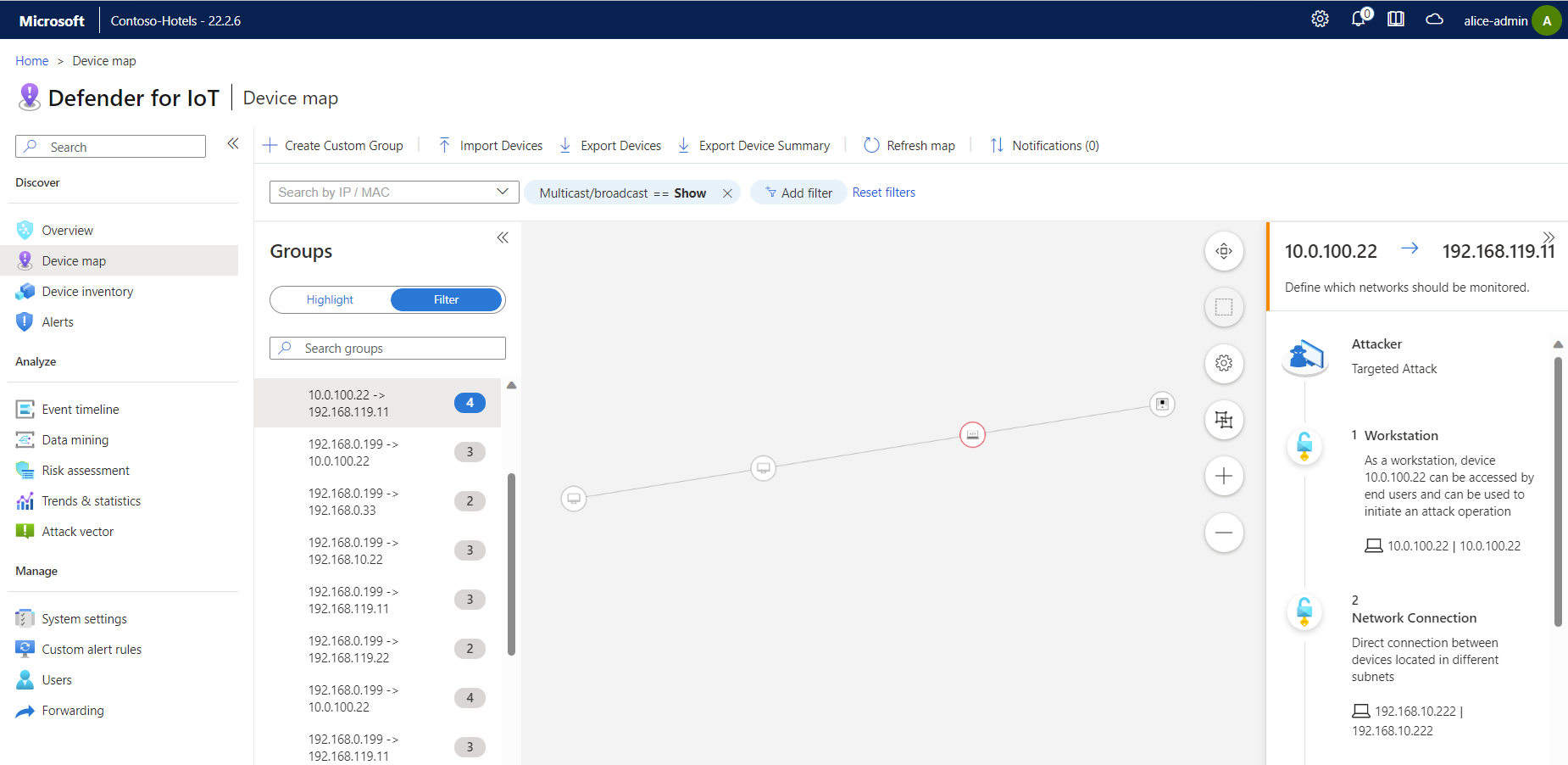

Схема устройств предоставляет графическое представление уязвимых устройств, обнаруженных в отчетах о векторах атак. Чтобы просмотреть вектор атаки на карте устройства, выполните следующие действия.

На странице Вектор атаки убедитесь, что для имитации включен параметр Показать в схеме устройств .

Выберите Схема устройств в боковом меню.

Выберите симуляцию, а затем выберите вектор атаки, чтобы визуализировать устройства на карте.

Пример:

Дополнительные сведения см. в разделе Анализ обнаружений датчиков на карте устройств.

Дальнейшие действия

Повышение уровня безопасности с помощью рекомендаций по безопасности Azure.

Просмотрите дополнительные отчеты на основе датчиков, подключенных к облаку, в портал Azure. Дополнительные сведения см. в статье Визуализация Microsoft Defender для данных Интернета вещей с помощью книг Azure Monitor.

Продолжайте создавать другие отчеты для получения дополнительных данных безопасности с датчика OT. Дополнительные сведения см. в разделе:

Обратная связь

Ожидается в ближайшее время: в течение 2024 года мы постепенно откажемся от GitHub Issues как механизма обратной связи для контента и заменим его новой системой обратной связи. Дополнительные сведения см. в разделе https://aka.ms/ContentUserFeedback.

Отправить и просмотреть отзыв по