Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

В этой статье вы узнаете, как настроить управляемый клиентом ключ (CMK) для шифрования данных в Azure DocumentDB. В этом руководстве описано, как настроить новый кластер Azure DocumentDB, кластер реплики или восстановленный кластер. Программа установки CMK использует управляемый клиентом ключ, хранящийся в Azure Key Vault, и управляемое удостоверение, назначаемое пользователем.

Предпосылки

подписка Azure

- Если у вас нет подписки Azure, создайте бесплатную учетную запись.

Используйте среду Bash в Azure Cloud Shell. Для получения дополнительной информации см. Get started with Azure Cloud Shell.

Если вы предпочитаете запускать справочные команды CLI локально, установите Azure CLI. Если вы работаете в Windows или macOS, подумайте о запуске Azure CLI в контейнере Docker. Дополнительные сведения см. в статье Как запустить Azure CLI в контейнере Docker.

Если вы используете локальную установку, войдите в Azure CLI с помощью команды az login . Чтобы завершить процесс аутентификации, следуйте шагам, отображаемым в вашем терминале. Для других вариантов входа см. Аутентификация в Azure с помощью Azure CLI.

Когда вас попросят, установите расширение Azure CLI при первом использовании. Дополнительные сведения о расширениях см. в разделе Использование расширений и управление ими с помощью Azure CLI.

Выполните команду az version, чтобы узнать установленную версию и зависимые библиотеки. Чтобы обновиться до последней версии, выполните команду az upgrade.

Подготовка управляемой идентичности, назначаемой пользователем, и Azure Key Vault

Чтобы настроить шифрование ключей, управляемых клиентом, в кластере Azure DocumentDB для MonogDB, вам потребуется управляемое удостоверение, назначаемое пользователем, экземпляр Azure Key Vault и правильно настроенные разрешения.

Important

Назначаемое пользователем управляемое удостоверение и экземпляр Azure Key Vault, используемые для настройки CMK, должны находиться в одном регионе Azure, где размещен кластер Azure DocumentDB, и все они принадлежат одному клиенту Майкрософт.

Использование портала Azure:

Создайте одно управляемое удостоверение, назначенное пользователем в регионе кластера, если у вас еще нет.

Создайте azure Key Vault в регионе кластера, если у вас еще нет одного хранилища ключей. Убедитесь, что выполнены требования. Кроме того, следуйте рекомендациям перед настройкой хранилища ключей и перед созданием ключа и назначьте необходимые разрешения управляемому удостоверению, назначаемого пользователем.

Создайте один ключ в хранилище ключей.

Предоставьте разрешения на управляемое удостоверение, назначаемое пользователем, экземпляру Azure Key Vault, как описано в требованиях.

Настройка шифрования данных с помощью управляемого клиентом ключа во время подготовки кластера

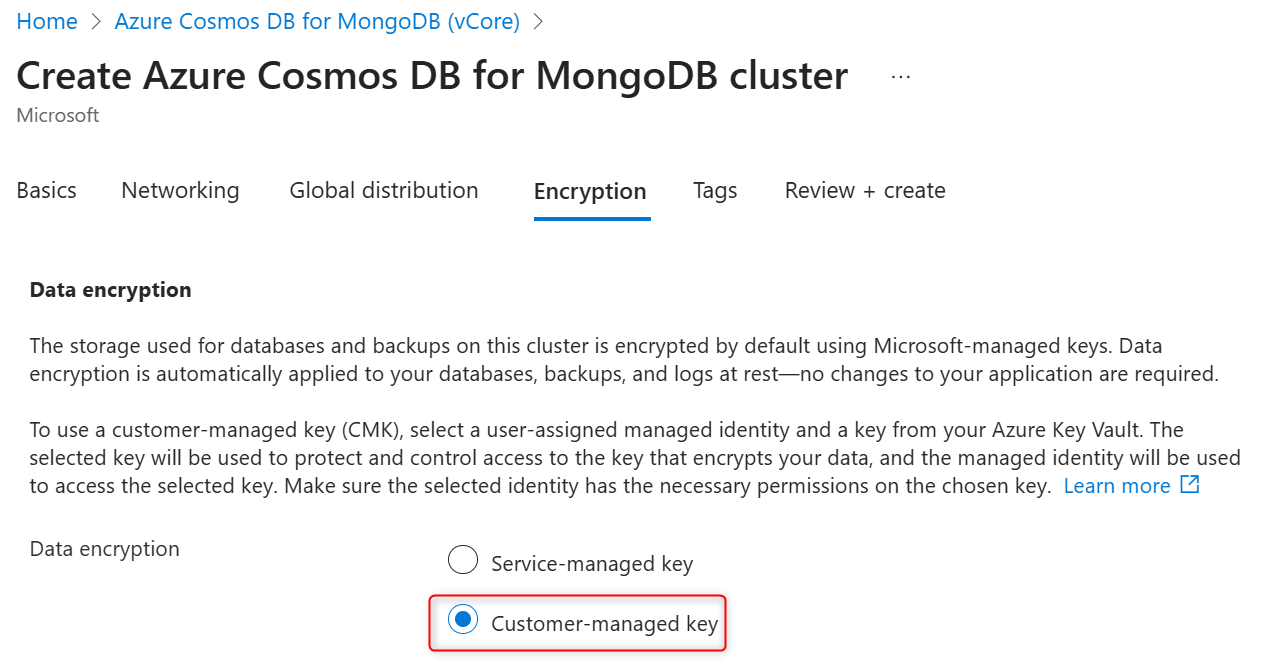

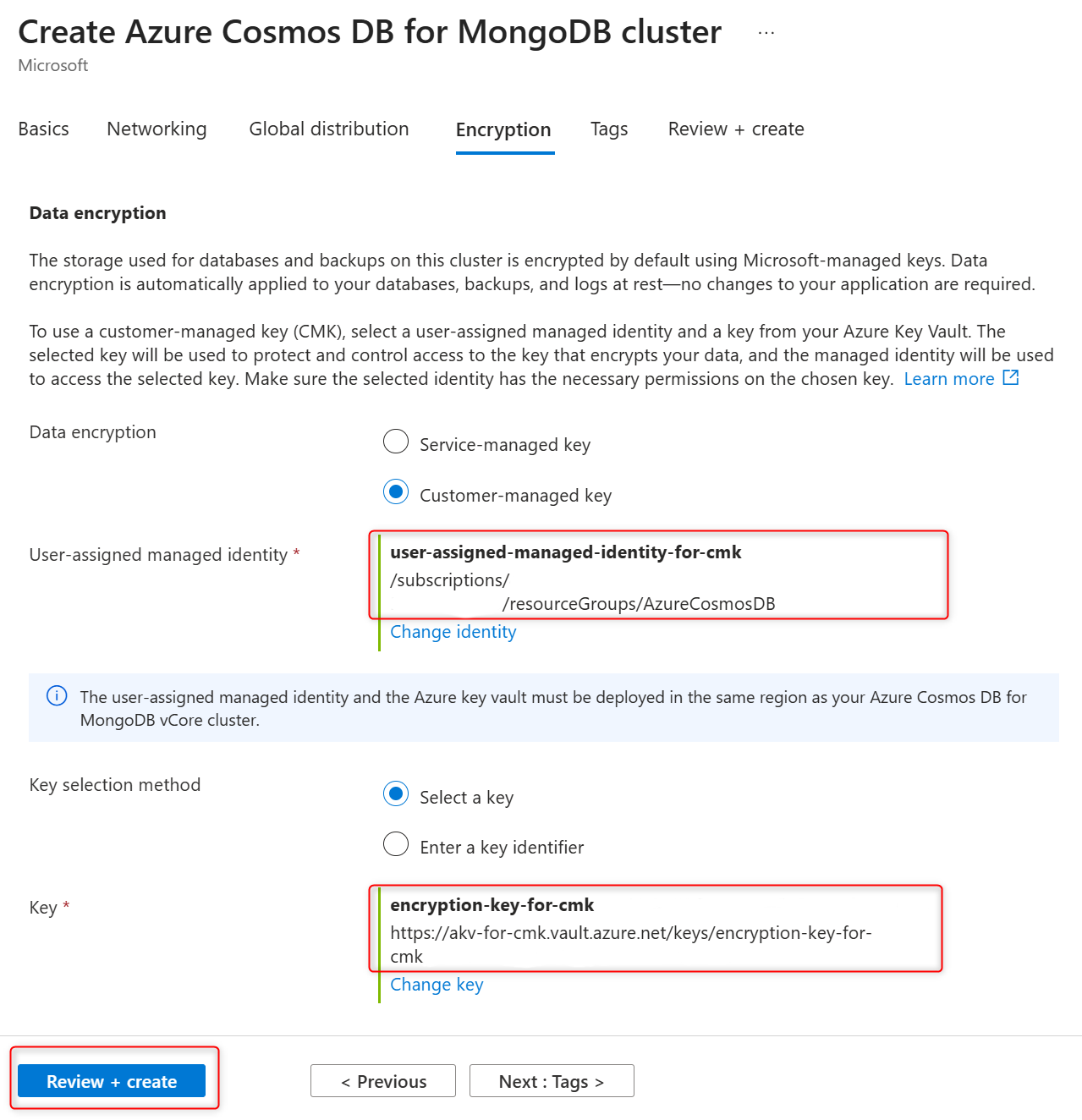

Во время подготовки нового кластера Azure DocumentDB управляемые службой ключи или ключи, управляемые клиентом для шифрования данных кластера, настраиваются на вкладке "Шифрование ". Выберите ключ, управляемый клиентом , для шифрования данных.

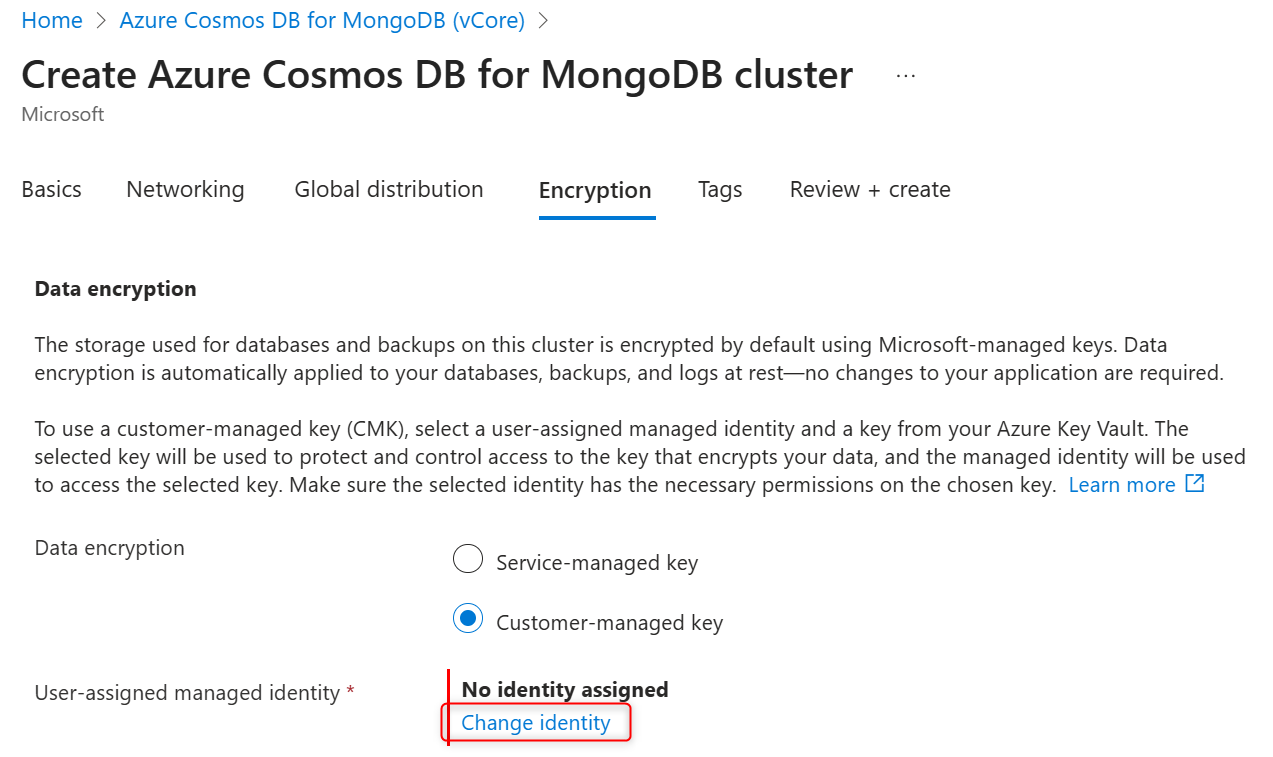

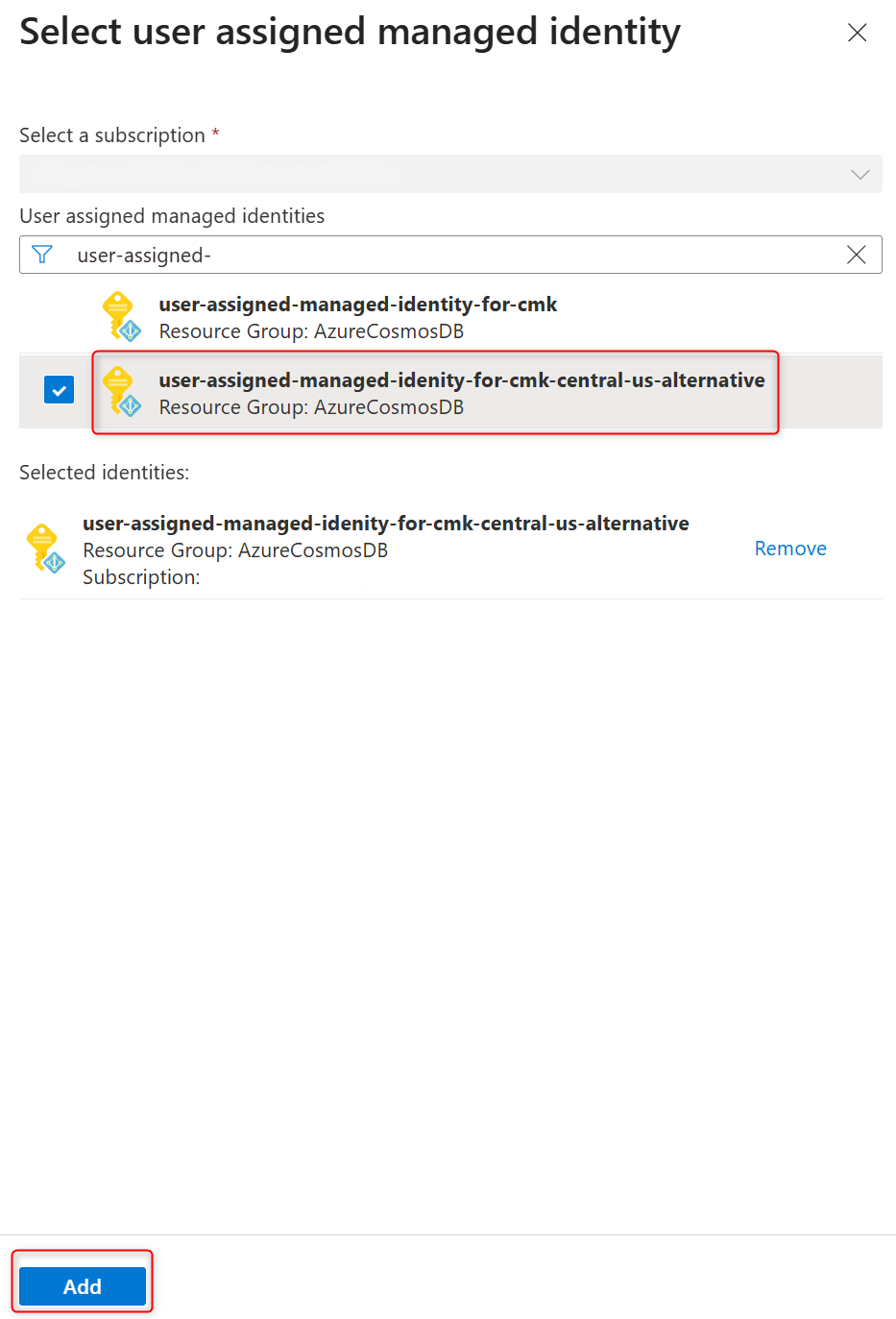

В разделе Пользовательское управляемое удостоверение выберите Изменить удостоверение.

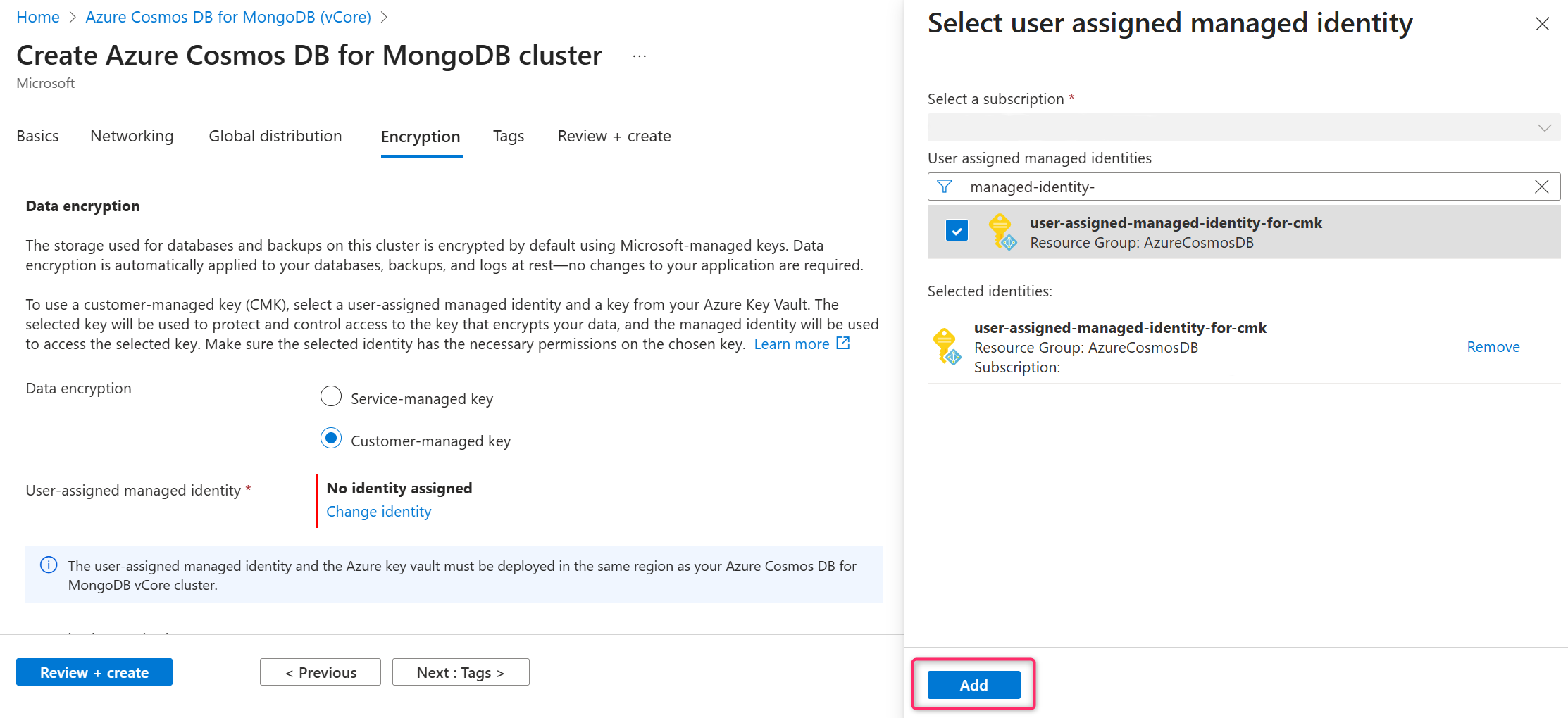

В списке управляемых удостоверений, назначаемых пользователем, выберите то, которое ваш кластер будет использовать для доступа к ключу шифрования данных, хранящемуся в Azure Key Vault.

Нажмите кнопку "Добавить".

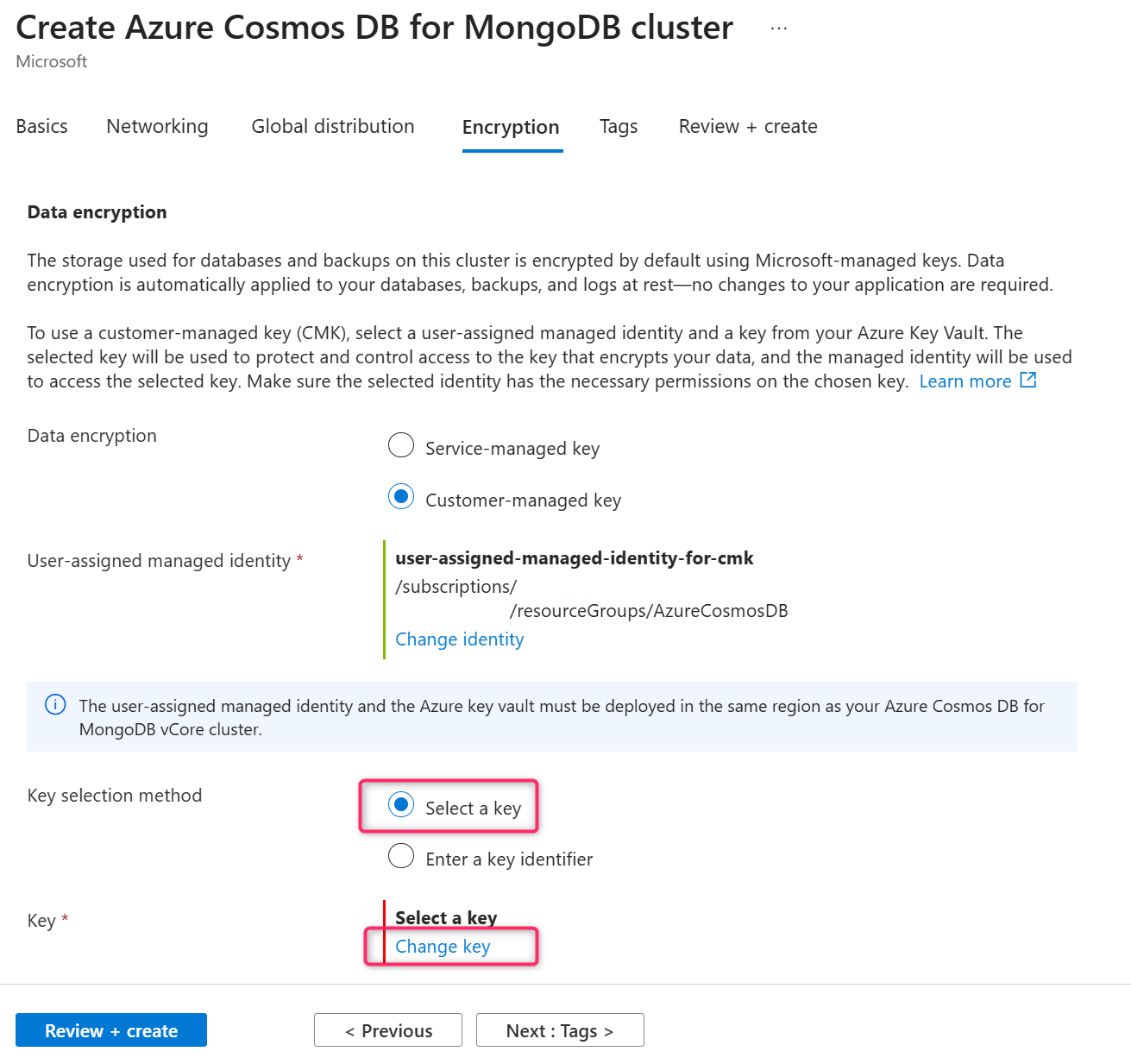

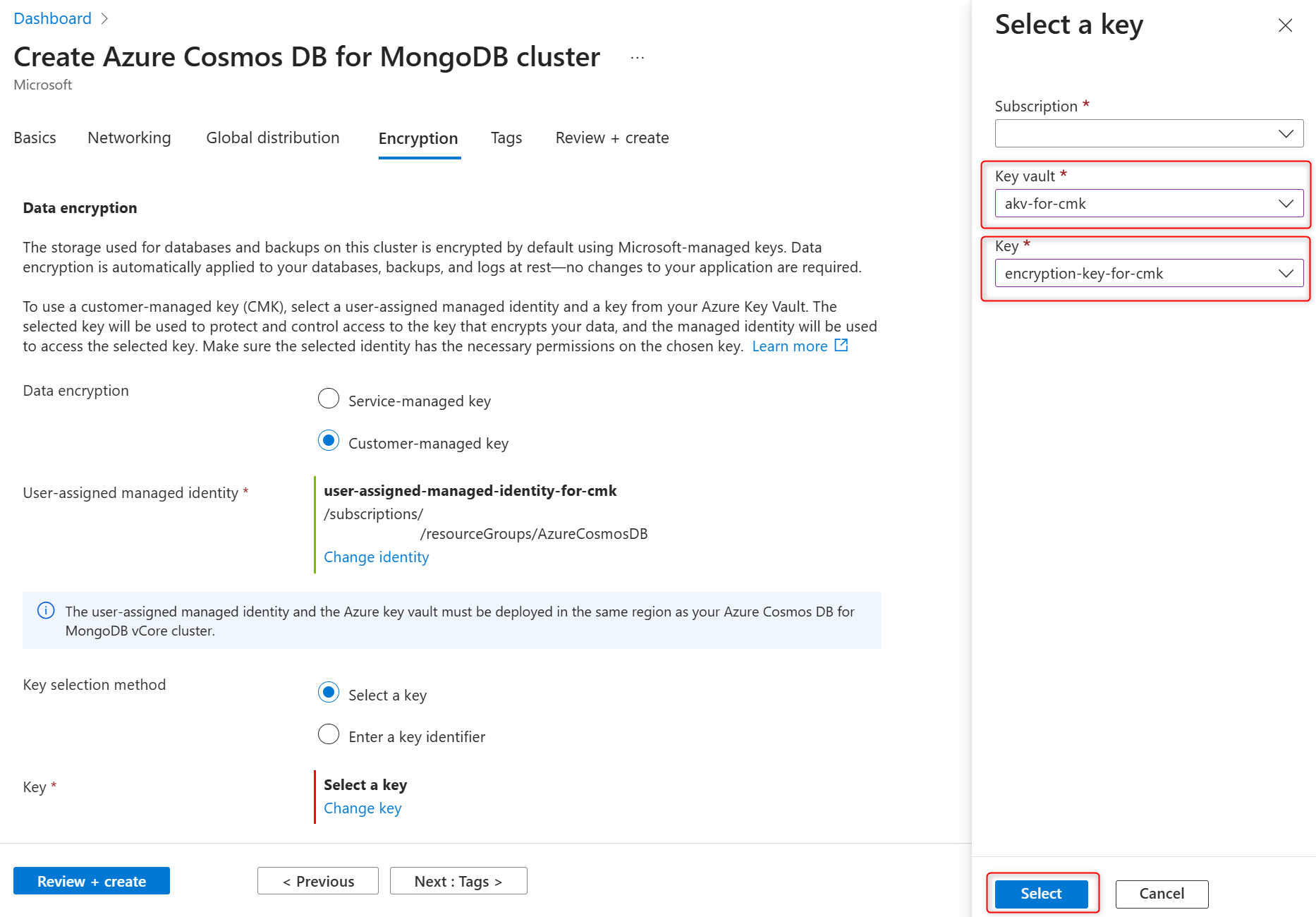

В методе выбора ключа выберите "Выбрать ключ ".

В разделе "Ключ" выберите "Изменить ключ ".

В области "Выбор ключа " выберите Azure Key Vault в хранилище ключей и ключ шифрования в ключе и подтвердите выбор, нажав кнопку "Выбрать".

Important

Выбранный экземпляр Azure Key Vault должен находиться в том же регионе Azure, где будет размещен кластер Azure DocumentDB.

Подтвердите назначаемое пользователем управляемое удостоверение и ключ шифрования на вкладке "Шифрование " и выберите "Проверить и создать ", чтобы создать кластер.

Обновление параметров шифрования данных в кластере с поддержкой CMK

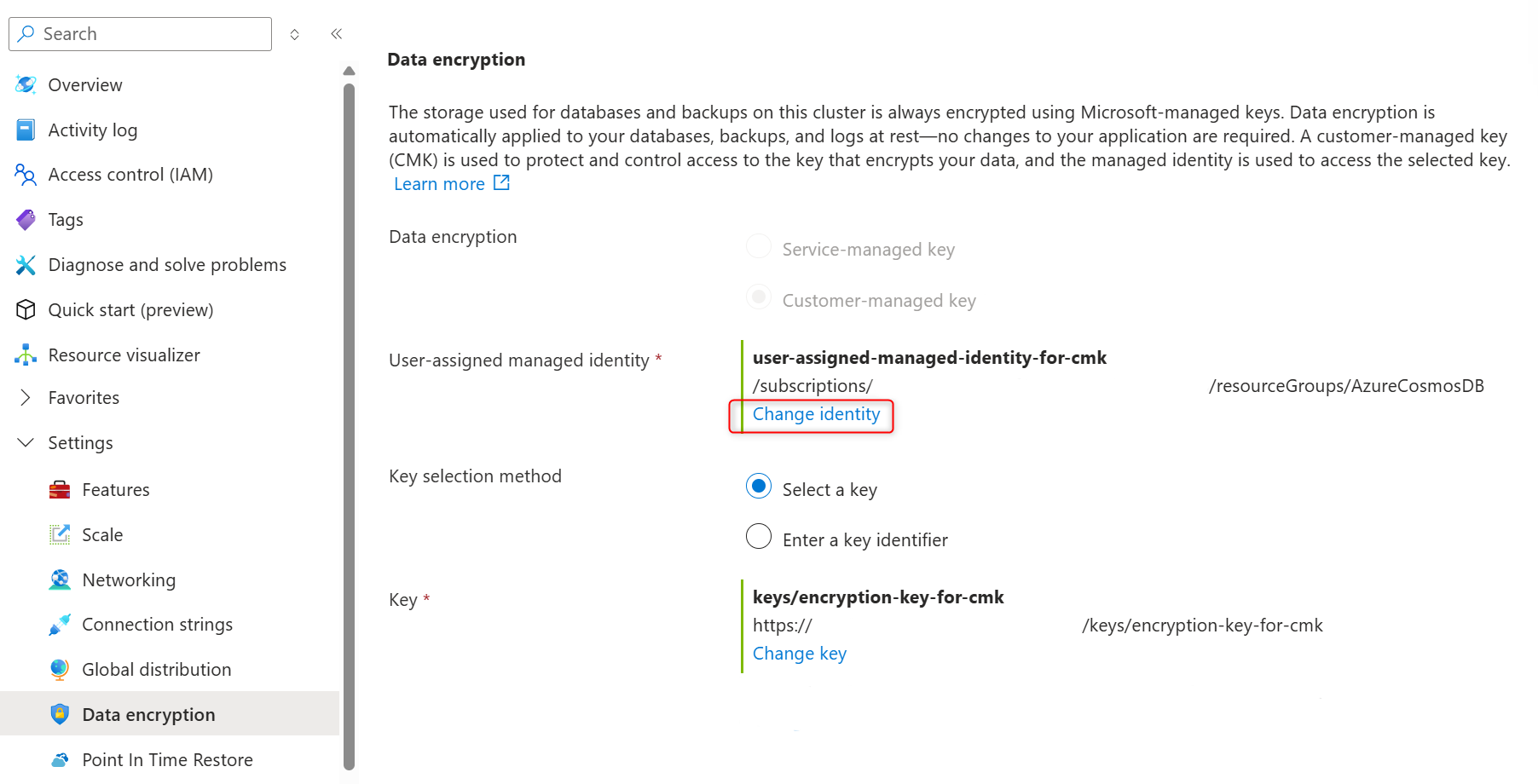

Для существующих кластеров, которые были развернуты с шифрованием данных с помощью ключа, управляемого клиентом, можно выполнить несколько изменений конфигурации. Вы можете изменить хранилище ключей, в котором хранится ключ шифрования, и ключ шифрования, используемый в качестве управляемого клиентом ключа. Вы также можете изменить управляемое удостоверение, назначаемое пользователем, используемое службой для доступа к ключу шифрования, сохраненном в хранилище ключей.

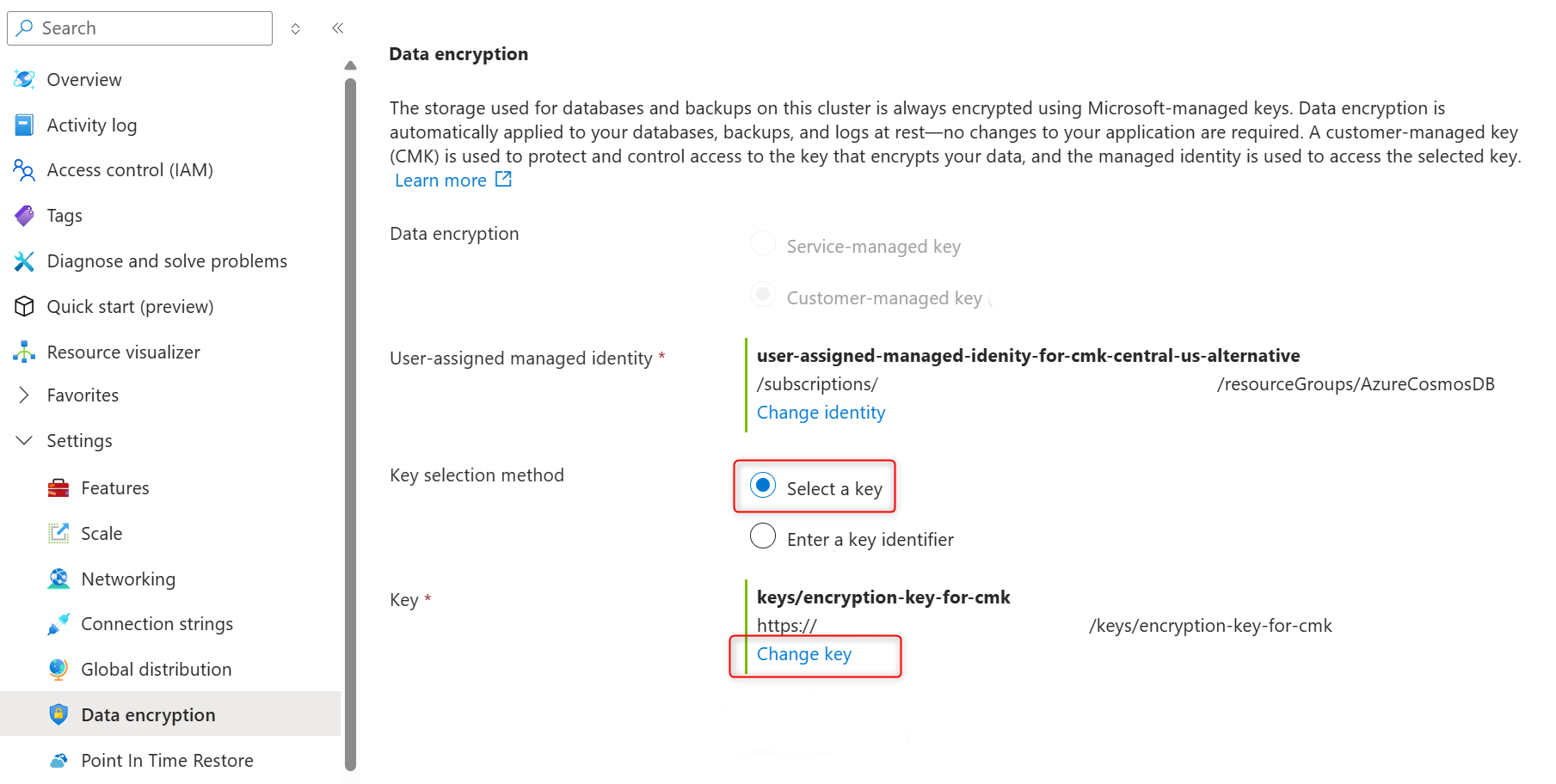

На боковой панели кластера в разделе "Параметры" выберите "Шифрование данных".

В разделе Пользовательское управляемое удостоверение выберите Изменить удостоверение.

В списке управляемых удостоверений, назначаемых пользователем, выберите то, которое ваш кластер будет использовать для доступа к ключу шифрования данных, хранящемуся в Azure Key Vault.

Нажмите кнопку "Добавить".

В методе выбора ключа выберите "Выбрать ключ ".

В разделе "Ключ" выберите "Изменить ключ".

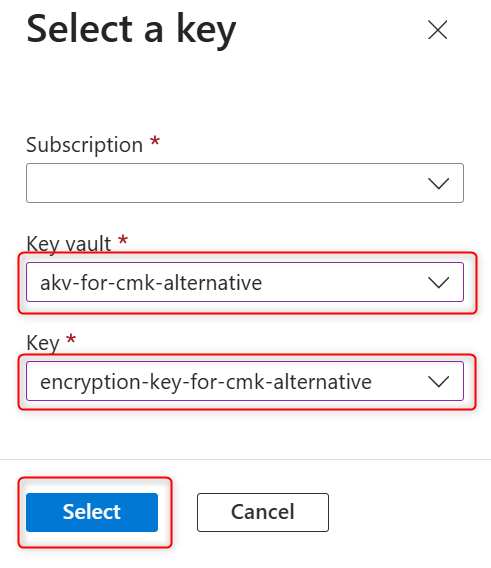

В области "Выбор ключа " выберите Azure Key Vault в хранилище ключей и ключ шифрования в ключе и подтвердите выбор, нажав кнопку "Выбрать".

Important

Выбранный экземпляр Azure Key Vault должен находиться в том же регионе Azure, где размещен кластер Azure DocumentDB.

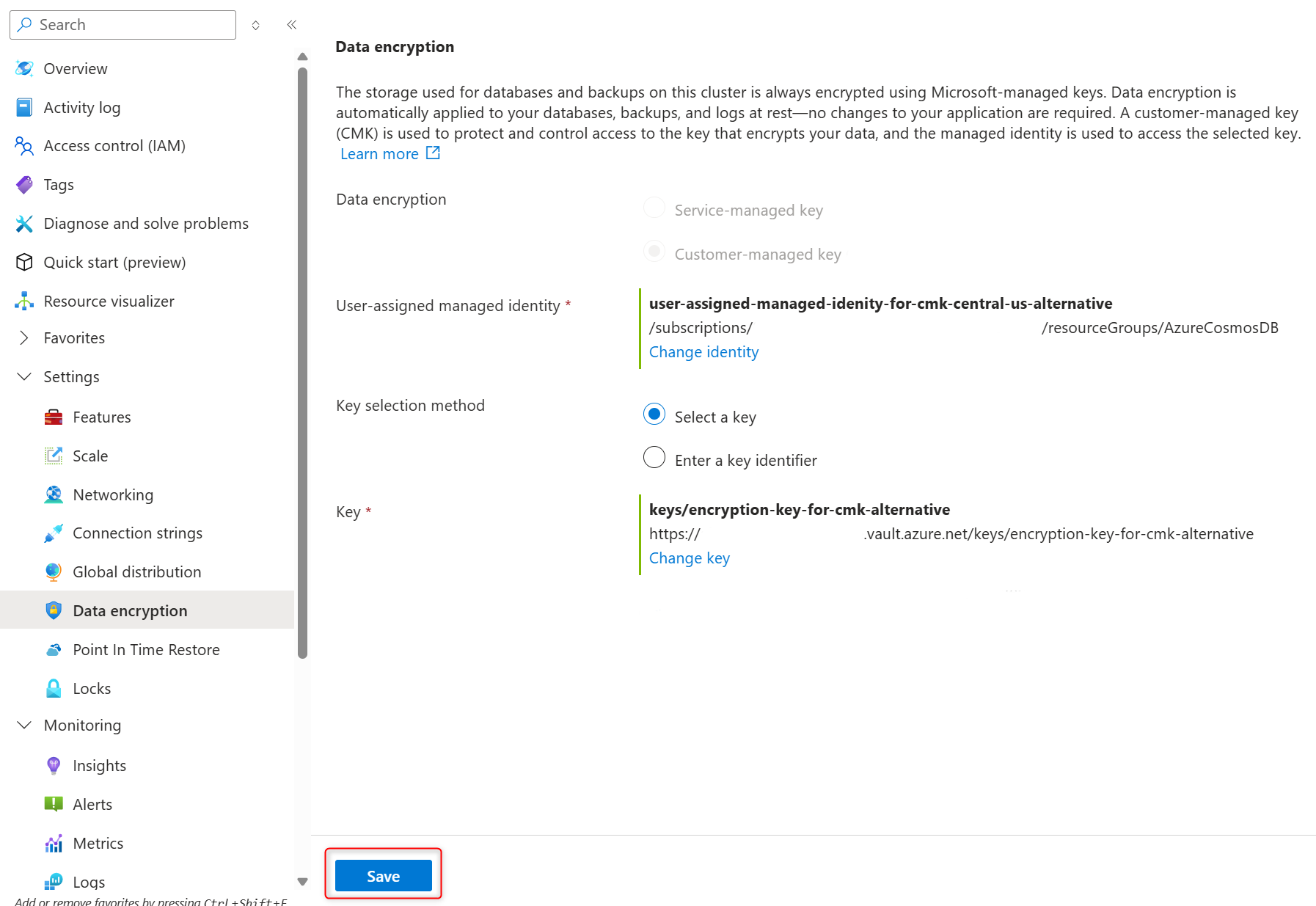

Убедитесь, что на странице шифрования данных выбрано управляемое удостоверение и ключ шифрования, назначаемые пользователем, и нажмите кнопку "Сохранить ", чтобы подтвердить выбранные параметры и создать кластер реплики.

Хотите ли вы изменить только управляемое удостоверение, назначаемое пользователем для доступа к ключу, или хотите изменить только ключ, используемый для шифрования данных, или вы хотите изменить оба в одно и то же время, необходимо предоставить все параметры, перечисленные в JSON-файле.

Если ключ или назначаемое пользователем управляемое удостоверение не существует, возникает ошибка.

Удостоверения, передаваемые в качестве параметров, если они существуют и допустимы, автоматически добавляются в список управляемых удостоверений, назначенных пользователем, связанных с кластером Azure DocumentDB. Это остается фактом, даже если команда позже все равно закончится другой ошибкой.

Изменение режима шифрования данных в существующих кластерах

Единственный момент, в котором можно решить, следует ли использовать управляемый службой ключ или ключ, управляемый клиентом для шифрования данных, — во время создания кластера. После принятия этого решения и создания кластера нельзя переключаться между двумя параметрами. Чтобы создать копию кластера Azure DocumentDB с другим параметром шифрования, можно создать кластер реплики или выполнить восстановление кластера и выбрать новый режим шифрования во время кластера реплики или восстановленного создания кластера.

Включение или отключение шифрования данных, управляемого клиентом (CMK), во время создания кластера реплики

Выполните следующие действия, чтобы создать кластер реплики с шифрованием данных CMK или SMK, чтобы включить или отключить CMK в кластере реплики.

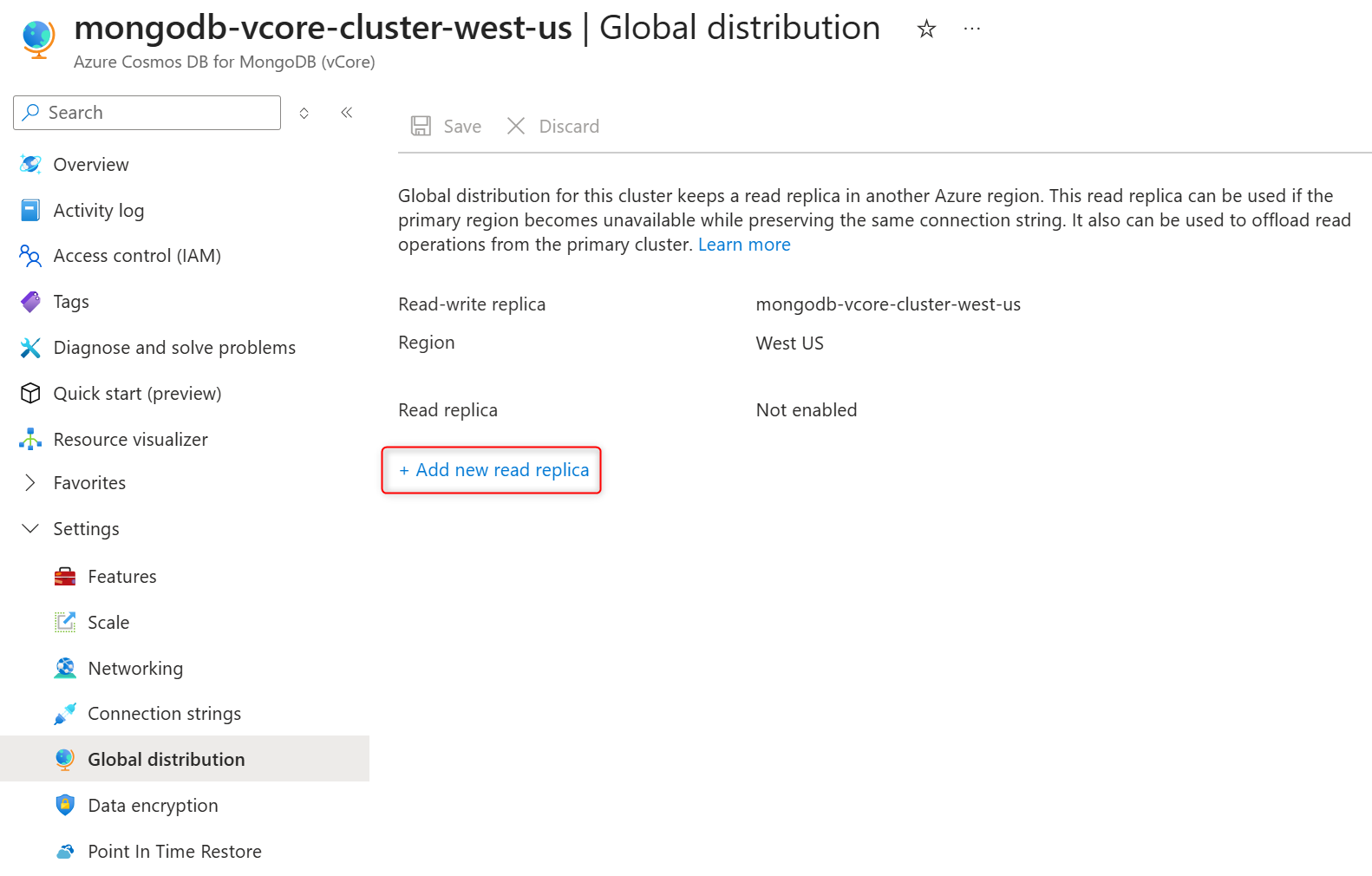

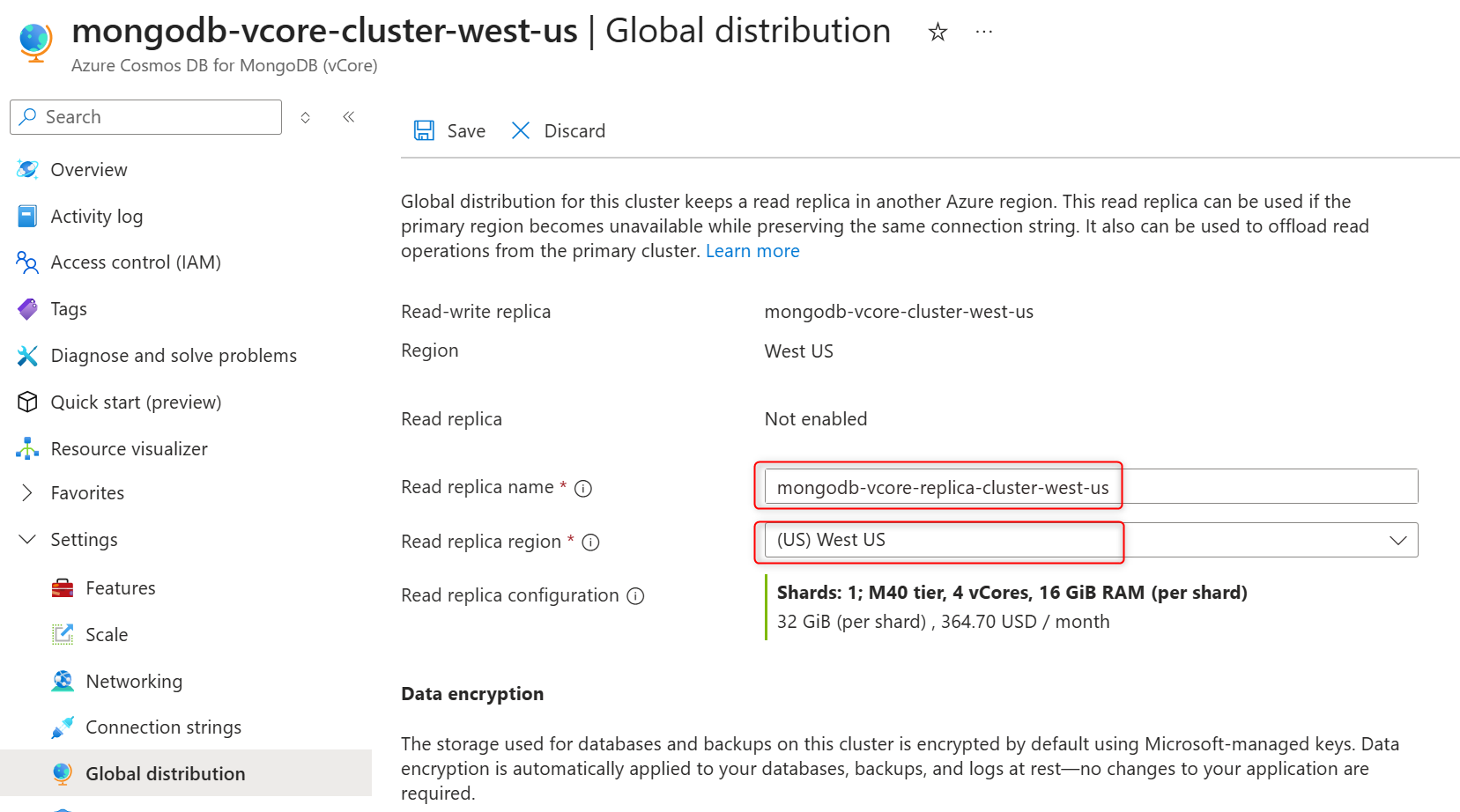

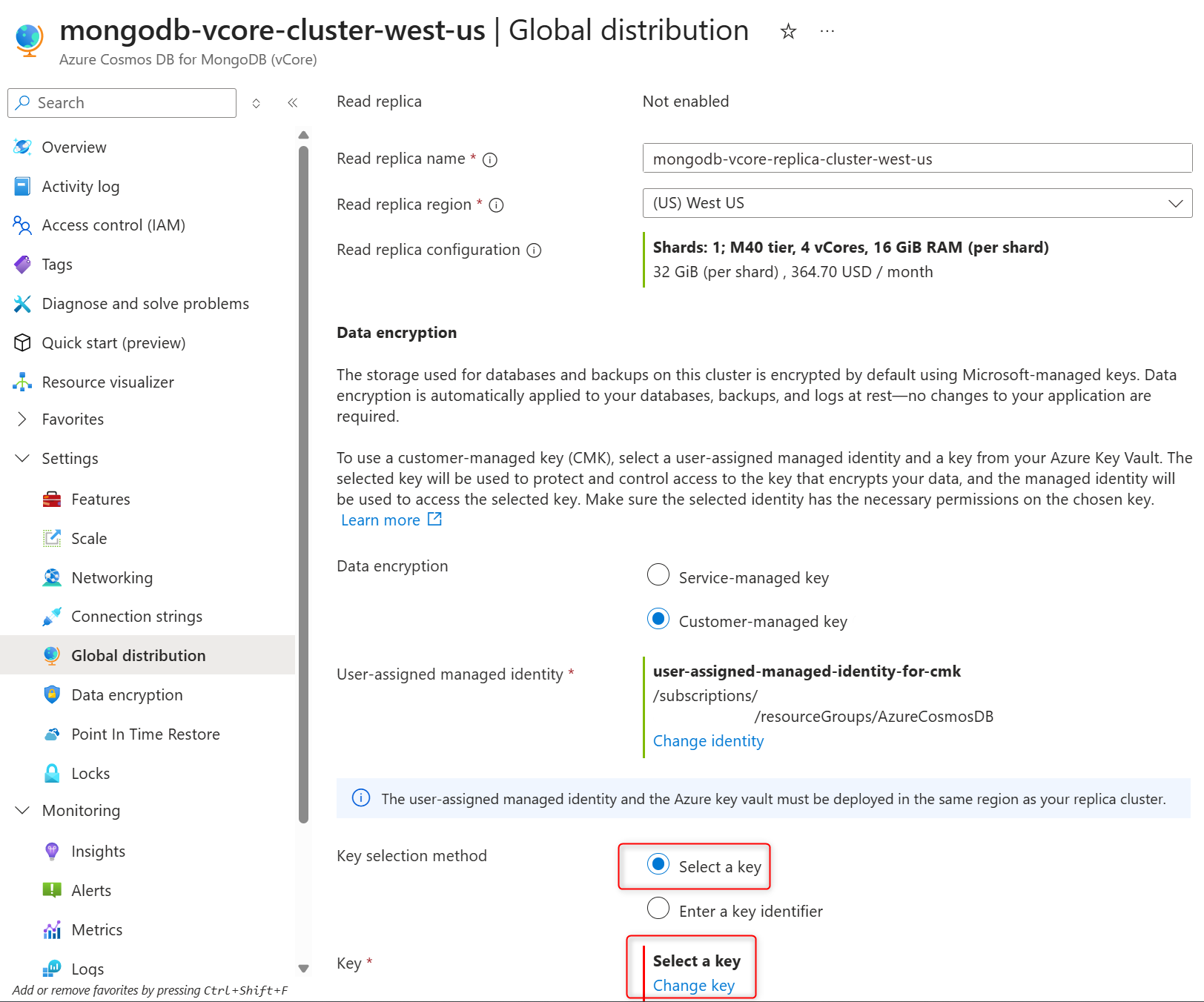

На боковой панели кластера в разделе "Параметры" выберите "Глобальное распределение".

Выберите Добавить новую реплику для чтения.

Укажите имя кластера реплики в поле имени реплики чтения .

Выберите регион в регионе реплики чтения. Кластер реплики размещается в выбранном регионе Azure.

Замечание

Кластер реплик всегда создается в той же подписке Azure и группе ресурсов, что и его основной кластер (чтение и запись).

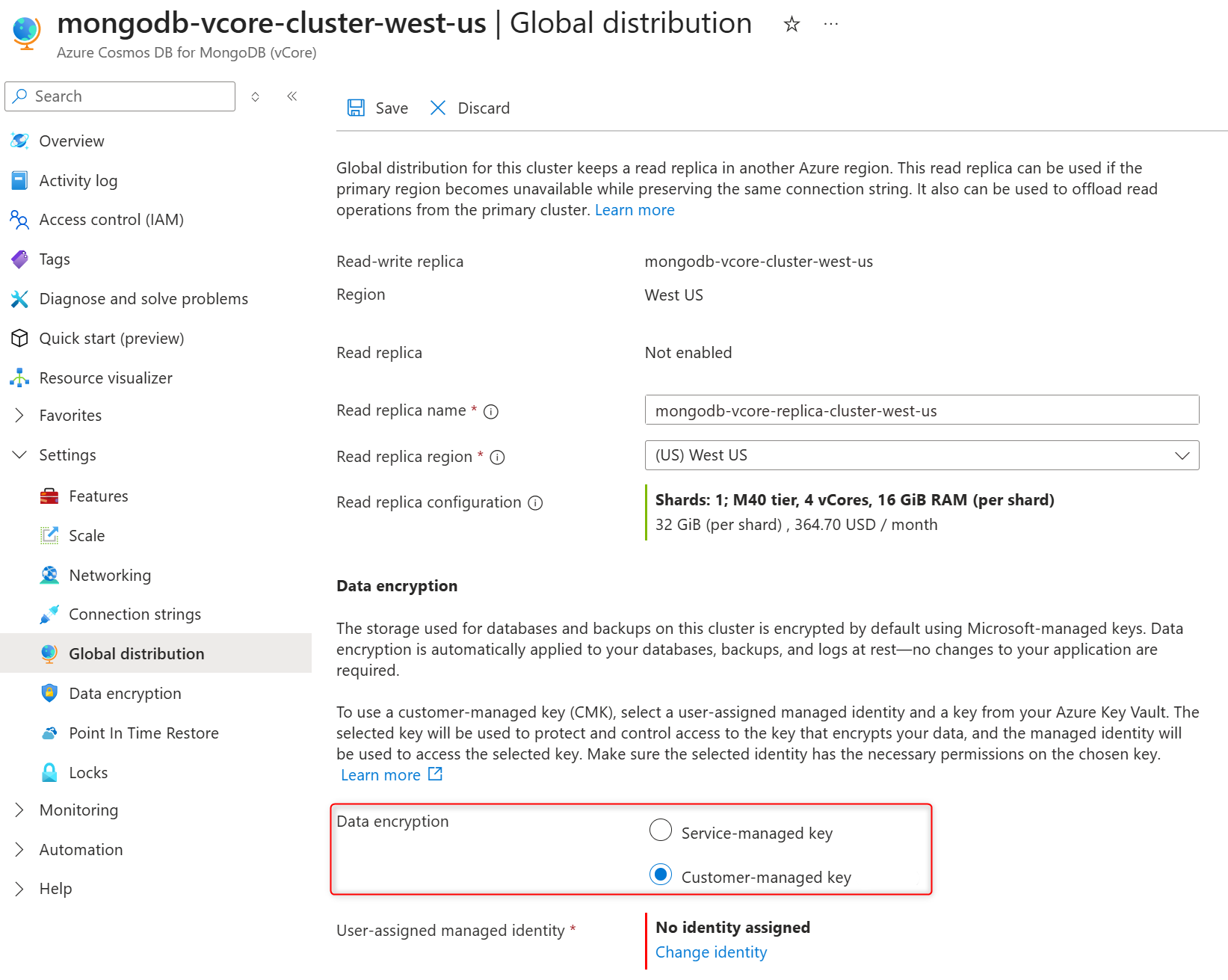

В разделе "Шифрование данных " выберите ключ, управляемый клиентом , чтобы включить ключ CMK или управляемый службой ключ , чтобы отключить CMK в кластере реплики.

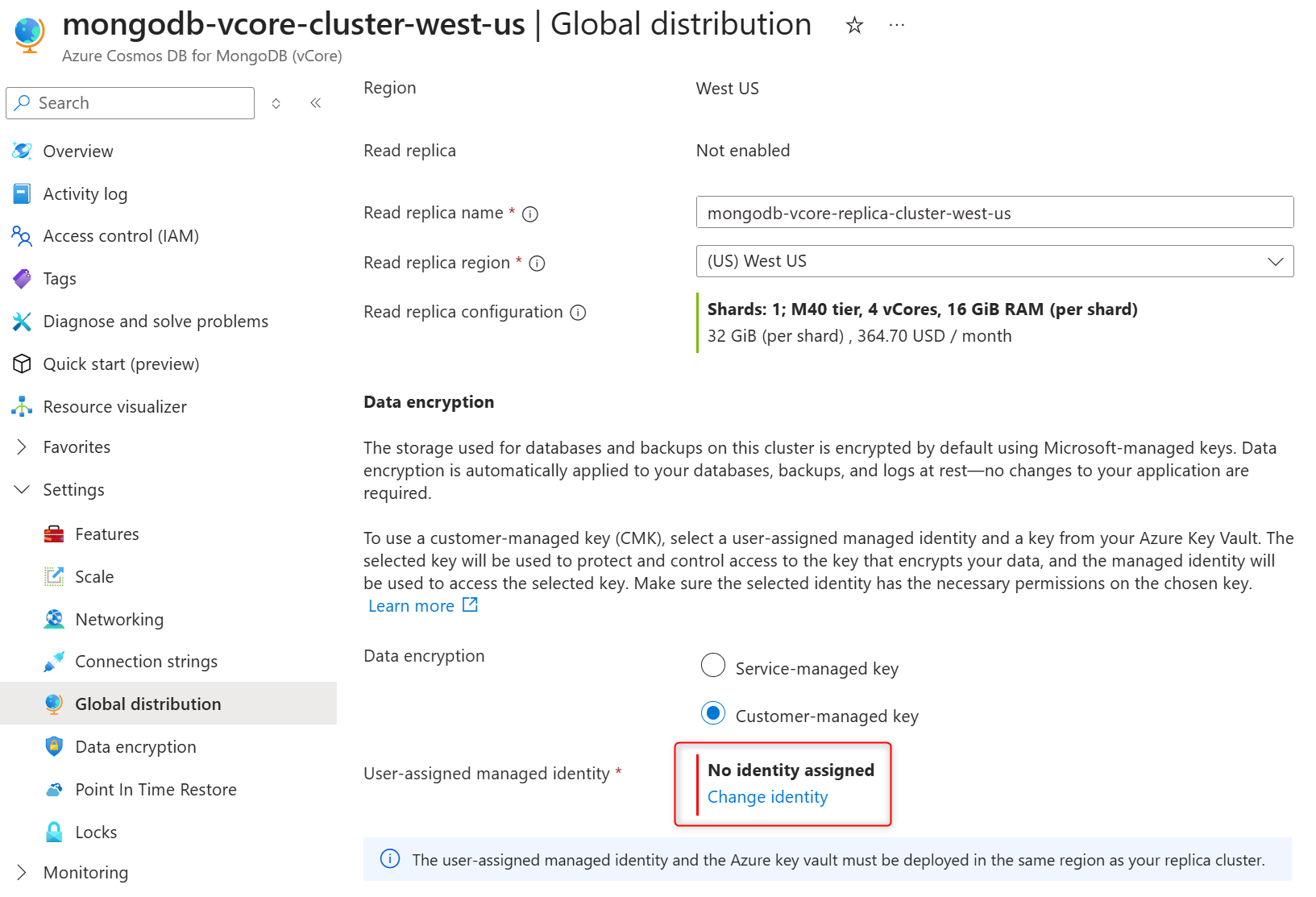

В разделе Пользовательское управляемое удостоверение выберите Изменить удостоверение.

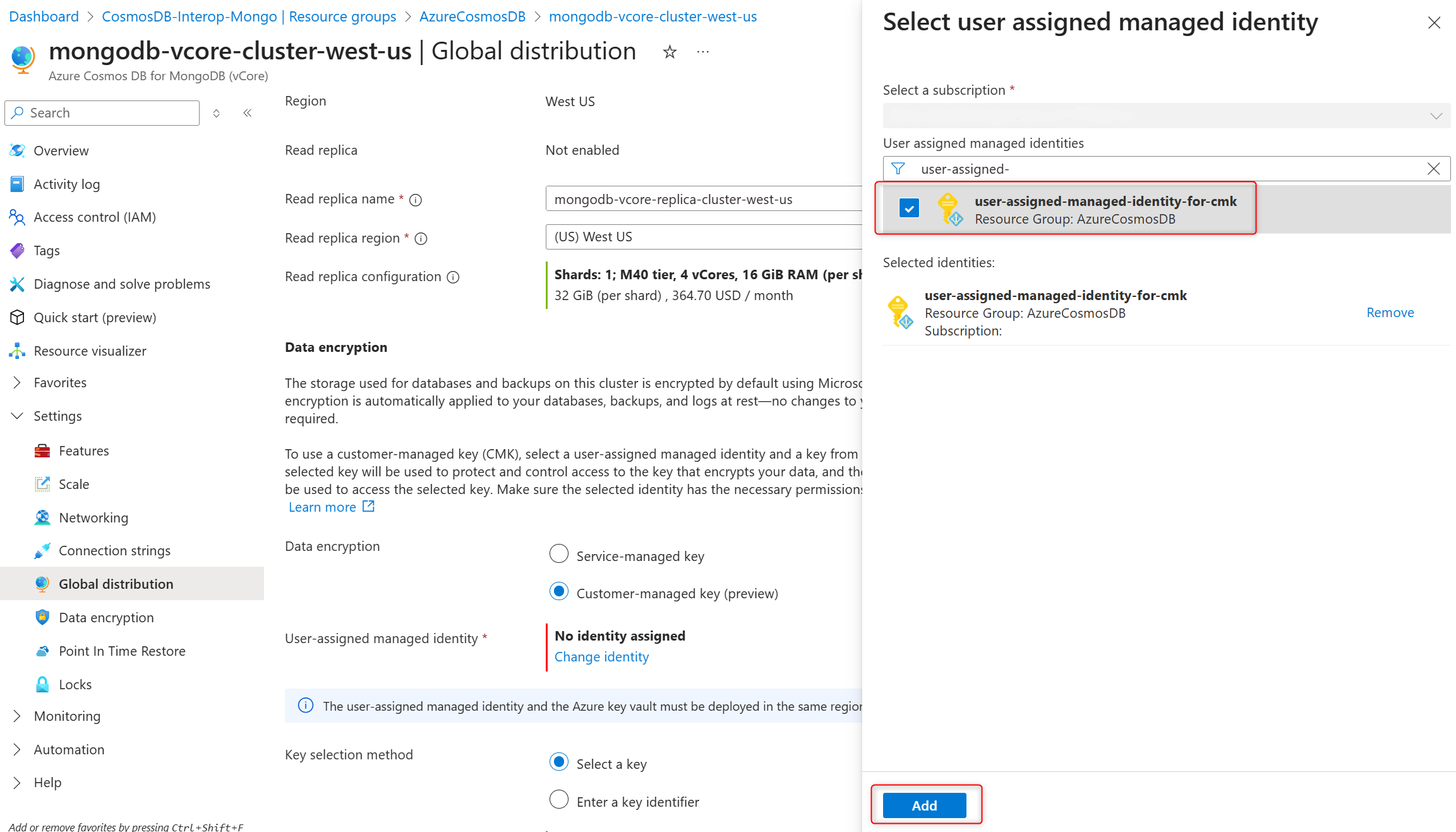

В списке управляемых удостоверений, назначаемых пользователем, выберите то, которое ваш кластер будет использовать для доступа к ключу шифрования данных, хранящемуся в Azure Key Vault.

Нажмите кнопку "Добавить".

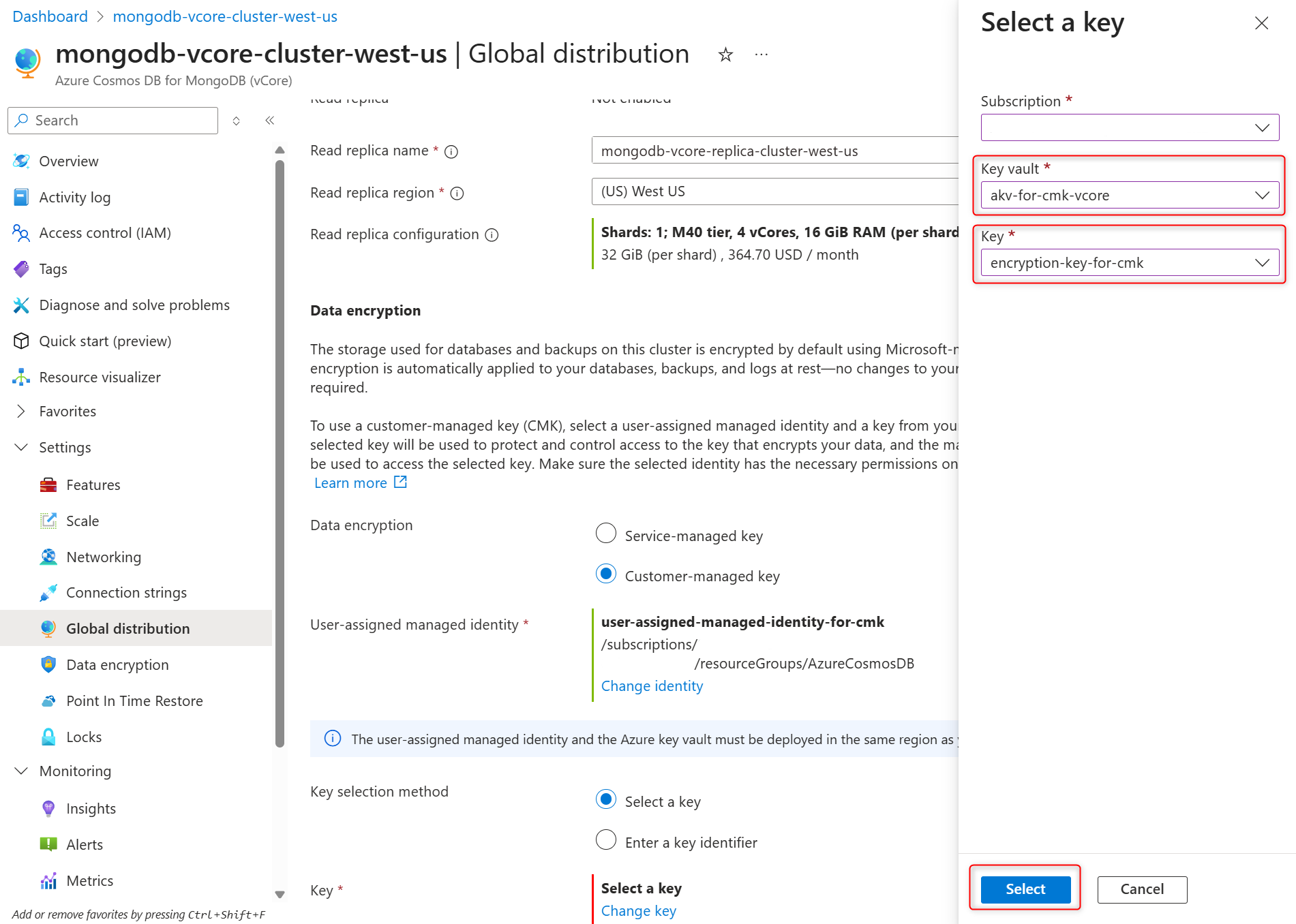

В методе выбора ключа выберите "Выбрать ключ ".

В разделе "Ключ" выберите "Изменить ключ".

В области "Выбор ключа " выберите Azure Key Vault в хранилище ключей и ключ шифрования в ключе и подтвердите выбор, нажав кнопку "Выбрать".

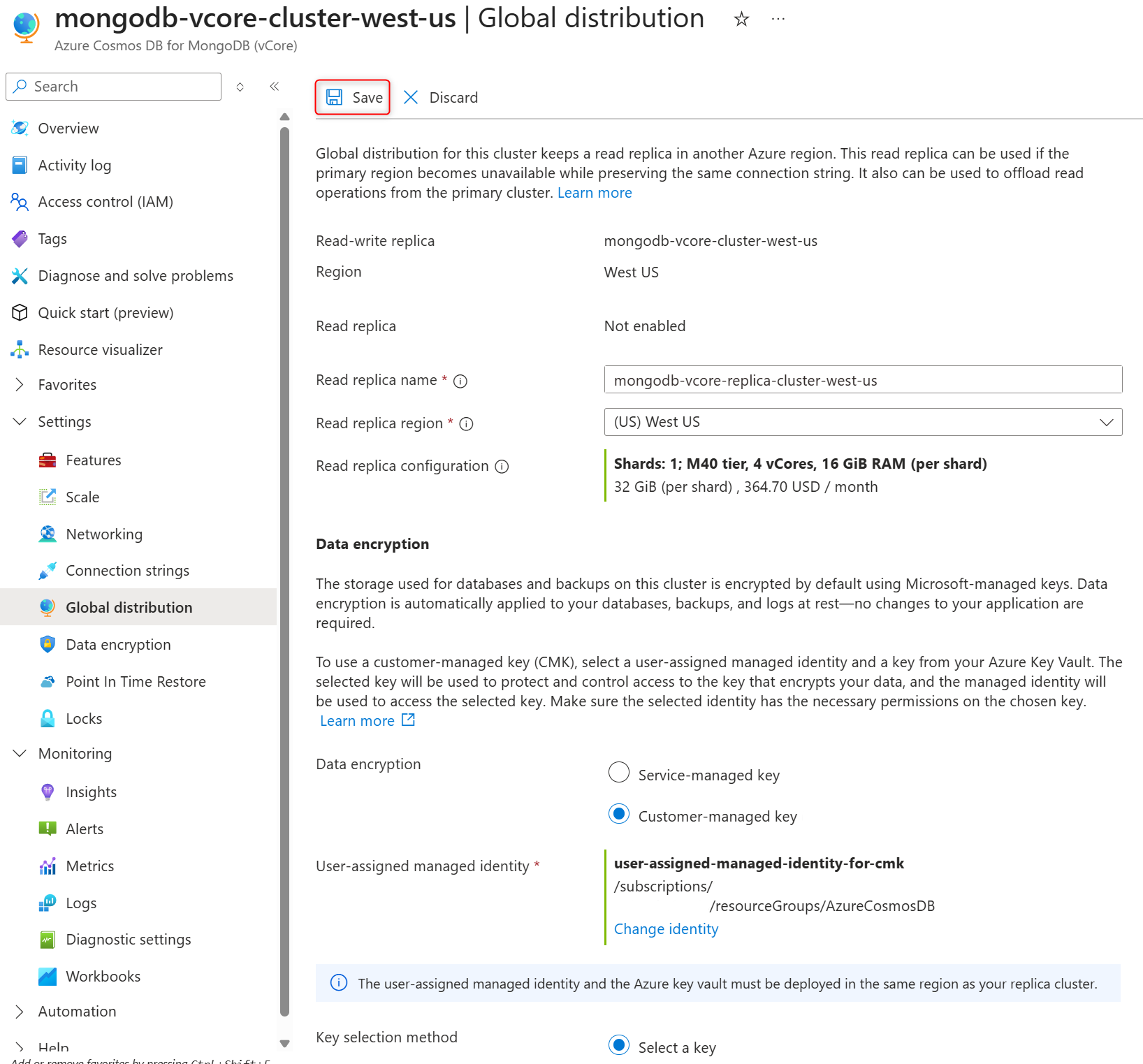

Подтвердите назначаемое пользователем управляемое удостоверение и ключ шифрования на странице глобального распространения и нажмите кнопку "Сохранить ", чтобы подтвердить выбор и создать кластер реплики.

Включение или отключение шифрования данных, управляемого клиентом (CMK), во время восстановления кластера

Процесс восстановления создает новый кластер с той же конфигурацией в том же регионе Azure, подписке и группе ресурсов, что и исходная. Выполните следующие действия, чтобы создать восстановленный кластер с поддержкой CMK или SMK.

Выберите существующий кластер Azure DocumentDB.

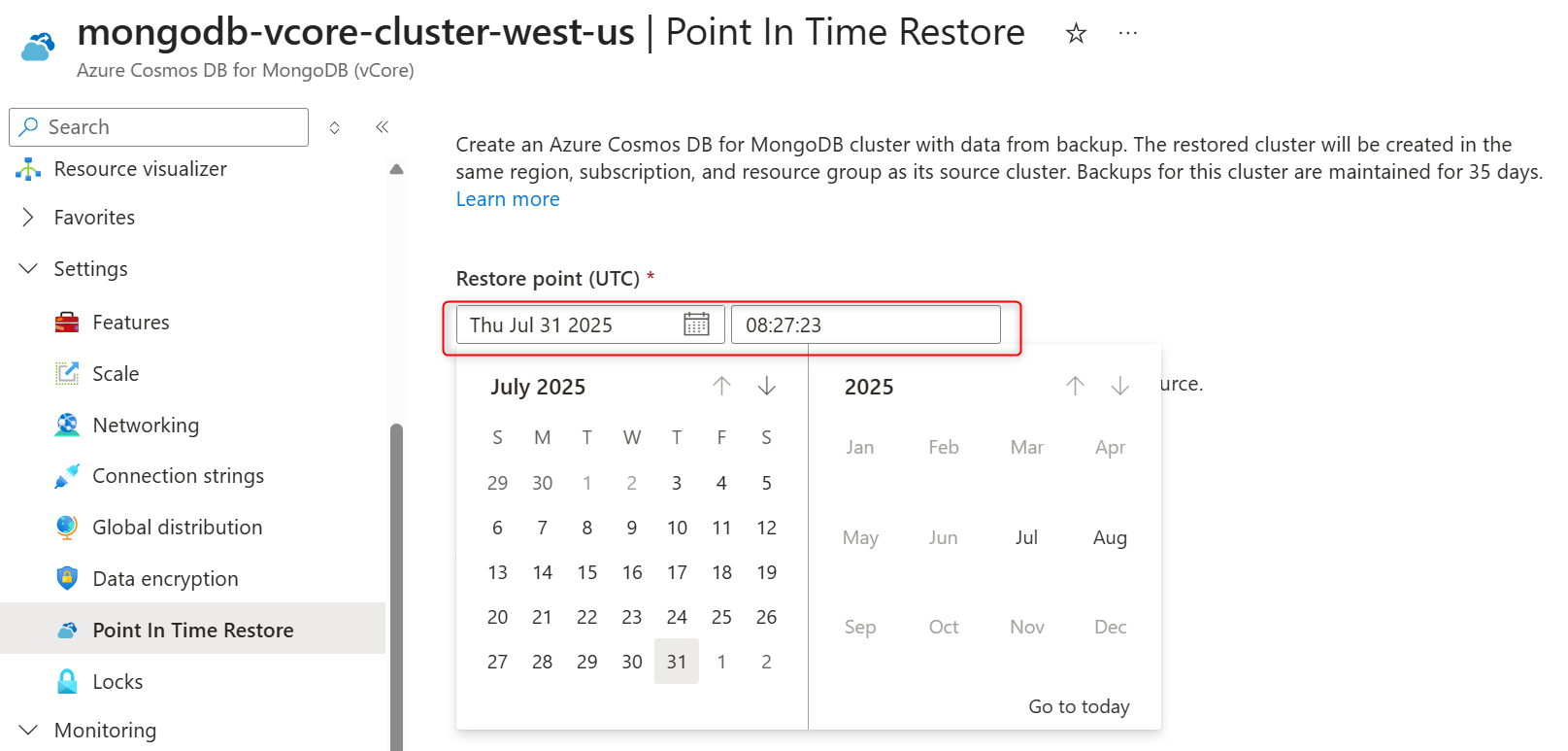

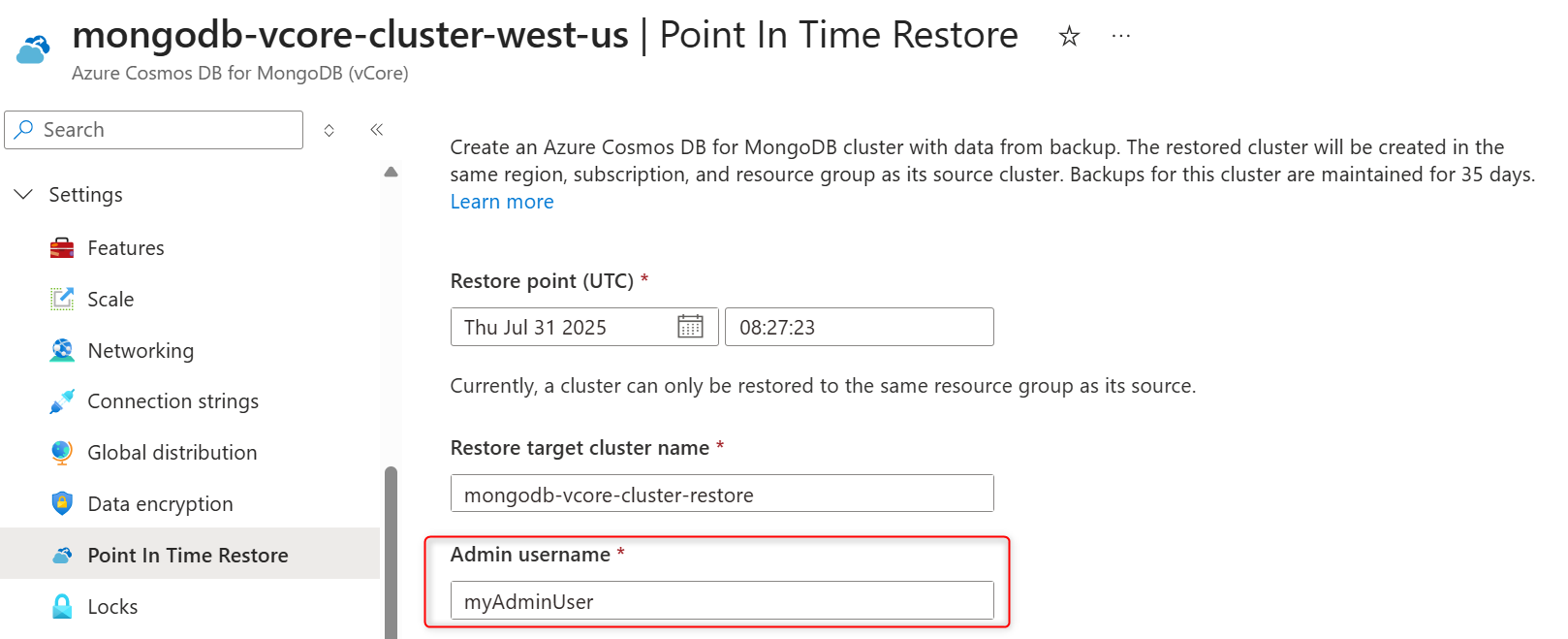

На боковой панели кластера в разделе "Параметры" выберите " Восстановление точки во времени".

Выберите дату и укажите время (в часовом поясе UTC) в полях даты и времени.

Введите имя кластера в поле "Имя целевого кластера для восстановления".

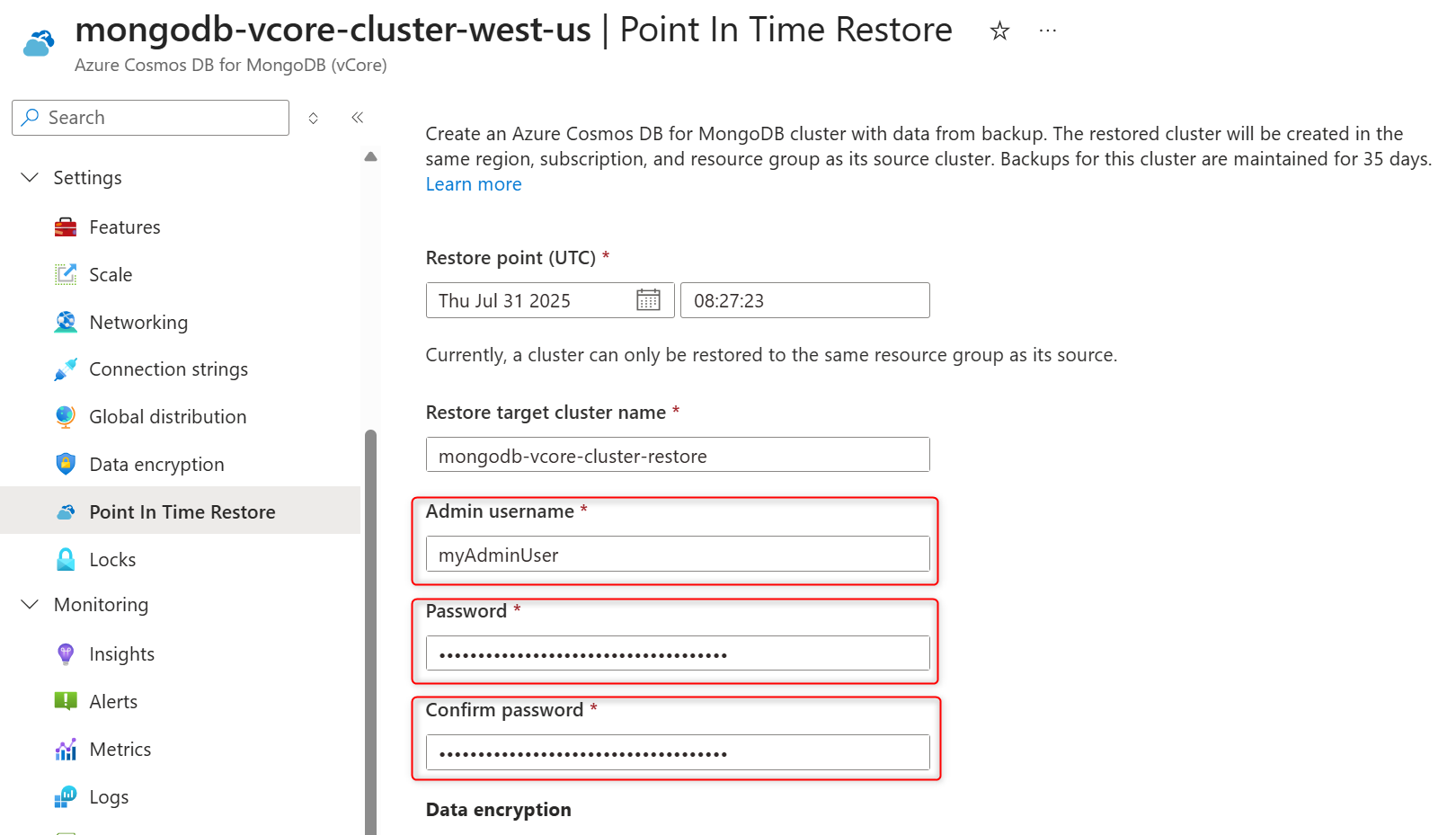

Введите имя администратора кластера для восстановленного кластера в поле имени пользователя администратора .

Введите пароль для роли администратора в полях "Пароль " и "Подтверждение пароля ".

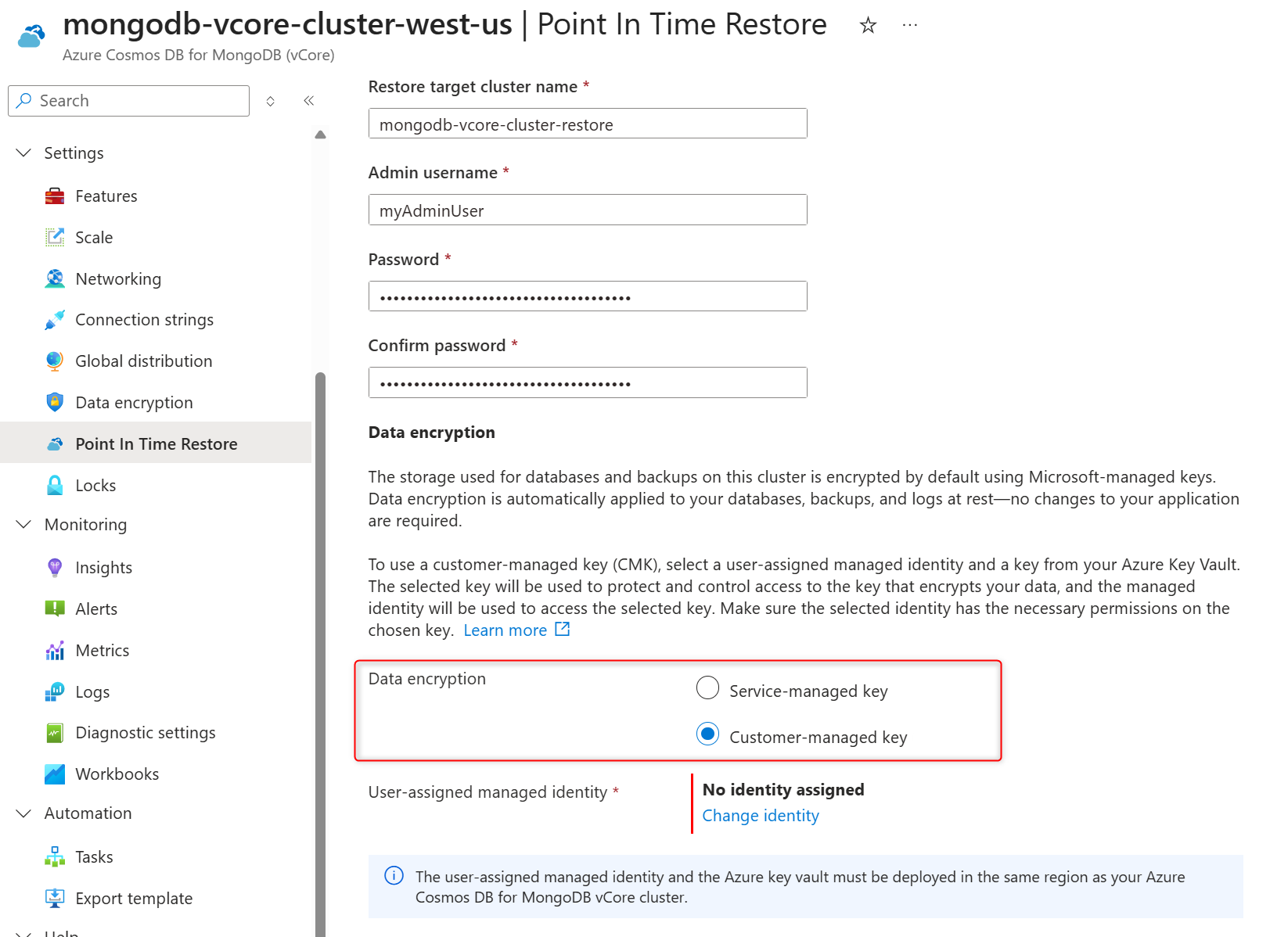

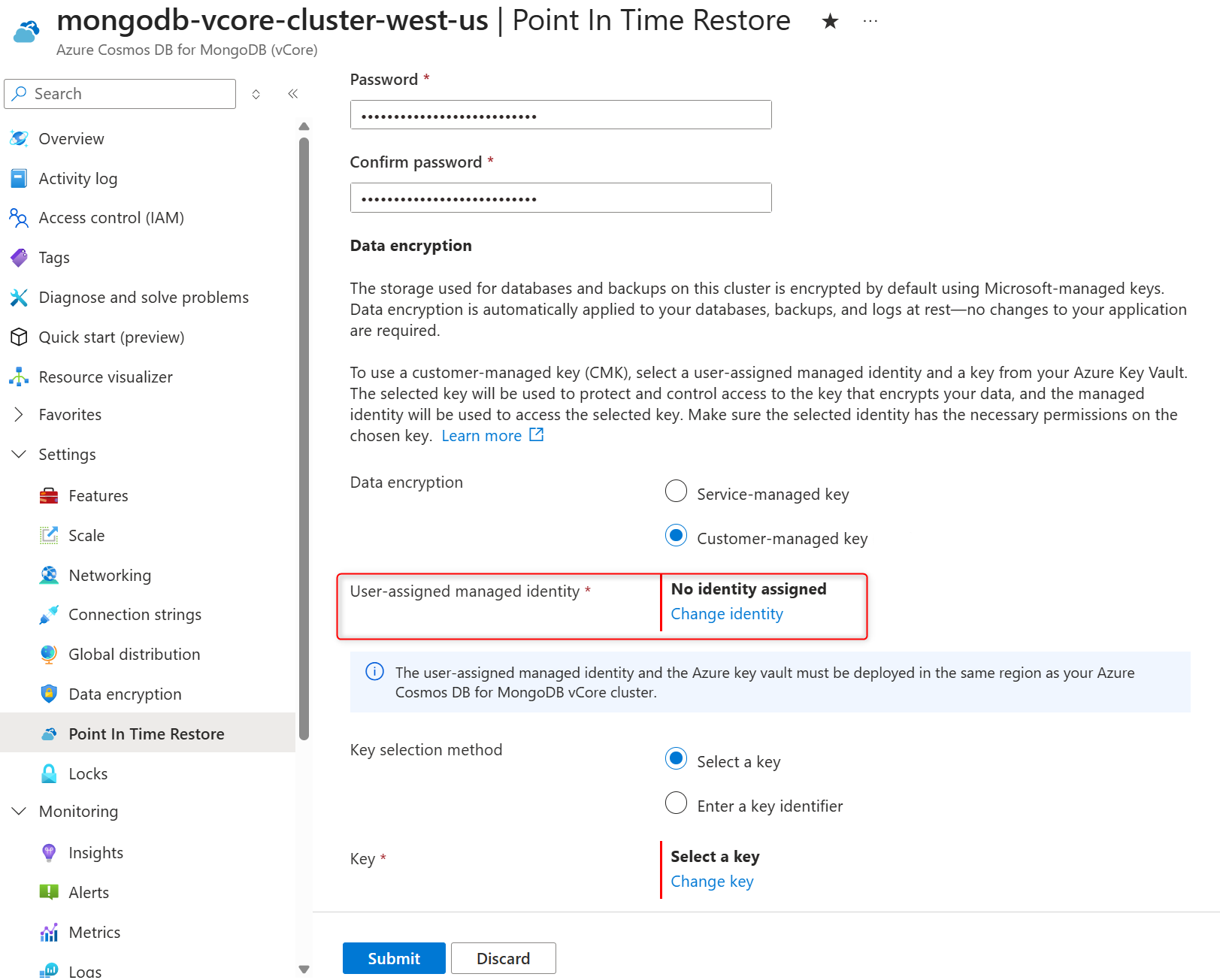

В разделе "Шифрование данных " выберите ключ, управляемый клиентом , чтобы включить CMK. Если необходимо отключить CMK в восстановленном кластере, выберите управляемый службой ключ.

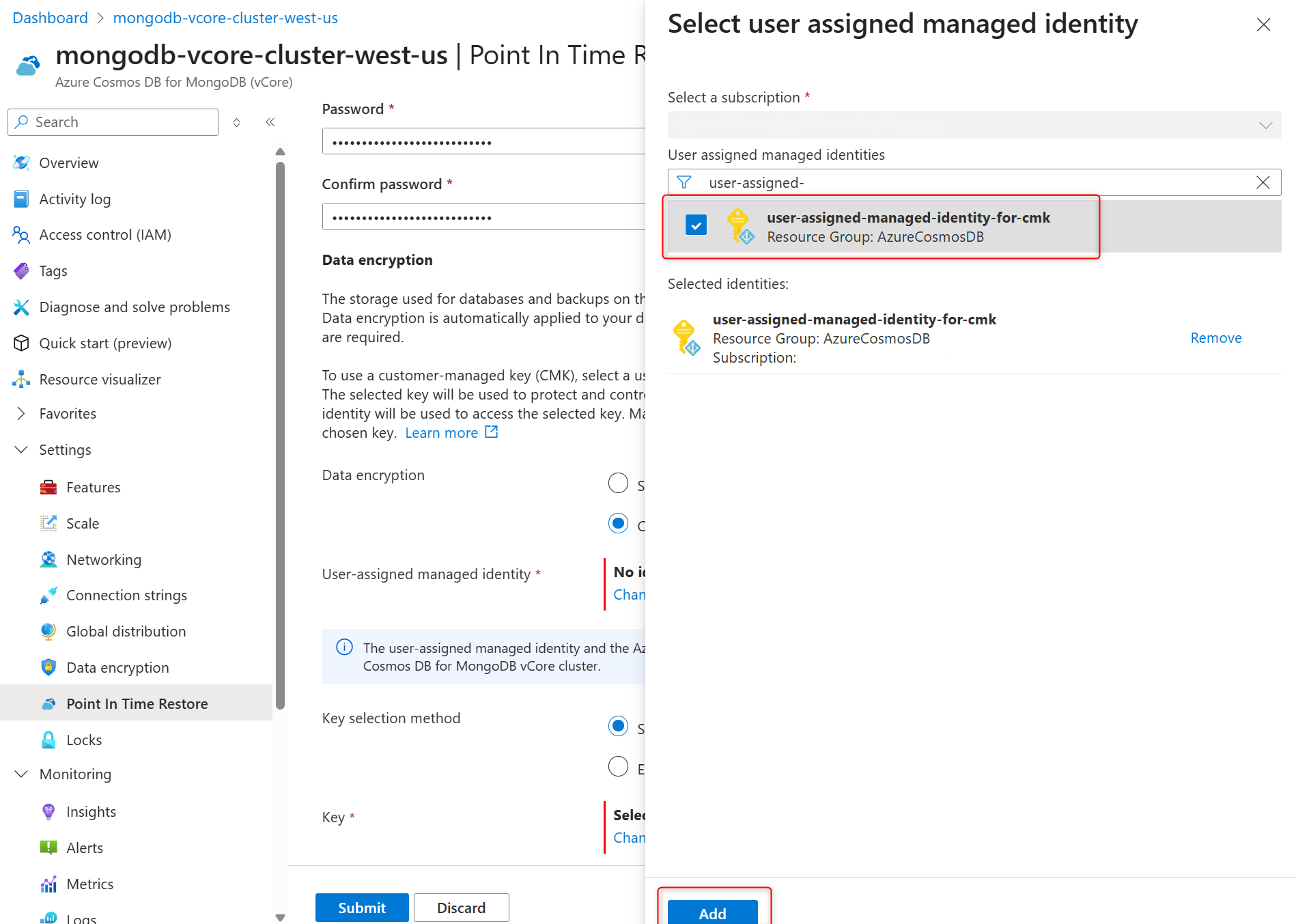

В разделе Пользовательское управляемое удостоверение выберите Изменить удостоверение.

В списке управляемых удостоверений, назначаемых пользователем, выберите то, которое ваш кластер будет использовать для доступа к ключу шифрования данных, хранящемуся в Azure Key Vault.

Нажмите кнопку "Добавить".

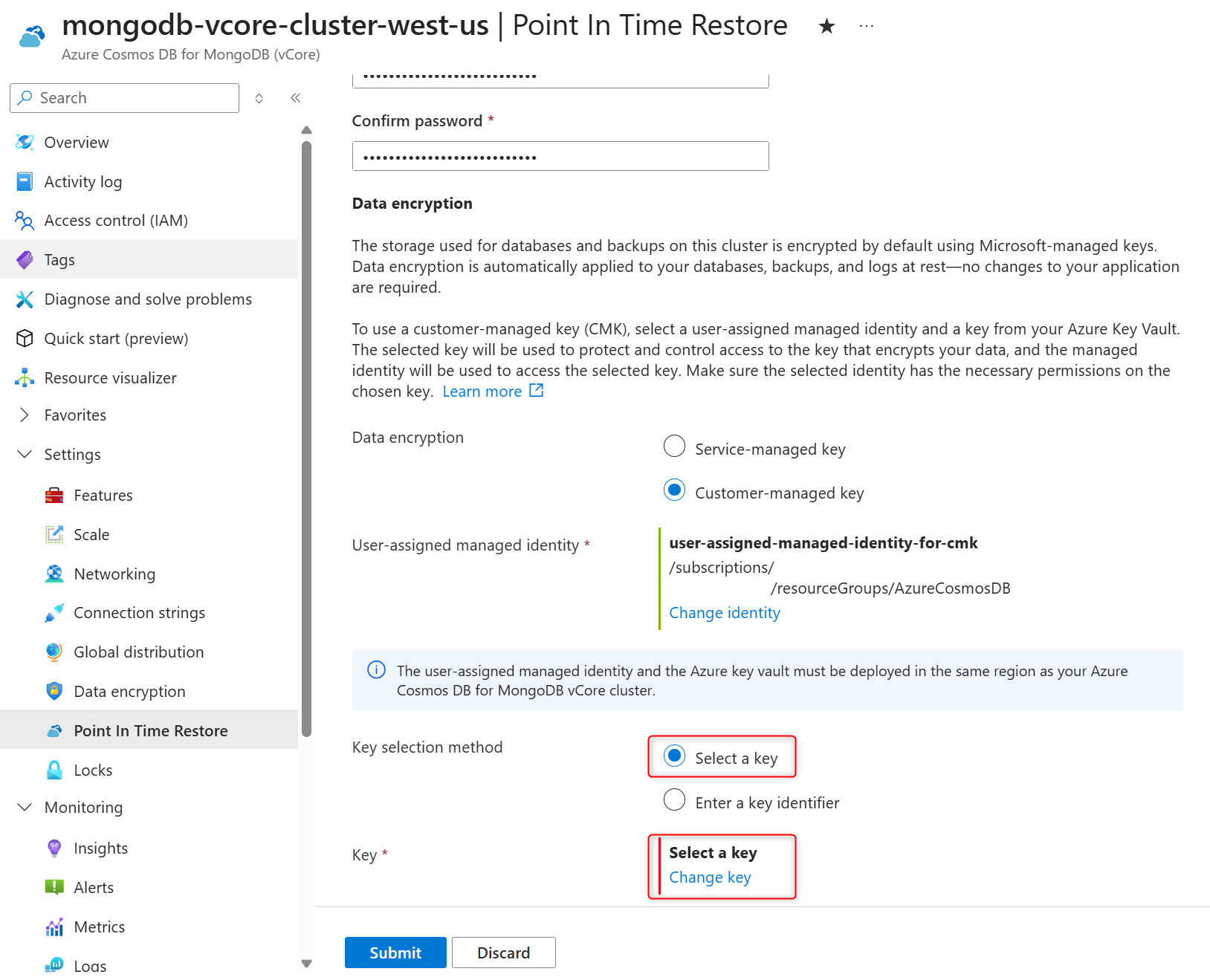

В методе выбора ключа выберите "Выбрать ключ ".

В разделе "Ключ" выберите "Изменить ключ".

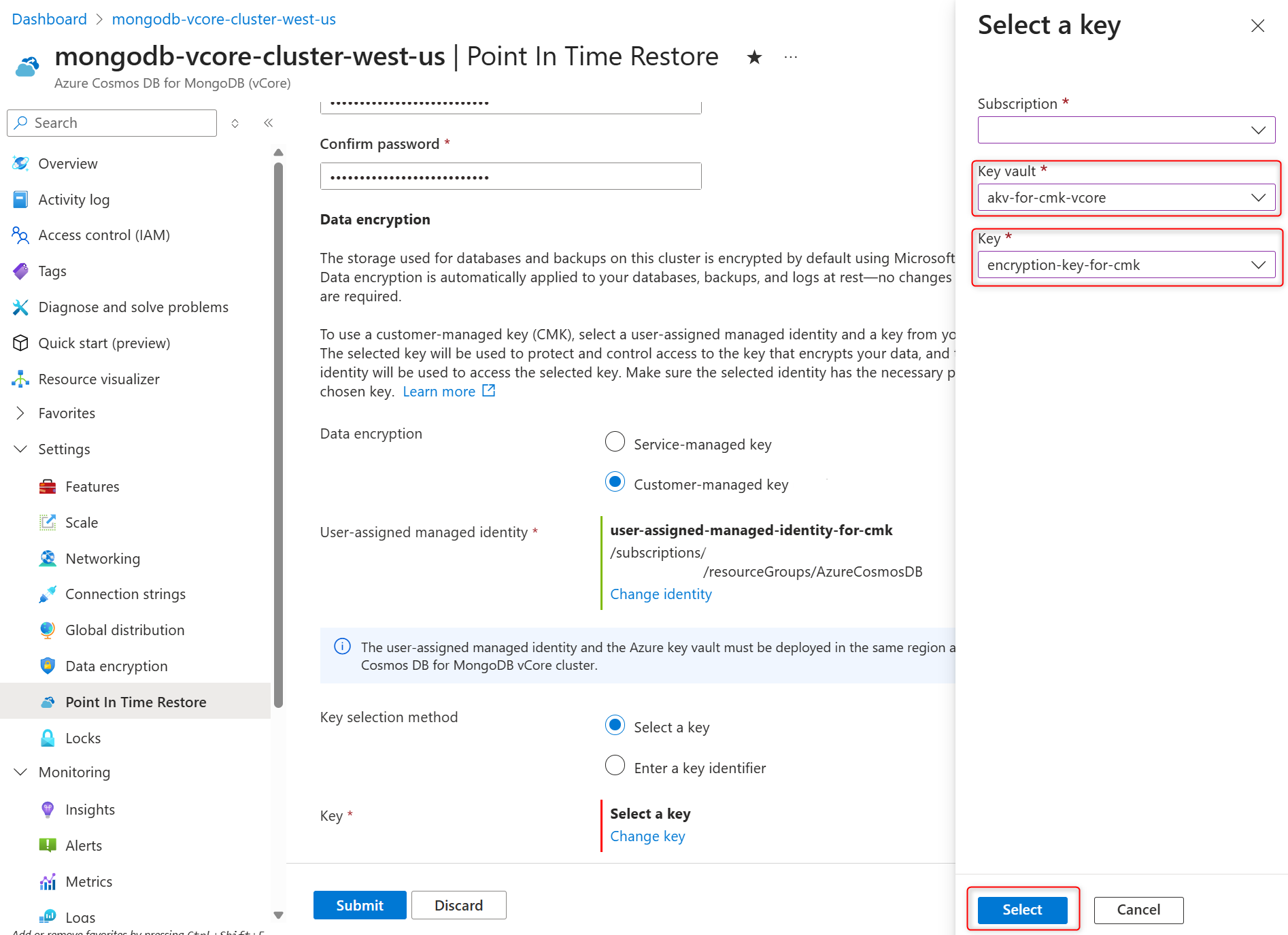

В области "Выбор ключа " выберите Azure Key Vault в хранилище ключей и ключ шифрования в ключе и подтвердите выбор, нажав кнопку "Выбрать".

Нажмите кнопку "Отправить ", чтобы инициировать восстановление кластера.

После создания восстановленного кластера просмотрите список задач после восстановления.