Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

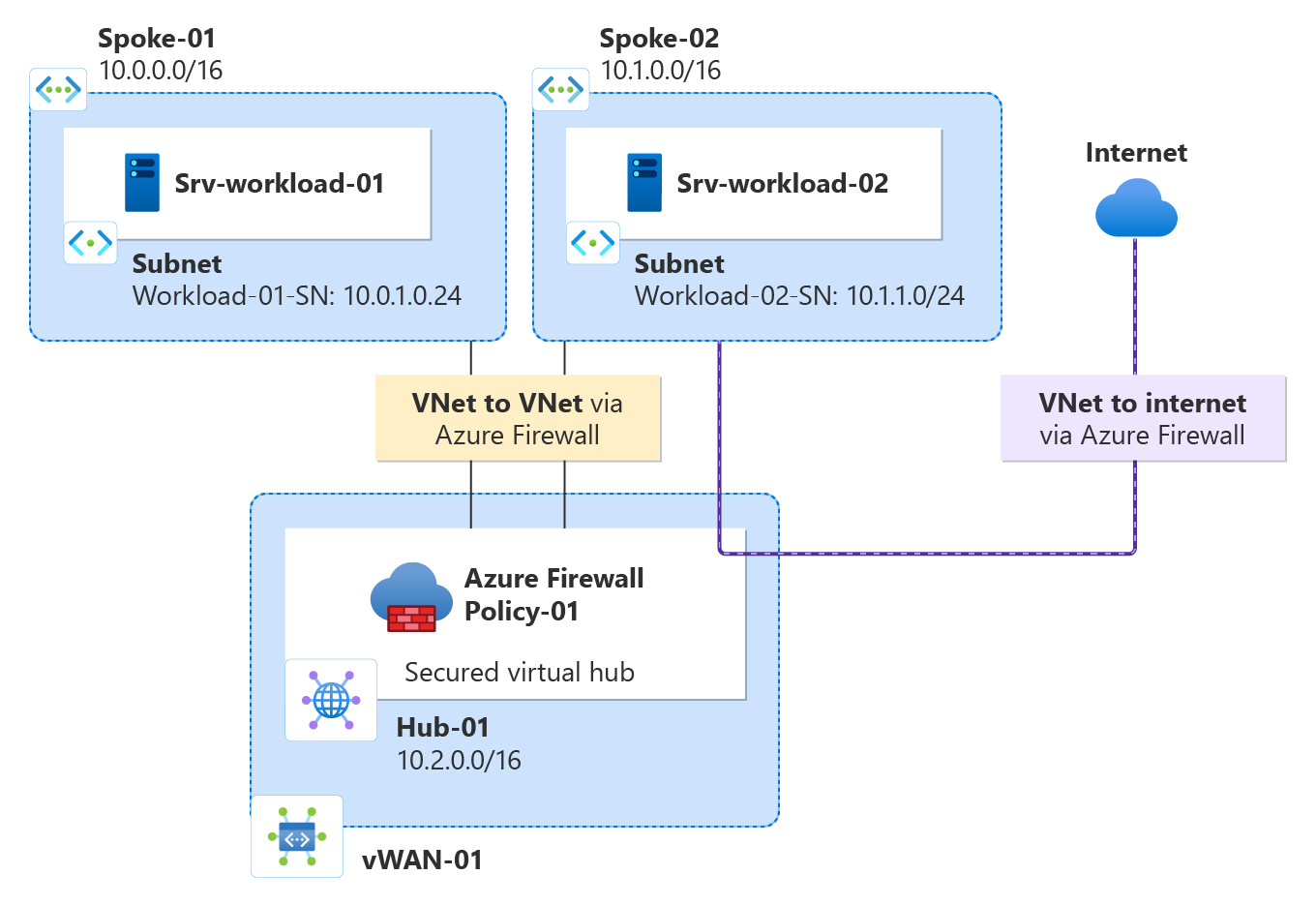

С помощью Диспетчера брандмауэра Azure можно создавать защищенные виртуальные концентраторы для защиты трафика облачной сети, направляемого на частные IP-адреса, в Azure PaaS и Интернет. Трафик маршрутизируется в брандмауэр автоматически, поэтому создавать пользовательские маршруты не требуется.

Диспетчер брандмауэра также поддерживает архитектуру защищенных виртуальных сетей. Сравнение таких типов архитектуры, как защищенный виртуальный концентратор и центр виртуальной сети, см. в этой статье.

В этом руководстве описано следующее:

- Создание периферийной виртуальной сети

- Создание защищенного виртуального концентратора

- Подключение пиринга между центральной и периферийной виртуальными сетями

- Маршрутизация трафика в концентратор

- Развертывание серверов

- Создание политики брандмауэра и защита концентратора

- тестирование брандмауэра.

Внимание

Процедура, описанная в этом руководстве, использует Диспетчер брандмауэр Azure для создания нового защищенного концентратора Azure Виртуальной глобальной сети. Диспетчер брандмауэра можно использовать для обновления существующего концентратора, но настроить Зоны доступности Azure для Брандмауэра Azure нельзя. Кроме того, можно преобразовать существующий концентратор в защищенный концентратор с помощью портал Azure, как описано в разделе "Настройка Брандмауэр Azure" в центре Виртуальная глобальная сеть. Но как и в случае с Диспетчером брандмауэра Azure, вы не можете настроить Зоны доступности. Чтобы обновить существующий концентратор и указать Зоны доступности для Брандмауэр Azure (рекомендуется), необходимо выполнить процедуру обновления в руководстве. Защита виртуального концентратора с помощью Azure PowerShell.

Необходимые компоненты

Если у вас нет подписки Azure, создайте бесплатную учетную запись, прежде чем приступить к работе.

Создание звездообразной архитектуры

Сначала создайте периферийные виртуальные сети, в которых можно разместить серверы.

Создание двух периферийных виртуальных сетей и подсетей

Две виртуальные сети имеют сервер рабочей нагрузки и защищаются брандмауэром.

На домашней странице портала Azure выберите Создать ресурс.

Найдите виртуальную сеть, выберите ее и нажмите кнопку "Создать".

Создайте виртуальную сеть со следующими параметрами:

Параметр Значение Отток подписок Выберите свою подписку. Группа ресурсов Выберите " Создать" и введите fw-manager-rg для имени и нажмите кнопку "ОК" имя виртуальной сети; Спик-01 Область/регион Восточная часть США Нажмите кнопку "Далее", а затем нажмите кнопку "Далее".

На вкладке "Сеть" создайте подсети со следующими параметрами:

Параметр Значение Добавление адресного пространства IPv4 10.0.0.0/16 (по умолчанию) подсети; Подсеть рабочей нагрузки Имя. Workload-01-SN Начальный адрес 10.0.1.0/24 Подсеть Бастиона Имя. AzureBastionSubnet Начальный адрес 10.0.2.0/26 Нажмите кнопку "Сохранить", "Проверить и создать", а затем нажмите кнопку "Создать".

Повторите эту процедуру, чтобы создать другую аналогичную виртуальную сеть в группе ресурсов fw-manager-rg :

| Параметр | Значение |

|---|---|

| Имя. | Spoke-02 |

| Пространство адресов | 10.1.0.0/16. |

| Имя подсети | Workload-02-SN |

| Начальный адрес | 10.1.1.0/24 |

Создание защищенного виртуального концентратора

Создайте защищенный виртуальный концентратор с помощью Диспетчера брандмауэра.

На домашней странице портала Azure выберите Все службы.

В поле поиска введите запрос Диспетчер брандмауэра и выберите элемент Диспетчер брандмауэра.

На странице Диспетчер брандмауэра в разделе Развертывания выберите Виртуальные центры.

На странице Диспетчер брандмауэра | Виртуальные концентраторы выберите Создать защищенный виртуальный концентратор.

На странице "Создание защищенного виртуального концентратора" введите следующие сведения:

Параметр Значение Отток подписок Выберите свою подписку. Группа ресурсов Выбор fw-manager-rg Область/регион Восточная часть США Имя защищенного виртуального концентратора Hub-01 Диапазон адресов концентратора 10.2.0.0/16 Выберите "Создать виртуальную глобальную сеть".

Параметр Значение Новое имя виртуальной глобальной сети Vwan-01 Тип Стандартные Включение VPN-шлюза для включения доверенных партнеров по безопасности Оставьте флажок снят. Нажмите кнопку "Далее": Брандмауэр Azure.

Примите параметр Брандмауэр Azure включено по умолчанию.

В качестве уровня брандмауэра Azure выберите Стандартный.

Выберите нужное сочетание Зон доступности.

Внимание

Виртуальная глобальная сеть представляет собой набор концентраторов и служб, доступных внутри концентратора. Вы можете развернуть столько Виртуальная глобальная сеть, сколько вам нужно. В концентраторе Виртуальной глобальной сети доступно несколько служб, таких как VPN, ExpressRoute и т. д. Каждая из этих служб автоматически развертывается в Зонах доступности (кроме Брандмауэра Azure), если регион поддерживает их. Чтобы обеспечить устойчивость Виртуальной глобальной сети Azure, следует выбрать все доступные Зоны доступности.

Введите 1 в текстовом поле "Указать количество общедоступных IP-адресов " или свяжите существующий общедоступный IP-адрес (предварительная версия) с этим брандмауэром.

В разделе "Политика брандмауэра" убедитесь, что выбрана политика запрета по умолчанию. Вы можете уточнить параметры далее в этой статье.

Выберите Далее. Поставщик партнера по безопасности.

Примите параметр "Доверенный партнербезопасности", отключенный по умолчанию, и нажмите кнопку "Далее: проверка и создание".

Нажмите кнопку создания.

Примечание.

На создание защищенного виртуального концентратора может потребоваться до 30 минут.

Общедоступный IP-адрес брандмауэра можно найти после завершения развертывания.

- Откройте Диспетчер брандмауэра.

- Выберите Виртуальные концентраторы.

- Выберите hub-01.

- Выберите AzureFirewall_Hub-01.

- Запишите общедоступный IP-адрес. Он понадобится позже.

Подключение пиринга между центральной и периферийной виртуальными сетями

Теперь вы можете создать пиринговое подключение между центральной и периферийной виртуальными сетями.

Выберите группу ресурсов fw-manager-rg, а затем — виртуальную глобальную сеть Vwan-01.

В разделе Подключение выберите Подключения виртуальных сетей.

Параметр Значение Имя подключения hub-spoke-01 Концентраторы Hub-01 Группа ресурсов fw-manager-rg Виртуальная сеть Спик-01 Нажмите кнопку создания.

Повторите предыдущие действия, чтобы подключить виртуальную сеть "Периферийный-02" со следующими параметрами:

Параметр Значение Имя подключения hub-spoke-02 Концентраторы Hub-01 Группа ресурсов fw-manager-rg Виртуальная сеть Spoke-02

Развертывание серверов

На портале Azure выберите Создать ресурс.

Найдите Ubuntu Server 22.04 LTS и выберите его.

Выберите "Создать>виртуальную машину".

Введите следующие значения для виртуальной машины:

Параметр Значение Группа ресурсов fw-manager-rg Название виртуальной машины Srv-workload-01 Область/регион Восточная часть США (США) Изображение Ubuntu Server 22.04 LTS — x64 Gen2 Тип аутентификации Открытый ключ SSH Имя пользователя azureuser SSH public key source (Источник открытого ключа SSH) Создание новой пары ключей Имя пары ключей srv-workload-01_key В разделе Правила входящего порта выберите для пункта Общедоступные входящие порты значение Нет.

Примите другие значения по умолчанию и нажмите кнопку Далее: Диски.

Примите значения по умолчанию для диска и нажмите кнопку "Далее: сеть".

Выберите Spoke-01 для виртуальной сети и Workload-01-SN — для подсети.

В поле Общедоступный IP-адрес выберите значение Нет.

Примите другие значения по умолчанию и нажмите кнопку "Далее: управление".

Нажмите кнопку "Далее:Мониторинг".

Выберите Отключить, чтобы отключить диагностику загрузки.

Примите другие значения по умолчанию и выберите Просмотр и создание.

Просмотрите параметры на странице сводки и нажмите кнопку Создать.

При появлении запроса скачайте и сохраните файл закрытого ключа (например, srv-workload-01_key.pem).

Используйте сведения в таблице ниже, чтобы настроить другую виртуальную машину с именем Srv-Workload-02. Остальная часть конфигурации аналогична виртуальной машине Srv-workload-01 , но используйте другое имя пары ключей, например srv-workload-02_key.

| Параметр | Значение |

|---|---|

| Виртуальная сеть | Spoke-02 |

| Подсеть | Workload-02-SN |

Развернув серверы, выберите ресурс сервера и в разделе Сеть запишите частный IP-адрес для каждого сервера.

Установка Nginx на серверах

После развертывания виртуальных машин установите Nginx на обоих серверах, чтобы проверить веб-подключение позже.

На портале Azure перейдите к виртуальной машине Srv-workload-01 .

Выберите Запустить команду>RunShellScript.

Выполните следующую команду:

sudo apt-get update && sudo apt-get install -y nginx && echo '<h1>Srv-workload-01</h1>' | sudo tee /var/www/html/index.htmlПовторите те же действия для Srv-workload-02, заменив имя узла в команде echo:

sudo apt-get update && sudo apt-get install -y nginx && echo '<h1>Srv-workload-02</h1>' | sudo tee /var/www/html/index.html

Развертывание Бастиона Azure

Разверните Azure Bastion в виртуальной сети Spoke-01, чтобы безопасно подключаться к виртуальным машинам.

На портале Azure найдите бастионы и выберите его.

Нажмите кнопку создания.

Настройте бастион со следующими параметрами:

Параметр Значение Отток подписок Выберите свою подписку. Группа ресурсов fw-manager-rg Имя. Бастион-01 Область/регион Восточная часть США Тир Разработчик Виртуальная сеть Спик-01 Подсеть AzureBastionSubnet (10.0.2.0/26) Выберите Проверить и создать, а затем выберите Создать.

Примечание.

Развертывание Бастиона Azure может занять около 10 минут.

Создание политики брандмауэра и защита концентратора

Политика брандмауэра определяет коллекции правил для направления трафика в один или несколько защищенных виртуальных концентраторов. Вы создаете политику брандмауэра, а затем защищаете центр.

В Диспетчере брандмауэра выберите Политики Брандмауэра Azure.

Щелкните Создание политики Брандмауэра Azure.

В поле Группа ресурсов выберите fw-manager-rg.

В разделе Сведения о политике в поле Имя введите Policy-01, а в списке Регион выберите Восточная часть США.

В качестве уровня политики выберите Премиум.

Выберите Далее: Параметры DNS.

Выберите Далее: Проверка TLS.

Выберите Далее: Правила.

На вкладке Правила выберите элемент Добавление коллекции правил.

На странице "Добавление коллекции правил" введите следующие сведения.

Параметр Значение Имя. App-RC-01 Тип коллекции правил Приложение Приоритет 100 Действие коллекции правил Разрешить Имя правила Allow-msft Тип источника IP-адрес Исходный код * Протокол http,https Тип назначения FQDN Назначение *.microsoft.com Выберите Добавить.

Добавьте правило сети , чтобы разрешить трафик SSH и HTTP между периферийными виртуальными сетями.

Выберите " Добавить коллекцию правил" и введите следующие сведения.

Параметр Значение Имя. доступ к виртуальной сети Тип коллекции правил Сеть Приоритет 100 Действие коллекции правил Разрешить Имя правила Allow-SSH-HTTP Тип источника IP-адрес Исходный код 10.0.0.0/16,10.1.0.0/16 Протокол TCP Порты назначения 22,80 Тип назначения IP-адрес Назначение 10.0.0.0/16,10.1.0.0/16 Нажмите кнопку "Добавить", а затем нажмите кнопку "Далее: поставщики удостоверений".

На странице IDPS нажмите кнопку "Далее: аналитика угроз"

На странице "Аналитика угроз" примите значения по умолчанию и выберите "Проверить и создать":

Проверьте, подтвердите выбор и нажмите кнопку "Создать".

Связывание политики

Свяжите политику брандмауэра с концентратором.

- В Диспетчере брандмауэра выберите Политики Брандмауэра Azure.

- Установите флажок напротив Policy-01.

- Выберите Управление привязками и Привязка концентраторов.

- Выберите hub-01.

- Выберите Добавить.

Маршрутизация трафика в концентратор

Теперь необходимо сделать так, чтобы сетевой трафик маршрутизировался через брандмауэр.

В Диспетчере брандмауэра выберите Виртуальные концентраторы.

Выберите Hub-01.

В разделе Параметры выберите пункт Конфигурация безопасности.

В разделе Интернет-трафик выберите Брандмауэр Azure.

В разделе Частный трафик выберите Брандмауэр Azure.

Примечание.

Если вы используете диапазоны общедоступных IP-адресов для частных сетей в виртуальной сети или локальной ветви, необходимо явно указать эти префиксы IP-адресов. Выберите раздел префиксов частного трафика и добавьте их вместе с префиксами адресов RFC1918.

В разделе "Меж концентратор" выберите "Включено", чтобы включить функцию намерения маршрутизации Виртуальная глобальная сеть. Намерение маршрутизации — это механизм, с помощью которого можно настроить Виртуальная глобальная сеть маршрутизации трафика в ветвь —ветвь (локальная сеть) через Брандмауэр Azure развернутый в центре Виртуальная глобальная сеть. Дополнительные сведения о предварительных требованиях и рекомендациях, связанных с функцией намерения маршрутизации, см . в документации по намерению маршрутизации.

Выберите Сохранить.

В диалоговом окне предупреждения нажмите кнопку ОК.

Нажмите кнопку "ОК " в диалоговом окне "Миграция" , чтобы использовать диалоговое окно "Меж концентратор ".

Примечание.

Обновление таблиц маршрутизации занимает несколько минут.

Убедитесь, что два подключения отображают сведения о том, что брандмауэр Azure защищает как Интернет, так и частный трафик.

тестирование брандмауэра.

Чтобы проверить правила брандмауэра, используйте Бастион Azure для подключения к Srv-Workload-01 и проверьте, работают ли приложения и сетевые правила.

Тестирование правила приложения

Теперь проверьте правила брандмауэра, чтобы убедиться в том, что они работают должным образом.

На портале Azure перейдите к виртуальной машине Srv-workload-01 .

Выберите Подключить>Подключение через бастион.

Укажите имя пользователя azureuser и отправьте файл закрытого ключа

.pem, скачанный при создании виртуальной машины.Выберите "Подключиться" , чтобы открыть сеанс SSH.

В сеансе SSH выполните следующую команду, чтобы проверить доступ к Корпорации Майкрософт:

curl https://www.microsoft.comВы увидите возвращенное HTML-содержимое, подтверждение доступа разрешено.

Тестирование доступа к Google (которое должно быть заблокировано):

curl https://www.google.comЗапрос должен завершиться по тайм-ауту или сбоем, что указывает на то, что брандмауэр блокирует этот сайт.

Теперь вы проверили, работает ли правило приложения брандмауэра:

- Вы можете перейти только к одному разрешенному имени FQDN.

Проверка правила сети

Теперь проверьте сетевое правило, подключив srv-Workload-01 к Srv-Workload-02 с помощью HTTP.

Проверьте http-подключение к веб-серверу Nginx на Srv-Workload-02:

curl http://<Srv-Workload-02-private-IP>Вы увидите состояние, возвращаемое веб-сервером.

Очистка ресурсов

Когда вы протестируете ресурсы брандмауэра, удалите группу ресурсов fw-manager-rg со всеми ресурсами, связанными с брандмауэром.